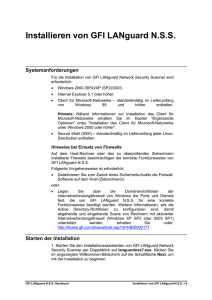

GFI LANguard Network Security Scanner

Werbung