Endpoint und Gateway im Zusammenspiel

Werbung

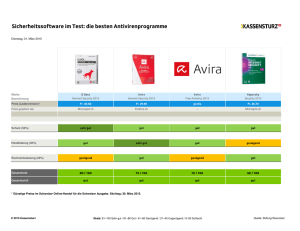

Security Heartbeat Endpoint und Gateway im Zusammenspiel Michael Veit Technology Evangelist [email protected] 1 Warum sind neue Sicherheitskonzepte notwendig? 2 Sophos – 30 Jahre Erfahrung • Größter europäischer Security-Hersteller (Zentrale in GB) • Komplette Security Lösungen und Support nur für Unternehmen • 2.700 Mitarbeiter weltweit • Akquisition u.a. von Utimaco 2009, Astaro 2011, Dialogs 2012, Cyberoam 2014, Mojave 2014, Reflexion 2015, SurfRight 2015 • Mitarbeiter in DACH: > 400 • Gartner: Marktführer in den Bereichen Endpoint, Mobile Data Prot. & UTM • Umsatz in GJ15: > 480 Mio. US$ • 200.000 Kunden (>100 Mio. User) • Vertrieb über zertifizierte Partner 5 Sophos Lösungen im Zusammenspiel: UTM, MDM und Verschlüsselung – zentrales Management und Konfigurationsverteilung Sophos Mobile Control Server Managed WiFi/VPN/VerschlüsselungsKonfiguration Dateizugriff WiFi/VPNKonfig WiFi VPN & ActiveSync Sophos UTM Server mit verschlüsselten Unternehmensdokumenten 6 Sophos Lösungen im Zusammenspiel: UTM, MDM und Verschlüsselung – automatische Reaktion bei Richtlinienverstößen Sophos Mobile Control Server Managed Verstoß gegen Compliance-Richtlinie Dateizugriff WiFi VPN & ActiveSync Sophos UTM Server mit verschlüsselten Unternehmensdokumenten 7 Sophos Central – Security as a Service Next-Gen Firewall Zentrales Management UTM Endpoint Wireless Next-Gen Endpoint Analyse/ Korrelation Web Mobile Email Dateiverschlüsselung Server Festplattenverschlüsselung 8 Security Heartbeat - Überblick • Status des Clients wird erfasst, u.a. • • • • User-Information Health-Status Applikations-/Netzwerkverbindungskontext Quarantäne • Kommunikation mit der XG-Firewall • Verschlüsselte, authentisierte, persistente Verbindung zum Client • Bidirektionaler Austausch von Informationen, u.a. Client-Status • Automatische Abfrage des Clients von der Firewall bei APTKommunikation • Erkennung von fehlendem Heartbeat • Manuelle Abfrage durch Firewall-Admin nach Applikations-Kontext • Automatisches Entfernen von SafeGuard-Schlüsselmaterial aus dem Speicher bei kritischem Client-Status 9 Beispiel: Erkennung neuartiger Malware Application Control Threat Engine Live Protection Application Tracking IoC Collector Routing SOPHOS SYSTEM PROTECTOR Security Heartbeat Security Heartbeat HIPS/ Runtime Protection Malicious Traffic Detection Proxy Emulator Reputation Web Protection Device Control Infektion User | System | File Email Security Web Filtering Intrusion Prevention System SOPHOS FIREWALL OPERATING SYSTEM Selective Sandbox Application Control Data Loss Prevention Firewall Threat Engine ATP Detection Rechner in Netzwerkquarantäne Schlüsselmaterial entfernen Malware beenden/bereinigen Weitere infizierte Systeme identifizieren/bereinigen 10 Beispiel: “Heart Attack”-Erkennung Management Application Control Threat Engine Live Protection Application Tracking IoC Collector Routing SOPHOS SYSTEM PROTECTOR Security Heartbeat Security Heartbeat HIPS/ Runtime Protection Malicious Traffic Detection Proxy Emulator Reputation Web Protection Device Control Infektion User | System | File Email Security Web Filtering Intrusion Prevention System SOPHOS FIREWALL OPERATING SYSTEM Selective Sandbox Application Control Data Loss Prevention Firewall Threat Engine ATP Detection Rechner in Netzwerkquarantäne Schlüsselmaterial entfernen Malware beenden/bereinigen Weitere infizierte Systeme identifizieren/bereinigen 11 Security Heartbeat – Health-Status 12 Security Heartbeat – Zugriff basierend auf Client-Status (1) Endpoints Compliant Sophos XG Firewall Internet Teilweise compliant Nicht compliant Nicht compliant Rechner, die nicht compliant sind, werden geblockt und identifiziert Rechner, die teilweise compliant sind, werden identifiziert und dürfen nur auf bestimmte Ziele zugreifen Server DMZ 13 Security Heartbeat – Zugriff basierend auf Client-Status (2) 15 Security Heartbeat – Firewall Dashboard 16 Security Heartbeat – Kommunizierende Clients 17 Security Heartbeat – Automatische Reaktion 18 Security Heartbeat – Abfrage des Clients von der Firewall aus bei erkannter APT-Kommunikation 19 Security Heartbeat – Applikationskontext Informationen und Kontrolle über unbekannte Apps Verdächtiger Endpoint 1. Admin sieht verdächtigen/unbekannten Traffic 2. Firewall fordert Kontext vom Endpoint an ? Firewall 3. Information über Applikation wird ausgetauscht Admin kann gezielte Maßnahmen ergreifen (block, shape, throttle) 21 SafeGuard Enterprise – Verschlüsselung überall Zentrale Unterwegs und zu Hause Niederlassung Daten überall 22 Austausch des Security Heartbeat Client Status mit SafeGuard Enterprise 8 • Endpoint Client Status rot -> Schlüsselring wird gelöscht • Endpoint Client Status wird wieder gelb/grün -> Schlüsselring wird vom SGN Server neu geladen 23 Ausblick: Technologien gegen künftige Bedrohungen 24 Wo Malware aufgehalten wird 80% 10% 5% 3% 2% Exposure Prevention Pre-Exec Analytics Signatures Run-Time Exploit Detection URL Blocking Web Scripts Download Rep Generic Matching Heuristics Core Rules Known Malware Malware Bits Behavior Analytics Runtime Behavior Technique Identification Traditional Malware Advanced Threats 25 Erweiterung der Erkennung auf Exploit-Technologien Neue Software-Verwundbarkeiten und Exploits pro Jahr 1,000’s Neue Malware-Varianten pro Jahr 100,000,000+ Exploit-Techniken Etwa 1 neue Exploit-Technik pro Jahr, ~20 Techniken existieren insgesamt. Malware-Techniken Einige Dutzend neue Varianten von Malware-Techniken pro Jahr 26 Permanente Aktualisierung der Exploit-Technologien 27 Root Cause Analysis (RCA) Verstehen des Wer, Was, Warum, Wann und Wie Was ist passiert? • Root Cause Analysis • Automatisches Reporting der Aktivität eines Prozesses (Dateizugriffe, Kommunikation, Starten von Prozzesen, Registry-Veränderungen, sonstige Aktivitäten im System) • 30 Tage Speicherung der Protokolldaten • Detaillierte grafische Darstellung der Aktivitäten/Interaktionen Was ist gefährdet? • Betroffene Ressourcen • Liste der zugegriffenen/veränderten von Dokumenten, Executables, Libraries und anderen Dateien • Angeschlossene Geräte (z.B. Mobilgeräte) oder zugegriffene Netzwerkressourcen Zukünftige Schutzmaßnahmen • Konsequenzen • Empfehlungen basierend auf Sicherheitsvorfällen • Maßnahmen, um zukünftige Vorfälle zu verhindern • Umfangreiches Reporting des Sicherheitsstatus 28 Root Cause Analysis 229 Root Cause Analysis Assets potentially impacted: 8 files… Source of infection: Chrome: www.freereports-russ.com Conviction: FreeReports.exe C2 to IP:10.x.y.z 30 Root Cause Analysis 331 Synchronized Security von Sophos • Best of breed wird ersetzt durch Security als System • Erhöhte Sicherheit durch Kommunikation von Netzwerk-, Endpoint- und Verschlüsselungslösungen • Schnellere Erkennung hochentwickelter Bedrohungen • Aktive Identifizierung kompromittierter Systeme • Automatische Reaktion auf Vorfälle • Analyse der Infektions- und Verbreitungswege • Zukünftig • Integration weiterer Plattformen und Technologien • Verbesserte Erkennung und Verhinderung von APT-Aktivitäten 32