Praktische Informatik 1 - Institut für Informatik - Humboldt

Werbung

HUMBOLDT-UNIVERSITÄT ZU BERLIN

MATHEMATISCH - NATURWISSENSCHAFTLICHE FAKULTÄT II

INSTITUT FÜR INFORMATIK

ARBEITSGRUPPE SPEZIFIKATION, VERIFIKATION UND TESTTHEORIE

PROF. DR. HOLGER SCHLINGLOFF

SS 2010

Skriptum zur Vorlesung

Grundlagen der

Programmierung

Inhalt

Kapitel 0: Einführung ......................................................................................................... 0-4

0.1 Inhalt der Vorlesung, Organisatorisches, Literatur..................................................... 0-4

0.2 Einführungsbeispiel .................................................................................................. 0-8

0.3 Was ist Informatik? ................................................................................................. 0-15

Kapitel 1: Mathematische Grundlagen .............................................................................. 1-20

1.1 Mengen, Multimengen, Tupel, Funktionen, Halbordnungen .................................... 1-20

1.2 Induktive Definitionen und Beweise ....................................................................... 1-24

1.3 Alphabete, Wörter, Bäume, Graphen....................................................................... 1-27

Kapitel 2: Informationsdarstellung .................................................................................... 2-32

2.1 Bits und Bytes, Zahl- und Zeichendarstellungen...................................................... 2-32

2.2 Sprachen, Grammatiken, Syntaxdiagramme ............................................................ 2-41

2.3 Darstellung von Algorithmen .................................................................................. 2-46

Kapitel 3: Rechenanlagen ................................................................................................. 3-53

3.1 Historische Entwicklung ......................................................................................... 3-53

3.2 von-Neumann-Architektur ...................................................................................... 3-61

3.3 Aufbau PC/embedded system, Speicher .................................................................. 3-65

Kapitel 4: Programmiersprachen und –umgebungen ......................................................... 4-70

4.1 Programmierparadigmen ......................................................................................... 4-70

4.2 Historie und Klassifikation von Programmiersprachen ............................................ 4-73

4.3 Java und Groovy ..................................................................................................... 4-74

4.4 Programmierumgebungen am Beispiel Eclipse........................................................ 4-77

Kapitel 5: Applikative Programmierung ........................................................................... 5-79

5.1 λ-Kalkül.................................................................................................................. 5-79

5.2 Rekursion, Aufruf, Terminierung ............................................................................ 5-80

Kapitel 6: Konzepte imperativer Sprachen ........................................................................ 6-85

6.1 Variablen, Datentypen, Ausdrücke .......................................................................... 6-85

6.2 Anweisungen und Kontrollstrukturen ...................................................................... 6-89

6.3 Sichtbarkeit und Lebensdauer von Variablen .......................................................... 6-91

0-1

Kapitel 7: Objektorientierung ........................................................................................... 7-93

7.1 abstrakte Datentypen, Objekte, Klassen .................................................................. 7-93

7.2 Klassen, Objekte, Methoden, Datenfelder, Konstruktoren ....................................... 7-97

7.3 Vererbung, Polymorphismus, dynamisches Binden ............................................... 7-101

Kapitel 8: Modellbasierte Softwareentwicklung .............................................................. 8-105

8.1 UML Klassendiagramme und Zustandsmaschinen ................................................ 8-105

8.2 Codegenerierung und Modelltransformationen ...................................................... 8-105

Kapitel 9: Spezielle Programmierkonzepte ..................................................................... 9-106

9.1 Benutzungsschnittstellen, Ereignisbehandlung ...................................................... 9-106

9.2 Abstrakte Klassen, Interfaces, generische Typen ................................................... 9-112

9.3 Fehler, Ausnahmen, Zusicherungen ...................................................................... 9-113

9.4 Parallelität............................................................................................................. 9-116

Kapitel 10: Algorithmen und Datenstrukturen................................................................10-123

10.1 Listen, Bäume, Graphen .....................................................................................10-123

10.2 Graphalgorithmen ..............................................................................................10-130

10.3 Suchen und Sortieren .........................................................................................10-132

0-2

Hinweis zur Nutzung dieses Skriptes:

Achtung, drucken Sie das Skript (noch) nicht aus! Es wird parallel zur Vorlesung erstellt und

laufend aktualisiert. Wenn Sie jetzt schon ihren Drucker bemühen, ist das entweder eine

Verschwendung von Papier (weil Sie es später nochmal drucken) oder sie erhalten ein evtl.

inkonsistentes Dokument (wenn Sie verschiedene Teile zusammenheften).

Mit Abschluss des Semesters wird Ihnen das gesamte Skript zur Verfügung stehen!

Dieses Dokument enthält außerdem Hyperlinks zu weiteren Quellen im Internet, die in Word

oder mit dem Acrobat Reader durch Anklicken abrufbar sind. Für die Aktualität der Links

übernehme ich keinerlei Gewähr..

HS, 22.4.2010

0-3

Kapitel 0: Einführung

0.1 Inhalt der Vorlesung, Organisatorisches, Literatur

Die Vorlesung „Grundlagen der Programmierung“ hat laut der Modulbeschreibung des

Bachelor-Studienganges Informatik folgende Lern- und Qualifikationsziele:

Studierende verstehen die Funktionsweise von Computern und die

Grundlagen der Programmierung. Sie beherrschen eine objektorientierte

Programmiersprache und kennen andere Programmierparadigmen.

Daraus ergeben sich folgende Vorlesungsinhalte:

•

•

•

•

•

•

•

Grundlagen: Algorithmus, von-Neumann-Rechner, Programmierparadigmen

Konzepte imperativer Programmiersprachen: Grundsätzlicher Programmaufbau;

Variablen: Datentypen, Wertzuweisungen, Ausdrücke, Sichtbarkeit, Lebensdauer;

Anweisungen: Bedinge Ausführung, Zyklen, Iteration; Methoden: Parameterübergabe;

Rekursion;

Konzepte der Objektorientierung: Objekte, Klassen, Abstrakte Datentypen; Objekt Variablen/-Methoden, Klassen -Variablen/-Methoden; Werte und Referenztypen;

Vererbung, Sichtbarkeit, Überladung, Polymorphie; dynamisches Binden;

Ausnahmebehandlung; Oberflächenprogrammierung; Nebenläufigkeit (Threads)

Einführung in eine konkrete objektorientierte Sprache (z.B. JAVA): Grundaufbau

eines Programms, Entwicklungsumgebungen, ausgewählte Klassen der Bibliothek,

Programmierrichtlinien für eigene Klassen, Techniken zur Fehlersuche (Debugging)

Einfache Datenstrukturen und Algorithmen: Listen, Stack, Mengen, Bäume, Sortieren

und Suchen

Softwareentwicklung: Softwarelebenszyklus, Software-Qualitätsmerkmale

Alternative Konzepte: Zeiger, maschinennahe Programmierung, alternative

Modularisierungstechniken

Die Vorlesung (4 SWS) ist nur mit begleitender Übung (2 SWS), Praktikum (2 SWS),

Selbststudium, Vorlesungsmitschrift, Hausaufgaben (in Zweiergruppen bearbeitet, korrigiert

und bewertet, in der Übung besprochen) sinnvoll. Als Prüfung findet eine Abschlussklausur

(120 Minuten Dauer) statt; die Zulassung zur Klausur ist an die Erreichung einer bestimmten

Punktzahl in Übungen und Praktikum gebunden.

Für die erfolgreiche Teilnahme gibt es 12 Studienpunkte nach dem ECTS-System (European

Credit Transfer System). Ein Studienpunkt (SP) entspricht 30 Zeitstunden Arbeitsaufwand;

d.h., der Gesamtaufwand liegt bei ca. 360 Arbeitsstunden:

• Vorlesung Grundlagen der Programmierung;

4 SWS, 6 SP, 60 Anwesenheitsstunden (4h/Woche), 120 h Aufbereitung (8h/Woche)

• Übung Grundlagen der Programmierung;

2 SWS, 3 SP, 30 Anwesenheitsstunden (2h/Woche), 60 h Aufbereitung (4h/Woche)

• Praktikum Grundlagen der Programmierung;

2 SWS, 3 SP, 30 Anwesenheitsstunden (2h/Woche), 60 h Aufbereitung (4h/Woche)

Für die Übungen wird 14-tägig ein Übungsblatt verfügbar gemacht, dessen Lösungen zwei

Wochen später elektronisch abzugeben sind. Das Aufgabenblatt wird in den Übungen vorund nachbesprochen. Für die Bearbeitung eines Aufgabenblattes sind also ca. 8h erforderlich.

0-4

Während für Vorlesung und Übung die Anwesenheit obligatorisch ist, kann beim Praktikum

auf eine Anwesenheit verzichtet werden, wenn der/die Teilnehmer anderweitig über einen

Rechner (Laptop) verfügt, auf dem die Aufgaben bearbeitet werden können. Die Gesamtzeit

für die Bearbeitung der Praktikumsaufgaben beträgt ca. 6h/Woche.

Literaturhinweise

Leider gibt es kein einzelnes Buch, welches genau den Stoff der Vorlesung enthält.

Als Literatur zur Vorlesung empfehle ich das Buch von Gumm und Sommer.

(Aktuell: 8. Auflage; frühere Auflagen gibt es zum Teil im Sonderangebot)

Als Ergänzung dazu ist nachfolgend eine Liste relevanter Lehrbücher angegeben..

Lehrbücher: Einführung in die Informatik

•

•

•

•

•

•

•

•

M. Broy: Informatik, eine grundlegende Einführung. Band 1: Programmierung und

Rechnerstrukturen, Band 2: Systemstrukturen und theoretische Informatik. SpringerLehrbuch (+ Aufgabensammlung) (Monumentalwerk)

P. Levi, U. Rembold: Einführung in die Informatik für Naturwissenschaftler und

Ingenieure, Hanser, (konzise)

G. Goos: Vorlesungen über Informatik (vier Bände: Bd. 1: Grundlagen und

funktionales Programmieren, Bd. 2: Objektorientiertes Programmieren und

Algorithmen, Bd. 3: Berechenbarkeit, formale Sprachen, Spezifikationen, Bd. 4:

Paralleles Rechnen und nicht-analytische Lösungsverfahren)

F. L. Bauer, G. Goos: Informatik - Eine einführende Übersicht, 4. Auflage.

Bd. 1+2, Springer („der Klassiker“, etwas veraltet)

L. Goldschlager, A. Lister: Informatik, Eine moderne Einführung. Hanser

Studienbücher, (ebenfalls etwas veraltet; in der Bibliothek 40 Ex. vorhanden)

F. Kröger: Einführung in die Informatik – Algorithmenentwicklung. Springer

Lehrbuch(formale Grundlagen, keine OO-Konzepte, als Ergänzung empfohlen)

H. Balzert: Lehrbuch Grundlagen der Informatik (als Ergänzung der

Vorlesungsthemen)

H.-J. Appelrath, J. Ludewig: Skriptum Informatik - Eine konventionelle Einfürung.

Teubner/VdF (+ Aufgabensammlung) (Betonung auf „konventionell“!)

0-5

•

•

A. Aho, J. Ullman: Informatik - Datenstrukturen und Konzepte der Abstraktion.

(deutsche Fassung von: Foundations of Computer Science) Thomson Publishing /

Computer Science Press (für Fortgeschrittene)

R. Sedgewick: Algorithmen in Java (auch für Fortgeschrittene)

Lehrbücher: Programmieren in Groovy

In der Vorlesung „Grundlagen der Programmierung“ und besonders im zugehörigen

Praktikum sollen auch Programmierkenntnisse unterrichtet werden. Trotzdem ist diese

Veranstaltung auf keinen Fall ein Programmierkurs; es wird erwartet, dass sich die

Studierenden selbständig in programmiersprachliche Details an Hand geeigneter

Lehrmaterialien (Bücher oder Online-Handbücher) einarbeiten.

Als notationelle Basis dient dabei zunächst die Skriptsprache Groovy, die auf der verbreiteten

Programmiersprache Java aufbaut und einige moderne Erweiterungen vorsieht. Später gehen

wir dann auf Java zurück. Das Haupt-Referenzbuch zu Groovy ist das Buch von König et. al.

Weitere Bücher zu Groovy sind

• K. Barclay, J. Savage: Groovy Programming: An Introduction for Java Developers

Morgan Kaufmann, 2006.

• S. Davis: Groovy Recipes – Greasing the Wheels of Java. Pragmatic Bookshelf, 2008.

• V. Subramaniam: Programming Groovy: Dynamic Productivity for the Java

Developer. Pragmatic Bookshelf, 2008.

• C. Judd, J. Nusairat: Beginning Groovy and Grails: From Novice to Professional.

Apress 2008.

• B. Abdul-Jawad: Groovy and Grails Recipes – a Problem-Solution Approach. Apress

2008.

Darüber hinaus gibt es zu Groovy eine umfangreiche Online-Dokumentation, siehe

http://groovy.codehaus.org/Documentation.

0-6

Literatur zu Java

Zum Erlernen der Programmiersprache Java kann entweder das Buch von Bell und Parr oder

das von Bishop dienen. Wer sich intensiver mit Java auseinander setzen möchte, dem sei das

Buch von Gosling als ultimative Referenz empfohlen.

•

•

•

•

•

•

•

J. Bishop: Java lernen (dt. Ausgabe von Java Gently), Addison Wesley / Pearson, 2.

Aufl. 2001 (südafrikanisches Flair)

K. Arnold, J. Gosling, D. Holmes: Die Programmiersprache Java (dt. Ausgabe von

The Java Programming Language). Addison-Wesley 1996 („die Referenz“)

D. Barnes, M. Kölling: Objektorientierte Programmierung mit Java (deutsche Ausgabe

von: Objects First with Java - A Practical Introduction using BlueJ). Prentice Hall /

Pearson, Sept. 2003 (für Vorlesung empfohlen)

D. Bell, M. Parr: Java für Studenten – Grundlagen der Programmierung. Prentice Hall

/ Pearson, 3. Aufl. 2003 (systematischer Java-Lehrgang)

E.-E. Doberkat, S. Dißmann: Einführung in die objektorientierte Programmierung mit

Java. Oldenbourg-Verlag, 2. Auflage 2002 (Wiener Hofzwerge betreiben Informatik)

H. W. Lang: Algorithmen in Java. Oldenbourg-Verlag 2003

Küchlin, Weber: Einführung in die Informatik – Objektorientiert mit Java

0-7

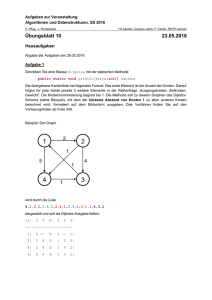

0.2 Einführungsbeispiel

Um sich der Frage zu nähern, was eigentlich praktische Informatik ist, betrachtet man am

besten ein Beispiel. Ein bekanntes Problem der Informatik ist das Problem des

Handlungsreisenden (Travelling Salesman Problem, TSP). Ein Handlungsreisender muss bei

seiner Arbeit Kunden besuchen, die in verschiedenen Orten wohnen. Aufgabe der Sekretärin

ist es nun, eine Tour zu planen, die ihn zu jedem Kunden genau einmal führt und am Schluss

wieder zum Ausgangspunkt zurück bringt. Natürlich sollte die Tour optimal sein, d.h.,

möglichst wenig Ressourcen verbrauchen. Abhängig davon, welchen Begriff von Ressource

man zu Grunde legt, gibt es verschiedene Varianten der Aufgabenstellung. Beim allgemeinen

TSP gehen wir davon aus, dass der Handlungsreisende z.B. mit dem Flugzeug unterwegs ist:

da es nicht immer von jedem beliebigen Punkt zu jedem anderen eine direkte Flugverbindung

gibt, muss die Sekretärin das Streckennetz der Fluggesellschaften und die jeweiligen

Flugzeiten (oder Ticketpreise) berücksichtigen. Beim euklidischen TSP bewegt sich der

Handlungsreisende zu Fuß oder mit dem Auto, d.h. er kommt überall hin und die Kosten sind

proportional zu den Entfernungen zwischen den Punkten auf der Landkarte. Das metrische

TSP ist eine Verallgemeinerung des euklidischen und ein Spezialfall des allgemeinen TSP:

zwischen je zwei Punkten besteht eine Verbindung, und die Dreiecksungleichung gilt (die

Summe der Kosten von A nach B und der Kosten von B nach C ist größer gleich der Kosten

von A nach C).

Hier ist ein Beispiel für das allgemeine TSP:

Die beiden angegebenen Lösungen haben die Länge 33 und 22. Welches ist die optimale

Tour?

Hier ist ein Beispiel für das euklidische TSP (nach http://mathsrv.kueichstaett.de/MGF/homes/grothmann/java/TSP/):

Dieses euklidische TSP hat 250 Punkte. Angegeben sind eine Näherungslösung (Weglänge

12,91) und eine optimale Lösung (Weglänge 12,48).

Was ist nun eine geeignete Methode, um das Problem zu lösen? Eine häufige

Herangehensweise der Informatik ist es, ein Problem auf ein einfacheres zurückzuführen. Wir

wissen, wie die Lösung eines TSP mit nur 2 Punkten (Firmensitz und ein Kunde) aussieht:

Der Handlungsreisende muss hin- zurückfahren. Angenommen, wir wissen, wie wir eine Tour

0-8

mit n Punkten löst. Dann kommen wir zu einer Lösung für (n+1) Punkten, indem wir einen

beliebigen Punkt zunächst weglassen, eine optimale Tour für n Punkte konstruieren, und den

weggelassenen Punkt dann als erstes Ziel in die Tour einfügen. Das ist natürlich noch nicht

die optimale Lösung, aber wenn man das für alle Punkte der Reihe nach macht und die Tour

mit der minimalen Länge wählt, bekommt man dadurch das Optimum.

Diesen Algorithmus könnte man etwa wie folgt notieren:

Wir nehmen an, der Startpunkt (Firmensitz) sei fest gegeben und notieren eine Tour durch die

Folge der zu besuchenden Punkte (ohne den Startpunkt S) und durch die zugehörige Länge.

Tour minTour (Punktmenge M) {

Wenn M einelementig (M={A}) dann

Rückgabe ((A, 2* |SA|))

Sonst {

// Berechne die kürzeste Tour rekursiv

Sei minT eine neue Tour, wobei zunächst

Punkte (minT) = undefiniert, Länge(minT)=unendlich;

Für jedes x aus M {

Tour rek = minTour (M-{x});

Sei A der erste Ort von rek;

Sei Tour try gegeben durch

Punkte (try) = append(x, Punkte(rek)));

Länge (try) = Länge(rek) - |SA| + |Sx| + |xA|;

Wenn Länge(try) < Länge(minT) {minT=try};

}

Rückgabe minT;

}

}

Wenn wir den Ablauf dieser rekursiven Funktion z.B. für die Punkte {ABC} betrachten,

stellen wir folgende Aufrufe fest:

minTour ({ABC}) ruft

minTour({BC}) ruft

minTour({C}) und

minTour({B}).

minTour({AC}) ruft

minTour({C}) und

minTour({A}).

minTour({AB}) ruft

minTour({B}) und

minTour({A}).

Das bedeutet, ein Aufruf mit n Punkten stützt sich auf n Aufrufe mit (n-1) Punkten ab, jeder

davon stützt sich auf (n-1) Aufrufe mit (n-2) Punkten ab usw. Insgesamt gibt es

n

n * (n - 1) * (n - 2) * … * 3 * 2 * 1 = ∏ i = n!

i =1

Aufrufe. Im Wesentlichen konstruiert der Algorithmus sämtliche Permutationen der Folge der

Punkte. Die Anzahl der Permutationen von n Elementen ist n!. Wir sagen, der Algorithmus

hat die Komplexität O(n!).

Nachfolgende Tabelle gibt einen Überblick über das Wachstum verschiedener Funktionen.

0-9

n

1

2

3

10

50

256

1000

10000

log(n) 256*n

n2

17*n3

2n

n!

nn

0,0

256

1

17

2

1

1

0,3

512

4

136

4

2

4

0,5

768

9

459

8

6

27

1,0

2560

100

17000

1024

3628800 10000000000

1,7

12800

2500

2125000 1,1259E+15 3,04141E+64 8,88178E+84

2,4

65536

65536 285212672 1,15792E+77

#ZAHL!

#ZAHL!

3,0 256000

1000000

1,7E+10 1,0715E+301

#ZAHL!

#ZAHL!

4,0 2560000 100000000

1,7E+13

#ZAHL!

#ZAHL!

#ZAHL!

Wenn wir den Algorithmus auf einem schnellen Pentium DualCore ausführen, der bis zu 4

Milliarden Operationen pro Sekunde ausführt, dann müssen wir für n=10 etwa eine

Millisekunde warten. Für n=50 erhöht sich unsere Wartezeit allerdings auf etwa

1028=3.000.000.000.000.000.000.000.000.000 oder 3 Quatrilliarden Jahre. Das heisst, für

große Werte von n ist der Algorithmus praktisch nicht verwendbar. Auf der anderen Seite ist

es ein offenes Problem, ob es tatsächlich einen substantiell besseren Algorithmus gibt! Wer

einen Algorithmus entdeckt, welcher das TSP mit einer polynomialen Anzahl von Schritten

löst (abhängig von n), wird mit Sicherheit weltberühmt werden.

Natürlich gibt es einige Tricks, um die Laufzeit des Algorithmus zu verbessern. Zum Beispiel

fällt auf, das während der Rekursion der gleiche Aufruf mehrmals stattfindet. Hier kann man

sich mit dem Abspeichern von Zwischenergebnissen behelfen. Dann kann man die Suche

stark parallelisieren. Auch hängt es sehr stark von der Implementierung ab, ob man den

rekursiven Aufruf naiv oder raffiniert implementiert. Mit solchen Tricks ist es im Jahr 2004

gelungen, ein TSP mit 24.978 schwedischen Städten zu lösen (http://www.tsp.gatech.edu/

http://www.math.princeton.edu/tsp/d15sol/)! Der Weltrekord liegt laut Wikipedia

(http://de.wikipedia.org/wiki/Problem_des_Handlungsreisenden) bei der Lösung eines

Planungsproblems für das Layout integrierter Schaltkreise mit 85.900 Knoten. Zur Lösung

solcher Probleme werden Netze von über hundert Hochleistungscomputern mit einer

Gesamtsumme von über 20 Jahren Rechenzeit verwendet. Zum Vergleich: Im Jahr 1977 lag

der Rekord noch bei 120 Städten!

0-10

Was macht man aber nun, wenn man das Problem in der Praxis (zum Beispiel in einer

mittelständischen Reisebüro-Software) lösen will, wo man kein Hochleistungs-Rechnernetz

zur Verfügung hat? Die Antwort der praktischen Informatik heißt Heuristik. Das Wort

„Heuristik“ kommt aus der Seefahrt und bezeichnete früher Verfahren, um seine Position

annähernd zu bestimmen. Heute bezeichnen wir damit Näherungsverfahren, die zwar nicht die

optimale Lösung, aber eine hinreichend genaue Annäherung liefern. Java-Animationen mit

verschiedenen Heuristiken sind zu finden unter

(http://web.telia.com/~u85905224/tsp/TSP.htm) und (http://www-e.unimagdeburg.de/mertens/TSP/index.html).

Heuristik 1: nächster Nachbar

Bei dieser Heuristik sucht der Reisende, ausgehend von einem beliebigen Punkt, zunächst den

nächsten Nachbarn des aktuellen Punktes auf der Landkarte. Dann bewegt er sich zu diesem

und wendet die Heuristik erneut an. Wenn er alle Kunden besucht hat, fährt er nach Hause

zurück. Obwohl diese Heuristik sehr häufig im täglichen Leben angewendet wird, liefert sie

schlechte Resultate, da der Heimweg und andere unterwegs „vergessene“ Punkte meist hohe

Kosten verursachen.

0-11

Heuristik 2: gierige Dreieckstour-Erweiterung

Die Sekretärin wählt zunächst zwei Kunden willkürlich aus und startet mit einer einfachen

„Dreieckstour“. Diese wird dann nach und nach erweitert, und zwar wird jede Stadt da in die

Tour eingefügt, wo sie am besten „passt“, d.h., wo sie die gegebene Tour am wenigsten

erweitert. Solche Strategien nennt man „gierig“, da sie nur auf lokale und Optimierung

ausgerichtet sind und das Gesamtergebnis nicht berücksichtigen.

In der geschilderten Form sind noch zwei Zufallselemente enthalten: Die Wahl der

ursprünglichen Dreieckstour, und die Reihenfolge, in der die Knoten hinzugefügt werden.

Heuristik 3: Hüllen-Erweiterung

Eine andere Variante dieser Heuristik startet mit der konvexen Hülle aller Punkte (d.h., den

Punkten, die am weitesten außen liegen), und fügt der Reihe nach diejenigen Knoten hinzu,

die die wenigsten Kosten verursachen. Das heißt, es werden der Reihe nach die Knoten

hinzugefügt, die den geringsten Abstand von der bisher konstruierten Tour haben. Das ist

0-12

wieder ein „gieriger“ Algorithmus, und zwar in doppelter Hinsicht: bei der Auswahl der

Punkte und bei der Bestimmung der Einfügestelle.

Heuristik 4: inverse Hüllen-Erweiterung

Wieder starten wir mit der konvexen Hülle aller Punkte und fügen der Reihe nach diejenigen

Knoten hinzu, die die meisten Zusatzkosten verursachen. Das heißt, es werden die Knoten

hinzugefügt, die am weitesten von der bisherigen Tour entfernt liegen. Dadurch wird das

Gesamtergebnis (die Form der Tour) frühzeitig stabilisiert.

Heuristik 5: Lin-Kernighan

Hier versucht man, eine bestehende Tour zu verbessern, indem man zwei Kantenpaare AB

und CD sucht und durch die Kanten AC und BD ersetzt (so genannte 2-opt-Strategie). Im

endgültigen Lin-Kernighan-Verfahren werden nicht nur Kantenpaare, sondern Mengen von

Kanten ersetzt.

0-13

Wie wir sehen, führen konträre Ideen manchmal beide zu guten Ergebnissen. Es ist sehr

schwer, die „Güte“ von Heuristiken abzuschätzen, da die Leistung immer vom verwendeten

Beispiel abhängt. Für jede der genannten Heuristiken lassen sich Beispiele konstruieren, so

dass das Ergebnis schlecht ist (die doppelte Länge der optimalen Tour oder noch mehr hat).

Ist es nicht möglich, eine Heuristik zu finden, die „auf jeden Fall“ ein akzeptables Resultat

liefert?

Auch hier hat die praktische Informatik Beiträge zu liefern. S. Arora konstruierte 1996 einen

„nahezu linearen“ randomisierten Algorithmus für das euklidische TSP, der für eine beliebige

Konstante c eine (1+1/c)-Approximation in O(n log(n)O(c)) Zeit konstruiert

(http://www.cs.princeton.edu/~arora/pubs/tsp.ps). Das heißt, z.B. für c=10 bekommt man eine

Tour, die höchstens 10% schlechter als die optimale ist, indem wir jeden Knoten

durchschnittlich log(n)10 mal betrachten. Wie wir oben gesehen haben, ist log(n) „fast“ eine

Konstante (in allen praktischen Fällen kleiner als 5). Daher ist dies „fast“ ein linearer

Algorithmus. Der Algorithmus basiert auf raffinierten geometrischen Überlegungen, nämlich

einer baumartigen Zerlegung der Ebene in Quadrate und einer Normierung der Schnittkanten

der Verbindungslinien zwischen den Punkten.

0-14

0.3 Was ist Informatik?

Das Wort „Informatik“ ist ein Kunstwort, welches aus den Bestandteilen „Information“ und

„Automatik“ zusammengesetzt ist. Der Begriff „Informatique“ wurde 1962 in Frankreich von

P. Dreyfuss geprägt und 1968 vom Forschungsminister Stoltenberg in Berlin bei der

Eröffnung einer Tagung übernommen (http://zeitung.informatica-feminale.de/?p=72,

http://atrax.uni-muenster.de:8010/Studieren/Scripten/Lippe/geschichte/pdf/Kap1.pdf). Da die

Informatik also eine vergleichsweise junge Wissenschaft ist, die eine stürmische Entwicklung

durchläuft, gibt es die verschiedensten Definitionen davon, was unter Informatik zu verstehen

ist.

Als Beispiel sei hier die Studienordnung der HU von 2003 angeführt:

(1) Die Informatik erforscht die grundsätzlichen Verfahrensweisen der Informationsverarbeitung und die allgemeinen Methoden der Anwendung solcher Verfahren in den

verschiedensten Bereichen. Ihre Aufgabe ist es, durch Abstraktion und Modellbildung von

speziellen

Gegebenheiten

sowohl

der

technischen

Realisierung

existierender

Datenverarbeitungsanlagen als auch von Besonderheiten spezieller Anwendungen abzusehen

und dadurch zu den allgemeinen Gesetzen, die der Informationsverarbeitung zugrunde liegen,

vorzustoßen sowie Standardlösungen für Aufgaben der Praxis zu entwickeln. Die Informatik

befasst sich deshalb mit

— der Struktur, der Wirkungsweise, den Fähigkeiten und den Konstruktionsprinzipien von

Informations- und Kommunikationssystemen und ihrer technischen Realisierung.

— Strukturen, Eigenschaften und BeschreibungsmögIichkeiten von Informationen und von

Informationsprozessen,

— Möglichkeiten der Strukturierung, Formalisierung und Mathematisierung von

Anwendungsgebieten sowie der Modellbildung und Simulation.

Dabei spielen Untersuchungen über die Effizienz der Verfahren und über Sinn und Nutzen

ihrer Anwendung in der Praxis eine wichtige Rolle.

Andere Fachbereiche haben ähnliche Festlegungen des Studieninhaltes. Als minimaler

Konsens für den Begriff „Informatik“ kann dabei die Definition angesehen werden, welche

sich aus der Wortbedeutung ergibt:

Informatik ist die Wissenschaft

der automatischen Verarbeitung von Informationen.

(Im Buch von Gumm/Sommer: „Informatik ist die Wissenschaft von der maschinellen

Informationsverarbeitung“.) In dieser Definition sind ein paar weitere undefinierte

Grundbegriffe enthalten: „Information“, „Verarbeitung“, „automatisch“ oder „maschinell“.

Der Begriff „Information“ ist ein metaphysischer Grundbegriff, mit dem wir uns noch näher

beschäftigen werden. An dieser Stelle sei nur bemerkt, dass wir unter „Information“ eine

Beschreibung irgendeines Sachverhaltes der uns umgebenden (materiellen oder ideellen) Welt

verstehen wollen. Vom Wortstamm her ist eine „Information“ etwas, was in eine bestimmte

Form gebracht worden ist, also auf eine bestimmte Weise repräsentiert wird (wenn wir eine

Information zur Kenntnis nehmen, bringen wir unseren Verstand in einen bestimmten

Zustand). Sehr einfache, wenig strukturierte Informationen bezeichnen wir als Daten (daher

der altertümliche Begriff „EDV“), eine Menge komplexer Informationen über ein

zusammenhängendes Gebiet bezeichnen wir als Wissen.

Unter der „Verarbeitung“ von Informationen verstehen wir den Prozess der Umformung, d.h.

der Veränderung von Informationen aus einer Form in eine andere. Da Informatik sich als

Wissenschaft mit der Verarbeitung von Informationen beschäftigt, sind ihr Gegenstand die

Verfahren, mit denen diese Umformung bewerkstelligt wird: solche Verfahren nennt man

0-15

Algorithmen. Häufig erfolgt heutzutage der räumliche Transport von Informationen dadurch,

dass sie beim Absender in eine einfachere Form gebracht (codiert) werden, durch einen

elementaren physikalischen Prozess (elektrische Ströme, Funkwellen etc.) übermittelt und

beim Empfänger wieder in die ursprüngliche Form zurückübersetzt (decodiert) werden. Daher

betrachtet man heute auch die Erforschung von Techniken zur Übertragung von

Informationen als Teilgebiet der Informatik.

Der dritte undefinierte Grundbegriff aus der obigen Definition ist „automatisch“. Damit soll

ausgedrückt werden, dass sich die Informatik nicht mit der Informationsverarbeitung durch

Menschen oder andere Lebewesen beschäftigt, sondern durch Automaten, d.h. vom Menschen

konstruierte Maschinen. Daher gehört zur Informatik auch das Wissen um den Aufbau und

die Entwicklung von Technologien zur Konstruktion informationsverarbeitender Geräte. Aus

historischen Gründen bezeichnet man diese Geräte oft auch als „Rechner“ (numerische

Berechnungen waren die ersten automatisierten informationsverarbeitenden Prozesse) oder

„Computer“. Daher hat sich im Englischen der Begriff „computer science“ für die Informatik

durchgesetzt. Dieser Begriff ist allerdings etwas missverständlich, da er suggerieren könnte,

dass Informatik die „Wissenschaft von den informationsverarbeitenden Geräten“ ist. Einige

Leute verwenden daher die Bezeichnung „computing science“.

Aus der Bestimmung des Gegenstands der Informatik ergibt sich unmittelbar, dass die

Informatik viele Bezüge zu anderen Disziplinen hat: Der Gleichklang zum Wort

„Mathematik“ ergibt sich nicht von ungefähr. Man kann mit Fug und Recht behaupten, dass

die Informatik aus der Mathematik erwachsen ist, so wie die Mathematik ihre Wurzeln in der

philosophischen Logik hat. Abgesehen davon, dass die Automatisierung numerischer

Berechnungen schon immer ein ureigenstes Interesse der Mathematik war, ist auch die

Beschäftigung mit abstrakten Begriffen wie „Berechnungsverfahren“ oder „Umformung“ ein

Gegenstand der Mathematik. Viele Pioniere der Informatik (Pascal, Leibniz, Babbage, Turing,

von Neumann, …) waren Mathematiker oder Logiker und haben sich mit den theoretischen

Grundlagen automatischer Berechnungsverfahren beschäftigt, bevor es überhaupt Computer

gab.

Die zweite Wurzel der Informatik ist die Elektrotechnik. Erst durch den Einsatz elektrischer

Schaltungen und Verfahren nach dem zweiten Weltkrieg (durch Zuse, Aiken und andere)

wurde gegenüber den davor existierenden mechanischen Rechnern (Hollerith) ein so großer

Durchbruch erzielt, dass man über numerische Rechnungen hinausgehen konnte. Da praktisch

alle heute existierenden informationsverarbeitenden Prozesse in Automaten auf der Bewegung

von elektrischen Ladungen beruhen, ist klar, dass auch heute noch eine enge Verwandschaft

zwischen Informatik und Elektrotechnik besteht. Auf der anderen Seite gehören Computer

heute mit zu den wichtigsten strombetriebenen Geräten, weshalb sich die Elektrotechnik heute

gerne auch als „Informationstechnik“ bezeichnet,

Durch die Inhalte der Informatik ergeben sich weiterhin eine ganze Reihe von Querbezügen

zu anderen Disziplinen. Wenn Informationsverarbeitung zur Steuerung mechanischer Geräte,

etwa von Robotern oder Fertigungsstraßen, genützt wird, müssen Informatiker mit

Maschinenbauern und Produktionstechnikern zusammenarbeiten. Durch den Einsatz von

Computern zur Übertragung von Informationen per Funkwellen ist eine enge Beziehung zur

Nachrichtentechnik gegeben. Wegen der Notwendigkeit der Interaktion von Automaten und

Menschen (auf Benutzungs- und Konstruktionsebene) muss die Informatik auf Grundlagen

und Ergebnisse der Psychologie, Linguistik, Kommunikationswissenschaften und anderer

Fächer zurückgreifen. Da in fast allen Fächern informationsverarbeitende Prozesse

vorkommen, die bislang entweder von Menschen durchgeführt wurden oder wegen des hohen

Arbeitsaufwandes gar nicht durchgeführt werden konnten, werden Methoden der Informatik

in diesen Fächern für die Automatisierung der Verarbeitung von Informationen angewendet.

0-16

Dadurch haben sich eine Reihe spezialisierter Studiengänge gebildet, die so genannten

Bindestrich-Informatiken, die die Anwendung der Informatik in anderen Fächern betonen. Zu

nennen sind hier Wirtschafts-Informatik, Bio-Informatik, Medien-Informatik, GeoInformatik, Umwelt-, Rechts- oder Medizininformatik, und viele mehr. Wichtig: Mit einer

Ausbildung als Informatiker (ohne Bindestrich) kann man sich später für jede dieser

Disziplinen weiter qualifizieren!

Aus den geschilderten Wurzeln ergibt sich die heute übliche Struktur der Informatik: Man

teilt sie ein in

• theoretische Informatik

• praktische Informatik

• technische Informatik, und

• angewandte Informatik.

Die theoretische Informatik beschäftigt sich mit den formalen Grundlagen, die praktische

Informatik mit den Verfahren, die technische Informatik mit den Maschinen zur Verarbeitung

von Informationen. In der angewandten Informatik werden die Anwendungen der

Informationsverarbeitung für andere Fächer (z.B. Robotik, Bioinformatik, medizinische

Bildverarbeitung) untersucht. Oftmals wird die angewandte Informatik als Teil der

praktischen Informatik betrachtet; an einigen Universitäten studiert man im Grundstudium

zunächst ein beliebiges Nebenfach und spezialisiert sich dann im Hauptstudium auf die

angewandte Informatik in diesem Nebenfach.

0-17

Geschichte der Informatik

Informatik im eigentlichen Sinne gibt es erst seit dem Endes des zweiten Weltkrieges.

Die Wurzeln der Informatik reichen dagegen bis ins Mittelalter bzw. ins Altertum zurück:

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

300 v. Chr:

Euklid entwickelt sein Verfahren zur Bestimmung des größten gemeinsamen

Teilers (ggT)

um 820:

Al-Chwarizmi fasst in einem Buch Lösungen zu bekannten mathematischen

Problemen zusammen.

1524:

A. Riese veröffentlicht ein Buch über die Grundrechenarten

17-18.Jh.:

G. W. Leibniz (1646-1714) entwickelt das Dualsystem (1679) und baut eine

Rechenmaschine (1673/1694), Pascal, Schickard u.a. entwickeln ebenfalls mechanische

Rechenmaschinen, Babbage konzipiert „difference engine“, Ada Lovelace die erste

Programmiersprache dafür

Ende 19./ Anf. 20. Jh.: Formalisierung der logischen und mathematischen Grundlagen durch

Frege (“Begriffschrift”, 1879), Russell u. Whitehead (“Prinicipia mathematica", 1910-13),

Peano u.a.

Ende 19./ Mitte 20. Jh.: Perfektionierung mechanischer Rechenmaschinen;

1930-40:

Theorie der Berechenbarkeit, Vollständigkeits- und Entscheid-barkeitssätze

(Gödel, Turing, Tarski, Church, Kleene, Post, Markov u.a.)

1930-40:

erste elektromechanische Computer: Zuses Z1 (1936), Z3 (1943), Aikens

Mark1 (1944), Eckert+Mauchlys ENIAC (1946)

1948-49:

Konrad Zuse entwickelt seinen “Plankalkül”, C. Shannon seine

“Informationstheorie”, J. v. Neumann entwickelt den nach ihm benannten Rechnertyp: Daten

und Befehle werden gemeinsam im Rechner gespeichert und ähnlich behandelt.

1955:

Erfindung des Transistors

1959-60:

erste “höhere Programmiersprachen”: J. McCarthy entwickelt die funktionale

Programmiersprache LISP und begründet die “Artificial Intelligence”, Fortran (Masch.bau),

Cobol (BWL) und Algol (Math) werden definiert.

1969-70:

Entwicklung universaler Programmiersprachen wie Algol68 und PL/I

ab 1970:

Informatikstudium in Deutschland

ab 1980:

Objektorientierte Sprachen und Systeme

ab 1990:

Internet (Gopher, Mosaic), Mobilfunk (1991 D-Netz, 1994 E-Netz), WLAN

(ca. 1995), PDAs (1997), Java (1995), Java2 (2002)

Die Informatik ist heute in fast alle Aspekte unseres Lebens vorgedrungen:

• Einen Großteil ihres Studiums werden Sie mit „e-Learning“ verbringen, die

notwendigen Informationen beschaffen Sie sich im Internet. Vielleicht bestellen Sie

hier auch Waren oder vergleichen zumindest bei eBay die Preise.

• Dokumente (Briefe, Steuererklärungen usw.) verfassen Sie natürlich am Computer;

mit Ihren Kommilitonen nebenan und dem Onkel in Amerika tauschen Sie e-Mails

aus, die den Empfänger in wenigen Sekunden erreichen.

• Wahrscheinlich haben Sie auch ein Mobiltelefon, vielleicht sogar ein Notebook mit

WLAN, oder einen elektronischen Organizer.

• Ihr Bankkonto wird von einem Computer geführt, Bargeld holen Sie am

Geldautomaten, vielleicht habe Sie auch eine elektronische Brieftasche.

• Wenn Sie mit dem Auto nach Hause fahren, begleiten Sie bis zu 80 eingebaute

Steuergeräte, das Auto ist weitgehend von Robotern gebaut worden. Sogar die

Schnittmuster Ihrer Kleidung wurden vom Computer optimiert.

• Ihre Armbanduhr, Foto- oder Filmapparat, Ton- und Bildwiedergabegeräte sind schon

längst nicht mehr mechanisch, ganz zu schweigen von der Türschließanlage,

Fahrstuhlsteuerung, Kühlschrank, Mikrowelle, Waschmaschine, und anderen Geräten

zu Hause.

0-18

Das ist aber keinesfalls das Ende der Entwicklung. In ein paar Jahren wird Sie wahrscheinlich

die Türschließanlage an Ihrem Aussehen und Fingerabdruck erkennen, Sie werden sich

vielleicht wie im Roman „per Anhalter durch die Galaxis“ mit dem Fahrstuhl unterhalten, der

Kühlschrank könnte Vorräte selbsttätig nachbestellen, der Herd sich Rezepte aus dem Internet

holen und die Waschmaschine wissen, wie heiß die Wäsche gewaschen werden muss.

Alle diese „Wunder der Technik“ werden möglich durch systematische Vorschriften für die

Verarbeitung von Informationen (Algorithmen, Programme) und Maschinen, die diese

Vorschriften ausführen können (Computer, Prozessoren). Natürlich können wir uns in einer

Vorlesung nicht mit allen oben genannten Anwendungen beschäftigen, aber die zentralen

Gesichtspunkte die in allen gleichermaßen vorhanden sind, bilden den Gegenstand der

Vorlesung: Algorithmen und ihre Ausführung auf Rechenanlagen.

Das zentrale Ziel der Vorlesung ist es, eine „algorithmische Denkweise“ zu vermitteln: Ein

Verständnis dafür, wann und wie ein (informationsbezogenes) Problem mit welchem

Aufwand durch eine Maschine gelöst werden kann. Inhaltlich gibt die Vorlesung einen

Überblick über das Gebiet der praktischen Informatik. Dazu gehören unter anderem folgende

Themen:

• Repräsentation von Informationen in Rechenanlagen

• programmiersprachliche Konzepte

• Methoden der Softwareentwicklung

• Algorithmen und Datenstrukturen

• Korrektheit und Komplexität von Programmen

In den weiteren Vorlesungen des Bachelor-Studiums werden diese Themen ergänzt und

vertieft.

0-19

Kapitel 1: Mathematische Grundlagen

1.1 Mengen, Multimengen, Tupel, Funktionen, Halbordnungen

Eine Menge ist eine Zusammenfassung von (endlich oder unendlich vielen) verschiedenen

Dingen unserer Umwelt oder Vorstellungswelt, welche Elemente dieser Menge genannt

werden. Wir schreiben x ∈ M , um auszusagen, dass das Ding x Element der Menge M ist.

Andere Sprechweisen: x ist in M enthalten, oder M enthält x .

Um auszudrücken, dass x nicht in M enthalten ist, schreiben wir x ∉ M . Die Schreibweise

x1 ,..., x n ∈ M steht für x1 ∈ M und … und x n ∈ M , und {x1 ,..., x n } ist die Menge, die genau

die Elemente x1 ,..., x n enthält.

Beispiele für Mengen sind:

•

N: Die Menge der natürlichen Zahlen 1,2,3,…

•

N0: Die Menge der Kardinalzahlen (natürlichen Zahlen einschließlich der Null):

0,1,2,3,…

•

Z: Menge der ganzen Zahlen …, -3, -2, -1, 0, 1, 2, 3, …

•

Q, R: Menge der rationalen bzw. reellen Zahlen

•

•

∅ oder { }: leere Menge

B oder boolean = {true, false} oder {1,0} oder {tt, ff} oder {w, f} oder

{L,O}: Menge der Wahrheitswerte

{Adam, Eva}: Menge der ersten Menschen

{A, B, C, …, Z}: Menge der Großbuchstaben im lateinischen Alphabet

•

•

In den Programmiersprachen Groovy und Java gibt es die folgenden vordefinierten Mengen:

• Integer oder int: {-2147483648 … 2147483647}

• Short: {-32768, …, 32767}

• Byte: {-128, …, -127} Menge der ganzen Zahlen zwischen -128 und 127

• Long: {-9223372036854775808, …,-9223372036854775808} (Postfix „L“)

• BigInteger: „große“ natürliche Zahlen (Postfix „g“, z.B. 45g)

• Dezimalzahlen, Gleitkommazahlen,

• Characters und Strings, Boolean

Die Menge M 1 ist eine Teilmenge von M 2 ( M 1 ⊆ M 2 ), wenn jedes Element von M 1 auch

Element von M 2 ist. Die Mengen M 1 und M 2 sind gleich ( M 1 = M 2 ), wenn sie die gleichen

Elemente enthalten (Extensionalitätsaxiom). Für jede (endliche) Menge M bezeichnet | M | die

Kardinalität, d.h. die Anzahl ihrer Elemente. Neben der Aufzählung ihrer Elemente können

Mengen durch eine charakterisierende Eigenschaft gebildet werden (Komprehensionsaxiom).

Beispiel: byte = {x∈ Z | -128≤x und x≤127}. Auf diese Weise können auch unendliche

Mengen gebildet werden.

Die unbeschränkte Verwendung der Mengenkomprehension kann zu Schwierigkeiten führen

(Russells Paradox: „die Menge aller Mengen, die sich nicht selbst enthalten“), daher erlaubt

man in der axiomatischen Mengenlehre nur gewisse Eigenschaften.

Auf Mengen sind folgende Operationen definiert:

Durchschnitt: M 1 ∩ M 2 = {x | x ∈ M 1 ∧ x ∈ M 2 } .

Vereinigung: M 1 ∪ M 2 = {x | x ∈ M 1 ∨ x ∈ M 2 } .

1-20

-

Differenz: M 1 − M 2 = {x | x ∈ M 1 ∧ x ∉ M 2 } .

Beispiele: N∪N0=N0 , N∩N0=N , N – N0 =∅, N0 – N =0. Durchschnitt und Vereinigung sind

kommutativ und assoziativ. Daher kann man diese Operationen auf beliebige Mengen von

Mengen ausweiten:

{M 1 , M 2 ,..., M n } = {x | x ∈ M 1 ∧ x ∈ M 2 ∧ ... ∧ x ∈ M n } .

-

i∈I

M i = {x | x ∈ M i für ein i ∈ I } .

Von Mengen kommt man zu „Mengen höherer Ordnung“ durch die Potenzmengenbildung:

Wenn M eine Menge ist, so bezeichnet ℘(M ) oder 2 M die Menge aller Teilmengen von M .

Cantor bewies, dass die Potenzmenge einer Menge immer mehr Elemente enthält als die

Menge selbst. Speziell gilt für jede endliche Menge M : Wenn | M |= n , so ist | ℘( M ) |= 2 n .

Beispiel: ℘(∅) = {∅} , ℘({∅}) = {∅, {∅}} und

℘({ A, B, C}) = {∅, { A}, {B}, {C}, { A, B}, { A, C}, {B, C}, { A, B, C}} .

Multimengen

Während Mengen die grundlegenden Daten der Mathematik sind, hat man es in der

Informatik oft mit Multimengen zu tun, bei denen Elemente „mehrfach“ vorkommen können.

Beispiele sind

• eine Tüte mit roten, gelben und grünen Gummibärchen,

• die Vornamen der Studierenden dieser Vorlesung,

• die Multimenge der Buchstaben eines bestimmten Wortes, usw.

Multimengen können notiert werden, indem man zu jedem Element die entsprechende

Vielfachheit angibt, z.B. ist {A:3, B:1, N:2} die Multimenge der Buchstaben im Wort

BANANA. Formal können Multimengen definiert werden als Funktionen von einer

Grundmenge in die Menge N0 der Kardinalzahlen, siehe unten.

Folgen

Aus Mengen lassen sich durch Konkatenation Tupel und Folgen bilden. Der einfachste Fall ist

dabei die Paarbildung mit dem kartesischen Produkt. Wenn M 1 und M 2 Mengen sind, so

bezeichnet M 1 × M 2 = {( x, y ) | x ∈ M 1 ∧ y ∈ M 2 } die Menge aller Paare von Elementen,

deren erster Bestandteil ein Element aus M 1 und deren zweiter eines aus M 2 ist. Da die

runden Klammern für vielerlei Zwecke verwendet werden, verwendet man manchmal zur

Kennzeichnung von Paaren auch spitze oder, besonders in Programmiersprachen, eckige

Klammern.

Beispiele: N×B ={(1,tt),(1,ff),(2,tt),(2,ff), (3,tt),…}, N×∅=∅,

N×{0}={(1,0), (2,0), (3,0), …}, N×N0={(1,0), (1,1), (1,2), …, (2,0), (2,1), …}

Eine Verallgemeinerung ist das n-stellige kartesische Produkt, mit dem n-Tupel gebildet

werden:

M 1 × M 2 × ⋅ ⋅ ⋅ × M n = {( x1 , x 2 ,..., x n ) | x1 ∈ M 1 ∧ x 2 ∈ M 2 ∧ ... ∧ x n ∈ M n }

2-Tupel sind also Paare, statt 3-, 4- oder 5-Tupel sagt man auch Tripel, Quadrupel, Quintupel

usw. Die zur Produktbildung umgekehrten Operationen, mit denen man aus einem Produkt

die einzelnen Bestandteile wieder erhält, bezeichnet man als Projektionen:

Π i ( x1 , x 2 ,..., x n ) = xi

Falls alle M i gleich sind ( M 1 = M 2 = ⋅ ⋅ ⋅ = M n = M ) , so schreiben wir statt

M × M × ⋅ ⋅ ⋅ × M auch M n und nennen ( x1 , x 2 ,..., x n ) eine Folge oder Sequenz der Länge n

1-21

über M . In Programmiersprachen heißen Folgen auch Arrays, Felder oder Reihungen.

Wichtige Spezialfälle sind n = 1 und n = 0 . Im ersten Fall ist die einelementige Folge (x)

etwas anderes als das Element x. Im zweiten Fall ist die leere Folge () unabhängig von der

verwendeten Grundmenge. Achtung: Die leere Folge ist nicht zu verwechseln mit der leeren

Menge!

M n enthält nur Sequenzen einer bestimmten fest vorgegebenen Länge n. Unter M * verstehen

wir die Menge, die alle beliebig langen Folgen über M enthält:

M * = {M i | i ∈ N 0 } .

Wenn wir nur nichtleere Folgen betrachten wollen, schreiben wir M + :

M+ = M* −M0 .

Eine Liste in der Programmiersprache Groovy ist ein Element von M * , wobei M die Menge

aller Objekte (Zahlen, Buchstaben, Listen, …) ist.

Beispiele: [1, 3, 5, 7] oder [17.5, "GP", 1.234f, 'a', 1e99]

Hier sind einige Groovy-Tatsachen zu Listen (http://groovy.codehaus.org/JN1015Collections). In Java können diese Listen mit dem public interface List nachgebildet

werden (http://java.sun.com/j2se/1.4.2/docs/api/java/util/List.html).

assert [0, "a", 3.14].class == java.util.ArrayList

assert [0, 4, 7] + [11] == [0, 4, 7, 11]

assert [0, 4, 7] - [4] == [0, 7]

assert [0, "a", 3.14] * 2 == [0, "a", 3.14, 0, "a", 3.14]

assert [0, 4, 7] != [0, 7, 4]

assert [] != [0]

assert [] != [[]]

assert [[],[]] != [[]]

assert [[],[]].size == 2

assert [0,4,7][2] == 7

x=[0,4,7]; assert x[2] == 7

x=[0,4,7]; x[2]=3; assert x == [0,4,3]

x=[0,4,7]; x[2]=3; x[5]=2; assert x == [0, 4, 3, null, null, 2]

x=[0,4,7]; assert x.contains(4)

x=[0,4,7]; assert (7 in x)

x=[0,4,7]; x.each{println(it + " sq = " + (it*it))}

Mengen können als spezielle (ungeordnete) Listen aufgefasst werden, bei denen jedes

Element nur einmal vorkommt und die Reihenfolge egal ist:

Set x=[0,4,7], y= [7,4,0]; assert x == y

Set z=[0,4,7,4,0]; assert z == y

Relationen und Funktionen

Eine Relation zwischen zwei Mengen M 1 und M 2 ist eine Teilmenge von M 1 × M 2 . Wenn

zum Beispiel M={Anna, Beate} und J={Claus, Dirk, Erich}, so ist liebt={(Anna, Claus),

(Beate, Dirk), (Beate, Erich)} eine Relation zwischen M und J. Relationen schreibt man meist

in Infixnotation, d.h., statt (Beate, Dirk)∈liebt schreibt man (Beate liebt Dirk). Falls

M 1 = M 2 = M , so sagen wir, dass die Relation über M definiert ist. Typische Beispiele sind

die Relationen ≤ und = über den natürlichen Zahlen, oder die Verbindungsrelation zwischen

Städten im Streckennetz der Air Berlin. Eine Relation R heißt (links-)total, wenn es zu jedem

x ∈ M 1 ein y ∈ M 2 mit (xRy ) gibt. Sie heißt (rechts-)eindeutig, wenn es zu jedem

1-22

x ∈ M 1 höchstens ein y ∈ M 2 mit (xRy ) gibt. Eine eindeutige Relation nennt man Abbildung

oder partielle Funktion, eine totale und eindeutige Relation heißt Funktion. Bei Funktionen

schreiben wir f : M 1

→ M 2 und f ( x) = y für f ⊆ M 1 × M 2 und ( x, y ) ∈ f . Die Menge

der x ∈ M 1 , für die es ein y ∈ M 2 mit (xRy ) gibt, heißt der Definitionsbereich oder

Urbildbereich (domain) der Abbildung; die Menge der y ∈ M 2 , für die es ein

x ∈ M 1 mit (xRy ) gibt, heißt der Wertebereich oder Bildbereich (range) der Funktion oder

Abbildung.

Eine Funktion mit endlichem Definitionsbereich lässt sich angeben durch Auflistung der

Menge der Paare (x,y) mit f ( x) = y . In Groovy nennt man eine solche Funktion Map und

notiert sie [x1:y1, x2:y2,....,xn:yn], also z.B.

[1:5, 2:10, 3:15] oder

["Name":"Anton", "id":573328], aber auch

[3.14:'a', "a":2010, 10:10, 7e5:0]

Beachte: [1:5, 2:10, 3:15] == [2:10, 3:15, 1:5]

Hier wieder einige Groovy Tatsachen über Maps (http://groovy.codehaus.org/JN1035-Maps):

assert [A:3, B:1, N:2]

assert [A:3, B:1, N:2].B == 1

assert [A:3, B:1, N:2] == [B:1, A:3, N:2]

assert [A:3, B:1, N:2] + [C:5] == [A:3, B:1, N:2, C:5]

assert [A:3, B:1, N:2] + [A:1] == [A:1, B:1, N:2]

// [A:3, B:1, N:2] - [A:1] ist undefiniert

// [97:"a", 98:"b", 99:"c"].98 == 'b' ist ein Syntaxfehler

assert [97:"a", 98:"b", 99:"c"].get(98) == "b"

assert [97:"a", 98:"b", 99:"c"].get(100) == null

x=[:]; x[97]="a"; x[98]="b"; assert x == [97:"a", 98:"b"]

Genau wie oben lassen sich auch die Begriffe Relation und Funktion verallgemeinern. Eine nstellige Relation zwischen den Mengen M 1 , M 2 ,⋅ ⋅ ⋅, M n ist eine Teilmenge von

M 1 × M 2 × ⋅ ⋅ ⋅ × M n . Einstellige Relationen heißen auch Prädikate. Auch für Prädikate

schreiben wir (Px) anstatt von (x) ∈ P. Eine n-stellige Funktion f von M 1 , M 2 ,⋅ ⋅ ⋅, M n nach

M ist eine (n+1)-stellige Relation zwischen M 1 , M 2 ,⋅ ⋅ ⋅, M n und M , so dass für jedes nTupel ( x1 , x 2 ,..., x n ) ∈ M 1 × M 2 × ⋅ ⋅ ⋅ × M n genau ein y ∈ M existiert mit ( x1 , x 2 ,..., x n , y ) ∈ f .

Eine Funktion f : M × M × ⋅ ⋅ ⋅ × M

→ M heißt (n-stellige) Operation auf M . Beispiele

für zweistellige Operationen sind + und * auf N, Z, Q und R. Die Differenz – ist auf Z, Q

und R eine Operation, auf N ist sie nur partiell (nicht total). Die Division ist in jedem Fall nur

partiell. Typische Prädikate auf natürlichen Zahlen sind prim oder even.

Wir haben Funktionen als spezielle Relationen definiert, Es gibt auch die Auffassung, dass

der Begriff „Funktion“ grundlegender sei als der Begriff „Relation“, und dass Relationen eine

spezielle Art von Funktionen sind. Sei M 1 ⊆ M 2 . Dann ist die charakteristische Funktion

ζ : M2

→ B von M 1 in M 2 definiert durch ζ (x) = true falls x ∈ M 1 und ζ (x) = false

falls x ∉ M 1 . Mit Hilfe der charakteristischen Funktion kann jede Relation zwischen den

Mengen M 1 , M 2 ,⋅ ⋅ ⋅, M n als Funktion von M 1 , M 2 ,⋅ ⋅ ⋅, M n nach B aufgefasst werden. Diese

Auffassung findet man häufig in Programmiersprachen, bei denen Prädikate als boolesche

Funktionen realisiert werden.

1-23

Ordnungen

Die Relation R über M heißt

•

reflexiv, wenn für alle x ∈ M gilt, dass xRx .

•

irreflexiv, wenn für kein x ∈ M gilt dass xRx .

•

transitiv, wenn für alle x, y, z ∈ M mit xRy und yRz gilt, dass xRz .

•

symmetrisch, wenn für alle x, y ∈ M mit xRy gilt, dass yRx .

• antisymmetrisch, wenn für alle x, y ∈ M mit xRy und yRx gilt x = y .

Eine reflexive, transitive, symmetrische Relation heißt Äquivalenzrelation.

Eine reflexive, transitive, antisymmetrische Relation heißt Halbordnung oder partielle

Ordnung. Eine irreflexive, transitive, antisymmetrische Relation heißt strikte Halbordnung.

Eine partielle Ordnung heißt totale oder lineare Ordnung, wenn für alle x, y ∈ M gilt,

dass xRy oder yRx . Bei einer totalen Ordnung lassen sich alle Elemente „der Reihe nach“

anordnen. Die Relation ≤ ist eine totale Ordnung auf natürlichen und reellen Zahlen, nicht

aber auf komplexen Zahlen. Ein einfacheres Beispiel für eine Halbordnung über Zahlen ist die

Relation „ist Teiler von“.

Beispiel für reflexive, aber nicht antisymmetrische Relation:

Beispiel für eine antisymmetrische, aber nicht reflexive Relation:

1.2 Induktive Definitionen und Beweise

Für fast alle in der Informatik wichtigen Datentypen besteht ein direkter Zusammenhang

zwischen ihrer rekursiven Definition (ihrem rekursiven Aufbau) und induktiven Beweisen

von Eigenschaften dieser Daten. Wir wollen uns diese Dualität am Beispiel der natürlichen

Zahlen betrachten.

Die natürlichen Zahlen lassen sich durch die folgenden so genannten Peano-Axiome

definieren:

• 1 ist eine natürliche Zahl.

• Für jede natürliche Zahl gibt es genau eine natürliche Zahl als Nachfolger.

• Verschiedene natürliche Zahlen haben auch verschiedene Nachfolger.

• 1 ist nicht der Nachfolger irgendeiner natürlichen Zahl.

• Sei P eine Menge natürlicher Zahlen mit folgenden Eigenschaften:

o 1 ist in P

o Für jede Zahl in P ist auch ihr Nachfolger in P.

Dann enthält P alle natürlichen Zahlen.

Das letzte dieser Axiome ist das so genannte Induktionsaxiom. Es wird oft in der Form

gebraucht, dass P eine Eigenschaft natürlicher Zahlen ist:

• Sei P eine Eigenschaft natürlicher Zahlen, so dass P(1) gilt und aus P(i) folgt P(i+1).

Dann gilt P für alle natürlichen Zahlen.

Der erste Mathematiker, der einen formalen Beweis durch vollständige Induktion angab, war

der italienische Geistliche Franciscus Maurolicus (1494 -1575). In seinem 1575

veröffentlichten Buch „Arithmetik“ benutzte Maurolicus die vollständige Induktion unter

1-24

anderem dazu, zu zeigen, dass alle Quadratzahlen sich als Summe der ungeraden Zahlen bis

zum doppelten ihrer Wurzel ergeben:

1 + 3 + 5 + ... + (2n-1)=n*n

Beweis: Sei P die Menge natürlicher Zahlen, die diese Gleichung erfüllen. Um zu beweisen,

dass P alle natürlichen Zahlen enthält, müssen wir zeigen

1=1*1

Wenn 1 + 3 + 5 + ... + (2n-1)=n*n,

dann 1 + 3 + 5 + ... + (2n-1)+(2(n+1)-1)=(n+1)*(n+1)

Die Wahrheit dieser Aussagen ergibt sich durch einfaches Ausrechnen.

Hier ist ein geringfügig komplizierteres Beispiel zum selber machen: Die Summe der

Kubikzahlen bis n ist das Quadrat der Summe der Zahlen bis n.

2

n

=

i

∑i

∑

i =1

i =1

Ein wichtiger Gesichtspunkt beim Induktionsaxiom ist, dass die natürlichen Zahlen als

„induktiv aufgebaut“ dargestellt werden gemäß den folgenden Regeln:

n

3

• 1∈N.

• Wenn i∈N, dann auch i+1∈N.

• Außer den so erzeugten Objekten enthält N keine weiteren Zahlen.

Mit anderen Worten, jede Zahl wird erzeugt durch die endlich-oft-malige Anwendung der

Operation (+1) auf die Zahl 1.

Das Induktionsaxiom erlaubt es, Funktionen über den natürlichen Zahlen rekursiv zu

definieren. Eine rekursive Definition nimmt dabei auf sich selbst Bezug. Solche Definitionen

können leicht schief gehen („das Gehalt berechnet sich immer aus dem Gehalt des letzten

Jahres plus 3%“ oder „Freiheit ist immer die Freiheit der Andersdenkenden“ oder „GNU is

short for »GNU is Not Unix«“). Ein Begriff, der durch solch eine zirkuläre Definition erklärt

wird, ist nicht wohldefiniert. Eine Funktion ist nur dann wohldefiniert, wenn sich der

Funktionswert eindeutig aus den Argumenten ergibt. Das Prinzip der vollständigen Induktion

erlaubt es nun, eine Funktion über den natürlichen Zahlen dadurch zu deklarieren, dass man

den Funktionswert für n=1 angibt, und indem man zeigt, wie sich der Funktionswert für (n+1)

aus dem Funktionswert für n berechnen lässt. Wenn man nämlich für P die Aussage „der

Funktionswert ist eindeutig bestimmt“ einsetzt, so besagt dass Induktionsprinzip, dass dann

der Funktionswert für alle natürlichen Zahlen eindeutig bestimmt ist. Zum Beispiel lässt sich

die Fakultätsfunktion n!=1*2*…*n ohne „Pünktchen“ dadurch definieren, dass wir festlegen

• 1! = 1

• Wenn n!=x, dann ist (n+1)!=(n+1)*x

Eine andere Schreibweise der zweiten Zeile ist

• (n+1)!=(n+1)*n!

Da in dieser Formel „n“ nur ein Stellvertreter für eine beliebige Zahl ist, können wir auch

schreiben

• Wenn n>1, dann ist n!=n*(n-1)!

Diese Schreibweise ist sehr nahe an der Schreibweise in Programmiersprachen, beispielsweise

(in Groovy):

• def fac(n){ if (n==1) return(1) else return(n*fac(n-1)) }

• def fac(n){ (n==1)? 1 : n*fac(n-1) }

In der vorgestellten Fassung erlaubt es das Induktionsprinzip nur, bei der Definition von f(n)

auf den jeweils vorherigen Wert f(n-1) zurückzugreifen. Eine etwas allgemeinere Fassung ist

das Prinzip der transfiniten Induktion:

1-25

•

Sei P eine Eigenschaft natürlicher Zahlen, so dass für alle x∈N gilt:

Falls P(y) für alle y<x, so auch P(x). Dann gilt P für alle natürlichen Zahlen.

Dieses Prinzip gilt nicht nur für die natürlichen Zahlen, sondern für beliebige fundierte

Ordnungen (in denen es keine unendlich langen absteigenden Ketten gibt). Der

Induktionsanfang ergibt sich dadurch, dass es keine kleinere natürliche Zahl als 1 gibt und für

die 1 daher nichts vorausgesetzt werden kann. Im Induktionsschritt erlaubt uns dieses Prinzip,

auf beliebige vorher behandelte kleinere Zahlen zurückzugreifen. Das Standardbeispiel sind

hier die Fibonacci-Zahlen (nach Leonardo di Pisa, filius Bonacci, 1175-1250, der das

Dezimalsystem in Europa einführte)

1, falls n ≤ 2

fib(n) =

fib(n − 1) + fib(n − 2), sonst

oder, in der programmiersprachlichen Fassung (in Groovy),

def fib(n){ (n<=2)? 1 : fib(n-1) + fib(n-2) }

Die Werte dieser Funktion sind, der Reihe nach, 1,1,2,3,5,8,13,21,… und sollen das

Bevölkerungswachstum von Kaninchenpaaren nachbilden. Als Beispiel für einen Beweis, der

auf mehrere Vorgänger zurückgreift, zeigen wir die Formel von Binet:

n

n

1 1 + 5 1 − 5

−

.

fib(n) =

5 2 2

1+ 5

1− 5

Als Lemma benötigen wir, dass für ξ =

gilt ξ + 1 = ξ 2 , und ebenso für ς =

.

2

2

Das sieht man durch einfaches Ausrechnen, ebenso die Gültigkeit der Aussage für n=1,2.

1 n −1

ξ − ς n −1 und

Damit können wir als Induktionsannahme voraussetzen, dass fib(n − 1) =

5

1 n−2

ξ − ς n − 2 . Mit fib(n) = fib(n − 1) + fib(n − 2) ergibt sich

fib(n − 2) =

5

1 n −1

fib(n) =

ξ + ξ n − 2 − ς n −1 − ς n − 2 , d.h.,

5

1

1 2 n−2

1 n

fib(n) =

ξ ξ − ς 2ς n − 2 =

ξ − ς n , was zu zeigen

(ξ + 1)ξ n − 2 − (ς + 1)ς n − 2 =

5

5

5

war.

[

[

]

]

[

]

[

]

[

]

[

]

Die Berechnung der Fibonacci-Zahlen mit der Formel von Binet geht erheblich schneller als

mittels der rekursiven Definition:

def binet(n){

((((1 + Math.sqrt(5))/2)**n - ((1-Math.sqrt(5))/2)**n)/Math.sqrt(5))}

binet(50) ergibt sofort 1.258626902500002E10

Im Allgemeinen ist es nicht immer möglich, solch eine geschlossene (nichtrekursive) Formel

für eine rekursiv definierte Funktion zu finden.

Wir haben das Induktionsprinzip für natürliche Zahlen und der fundierten Ordnungsrelation <

angewendet. Dies ist nur ein Spezialfall des folgenden allgemeinen Prinzips für induktiv

erzeugte Mengen.

Das sind Mengen, die definiert werden durch

1-26

•

•

die explizite Angabe gewisser Elemente der Menge,

Regeln zur Erzeugung weiterer Elemente aus schon vorhandenen Elementen der

Menge

sowie der expliziten oder impliziten Annahme, dass die Menge nur die so erzeugten

Elemente enthält.

Für induktiv erzeugte Mengen gilt folgendes allgemeine Induktionsprinzip:

Sei P eine Eigenschaft, die Elemente der Menge haben können oder nicht, so dass

• P für alle explizit angegebenen Elemente der Menge gilt, und

• P für alle gemäß den Bildungsregeln erzeugten Elemente gilt, falls es für die bei der

Erzeugung verwendeten Elemente gilt.

Dann gilt P für alle Elemente der Menge.

Beispiele für dieses Erzeugungsprinzip werden später betrachtet.

1.3 Alphabete, Wörter, Bäume, Graphen

Unter einem Alphabet A versteht man eine endliche Menge von Zeichen A={a1, …, an}. Das

bekannteste Beispiel ist sicher das lateinische Alphabet mit den Zeichen A, B, C, …, Z. Aber

bereits davon gibt es verschiedene Varianten, man denke nur an das deutsche Alphabet mit

Umlauten ä, ö, ü und der Ligatur ß. Im Laufe der Zeit haben sich bei den Völkern Hunderte

von Alphabeten gebildet, von Keilschriften und Hieroglyphen bis hin zu Runen- und

Geheimschriften (http://www.schriftgrad.de/). Das chinesische Alphabet umfasst etwa 56000

Zeichen, im Alltag kann man mit 6.000 Schriftzeichen schon relativ gut auskommen; der

chinesische Zeichensatz für Computer enthält 7.445 Schriftzeichen. Der ASCII-Zeichensatz

enthält 128 bzw. (in der erweiterten Form Latin-1) 256 Druckzeichen, siehe Tabelle. Der

Unicode- oder UCS-Zeichensatz umfasst etwa 100.000 Zeichen

http://de.wikipedia.org/wiki/Unicode. Man beachte, dass in manchen Alphabeten das

Leerzeichen als ein Zeichen enthalten ist; als Ersatzdarstellung wählt man häufig eine

Unterstrich-Variante. Ein für die Informatik wichtiges Alphabet ist die Menge B der

Wahrheitswerte.

Eine (endliche) Folge w∈A* von Zeichen über einem Alphabet A heißt Wort oder Zeichenreihe (string) über A. Normalerweise schreibt man, wenn es sich um Wörter handelt, statt w =

(a1,a2,…,an) kurz w = "a1a2…an", manchmal werden die Anführungszeichen auch weggelassen. Die leere Zeichenreihe wird mit dem Symbol ε oder mit "" bezeichnet. Über Wörtern

ist die Konkatenation (Hintereinanderschreibung) als Operation definiert: Wenn v = a1a2…an

und w = b1b2…bm, dann ist v°w = a1a2…anb1b2…bm. Da die Operation ° assoziativ ist ((u ° v) °

w = u ° (v ° w)), wird das Operationssymbol ° manchmal auch einfach weggelassen.Die leere

Zeichenreihe ε ist bezüglich ° ein neutrales Element (w ° ε = ε ° w = w).

1-27

Eine Menge mit einer assoziativen Operation und einem neutralem Element nennt man auch

Monoid; da die Menge A* (mit der Operation ° und dem neutralen Element ε ) keinen weiteren

Einschränkungen unterliegt, heißt sie auch der freie Monoid über A (wenn a1a2…an =

b1b2…bm, mit (ai, bi ∈A), so ist n=m und a1= b1 und… und an= bn).

Die Menge der Wörter über einem gegebenen Alphabet lässt sich auch induktiv erzeugen:

• ε ∈A*

• Wenn a∈A und w∈A*, so ist (a°w)∈A*.

Hierbei bezeichnet (a°w) diejenige Zeichenreihe, die als erstes Zeichen a enthält und danach

das Wort w. Alternativ dazu hätten wir Wörter induktiv durch das Anfügen (append) von

Zeichen an Zeichenreihen erzeugen können. Diese Charakterisierung der Menge der

Zeichenreihen erlaubt es, induktive Beweise zu führen und rekursive Funktionen über

Wörtern zu definieren.

Sei first(w) die partielle Funktion, die zu einem nichtleeren Wort dessen erstes Zeichen liefert,

und rest(w) die Funktion, die das Wort ohne das erste Zeichen liefert. Programmiersprachlich

etwa

def first(w){w[0]}

def rest(w){w.substring(1)}

Hier sind ein paar rekursiv definierte Funktionen über Wörtern.

def laenge(w){if(w=="") return(0) else return(1+laenge(rest(w)))}

liefert die Länge eines Wortes. In Groovy/Java schreibt man "" für die leere Zeichenreihe ε,

und + für das Konkatenationssymbol °.

def invertiere(w){

if(w=="") return(w) else return(invertiere(rest(w))+first(w))}

liefert das umgedrehte Wort, also etwa ’negaldnurG’ zu ’Grundlagen’.

def ersetze(w,a,b){

if(w=="") return(w) else

if(first(w)==a) return(b+ersetze(rest(w),a,b)) else

return(first(w)+ersetze(rest(w),a,b))}

ersetzt jedes a in w durch b, z.B. ergibt ersetze("hallo",'l','r')=="harro".

Wir werden später noch ähnliche solche Funktionen kennen lernen.

Wenn w=u°v, so sagen wir, dass u ein Anfangswort von w ist. Wenn w=v1°u°v2, so nennen

wir u ein Teilwort von w. Auch die Anfangswortrelation lässt sich leicht induktiv definieren:

def anfangswort(w,u){

if(u=="") return(true)

else if(first(w)!= first(u)) return(false)

else return(anfangswort(rest(w), rest(u)))}

Auf Alphabeten ist häufig eine totale Ordnungsrelation erklärt; meist wird diese durch die

Reihenfolge der Aufschreibung der Zeichen unterstellt. Wenn A ein Alphabet mit einer

totalen Ordnungsrelation ≤ ist, so kann ≤ zur lexikographischen Ordnung auf A* ausgeweitet

werden:

Sei x= x1x2…xn und y= y1y2…ym. Dann gilt x≤ y, wenn

1-28

• x ein Anfangswort von y ist, oder

• es gibt ein Anfangswort z von x und y (x=z°x’, y=z°y’) und first(x’) <first(y’).

(a < b bedeutet a ≤ b und nicht a = b)

Beispiele für lexikographisch geordnete Wörter über dem lateinischen Alphabet sind

"ANTON" < "BERTA", "AACHEN" < "AAL", "AAL" < "AALBORG" und ε < "A".

Es ist nicht schwer zu sehen, dass die lexikographische Ordnung eine totale Ordnung ist. Die

Buchstaben des deutschen Alphabets sind nicht linear geordnet (a und ä stehen

nebeneinander, ß ist nicht eingeordnet), daher entspricht die Reihenfolge der Wörter in einem

deutschen Lexikon nicht der lexikographischen Ordnung.

Bäume

Bäume sind – neben Tupeln, Folgen und Wörtern – eine weitere in der Informatik sehr

wichtige Datenstruktur. In der induktiven Definition von Zeichenreihen besteht ein Wort w

aus der Konkatenation von first(w) mit rest(w). Ein Binärbaum ist dadurch gekennzeichnet,

dass es zwei verschiedene „Reste“ gibt: den linken und den rechten Unterbaum. Daraus ergibt

sich folgende induktive Definition der Menge der Binärbäume über einem gegebenen

Alphabet A:

• ε ∈A^

• Wenn a∈A und l∈A^ und r∈A^, so ist (a,l,r)∈A^.

a heißt Wurzel, l und r sind Unterbäume des Baumes (a,l,r). Die Wurzeln von l und r heißen

die Kinder oder Nachfolger von a. Ein Baum y ist Teilbaum eines Baumes x, wenn x=y oder y

Teilbaum eines Unterbaumes von x ist. Wenn y nichtleerer Teilbaum von x ist, so sagen wir,

die Wurzel von y ist ein Knoten von x. Ein Knoten ohne Nachfolger (d.h. ein Teilbaum der

Gestalt (a, ε , ε ) ) heißt Blatt.

Als Beispiel für Bäume betrachten wir Formelbäume über dem Alphabet (x,y,z,+,*). Die

Formel x*y + x*z (mit „Punkt-vor-Strich-Regelung“) kann durch den Baum

(+,(*,(x, ε , ε ),(y, ε , ε )),(*,(x, ε , ε ),(z, ε , ε ))) repräsentiert werden. Übersichtlicher ist eine

graphische Darstellung:

+

*

x

*

y

x

z

Wir werden später verschiedene Algorithmen, die auf Bäumen basieren, kennen lernen.

Es ist klar, dass sich die obige Definition direkt auf Binärbäume über einer beliebigen

Grundmenge verallgemeinern lässt. Eine weitere nahe liegende Erweiterung sind n-äre

Bäume, bei denen jeder Knoten entweder keinen oder n Nachfolger hat. Wenn wir erlauben,

dass jeder Knoten eine beliebige (endliche) Zahl von Nachfolgern haben kann, sprechen wir

von endlich verzweigten Bäumen.

Aufrufbäume

Eine spezielle Art von (endlich verzweigten) Bäumen sind die Aufrufbäume einer rekursiven

Funktion. Die Wurzel eines Aufrufbaumes ist der Name der Funktion mit den Eingabewerten.

Die Nachfolger jeden Knotens sind die bei der Auswertung aufgerufenen Funktionen mit

ihren Eingabewerten.

1-29

Beispiel:

inverse(„ABC“)

rest(„ABC“)

inverse(„BC“)

first(„ABC“)

+

rest(„BC“)

inverse(„C“)

first(„BC“)

+

+

(In diesem Baum haben wir die Funktionen „==“ und „if“ nicht weiter berücksichtigt.)

Beim verkürzten Aufrufbaum lässt man alle Knoten weg außer denen, die die rekursive

Funktion selbst betreffen.

Beispiel:

inverse(„“)

rest(„C“)

first(„C“)

fib(5)

fib(3)

fib(4)

fib(3)

fib(2)

fib(2)

fib(2)

fib(1)

fib(1)

Unter der Aufrufkomplexität einer rekursiven Funktion verstehen wir die Anzahl der Knoten

im verkürzten Aufrufbaum. Die Zeit, die benötigt wird, um eine rekursive Funktion zu

berechnen, hängt im Wesentlichen von der Aufrufkomplexität ab. Als Beispiel betrachten wir

die Aufrufkomplexität der Fibonacci-Funktion. Aus obigem Beispiel ist sofort klar:

1, falls n ≤ 2

fibComp (n) =

1 + fibComp (n − 1) + fibComp (n − 2), sonst

Die rekursive Formulierung hilft leider noch nicht, die Aufrufkomplexität abzuschätzen. Per

Induktion nach n zeigen wir: fibComp (n) = 2 * fib(n) − 1 . Für n=1,2 ist dies klar, für n>2 gilt

fibComp (n) = 1 + fibComp (n − 1) + fibComp (n − 2) = I .V . 1 + 2 * fib(n − 1) − 1 + 2 * fib(n − 2) − 1

= 2 * ( fib(n − 1) + fib(n − 2)) − 1 = 2 * fib(n) − 1

Mit der früher bewiesenen Gleichung von Binet erhalten wir

n

n

2 1 + 5 1 − 5

−

−1.

fibComp (n) =

5 2 2

Eine Wertetabelle für einige Zahlenwerte ist nachfolgend angegeben. Daraus folgt: wenn in

einer Sekunde 10.000 Aufrufe erfolgen, benötigt die Rechnung für n=100 etwa 2,2 Milliarden

Jahre! (üblicherweise ist vorher der Speicher erschöpft oder ein Zahlbereichsüberlauf

eingetreten,).

n

3

5

10

20

30

40

50

60

70

80

90

100

fibComp(n)

3

9

109

13529

1.6*106

2*108

2.5*1010

3*1012

3.8*1014

4.6*1016

5.7*1018

7*1020

1-30

Graphen

Während ein Wort in der Informatik nur eine spezielle Art von Folgen ist, versteht man unter

einem Graphen nur eine spezielle Art von Relationen: Ein Graph ist die bildliche Darstellung

einer binären Relationen über einer endlichen Grundmenge. Die Elemente der Grundmenge

werden dabei in Kreisen (Knoten) gezeigt. Zwischen je zwei Knoten zeichnet man einen Pfeil

(eine Kante), falls das betreffende Paar von Elementen in der Relation enthalten ist. Beispiel:

B

A

C

D

Dies ist die Relation {(A,B),(B,C),(C,B),(C,A),(B,D),(C,D)}. Für symmetrische Relationen

weisen die Pfeile immer in beide Richtungen; man spricht hier von ungerichteten Graphen.

Eine Alternative zur obigen Definition besteht darin, einen Graphen als Tupel (V,E) zu

definieren, wobei V eine endliche Menge von Knoten (vertices) und E eine endliche Menge

von Kanten (edges) ist, so dass zu jeder Kante genau ein Anfangs- und ein Endknoten gehört.

Knoten, die nicht Endknoten sind, heißen Quelle, Knoten, die nicht Anfangsknoten sind,

heißen Senke im Graphen. Knoten, die weder Anfangs- noch Endknoten sind, heißen isoliert.

Eine dritte Art der Definition von Graphen ist durch die so genannte Adjazenzmatrix: Nach

dieser Auffassung ist ein Graph eine endliche Matrix (Tabelle) mit booleschen Werten. Die

Zeilen und Spalten der Tabelle sind dabei mit der Grundmenge beschriftet; ein Eintrag gibt

an, ob das entsprechende Paar (Zeile, Spalte) in der Relation enthalten ist oder nicht.

A

A

B

C

D

X

B

X

X

C

D

X

X

X

Im Gegensatz zu Bäumen können Graphen Zyklen enthalten, daher existiert keine einfache

induktive Definition. Umgekehrt können endlich verzweigte Bäume als zyklenfreie Graphen

mit nur einer Quelle betrachtet werden.

1-31

Kapitel 2: Informationsdarstellung

2.1 Bits und Bytes, Zahl- und Zeichendarstellungen

(siehe Gumm/Sommer * Kap.1.2/1.3)

Damit Informationen von einer Maschine verarbeitet werden können, müssen sie in der

Maschine repräsentiert werden. Üblich sind dabei Repräsentationsformen, die auf Tupeln

oder Folgen über der Menge B aufbauen. Ein Bit (binary digit) ist die kleinste Einheit der

Informationsdarstellung: es kann genau zwei Werte annehmen, z. B. 0 oder 1. Genau wie es

viele verschiedene Notationen der Menge B gibt, gibt es viele verschiedene

Realisierungsmöglichkeiten eines Bits: an/aus, geladen/ungeladen, weiss/schwarz,

magnetisiert/entmagnetisiert, reflektierend/lichtdurchlässig, …

Lässt eine Frage mehrere Antworten zu, so lassen sich diese durch eine Bitfolge (mehrere

Bits) codieren.

Beispiel: Die Frage, aus welcher Himmelsrichtung der Wind weht, lässt 8 mögliche

Antworten zu. Diese lassen sich durch Bitfolgen der Länge 3 codieren:

000 = Nord

001 = Nordost

010 = Ost

011 = Südwest

100 = Süd

101 = Südost

110 = West

111 = Nordwest

Offensichtlich verdoppelt jedes zusätzliche Bit die Anzahl der möglichen Bitfolgen, so dass es

genau 2n mögliche Bitfolgen der Länge n gibt (|B|=2 |Bn|=2n)

Ein Byte ist ein Oktett von Bits: 8 Bits = 1 Byte. Oft betrachtet man Bytefolgen anstatt von

Bitfolgen. Ein Byte kann verwendet werden, um z.B. folgendes zu speichern:

ein codiertes Zeichen (falls das Alphabet weniger als 28 Zeichen enthält)

eine Zahl zwischen 0 und 255,

eine Zahl zwischen -128 und +127,

die Farbcodierung eines Punkts in einer Graphik, genannt „Pixel“ (picture element)

Gruppen von 16 Bits, 32 Bits, 64 Bits bzw. 128 Bits werden häufig als Halbwort, Wort,

Doppelwort bzw. Quadwort bezeichnet. Leider gibt es dafür unterschiedliche Konventionen.

Zwischen 2-er und 10-er Potenzen besteht (näherungsweise) der Zusammenhang:

210 = 1024 ≅ 1000 = 103

Für Größenangaben von Dateien, Disketten, Speicherbausteinen, Festplatten etc. benutzt man

daher folgende Präfixe:

≅ 103

(k = Kilo)

• k = 1024 = 210

• M = 10242 = 1048576=220 ≅ 106

(M = Mega)

3

30

9

• G = 1024 = 2

≅ 10

(G = Giga)

4

40

12

• T = 1024 = 2

≅ 10

(T = Tera)

5

50

15

• P = 1024 = 2

≅ 10

(P = Peta)

• E = 10246 = 260

≅ 1018

(E = Exa)

Die Ungenauigkeit der obigen Näherungsformel nimmt man dabei in Kauf.

2-32

Mit 1 GByte können also entweder 230 = 10243 = 1.073.741.824 oder 109 = 1.000.000.000

Bytes gemeint sein.

Anhaltspunkte für gängige Größenordnungen von Dateien und Geräten:

• eine SMS: ~140 B (160 Zeichen zu je 7 Bit)

• ein Brief: ~3 kB

• ein „kleines“ Programm: ~300 kB

• Diskettenkapazität: 1,44 MB

• ein „mittleres“ Programm: ~ 1 MB

• ein Musiktitel: ~40 MB (im MP3-Format ~4 MB)

• CD-ROM Kapazität: ~ 680 MB

• Hauptspeichergröße: 1-8 GB

• DVD (Digital Versatile Disk): ~ 4,7 bzw. ~ 9 GB

• Festplatte: 250-1000 GB.

Für Längen- und Zeiteinheiten werden auch in der Informatik die gebräuchlichen Vielfachen

von 10 benutzt. So ist z.B. ein 400 MHz Prozessor mit 400×106 = 400.000.000 Hertz

(Schwingungen pro Sekunde) getaktet.

Das entspricht einer Schwingungsdauer von 2,5×10-9 sec, d.h. 2,5 ns. Der Präfix n steht

hierbei für nano, d.h. den Faktor 10-9. Weitere Präfixe für Faktoren kleiner als 1 sind:

•

•

•

•

•

m = 1/1000 = 10-3

µ = 1/1000000 = 10-6

n = 1/1000000000 = 10-9

p = ... = 10-12

f = ... = 10-15

(m = Milli)

(µ = Mikro)

(n = Nano)

(p = Pico)

(f = Femto)

Beispiele: 1mm = 1 Millimeter; 1 ms = 1 Millisekunde.

Für Längenangaben wird neben den metrischen Maßen eine im Amerikanischen immer noch

weit verbreitete Einheit verwendet: 1" = 1 in = 1 inch = 1 Zoll = 2,54 cm = 25,4 mm. Teile

eines Zolls werden als Bruch angegeben. Beispiel - Diskettengröße: 3 1/2".

Darstellung natürlicher Zahlen, Stellenwertsysteme

Die älteste Form der Darstellung von Zahlen ist die Strichdarstellung, bei der jedes