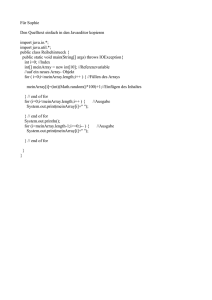

Vorlesung Einführung in die Praktische Informatik Wintersemester

Werbung