Untitled - Universität Paderborn

Werbung

Selbstständigkeitserklärung

Hiermit versichere ich, dass ich diese Diplomarbeit selbstständig und nur unter

Zuhilfenahme der angegebenen Quellen und Hilfsmittel angefertigt habe. Alle

wörtlich oder inhaltlich zitierten Stellen sind als solche kenntlich gemacht.

Paderborn, 28. Februar 2003

Universität Paderborn

Fachbereich 17, Informatik

Proof-Carrying Code Techniken zur

speichereffizienten Verifikation von

Java-Bytecode

Diplomarbeit

Dirk Jansen

Februar 2003

Vorgelegt bei:

Prof. Dr. Uwe Kastens

Prof. Dr. Stefan Böttcher

Inhaltsverzeichnis

1 Einleitung

11

2 Grundlagen

2.1 Proof-Carrying Code . . . . . . . . . . . . . . . . .

2.1.1 Überblick . . . . . . . . . . . . . . . . . . .

2.1.2 Erstellung des Beweises . . . . . . . . . . .

2.1.3 Ablauf der Beweisüberprüfung . . . . . . .

2.2 Die Java Virtual Machine . . . . . . . . . . . . . .

2.2.1 Verifikation von Klassendateien . . . . . . .

2.2.2 Die Bytecode-Verifikation . . . . . . . . . .

2.3 Datenflussanalyse . . . . . . . . . . . . . . . . . . .

2.3.1 Verbände . . . . . . . . . . . . . . . . . . .

2.3.2 Transferfunktionen . . . . . . . . . . . . . .

2.3.3 Iterative Vorwärtsanalyse . . . . . . . . . .

2.3.4 Modellierung von komplexen Verbänden . .

2.3.5 Zusammenfassung . . . . . . . . . . . . . .

2.4 Natural Semantics . . . . . . . . . . . . . . . . . .

2.4.1 Inferenzregeln und Axiome . . . . . . . . .

2.4.2 Folgerungen . . . . . . . . . . . . . . . . . .

2.4.3 semantische Definitionen . . . . . . . . . . .

2.4.4 Die verschiedenen Formen von Folgerungen

2.4.5 Beispiel . . . . . . . . . . . . . . . . . . . .

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

13

13

14

15

16

16

16

17

19

19

20

21

21

22

22

23

23

23

24

24

3 Konzeption

3.1 Überblick über die leichtgewichtige Verifikation

3.2 Die Zertifizierungsphase . . . . . . . . . . . . .

3.2.1 Die Datenflussanalyse . . . . . . . . . .

3.2.2 Die Kompression des Zertifikats . . . . .

3.3 Die Überprüfungsphase . . . . . . . . . . . . .

3.3.1 Der Überprüfungsalgorithmus . . . . . .

3.3.2 Beispiel 1 . . . . . . . . . . . . . . . . .

3.3.3 Beispiel 2 . . . . . . . . . . . . . . . . .

3.3.4 Zusammenfassung . . . . . . . . . . . .

3.4 Erweiterungen . . . . . . . . . . . . . . . . . .

3.4.1 triviale Erweiterungen . . . . . . . . . .

3.4.2 Reihungen (arrays) . . . . . . . . . . . .

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

27

27

28

29

35

38

39

44

48

49

49

49

50

7

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

8

INHALTSVERZEICHNIS

3.5

3.4.3 Ausnahmebehandlungen . . . . .

3.4.4 Instruktionen mit mehr als einem

3.4.5 mehrwortige Datentypen . . . . .

3.4.6 Objektinitialisierung . . . . . . .

Schlussfolgerung . . . . . . . . . . . . .

4 Korrektheit

4.1 Die herkömmliche Bytecode-Verifikation

4.1.1 Der Konstantenbereich . . . . . .

4.1.2 Schachteltypen . . . . . . . . . .

4.1.3 Verifikation . . . . . . . . . . . .

4.1.4 Methodenprüfung . . . . . . . .

4.1.5 Prüfung von Instruktionsfolgen .

4.1.6 einzelne Instruktionen . . . . . .

4.2 Die leichtgewichtige Verifikation . . . . .

4.2.1 Zertifizierung . . . . . . . . . . .

4.2.2 Überprüfung . . . . . . . . . . .

4.3 Korrektheit und Fälschungssicherheit . .

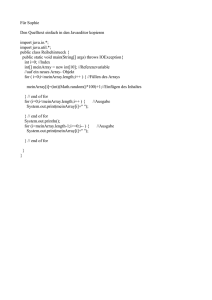

5 Realisierung

5.1 benutzte Bibliotheken . . . . . . . . .

5.1.1 jDFA . . . . . . . . . . . . . .

5.1.2 BCEL . . . . . . . . . . . . . .

5.2 Überblick über die Implementierung .

5.2.1 Zertifizierung . . . . . . . . . .

5.2.2 Die Überprüfungsphase . . . .

5.2.3 Die Kompression des Zertifikats

5.3 Einige interessante Aspekte . . . . . .

5.3.1 Verband . . . . . . . . . . . . .

5.3.2 Zertifikate . . . . . . . . . . . .

5.3.3 Transferfunktionen . . . . . . .

5.4 Schlussfolgerung . . . . . . . . . . . .

. . . . . . .

Sprungziel

. . . . . . .

. . . . . . .

. . . . . . .

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

51

53

57

58

61

.

.

.

.

.

.

.

.

.

.

.

63

63

64

64

66

66

67

68

70

71

72

74

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

77

77

77

78

79

80

81

81

82

82

83

84

84

6 Evaluierung

6.1 Ziele der Evaluierung . . . . . . . . . . . . . . . . . . .

6.1.1 Die Größe der Zertifikate . . . . . . . . . . . .

6.1.2 Speicherplatzbedarf während der Überprüfung

6.1.3 untersuchte Klassen . . . . . . . . . . . . . . .

6.2 Resultate . . . . . . . . . . . . . . . . . . . . . . . . .

6.2.1 Methodengröße . . . . . . . . . . . . . . . . . .

6.2.2 Größe der Zertifikate . . . . . . . . . . . . . . .

6.2.3 Speicherplatzbedarf während der Überprüfung

6.3 weitere Tests . . . . . . . . . . . . . . . . . . . . . . .

6.3.1 typunsichere Methoden . . . . . . . . . . . . .

6.3.2 Änderungen an Zertifikaten . . . . . . . . . . .

6.3.3 Änderungen am Bytecode . . . . . . . . . . . .

6.4 Bewertung der Ergebnisse . . . . . . . . . . . . . . . .

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

85

85

85

85

86

86

87

87

93

99

99

99

100

101

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

INHALTSVERZEICHNIS

7 Zusammenfassung

9

103

10

INHALTSVERZEICHNIS

Kapitel 1

Einleitung

Java-Programme werden in eine portable Zwischensprache übersetzt und dann

von einer abstrakten Maschine interpretiert. Damit dieser sogenannte Bytecode

schnell ausgeführt werden kann, werden wichtige Sicherheitsprüfungen – wie

z.B. der Zugriff auf ungültige Speicherbereiche – einmalig vor der Ausführung

im Rahmen einer Verifikation durchgeführt.

Gerade im Hinblick auf Java Cards, die oft sicherheitsrelevante Informationen speichern, muss durch diese Verifikation garantiert werden, dass JavaProgramme keine Speicherbereiche mit sicherheitskritischen Informationen lesen. Da diese Bytecode-Verifikation im Allgemeinen sehr speicherplatzintensiv

ist und Java Cards über vergleichsweise wenig Speicher verfügen, kommen hier

spezielle Verfahren zum Einsatz.

Eines dieser Verfahren führt die Verifikation außerhalb der Java Card durch

und signiert danach den verifizierten Bytecode mittels eines kryptographischen

Verfahrens. Auf der Karte ist dann vor der Ausführung nur noch die Gültigkeit

der digitalen Signatur zu prüfen. Dies hat jedoch einen entscheidenen Nachteil: Sowohl der Anwender der Java Card als auch der Ersteller des Programms

müssen der Signierungsstelle vertrauen, die darüberhinaus nach jeder Übersetzung den Bytecode neu signieren muss.

Andere Ansätze versuchen die Verifikation auf der Karte trotz der beschränkten Resourcen zu ermöglichen. X. Leroy [Le02] verfolgt die Idee, den Bytecode

nach der Übersetzung so zu modifizieren, dass die Verifikation garantiert mit

wenig Speicher auskommt. Ein Nachteil dieser Lösung ist der erhöhte Speicherplatzbedarf während der Ausführung dieses modifizierten Bytecodes.

In dieser Arbeit wird ein anderer Ansatz verfolgt, der ohne Änderungen

des Bytecode auskommt und kein Vertrauen gegenüber Dritten benötigt. Als

wesentliche Grundlage dient dabei die leichtgewichtige Bytecode-Verifikation

[Ro98], die auf der Technik des Proof-Carrying Code [Nec97] basiert. Der Bytecode wird mit einem Beweis versehen, der als Nachweis für die Korrektheit

der Verifikation interpretiert werden kann. Auf der Java Card ist dann zur Verifikation lediglich ein Nachrechnen des Beweises notwendig.

Die leichtgewichtige Verifikation unterstützt nur eine Untermenge des Java11

12

KAPITEL 1. EINLEITUNG

Bytecodes. Dieses Konzept wird daher von mir zunächst auf den vollständigen Java-Bytecode-Befehlssatz erweitert1 und anschließend implementiert. Diese Implementierung ermöglicht eine ausführliche Evaluierung hinsichtlich der

Praxistauglichkeit und vor allem des Speicherplatzbedarf dieses Ansatzes – mit

zum Teil vielversprechenden Ergebnissen.

Im folgenden Kapitel 2 werde ich ich als erstes die Grundlagen dieser Arbeit

vorstellen. Dies sind zum einen das Konzept des Proof-Carrying Code und zum

anderen die Bytecode-Verifikation, die im wesentlichen aus einer Datenflussanalyse besteht.

Kapitel 3 beschreibt zunächst die leichtgewichtige Verifikation und erläutert

den Zusammenhang zum Proof-Carrying Code. Die ebenfalls in diesem Kapitel

vorgestellten konzeptionellen Erweiterungen bilden den ersten wesentlichen Teil

meiner Arbeit.

Der Beweis der Korrektheit des Konzepts wird in Kapitel 4 nur skizziert

und nicht in aller Vollständigkeit geführt, da hier der Schwerpunkt in erster

Linie auf der Implementierung und Evaluierung liegt.

Die Realisierung des Prototyps gefolgt von den Ergebnissen der Evaluierung

machen den zweiten großen Teil dieser Arbeit aus und werden in den Kapiteln

5 und 6 vorgestellt. Dabei untersucht die Evaluierung hauptsächlich die Größe

des Sicherheitsbeweises und den Speicherplatzbedarf der Beweisüberprüfung.

1

mit Ausnahme von Unterprogrammen

Kapitel 2

Grundlagen

Dieses Kapitel soll einen Überblick über die Thematik der Bytecode-Verifikation

und die Grundlagen der hier verfolgten Lösungsansätze vermitteln. Ich werde

zunächst das Prinzip des Proof-Carrying Codes vorstellen, das die Grundlage

des Ansatzes von E. Rose [Ro98] bildet. Proof-Carrying Code soll hier dazu

dienen, die auf der Java Card ablaufende Überprüfung des Bytecode möglichst

einfach zu gestalten. Dabei wird in Kauf genommen, dass der Java-Bytecode

mit zusätzlichen Informationen zu versehen ist, die relativ aufwändig zu erzeugen sind. Dieser Zusatzaufwand ist jedoch unkritisch, da dies außerhalb der

Java Card durchgeführt wird.

Für das weitere Verständnis ist darüberhinaus die Arbeitsweise der Java

Virtual Machine (JVM) und der Bytecode-Verifikation sehr wichtig. E. Rose

verwendet zur formalen Spezifikation der JVM und der Bytecode-Verifikation

die Natural Semantics. Eine kurze Einführung in diesen Formalismus schließt

dieses Kapitel.

2.1

Proof-Carrying Code

Um die eigentliche Verifikation des Java-Bytecodes ausserhalb der Java Card

durchführen zu können, bedient sich E. Rose der Technik des Proof-Carrying

Code (PCC) [Nec97].

Die Idee dieser Technik ist es, Programme mit einem Beweis zu versehen.

Durch Überprüfung dieses Beweises lässt sich dann vor der Ausführung die

Korrektheit des Programms nachweisen. Es gibt also zwei Phasen: Die Beweiserzeugung und die Beweisüberprüfung.

Der Vorteil dieser Methode liegt darin, dass die Beweiserzeugung und die Beweisüberprüfung völlig unabhängig voneinander durchgeführt werden können.

Der Produzent des Programms kann durch diesen Beweis dem Konsumenten

bestimmte Programmeigenschaften garantieren. Gemeinsame Basis bilden hier

die Sicherheitsrichtlinien, die festlegen, wann ein Programm als korrekt bzw.

als sicher angesehen werden kann. Diese Sicherheitsrichtlinien werden von dem

Konsumenten festgelegt und sind die einzigen Dinge, denen der Konsument

vertrauen muss. Es gibt also nicht wie bei kryptographischen Verfahren eine

13

14

KAPITEL 2. GRUNDLAGEN

zentrale Zertifizierungsstelle, der sowohl Produzent als auch Kosument vertrauen müssen. Diese Sicherheitsrichtlinien werden bei der Beweiserzeugung und bei

der Beweisüberprüfung benutzt.

Ein Beispiel für die Verwendung von Proof-Carrying Code ist ein Paketfilter

für Netzwerke [NL96]. Dabei soll ein in Maschinensprache geschriebener Paketfilter vom Benutzer in den Kern eines Betriebssystems eingebunden werden

können, ohne Sicherheitslücken zu öffnen. Die direkte Einbindung des Filters in

den Kern – und damit die Ausführung im gleichen Adressraum – führt dazu,

dass kein Kontextwechsel nötig ist und so der Filter mit optimaler Geschwindigkeit ausgeführt werden kann. Der Maschinen-Code des Paketfilters wird mit

einem Beweis versehen, der nachweist, dass nur auf Speicherbereiche zugegriffen

wird, die für den Paketfilter wichtig sind. Wenn nun der Benutzer einen Paketfilter in den Betriebssystemkern einbinden möchte, prüft das Betriebssystem vor

der Benutzung des Maschinen-Codes einmalig den mitgelieferten Beweis und

benutzt den Filter nur, wenn dieser Beweis gültig ist.

Produzent

Programm (Quelltext)

Phase 1

Übersetzung und

Zertifizierung

PCC−Binärdatei

Konsument

Abbruch

Nein

Beweis

korrekt?

Ja

Phase 2

Maschinen−

code

Sicherheits−

beweis

Beweisüberprüfung

Sicherheits−

richtlinien

Sicherheitsregeln

Schnittstelle

Ausführung

auf CPU

Abbildung 2.1: Übersicht über Proof-Carrying Code (PCC)

2.1.1

Überblick

Abbildung 2.1 zeigt den Lebenszyklus eines PCC-Programms vom Quelltext

bis zur Ausführung. Beim Produzenten des Programms wird die Zertifizierung

durchgeführt. Diese Phase erzeugt nach oder während der Übersetzung einen

Beweis, der belegt, dass das Programm den Sicherheitsrichtlinien entspricht.

2.1. PROOF-CARRYING CODE

15

Man könnte auch sagen, dass eine Verifikation entsprechend den Sicherheitsrichtlinien durchgeführt wird. Zum Abschluss dieser Phase wird der Beweis kodiert und zusammen mit dem Programm-Code an den Konsumenten geschickt.

Der Kosument führt nun die zweite Phase durch. Die Beweisüberprüfung

kontrolliert, ob der Beweis tatsächlich für das entsprechende Programm die Sicherheitsrichtlinien nachweist. Ist der Beweis gültig, so ist das Programm korrekt und kann beliebig oft ausgeführt werden.

Die vom Konsumenten festgelegten Sicherheitsrichtlinien bestehen aus Sicherheitsregeln, die alle erlaubten Operationen mit ihren entsprechenden Sicherheitsvorbedingungen enthalten. Für das Beispiel der Paketfilters würden die

Sicherheitsrichtlinien aus einer abstrakten Beschreibung der Maschinensprache

bestehen, die der CPU der Zielmaschine entspricht. Zusätzlich enthält diese

Beschreibung Regeln, die für Speicherzugriffsinstruktionen angeben, ob diese

Instruktionen erlaubt sind oder nicht. Die Sicherheitsregeln hängen in diesem

Fall von dem Operanden der Instruktion ab. Die Schnittstelle beschreibt die

Aufrufkonventionen zwischen Konsument und fremdem Programm, d.h. welche

Invarianten beim Aufruf des fremden Programms gelten müssen und welche Invarianten gelten müssen, wenn das fremde Programm Funktionen des Kosumenten aufruft oder wenn es nach Ausführung zum Konsumenten zurückspringt.

2.1.2

Erstellung des Beweises

Die Hauptschwierigkeit bei der Beweiserzeugung ist die Formalisierung der Sicherheitsrichtlinien. Dazu muss zuerst die Semantik der Zielmaschine beschrieben werden. Dabei werden Sicherheitsprüfungen, die den Sicherheitsrichtlinien

entsprechen, in die Beschreibung integriert. Dies bedeutet, dass unsichere Programme nach der abstrakten Beschreibung nicht definiert sind. Da keine Fehlerzustände eingeführt werden, blockiert die abstrakte Maschine bei unsicheren

Programmen. Ein Programm ist daher nur dann sicher, wenn es die abstrakte

Maschine nicht blockiert.

Aus der formalen Beschreibung der Maschine lässt sich jetzt für jedes konkrete Programm die Semantik in diesem Formalismus beschreiben. Diese formale Darstellung des Programms wird Sicherheitsprädikat genannt. Um nun den

Beweis zu erstellen, muss zuerst dieses Sicherheitsprädikat generiert werden. Zu

diesem Sicherheitsprädikat wird dann ein Beweis in einer überprüfbaren Form

erstellt. Wie dies zu geschehen hat, hängt von der Problemstellung ab und kann

nicht immer automatisch durchgeführt werden. Die Beweiserstellung ist ähnlich

einer Programmverifikation, die im Allgemeinen auch nicht vollständig automatisiert geschehen kann. In solchen Fällen ist eine Benutzerinteraktion notwendig.

Beispielsweise könnte es notwendig sein, Schleifeninvarianten anzugeben.

Dieser Beweis wird schließlich geeignet kodiert, um zusammen mit dem Programm übermittelt zu werden.

16

2.1.3

KAPITEL 2. GRUNDLAGEN

Ablauf der Beweisüberprüfung

Die Überprüfung des Beweises muss vor der ggf. mehrfachen Ausführung des

Programms nur einmal durchgeführt werden und ist im Vergleich zur Erstellung

sehr effizient im Bezug auf Rechenzeit und Speicherbedarf. Auch hier ist das

Vorgehen abhängig vom jeweiligen Anwendungsfall. In jedem Fall wird kontrolliert, ob der Beweis für das gegebene Programm korrekt ist.

Um die Proof-Carrying Code Technik auf Java-Bytecode-Programme anwenden zu können, muss die Ablaufumgebung von Java-Programmen – die Java

Virtual Machine – formalisiert werden. In diesem Formalismus sollten sich auch

die Sicherheitsregeln ausdrücken lassen, die sichere Java-Bytecode-Programme

modellieren. Dazu muss zuerst festgelegt werden, was man überhaupt unter sicherem Bytecode zu verstehen hat. Ich gebe zunächst eine Einführung in die

Java Virtual Machine, um dann auf die Bytecode-Sicherheit einzugehen.

2.2

Die Java Virtual Machine

Java-Programme werden vom Java-Übersetzer in Bytecode übersetzt. Dieser

Bytecode ist eine abstrakte Maschinensprache, die von der Java Virtual Machine [JVM96] (JVM) ausgeführt wird.

Das besondere an der JVM ist der Operandenkeller. Fast alle Rechenoperationen werden auf diesem Keller durchgeführt. Desweiteren gibt es einen

Speicherbereich für lokale Variablen. Um Berechnungen durchzuführen, werden

Daten aus den lokalen Variablen auf dem Keller abgelegt, um dann durch entsprechende Kellerinstruktionen verknüpft zu werden. Das Ergebnis kann dann

vom Keller gelesen und wieder in den lokalen Variablen abgespeichert werden.

Die verschiedenen Operationen können auf unterschiedlichen Typen arbeiten. So kennt die JVM die Typen int, long, short, byte, char, float, double

und reference. Dabei werden die Typen byte, char und short wie int-Typen

behandelt. Die Instruktionen der JVM sind typisiert, d.h. eine Instruktion operiert auf bestimmten Typen und erwartet, dass auf dem Keller oder in den

lokalen Variablen zu der Instruktion passende Typen vorliegen. Die JVM hat

unter anderem sicherzustellen, dass diese Voraussetzungen erfüllt sind. Dies geschieht während der Verifikation, die im nächsten Abschnitt beschrieben werden

soll.

2.2.1

Verifikation von Klassendateien

Vor der Ausführung eines Java-Programms führt die JVM eine statische und

strukturelle Überprüfung der auszuführenden Klassendatei durch. Statische Bedingungen sind z.B. der korrekte Aufbau der Klassendatei, aber auch die Forderung, dass Instruktionen keine Elemente des Konstantenbereichs ansprechen,

die gar nicht vorhanden sind (Überprüfung der Indexgrenzen). Die strukturellen

Überprüfung betrachtet den Zusammenhang zwischen den einzelnen BytecodeInstruktionen. So wird z.B. geprüft, dass Instruktionen nur auf zu dieser Instruktion passenden Typen operieren und dass kein Zugriff auf noch nicht zu-

2.2. DIE JAVA VIRTUAL MACHINE

17

gewiesene lokale Variablen geschieht. Der Sinn dieser strukturellen Überprüfung

liegt vor allem darin, dass diese Bedingungen nicht mehr zur Laufzeit geprüft

werden müssen und so die Ausführung des Java-Bytecodes beschleunigen.

Die Verifikation einer Klassendatei läuft in vier Phasen ab:

Phase 1: Prüfung des grundsätzlichen Aufbaus der Klassendatei.

Phase 2: Überprüfung der einzelnen Komponenten der Klassendatei außer

dem Code-Bereich. Dabei wird auch die Klassenhierarchie geprüft (z.B.

ob jede Klasse außer Object eine Oberklasse besitzt).

Phase 3: Überprüfung des Code-Bereichs. Hierbei wird neben der strukturellen Korrektheit des Bytecodes eine statische Typrekonstruktion des Operandenkellers und der lokalen Variablen durchgeführt.

Phase 4: dynamische Prüfungen. Diese Phase wird während der Ausführung

des Bytecodes durchgeführt.

Der schwierigste Teil dieser Verifikation ist die statische Typrekonstruktion

der dritten Phase. Ich werde mich in dieser Arbeit auf diesen Teilbereich der Verifikation beschränken. Der nächste Abschnitt soll das Prinzip dieser BytecodeVerifikation beschreiben.

2.2.2

Die Bytecode-Verifikation

Die Bytecode-Verifikation ist der komplexeste Teil der Verifikation. Da jede Methode einen eigenen Operandenkeller und eigene lokale Variablen besitzt, kann

jede Methode einzeln und unabhängig von den anderen Methoden überprüft

werden. Bei Methodenaufrufen werden lediglich die korrekte Anzahl und die

passenden Typen der Parameter geprüft. Es wird angenommen, dass die aufgerufene Methode korrekt ist und den der Signatur entsprechenden Ergebnistyp

liefert.

Die folgenden Bedingungen werden von der Verifikation für jede Methode

einzeln geprüft:

• Der Operandenkeller hat an einer Programmstelle immer die gleiche Größe

und enthält immer die gleichen Typen.

• Methoden werden mit passenden Parametern aufgerufen (richtige Anzahl

und passende Typen).

• Feldern werden nur Werte des passenden Typs zugewiesen.

• Alle Instruktionen haben für alle Argumente die passenden Typen auf dem

Keller bzw. in den lokalen Variablen vorliegen. Insbesondere bedeutet dies,

dass eine lokale Variable nicht gelesen werden darf, wenn ihr Typ nicht

bekannt oder eindeutig bestimmbar ist.

18

KAPITEL 2. GRUNDLAGEN

Der Typ einer lokalen Variable oder des Kellers kann erst dann bestimmt

werden, wenn das erste Mal ein Wert gespeichert wird. Problematisch wird dies,

wenn z.B. in verschiedenen Programmpfaden verschiedene Typen in der gleichen

lokalen Variable gespeichert werden und diese Programmpfade zusammenlaufen. Wird diese Variable später benutzt, müssen diese beiden Typen kombiniert

werden. Bei Referenzen ist dies der speziellste gemeinsame Obertyp der entsprechenden Klassen. Wird jedoch in dem einen Pfad ein int-Wert gespeichert und

in dem anderen Pfad eine Referenz, so darf auf diese lokale Variable nach der

Vereinigung der beiden Programmpfade nicht mehr lesend zugegriffen werden,

da der Typ nicht eindeutig bestimmbar ist.

Abbildung 2.2 zeigt dazu ein Beispiel. Das Programm besteht aus vier

Blöcken. Der erste Block enthält einen bedingten Sprung, so dass sich der Kontrollfluss in zwei Pfade aufteilt. Der zweite Block besitzt einen Sprung zum vierten Block, an dem sich die beiden Programmpfade wieder treffen. Neben dem

Kontrollflussgraphen ist eine Tabelle zu sehen, in der die Typen des Operandenkellers und der lokalen Variable für jede Programmstelle nach Ausführung

der Operation angeben sind. Ein Fragezeichen bedeutet, dass keine Information

verfügbar sind und dass die entsprechende Variable daher nicht gelesen werden

darf.

1

Keller

0: iconst_0

1: iload_1

2: ifle 10

2

5: iload_1

3

6: istore_2

10: aload_0

11: astore_2

7: goto 12

4

12: return

lokale Variablen

0

1

2

()

(A, int, ?)

0: iconst_0

(int)

(A, int, ?)

1: iload_1

(int,int)

(A, int, ?)

2: ifle 10

()

(A, int, ?)

5: iload_1

(int)

(A, int, ?)

6: istore_2

()

(A, int, int)

7: goto 12

()

(A, int, int)

10: aload_0

(A)

(A, int, ?)

11: astore_2

()

(A, int, A)

()

(A, int, ?)

()

(A, int, ?)

12: return

Vorbelegung

Vereinigung aus 7 und 12

Abbildung 2.2: Beispiel für eine Vereinigung zweier Typen beim Zusammentreffen zweier Programmpfade

Die einzige Stelle, an der Variablen vereinigt werden müssen, ist die Programmstelle 12. Hier treffen die beiden Blöcke 2 und 3 wieder zusammen. Daher

werden hier die Typen der Programmstellen 7 und 12 zusammengefasst. Durch

die Zusammenfassung erhält die lokale Variable 2 einen ungültigen Eintrag symbolisiert durch das Fragezeichen, weil hier der Block 2 ein int-Wert und der

Block 3 eine Referenz in diese lokale Variable schreibt. Würde in Block 4 die

Variable gelesen werden, so wäre dieses Programm fehlerhaft und die Verifikation müsste es ablehnen.

2.3. DATENFLUSSANALYSE

19

Dieses Beispiel deutet auch an, dass die Typrekonstruktion nicht in einem

linearen Durchlauf durchzuführen ist, weil es zwischen den einzelnen Blöcken

Abhängigkeiten gibt und die abhängigen Typen nicht unbedingt schon berechnet wurden, wenn sie benötigt werden. Um die Typen zu bestimmen wird daher

eine Datenflussanalyse durchgeführt.

2.3

Datenflussanalyse

Eine Datenflussanalyse dient dazu, für ein Programm vorherzusagen, wie es

Daten während der Ausführung manipuliert [Muc97].

Bei der Datenflussanalyse werden Datenflussgleichungen aufgestellt, die die

Abhängigkeiten von Eigenschaften zwischen Programmgrundblöcken1 definieren. Bei diesen Eigenschaften handelt es sich um abstrakte Informationen über

Variablen, Ausdrücke oder anderen Programmkonstrukten, die für alle möglichen Ausführungen des untersuchten Programms gültig sind. Diese Analyse ist

unabhängig von den Eingabedaten. So bleibt bei Kontrollkonstrukten unberücksichtigt, wie oft z.B. eine Schleife durchlaufen oder welcher Programmzweig

einer bedingten Anweisung abgearbeitet wird.

Die Eigenschaften der Blöcke und deren Beziehung zueinander werden in

der Datenflussanalyse als Verband modelliert.

2.3.1

Verbände

Ein Verband ist eine algebraische Struktur mit zwei Verknüpfungen, mit dem

sich die Eigenschaften modellieren lassen, die mit einer Datenflussanalyse bestimmt werden sollen. Dabei wird jedem Programmblock ein Element des Verbands zugeordnet. Die Verknüpfungen des Verbands werden dazu benutzt, Informationen über Programmblöcke an Stellen zu verschmelzen, an denen der

Kontrollfluss zusammenläuft.

Allgemein ist ein Verband folgendermaßen definiert:

Definition 2.1 (Verband). Ein Verband (V, u, t) ist eine Menge V, auf der

zwei Verknüpfungen meet u und join t definiert sind, für die folgendes gilt:

• u und t sind abgeschlossen, d.h. für alle x, y ∈ V gilt: x u y ∈ V und

xty ∈V.

• u und t sind kommutativ, d.h. für alle x, y ∈ V gilt: x u y = y u x und

x t y = y t x.

• u und t sind assoziativ, d.h. für alle x, y, z ∈ V gilt: (xuy)uz = xu(yuz)

und (x t y) t z = x t (y t z).

1

Ein Grundblock kann nur am Anfang betreten und am Ende verlassen werden – es gibt

also keine Sprünge und Sprungziele innerhalb des Blocks

20

KAPITEL 2. GRUNDLAGEN

• Es existieren zwei eindeutig bestimmte Elemente Bottom ⊥ und Top >

in V für die gilt: x u ⊥ = ⊥ und x t > = > für alle x ∈ V .

Verbände lassen sich einfach grafisch darstellen. Bild 2.3 zeigt ein einfaches

Beispiel eines Verbands dargestellt als sogenanntes Hasse-Diagramm.

1

2

3

4

Abbildung 2.3: Hasse-Diagramm eines einfachen Verbands

Wie sich aus dem Bild erahnen lässt, besteht ein enger Zusammenhang

zwischen Verbänden und partiellen Ordnungen. Eine partielle Ordnung (V, v)

erhält man, wenn man für einen Verband (V, u, t) folgendes definiert: Es gilt

x v y genau dann, wenn x u y = x gilt. Diese partielle Ordnung wird auch die

auf einem Verband induzierte partielle Ordnung genannt.

Ähnlich lässt sich aus einer partiellen Ordnung ein Verband konstruieren.

Dabei ergeben sich die beiden Verbandsoperationen aus dem Infimum und dem

Supremum der beiden Operatoren.

2.3.2

Transferfunktionen

Die einzelnen Programmblöcke manipulieren – ihrer Semantik entsprechend –

die durch den Verband modellierten Eigenschaften. Diese Veränderung der Eigenschaften werden durch eine Transferfunktion angegeben. Diese Transferfunktion bildet Elemente des Verbandes wieder auf Elemente des Verbands ab. Ist

(V, u, t) ein Verband und B ein Programmblock, dann ist die Transferfunktion

für den Programmblock B definiert durch fB : V → V .

Damit die Datenflussanalyse durchgeführt werden kann, muss die Transferfunktion f monoton sein. D.h. für alle x, y ∈ V mit x v y gilt: f (x) v f (y). Ist

diese Voraussetzung nicht erfüllt, konvergieren die Datenflussgleichungen i.A.

nicht und die Datenflussanalyse terminiert nicht. Die Forderung der Monotonie drückt in etwa aus, dass im Laufe der Analyse nur weitere Informationen

gewonnen werden, aber niemals Informationen verloren gehen dürfen.

Ist zusätzlich neben der Monotonie der Transferfunktion die Höhe des Verbands endlich, so ist die Terminierung der Datenflussanalyse garantiert. Die

Höhe eines Verbands V ist ein maximales n, so dass gilt: ⊥ = x1 @ x2 @ · · · @

xn = > mit xi ∈ V .

2.3. DATENFLUSSANALYSE

2.3.3

21

Iterative Vorwärtsanalyse

Die iterative Vorwärtsanalyse ist eine Möglichkeit, eine Datenflussanalyse durchzuführen. Dabei werden jedem Programmblock B zwei Eigenschaften zugeordnet: Die hereinfließenden Eigenschaften IN (B) und die herausfließenden Eigenschaften OU T (B). Um die eingehenden Eigenschaften für einen Programmblock

zu ermitteln, werden alle herausgehenden Eigenschaften der Vorgänger mit der

Verbandsverknüpfung kombiniert, die die Zusammenführung der Flussinformationen modelliert. Welche der beiden Operationen den Zusammenfluss modelliert, hängt von dem konkreten Verband ab. Hier wird davon ausgegangen, dass

die meet-Operation den Zusammenfluss modelliert:

IN (B) =

u

OU T (C)

C∈V org(B)

Diese neu berechnete Eigenschaft wird mit der Transferfunktion fB : V → V

entsprechend der Semantik des Blocks B verändert und liefert so die herausfließende Eigenschaft des Grundblocks:

OU T (B) = fB (IN (B))

Nach Festlegung einer geeigneten Startbelegung wird diese Berechnung für

jeden Programmblock durchgeführt und solange iteriert, bis sich die Eigenschaften nicht mehr ändern. Man spricht dann davon, dass die Datenflussgleichungen

einen Fixpunkt erreicht haben.

2.3.4

Modellierung von komplexen Verbänden

Je nach Art der Datenflussanalyse wird ein mehr oder weniger komplexer Verband benötigt. Es gibt nun mehrere Techniken, komplexe Verbände durch Kombination einfacher Verbände zu konstruieren.

Mit Hilfe des folgenden Satzes lassen sich z.B. die lokalen Variablen und

der Operandenkeller gesondert als Verbände modellieren, um dann zu einem

Schachteltypverband kombiniert zu werden.

Satz 2.1 (Kreuzprodukt von zwei Verbänden). Gegeben seien die Verbände

(V1 , u0 , t0 ) und (V2 , u00 , t00 ). Dann ist (V, u, t) mit

• V := (V1 × V2 ) = {(v, w)|v ∈ V1 , w ∈ V2 },

• x u y = (x1 , x2 ) u (y1 , y2 ) := ((x1 u0 y1 ), (x2 u00 y2 )) und

• xty = (x1 , x2 )t(y1 , y2 ) := ((x1 t0 y1 ), (x2 t00 y2 )) mit x, y ∈ V , x1 , y1 ∈ V1

und x2 , y2 ∈ V2

ebenfalls ein Verband.

Dieser Satz lässt sich verallgemeinern, so dass auch mehr als zwei Verbände

kombiniert werden können.

Die Äquivalenz von partiellen Ordnungen und Verbänden ermöglicht es

auch, einen Verband über eine partielle Ordnung zu definieren. Dies bietet sich

22

KAPITEL 2. GRUNDLAGEN

beispielsweise bei der Vererbungshierarchie zwischen Java-Klassen an, da es sich

bei der Klassenhierarchie um eine partielle Ordnung handelt.

V1

V2

...

Vn

V1

V2

...

Vn

Abbildung 2.4: Vereinigung paarweiser disjunkter Verbände zu einem neuen

Verband

Durch Vereinigung mehrerer paarweise disjunkter Verbände lässt sich ein

neuer Verbanden erzeugen, wenn ein neues Top- und Bottom-Element eingefügt

wird. Bild 2.4 zeigt ein Schema für dieses Vorgehen. Die Elemente der Verbände

werden vereinigt und die Operationen meet und join werden dem Bild entsprechend definiert.

2.3.5

Zusammenfassung

Mit einem geeigneten Verband und den Transferfunktionen lässt sich nun die

Datenflussanalyse durchführen, um die Typen für jede Programmstelle zu rekonstruieren. Diese Informationen dienen als Grundlage für den Sicherheitsbeweis im Sinne des Proof-Carrying Code. Die Transferfunktionen lassen sich in

einem funktionalen Kalkül modellieren. Dies hätte jedoch den Nachteil, dass

die Modellierung sehr unübersichtlich und weit entfernt von einer Implementierung wäre. Daher benutzt E. Rose einen operationalen Ansatz: Die Natural

Semantics.

2.4

Natural Semantics

Um mit Beweisen arbeiten zu können, ist ein Formalismus notwendig, auf dem

diese Beweise aufbauen. Daher sind bei der Anwendung von Proof-Carrying Code die Sicherheitsrichtlinien geeignet zu formalisieren, damit überhaupt Beweise

formuliert bzw. erzeugt werden können, die die Einhaltung dieser Sicherheitsrichtlinien beweisen. E. Rose benutzt zur Beschreibung der Sicherheitsrichtlinien, die in diesem Fall der Semantik der JVM entsprechen, den Formalismus der

Natural Semantics [Ka87].

2.4. NATURAL SEMANTICS

2.4.1

23

Inferenzregeln und Axiome

Die Natural Semantics ist eine operationale Methode zur Beschreibung von

Semantiken. Grundelemente der semantischen Beschreibung sind Inferenzregeln

und Axiome.

Im Allgemeinen hat eine Regel folgende Form:

J1 ∧ J2 ∧ ... ∧ Jk

J0

C

Der obere Teil dieser Regel besteht aus einer Menge von Formeln und wird

Prämisse genannt. Wenn alle Formeln der Prämisse wahr sind, so gilt die Formel J0 im unteren Teil. J0 wird auch Konklusion genannt.

Es gibt zwei Arten von Formeln: Folgerungen und Bedingungen. Die Konklusion – also der untere Teil der Regel – ist immer eine Folgerung. C ist immer

eine Bedingung, die die Anwendbarkeit der Regel einschränken soll. Sie wird

rechts neben die Regel geschrieben. Fehlt die Bedingung, dann gibt es keine

Einschränkung in der Anwendbarkeit der Regel.

Besitzt eine Regel keine Folgerungen in der Prämisse, so nennt man die

Regel ein Axiom. Man beachte, dass ein Axiom dennoch durch Bedingungen

eingeschränkt werden kann.

2.4.2

Folgerungen

Eine Folgerung hat die Form a ` c. Links vom Drehkreuz steht der Bedingungsteil a und rechts davon der Schluss c. Der Schluss ist ein Prädikat, das in

mehreren Formen auftreten kann. Diese Formen werden dadurch unterschieden,

dass unterschiedliche Symbole innerhalb des Prädikats benutzt werden. Das erste Argument vor diesem Symbol ist das Subjekt dieser Folgerung.

Wenn man beispielsweise in der statischen Semantik ausdrücken möchte,

dass ein Ausdruck E einen bestimmten Typ hat, dann würde die Folgerung

folgende Form haben: p ` E : τ . Man sagt dann, dass in der Umgebung p der

Ausdruck E den Typ τ besitzt. Der Doppelpunkt symbolisiert hier, dass es sich

um eine statische Semantik handelt. Vor dem Doppelpunkt steht als Subjekt

der Regel der Ausdruck E.

2.4.3

semantische Definitionen

Mit mehreren Axiomen und Inferenzregeln lassen sich nun semantische Definitionen aufstellen. Das Prinzip ist es, aus diesen Axiomen mit Hilfe der Regeln

neue Informationen zu gewinnen. Ein solches Regelsystem ist vergleichbar mit

einer Grammatik.

Eine Grammatik lässt sich auf zwei Arten benutzen: Einmal als Konstruktionsanleitung, um Worte der Grammatik zu erzeugen, und zum anderen als

24

KAPITEL 2. GRUNDLAGEN

Erkennungssystem, mit dem geprüft werden kann, ob bestimmte Worte der

Grammatik angehören.

Diese beiden Betrachtungsweisen einer Grammatik gibt es auch bei der Natural Semantics.

2.4.4

Die verschiedenen Formen von Folgerungen

Mit der Natural Semantics lassen sich nicht nur statische Semantiken beschreiben, sondern auch dynamische Semantiken und Übersetzungen von einer Sprache in eine andere.

Die Folgerung s1 ` E ⇒ s2 bedeutet z.B., dass in Zustand s1 die Auswertung des Ausdrucks E zu dem neuen Zustand s2 führt. Der Zustand s1 enthält

dabei alle Variablen, die in dem Ausdruck vorkommen. Dies ist ein sehr einfaches Beispiel. In der Praxis hängt das Aussehen der Folgerungen stark von den

Eigenschaften der betrachteten Sprache ab.

Übersetzungen werden in der Form p ` E1 → E2 ausgedrückt. Dabei enthält

p Annahmen über die Bezeichner. E1 ist ein Ausdruck aus der Quellsprache und

E2 der entsprechende Ausdruck der Zielsprache.

E. Rose benutzt die zuletztgenannte Form, um die Übersetzung von JavaProgrammen nach Java-Bytecode zu modellieren. Die Typsicherheit, die an dieser Stelle wesentlich wichtiger ist, spezifiziert sie durch eine statische Semantik.

2.4.5

Beispiel

Die dynamische Semantik der bedingten Anweisung if-then-else könnte folgendermaßen modelliert werden:

p ` Cond, S ⇒ true, S 0 ∧ p ` B1 , S 0 ⇒ S 00

p ` if (Cond) B1 else B2 , S ⇒ S 00

p ` Cond, S ⇒ false, S 0 ∧ p ` B2 , S 0 ⇒ S 00

p ` if (Cond) B1 else B2 , S ⇒ S 00

Es gibt hier zwei Regeln, die sich nur in der Prämisse unterscheiden. Die

Konklusion besagt: In der Umgebung p geht der Zustand S durch die Ausführung

von if (Cond) B1 else B2 in den Zustand S 00 über. Damit die Konklusion gültig

ist, müssen die Prämissen ebenfalls gültig sein. Es stellt sich hier auch die Frage,

wie der Zustand S 00 ermittelt wird.

Die erste Regel enthält in der Prämisse die Aussage, dass die Auswertung

der Bedingung Cond wahr ergibt und der Zustand von S nach S 0 wechselt.

Weiterhin ergibt die Ausführung des Blocks B1 einen Zustandsübergang von S 0

nach S 00 . Falls die Aussagen der Prämisse gelten, ist dieser Zustand S 00 auch

der Zustand, der durch die Ausführung des if-Konstrukts erreicht wird.

Analog verhält sich die Prämisse der zweiten Regel. Hier wird jedoch davon

ausgegangen, dass die Bedingung Cond nicht wahr ist und somit der Block B2

ausgeführt wird. S 00 ist wieder der Zustand, der nach Ausführung des Blocks

2.4. NATURAL SEMANTICS

25

B2 gilt und somit auch nach Ausführung des if-Konstrukts.

In einer vollständigen semantischen Beschreibung müssten noch Regeln für

die Ausführung von Programmblöcken und für die Auswertung von Ausdrücken

existieren, die wieder Zustandsübergänge modellieren. Am Ende dieser Regelkette müssten schließlich Axiome stehen, um die Gültigkeit der Regel zu beweisen. Auch die Zustände selbst müssten genauer definiert werden, um z.B.

Variablenbindungen zu modellieren.

26

KAPITEL 2. GRUNDLAGEN

Kapitel 3

Konzeption

In diesem Kapitel soll der Ablauf der leichtgewichtigen Bytecode-Verifikation

(Lightweight Bytecode Verification) beschrieben werden [RR98] [Ro98]. Weiterhin sollen Erweiterungsmöglichkeiten diskutiert werden.

3.1

Überblick über die leichtgewichtige Verifikation

Produzent

Phase 1

Java Programm

Java−

Übersetzer

Zertifizierer

zertifizierter Bytecode

Konsument

Abbruch

Nein

Prüfung

korrekt?

Phase 2

JVM−

Bytecode

Zertifikat

Bytecode−Überprüfung

Typmodell

der JVM

Ja

Ausführung

auf JVM

Abbildung 3.1: Ablauf der Lightweight Bytecode Verification

Die leichtgewichtige Verifikation von Java-Bytecode basiert auf der in Kapitel 2.1 beschriebenen Technik des Proof-Carrying Codes. Bild 3.1 zeigt den

Ablauf der beiden Phasen. In der ersten Phase wird nach der Übersetzung des

27

28

KAPITEL 3. KONZEPTION

Bytecode ein Zertifikat erstellt. Dieses Zertifikat beinhaltet Informationen, aus

denen sich leicht für jede Stelle im Bytecode sämtliche Typinformationen des

Kellers und der lokalen Variablen rekonstruieren lassen. Die zweite Phase prüft

vor der Ausführung, ob die aus dem Zertifikat rekonstruierten Typinformationen zu dem Bytecode passen.

Für jede dieser beiden Phasen werde ich ein Programm implementieren. Als

Eingabe erhält das erste Programm eine Java-Klassendatei, die von einem JavaÜbersetzer erzeugt wurde. Für jede Methode in dieser Klassendatei erzeugt das

Programm ein Zertifikat. Diese Zertifikate bilden dann zusammen mit der Klassendatei die Eingabe für das zweite Programm. In der zweiten Phase kann mit

Hilfe der Zertifikate jede Methode der Klassendatei effizient auf Typsicherheit

geprüft werden.

Es folgt nun eine genauere Beschreibung dieser beiden Phasen.

3.2

Die Zertifizierungsphase

Java−Klassendatei

Verband

Datenflussanalyse

Schachteltypen

Zertifikaterstellung

(Komprimierung)

Datenstruktur für Schachteltypen mit

Abbildung gemäß Bytecode−

Semantik auf Typebene

für jede Programmstelle/Grundblock in jeder Methode

Welche Informationen können

nicht bei linearem Durchlauf durch

den Bytecode ermittelt werden?

Zertifikat

Abbildung 3.2: grober Ablauf der Zertifizierung

Bild 3.2 illustiert die erste Phase der leichtgewichtigen Verifikation, in der für

jede Methode ein Zertifikat erstellt wird, aus dem sich für jede Programmstelle die Typinformationen bestimmen lassen. Diese Typinformationen enthalten

Informationen über alle Speicherbereiche der JVM, in denen dieselbe Speicherzelle zu verschiedenen Zeitpunkten der Programmausführung unterschiedliche

Typen enthalten kann. Felder von Klassen werden daher nicht erfasst, da diese

zu jedem Zeitpunkt denselben Typ enthalten. Übrig bleiben somit die lokalen

Variablen und der Operandenkeller. Alle Typen dieser beiden Bereiche werden

3.2. DIE ZERTIFIZIERUNGSPHASE

29

zusammenfassend Schachteltyp genannt.

Die Schachteltypen jeder Programmstelle einer Methode können durch eine Datenflussanalyse ermittelt werden (Kapitel 2.3). Anschließend werden die für die

zweite Phase wichtigen Informationen aus diesen Schachteltypen extrahiert und

bilden das zu dem Bytecode gehörende Zertifikat.

3.2.1

Die Datenflussanalyse

Eine zentrale Rolle bei der Datenflussanalyse spielen der Verband und die Transferfunktionen.

Der Verband modelliert die Schachteltypen und deren Beziehungen untereinander, d.h. wie z.B. Schachteltypen kombiniert werden müssen, wenn eine

Instruktion mehr als einen Vorgänger besitzt.

Die Transferfunktionen bilden die Semantik der Instruktionen auf die Schachteltypen ab. Damit wird modelliert, welche Typen die einzelnen Intstruktionen

auf dem Operandenkeller und in den lokalen Variablen erwarten und wie dieser Schachteltyp von der Instruktion verändert wird. Zum Beispiel erwartet die

Instruktion iadd auf dem Operandenkeller zwei int-Typen, nimmt diese von

Keller und legt schließlich die Summe dieser beiden Operanden wieder auf den

Keller.

Jede Methode der Klasse wird unabhängig von den anderen Methoden bearbeitet. Ruft eine Methode eine zweite Methode auf, so wird angenommen,

dass die zweite Methode korrekt ist. Es wird lediglich geprüft, ob die auf dem

Keller abgelegten Parameter zu den Typen der Methodensignatur passen.

Die Datenflussanalyse wird also für jede Methode der Java-Klasse einzeln durchgeführt. Damit erhält auch jede Methode ihr eigenes Zertifikat.

Initialisierung der Schachteltypen

Vor der Ausführung einer Methode erhalten die lokalen Variablen die der Methode übergebenen Parameter. Dies bedeutet für die Datenflussanalyse, dass

der Schachteltyp der ersten Instruktion die Typen der Methodenparameter enthalten muss. Wenn die Methode also zwei int-Parameter besitzt, müssen die

ersten beiden lokalen Variablen des Schachteltyps der ersten Instruktion ebenfalls int-Typen enthalten. Dies gilt jedoch nur für statische Methoden. Bei

nicht statischen Methoden beinhaltet die erste lokale Variable den Typ der

zugehörigen Klasse – dies entspricht der this-Referenz. Die Typen der Methodenparameter folgen dann ab der zweiten lokalen Variable. Die übrigen lokalen

Variablen dieser Methode werden mit dem ⊥-Element des Verbands initialisiert. Dies signalisiert, dass diese lokalen Variablen nicht lesend benutzt werden

dürfen, da ihr Inhalt unbekannt ist. Der Operandenkeller ist an dieser Stelle

leer. Abbildung 3.3 zeigt ein Beispiel für die Initialisierung des Schachteltyps

der ersten Instruktion.

Die übrigen Schachteltypen, die nicht zur ersten Instruktion der Methode

gehören, werden mit >-Elementen initialisiert. Dies zeigt an, dass noch keine

30

KAPITEL 3. KONZEPTION

class A {

static void m1 (int a, int b) { ... }

void m2 (int a, String b) { ... }

};

Schachteltyp

lokale Variablen

Initialisierung des Schachteltyps

der ersten Instruktion

Keller

Methode m1

int

int

leer

Methode m2

A

int String

leer

Abbildung 3.3: Beispiel für die Initialisierung des Schachteltyps der ersten Instruktion anhand der Methodensignatur

Informationen über die Typen verfügbar sind.

Der zugrundeliegende Verband

Der Verband für die Schachteltypen wird sukzessive aus einfacheren Verbänden

kombiniert (siehe Kapitel 2.3.4). Grundlage bildet hier ein Verband, der Grundtypen und Klassen enthält. Die Abhängigkeiten zwischen den einzelnen Elementen werden im wesentlichen durch die Klasenhierarchie bestimmt. Aus diesem

Grundkomponentenverband wird zum einen ein Verband für die lokalen Variablen bestehend aus einer konstanten Anzahl von Elementen erzeugt und zum

anderen ein Verband für den Keller, dessen Elementanzahl variabel ist. Diese

beiden Verbände werden schließlich zu dem endgültigen Schachteltypverband

kombiniert.

Die einzelnen Elemente des Schachteltypverbands werden in der Implementierung nicht komplett im Speicher erzeugt. Stattdessen werden die Elemente

und ihre Abhängigkeiten bei Bedarf aus den Grundelementen berechnet. Die

Implementierung wird also nur die folgende Konstruktionsvorschrift enthalten,

die definiert, wie der Schachteltypverband aus dem Grundkomponentenverband

zusammengesetzt wird.

Abbildung 3.4 zeigt einen einfachen Grundkomponentenverband, der vier

Klassen enthält. Die Klassen C und D sind von der Klasse A abgeleitet. Jede

Klasse ist direkt oder indirekt von Object abgeleitet. Der Grunddatentyp int

besitzt keine Relation zu den Klassen.

Die Elemente des Verbands enthalten von oben nach unten immer mehr

Informationen. Das >-Element symbolisiert, dass noch keine Informationen

verfügbar sind und das ⊥-Element gibt an, dass ein Typ nicht eindeutig bestimmbar ist. Zwischen diesen beiden Extremen liegen die Typen, die in der

JVM auftreten können. Während der Datenflussanalyse ist es natürlich sinnvoll, in dem Verband nur die Elemente zu haben, die auch tatsächlich in der

untersuchten Methode benutzt werden. Dazu wird der Verband während er Datenflussanalyse erweitert, sobald ein noch nicht in dem Verband vorhandener

Typ z.B. aus dem Konstantenbereich auf dem Operandenkeller abgelegt wird.

Während der Datenflussanalyse werden neue Typinformationen dadurch gewonnen, dass sich ein Typ bezogen auf den Verband dahingehend verändert,

3.2. DIE ZERTIFIZIERUNGSPHASE

31

D

int

C

A

B

java.lang.Object

Abbildung 3.4: Beispiel für einen Grundkomponentenverband, aus dem der

Schachteltypverband konstruiert wird

dass er sich dem ⊥-Symbol annähert. Wenn die u-Operation (meet) auf zwei

Elemente des Verbands ausgeführt wird, so befindet sich das Ergebnis entweder

unterhalb der beiden Elemente oder es ist gleich einem der beiden Elemente.

Zum Beispiel ergibt D u B = java.lang.Object oder int u top = int.

Spätere Erweiterungen werden neben den Transferfunktionen diesen Grundkomponentenverband erweitern. Die Art und Weise, wie der Schachteltypverband aus diesem Verband konstruiert wird, ist von der Erweiterung des Grundkomponentenverbands unabhängig. In Abbildung 3.5 ist ein Verband zu sehen,

der nach Satz 2.1 aus einen dreielementigen Grundkomponentenverband konstruiert wurde (mit den Elementen ⊥, > und int). Dieser konstruierte Verband

modelliert den Teil des Schachteltyps, der den Typen der lokalen Variablen entspricht. Die Anzahl der enthaltenen Elemente ist davon abhängig, wie viele

lokale Variablen die zu untersuchende Methode benötigt. In dem Beispiel sind

dies drei lokale Variablen.

Ein ähnlicher Verband wird für die Kellertypen angeben. Der Hauptunterschied zu dem Verband der lokalen Variablen ist der, dass die Anzahl der

enthaltenen Grundkomponenten variabel ist, da der Keller ja an verschiedenen Programmstellen unterschiedliche viele Elemente enthalten kann. Dieser

Verband wird daher durch Vereinigung mehrerer Verbände konstruiert (vgl.

Abbildung 2.4 in Kapitel 2.3.4). Wenn der Operandenkeller maximal zwei Elemente enthalten kann, werden drei Verbände vereinigt: Der Verband bestehend

aus dem leeren Keller, ein Verband mit einem einelementigen Keller und ein

Verband mit einem zweielementigen Keller. Abbildung 3.6 zeigt das Ergebnis

dieser Vereinigung.

Die Beispiele aus Abbildung 3.5 und 3.6 zeigen, dass der Schachteltypver-

32

KAPITEL 3. KONZEPTION

(int,

(

(

,

,

,

(

,

,

)

, int)

(

, int,

)

)

(

, int, int)

(

, int,

(int,

)

)

, int)

(int,

,

(

,

(int, int,

)

,

)

(int, int, int)

,

)

(int, int,

(

,

, int)

(

,

,

(

,

,

)

(

,

, int)

(

,

,

)

(int,

,

)

)

(

(

,

, int)

)

, int, int)

(

(int,

(int,

, int,

, int,

(

,

)

,

(

(

,

,

)

)

)

Abbildung 3.5: Ein Verband für die Typen der lokalen Variablen

unknown stack

]

[

,

[int]

[

, int]

[

[

[

]

[]

,

]

]

[int, int]

[int,

]

[

]

,

[int,

[

]

[

,

]

, int]

invalid stack

Abbildung 3.6: Ein Verband für die Typen des Operandenkeller

)

,

, int)

3.2. DIE ZERTIFIZIERUNGSPHASE

33

band, der durch eine Kreuzproduktbildung aus dem Verband der lokalen Variablen und dem Verband des Operandenkellers zusammengesetzt wird, sehr

komplex sein kann – insbesondere, wenn der Grundkomponentenverband aus

mehr als drei Elementen besteht. Für die Beispiele ergäbe sich ein Schachteltypverband mit 405 Elementen. An diesem Beispiel lässt sich auch erkennen,

dass es keinen Sinn macht, in der Implementierung die Elemente des Schachteltypverbandes und deren Beziehungen untereinander vollständig aufzuzählen

und im Speicher zu halten.

In dem Ansatz von E. Rose wird nur der Grunddatentyp int berücksichtigt. Es fehlen also die Grunddatentypen float, double und long. Die Typen

boolean, char, byte und short brauchen nicht in dem Verband modelliert

zu werden, da diese von der JVM auf int-Typen abgebildet werden. Dies gilt

jedoch nur solange, wie keine Reihungen (arrays) unterstützt werden. Denn eine Referenz auf eine boolean-Reihung ist nicht kompatibel zu einer Referenz

auf eine byte-Reihung. Wie sich Reihungen in den Grundkomponentenverband

einfügen, werde ich neben anderen Erweiterungen in Abschnitt 3.4 diskutieren.

Die Transferfunktionen

Fast jede Bytecode-Instruktion verändert den Keller oder die lokalen Variablen. Für die Schachteltypen bedeutet dies, dass sich die enthaltenen Typen

verändern. Diese Typsemantik der Instruktionen wird durch die Transferfunktionen modelliert.

Um jedes Java-Bytecode-Programm analysieren zu können, muss für jede

Bytecode-Instruktion eine Transferfunktion definiert sein. E. Rose beschränkt

sich in ihrem Ansatz auf eine Untermenge der Instruktionen der Java Virtual Machine. Der Hauptgrund für diese Beschränkung ist die Komplexität der

Formalisierung. Viele Instruktionen wurden weggelassen, weil sie zu den unterstützten Instruktionen konzeptuell sehr ähnlich sind und den Korrektheitsbeweis entsprechend unübersichtlich hätten werden lassen. In dieser Arbeit muss

darauf keine Rücksicht genommen werden, da der Schwerpunkt in der Implementierung und Evaluierung liegt. Die Implementierung dieser Instruktionen

ist daher trivial.

Andere Instruktionen hingegen sind sehr schwierig zu modellieren wie z.B.

Unterprogrammaufrufe durch die jsr-Instruktion. Der Grund dafür ist zum

einen, dass nach Abarbeitung des Unterprogramms nicht unbedingt wieder

zurück zur Aufrufstelle gesprungen wird. Desweiteren können die von dem Unterprogramm nicht benutzten lokalen Variablen unterschiedliche Typen enthalten abhängig davon, von welcher Programmstelle aus das Unterprogramm

aufgerufen wurde. Diese verschiedenen Typen müssen innerhalb des Unterprogramms erhalten bleiben und dürfen keinesfalls mit der u-Operation des

Verbands zusammengefasst werden. Es gibt also je nach Aufrufstelle innerhalb des Unterprogramms pro Instruktion mehrere verschiedene Schachteltypen. Dies macht die Datenflussanalyse wesentlich schwieriger [Le01]. Eine sehr

einfache Lösung für das Unterprogrammproblem wäre das Ersetzen der Unter-

34

KAPITEL 3. KONZEPTION

programmaufrufe durch das Unterprogramm selbst. Dies würde natürlich gerade

bei großen Unterprogrammen den Bytecode erheblich vergrößern. Da Unterprogramme von dem Sun-Java-Übersetzer jedoch nur durch finally-Konstrukte

erzeugt werden, sind sie relativ selten. Daher werde ich mich in meiner Implementierung auf andere Erweiterungen konzentrieren.

Neben der Modifikation des Schachteltyps prüfen die Transferfunktionen,

ob die Ausführung entsprechend der JVM-Spezifikation mit dem vorliegenden

Schachteltyp überhaupt zulässig ist. So wird ein Kellerüberlauf geprüft und ob

passende Typen auf dem Keller und in den lokalen Variablen für die jeweilige

Instruktion vorliegen.

class A {

int mein_feld;

};

Konstantenbereich[1]

lokale Variablen

Vor der Ausführung

(...)

Nach der Ausführung

... A int

... A

putfield[1]

...

(...)

Feldreferenz

Klassenname

Feldname und Typ

Keller

pop

pop

A

int

mein_feld

int

Prüfung der Typkompatiblität

A Prüfung der Typkompatiblität

...

Abbildung 3.7: Die Transferfunktion für die Instruktion putfield

Beispielsweise benötigt die Instruktion putfield als Operanden eine Referenz und einen Wert auf dem Keller. Das Feld, das diesen Wert erhalten soll,

wird über den Konstantenbereich ermittelt. Ein entsprechender Index in den

Konstantenbereich ist Teil der Instruktion. Die Feldreferenz aus dem Konstantenbereich enthält einen Klassennamen, einen Feldnamen und den Typ des Feldes. Der Wert auf dem Keller muss einen zum Feld kompatiblen Typ besitzen

und die Referenz auf dem Keller muss von gleichen Typ oder eine Unterklasse

des Klassennamens sein. Bild 3.7 zeigt die Arbeitsweise der Transferfunktion

für die Instruktion putfield, bei der nur der Operandenkeller verändert wird.

Die lokalen Variablen bleiben unverändert.

Die Typkompatiblität hängt mit der Klassenhierarchie zusammen. Da diese

auch in dem Verband enthalten ist, wird die Typkompatiblität auch durch den

Verband modelliert. Dies hat den Vorteil, dass Grundtypen und Klassen nicht

gesondert behandelt werden müssen. Angenommen der Typ auf dem Keller ist

t1 . Dann kann ein Wert dieses Typs nur einem Feld vom Typ t2 zugewiesen

werden, wenn t1 u t2 = t2 ist.

Bild 3.8 zeigt, wie man dies auch grafisch anhand des Hasse-Diagramms

ermittelt. Um zu prüfen, ob A kompatibel zu Object ist, wird ein Weg von A

nach unten Richtung ⊥-Symbol zu Object gesucht. Existiert dieser Weg, so

ist A kompatibel zu Object. Genau dies drückt die Bedingung A u Object =

3.2. DIE ZERTIFIZIERUNGSPHASE

35

A

int

Object

Abbildung 3.8: Ein einfacher Verband mit zwei Klassen

Object aus. Es sollte auch klar sein, dass int kompatibel zu sich selbst ist.

Wenn die Transferfunktionen und der Verband implementiert sind, lässt

sich die Datenflussanalyse wie in Kapitel 2.3.3 beschrieben durchführen. Man

erhält – wie in Abbildung 3.2 gezeigt – einen Schachteltyp für jede Instruktion

jeder Methode. Aus diesen Typinformationen wird nun im zweiten Teil der

Zertifizierungsphase ein Zertifikat erzeugt, dass zwei wesentliche Eigenschaften

besitzen muss: Zum einen muss es möglichst klein sein und zum anderen muss

die Fälschungssicherheit gegeben sein.

3.2.2

Die Kompression des Zertifikats

Die geringe Größe des Zertifikats wird dadurch erreicht, dass nur die Informationen gespeichert werden, die bei einem sequentiellen Durchlaufen des Bytecodes nicht ermittelt werden können. Dies bedeutet für die zweite Phase, dass

durch das Zertifikat die Datenflussanalyse – und insbesondere die Fixpunktsuche – nicht durchgeführt werden muss. Durch das Fehlen dieser Fixpunktsuche

entfällt der ansonsten hohe Speicherplatzbedarf der Datenflussanalyse. Dies ist

gerade deshalb wichtig, weil die zweite Phase der leichtgewichtigen Verifikation

auf der Java Card durchgeführt werden soll und dort der Speicher sehr begrenzt

ist.

Beim sequentiellen Durchlaufen durch den Bytecode kann der Schachteltyp

nicht immer aus den bereits bekannten Informationen bestimmt werden. Gerade an Programmstellen, für deren Schachteltypberechnung die Datenflussanalyse mehrere Iterationen benötigt, unterscheidet sich der sequentiell bestimmte

Schachteltyp von dem aus der Datenflussanalyse. Diese Schachteltypen werden in der Datenflussanalyse durch eine Verknüpfung mit der u-Operation des

Verbands berechnet. Beim sequentiellen Durchlauf sind in der Regel für diese

Verknüpfung nicht alle Operanden verfügbar. Statt die übrigen Operanden in

dem Zertifikat zu speichern, wird sinnvollerweise nur das Endergebnis dieser

Operation angegeben. Dies hat den Vorteil, dass die aufwändige u-Operation

beim sequentiellen Durchlauf überhaupt nicht mehr durchgeführt werden muss.

In den Zertifikaten werden außerdem keine vollständigen Schachteltypen gespeichert, sondern nur die Differenz des durch den sequentiellen Durchlauf bestimmten Schachteltyps und dem aus der Datenflussanalyse ermittelten Schach-

36

KAPITEL 3. KONZEPTION

teltyp. Dies bietet sich an, weil sich die meisten Schachteltypen im Laufe der

Datenflussanalyse nicht oder nur wenig ändern und damit die Zertifikate entsprechend wenig Einträge besitzen. Die Berechnung der Differenzen ist sehr

einfach und soll durch folgendes Beispiel erläutert werden. Angenommen die

beiden Schachteltypen haben folgenden Inhalt:

Schachteltyp

bei sequentiellem Durchlauf

aus Datenflussanalyse

lokale Variablen

(int, int)

(int, ⊥)

Operandenkeller

()

()

Der einzige Unterschied in diesen beiden Schachteltypen ist die zweite lokale

Variable. Daher braucht in dem Zertifikat auch nur gespeichert zu werden, dass

die zweite lokale Variable das ⊥-Symbol enthält. Es wird also ein Index und ein

Typ in dem Zertifikat gespeichert.

Die Typen des Kellers lassen sich ebenfalls über Indizes ansprechen. Um

in dem Zertifikat keine Unterscheidung zwischen lokalen Variablen und Keller

machen zu müssen, könnte der Kellerindex bei der Anzahl der lokalen Variablen beginnen. Ist die Anzahl der lokalen Variablen wie in dem obigen Beispiel

2, dann werden die lokalen Variablen mit 0 und 1 indiziert und das unterste

Kellerelement entspricht dem Index 2.

Damit das Zertifikat nur noch aus Zahlen besteht, könnten die Typen selbst

auch indiziert gespeichert werden. Dazu muss in dem Zertifikat eine Liste der

verwendeten Typen angegeben werden. Diese weitere Indizierung lohnt sich

spätestens dann, wenn zwei gleiche Typen in dem Zertifikat auftreten. In den

einzelnen Einträgen des Zertifikats werden dann nur noch aus Zahlen bestehende Tupel gespeichert. Ein Tupel besteht somit aus einem Index innerhalb

des Schachteltyps und aus einem Index auf die Typenliste. Ein weiterer Vorteil

dieser Indizierung liegt darin, dass häufig in den Zertifikaten auftretene Typen

einen festen Index bekommen könnten, so dass diese Typen nicht in der Liste

gespeichert werden müssen. Beispielsweise könnte das ⊥-Element, das oft in den

Zertifikaten vorkommt, grundsätzlich den Index 0 erhalten. Diese weitere Indizierung bringt nur einen Speicherplatzvorteil um einen konstanten Faktor. Aus

diesem Grund wird diese Indizierung in der folgenden formalen Beschreibung

nicht berücksichtigt.

f in

e ∈ Eintraege = Programmstellen −→ Schachteldelta

pp ∈ Programmstellen = N0

δ ∈ Schachteldelta = (Index × Typ)∗

i ∈ Index = N0

mt ∈ T yp = KlassenID | Grunddatentyp | ⊥

Die Schachteltypeinträge werden hier als endliche Abbildung modelliert. Dadurch werden alle Programmstellen der Methode auf Einträge abgebildet, die

entweder leer sind oder aus einem oder mehreren Tupeln bestehen. Diese Tupel wiederum bestehen aus einem bei Null beginnenden Index und aus einem

3.2. DIE ZERTIFIZIERUNGSPHASE

37

Element aus dem Grundkomponentenverband. Die Indizes bezeichnen wie oben

beschrieben entweder lokale Variablen oder Kellerelemente des Schachteltyps.

E. Rose schlägt vor, statt des Typindex eine Typdifferenz zu speichern. Diese

Differenz bezeichnet, um wieviele Stufen ein Typ Richtung ⊥-Symbol durch die

Anwendung des Zertifikats verändert wird. Für Referenzen bedeutet dies, dass

bei einer Differenz von x ein Typ zu seinem x-ten Obertyp verändert wird. Der

Typ Object und alle Grunddatentypen wie int, float usw. werden bei dieser

Typveränderung zum ⊥-Symbol. Allgemein ist diese Differenz der Abstand der

beiden Typen in dem Verband.

Diese Speicherung der Abstände funktioniert jedoch nur, wenn jeder Typ in

dem Verband einen eindeutigen Typ Richtung ⊥-Symbol besitzt. Das >-Symbol

spielt hier keine Rolle, da dies in der zweiten Phase nicht auftritt. Probleme gibt

es jedoch, wenn in dem Verband der Typ null auftritt, der für eine nicht initialisierte Referenz steht, die beispielsweise durch die Instruktion aconst null

erzeugt wurde. Von der null-Referenz kann es dann in dem Verband mehrere Wege zu dem dem ⊥-Symbol geben. Die Angabe einer Differenz ist somit

nicht mehr eindeutig. Abbildung 3.9 zeigt einen solchen Verband, in dem die

Null-Referenz keinen eindeutigen Weg Richtung ⊥-Symbol besitzt.

null−Referenz

int[]

int

java.lang.Object[]

A

java.lang.Object

Abbildung 3.9: Ein Verband mit der null-Referenz

Diese Differenzen sind auch problematisch, wenn die leichtgewichtige Verifikation um Schnittstellen erweitert werden soll. Bei Schnittstellen gibt es Mehrfachvererbung und somit kann ein Typ auch mehrere Obertypen besitzen.

Neben den Schachteltypeinträgen benötigt das Zertifikat noch eine Menge

von Programmstellen, für die während der Überprüfungsphase Schachteltypen

zwischengespeichert werden müssen. Diese Schachteltypen werden im Laufe des

Überprüfungsalgorithmus mehrfach für Vergleiche benötigt. Dieser Algorithmus wird in Abschnitt 3.3.1 beschrieben. Dort werde ich auch näher erläutern,

warum in dem Zertifikat neben den Schachteltypeinträgen zusätzlich diese Liste

von Programmstellen benötigt wird.

Das Zertifikat hat damit folgenden Aufbau:

38

KAPITEL 3. KONZEPTION

zert ∈ Zertifikat = Eintraege × Markierungen

f in

l ∈ Markierungen = Programmstellen −→ (true | false)

Die Markierungen bezeichnen die oben erwähnten zu speichernden Schachteltypen. Diese werden ähnlich wie die Einträge über eine endliche Abbildung

modelliert.

Um die einzelnen Einträge des Zertifikats zu bestimmen, ist es am einfachsten, den Überprüfungsalgorithmus der zweiten Phase direkt nach der Datenflussanalyse einmal durchzuführen. Dabei wird das Zertfikat durch einen Vergleich der aus der Datenflussanalyse ermittelten und der während der Ausführung des Überprüfungsalgorithmus bestimmten Schachteltypen erzeugt. Wenn

die beiden Schachteltypen unterschiedlich sind, ist ein Eintrag im Zertifikat notwendig. Ähnlich verhält es sich mit den Markierungen. Die Programmstellen,

deren Schachteltyp später noch einmal benötigt werden, werden während der

Ausführung des Algorithmus markiert. Am Ende lässt sich aus den Markierungen und den Schachteltypunterschieden das gewünschte Zertifikat erzeugen.

3.3

Die Überprüfungsphase

Java−Klassendatei

Zertifikat

Bytecode−Überprüfung

(Algorithmus von E.Rose)

Abbruch Nein

Verband

Datenstruktur für Schachteltypen mit

Abbildung gemäß Bytecode−

Semantik auf Typebene

Zertifikat

gültig?

Ja

Ausführung auf JVM

Abbildung 3.10: grober Ablauf der Bytecode-Überprüfung

Die zweite Phase benutzt das Zertifikat aus der ersten Phase, um die in

der Datenflussanalyse berechneten Typinformationen zu rekonstruieren. Der

Bytecode wird einmal sequentiell durchlaufen. An den Stellen, an denen die

Datenflussanalyse mehrere Durchläufe gebraucht hat, um die Typinformationen

zu berechnen, existieren entsprechende Einträge in dem Zertifikat. Bild 3.10

zeigt, dass auch hier der Verband aus der ersten Phase sehr wichtig für die

Überprüfung ist.

3.3. DIE ÜBERPRÜFUNGSPHASE

39

Da die Gültigkeit der aus dem Zertifikat rekonstruierten Typen überprüft

wird, sind die Zertifikate fälschungssicher, d.h. durch geschickt geänderte Zertifikate lässt sich ein typunsicheres Programm nicht durch die Überprüfungsphase

schleusen. Diese Phase führt im wesentlichen die letzte Iteration der Datenflussanalyse durch, ohne alle Schachteltypen zwischenzuspeichern. Insbesondere wird geprüft, ob alle Instruktionen mit den rekonstruierten Schachteltypen

ausführbar sind. Es wird also in dieser Phase eine Beweisüberprüfung im Sinne

des Proof-Carrying Code durchgeführt.

Ein formaler Beweis der Korrektheit und Fäschungssicherheit der Überprüfung würde die Äquivalenz der zweiten Phase mit der normalen BytecodeVerifikation nachweisen. Dazu ist selbstverständlich eine Formalisierung der normalen Bytecode-Verifikation und der leichtgewichtigen Verifikation notwendig.

Das dazu notwendige Vorgehen werde ich in Kapitel 4 skizzieren.

3.3.1

Der Überprüfungsalgorithmus

Der folgende Algorithmus ist aus [RR98] entnommen. Die wesentlichen Datenstrukturen neben dem Zertifikat und dem Bytecode sind zwei Mengen, die

gemerkte und zurückgestellte Schachteltypen mit ihrer zugehörigen Programmstelle enthalten.

Der Algorithmus speichert die rekonstruierten Typen nur in Ausnahmefällen.

Das heißt, dass im Optimalfall nur der aktuelle Schachteltyp im Speicher gehalten wird. Jedoch können z.B. bedingte Sprünge dazu führen, dass Schachteltypen später noch einmal für Vergleiche benötigt werden. Diese Schachteltypen

werden dazu in der Menge gemerkt abgespeichert. Auf diese Menge greift der

Algorithmus zurück, wenn der Bytecode einen Rücksprung in bereits geprüfte

Bereiche enthält. Dann muss nämlich geprüft werden, ob der aktuelle Schachteltyp mit dem Schachteltyp des Sprungziels kompatibel ist. Diese Prüfung

kann natürlich erst dann durchgeführt werden, wenn beide Schachteltypen bekannt sind. Es muss also grundsätzlich bei Instruktionen, die zwei verschiedene

Vorgängerinstruktionen besitzen, ein Schachteltyp zwischengespeichert werden.

Der Schachteltyp der zuerst besuchten Vorgängerinstruktion wird mit seiner

Programmstelle in der Menge gemerkt gespeichert, der andere Schachteltyp

wird später der aktuelle Schachteltyp sein. Abbildung 3.11 zeigt dazu ein Beispiel. Hierbei handelt es sich um ein if-then-else-Konstrukt. Die Programmstelle 11 muss dabei gespeichert werden, weil diese beim Bearbeiten von Block

4 noch einmal benötigt wird. Hier muss geprüft werden, ob der Ergebnisschachteltyp von Programmstelle 10 zu dem vorher berechneten Eingangsschachteltyp

von Programmstelle 11 kompatibel ist.

Welche Stellen mit ihrem Schachteltyp konkret gespeichert werden müssen,

wird in dem Zertifikat angegeben. Der Algorithmus kann nicht vorhersehen,

welche Schachteltypen später noch einmal benötigt werden, ohne das ganze Programm betrachtet zu haben. Fehlt dem Algorithmus bei der späteren Prüfung

die gemerkte Programmstelle (in diesem Beispiel die Programmstelle 11 mit

ihrem Schachteltyp) zum Vergleich der Schachteltypen, so wird die Methode

als unsicher zurückgewiesen.

An diesem Beispiel ist auch die Prüfreihenfolge zu erkennen. Bei beding-

40

KAPITEL 3. KONZEPTION

boolean boolsches_nicht ( boolean x ) {

if ( x ) x = false;

else x = true;

return x;

}

1

2

4:

5:

6:

0:

1:

iconst_0

istore_0

goto −> 11

3

iload_0

ifeq −> 9

4

Block 4 wird zuletzt geprüft

9: iconst_1

10: istore_0

11: iload_0

12: ireturn

Vergleich der

Schachteltypen

von Anweisung

10 und 11

Abbildung 3.11: Beispiel für eine zu merkende Programmstelle

ten Sprüngen setzt der Algorithmus die Überprüfung beim direkten Nachfolger

fort, falls dieser noch nicht geprüft wurde. Damit auch das bedingte Sprungziel nicht vergessen wird, wird dieses zusammen mit dem Schachteltyp in der

Menge zurueckgestellt gespeichert. Hier wäre das die Programmstelle 9. Wenn

es von einer Instruktion keinen direkten Nachfolger gibt, wie z.B. ein return,

dann bedient sich der Algorithmus aus der Menge zurueckgestellt, um die als

nächstes zu prüfende Programmstelle mit ihrem Schachteltyp zu ermitteln.

Die fertig geprüften Programmstellen werden in einer Menge geprueft gesammelt, bis alle Instruktionen der Methode abgearbeitet wurden. Der Algorithmus ist fertig, wenn alle Programmstellen in der Menge geprueft vorhanden

sind.

Es werden somit folgende Datenstrukturen während der Überprüfungsphase

benötigt:

gemerkt, zurueckgestellt ∈ Pruefliste = (Programmstellen × Schachteltyp)

geprueft ∈ PruefMenge = P(Programmstellen)

p ∈ Programmstellen ∪ {⊥}

Die im Algorithmus verwendeten Programmstellen werden durch ein weiteres Symbol ⊥ erweitert, um anzuzeigen, dass eine Instruktion kein bedingtes

Sprungziel enthält oder wenn eine Instruktion keinen Nachfolger besitzt wie

beispielsweise return.

Als Eingabe erhält der Algorithmus folgende Informationen:

• Die Klassenhierarchie, um Schachteltypen vergleichen zu können