Technik der IP-Netze - Toc - Beck-Shop

Werbung

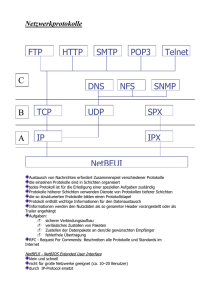

Technik der IP-Netze TCP/IP inkl. IPv6 Bearbeitet von Anatol Badach, Erwin Hoffmann 1. Auflage 2000. Taschenbuch. 696 S. Paperback ISBN 978 3 446 21501 6 Format (B x L): 16,8 x 23,9 cm Gewicht: 1282 g Zu Leseprobe schnell und portofrei erhältlich bei Die Online-Fachbuchhandlung beck-shop.de ist spezialisiert auf Fachbücher, insbesondere Recht, Steuern und Wirtschaft. Im Sortiment finden Sie alle Medien (Bücher, Zeitschriften, CDs, eBooks, etc.) aller Verlage. Ergänzt wird das Programm durch Services wie Neuerscheinungsdienst oder Zusammenstellungen von Büchern zu Sonderpreisen. Der Shop führt mehr als 8 Millionen Produkte. CARL HANSER VERLAG Anatol Badach, Erwin Hoffmann Technik der IP-Netze TCP/IP inkl. IPv6 3-446-21501-8 www.hanser.de Inhaltsverzeichnis 1 Entwicklung des Internet und der Netzprotokolle........................................ 1 1.1 1.2 1.3 1.4 1.5 1.6 1.7 2 Komponenten der TCP/IP-Protokollfamilie................................................ 43 2.1 2.2 2.3 3 Geschichte des Internet........................................................................... 1 World Wide Web (WWW)..................................................................... 6 Die Zukunft des Internet....................................................................... 10 Request for Comments ......................................................................... 15 Umfang der TCP/IP-Standards............................................................. 18 OSI-Referenzmodell............................................................................. 20 1.6.1 Arbeitsweise des OSI-Referenzmodells.................................. 21 1.6.2 Schichtenspezifische Funktion................................................ 29 1.6.3 Detailbeschreibung der sieben OSI-Schichten ........................ 31 Funktionen der Kommunikationsprotokolle......................................... 33 1.7.1 Fehlerkontrolle........................................................................ 33 1.7.2 Flußkontrolle........................................................................... 38 1.7.3 Überlastkontrolle..................................................................... 40 TCP/IP-Protokolle im Schichtenmodell ............................................... 43 Kommunikationsprinzipien der TCP/IP-Protokollfamilie .................... 48 Wichtige Anwendungsprotokolle ......................................................... 54 2.3.1 TELNET ................................................................................. 56 2.3.2 FTP ......................................................................................... 61 2.3.3 SMTP...................................................................................... 69 2.3.4 HTTP ...................................................................................... 76 Internet-Netzwerkprotokolle IPv4, ARP, ICMP und IGMP ..................... 87 3.1 3.2 IPv4-Aufgaben ..................................................................................... 88 Aufbau von IPv4-Paketen..................................................................... 88 VI Inhaltsverzeichnis 3.3 3.4 3.5 3.6 3.7 3.8 4 Transport-Protokolle TCP und UDP ......................................................... 145 4.1 4.2 4.3 5 3.2.1 Differentiated Services............................................................ 91 3.2.2 Fragmentierung der IP-Pakete ................................................ 93 3.2.3 Optionen in IP-Paketen ........................................................... 96 Internet-Adressen ............................................................................... 100 3.3.1 Darstellung von IP-Adressen ................................................ 102 3.3.2 Standard-Subnetz-Maske ...................................................... 103 3.3.3 Vergabe von IP-Adressen ..................................................... 105 Bildung von Subnetzen....................................................................... 108 3.4.1 Benutzerdefinierte Subnetz-Maske ....................................... 109 3.4.2 Bestimmen von Subnetz-IDs und Host-IDs .......................... 112 3.4.3 Zielbestimmung eines IP-Pakets beim Quellrechner ............ 113 3.4.4 Adressierungsaspekte............................................................ 115 Network Address Translation (NAT) ................................................. 118 Protokolle ARP und RARP ................................................................ 120 3.6.1 Protokoll ARP....................................................................... 121 3.6.2 Proxy-ARP............................................................................ 125 3.6.3 Protokoll RARP .................................................................... 130 Protokoll ICMP .................................................................................. 131 3.7.1 ICMP-Nachrichten................................................................ 132 3.7.2 ICMP-Fehlermeldungen........................................................ 134 3.7.3 ICMP-Anfragen .................................................................... 136 3.7.4 Pfad-MTU Ermittlung........................................................... 139 IP-Multicasting................................................................................... 140 3.8.1 Multicast-IP- und -MAC-Adressen....................................... 141 3.8.2 Internet Group Management Protocol (IGMP) ..................... 143 Funktion des Protokolls TCP.............................................................. 146 4.1.1 Aufbau von TCP-Paketen ..................................................... 147 4.1.2 Konzept der TCP-Verbindungen........................................... 152 4.1.3 Auf- und Abbau von TCP-Verbindungen ............................. 153 Flußkontrolle beim Protokoll TCP ..................................................... 157 4.2.1 TCP Sliding-Window-Prinzip............................................... 159 4.2.2 Implementierungsaspekte von TCP ...................................... 165 4.2.3 Transaction TCP T/TCP ....................................................... 171 Aufbau und Arbeitsweise von UDP.................................................... 173 Dynamische Vergabe und Ermittlung von IP-Adressen........................... 175 5.1 Protokoll DHCP ................................................................................. 175 Inhaltsverzeichnis 5.2 6 Protokoll IPv6 .............................................................................................. 205 6.1 6.2 6.3 6.4 6.5 6.6 6.7 6.8 6.9 6.10 7 5.1.1 Aufbau von DHCP-Nachrichten ........................................... 179 5.1.2 DHCP im Einsatz.................................................................. 180 5.1.3 Implementierung von mehreren DHCP-Servern................... 184 Domain Name System........................................................................ 186 5.2.1 Ermittlung von Ziel-IP-Adressen.......................................... 187 5.2.2 Aufbau des DNS-Namensraums ........................................... 189 5.2.3 DNS-Zonen und Name-Server.............................................. 191 5.2.4 Prinzip der Namensauflösung ............................................... 195 5.2.5 Struktur von DNS-Nachrichten............................................. 197 5.2.6 Auflösung von IP-Adressen auf Host-Namen....................... 198 5.2.7 Name-Server und Internet-Anbindung.................................. 199 5.2.8 DNS und SMTP E-Mail........................................................ 202 IPv6-Besonderheiten .......................................................................... 205 Erweiterungs-Header.......................................................................... 208 IPv6-Flexibilität mit Options Headern ............................................... 212 6.3.1 Aufbau der Options Header .................................................. 212 6.3.2 Belegung des Option-Feldes ................................................. 214 Übertragung großer Datenmengen mit Jumbo Payload Option ......... 216 Source Routing beim IPv6.................................................................. 217 Fragmentierung langer IPv6-Pakete ................................................... 221 Adreßstruktur von IPv6 ...................................................................... 223 6.7.1 Textuelle Darstellung von IPv6-Adressen............................. 224 6.7.2 Aufteilung des IPv6-Adreßraums.......................................... 225 Unicast-Adressen von IPv6 ................................................................ 227 6.8.1 Provider-basierte globale Unicast-Adressen ......................... 227 6.8.2 Aggregierbare globale Unicast-Adressen.............................. 231 6.8.3 Globale Unicast IPv6-Adressen und MAC-Adressen in LANs ...................................................... 235 6.8.4 Unicast-Adressen von lokaler Bedeutung ............................. 236 6.8.5 Spezielle Unicast-Adressen von IPv6 ................................... 237 Multicast- und Anycast-Adressen....................................................... 238 Protokoll ICMPv6 .............................................................................. 239 Plug&Play-Unterstützung bei IPv6............................................................ 243 7.1 Neighbor Discovery Protocol ............................................................. 243 7.1.1 Bestimmen des Ziels eines IPv6-Pakets beim Quell-Host ... 247 7.1.2 Ermittlung von Link-Adressen.............................................. 250 VII VIII Inhaltsverzeichnis 7.1.3 7.2 8 Migration zum IPv6-Einsatz....................................................................... 277 8.1 8.2 8.3 8.4 8.5 9 Abauf des ND-Protokolls bei der Ermittlung einer LinkAdresse ................................................................................. 253 7.1.4 Bekanntmachung von Netzparameter durch Router.............. 254 7.1.5 Ablauf des ND-Protokolls bei der Bekanntmachung von Router-Parametern ......................................................... 255 7.1.6 Entdeckung von Routern....................................................... 256 7.1.7 IPv6-Paket-Umleitung .......................................................... 258 Automatische Konfiguration in IPv6-Netzen ..................................... 260 7.2.1 Stateless Autoconfiguration .................................................. 260 7.2.2 Stateful Autoconfiguration mit DHCPv6.............................. 264 Koexistenz von IPv4 und IPv6 ........................................................... 278 8.1.1 Einsatz von IPv4 und IPv6 in einem physikalischen LANSegment ................................................................................ 279 8.1.2 Betrieb von Dual-IP-Endsystemen in IPv4-Netzen............... 280 8.1.3 Erweiterung eines IPv4-Netzes um ein IPv6-Netz................ 281 Kopplung der IPv6-Netze über ein IPv4-Netz.................................... 284 Header Translation ............................................................................. 285 Kommunikationsmöglichkeiten beim Einsatz von IPv4 und IPv6...... 286 8.4.1 Arten der Endsysteme in IPv4- und IPv6-Netzen ................. 287 8.4.2 Tunneling-Techniken............................................................ 288 Schritte bei der Migration................................................................... 292 Internet Routing-Protokolle........................................................................ 295 9.1 9.2 9.3 Routing-Grundlagen........................................................................... 296 9.1.1 Aufgaben von Router............................................................ 296 9.1.2 Adressierung beim Router-Einsatz........................................ 300 9.1.3 Routing-Tabelle .................................................................... 304 9.1.4 Routing-Verfahren ................................................................ 308 9.1.5 Inter-/Intra-Domain-Protokolle ............................................. 312 Klassenlose IP-Adressierung (VLSM, CIDR).................................... 313 9.2.1 Konzept der klassenlosen IP-Adressierung........................... 315 9.2.2 VLSM-Nutzung .................................................................... 319 9.2.3 CIDR-Einsatz........................................................................ 325 Routing Information Protocol (RIP)................................................... 331 9.3.1 Erlernen von Routing-Tabellen beim RIP............................. 332 9.3.2 Besonderheiten von RIP-1 .................................................... 340 9.3.3 Routing-Protokoll RIP-2....................................................... 345 Inhaltsverzeichnis 9.4 9.5 9.6 10 9.3.4 RIP für das Protokoll IPv6 (RIPng) ...................................... 349 Open Shortest Path First (OSPF)........................................................ 352 9.4.1 Funktionsweise von OSPF .................................................... 353 9.4.2 Nachbarschaften zwischen Routern ...................................... 356 9.4.3 OSPF-Einsatz in großen Netzwerken.................................... 362 9.4.4 OSPF-Pakete......................................................................... 373 9.4.5 Besonderheiten von OSPFv2 ................................................ 383 9.4.6 Open Shortest Path First für IPv6 ......................................... 384 Border Gateway Protocol (BGP-4)..................................................... 386 9.5.1 Grundlagen von BGP-4......................................................... 386 9.5.2 Funktionsweise von BGP-4................................................... 388 9.5.3 BGP-4-Nachrichten............................................................... 389 Mulitcast Routing-Protokolle ............................................................. 395 9.6.1 Mbone................................................................................... 397 9.6.2 DVMRP ................................................................................ 398 9.6.3 Multicast OSPF..................................................................... 408 9.6.4 Protocol Independent Multicast (PIM).................................. 409 9.6.5 Core Based Trees .................................................................. 414 IP über X ...................................................................................................... 419 10.1 10.2 10.3 10.4 10.5 IP über LANs ..................................................................................... 420 10.1.1 Encapsulation der IP-Pakete ................................................. 422 10.1.2 Multiplexing auf der LLC-Teilschicht .................................. 424 IP über Punkt-zu-Punkt-Verbindungen............................................... 426 10.2.1 Protokoll SLIP ...................................................................... 427 10.2.2 Protokoll PPP........................................................................ 428 IP über X.25 und Frame-Relay........................................................... 441 10.3.1 Paketvermittlung nach X.25.................................................. 442 10.3.2 IP-Encapsulation bei X.25 .................................................... 444 10.3.3 Frame-Relay ......................................................................... 447 10.3.4 Multiprotokollfähigkeit von Frame-Relay ............................ 450 IP über ATM-Netze............................................................................ 455 10.4.1 Grundlagen der ATM-Netze ................................................. 455 10.4.2 Classical IP over ATM.......................................................... 462 10.4.3 LAN-Emulation in ATM-Netzen.......................................... 470 10.4.4 Next Hop Resolution Protocol .............................................. 480 10.4.5 Multi-Protocol Over ATM (MPOA)..................................... 487 Multiprotocol Label Switching........................................................... 497 IX X Inhaltsverzeichnis 10.5.1 10.5.2 10.5.3 10.5.4 10.5.5 10.5.6 10.5.7 10.5.8 10.5.9 10.5.10 11 Virtual Private Networks (VPNs) und Remote Access Services (RAS)... 529 11.1 11.2 11.3 11.4 11.5 12 Notwendigkeit und Idee von MPLS...................................... 498 MPLS als Integration von Routing und Switching................ 501 Logisches Modell von MPLS................................................ 502 Prinzip von Label-Switching................................................. 503 Logische Struktur der MPLS-Switching-Netze..................... 505 Bildung der Klassen von IP-Paketen und MPLS-Einsatz...... 506 MPLS und die Hierarchie von Netzen .................................. 509 Virtual Private Networks mit MPLS..................................... 515 Traffic Engineering mit MPLS ............................................. 516 Label Distribution Protocol (LDP)........................................ 517 VPN-Konzepte ................................................................................... 530 11.1.1 Tunneling als VPN-Basis...................................................... 530 11.1.2 Arten von VPNs.................................................................... 531 Layer-2-Tunneling.............................................................................. 535 11.2.1 Tunneling-Protokoll L2TP.................................................... 536 11.2.2 Tunneling-Protokoll PPTP.................................................... 547 Protokoll IPsec und Layer-3-Tunneling.............................................. 557 11.3.1 Ziele von IPsec...................................................................... 558 11.3.2 Erweiterung der IP-Pakete mit IPsec-Angaben..................... 559 11.3.3 Konzept von IPsec ................................................................ 561 11.3.4 IP Authentication Header (AH) ............................................ 563 11.3.5 Encapsulating Security Payload (ESP).................................. 565 11.3.6 Datenverschlüsselung beim IPsec ......................................... 568 11.3.7 Datenquelle-Authentisierung und Datenintegrität................. 568 11.3.8 IPsec-Einsatz im Tunnel-Mode............................................. 571 11.3.9 Standort-zu-Standort-VPN mit IPsec.................................... 574 11.3.10 IPsec-Einsatz zum Aufbau von VPNs mit Remote Access.. 575 Einsatzgebiete von VPNs ................................................................... 577 Einsatz des Protokolls RADIUS......................................................... 580 11.5.1 Network Access Server und RADIUS .................................. 580 11.5.2 Konzept von RADIUS .......................................................... 582 11.5.3 RADIUS-Pakete.................................................................... 584 11.5.4 Einsatz von mehreren RADIUS-Servern .............................. 587 Multimedia über IP ..................................................................................... 589 12.1 12.2 QoS-Anforderungen multimedialer Kommunikation ......................... 590 H.323 als Basis für Multimedia über IP ............................................. 593 Inhaltsverzeichnis 12.3 12.4 12.5 12.2.1 X over IP............................................................................... 594 12.2.2 Protokollarchitektur nach H.323 ........................................... 597 Protokolle: RTP, RTCP ...................................................................... 599 12.3.1 RTP und Protokollfamilie TCP/IP ........................................ 599 12.3.2 Steuerungsangaben in RTP-Dateneinheiten.......................... 600 12.3.3 Mixer- und Translator-Funktionen........................................ 601 12.3.4 Bedeutung des Protokolls RTCP........................................... 603 Voice over IP...................................................................................... 605 12.4.1 Anwendungsarten von VoIP ................................................. 605 12.4.2 Beispiele für den VoIP-Einsatz............................................. 607 12.4.3 Protokolle für VoIP............................................................... 609 12.4.4 Voice over IP im LAN-Verbund mit ISDN .......................... 611 Protokoll RSVP .................................................................................. 614 12.5.1 Token-Bucket-Modell........................................................... 615 12.5.2 RSVP-Funktionsmodule ....................................................... 616 12.5.3 Prinzip der Reservierung von Ressourcen............................. 618 12.5.4 RSVP-Nachrichtentypen....................................................... 619 12.5.5 Aufbau einer Punkt-zu-Punkt-Verbindung mit QoS-Garantie.................................................................. 621 12.5.6 RSVP-Filterung .................................................................... 624 12.5.7 RSVP und Multicast-Kommunikation .................................. 625 Schlußbemerkung................................................................................................. 629 Anhang................................................................................................................... 631 A B C D E F TCP/IP-Standards (RFC 1700) ............................................. 631 IP-Protokollnummern (RFC 1700)........................................ 633 TCP/UDP-Services (RFC 1700) ........................................... 635 E-Mail-Header-Felder........................................................... 647 HTTP-Header-Felder ............................................................ 649 HTTP-Return-Codes ............................................................. 652 Abkürzungsverzeichnis ........................................................................................ 653 Ergänzende Literatur........................................................................................... 663 Index ...................................................................................................................... 667 XI