Java ist auch eine Insel - EDV

Werbung

Eines der traurigsten Dinge im Leben ist, dass ein Mensch viele gute Taten tun

muss, um zu beweisen, dass er tüchtig ist, aber nur einen Fehler zu begehen

braucht, um zu beweisen, dass er nichts taugt.

– George Bernard Shaw (1856 – 1950)

7

Angewandte Objektorientierung

7.1

Schnittstellen in der Anwendung

7.1.1

CharSequence als Beispiel einer Schnittstelle

Bisher kennen wir die Klassen String, StringBuffer und StringBuilder, um Zeichenketten

zu speichern und weiterzugeben. Ein String ist ein Wertobjekt und ein wichtiges Hilfsmittel

in Programmen, da durch ihn unveränderliche Zeichenkettenwerte repräsentiert werden,

während StringBuffer und StringBuilder veränderliche Zeichenfolgen umfassen. Aber wie

sieht es aus, wenn eine Teilzeichenkette gefordert ist, bei der es egal sein soll, ob das Original

als String-, StringBuffer oder StringBuilder-Objekt vorliegt?

Eine Lösung ist, alles in ein String-Objekt zu konvertieren. Möchte ein Programm eine Teilfolge liefern, auf die jemand lesend zugreifen möchte, die er aber nicht verändern können

soll, ist ein String zu träge. Aus den beliebigen Zeichenfolgen müsste zuerst ein StringObjekt konstruiert werden. Daher haben die Entwickler seit der Version 1.4 die Schnittstelle

CharSequence eingefügt, die eine unveränderliche, nur lesbare Sequenz von Zeichen realisiert. Die Schnittstelle implementieren die Klassen String sowie StringBuffer/StringBuilder. Funktionen müssen sich also nicht mehr für konkrete Klassen entscheiden, sondern können einfach ein CharSequence-Objekt als Argument akzeptieren oder als Rückgabe

weitergeben. Ein String und ein StringBuffer/StringBuilder-Objekt können zwar mehr,

als CharSequence vorschreibt, beide lassen sich aber als CharSequence einsetzen, wenn das

»Mehr« an Funktionalität nicht benötigt wird.

Abbildung 7.1

Einige implementierende Klassen für CharSequence

439

7

Angewandte Objektorientierung

interface java.lang.CharSequence

왘

char charAt( int index )

Liefert das Zeichen an der Stelle index.

왘

int length()

Gibt die Länge der Zeichensequenz zurück.

왘

CharSequence subSequence( int start, int end )

Liefert eine neue CharSequence von start bis end.

왘

String toString()

Gibt einen String der Sequenz zurück. Die Länge des toString()-Strings entspricht genau

der Länge der Sequenz.

Beispiel Soll eine Methode eine Zeichenkette bekommen und ist die Herkunft egal, so implementieren wir etwa:

void giveMeAText( CharSequence s )

{

...

}

anstatt der beiden Funktionen:

void giveMeAText( String s )

{

...

}

void giveMeAText( StringBuffer s )

{

void giveMeAText( new String(s) );

}

// oder Ähnliches

Anwendung von CharSequence in String

In den Klassen String und StringBuffer/StringBuilder existiert eine Methode subSequence(), die ein CharSequence-Objekt liefert. Die Signatur ist in beiden Fällen die gleiche.

Die Funktion macht im Prinzip nichts anderes als ein substring(begin, end).

class java.lang.String implements CharSequence, ...

class java.lang.StringBuffer implements CharSequence, ...

class java.lang.StringBuilder implements CharSequence, ...

왘

CharSequence subSequence( int beginIndex, int endIndex )

Liefert eine neue Zeichensequenz von String beziehungsweise StringBuffer.

Die Implementierung sieht so aus, dass mit substring() ein neuer Teilstring zurückgeliefert

wird. Das ist eine einfache Lösung, aber nicht unbedingt die schnellste. Für String-Objekte

440

Schnittstellen in der Anwendung

ist das Erzeugen von Substrings ziemlich schnell, da die Methode speziell optimiert ist. Da

Strings unveränderlich sind, wird einfach das gleiche char-Feld wie im Original-String verwendet, nur eine Verschiebung und ein Längenwert werden angepasst.

7.1.2

Die Schnittstelle Iterable

Die erweiterte for-Schleife läuft nicht nur Felder ab, sondern alles, was vom Typ Iterable ist.

Die Schnittstelle schreibt für Objekte nur eine Methode iterator() vor, die einen

java.util.Iterator liefert, den das for zum Durchlaufen verwendet.

interface java.lang.Iterable<T>

왘

Iterator<T> iterator()

Liefert einen Iterator, der über alle Elemente vom Typ T iteriert.

Viele Klassen implementieren schon diese Schnittstelle, sodass mit dem erweiterten for durch

Ergebnismengen iteriert werden kann. In erster Linie handelt es sich um Datenstrukturen.

Dazu kommt noch das Feld, das zwar nicht direkt als Klasse sichtbar ist, aber Iterable passend implementiert.

Einen eigenen Iterable implementieren

Möchten wir selbst rechts neben dem Doppelpunkt vom erweiterten for stehen, müssen wir

ein Objekt angeben, dessen Klasse Iterable implementiert und somit eine iterator()-Funktion besitzt. iterator() muss dann einen passenden Iterator zurückgeben. Der wiederum

muss die Methoden hasNext() und next() implementieren, um das nächste Element in der

Aufzählung anzugeben und das Ende anzuzeigen. Zwar schreibt der Iterator auch remove()

vor, doch das wird leer implementiert.

Unser Beispiel soll einen praktischen Iterable implementieren, um über Wörter eines Satzes

zu gehen. Als grundlegende Implementierung dient der StringTokenizer, der über hasToken() die nächsten Teilfolgen und über hasMoreTokens() meldet, ob weitere Tokens ausgelesen werden können.

Beginnen wir mit dem ersten Teil, der Klasse WordIterable, die erst einmal Iterable implementieren muss, um auf der rechten Seite vom Punkt stehen zu können. Dann muss dieses

Exemplar über iterator() einen Iterator zurückgeben, der über alle Wörter läuft. Dieser

Iterator kann als eigene Klasse implementiert werden, doch wir implementieren die Klasse

WordIterable so, dass sie Iterable und Iterator gleichzeitig verkörpert; daher ist nur ein

Exemplar nötig.

441

7.1

7

Angewandte Objektorientierung

Listing 7.1

com/tutego/insel/iterable/WordIterable.java

package com.tutego.insel.iterable;

import java.util.*;

class WordIterable implements Iterable<String>, Iterator<String>

{

private StringTokenizer st;

public WordIterable( String s )

{

st = new StringTokenizer( s );

}

// Method from interface Iterable

@Override public Iterator<String> iterator()

{

return this;

}

// Methods from interface Iterator

@Override public boolean hasNext()

{

return st.hasMoreTokens();

}

@Override public String next()

{

return st.nextToken();

}

@Override public void remove()

{

// No remove.

}

}

Im Beispiel:

Listing 7.2 com/tutego/insel/iterable/WordIterableDemo.java, main()

String s = "Am Anfang war das Wort – am Ende die Phrase. (Stanislaw Jerzy Lec)";

for ( String word : new WordIterable(s) )

System.out.println( word );

442

Schnittstellen in der Anwendung

Die erweiterte for-Schleife baut der (Eclipse-)Compiler um zu:

Object word;

WordIterable worditerable;

for ( Iterator iterator = (worditerable = new WordIterable(s)).iterator();

iterator.hasNext(); )

{

word = iterator.next();

System.out.println( word );

}

7.1.3

Funktionszeiger

Das folgende Beispiel implementiert Funktionszeiger über Schnittstellen. Es beginnt mit der

Markierungsschnittstelle Operator.

Listing 7.3

com/tutego/insel/functions/Operator.java

package com.tutego.insel.functions;

public interface Operator

{

// Markierungsschnittstelle

}

Sie soll Basis-Schnittstelle für Operatoren sein. Von dieser Schnittstelle wollen wir BinaryOperator ableiten, eine Schnittstelle mit einer Operation für zweistellige Operatoren.

Listing 7.4

com/tutego/insel/functions/BinaryOperator.java

package com.tutego.insel.functions;

public interface BinaryOperator extends Operator

{

double calc( double a, double b );

}

Zum Test sollen die Operatoren für + und * implementiert werden:

Listing 7.5

com/tutego/insel/functions/MulOperator.java

package com.tutego.insel.functions;

public class MulOperator implements BinaryOperator

{

public double calc( double a, double b )

{

return a * b;

}

}

443

7.1

7

Angewandte Objektorientierung

Listing 7.6 com/tutego/insel/functions/AddOperator.java

package com.tutego.insel.functions;

public class AddOperator implements BinaryOperator

{

public double calc( double a, double b )

{

return a + b;

}

}

Eine Sammlung von Operatoren speichert ein Operator-Manager. Bei ihm können wir dann

über eine Kennung ein Berechnungsobjekt beziehen:

Listing 7.7

com/tutego/insel/functions/OperatorManager.java

package com.tutego.insel.functions;

public class OperatorManager

{

public final static int ADD = 0;

public final static int MUL = 1;

private static Operator[] operators = {

new AddOperator(),

new MulOperator()

};

public static Operator getOperator( int id )

{

return operators[ id ];

}

}

Wenn wir nun einen Operator wünschen, so fragen wir den OperatorManager nach dem passenden Objekt. Die Rückgabe wird ein Operator-Objekt sein, was wir auf BinaryOperator

anpassen, da der Basistyp keine Funktionalität ermöglicht. Dann können wir die Funktion

calc() aufrufen:

BinaryOperator op = (BinaryOperator) OperatorManager.getOperator(OperatorManager.ð

ADD);

System.out.println( op.calc( 12, 34 ) );

So verbirgt sich hinter jeder ID eine Funktion, die wie ein Funktionszeiger verwendet werden

kann. Noch interessanter ist es, die Funktionen in einen Assoziativspeicher einzusetzen und

dann über einen Namen zu erfragen. Diese Implementierung nutzt kein Feld, sondern eine

Datenstruktur Map. Eine Erweiterung der Idee nutzt dann auch gleich Enums und EnumMap zur

Assoziation zwischen Aufzählung und Funktion.

444

Schnittstellen in der Anwendung

7.1.4

Implementierung einer verketteten Liste

Verkettete Listen gibt es in Java seit Java 1.2 über die Klasse LinkedList, sodass wir die Implementierung eigentlich nicht betrachten müssten. Da es für viele Leser jedoch noch ein

Geheimnis ist, wie die dazu benötigten Pointer in Java abgebildet werden, sehen wir uns eine

einfache Implementierung an. Zunächst benötigen wir eine Zelle, die Daten und eine Referenz

auf das folgende Listenelement speichert. Die Zelle wird durch die Klasse Cell modelliert. Im

UML-Diagramm taucht die innere Klasse im letzten Block auf.

Listing 7.8

com/tutego/insel/list/LinkedList.java

package com.tutego.insel.list;

public class LinkedList

{

private Cell head, tail;

static class Cell

{

Object data;

Cell

next;

}

public void add( Object o )

{

Cell newCell = new Cell();

newCell.data = o;

if ( head == null )

head = tail = newCell;

else

tail = tail.next = newCell;

// or tail == null

}

public void addAll( Object... os )

{

for ( Object o : os )

add( o );

}

445

7.1

7

Angewandte Objektorientierung

@Override

public String toString()

{

StringBuilder sb = new StringBuilder( 1024 ).append( '[' );

for ( Cell cell = head; cell != null; )

{

sb.append( cell.data );

if ( cell.next != null )

sb.append( ", " );

cell = cell.next;

}

return sb.append( ']' ).toString();

}

}

Eine verkettete Liste besteht aus einer Menge von Cell-Elementen. Da diese Objekte fest mit

der Liste verbunden sind, ist hier der Einsatz von geschachtelten Klassen sinnvoll. Cell ist hier

statisch, kann aber auch Elementklasse sein, doch ist das egal, weil die Klasse von außen nicht

sichtbar ist.

Die Liste benötigt zum Einfügen einen Verweis auf den Kopf (erstes Element) und auf das

Ende (letztes Element). Um nun ein Element dieser Liste hinzuzufügen, erzeugen wir zunächst

eine neue Zelle newCell. Ist tail oder head gleich null, bedeutet dies, dass es noch keine Elemente in der Liste gibt. Danach legen wir die Referenzen für Listenanfang und -ende auf das

neue Objekt. Werden nun später Elemente eingefügt, hängen sie sich hinter tail. Wenn es

schon Elemente in der Liste gibt, dann ist head oder tail nicht gleich null, und tail zeigt auf

das letzte Element. Seine next-Referenz zeigt auf null und wird dann mit einem neuen Wert

belegt, nämlich mit dem des neu beschafften Objekts newCell. Nun hängt es in der Liste, und

das Ende muss noch angepasst werden. Daher legen wir die Referenz tail auch noch auf das

neue Objekt.

Listing 7.9

com/tutego/insel/list/LinkedListDemo.java, main()

LinkedList l = new LinkedList();

l.addAll( "Hallo", "Otto" );

7.2

Design-Pattern (Entwurfsmuster)

Aus dem objektorientierten Design haben wir gelernt, dass Klassen nicht fest miteinander verzahnt, sondern lose gekoppelt sein sollen. Das bedeutet: Klassen sollten nicht zu viel über

andere Klassen wissen, und die Interaktion soll über wohldefinierte Schnittstellen erfolgen,

sodass die Klassen später noch verändert werden können. Die lose Kopplung hat viele Vor-

446

Design-Pattern (Entwurfsmuster)

teile, da so die Wiederverwendung erhöht und das Programm änderungsfreundlicher wird.

Wir wollen dies an einem Beispiel prüfen:

In einer Datenstruktur sollen Kundendaten gespeichert werden. Zu dieser Datenquelle gibt es

eine grafische Oberfläche, die diese Daten anzeigt und verwaltet, etwa eine Eingabemaske.

Wenn Daten eingegeben, gelöscht und verändert werden, sollen sie in die Datenstruktur

übernommen werden. Den anderen Weg von der Datenstruktur in die Visualisierung werden

wir gleich beleuchten. Bereits jetzt haben wir eine Verbindung zwischen Eingabemaske und

Datenstruktur, und wir müssen aufpassen, dass wir uns im Design nicht verzetteln, denn vermutlich läuft die Programmierung darauf hinaus, dass beide fest miteinander verbunden sind.

Wahrscheinlich wird die grafische Oberfläche irgendwie über die Datenstruktur Bescheid wissen, und bei jeder Änderung in der Eingabemaske werden direkt Methoden der konkreten

Datenstruktur aufgerufen. Das wollen wir vermeiden. Genauso haben wir nicht bedacht, was

passiert, wenn nun in Folge weiterer Programmversionen eine grafische Repräsentation der

Daten etwa in Form eines Balkendiagramms gezeichnet wird. Und was geschieht, wenn der

Inhalt der Datenstruktur über andere Programmfunktionen geändert wird und dann einen

Neuaufbau der Bildschirmdarstellung erzwingt? Hier verfangen wir uns in einem Knäuel von

Methodenaufrufen, und änderungsfreundlich ist dies dann auch nicht mehr. Was ist, wenn

wir nun unsere selbst gestrickte Datenstruktur durch eine SQL-Datenbank ersetzen wollen?

7.2.1

Design-Pattern

Wir sind nicht die Ersten, die sich über grundlegende Design-Kriterien Gedanken machen.

Vor dem objektorientierten Programmieren (OOP) gab es das strukturierte Programmieren,

und die Entwickler waren froh, mit Werkzeugen schneller und einfacher Software bauen zu

können. Auch die Assembler-Programmierer waren erfreut, strukturiertes Programmieren zur

Effizienzsteigerung einsetzen zu können – sie haben ja auch Unterprogramme nur deswegen

eingesetzt, weil sich mit ihnen wieder ein paar Bytes sparen ließen. Doch nach Assembler und

strukturiertem Programmieren sind wir nun bei der Objektorientierung angelangt, und

dahinter zeichnet sich bisher kein revolutionäres Programmierparadigma ab. Die Softwarekrise hat zu neuen Konzepten geführt, doch merkt fast jedes Entwicklungsteam, dass OO nicht

alles ist, sondern nur ein verwunderter Ausspruch nach drei Jahren Entwicklungsarbeit an

einem schönen Finanzprogramm: »Oh, oh, alles Mist.« So schön OO auch ist, wenn sich 10

000 Klassen im Klassendiagramm tummeln, ist das genauso unübersichtlich wie ein

FORTRAN-Programm mit 10 000 Zeilen. Da in der Vergangenheit oft gutes Design für ein

paar Millisekunden Laufzeit geopfert wurde, ist es nicht verwunderlich, dass Programme

nicht mehr lesbar sind. Doch wie am Beispiel vom Satzprogramm TeX (etwa 1985) zu sehen

ist: Code lebt länger als Hardware, und die nächste Generation von Mehr-Kern-Prozessoren

wird sich bald in unseren Desktop-PCs nach Arbeit sehnen.

Es fehlt demnach eine Ebene über den einzelnen Klassen und Objekten, denn die Objekte

selbst sind nicht das Problem, vielmehr ist es die Kopplung. Hier helfen Regeln weiter, die

unter dem Stichwort Entwurfsmuster (engl. design pattern) bekannt geworden sind. Dies sind

Tipps von Softwaredesignern, denen aufgefallen ist, dass viele Probleme auf ähnliche Weise

447

7.2

7

Angewandte Objektorientierung

gelöst werden können. Sie stellten daher Regelwerke mit Lösungsmustern auf, die eine optimale Wiederverwendung von Bausteinen und Änderungsfreundlichkeit aufweisen. DesignPattern ziehen sich durch die ganze Java-Klassenbibliothek, und die bekanntesten sind Beobachter (Observer)-Pattern, Singleton, Fabrik (Factory) und Composite; die Fabrik und das Singleton haben wir bereits kennengelernt.

7.2.2

Das Beobachter-Pattern (Observer/Observable)

Wir wollen uns nun mit dem Observer-Pattern beschäftigen, das seine Ursprünge in Smalltalk-80 hat. Dort ist es etwas erweitert unter dem Namen MVC (Model-View-Controller)

bekannt, ein Kürzel, mit dem auch wir uns noch näher beschäftigen müssen, da dies ein ganz

wesentliches Konzept bei der Programmierung grafischer Bedieneroberflächen mit Swing ist.

Stellen wir uns eine Party mit einer netten Gesellschaft vor. Hier finden sich zurückhaltende

passive Gäste und aktive Erzähler. Die Zuhörer sind interessiert an den Gesprächen der Unterhalter. Da die Erzähler nun von den Zuhörern beobachtet werden, bekommen sie den Namen

Beobachtete, auf Englisch auch Observables (Beobachtbare) genannt. Die Erzähler interessieren sich jedoch nicht dafür, wer ihnen zuhört. Für sie sind alle Zuhörer gleich. Sie schweigen

jedoch, wenn ihnen überhaupt niemand zuhört. Die Zuhörer reagieren auf Witze der Unterhalter und werden dadurch zu Beobachtern (engl. observers).

Die Klasse Observable und die Schnittstelle Observer

Unser Beispiel mit den Erzählern und Zuhörern können wir auf Datenstrukturen übertragen.

Die Datenstruktur lässt sich beobachten und wird zum Beobachteten. Sie wird in Java als

Exemplar der Bibliotheksklasse Observable repräsentiert. Der Beobachter wird durch die

Schnittstelle Observer abgedeckt und ist der, der informiert werden will, wenn sich die

Datenstruktur ändert. Jedes Exemplar der Observable-Klasse informiert nun alle seine Horcher, wenn sich sein Zustand ändert. Denken wir wieder an unser ursprüngliches Beispiel mit

der Visualisierung. Wenn wir nun zwei Sichten auf die Datenstruktur haben, etwa die Eingabemaske und ein Balkendiagramm, ist es der Datenstruktur egal, wer an den Änderungen

interessiert ist. Ein anderes Beispiel: Die Datenstruktur enthält einen Wert, der durch einen

Schieberegler und ein Textfeld angezeigt wird. Beide Bedienelemente wollen informiert werden, wenn sich dieser Wert ändert. Es gibt viele Beispiele für diese Konstellation, sodass die

Java-Entwickler die Klasse Observable und die Schnittstelle Observer mit in die Standardbibliothek aufgenommen haben. Noch besser wäre die Entscheidung gewesen, die Funktionalität in die oberste Klasse Object aufzunehmen, so wie es Smalltalk macht.

Die Klasse Observable

Eine Klasse, deren Exemplare sich beobachten lassen, muss jede Änderung des Objektzustands nach außen hin mitteilen. Dazu bietet die Klasse Observable die Methoden setChanged() und notifyObservers() an. Mit setChanged() wird die Änderung angekündigt, und

mit notifyObservers() wird sie tatsächlich übermittelt. Gibt es keine Änderung, so wird

notifyObservers() auch niemanden benachrichtigen.

448

Design-Pattern (Entwurfsmuster)

Wir wollen nun das Party-Szenario in Java implementieren. Dazu schreiben wir eine Klasse

JokeTeller, deren Objekte einen Witz erzählen können. Sie machen mit setChanged() auf

eine Änderung ihres Zustands aufmerksam und versorgen dann mit notifyObservers() die

Zuhörer mit dem Witz in Form einer Zeichenkette.

Listing 7.10

com/tutego/insel/pattern/observer/JokeTeller.java

package com.tutego.insel.ds.observer;

import java.util.*;

class JokeTeller extends Observable

{

private static final List<String> jokes = Arrays.asList(

"Sorry, aber du siehst so aus, wie ich mich fühle.",

"Eine Null kann ein bestehendes Problem verzehnfachen.",

"Wer zuletzt lacht, hat es nicht eher begriffen.",

"Wer zuletzt lacht, stirbt wenigstens fröhlich.",

"Unsere Luft hat einen Vorteil: Man sieht, was man einatmet."

);

public void tellJoke()

{

setChanged();

Collections.shuffle( jokes );

notifyObservers( jokes.get(0) );

}

}

setChanged() setzt intern ein Flag, das von notifyObservers() abgefragt wird. Nach dem

Aufruf von notifyObservers() wird dieses Flag wieder gelöscht. Dies kann auch manuell mit

clearChanged() geschehen. notifyObservers() sendet nur dann eine Benachrichtigung an

die Zuhörer, wenn auch das Flag gesetzt ist. So kommen folgende Programmzeilen häufig

zusammen vor, da sie das Flag setzen und alle Zuhörer informieren.

setChanged();

notifyObservers( Object );

// Eine Änderung ist aufgetreten

// Informiere Observer über Änderung

Die notifyObservers()-Methode existiert auch ohne extra Parameter. Sie entspricht einem

notifyObservers(null). Mit der Methode hasChanged() können wir herausfinden, ob das

Flag der Änderung gesetzt ist.

449

7.2

7

Angewandte Objektorientierung

Interessierte Beobachter müssen sich am Observable-Objekt mit der Methode addObserver(Observer) anmelden. Dabei sind aber keine beliebigen Objekte als Beobachter erlaubt,

sondern nur solche, die die Schnittstelle Observer implementieren. Sie können sich mit

deleteObserver(Observer) wieder abmelden. Die Anzahl der angemeldeten Observer teilt

uns countObservers() mit. Leider ist die Namensgebung etwas unglücklich, da Klassen mit

der Endung »able« eigentlich immer Schnittstellen sein sollten. Genau das ist hier aber nicht

der Fall. Der Name Observer bezeichnet überraschenderweise eine Schnittstelle, und hinter

dem Namen Observable verbirgt sich eine echte Klasse.

Die Schnittstelle Observer

Das aktive Objekt, der Sender der Nachrichten, ist ein Exemplar der Klasse Observable, das

Benachrichtigungen an angemeldete Objekte schickt. Das aktive Objekt informiert alle zuhörenden Objekte, die die Schnittstelle Observer implementieren müssen.

Jetzt können wir für die Party auch die Zuhörer implementieren.

Listing 7.11 com/tutego/insel/pattern/observer/JokeListener.java

class JokeListener implements Observer

{

final private String name;

JokeListener( String name )

{

this.name = name;

}

public void update( Observable o, Object arg )

{

System.out.println( name + " lacht über: \"" + arg + "\"" );

}

}

interface java.util.Observer

왘

void update( Observable o, Object arg )

Wird bei Benachrichtigungen vom Observable o aufgerufen. Als zweites Argument trifft

die über notifyObservers(Object) verschickte Nachricht ein. Bei der parameterlosen

Variante notifyObservers() ist der aktuelle Parameter null.

Da auf einer echten Party die Zuhörer und Erzähler nicht fehlen dürfen, baut die dritte Klasse

Party nun echte Stimmung auf.

Listing 7.12 com/tutego/insel/pattern/observer/Party.java

package com.tutego.insel.ds.observer;

import java.util.*;

450

Design-Pattern (Entwurfsmuster)

public class Party

{

public static void main( String[] args )

{

Observer achim

= new JokeListener( "Achim" );

Observer michael = new JokeListener( "Michael" );

JokeTeller chris = new JokeTeller();

chris.addObserver( achim );

chris.tellJoke();

chris.tellJoke();

chris.addObserver( michael );

chris.tellJoke();

chris.deleteObserver( achim );

chris.tellJoke();

}

}

Wir melden zwei Zuhörer nacheinander an und einen wieder ab. Dann geht das Lachen los.

7.2.3

Ereignisse über Listener

Eine Erweiterung der Möglichkeiten über Observer/Observable sind Listener. Es gibt Ereignisauslöser, die spezielle Ereignis-Objekte aussenden, und Interessenten, die sich bei den Auslösern an- und abmelden – sie werden in Java Listener genannt. Die beteiligten Klassen und

Schnittstellen folgen einer bestimmten Namenskonvention; XXX steht im Folgenden stellvertretend für einen Ereignisnamen.

Eine Klasse für die Ereignisobjekte heißt XXXEvent. Die Ereignisobjekte können Informationen wie Auslöser, Zeitstempel und weitere Daten speichern.

Die Interessenten implementieren als Listener eine Java-Schnittstelle, die XXXListener heißt.

Die Operation der Schnittstelle kann beliebig lauten, doch wird ihr üblicherweise das XXXEvent übergeben. Anders als beim Observer/Observable kann diese Schnittstelle auch mehrere Operationen vorschreiben.

Der Ereignisauslöser bietet Methoden addXXXListener(XXXListener) und removeXXXListener(XXXListener) an, um Interessenten an- und abzumelden. Immer wenn ein Ereignis stattfindet, erzeugt der Auslöser das Ereignisobjekt XXXEvent und informiert jeden Listener, der in

der Liste eingetragen ist, über einen Aufruf der Methode aus dem Listener.

Die beteiligten Typen soll ein Beispiel verdeutlichen.

451

7.2

7

Angewandte Objektorientierung

Radios spielen Werbung

Ein Radio soll für Werbungen AdEvent-Objekte aussenden. Die Ereignis-Objekte sollen den

Werbespruch (Slogan) speichern.

Listing 7.13

com/tutego/insel/pattern/listener/AdEvent.java

package com.tutego.insel.pattern.listener;

import java.util.EventObject;

public class AdEvent extends EventObject

{

private String slogan;

public AdEvent( Object source, String slogan )

{

super( source );

this.slogan = slogan;

}

public String getSlogan()

{

return slogan;

}

}

Die Klasse AdEvent erweitert EventObject, eine Klasse, die alle Ereignis-Klassen erweitern.

Der parametrisierte Konstruktor von AdEvent nimmt im ersten Parameter den Ereignisauslöser an und gibt ihn mit super(source) an den Konstruktor der Oberklasse weiter, der ihn

speichert und mit getSource() wieder verfügbar macht. Der zweite Parameter vom AdEventKonstruktor ist unsere Werbung.

Der AdListener ist die Schnittstelle, die Interessenten implementieren:

Listing 7.14

com/tutego/insel/pattern/listener/AdListener.java

package com.tutego.insel.pattern.listener;

import java.util.EventListener;

/** The listener interface for receiving ad events. */

interface AdListener extends EventListener

{

/** Invoked when an ad occurs. */

void advertisement( AdEvent e );

}

Unser AdListener implementiert die Schnittstelle EventListener (eine Markierungsschnittstelle), die alle Java-Listener implementieren sollen. Wir schreiben für konkrete Listener nur

eine Operation advertisement() vor.

452

Design-Pattern (Entwurfsmuster)

Das Radio soll nun Interessenten an- und abmelden können. Es sendet über einen Timer Werbenachrichten. Das Spannende an der Implementierung ist die Tatsache, dass die Listener

nicht in einer eigenen Datenstruktur verwaltet werden, sondern eine spezielle Listener-Klasse

aus dem Swing-Paket verwendet wird.

Listing 7.15

com/tutego/insel/pattern/listener/Radio.java

package com.tutego.insel.pattern.listener;

import java.util.*;

import javax.swing.event.EventListenerList;

public class Radio

{

/** List of listeners. */

private EventListenerList listeners = new EventListenerList();

/** All advertisements. */

private List<String> ads = Arrays.asList( "Jetzt explodiert auch der Haarknoten",

"Red Fish verleiht Flossen",

"Bom Chia Wowo",

"Wunder Whip. Iss milder." );

/** Radio with frequent ads. */

public Radio()

{

new Timer().schedule( new TimerTask()

{

@Override public void run()

{

Collections.shuffle( ads );

notifyAdvertisement( new AdEvent( this, ads.get(0) ) );

}

}, 0, 500 );

}

/**

* Adds an {@code AdListener} to the radio.

* @param l the {@code AdListener} to be added

*/

public void addAdListener( AdListener listener )

{

listeners.add( AdListener.class, listener );

}

/**

* Removes an {@code AdListener} from the radio.

* @param l the listener to be removed

*/

453

7.2

7

Angewandte Objektorientierung

public void removeAdListener( AdListener listener )

{

listeners.remove( AdListener.class, listener );

}

/**

* Notifies all {@code AdListener}s that have registered interest for

* notification on an {@code AdEvent}.

* @param event the {@code AdEvent} object

* @see EventListenerList

*/

protected synchronized void notifyAdvertisement( AdEvent event )

{

for ( AdListener l : listeners.getListeners( AdListener.class ) )

l.advertisement( event );

}

}

Die Demo-Anwendung nutzt das Radio-Objekt und implementiert einen konkreten Listener.

package com.tutego.insel.pattern.listener;

public class RadioDemo

{

public static void main( String args[] )

{

Radio r = new Radio();

class ComplainingAdListener implements AdListener {

public void advertisement( AdEvent e ) {

System.out.println( "Oh nein, schon wieder Werbung: " + e.getSlogan() );

}

}

r.addAdListener( new ComplainingAdListener() );

}

}

7.2.4

Multicast und Unicast

Normalerweise können mit einem Auslöser beliebig viele Zuhörer verbunden werden. Tritt

ein Ereignis auf, dann informiert die Komponente alle Interessierten. Das ist Multicast. Eine

Einschränkung davon ist Unicast, bei dem sich nur ein Interessent anmelden darf. Versucht es

ein zweiter, wird eine Ausnahme ausgelöst. Erlaubt die add-Methode nur einen Listener, weil

sie nur Unicast gestattet, so kann sie eine java.util.TooManyListenersException auslösen.

454

JavaBean

7.3

JavaBean

Unter der JavaBean-Architektur versteht Sun ein einfaches Komponenten-Modell. Beans

kommen in allen Ecken der Java-Bibliothek vor, in grafischen Oberflächen, bei Servlets, bei

der Persistenz (Abbildung der Objekte in relationale Datenbanken oder XML-Dokumenten),

und weiteren Einsatzgebieten. Im Kern basieren JavaBeans auf:

왘

Selbstbeobachtung (Introspection). Eine Klasse lässt sich von außen auslesen. So kann ein

spezielles Programm, wie ein GUI-Builder oder eine visuelle Entwicklungsumgebung, eine

Bean analysieren und ihre Eigenschaften abfragen. Auch umgekehrt kann eine Bean herausfinden, ob sie etwa gerade von einem grafischen Entwicklungswerkzeug modelliert

wird oder in einer Applikation ohne GUI Verwendung findet.

왘

Eigenschaften (Properties). Attribute beschreiben den Zustand des Objekts. In einem

Modellierungswerkzeug lassen sich diese ändern. Da eine Bean zum Beispiel eine grafische

Komponente sein kann, hat sie etwa eine Hintergrundfarbe. Diese Informationen können

von außen durch bestimmte Methoden abgefragt und verändert werden. Für alle Eigenschaften werden spezielle Zugriffsmethoden definiert; sie werden Property-Design-Pattern

genannt.

왘

Ereignissen (Events). Komponenten können Ereignisse auslösen, die Zustandsänderungen

oder Programmteile weiterleiten können.

왘

Anpassung (Customization). Der Bean-Entwickler kann die Eigenschaften einer Bean

visuell und interaktiv anpassen.

왘

Speicherung (Persistenz). Jede Bean kann ihren internen Zustand, also die Eigenschaften,

durch Serialisierung speichern und wiederherstellen. So kann ein Builder-Tool die Komponenten laden und benutzen. Ein spezieller Externalisierungsmechanismus erlaubt dem

Entwickler die Definition eines eigenen Speicherformats, zum Beispiel als XML-Datei.

Zusätzlich zu diesen notwendigen Grundpfeilern lässt sich durch Internationalisierung die

Entwicklung internationaler Komponenten vereinfachen. Verwendet eine Bean länderspezifische Ausdrücke wie Währungsformate oder Datumsformate, kann der Bean-Entwickler mit

länderunabhängigen Bezeichnern arbeiten, die dann in die jeweilige Landessprache übersetzt

werden.

7.3.1

Properties (Eigenschaften)

Properties einer JavaBean steuern den Zustand des Objektes. Bisher hat Java keine spezielle

Schreibweise für Properties – anders als C# und andere Sprachen –, und so nutzt es eine spezielle Namensgebung bei den Methoden, um Eigenschaften zu lesen und zu schreiben. Der

JavaBeans-Standard unterscheidet vier Arten von Properties:

왘

Einfache Eigenschaften. Hat eine Person eine Property »Name« , so bietet die JavaBean die

Methoden getName() und setName() an.

455

7.3

7

Angewandte Objektorientierung

왘

Indizierte/Indexierte Eigenschaften (engl. indexed properties). Sie werden eingesetzt,

falls mehrere gleiche Eigenschaften aus einem Array verwaltet werden. So lassen sich Felder gleichen Datentyps verwalten.

왘

Gebundene Eigenschaften (engl. bound properties). Ändert eine Komponente ihr Verhalten, dann kann sie angemeldete Interessenten (Listener) informieren.

왘

Eigenschaft mit Vetorecht (engl. veto properties, auch constraint properties beziehungsweise eingeschränkte Eigenschaften genannt). Ihre Benutzung ist in jenen Fällen angebracht, in denen eine Bean Eigenschaften ändern möchte, andere Beans aber dagegen sind

und ihr Veto einlegen.

Die Eigenschaften der Komponente können primitive Datentypen, aber auch komplexe Klassen sein. Der Text einer Schaltfläche ist ein einfacher String, eine Sortierstrategie in einem

Sortierprogramm ist jedoch ein komplexes Objekt.

7.3.2

Einfache Eigenschaften

Für die einfachen Eigenschaften müssen nur ein Paar von setXXX()- und getXXX()-Methoden

eingesetzt werden. Der Zugriff auf eine Objektvariable wird also über Funktionen geregelt.

Dies hat den Vorteil, dass ein Zugriffsschutz und weitere Überprüfungen eingerichtet werden

können. Soll eine Eigenschaft nur gelesen werden (weil sie sich zum Beispiel regelmäßig automatisch aktualisiert), müssen wir die setXXX()-Methode nicht implementieren. Genauso gut

können wir Werte, die außerhalb des erlaubten Wertebereichs unserer Applikation liegen,

prüfen und ablehnen. Dazu kann eine Methode eine Exception auslösen.

Allgemein sieht dann die Signatur der Methoden für eine Eigenschaft XXX vom Typ T folgendermaßen aus:

왘

public T getXXX()

왘

public void setXXX( T value )

Ist der Property-Typ ein Wahrheitswert, ist neben der Methode getXXX() eine isXXX()Methode erlaubt.

왘

public boolean isXXX()

왘

public void setXXX( boolean value )

7.3.3

Indizierte Eigenschaften

Falls eine Bean nur über eine einfache Eigenschaft wie eine primitive Variable verfügt, so weisen die getXXX()-Methoden keinen Parameter und genau einen Rückgabewert auf. Der Rückgabewert hat den gleichen Datentyp wie die interne Eigenschaft. Die setXXX()-Methode

besitzt genau einen Parameter des Datentyps dieser Eigenschaft. Eine setXXX()-Methode hat

keinen expliziten Rückgabewert. Wenn nun kein atomarer Wert, sondern ein Feld von Werten intern gespeichert ist, müssen wir Zugriff auf bestimmte Werte bekommen. Daher erwarten die setXXX()- und getXXX()-Methoden im zusätzlichen Parameter einen Index:

456

JavaBean

왘

public T[] getXXX()

왘

public T getXXX( int index )

왘

public void setXXX( T[] values )

왘

public void setXXX( T value, int index )

7.3.4

Gebundene Eigenschaften

Die gebundenen Eigenschaften einer Bean erlauben es, andere Komponenten über eine

Zustandsänderung der Properties zu informieren. Bei den gebundenen Eigenschaften (engl.

bound properties) geht es ausschließlich um Änderungen der Properties und nicht um andere

Ereignisse, die nicht mit den Bean-Eigenschaften zu tun haben.

Die Listener empfangen von der Bean ein PropertyChangeEvent, das sie auswerten können.

Die Interessenten lassen sich mit addPropertyChangeListener() als Zuhörer einfügen und

mit removePropertyChangeListener() abhängen. Bei einer Veränderung werden alle registrierten Zuhörer durch ein PropertyChangeEvent informiert. Die Interessierten implementieren dafür PropertyChangeListener. Das Ereignis-Objekt speichert den alten und den neuen

Wert sowie den Typ und den Namen der Eigenschaft. Die Zuhörer werden erst nach der

Änderung des internen Zustands informiert.

Ein Beispiel: Unsere Person-Komponente besitzt eine Property »Name«, die der Setter setName() ändert. Nach der Änderung werden alle Listener informiert. Sie bewirkt sonst nichts

Großartiges.

Listing 7.16

com/tutego/insel/bean/bound/Person.java

package com.tutego.insel.bean.bound;

import java.beans.PropertyChangeListener;

import java.beans.PropertyChangeSupport;

public class Person

{

private String name = "";

private PropertyChangeSupport changes = new PropertyChangeSupport( this );

public void setName( String name )

{

String oldName = this.name;

this.name = name;

changes.firePropertyChange( "name", oldName, name );

}

public String getName()

{

return name;

}

457

7.3

7

Angewandte Objektorientierung

public void addPropertyChangeListener( PropertyChangeListener l )

{

changes.addPropertyChangeListener( l );

}

public void removePropertyChangeListener( PropertyChangeListener l )

{

changes.removePropertyChangeListener( l );

}

}

Der Implementierung setName() kommt zentrale Bedeutung zu. Der erste Parameter von

firePropertyChange() ist der Name der Eigenschaft. Er ist für das Ereignis von Belang und

muss nicht zwingend der Name der Bean-Eigenschaft sein. Es folgen der alte und der neue

Stand des Werts. Die Methode informiert alle angemeldeten Zuhörer über die Änderung mit

einem PropertyChangeEvent.

class java.beans.PropertyChangeSupport

implements Serializable

왘

PropertyChangeSupport( Object sourceBean )

Konstruiert ein PropertyChangeSupport-Objekt, das sourceBean als auslösende Bean

betrachtet.

왘

synchronized void addPropertyChangeListener( PropertyChangeListener listener )

Fügt einen Listener hinzu.

왘

synchronized void removePropertyChangeListener( PropertyChangeListener listener )

Entfernt einen Listener.

왘

synchronized void addPropertyChangeListener( String propertyName,

PropertyChangeListener listener )

Fügt einen Listener hinzu, der nur auf Ereignisse mit dem Namen propertyName hört.

왘

synchronized void removePropertyChangeListener( String propertyName,

PropertyChangeListener listener )

Entfernt den Listener, der auf propertyName hört.

왘

void firePropertyChange( String propertyName, Object oldValue, Object newValue )

Informiert alle Listener über eine Werteänderung. Sind alte und neue Werte gleich, werden keine Events ausgelöst.

왘

void firePropertyChange( String propertyName, int oldValue, int newValue )

void firePropertyChange( String propertyName, boolean oldValue, boolean newValue )

Varianten von firePropertyChange() mit Integer- und Boolean-Werten.

왘

void firePropertyChange( PropertyChangeEvent evt )

Informiert alle Interessenten mit einem PropertyChangeEvent, indem es propertyChange() aufruft.

왘

synchronized boolean hasListeners( String propertyName )

Liefert true, wenn es mindestens einen Listener für die Eigenschaft gibt.

458

JavaBean

Angemeldete PropertyChangeListener können auf das PropertyChangeEvent reagieren. Wir

testen das an einer Person, die einen neuen Namen bekommt.

Listing 7.17

com/tutego/insel/bean/bound/PersonWatcher.java, main()

Person p = new Person();

p.addPropertyChangeListener( new PropertyChangeListener()

{

@Override public void propertyChange( PropertyChangeEvent e )

{

System.out.printf( "Property '%s': '%s' -> '%s'%n",

e.getPropertyName(), e.getOldValue(), e.getNewValue() );

}

} );

p.setName( "Ulli" );

// Property 'name': '' -> 'Ulli'

p.setName( "Ulli" );

p.setName( "Chris" ); // Property 'name': 'Ulli' -> 'Chris'

Beim zweiten setName() erfolgt kein Event, da es nur dann ausgelöst wird, wenn der Wert

wirklich nach der equals()-Methode anders ist.

interface java.beans.PropertyChangeListener

extends java.util.EventListener

왘

void propertyChange( PropertyChangeEvent evt )

Wird aufgerufen, wenn sich die gebundene Eigenschaft ändert. Über das PropertyChangeEvent erfahren wir die Quelle und den Inhalt der Eigenschaft.

class java.beans.PropertyChangeEvent

extends java.util.EventObject

왘

PropertyChangeEvent( Object source, String propertyName,

Object oldValue, Object newValue )

Erzeugt ein neues Objekt mit der Quelle, die das Ereignis auslöst, einem Namen, dem alten

und dem gewünschten Wert. Die Werte werden intern in privaten Variablen gehalten und

lassen sich später nicht mehr ändern.

왘

String getPropertyName()

Liefert den Namen der Eigenschaft.

왘

Object getNewValue()

Liefert den neuen Wert.

왘

Object getOldValue()

Liefert den alten Wert.

7.3.5

Veto-Eigenschaften – dagegen!

Bei gebundenen Eigenschaften informieren Komponenten andere Komponenten, wenn sich

ein Zustand ändert. Möglicherweise haben diese Komponenten jedoch etwas dagegen. In die-

459

7.3

7

Angewandte Objektorientierung

sem Fall kann ein Zuhörer ein Veto mit einer PropertyVetoException einlegen und so eine

Werteänderung verhindern. (Es geht nicht darum, dass die Komponente selbst den Wert

ablehnt – es geht um die Interessenten, die das nicht wollen!)

Bevor wir die Änderung durchführen, holen wir also die Zustimmung dafür ein. Eine VetoEigenschaft ist insofern mit der gebundenen Eigenschaft verwandt, nur dass diese nicht in der

Lage ist zu meckern. Programmieren wir eine setXXX()-Methode mit Veto, gibt es im Rumpf

vor dem meldenden firePropertyChange() ein fragendes fireVetoableChange(), was die

Veto-Listener informiert. Der Veto-Listener kann durch eine ausgelöste PropertyVetoException anzeigen, dass er gegen die Änderung war. Das bricht den Setter ab, und es kommt nicht

zum firePropertyChange(). Wegen der PropertyVetoException muss auch die Methode

eine Signatur mit throws PropertyVetoException besitzen.

In unserem Beispiel darf die Person ein Bigamist sein. Aber natürlich nur dann, wenn es kein

Veto gab!

Listing 7.18

com/tutego/insel/bean/veto/Person.java

package com.tutego.insel.bean.veto;

import java.beans.*;

public class Person

{

private boolean bigamist;

private PropertyChangeSupport changes = new PropertyChangeSupport( this );

private VetoableChangeSupport vetos = new VetoableChangeSupport( this );

public void setBigamist( boolean bigamist ) throws PropertyVetoException

{

boolean oldValue = this.bigamist;

vetos.fireVetoableChange( "bigamist", oldValue, bigamist );

this.bigamist = bigamist;

changes.firePropertyChange( "bigamist", oldValue, bigamist );

}

public boolean isBigamist()

{

return bigamist;

}

public void addPropertyChangeListener( PropertyChangeListener l )

{

changes.addPropertyChangeListener( l );

}

public void removePropertyChangeListener( PropertyChangeListener l )

{

460

JavaBean

changes.removePropertyChangeListener( l );

}

public void addVetoableChangeListener( VetoableChangeListener l )

{

vetos.addVetoableChangeListener( l );

}

public void removeVetoableChangeListener( VetoableChangeListener l )

{

vetos.removeVetoableChangeListener( l );

}

}

Wie wir an dem Beispiel sehen, ist zusätzlich zum Veto eine gebundene Eigenschaft dabei. Das

ist die Regel, damit Interessierte auch mitbekommen, dass die Änderungen für alle gültig wurden. Denn wenn einer der Kandidaten gegen die Änderung ist, dann wird der neue Stand niemals angenommen. Die Interessenten wissen ja nichts voneinander. War jedoch keiner gegen

die Änderung, bekommen alle ein PropertyChange und wissen somit, dass alles in Ordnung

ist. Alle sind mit dem neuen Wert einverstanden.

Beginnen wir zunächst mit einer Person mit einem PropertyChangeListener, der alle gültigen Zustandswechsel meldet.

Listing 7.19

com/tutego/insel/bean/veto/PersonWatcher.java, main()

Person p = new Person();

p.addPropertyChangeListener( new PropertyChangeListener()

{

@Override public void propertyChange( PropertyChangeEvent e )

{

System.out.printf( "Property '%s': '%s' -> '%s'%n",

e.getPropertyName(), e.getOldValue(), e.getNewValue() );

}

} );

Ohne ein Veto gehen alle Zustandsänderungen durch.

try

{

p.setBigamist( true );

p.setBigamist( false );

}

catch ( PropertyVetoException e )

{

e.printStackTrace();

}

Die Ausgabe wird sein:

Property 'bigamist': 'false' -> 'true'

Property 'bigamist': 'true' -> 'false'

461

7.3

7

Angewandte Objektorientierung

Nach der Heirat darf unsere Person kein Bigamist mehr sein. Während am Anfang ein Wechsel der Zustände leicht möglich war, ist nach dem Hinzufügen eines Veto-einlegenden VetoableChangeListener eine Änderung nicht mehr erlaubt.

p.addVetoableChangeListener( new VetoableChangeListener()

{

@Override

public void vetoableChange( PropertyChangeEvent e )

throws PropertyVetoException

{

if ( "bigamist".equals( e.getPropertyName() ) )

if ( (Boolean) e.getNewValue() == true )

throw new PropertyVetoException( "Nicht mit mir!", e );

}

} );

Kern der Logik ist Anweisung throw new PropertyVetoException. Jetzt sind keine unerwünschten Änderungen mehr möglich.

try

{

p.setBigamist( true );

}

catch ( PropertyVetoException e )

{

e.printStackTrace();

}

Das setBigamist(true); führt zu einer PropertyVetoException. Der Stack-Trace ist:

java.beans.PropertyVetoException: Nicht mit mir!

at com.tutego.insel.bean.veto.PersonWatcher$2.vetoableChange(PersonWatcher.ð

java:40)

at java.beans.VetoableChangeSupport.fireVetoableChange(VetoableChangeSupport.ð

java:335)

at java.beans.VetoableChangeSupport.fireVetoableChange(VetoableChangeSupport.ð

java:252)

at java.beans.VetoableChangeSupport.fireVetoableChange(VetoableChangeSupport.ð

java:294)

at com.tutego.insel.bean.veto.Person.setBigamist(Person.java:19)

at com.tutego.insel.bean.veto.PersonWatcher.main(PersonWatcher.java:46)

Keine transaktionale Sicherheit

Gibt es mehrere Listener, die kein Veto einlegen und aus dem Veto-Event das Ergebnis herausnehmen, hat dies den Nachteil, dass ein Listener, der sein Veto einlegt, alles abbricht und die

alten Ergebnisse ungültig macht. Glücklicherweise entschuldigt sich dann VetoableChangeSupport, indem für die schon abgearbeiteten Listener noch einmal ein Veto mit dem alten Wert

geschickt wird. Implementieren wir die Behandlung selbst, so müssen wir den Zustand selbst

wiederherstellen und die Hörer informieren. Jetzt dürfen keine Vetos mehr auftauchen. Wenn

462

JavaBean

doch, sollten sie ignoriert werden. Das entspricht einem einfachen Undo. Damit diese Entschuldigung nicht erst beachtet werden muss, reicht es aus, auf die Auslösung von PropertyChange

zu warten, um dann sicher zu sein, dass alle das Ergebnis akzeptiert haben. Wenn wir auf ein

Veto hören, hat das den Vorteil, dass wir sukzessive den Prozess verfolgen können. Wir können

so immer wieder Vorschläge einreichen und sehen, ob sie akzeptiert werden.

Obwohl der Wunsch für eine Veto-Änderung auch einen PropertyChange darstellt, ist es fehleranfällig, für Veto- und auch gebundene Eigenschaften gleichzeitig PropertyChangeEventObjekte einzusetzen. Während bei Veto-Objekten vor der Zustandsänderung ein PropertyChangeEvent erzeugt wird, informieren die gebundenen Eigenschaften nach der Änderung

ihre Zuhörer mit einem PropertyChangeEvent. Daher bedeutet das Aufkommen eines PropertyChangeEvent jeweils etwas Unterschiedliches.

463

7.3

Vorsicht ist die Einstellung,

die das Leben sicherer macht,

aber selten glücklich.

– Samuel Johnson

25

Sicherheitskonzepte

25.1

Zentrale Elemente der Java-Sicherheit

Damit Java-Programme sicher arbeiten, greifen eine Reihe von Elementen ineinander. Einige

Dinge gibt schon die Sprache selbst vor, wie fehlende Pointerarithmetik, Sichtbarkeitsbereiche, Überwachung der Feldgrenzen, und andere ergeben sich durch die Laufzeitumgebung

selbst. Zunächst ist da der Bytecode Verifier, der grob sicherstellt, dass der Java-Bytecode korrekt geformt ist. Zu den Prüfungen zählen zum Beispiel, dass Bytecode nicht in der Mitte

enden darf, dass der Index auf Variablen korrekt ist und dass Sprünge nicht außerhalb des

Programmcodes erfolgen. Der Klassenlader ist die nächste Einheit, und sein Einfluss auf die

Sicherheit ist nicht offensichtlich. Er stellt jedoch sicher, dass sich Klassen in Paketen nicht

überschreiben können und ein selbst geschriebenes java.lang.Object nicht plötzlich das

Original überdeckt; beide befinden sich in unterschiedlichen Runtime Packages. Durch eine

Hierarchie der Klassenlader kommt eine Anforderung an die Klasse java.lang.Object auch

zuerst an den obersten Vater-Klassenlader, den Bootstrap Class Loader. Sind die Klassen geladen, überwacht zur Laufzeit der Sicherheitsmanager gültige Aufrufe; er sitzt immer zwischen

unserer Java-Applikation und dem Betriebssystem. Der Sicherheitsmanager existiert seit Java

1.0, gibt aber die Arbeit seit Java 1.2 an eine verallgemeinerte Einheit, den Access Controller,

weiter. Er nutzt Tricks wie Stack-Überprüfung, um herauszufinden, ob Aufrufer einer

Methode schon gewisse Rechte erworben haben, um die Operation ausführen zu können. Der

Access Controller stellt sicher, dass Programmcode nur dann ausgeführt werden kann, wenn

die passenden Rechte vorhanden sind.

25.1.1 Security-API der Java SE

Die Gesamtheit aller Bibliotheken, die sich in Java um die Sicherheit kümmern, wird SecurityAPI genannt. Sie trennt sich in unterschiedliche Teile auf:

왘

Verschlüsselung und Nachrichten-Authentifizierung. Seit Java 1.1 gibt es die Java-Cryptography-API. Die Java Cryptography Architecture (JCA) beschreibt, wie diese API

benutzt werden kann. Ihr ist das Paket java.security gewidmet. In Java 1.4 ist dann die

Java Cryptography Extension (JCE) hinzugekommen, die vorher nur als optionales Paket

seit 1.2 erhältlich war. Sie erweitert die Möglichkeiten der JCA. Die Klassen und Schnittstellen sind an dem Paket javax.crypto zu erkennen.

1401

25

Sicherheitskonzepte

왘

Authentifizierung und Zugriffskontrolle. Sun definiert mit dem Java Authentication and

Authorization Service (JAAS) – ein API – eine Benutzerauthentifizierung etwa über ein Kerberos-System.

왘

Public-Key-Infrastruktur. Verwalten von Schlüsseln in Key-Stores und Prüfen von digitalen X.509-Zertifikaten.

25.1.2 Cryptographic Service Providers

Die Security-API ist so entworfen worden, dass über so genannte Cryptographic Service Provider Implementierungen ausgewechselt werden können. Die Security-API von Java ist völlig

unabhängig von der Implementierung der kryptografischen Algorithmen und bietet zunächst

Schnittstellen an. Die konkreten Algorithmen wie RSA oder DES realisieren Provider – Sun ist

einer von ihnen und bringt einen Standard-Provider für grundlegende Operationen mit.

Beispiel

Welche Provider Java 6 bietet, zeigt kurz:

for ( Provider p : Security.getProviders() )

System.out.println( p + ": " + p.getInfo() );

Das Ergebnis sind neun Einträge:

SUN version 1.6, SUN (DSA key/parameter generation; DSA signing; SHA-1, MD5

digests; SecureRandom; X.509 certificates; JKS keystore; PKIX CertPathValidator;

PKIX CertPathBuilder; LDAP, Collection CertStores, JavaPolicy Policy;

JavaLoginConfig Configuration)

SunRsaSign version 1.5, Sun RSA signature provider

SunJSSE version 1.6, Sun JSSE provider(PKCS12, SunX509 key/trust factories,

SSLv3, TLSv1)

SunJCE version 1.6, SunJCE Provider (implements RSA, DES, Triple DES, AES,

Blowfish, ARCFOUR, RC2, PBE, Diffie-Hellman, HMAC)

SunJGSS version 1.0, Sun (Kerberos v5, SPNEGO)

SunSASL version 1.5, Sun SASL provider(implements client mechanisms for: DIGESTMD5, GSSAPI, EXTERNAL, PLAIN, CRAM-MD5; server mechanisms for: DIGEST-MD5,

GSSAPI, CRAM-MD5)

XMLDSig version 1.0, XMLDSig (DOM XMLSignatureFactory; DOM KeyInfoFactory)

SunPCSC version 1.6, Sun PC/SC provider

SunMSCAPI version 1.6, Sun's Microsoft Crypto API provider

Jeder Provider implementiert einen oder mehrere Algorithmen. Neue Provider lassen sich jederzeit einbringen, insbesondere dann, wenn uns die Amerikaner nicht erlauben, eine starke

Verschlüsselung zu verwenden. Eine genauere Übersicht erfährt der Leser unter http://

java.sun.com/javase/technologies/security/ und http://java.sun.com/javase/6/docs/technotes

/guides/security/crypto/CryptoSpec.html.

1402

Der Sandkasten (Sandbox)

25.2

Der Sandkasten (Sandbox)

Seit den ersten Java-Versionen gibt es das Prinzip der Sandbox, wonach Applikationen nur

ganz bestimmte Rechte haben und sich nicht mehr ergaunern können. Das gilt insbesondere

für Applets im Browser. Sie dürfen nicht das Gleiche wie Applikationen: auf Festplatten

zugreifen, die Zwischenablage auslesen und vieles mehr.

Die Sandbox besteht aus zwei Teilen, die sehr wichtig für die Java-Sicherheit sind: dem Klassenlader (Klasse ClassLoader) und dem Sicherheitsmanager (SecurityManager). Der Klassenlader lädt die .class-Dateien und erzeugt (unter anderem) die dazugehörigen Class-Exemplare. Wir wollen uns in diesem Kapitel intensiver mit dem zweiten Teil, dem Sicherheitsmanager, auseinandersetzen.

Normale Applikationen benutzen den Standardklassenlader und verwenden keinen Sicherheitsmanager. Applets aus dem Internet fordern besondere Sicherheit, sodass Browser einen

besonderen Klassenlader und Sicherheitsmanager nutzen. Der Security-Manager für Applets

erlaubt zum Beispiel kein Ausführen von externen Programmen, da auf diese Weise die Festplatte formatiert werden könnte. Auch darf ein Applet keine Klassen von einem fremden Server laden; zulässig ist nur der Server, von dem das Applet selbst geladen wurde. Diese Vorgabe stellt der Klassenlader sicher.

25.3

Sicherheitsmanager (Security Manager)

Über Applets wissen wir bereits, dass sie auf einige Ressourcen des Rechners nicht zugreifen

dürfen. Zwischen dem Aufrufer einer Bibliotheksfunktion und dem Betriebssystem sitzt eine

Einheit, die unsere Aktionen genau kontrolliert. Dieses Zwischensystem ist der Sicherheitsmanager. Standardmäßig startet die Laufzeitumgebung für Applikationen ohne Sicherheitsmana-

1403

25.2

25

Sicherheitskonzepte

ger, für Applets gibt es jedoch spezielle Sicherheitsmanager. Dies sind Exemplare von Unterklassen der abstrakten Klasse SecurityManager. Der aktuelle Sicherheitsmanager lässt sich mit

der Methode getSecurityManager() aus der Klasse java.lang.System bestimmen. Führen

wir folgende Zeile in einer Applikation aus, so sehen wir, dass anfänglich kein Sicherheitsmanager gesetzt ist, da die Ausgabe null ist.

public class ApplicationSecManager

{

static public void main( String[] args )

{

System.out.println( System.getSecurityManager() );

}

}

1404

Sicherheitsmanager (Security Manager)

Im Gegensatz dazu sind wir bei Applets mit einem etwas anderen Bild konfrontiert. Das folgende Programm liefert eine Ausgabe wie sun.applet.AppletSecurity@123456 auf dem Bildschirm. Die Zahl ist der Hashcode des Objekts:

public class Applet1 extends java.applet.Applet

{

public void paint( java.awt.Graphics g )

{

g.drawString( System.getSecurityManager().toString(), 10, 10 );

}

}

25.3.1 Der Sicherheitsmanager bei Applets

Die beiden Beispiele machen deutlich, dass dem Applet ein Security-Manager zugewiesen ist

und den Applikationen kein Sicherheitsmanager etwas verbietet. Doch was ist einem Applet

eigentlich verboten?

왘

Applets dürfen nicht auf lokale Dateien des Clientrechners zugreifen, sie etwa erzeugen,

lesen, modifizieren oder löschen. Sonst könnten sie wichtige Systemdateien an ihren Heimatserver übermitteln, und das stellt ein ernsthaftes Risiko dar.

왘

Applets können außerdem keine Netzwerkverbindungen zu anderen Computern als dem

Heimatserver aufnehmen; dies gilt für alle Verbindungen, die mit den Netzwerk-Klassen

URL, Socket und DatagramSocket möglich sind – oft einen Einschnitt darstellt, weil etwa

ein Börsenticker-Applet Kursdaten von einem anderen Server holen möchte. Das Internet

als verteiltes System sollte auch vollständig genutzt werden können. Da Applets nicht in

der Lage sind, Verbindungen zu Fremdrechnern aufzubauen, können sie natürlich auch

nicht als Server fungieren.

왘

Weiterhin kann ein Applet keine Programme ausführen, die auf dem lokalen Rechner liegen. Applets dürfen auch keine anderen Programme starten und keine nativen Bibliotheken laden. (Für normale System-DLLs bringt das ohnehin nichts, da sie nicht über die

benötigte Namenskonvention verfügen.)

왘

Threads sind ein etwas anderes Problem. Da alle Applets gemeinsam in einer JVM laufen,

muss gewährleistet sein, dass sich nur die Threads eines Applets (also die Threads in der

Thread-Gruppe des Applets) beeinflussen dürfen. In der Vergangenheit traten mehrfach

Sicherheitsprobleme auf, bei denen sich Threads verschiedener Applets in die Quere

kamen. Auch darf kein Applet die gemeinsam genutzte virtuelle Maschine beenden.

왘

Applets dürfen keinen eigenen Sicherheitsmanager installieren. Könnte das ein Applet, ließen sich leicht die für Applets geltenden Beschränkungen aushebeln. Der Java-fähige Webbrowser erzeugt für uns ein spezielles ClassLoader-Objekt, das abgesichert arbeitet.

왘

Die Java-Umgebung setzt automatisch einige Properties, damit unser Programm etwas

über seine Umgebung erfahren kann. Diese Variablen lassen sich über System.getProperty(String) auslesen. Applets dürfen nur manche Variablen lesen. Sie haben keinen

Zugriff auf Informationen über das Java-Home-Directory, den Java-Klassenpfad, den User-

1405

25.3

25

Sicherheitskonzepte

Namen, das Home-Verzeichnis und das Arbeitsverzeichnis des Anwenders. Die anderen

Daten in den Variablen sind frei. Dazu gehören etwa: java.version, java.vendor,

java.vendor.url, java.class.version, os.name, os.arch, os.version, file.separator,

path.separator, line.separator. Obwohl diese Daten natürlich für statistische Zwecke

missbraucht werden können, sind sie doch für ein Applet unter Umständen lebensnotwendig: so kann es etwa einfach an der Versionsnummer ablesen, ob eine bestimmte Klasse

mit Methoden bestimmter Versionen implementiert ist oder nicht (andernfalls muss die

Implementierung dies über eine Exception testen).

25.3.2 Sicherheitsmanager aktivieren

Nehmen wir ein Programm SecTest an, welches den aktuellen Sicherheitsmanager anzeigt

und dann die Länge einer Datei ausgibt.

Listing 25.1

com/tutego/security/SecTest.java

package com.tutego.security;

import java.io.File;

public class SecTest

{

public static void main( String[] args )

{

System.err.println( System.getSecurityManager() );

System.err.println( new File( "c:/address.txt" ).length() );

}

}

Die Schalter -Djava.security.debug und -Djava.security.manager

Wenn wir das Programm starten, läuft es durch und gibt die Länge der Datei aus. Mit dem

Schalter -Djava.security.debug=all können Sicherheitsprüfungen geloggt werden, und wir

bekommen Ausgaben wie

$ java -Djava.security.debug=all com.tutego.security.SecTest

scl: getPermissions ProtectionDomain (file:/S:/25_Sicherheitskonzepte/

<no signer certificates>)

sun.misc.Launcher$AppClassLoader@11b86e7

<no principals>

java.security.Permissions@1a46e30 (

(java.io.FilePermission \S:\25_Sicherheitskonzepte\- read)

(java.lang.RuntimePermission exitVM)

)

scl:

null

42924

1406

Sicherheitsmanager (Security Manager)

Geben wir beim Start den Schalter -Djava.security.manager an, so meldet die Laufzeitumgebung einen Standard-Sicherheitsmanager an. Ein println(System.getSecurityManager())

liefert dann eine Ausgabe wie »java.lang.SecurityManager@26b249« (auch mit -Djava.security.manager=MeineSecManagerKlasse lässt sich arbeiten).

Soll eine potenziell kritische Operation wie das Erfragen der Dateilänge ausgeführt werden,

steigt die Laufzeitumgebung mit einer Exception aus, weil der Sicherheitsmanager das standardmäßig nicht zulässt:

$ java -Djava.security.manager com.tutego.security.SecTest

java.lang.SecurityManager@26b249

Exception in thread "main" java.security.AccessControlException: access denied (

java.io.FilePermission c:\address.txt read)

at java.security.AccessControlContext.checkPermission(AccessControlContext

.java:270)

at java.security.AccessController.checkPermission(AccessController.java:401)

at java.lang.SecurityManager.checkPermission(SecurityManager.java:542)

at java.lang.SecurityManager.checkRead(SecurityManager.java:887)

at java.io.File.length(File.java:790)

at SecTest.main(SecTest.java:9)

25.3.3 Wie nutzen die Java-Bibliotheken den Sicherheitsmanager?

Ein Sicherheitsmanager hat die Kontrolle über alle problematischen (also potenziell gefährlichen) Methoden in der Java-Bibliothek. Alle Methoden, die irgendetwas mit Sicherheit zu

schaffen haben, fragen vorher den Sicherheitsmanager, ob sie überhaupt zu der kritischen

Aktion berechtigt sind. Sehen wir uns dazu die Methode list() aus der Klasse java.io.File

an:

public String[] list()

{

SecurityManager security = System.getSecurityManager();

if ( security != null )

security.checkRead( path );

return fs.list( this );

}

Wir erkennen, dass die Methode zunächst den Sicherheitsmanager konsultiert und dann erst

die wahre Aktion ausführt. Betrachten wir das Beispiel, so ist dies typisch für alle anderen

Methoden aus der File-Klasse und macht deutlich, dass es keine Möglichkeit gibt, um diesen

Sicherheitsmanager herumzukommen; es sei denn, die Methode list() vom internen FileSystem-Objekt ließe sich direkt aufrufen – was aber nicht möglich ist, weil fs fest als privates

statisches Attribut in der Klasse File verankert ist. Sogar Unterklassen können fs also weder

sehen noch nutzen.

So wie die File-Klasse mit dem SecurityManager arbeitet, rufen auch andere Klassen Prüfmethoden auf, um zu entscheiden, ob der Zugriff auf eine Ressource erlaubt ist. Verweigert der

1407

25.3

25

Sicherheitskonzepte

Sicherheitsmanager eine Operation, löst er eine SecurityException aus. Der Sicherheitsmanager kann zum Beispiel beschränken:

왘

Toolkit. Können wir mit getSystemEventQueue() die Systemschlange für Ereignisse

abfragen?

왘

Window. Erzeugt in einem Applet zusätzlich die Einblendung »Warning: Applet Window«.

왘

FileInputStream. Dürfen wir ein solches Objekt überhaupt erzeugen?

왘

Class. Dürfen wir auf Elemente der Klasse zugreifen?

왘

ClassLoader. Können wir einen neuen Klassenlader definieren?

왘

Runtime. Können wir mit exit() aussteigen oder externe Programme ausführen?

25.3.4 Rechte durch Policy-Dateien vergeben

Um einem Programm die passenden Rechte zu geben – und damit in unserem Fall Zugriff auf

die Dateilänge zu bekommen –, werden die zugesicherten Rechte in einer Policy-Datei gesammelt. Bekommt die Laufzeitumgebung beim Start einen Verweis auf die Policy-Datei, wird der

Security-Manager auf die vergebenen Berechtigungen Rücksicht nehmen. Bei der Vergabe von

Rechten können zusätzlich angegeben werden:

왘

Codebase. Vergibt Rechte für Klassen, die von einem bestimmten Ort kommen.

왘

Signierung. Es wird nur das Recht eingeräumt, wenn Programmcode signiert ist.

왘

Principal. Bestimmte Rechte für authentifizierte Benutzer.

Policy-Dateien mit grant-Anweisungen

Die Policy-Dateien bestehen aus einer Reihe von grant-Anweisungen. Sehen wir uns die Datei

myPol.policy an, die für alle Dateien eine Leseberechtigung vergibt:

Listing 25.2

myPol.policy

grant {

permission java.io.FilePermission

};

"<<ALL FILES>>",

"read";

java.security.manager

Nun muss diese Berechtigungsdatei mit dem Sicherheitsmanager verbunden werden. Das

geschieht am komfortabelsten von der Kommandozeile aus:

$ java -Djava.security.manager -Djava.security.policy=myPol.policy

com.tutego.security.SecTest

java.lang.SecurityManager@26b249

28

Wir sehen, dass das Programm nun durchläuft und die Dateilänge ausgibt. Der Schalter -Djava.

security.policy gibt einen Pfad auf die Berechtigungsdatei an. Die Datei muss im Pfad gefunden

oder absolut adressiert werden.

1408

Sicherheitsmanager (Security Manager)

Standard-Policy-Dateien

Neben diesen benutzerdefinierten Rechte-Regeln gibt es vom System vergebene PolicyDateien. Sie werden von Java standardmäßig in der Datei java.policy im Unterverzeichnis lib/

security (etwa C:\Programme\Java\jre1.6.0\lib\security, aber auch jdk) der Java-Installation

gespeichert. Diese Rechtedatei definiert damit die »Standardberechtigungen«.

Listing 25.3

jre1.6.0\lib\security\java.policy, Ausschnitt

// Standard extensions get all permissions by default

grant codeBase "file:${java.home}/lib/ext/*" {

permission java.security.AllPermission;

};

Alle Bibliotheken, die in das ext-Verzeichnis gelegt werden, bekommen alle Rechte. Das liegt

an den Systemrechten. Das zeigt auch die Verwendung einer CodeBase: Sie spezifiziert den

genauen Pfad, in dem die Rechte gelten. Also werden nur für das lib/ext-Verzeichnis alle

Rechte vergeben, aber nicht für alle anderen.

Eigene, systemunabhängige Rechtedateien können wir unter dem Namen java.policy im

Benutzerverzeichnis ablegen. Auch diese Dateien kann der Systemverwalter anpassen.

Zunächst werden die Standardsicherheitsdateien genutzt und die Benutzerdateien »nachgeladen«. Eine weitere Datei java.security im Verzeichnis security der JRE und des JDK

beschreibt, welche Rechtedateien genutzt werden. Genau dort befinden sich die beiden

Dateien.

Listing 25.4

jre1.6.0\lib\security\java.security, Ausschnitt

# The default is to have a single system-wide policy file,

# and a policy file in the user’s home directory.

policy.url.1=file:${java.home}/lib/security/java.policy

policy.url.2=file:${user.home}/.java.policy

Die Datei ist ebenso wichtig, wenn neue Provider, also Implementierungen der KryptografieAPI, angemeldet werden.

Da Rechte nur vergeben, aber bisher nicht genommen werden können, besteht das Sicherheitsproblem darin, dass eine eigene Policy-Datei alle Rechte vergibt, wogegen die Systemdatei Einschränkungen vorsieht. In diesem Fall kann der Programmverwalter auch dem Benutzer das Recht nehmen, eigene Rechtedateien anlegen zu können. Dazu editiert er die Datei

java.security. Der Eintrag allowSystemProperty muss false sein.

# whether or not we allow an extra policy to be passed on the command line

# with -Djava.security.policy=somefile. Comment out this line to disable

# this feature.

policy.allowSystemProperty=true

1409

25.3

25

Sicherheitskonzepte

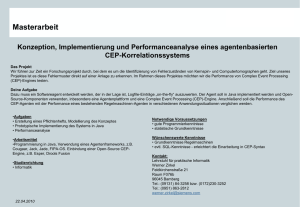

25.3.5 Erstellen von Rechtedateien mit dem grafischen Policy-Tool

Das grafische Dienstprogramm policytool gibt uns die Möglichkeit, Applikationen und signierten Applets spezielle Rechte einzuräumen oder zu verweigern. Das Policy-Tool nimmt uns die

Arbeit ab, von Hand die Rechtedateien zu editieren.

Nach dem Aufruf des Programms policytool öffnet sich ein Fenster, das uns einige Menüpunkte bereitstellt, über die wir bestehende Rechtedateien editieren oder auch neue anlegen

können.

Abbildung 25.1

Das grafische Policy-Tool

Neue Einträge für die Zugeständnisse der Laufzeitumgebung an das Programm werden über

das Menü Add Policy Entry vorgenommen. Über das Dialog-Fenster können anschließend

eine Reihe von erlaubten Eigenschaften sowie Permissions ausgewählt werden. Die folgende

Tabelle zeigt einige Permissions und ihre Bedeutungen:

Permission

Bedeutung

AllPermission

Die Anwendung oder das Applet darf alles.

FilePermission

Zugriff auf Dateien und Verzeichnisse

NetPermission

Zugriff auf Netzwerkressourcen

PropertyPermission

Zugriff auf Systemeigenschaften

ReflectPermission

Zugriff über Reflection auf andere Objekte erlauben

RuntimePermission

Einschränkungen von Laufzeitsystemen wie Klassenlader

SecurityPermission

Einstellen eines allgemeinen Sicherheitskonzepts, etwa für den Zugriff auf

Policies

SerializablePermission

Beschränkung der Serialisierung

SocketPermission

Spezielle Einschränkungen an einer Socket-Verbindung

25.3.6 Kritik an den Policies

Die Policies sind eine nette Sache, um für eine Applikation die Rechte einzuschränken oder zu

vergeben, doch sie sind nicht unproblematisch.

1410

Sicherheitsmanager (Security Manager)

Format der Policy-Dateien

Policy-Dateien sind standardmäßig Textdateien auf der Clientseite des Anwenders. Ein

Anwender kann diese Textdateien ohne große Probleme ändern und mehr Rechte zugestehen.

Die Rechtedateien sind durch keine Prüfsumme gesichert, um Änderungen gegebenenfalls zu

erkennen. Zum anderen ist das Textformat nicht mehr so »modern«, und XML-basierte Textformate lösen proprietäre Dateiformate immer mehr ab.

Da sich das Sicherheitssystem von Java jedoch beliebig erweitern lässt, lassen sich die Standardtextformate durch ein neues System ersetzen, das etwa XML-Dateien liest und eine (mit

einer digitalen Signatur gesicherte) Prüfsumme speichert, die nicht mehr so leicht veränderbar

ist.

Kein Refresh

Wurden Policy-Dateien einmal vom System eingelesen, können sie zwar nachträglich verändert werden, doch das Java-System erkennt diese Änderung nicht. Als Konsequenz muss die

Applikation neu gestartet werden. Das ist für Benutzerapplikationen kein großes Dilemma,

doch für serverseitige Applikationen ein großes Problem. Es ist unmöglich, für eine kleine

Änderung an den Policy-Dateien etwa den EJB-Server herunterzufahren und wieder neu zu

starten. Angenommen, das System ist ein Five-Nine-System, weist also eine Verfügbarkeit von

99,999 % auf, so würde dies eine erlaubte Ausfallzeit von etwa fünf Minuten ausmachen – was

bei laufender Änderung der Policies kaum zu erreichen ist.

Keine Rollen bei der Rechtevergabe

Der Zweck des Policy-Verfahrens besteht darin, einem Programm Rechte zuzuordnen. Die

Rechte können weiterhin für Programme vergeben werden, die von einem bestimmten Ort

kommen (CodeSource) und von einem bestimmten Anwender signiert sind (SignedBy). Was

wäre, wenn wir einem bestimmten Benutzer Rechte zuordnen wollten? Das ist nicht so einfach möglich. Jeder Benutzer müsste dann das Jar-Archiv signieren, und der Policy-Datei wäre

zu entnehmen, was jedem Benutzer zustünde. Doch das taugt nichts! Würde ein Benutzer hinzukommen, müsste das Archiv neu signiert werden – bei 10 000 Benutzern ein undenkbares

Unterfangen. Des Weiteren könnte der Benutzer selbst seine Rechte erweitern, was nicht

sinnvoll wäre.

Wir brauchen also nicht nur ein Verfahren, das nach den Quellen, sondern auch nach Rollen

unterscheidet. Dieses Verfahren heißt rollenbasierte Rechtevergabe. Jedem Benutzer ist eine

Rolle zugeordnet, und auf Grund dieser Rolle werden ihm Rechte zugewiesen. Das Betriebssystem Windows nutzt zum Beispiel diesen Typ der Rechtevergabe.

JAAS (Java Authentication and Authorization Service)

Sun hat die Notwendigkeit eines rollenbasierten Systems erkannt und JAAS (Java Authentication and Authorization Service) entworfen. JAAS ist Bestandteil seit Java 1.4. Die beiden

Hauptteile sind:

1411

25.3

25

Sicherheitskonzepte

왘

Authentifikation/Authentifizierung. Gibt die Identität einer Person oder eines Programms gegenüber einem Kommunikationspartner an.

왘

Autorisierung. Sicherstellen der Rechte, sodass ein Benutzer Aktionen durchführen kann

beziehungsweise ihm Aktionen verwehrt bleiben.

Das JAAS ist damit eine Java-Version eines Pluggable Authentication Module (PAM).

Wichtig in diesem Zusammenhang sind Login-Module. Sie erlauben die Anmeldung an eine

Instanz, so dass sich der Benutzer authentifizieren kann. Dies kann ein komplexes System wie

Kerberos sein, aber auch eine Smart-Card oder ein biometrisches System. Einige LoginModule liefert Sun mit jeder Laufzeitumgebung mit aus. Hat sich der Benutzer (das Subject)

mit dem Login-Modul authentifiziert, verbindet JAAS ihn mit authentifizierten Benutzerkennungen, die Principal heißen.

Bei den Policy-Dateien haben wir nun gesehen, wie die Rechte auch für eine Codebase, einem

Signierer und auch einem Principal vergeben werden können. Der Sicherheitsmanager

ermöglicht also einem Programmstück nur dann die Ausführung, wenn ein Benutzer angemeldet ist und die nötigen Rechte hat. Der Programmcode muss also keine Implementierung mit

Fallunterscheidungen für diverse Rollen aufweisen, sondern kann einfach in der Policy-Datei

mit einem Principal assoziiert werden.

25.4

Signierung

Wir wollen uns in diesem Abschnitt mit einigen Werkzeugen beschäftigen, die zur Signierung

von Applets des Java-SDK in der Standardinstallation angeboten werden. Zum Signieren von

Applikationen sowie von Applets und zur Vergabe der Zugriffsrechte und -beschränkungen

stellt Sun die Dienstprogramme keytool, jarsigner und policytool bereit.

25.4.1 Warum signieren?

Die Sandbox einer Java VM ist sinnvoll, damit Amok laufende Applikationen keine ernsthaften Schäden anrichten können. Es gibt aber genauso gut Szenarien, in denen es nützlich ist,

Applets mehr Freiräume einzuräumen. Gründe können sein: Eingebundene native Bibliotheken sollen eine Authentifizierung über das Ohrläppchen eines Anwenders vornehmen oder

auf die Festplatten zum Caching zurückgreifen können.

25.4.2 Digitale Ausweise und die Zertifizierungsstelle

Wenn nun das Java-Programm diesen Zugriff eigentlich nicht machen darf, aber möchte, was

ist die Lösung? Die Antwort ist, Programme mit einem Autor zu verbinden und die Programme dann auszuführen, wenn wir dem Autor vertrauen. Zentral bei diesem Spiel ist die

sichere Identifizierung des Autors. Das übernimmt eine Zertifizierungsstelle (Certificate

Authority, CA), die digitale Signaturen ausstellt, um eine Person oder Organisation zu identi-

1412

Signierung

fizieren. Ein Programmstück wird dann mit einer Signatur verbunden, so dass immer der

Autor bekannt ist, wenn kritische Programmstellen Unheil anrichten und ich dem Autor so

richtig meine Meinung sagen möchte.

Die Zertifizierungsstelle ist ein kleiner Schwachpunkt in diesem Szenario, denn erst einmal

hindert uns keiner daran, selbst die Zertifizierungsstelle zu spielen und das Zertifikat auf