kap2 - oth-regensburg.de

Werbung

Algorithmen und Datenstrukturen

2. Suchverfahren

2.1 Informationsbeschaffung in Datensammlungen

2.1.1 Suchmethoden

Sammlungen (Kollektionen, Collections) sind geeignete Behälter zum Aufbewahren

von Daten. Durch ihre vielfältigen Ausprägungen können sie zur Lösung

unterschiedlicher Aufgaben herangezogen werden. Ein Lösungsweg umfaßt dann

das Erzeugen eines solchen Behälters, das Einfügen, Modifizieren und Löschen der

Datenelemente. Natürlich steht dabei im Mittelpunkt der Zugriff auf die

Datenelemente, das Lesen der Dateninformationen und die aus diesen

Informationen resultierenden Schlußfolgerungen. Verallgemeinert bedeutet dies: Das

Suchen nach bestimmten Datenwerten, die in den Datenelementen der

Datensammlung (Kollektion) gespeichert sind.

Suchmethoden bestehen aus einer Reihe bestimmter Operationen. Im wesentlichen

sind dies

- Das Initialisieren der Kollektion ( die Bildung einer Instanz mit der Datenstruktur, auf der die Suche

erfolgen soll

- das Suchen eines Datenelements (z.B. eines Datensatzes oder mehrerer Datensätze)in der

Datensammlung mit einem gegebenen Kriterium (z.B. einem identifizierenden Schlüssel)

- das Einfügen eines neuen Datenelements. Bevor eingefügt werden kann, muß festgestellt werden,

ob das einzufügende Element in der Kollektion schon vorliegt.

- das Löschen eines Datenelements. Ein Datenelement kann nur dann gelöscht werden, falls das

Element in der Kollektion vorliegt.

Häufig werden Suchvorgänge in bestimmten Kollektionen (Tabellen) benötigt, die

Daten über identifizierende Kriterien (Schlüssel) verwalten. Solche Tabellen können

als Wörterbücher (dictionary) oder Symboltabellen implementiert sein. In einem

Wörterbuch sind bspw. die „Schlüssel“ Wörter der deutschen Sprache und die

Datensätze, die zu den Wörtern gehörenden Erläuterungen über Definition,

Aussprache usw. Eine Symboltabelle beschreibt die in einem Programm

verwendeten Wörter (symbolische Namen). Die Datensätze sind die Deklarationen

bzw. Anweisungen des Programms. Für solche Anwendungen sind nur zwei weitere

zusätzliche Operationen interessant:

- Verbinden (Zusammenfügen) von Kollektionen, z.B. von zwei Wörterbüchern zu einem großen

Wörterbuch

- Sortieren von Sammlungen, z.B. des Wörterbuchs nach dem Schlüssel

Suchverfahren teilen sich1 in interne (Bezugsobjekt: Hauptspeicher) und externe

Suchverfahren (Bezugsobjekt: externer Datenträger).

1

vgl. Kapitel 3: Sortierverfahren

1

Algorithmen und Datenstrukturen

2.1.2

Datensammlungen

Suchmethoden

(Collections)

zur

Implementierung

von

In aktuell vorliegenden Programmiersprachen bezeichnet man Datenstrukturen zur

Aufnahme und Verarbeitung von Datenmengen als Collections. Collections legen

Daten in geeigneter Form ab, der Zugriff ist nur mit Hilfe vorgegebener Funktionen

erlaubt.

Collections

gibt

es

in

großer

Anzahl

und

diversen

2

Implementierungsvarianten .

Collection-Klassen in C++

Collections in Java

Collection-Klassen in Java

In Java existieren seit der Version 1.0 die Collections: Vector, Stack, Hashtable

und BitSet. Das Collection-Framework des JDK 1.2 hat 20 weitere Klassen und

Interfaces bereitgestellt. Im wesentlichen lassen sich daraus drei Grundformen

ableiten:

Eine List ist eine beliebig große Liste von Elementen beliebigen Typs, auf die sowohl wahlfrei als

auch sequentiell zugegriffen werden kann.

Ein Set ist eine Menge von Elementen, auf die mit typischen Mengenoperationen zugegriffen werden

kann.

Eine Map ist eine Abbildung auf Elemente eines anderen Typs, also eine Menge zusammengehöriger

Paare von Objekten.

Interfaces des JDK 1.2

Sie deklarieren die Methoden. Das Basisinterface Collection fasst die

wesentlichen Methoden einer großen Menge unterschiedlicher Kollektionen (List,

Set) zusammen.

2

vgl. 1.3.2

2

Algorithmen und Datenstrukturen

<< interface >>

Collection

public void clear();

public boolean add(Object o);

public boolean addAll(Collection c);

public boolean remove(Object o);

// Entfernen einer einzelnen Instanz. Rückgabewert ist true, wenn das Element gefunden und

// entfernt werden konnte

public boolean removeAll(Collection c);

public boolean contains(Object o);

// Rückgabewert ist true, falls das vorgegebene Element gefunden werden konnte

public boolean containsAll(Collection c);

public boolean equals(Object o);

public boolean isEmpty();

public int size();

public boolean retainAll(Collection c);

public Iterator iterator();

publicObject [] toArray();

public Object [] toArray(Object [] a);

public int hashCode();

public String toString()

// Rückgabewert ist die Zeichenketten-Repräsentation der Kollektion.

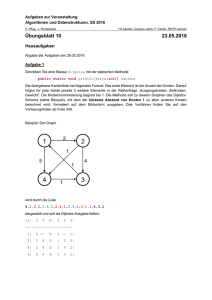

Abb.: Das Interface Collection

Bei allen Collections, die das Interface Collection implementieren, kann ein

Iterator zum Durchlaufen aller Elemente mit der Methode iterator() beschafft

werden.

<< interface >>

Iterator

public boolean hasNext();

// gibt true zurück, wenn der Iterator mindestens ein weiteres Element enthält.

public Object next();

// liefert das nächste Element bzw. löst eine Ausnahme des Typs NoSuchElementException aus,

wenn es keine weiteren Elemente gibt

public void remove();

// das zuletzt gelöschte Element wird anschließend mit remove() gelöscht

Abb.: Das Interface Iterator

Zusätzlich fordert das JDK 1.2 Spezifikation für jede Collection-Klasse zwei

Konstruktoren:

- Ein parameterloser Konstruktor dient zur Anlage einer leeren Collection.

- Ein Konstruktor mit einem Collection-Argument dient zum Anlegen einer neuen Collection und zum

Füllen mit allen Elementen aus der als Argument übergegebenen Collection.

3

Algorithmen und Datenstrukturen

2.2 Suchverfahren in linearen Listen

C++- Implementierung

Java-Implementierung

Die Datenstruktur „lineare Liste“ wird in Java über das Interface List bereitgestellt.

Auf jedes Element kann mit einem Index zugegriffen weden. Das Interface List ist

direkt aus Collection abgeleitet und erbt somit dessen Methoden.

<< interface >>

List

public void add(int index, Object element);

// Einfügen eines Elements an der durch Index spezifizierten Position

public boolean add(Object o);

// Anhängen eines Elements ans Ende der Liste

// Rückgabewert ist true, falls die Liste durch den Aufruf von add verändert wurde. Er ist false,

// wenn die Liste nicht verändert wurde. Das kann bspw. der fall sein, wenn die Liste keine

// Duplikate erlaubt und ein bereits vorhandenes Element noch einmal eingefügt werden soll.

// Konnte das Element aus einem anderen Grund nicht eingefügt werden, wird eine Ausnahme des

// Typs UnsupportedOperationException, CallsCastException oder IllegalArgumentException

// ausgelöst

public boolean addAll(Collection c);

// Einfügen einer vollständigen Collection in die Liste. Der Rückgabewert ist true, falls die Liste

// durch den Ausfruf von add veränder wurde

public boolean addAll(int index, Collection c)

public void clear();

public boolean equals(Object object);

public boolean contains(Object element);

public boolean containsAll(Collection collection);

public Object remove(int index)

public boolean remove(Object element);

public boolean removeAll(Collection c);

// Alle Elemente werden gelöscht, die auch in der als Argument angebenen

// Collection enthalten sind.

public boolean retainAll(Collection c);

// löscht alle Elemente außer den in der Argument-Collection enthaltenen

public Object get();

public int hashCode();

public Iterator iterator();

public ListIterator listIterator():

public ListIterator listIterator(int startIndex);

public Object set(int index, Obeject element);

public List subList(int fromIndex, int toIndex);

public Object [] toArray();

public Object [] toArray(Object [] a);

Abb. :Das Interface List

4

Algorithmen und Datenstrukturen

<< interface >>

ListIterator

public boolean hasPrevious();

// bestimmt, ob es vor der aktuellen Position ein weiteres Element gibt, der Zugriff ist mit

// previous möglich

public boolean hasNext();

public Object next();

public Object previous();

public int nextIndex();

puplic int previousIndex();

public void add(Object o);

// Einfügen eines neuen Elements an der Stelle der Liste, die unmittelbar vor dem nächsten

// Element des Iterators liegt

public void set(Object o);

// erlaubt, das durch den letzten Aufruf von next() bzw. previous() beschaffene Element zu

// ersetzen

public void remove();

Abb.: Das Interface ListIterator

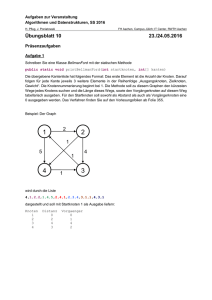

Das Interface List wird im JDK von verschiedenen Klassen implementiert:

AbstractList

ist eine abstrakte Basisklasse (für eigene List-Implementierungen), bei der alle Methoden die

Ausnahme UnsupportedException auslösen und diverse Methoden abstract deklariert sind.

LinkedList

realisiert die doppelt verkettete, lineare Liste

ArrayList

implementiert die Liste als Array von Elementen.

<< interface >>

Collection

<< interface >>

List

LinkedList

ArrayList

<< Konstruktor >>

<< Konstruktor

public LinkedList();

public ArrayList();

public LinkedList(Collection collection);

public ArrayList(Collection collection);

public ArrayList(int anfangsKapazitaet);

<< Methoden >>

public void addFirst(Object object);

public void addLast(Object object);

public Object getFirst();

public Object getLast();

public Object removeFirst();

public Object removeLast();

<< Methoden >>

5

Vector

Algorithmen und Datenstrukturen

2.2.1 Suchen in sequentiell gespeicherten, linearen Listen

2.2.1.1 Sequentielle, lineare Suche

Verfahrensweise

Ein vorgegebener Schlüssel wird nacheinander mit den Schlüsseln einer Tabelle

verglichen.

Bsp.: Die Schlüssel in der Tabelle sind:

13

19

26

35

47

53

72

81

87

Abb.

Durch die aufeinanderfolgende Pfeile in der Tabelle ist der Suchweg angedeutet.

Aufwand

Der gesuchte Schlüssel kann nach dem 1., 2., ... , im schlimmsten Fall nach N

Schritten gefunden werden. Eine erfolgreiche Suche ist im Mittel nach

Z mit

1 N

N ( N 1) N 1

i (1 2 3 ... N )

N i 1

2 N

2

Schritten abgeschlossen. Dabei wurde vorausgestzt: Jeder Schlüssel wird gleich

häufig gesucht.

2.2.1.2 Suche in geordneten Listen

1. Sprungsuche

Verfahrensweise

Eine sortierte Tabelle der Länge N läßt sich in N/T Tabellenteile der Länge T

unterteilen. Man stellt fest, in welchem Tabellenteil sich der Schüssel befinden muß.

Dies geschieht mit dem jeweils größten Schlüssel eines Tabellenteils. Ist so ein

Tabellenteil ausgesondert, kann innerhalb dieses Teils nach dem sequentiellen

Prinzip gesucht werden.

6

Algorithmen und Datenstrukturen

Bsp.: Die Schlüssel in der Tabelle sind:

13

19

26

35

47

53

72

81

87

Abb.:

Vorgegebener Schlüsselwert: 72.

Die Pfeile in der Tabelle beschreiben, wie der vorgegebene Schlüssel in der Tabelle

ermittelt wird.

Aufwand

Infolge der herrschenden Ordnung kann die Suche innerhalb einer Teilliste

abgebrochen werden. Zur Berechnung des mittleren Suchaufwands müssen die

Beiträge zu den einzelnen Positionen zusammen gezählt werden.

...

...

1+2

1+(T-1)

1+1 1

...

2+(T-1)

2+1

2

N/T+(T-1)

N/T+1 N/T

Abb.:

N /T

(1) Zmit 1 / 2 N (T i

i 1

(2)

N T 1

N

i) 1 / 2 ( T )

T i1

T

Z max N / T T 1

(1) enthält einen mit T fallenden und steigenden Anteil. Damit läßt sich eine optimale

Teillistenlänge folgendermaßen ermitteln:

N

T)

T

dZmit

1 N 1

0

dT

2T 2 2

Z mit 1 / 2 (

T N

Zmitopt

1 N

N 1

( N N ) N

2

2

2 N

Aus (2) folgt:

7

Algorithmen und Datenstrukturen

dZ max

N

2 1 0

dT

T

T N

Zmaxopt

N

N N N 1 2 N 1

N

2. Binäre Suche

Beschreibung des Verfahrens

In einem Feld, dessen Elemente bereits sortiert sind, kann ein spezielles Element

am schnellsten über die binäre Suche gefunden werden. Durch fortschreitendes

Teilen des vorgegebenen Suchbereichs und Bestimmen, in welchem Teil weiter

gesucht werden soll, kann schließlich das gesuchte Element isoliert und festgelegt

werden. Das binäre Suchen kann nach der "Teile und Herrsche"-Strategie rekursiv

implementiert werden. Die Suche wird ständig wiederholt, der zu durchsuchende

Bereich wird dabei kleiner bis schließlich nur noch ein einziges Element übrig bleibt.

Immer wird bei dem fortgesetzten Teilen ein Element in der Mitte der Teilbereiche

überprüft.

Aufwand

Am besten schneidet die binäre Suche ab, falls das zu suchende Element sich

inmitten der Liste befindet. Die Komplexität ist dann vom Rang O(1), nur ein einziger

Vergleich ist nötig. Die rechnerische Komplexität im schlechtesten Fall ist O(log 2 N )

Dieser Fall tritt dann auf, wenn das gesuchte Element nicht in der Liste ist oder erst

beim zuletzt möglichen Vergleich gefunden wird. Die Teillisten des binären

Suchverfahrens sind dann auf die Größe eines Listenelements gesunken. Jede

Iteration während der Suche vermindert bekanntlich die Größe der zu

durchsuchenden Liste um die Hälfte:

N

N 21

N 22

1 N 2M

....

Das Aufsplitten in Teillisten erfordert M Iterationen. M liegt näherungsweise bei

log 2 N :

N

2

M

2 bzw. N 2 M 1

Da M die erste ganze Zahl für N

2M

2 ist, muß N

2 M 1

2 bzw. 2 M N sein. Es

gilt: 2 M N 2 M 1 .

M ist die größte ganze Zahl, die kleiner oder gleich Z mit ldN ist.

Wegen dieser Beziehung wird das binäre Suchen häufig auch logarithmisches

Suchen genannt.

8

Algorithmen und Datenstrukturen

3. Suchen und Sortieren in Java mit der Klasse Collections

Im Paket java.util gibt es die Klasse Collections mit einer großen Anzahl

statischer Methoden zur Manipulation und Verarbeitung von Collections, z.B. zum

Durchsuchen, Sortieren, Kopieren und Synchronisieren von Collections.

static void sort(List list);

static void sort(List list, Comparator c);

Mit Hilfe von sort() können beliebige Listen sortiert werden. Argumente sind vom

Typ List und optional vom Typ Comparator. Fehlt die Angabe von Comparator,

dann wird die Liste in ihrer natürlichen Ordnung sortiert. Alle Elemente müssen dann

das Comparable-Interface implementiert haben und ohne Typfehler paarweise

vergleichbar sein. Gemäß JDK-Dokumentation verwendet diese Methode ein

modifiziertes Mischsortieren (MergeSort), das auch im „Worst.Case“ eine Laufzeit

von N log( N ) hat.

static int binarySearch(List list, Object key);

static int binarySearch(List list, Object key, Comparator c);

9

Algorithmen und Datenstrukturen

2.2.1.3 Suchen durch Adreßrechnen

Grundlagen

Sprungsuche bzw. binäre Suche brachten wesentliche Verbesserungen gegenüber

dem sequentiellen Suchen. Der Aufwand für die beiden Verfahren ist aber immer

noch relativ hoch. Gewünscht wird im Rahmen eines Suchvorgangs ein Zugriff. Das

kann nur über eine direkte Adressierung der gewünschten Arbeitsspeicherposition

erreicht werden.

Einfache Abbildungsmöglichkeiten

1. Äquidistante Schlüssel

Verfahrensweise

Im einfachsten Fall sind die Werte der Schlüssel äquidistant. Der Index eines

Schlüssels berechnet sich hier aus:

Index

SCHLx SCHLmin

1

D

SCHL min : kleinster vorkommender Schlüssel

D : Distanz zwischen 2 Schlüsseln (In vielen Fällen gilt

(Nullbasisindizierung)

D =1, SCHL min =0

Aufwand: Z mit Z max 1 (Idealwert)

2. Einstichverfahren

Verfahrensweise

Die Schlüssel sind nicht mehr äquidistant, jedoch einigermaßen gleichmäßig über

ihren Wertebereich verteilt. Der folgende Ansatz führt in die Nähe des gesuchten

Schlüssels:

Index

SCHLx SCHLmin

( N 1)

SCHLmax SCHLmin

Dieser Ansatz liefert i. allg. einen reellen Wert. Durch Aufrunden auf die nächste

ganze Zahl ergibt sich der Wert für den Index. In vielen Fällen wird man den

gesuchten Schlüssel an der berechneten Stelle vorfinden. Liegen jedoch 2 Schlüssel

sehr eng zusammen, dann bilden sie sich auf den gleichen Indexwert ab (Kollision).

solche Kollisionen müssen durch zusätzliche Suchschritte aufgelöst werden. Die

Zahl der Kollisionen kann man verringern, wenn man die Tabelle etwas größer macht

als zur Aufnahme der vorhandenen Schlüssel notwendig ist. Typisch ist ein Füllfaktor

von 0.7 bis 0.8.

Beispiel:

10

Algorithmen und Datenstrukturen

Position 1 2

Schlüssel 13 18

3

25

4

5

30

6

7

46

8

9

59

10

62

11

71

12

79

62 (vorgegebener Schlüssel)

Abb.:

Der Füllfaktor dieser Tabelle beträgt 0.75. Die Schlüssel sind hier außerdem

geordnet gehalten, so daß man am Ziel feststellen kann, in welcher Richtung man

(sequentiell) weiterzusuchen hat.

2.2.1.4 Hash-Codingverfahren

Allgemeine Abbildungen

Beim Einstichverfahren beruht die Berechnung des Index auf dem

Proportionalitätsansatz. Die Tabelle, in der der Schlüssel lokalisiert werden soll, muß

demnach sortiert sein. Außerdem geht der größte und kleinste Schlüssel in die

Rechnung ein.

Viel einfacher wäre natürlich die Möglichkeit, den Index direkt aus dem Schlüsselwert

auszurechnen. Gesucht ist: Eine Abbildung der Schlüsselwerte auf die Indexmenge.

Eine perfekte Abbildung ist allerdings der Ausnahmefall. Die Forderung nach

Eindeutigkeit ist gleichbedeutend mit: Die Tabelle ist so lang auszulegen, daß jeder

mögliche Name genau einen Platz zugeordnet bekommt.

Schlüsselwerte sind intern durch ein Bitmuster, z.B. je Zeichen ein Byte, dargestellt.

Dieses Bitmuster kann als Dualzahl interpretiert werden. Jedem Schlüsselwert

entspricht dann eine Zahl. Namen mit bspw. 4 Zeichen umfassen so Dualzahlen

zwischen 0 und 231-1, gefordert ist aber eine Abbildung auf die Indexmenge von

Null bis zur Länge der Tabellen (- 1). Suchschlüssel bestehen in den meisten Fällen

aus Zeichen, die auf ganzzahlige Indexe transformiert werden sollen. Neben der

Schlüsseltransformation sollten geeignete Funktionen für die Abbildung noch zwei

weitere Funktionen erfüllen (, falls es möglich ist):

- einfache Berechnung der Adresse

- Möglichst gleichmäßige Streung der Schlüsselwerte über den Indexbereich

Die Verwendung einer Schlüsseltransformation führt auf ein entscheidendes

Problem: Da die Menge der theoretisch möglichen Schlüsselwerte wesentlich größer

ist als die Menge der zur Verfügung stehenden Adressen, kann die Abbildung der

Schlüsselwerte auf Adressen nicht eindeutig sein. Auch eine kompaktere

Darstellung, in der man ein Zahlensystem mit einer passenden Basis aufstellt, führt

zu keiner Lösung.

Bsp.: Die Namen (Schlüssel) werden in der Regel aus 26 Buchstaben und 10 Ziffern gebildet. Man

kann folgende Zuordnung vereinbaren: A = 1, ... , Z = 26, 0 = 27, 1 = 28, ... , 9 = 36. Jedem Namen

entspricht dann eine Zahl im Zahlensystem zur Basis 37. Mit den Annahmen

- nur Namen aus 4 Zeichen sind zugelassen, die mit einem Buchstaben beginnen. Der größte Name

3

2

ist dann: Z999 26 37 36 37 36 37 36

- Der Speicherbereich betrage 1024 Bytes

11

Algorithmen und Datenstrukturen

- Es können 100 verschiedene Namen vorkommen

Da die Abbildung von 1367630 Namen auf 1024 Adressen nicht eindeutig sein kann, wird man fordern:

Möglichst gleichmäßige Abbildung der 100 wirklich vorkommenden Adressen. Wird ein Name

(Schlüsselwert) auf eine Adresse abgebildet, unter der schon ein anderer Name eingetragen ist, ist ein

Ausweichplatz zu bestimmen.

Das vorliegende Beispiel führt zu der folgenden Überlegung:

- Direkte Abbildungen führen zur Speicherplatzverschwendung. Der Namensraum muß weniger (oder

höchstens gleich viele) Werte umfassen als der Adreßraum.

- Auf der anderen Seite sind Schlüsselwerte nur eine sehr eingeschränkte Teilmenge des durch den

Schlüssel angesprochenen Wertebereichs:

Der Füllfaktor (Belegungsfaktor) N/M (N: Anzahl der belegten Speicherstellen, M:

Anzahl der zur Verfügung stehenden Speicherplätze) ist dann gering.

Man wählt deshalb im allg. nicht eindeutige Abbildungen (Hash-Funktionen) und

nimmt in Kauf, daß 2 Elemente (oder mehr) einer gegebenen Schlüsselwertmenge

auf die gleiche Adresse (den gleichen Index) abgebildet werden. Es ist dann ein

Algorithmus zu bestimmen, der im Kollisionsfall (gleiche Hausadresse) eine

Ausweichadresse zuweist (Überlauf).

Überläufe können folgendermaßen behandelt werden:

1) Alle auftretenden Überläufe werden als lineares Feld außerhalb der unmittelbar zugeordneten HashTabelle gespeichert.

2) Die Überläufe jeder Speicherzelle (von jedem Tabellenelement) werden als lineares Überlauffeld

außerhalb der unmittelbar zugeordneten Hash-Tabelle gespeichert. Jede Zelle der Tabelle benötigt

einen Zeiger auf den Anfangsknoten des Überlauffelds. Zusätzlich werden noch weitere

Speicherzellen für Überläufer benötigt.

3) Überläufer werden in noch nicht verwendeten Speicherzellen der direkt zugeordneten Hash-Tabelle

gespeichert (offene Adressierung, Open Adressing)

Wahl der Hashfunktion

Eine gute Hash-Funktion sollte möglichst einfach und schnell berechenbar sein und

die zu speichernden Datensätze möglicht gleichmäßig auf den Speicherbereich zur

Vermeidung von Adreßkollisionen verteilen:

1. Die Divisions-Rest-Methode (Restklassenbildung)

Ein naheliegendes Verfahren zum Erzeugen einer Hashadresse H(S) ,

0 H ( S ) M 1 , zu gegebenem Schlüssel S aus dem Bereich der natürlichen

Zahlen, ist, den Rest von S bei ganzzahliger Division durch M (Länge der Tabelle)

zu nehmen:

H ( S ) S mod M

12

Algorithmen und Datenstrukturen

Entscheidend ist die gute Wahl von M 3. Damit die Adressen möglichst gleichmäßig

verteilt sind, empfiehlt es sich für den rechten Operanden des „Modulo-Operators“

eine Primzahl einzusetzen.

2. Faltung

Der Schlüssel wird in Komponenten zerlegt, z.B. Zahlen in Ziffern, Textworte in

Buchstaben. Diese Komponenten werden dann addiert bzw. multipliziert bzw. logisch

verknüpft. Häufig findet man: Multiplikation (meistens mit 2, Shift-Operation) und

anschließendes XOR (exklusives Oder). Das Hashing geschieht, indem man sich

bspw. auf den Typ "word" beschränkt und die Überläufe ignoriert und über ein

nachgeschaltetes Divisions-Restverfahren.

3. „Midsquare“-Verfahren

Aus dem Schlüsselwert muß beim „Midsqare“-Verfahren ein ganzzahliger Wert

gebildet werden. Im Anschluß erfolgt die Bildung des Quadrats von diesem

ganzzahligen Wert.

Auflösen von Kollisionen

Eine Hash-Funktion, die keine Kollisionen verursacht, heißt „perfekt“. Praktisch kann

perfektes Hashing nur für eine fest vorgebene Anzahl von Schlüsseln erreicht

werden. Das ist bspw. beim Aufbau einer Symboltabelle mit C++-Schlüsselwörtern

(z.B. while, template) der Fall. Mit einem Zugriff ist ein gesuchtes Schlüsselwort

gefunden. In anders gearteten Fällen ist die Suche nach einer perfekten HashFunktion nahezu unmöglich. Jeder neu hinzukommende Schlüssel zerstört den evtl.

erreichten perfekten Zustand.

Generell führen Hash-Funktionen auf Kollisionen. Zur Auflösung gibt es hier zwei

unterschiedliche Vorgehensweisen:

- Die kollidierenden Schlüssel werden aneinander verkettet (chaining)

- Von einer Anfangsadresse (Anfangsindex) wird eine Folge weiterer Adressen

(Indizes) durchlaufen (open adressing)

3

vgl. Ottman, T. und Widmayer, P.: Algorithmen und Datenstrukturen, B I Wissenschaftsverlag, Mannheim,

1990

13

Algorithmen und Datenstrukturen

2.2.1.4.1 Kettungstechniken „Seperate chaining“

Alle Schlüssel, die sich auf denselben Ort abbilden, werden mit Hilfe einer geketteten

Liste verwaltet. Die Hash-Tabelle enthält dann nur noch Zeiger auf Listenketten.

Walter

........

Werner

Kurt

Dieter

......

.......

Ernst

........

Richard

........

Karl

.........

Josef

~

........

Liesel

Gerold

.......

.......

Hans

.........

Peter

........

~

Gerd

.........

Abb.: Aufbau der Hash-Tabelle für „seperate chaining“

Die eigentliche Hash-Tabelle ist ein Array, desen Komponenten Referenzen auf

Listenketten enthalten. Die Listenketten bestehen aus Knoten mit Einträgen, die aus

einem Schlüssel und Datenelementen bestehen.

Implementierung in C++

typedef int BOOL;

const int FALSE = 0;

const int TRUE = 1;

struct eintrag

{

// Datenelemente

char* name;

unsigned nummer;

eintrag* nachfolger;

// Methoden

eintrag(char*,unsigned);

// Konstruktor

friend char* holeSchl(eintrag&);

friend BOOL gleich(eintrag&, eintrag&);

friend ostream& operator <<(ostream&, eintrag&);

};

eintrag :: eintrag(char* n, unsigned nr)

{

int laenge = strlen(n);

name = new char[laenge + 1];

strcpy(name,n);

nummer = nr;

nachfolger = 0;

}

char* holeSchl(eintrag& e)

{

return e.name;

}

BOOL gleich(eintrag& e1, eintrag& e2)

14

Algorithmen und Datenstrukturen

{

return gleich(e1.name, e2.name);

}

ostream& operator <<(ostream& strm, eintrag& e)

{

return strm << e.name;

}

Einträge, die nach dem vorliegenden Schema gebildet werden, werden in eine Hash-Tabelle

eingehangen, die über den folgenden „abstrakten Datentyp“ beschrieben wird:

// Hash-Tabelle fuer seperate chaining

#ifndef HASH_H

#define HASH_H

template <class elt, class schl> class hashTabelle

{

// Darstellung

private:

int belegung;

// Groesse der Tabelle

int eltAnz;

// zeigt an, wie die Tabelle gefuellt ist

elt* elemente; // umfasst die Hash-tabelle

// Initialisieren

void init();

public:

hashTabelle(int = 17);

// Konstruktor (Initialisieren)

~hashTabelle();

// Destruktor

// Zugriff / Modifikation

private:

int suchePosition(schl);

public:

elt suche(schl);

void hinzufuegen(elt /*, aktion aktBearb = IGNORIERT*/);

void loeschen(schl);

// Attribute

BOOL leer();

int groesse();

double fuellung();

// Verarbeitung

BOOL enthaelt(elt);

// Ausgabe

friend ostream& operator<<(ostream&, const hashTabelle<elt, schl>&);

};

// Schnittstellenfunktionen

// Initialisieren /Beenden

template <class elt, class schl>

void hashTabelle<elt, schl> :: init()

{

elemente = new elt[belegung];

if (0 == elemente)

fehler("[hashTabelle::init] Speicherbeschaffung");

for (int i = 0; i < belegung; i++) elemente[i] = 0;

}

template <class elt, class schl>

hashTabelle<elt, schl> :: hashTabelle(int gr) :

eltAnz(0), belegung(gr) // , aktpos(-2)

{

init();

}

template <class elt, class schl>

hashTabelle<elt, schl> :: ~hashTabelle()

15

Algorithmen und Datenstrukturen

{

delete [] elemente;

}

// Zugriff / Modifikation

// private:

template <class elt, class schl>

int hashTabelle<elt, schl> :: suchePosition(schl s)

{

// Aufruf Hash-Funktion

int i = hash(s) % belegung;

return i;

}

template <class elt, class schl>

elt hashTabelle<elt, schl> :: suche(schl s)

{

elt h = elemente[suchePosition(s)];

if (h == 0) return 0;

while (h)

{

if (gleich(holeSchl(*h),s)) break;

h = h->nachfolger;

}

if (h) return h;

else

return 0;

}

template <class elt, class schl>

void hashTabelle<elt, schl> ::

hinzufuegen(elt e )

{

assert(0 != e);

int pos = suchePosition(holeSchl(*e));

if (0 == elemente[pos])

{

elemente[pos] = e;

}

else {

e->nachfolger = elemente[pos];

elemente[pos] = e;

}

eltAnz++;

}

template <class elt, class schl>

void hashTabelle<elt, schl> :: loeschen(schl s)

{

elt h = elemente[suchePosition(s)];

// Bei Duplikaten wird immer der erste Eintrag geloescht

if (h->nachfolger == 0) elemente[suchePosition(s)] = 0;

else {

elt hz = h;

h = h->nachfolger;

while (h)

{

if (gleich(holeSchl(*h),s))

{

hz->nachfolger = h->nachfolger;

delete h;

break;

}

hz = h;

h = h->nachfolger;

}

}

16

Algorithmen und Datenstrukturen

}

/* Attribute */

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: leer()

{

for (int i = 0; i < belegung; i++)

if (0 != elemente[i]) return FALSE; // FALSE

return TRUE; // TRUE

}

template <class elt, class schl>

double hashTabelle<elt, schl> :: fuellung()

{

return double(eltAnz)/belegung;

}

template <class elt, class schl>

int hashTabelle<elt, schl> :: groesse()

{

return eltAnz;

}

/* Verarbeitung */

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: enthaelt(elt e)

{

elt h = elemente[suchePosition(holeSchl(*e))];

while (h && !gleich(holeSchl(*e),holeSchl(*h)))

h = h->nachfolger;

if (h == 0) return FALSE;

else return TRUE;

}

// Ausgabe der Hash-Tabelle

template <class elt, class schl>

ostream& operator<<(ostream& strm, const hashTabelle<elt, schl>& t)

{

elt h;

for (int i = 0; i < t.belegung; i++)

{

h = t.elemente[i];

while (h)

{

strm << holeSchl(*h) << ' ';

h = h->nachfolger;

}

// cout << endl;

strm << endl;

}

return strm;

}

Die Klassenschablone umfaßt den Schlüssel (Datentyp: schl) und den Datensatz mit den Einträgen

(Datentyp: elt). Die folgende Anwedung4 zeigt einen Test der hash-Tabelle für das „seperate

chaining“. Nach jeder Veränderung wird die Hash-Tabelle ausgegeben.

#include "hash.h"

void main()

{

hashTabelle<eintrag*, char*> tbl;

4

PR22145.CPP

17

Algorithmen und Datenstrukturen

char NamenPuffer[25], antwort;

unsigned nummer;

eintrag* e;

ifstream telefonDatei("telefon.txt",ios::in);

cout << "\nDaten aus der Datei telefon.txt:\n";

while (telefonDatei >> NamenPuffer >> nummer)

{ cout << setw(30) << setiosflags(ios::left)

<< NamenPuffer << nummer << ' ' << endl;

e = new eintrag(NamenPuffer,nummer);

tbl.hinzufuegen(e);

}

cout << "\nUebersicht zur Hash-Tabelle" << endl;

cout << tbl;

cout << "\nAbfragen bzw. Modifikationen" << endl;

for (;;)

{

cout << "Gib einen Namen ein oder ! fuer das Ende ";

cin >> NamenPuffer;

if (*NamenPuffer == '!') break;

e = tbl.suche(NamenPuffer);

if (e)

{

cout << "Name: " << e->name << " Nummer: "

<< e->nummer << endl;

cout << "Soll dieser Eintrag geloescht werden? (J/N): "

<< flush;

cin >> antwort;

if (antwort == 'J' || antwort == 'j')

{

tbl.loeschen(NamenPuffer);

cout << "Neue Hash-Tabelle: " << endl;

cout << tbl;

}

}

else {

cout << "Fuer " << NamenPuffer

<< " kein Eintrag in der Hash-Tabelle." << endl;

}

}

}

Implementierung in Java5

5

pr22141

18

Algorithmen und Datenstrukturen

2.2.1.4.2 Überlaufverfahren ohne Kettung

Diese Verfahren suchen bei Adreßkollisionen nach einem freien Tabellenplatz. Bei

der Bestimmung solcher Folgen vom Adressen (Indexfolgen) sollen möglichst wenig

Überlappungen (Häufungen) entstehen. Man unterscheidet:

1) Primäre Häufungen

Sie entstehen, falls sich 2 treffende Folgen (von Adressen bzw. Indizes) gemeinsam weiterlaufen

2) Sekundäre Häufungen

Sie liegen vor, falls auf die gleiche Adresse (den gleichen Index) abgebildete Elemente gleiche

Auflösungsfolgen haben. Zwei Synonyme „s“ und „s‘“ durchlaufen stets dieselbe Sondierungsfolge,

behindern sich also auf den Ausweichplätzen.

Eine gute Hash-Funktion lokalisiert die Position i in einer Tabelle mit der

Wahrscheinlichkeit 1/N. Ist die Position i besetzt, dann ist die Wahrscheinlichkeit auf

Position i + 1 zu landen: ½*N. Auf Position i + 3 gelangt mit der

Wahrscheinlichkeit:

1/3*N.

Häufungen

treten

dann

auf,

wenn

die

Wahrscheinlichkeit, freie Stellen in einer Gruppe aufeinanderfolgender Positionen zu

finden, größer ist, als irgendeine freie Stelle in der Tabelle.

Zur Bildung von Folgen (für Adressen, Indexe) können beliebige Verfahrensweisen

zur Anwendung kommen. In der Praxis haben sich jedoch einige typische Methoden

durchgesetzt.

1. Lineare Fortschaltung (Lineares Sondieren)

Verfahrensweise: Liefert die Namens-Adreß-Transformation eine Adresse „as“, unter

der schon ein Name eingetragen ist, dann wird durch lineares Fortschalten as + 1,

as + 2, ... die nächste freie Adresse gesucht. Dort wird dann das Schlüsselwort

eingetragen. Ist as i M , so wird die Tabelle zyklisch von vorn durchlaufen. Die

Suche (nach Schlüsseln oder freiem Platz) bricht spätestens dann ab, wenn die

komplette Tabelle durchlaufen wurde, ohne das gesuchte Element bzw. freien

Speicherplatz zu finden.

Bsp.: Der folgende Datensatz ist in einer 11 Elemente umfassenden Tabelle

gespeichert:

struct datenSatz

{

int schl;

int daten;

} merkmal;

Die Hash-Funktion nutzt den Divisions-Rest-Algorithmus:

H(merkmal) = merkmal.schl % 11

Folgende Daten sollen in die Hash-Tabelle aufgenommen werden:

{ 54, 77, 94, 89, 14, 45, 76 }

19

Algorithmen und Datenstrukturen

Das führt zu folgenden Einträgen:

[0]

77

[1]

89

[2]

45

[3]

14

[4]

76

[5]

[6]

94

[7]

[8]

[9]

[10]

54

Kollision: errechnete Position 0

Kollision: errechnete Position 1

Abb.:

Beurteilung:

- Das lineare Suchen (linear probing) einer Ersatzadresse ist eines der ältesten und zugleich

uneffektivsten Verfahren

- Häufige Fehlerkollisionen

- Bildung klumpenförmiger, primärer Häufungen (Clustering)

Die Klassenschablone der Hash-Tabelle in C++ weist den gleichen Aufbau auf wie

die Hash-Tabellen für „double hashing“ und „quadratisches Sondieren“. Ein

Unterschied besteht lediglich in der Methode „suchePostion()“:

template <class elt, class schl>

int hashTabelle<elt, schl> :: suchePosition(schl s)

{

int i = hash(s) % belegung;

int ursprung = i;

//

int schrittw = 1;

// lineares Sondieren

do

{

if (!elemente[i] || gleich(s, holeSchl(*elemente[i])))

return i;

i += schrittw;

// schrittw += 2;

if (i >= belegung) i -= belegung;

//

}

while (i != ursprung);

// Die Tabelle wurde einmal durchlaufen, eine passende Luecke

// wurde nicht entdeckt; es ist an der Zeit, die Tabelle zu

// erweitern

ausdehnen();

return suchePosition(s);

// sieht nach Rekursion aus,, tritt aber nur einmal auf

}

Über suchePosition() werden alle Positionen in der Hash-Tabelle ermittelt. Falls

keine freie Position ermittelt werden kann, wird die Hash-Tabelle über

„ausdehnen()“ erweitert (mindestens auf die doppelte Größe).

20

Algorithmen und Datenstrukturen

Kurt

~

.........

Hans

........

Werner

.......

Josef

.......

Fritz

...........

Uwe

...........

Dieter

..........

~

Abb.: Hash-Tabellen-Aufbau nach dem linearen Sondieren

2. Zufälliges Suchen

Verfahrensweise: Bei diesem Verfahren wird im Kollisionsfall mit Hilfe einer

Zufallszahl ein Ersatzplatz gesucht:

(1) Berechnung einer Tabellenadresse as (nach einer der beschriebenen Transformationen)

(2) Vergleich des vorliegenden Namens mit dem unter as eingetragenen Namen. Im Kollisionsfall

weiter bei (3), andernfalls STOP

(3) Berechnung einer Zufallszahl xi und Bildung der Zuordnung as := as + xi mod M

(4) Weiter bei (2)

Anforderungen an den Zufallszahlengenerator:

- Die Zahlenfolge muß reproduzierbar sein, d.h.: Jede erstmalige Kollision eines Namens bewirkt die

Generierung derselben Folge von Zufallszahlen

- Es sollen möglichst viele Zahlen zwischen 1 und M-1 genau einmal erzeugt werden

Beurteilung: Alle Schlüssel, die auf diesselbe Adresse abgebildet werden, generieren

diesselbe Zufallsfolge (sekundäres Clustering)

3. Double Hashing

Verfahrensweise: Hier werden zwei voneinander unabhängige Hash-Funtionen

benutzt. Die erste Funktion dient zur Ermittlung der Position. Die zweite bestimmt,

falls die Position belegt ist, die nächste freie Position im Rahmen des „open

adressing“. Die Sondierungsfolge ist statt einer zufälligen Permutation eine zweite

Hash-Funktion und führt für den Schlüssel S auf

H(S), H(S)-H‘(S),H(S)–2*H‘(S), ... ,H(S)–(M–1)*H‘(S)

(jeweils modulo M, H‘(S) berechnet die zweite Hash-Funktion). H‘(S) muß so

gewählt werden, daß für alle Schlüssel S die Sondierungsfolge eine Permutation der

Hashadresse bildet, d.h. H‘(S) ist ungleich Null und darf M nicht teilen. Man sagt:

H‘(S) muß relativ prim sein zu M. Falls M eine Primzahl ist, dann ist sicher jedes

H‘(S) für alle „S“ relativ prim zu M. Wählt man H‘(S) abhängig von H(S), so werden

21

Algorithmen und Datenstrukturen

manche (oder sogar alle) Synonyme die gleiche Sondierungsfolge haben, eine

gewisse sekundäre Häufung ist die Folge.

Ist M eine Primzahl und H(S) = S mod M, dann erfüllt H‘(S)=1 + S mod (M-2)6

die Anforderungen. Andere geeignete Hash-Funktionen für „double hashing“ sind

i+H‘(S)modM

bzw.

M – 2 – S * mod(M-2)

In der Praxis reicht häufig eine einfachere Hash-Funktion, z.B.: H‘(S) = 8 – (S

mod 8)7.

Kurt

Werner

Josef

Bernd

~

.........

........

.......

.......

~

Fritz

...........

Dieter

...........

Herbert

..........

Abb.: Hash-Tabellen-Aufbau nach „double hashing“

Die Klassenschablone der Hash-Tabelle in C++ weist den gleichen Aufbau auf wie

die Hash-Tabellen für „quadratisches Sondieren“. Ein Unterschied besteht lediglich

in der Methode „suchePostion()“:

template <class elt, class schl>

int hashTabelle<elt, schl> :: suchePosition(schl s)

{

int i = hash(s) % belegung;

int ursprung = i;

//

int schrittw = // 8 - (hash1(s) % 8);

belegung - 2 - (hash1(s) % belegung - 2);

do

{

if (!elemente[i] || gleich(s, holeSchl(*elemente[i])))

return i;

i += schrittw;

// schrittw += 2;

if (i >= belegung) i -= belegung;

//

}

while (i != ursprung);

// Die Tabelle wurde einmal durchlaufen, eine passende Luecke

// wurde nicht entdeckt; es ist an der Zeit, die Tabelle zu

// erweitern

ausdehnen();

return suchePosition(s);

// sieht nach Rekursion aus,, tritt aber nur einmal auf

}

6

7

das ist besser als 1-Smod(M-1), da M-1 gerade ist

vgl. Sedgewick, Robert: Algorithmen, Addison-Wesley, München, 1. Auflage 1991, S. 282

22

Algorithmen und Datenstrukturen

4. quadratisches Sondierem

Verfahrensweise: Zuerst wird im Kollisionsfall die unmittelbar folgende Position in der

Hashtabelle untersucht (as + 1). Danach, falls die Position besetzt ist, wird der

Index nicht um 2 Einheiten sondern um 4 Einheiten heraufgesetzt (as + 4). Führt

das auch nicht zum Erfolg, dann wird der Index um 9 Einheiten erhöht (as + 9). Die

Quadratzahlen kann man sogar über eine einfache Addition bestimmen, falls man

folgende Berechnungsmöglichkeit der Quadratzahl nutzt:

0

1

1

4

3

9

5

16

7

25

9

36

11

49

13

64

15

Man braucht also nur der Zahl, die zur jeweils vorletzten Quadratzahl zur Ermittlung

der letzten aktuellen Quadratzahl addiert wurde, eine Zwei hinzuzufügen. Das

Resultat wird zur letzten aktuellen Quadratzahl addiert und man erhält die neue

Quadratzahl.

Mit dem quadratischen Sondieren erreicht man so mindestens die Hälfte aller

möglichen Positionen, falls die Tabellengröße eine Primzahl ist. Das ist in der Regel

ausreichend.

Die Datenstruktur der „hashTabelle“

Ernst

.........

Karl

........

Hans

.......

Liesel

~

.......

~

Fritz

...........

Walter

...........

Werner

..........

Abb.:

Die „hash-Tabelle“ enthält einen Verweis auf den Datensatz. Die Position für diesen

Verweis ist bestimmt durch eine im Datensatz vereinbarte Feldgrösse, den

Schlüssel.

Schluessel

weitere Feldgrößen ......

23

Algorithmen und Datenstrukturen

Implementierung in C++

Zu den Schlüsseln müssen die boolschen Funktionen gleich() und vergleiche() definiert sein.

Außerdem muß für diese Schlüssel (unabhängige Veränderliche) die Hash-Funktion vereinbart sein.

Zur Datenstruktur (abstrakter Datentyp) der „hash-Tabelle“ liegt folgende Klassenschablone vor:

// Schnittstellenbeschreibung „hashTabelle“

// Hash-Tabelle fuer quadratisches Sondieren

#ifndef HASH_H

#define HASH_H

template <class elt, class schl> class hashTabelle

{

// Darstellung

private:

int belegung;

// max. moegl. Belegung der Tabelle

int eltAnz;

// zeigt an, wie die Tabelle gefuellt ist

elt* elemente; // umfasst die Datenstruktur

// Initialisieren / Abschliessen

void init();

void ausdehnen();

public:

hashTabelle(int = 17);

// Konstruktor (Initialisieren)

~hashTabelle();

// Destruktor

// Zugriff / Modifikation

private:

int suchePosition(schl);

public:

elt suche(schl);

elt operator[](schl& k);

void hinzufuegen(elt, aktion aktBearb = IGNORIERT);

// Durchlauf

private:

int aktpos;

int zaehler;

public:

void ruecksetzen();

BOOL beendet();

BOOL naechstes();

// bestimmt die jeweils naechste Position

elt aktuell();

// Zugriff auf das aktuelle Verarbeitungselement

int index();

// Attribute

BOOL leer();

BOOL voll();

int groesse();

int belegteGroesse();

double fuellung();

// Verarbeitung

BOOL enthaelt(elt);

// Ausgabe

friend ostream& operator<<(ostream&, const hashTabelle<elt, schl>&);

};

// Schnittstellenfunktionen

#include <math.h>

// lehnt sich leicht an den Algorithmus A an, Knuth, vol. 2, 1st. ed., p.

// 340

BOOL istPrimzahl(int n)

{

assert(n > 0);

24

Algorithmen und Datenstrukturen

if (n % 3 == 0) return 0;

if (n % 5 == 0) return 0;

int grenze = int(sqrt(n));

for (int d = 5; d <= grenze; d += 6)

if ((n % (d + 2)) == 0 || (n % (d + 6)) == 0)

return FALSE;

// FALSE

return TRUE;

// TRUE

}

int naechstePrimzahl(int n)

{

if (n % 2 == 0) n++;

while (!istPrimzahl(n)) n += 2;

return n;

}

// Initialisieren

template <class elt, class schl>

void hashTabelle<elt, schl> :: init()

{

elemente = new elt[belegung];

if (0 == elemente)

fehler("[hashTabelle::init] Speicherbeschaffung");

for (int i = 0; i < belegung; i++) elemente[i] = 0;

}

// Konstruktor

template <class elt, class schl>

hashTabelle<elt, schl> :: hashTabelle(int gr) :

eltAnz(0), belegung(naechstePrimzahl(gr)), aktpos(-2)

{

init();

}

// Destruktor

template <class elt, class schl>

hashTabelle<elt, schl> :: ~hashTabelle()

{

delete [] elemente;

}

// Zugriff / Modifikation

// private:

template <class elt, class schl>

int hashTabelle<elt, schl> :: suchePosition(schl s)

{

int i = hash(s) % belegung;

int ursprung = i;

// zur Erzeugung einer Folge

int schrittw = 1;

// von Quadraten

do

{

if (!elemente[i] || gleich(s, holeSchl(*elemente[i])))

return i;

i += schrittw;

schrittw += 2;

if (i >= belegung) i -= belegung;

//

}

while (i != ursprung);

// Die Tabelle wurde einmal durchlaufen, eine passende Luecke

// wurde nicht entdeckt; es ist an der Zeit, die Tabelle zu

// erweitern

ausdehnen();

return suchePosition(s);

// sieht nach Rekursion aus,, tritt aber nur einmal auf

25

Algorithmen und Datenstrukturen

}

template <class elt, class schl>

elt hashTabelle<elt, schl> :: suche(schl s)

{

return elemente[suchePosition(s)];

}

template <class elt, class schl> elt

hashTabelle<elt, schl>::operator[](schl& s)

{

return suche(s);

}

Hash-Tabellen können, ohne den internen Aufbau der Tabelle zu zerstören, expandieren. Das der

Hash-Tabelle zugrundeliegende Feld wird in eine neue, größere Tabelle übertragen und anschließend

gelöscht. Es ist zweckmäßig zu expandieren, wenn die Tabelle noch nicht vollständig gefüllt ist.

Kollisionen wachsen in der Regel stark, wenn die Tabelle nahezu gefüllt ist. Es hat sich herausgestellt,

daß Tabelle expandieren sollen, wenn sie zu 70 bis 80% gefüllt sind.

template <class elt, class schl>

void hashTabelle<elt, schl> :: ausdehnen()

{

int alteGroesse = belegung;

elt* alteElemente = elemente;

belegung = naechstePrimzahl(2 * belegung);

init();

// Verdoppeln der Tabelle

for (int i = 0; i < alteGroesse; i++)

if (alteElemente[i])

elemente[suchePosition(holeSchl(*alteElemente[i]))] =

alteElemente[i];

delete [] alteElemente;

}

template <class elt, class schl>

void hashTabelle<elt, schl> ::

hinzufuegen(elt e, aktion aktBearb)

{

assert(0 != e);

int pos = suchePosition(holeSchl(*e));

if (0 == elemente[pos])

{

elemente[pos] = e;

eltAnz++;

if (voll()) ausdehnen();

}

else

switch (aktBearb)

{

case FEHLER:

fehler("[hashTabelle::hinzufuegen] "

" Die hashTabelle enthaelt schon "

" einen Eintrag mit diesem Schluessel");

/* kein break, das Progran

terminiert in fehler() */

case WARNUNG:

warnen("[hashTabelle::hinzufuegen] "

" Die hashTabelle enthaelt schon "

" einen Eintrag mit diesem Schluessel");

/* kein break */

case IGNORIERT:

case ERSETZT:

elemente[pos] = e;

}

26

Algorithmen und Datenstrukturen

}

/* Durchlauf */

template <class elt, class schl>

void hashTabelle<elt, schl>::ruecksetzen()

{

aktpos = -1;

zaehler = 0;

}

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: beendet()

{

return aktpos >= belegung;

}

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: naechstes()

{

if (-2 == aktpos)

fehler("[hashTabelle::naechstes] Ruecksetzen steht noch aus");

do

aktpos++;

while (!beendet() && (0 == elemente[aktpos]));

if (beendet())

return FALSE; // FALSE

else

{

zaehler++;

return TRUE; // TRUE

}

}

template <class elt, class schl>

elt hashTabelle<elt, schl> :: aktuell()

{

if (-2 == aktpos)

fehler("[hashTabelle::aktuell] Ruecksetzen steht noch aus");

if (-1 == aktpos)

fehler("[hashTabelle::aktuell] zum Durchlauf nicht eingerichtet ");

if (beendet())

fehler("[hashTabelle::aktuell] Duchlauf schon beendet");

return elemente[aktpos];

}

template <class elt, class schl>

int hashTabelle<elt, schl>::index()

{

return zaehler;

}

/* Attribute */

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: leer()

{

for (int i = 0; i < belegung; i++)

if (0 != elemente[i]) return FALSE; // FALSE

return TRUE; // TRUE

}

template <class elt, class schl>

27

Algorithmen und Datenstrukturen

double hashTabelle<elt, schl> :: fuellung()

{

return double(eltAnz)/belegung;

}

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: voll()

{

return 5 * eltAnz > 4 * belegung;

}

template <class elt, class schl>

int hashTabelle<elt, schl> :: groesse()

{

return eltAnz;

}

template <class elt, class schl>

int hashTabelle<elt, schl> :: belegteGroesse()

{

return belegung;

}

/* Verarbeitung */

template <class elt, class schl>

BOOL hashTabelle<elt, schl> :: enthaelt(elt e)

{

return e == elemente[suchePosition(holeSchl(*e))];

}

template <class elt, class schl>

ostream& operator<<(ostream& strm, const hashTabelle<elt, schl>& t)

{

hashTabelle<elt, schl>& tbl = (hashTabelle<elt, schl>&)t;

tbl.ruecksetzen();

while (tbl.naechstes())

{

strm << tbl.index() << '\t';

strm << *tbl.aktuell() << '\n';

}

return strm;

}

#endif /* HASH_H */

#ifndef HASH_H

#define HASH_H

Ausgabe von Warnungen: Neben der zentralen Fehlerbehandlungsroutine sind zur Ausgabe von

Warnungen folgende Kodierungen

enum aktion {IGNORIERT,WARNUNG, FEHLER, ERSETZT};

und folgende Ausgabefunktion vorgesehen:

static void warnen(char* nachricht)

{

cerr << "Warnung: " << nachricht << "!\n";

}

Hash-Funktion: Eine gute Hash-Funktion verteilt Indexpositionen relativ gleichmäßig über den

Indexbereich. Weiterhin muß die Hash-Funktion einfach berechnet werden können, denn sie wird

häufig aufgerufen. Zunächst wird aus dem Schlüssel ein ganzzahliger Wert ermittelt. Schüssel

28

Algorithmen und Datenstrukturen

bestehen häufig aus Zeichenketten. Ein einfache Funktion zur Berechnung eines ganzzahligen Werts

aus einer Zeichenkette ist:

long hash0(char* s)

{

int l = strlen(s);

switch (l)

{

case 0:

return

case 1:

return

case 2:

return

case 3:

case 4:

case 5:

return

default:

return

}

0;

s[1];

s[0] * s[1];

s[0] * s[1] + s[l-1];

s[0] * s[1] + s[l-4];

}

long hash(char* s)

{

long n = hash0(s);

cerr << "hash(" << s << ") = " << n << '\n';

return n;

}

Zu hash0 alternative Hashfunktionen sind:

unsigned long hash1(char* s)

{

const char* schlZgr

= s;

unsigned long hashWert = 0;

// while (*schlZgr) hashWert = (hashWert << 5) + *schlZgr++;

while (*schlZgr) hashWert += *schlZgr++;

return hashWert;

}

unsigned long hash2(char* s)

{

return (s[0] + 27 * s[1] + 729 * s[2]);

}

unsigned long hash3(char* s)

{

// Midsquare-Verfahren

unsigned long hashwert = (int) s;

hashwert *= hashwert;

hashwert >>= 11;

return hashwert;

}

unsigned long hash4(char* s)

{

unsigned long hashwert = 0;

for (int i = 0;i <= strlen(s); i++)

hashwert = (hashwert << 3) + s[i];

return hashwert;

}

unsigned long hash5(char* s)

{

int laenge = strlen(s);

29

Algorithmen und Datenstrukturen

int hashWert = 0;

if (laenge <= 1) hashWert = s[0];

else hashWert = s[0] + s[laenge - 1];

return hashWert;

}

Die folgende Hash-Funktion kann für einen ganzzahligen Schlüssel herangezogen werden.

// Hash-Funktion fuer einen ganzzahligen Schluessel

unsigned long hash6(int s)

{

if (s < 0) s = -s;

return s;

}

Über das folgende Testprogramm 8 soll die Funktionsweise der Hash-Tabelle mit den Einträgen über

quadratisches Sondieren gezeigt werden.

#include "hash.h"

void main()

{

hashTabelle<eintrag*, char*> tbl;

char NamenPuffer[25], antwort;

unsigned nummer;

eintrag* e;

ifstream telefonDatei("telefon.txt",ios::in);

cout << "\nDaten aus der Datei telefon.txt:\n";

while (telefonDatei >> NamenPuffer >> nummer)

{ cout << setw(30) << setiosflags(ios::left)

<< NamenPuffer << nummer << ' ' << endl;

e = new eintrag(NamenPuffer,nummer);

tbl.hinzufuegen(e);

}

cout << "\nUebersicht zur Hash-Tabelle" << endl;

cout << tbl;

cout << "\nAbfragen bzw. Modifikationen" << endl;

for (;;)

{

cout << "Gib einen Namen ein oder ! fuer das Ende ";

cin >> NamenPuffer;

if (*NamenPuffer == '!') break;

e = tbl.suche(NamenPuffer);

if (e)

{

cout << "Name: " << e->name << " Nummer: "

<< e->nummer << endl;

}

else {

cout << "Fuer " << NamenPuffer

<< " kein Eintrag in der Hash-Tabelle." << endl;

cout << "Soll dieser Name in die Tabelle aufgenommen werden? (J/N): "

<< flush;

cin >> antwort;

if (antwort == 'J' || antwort == 'j')

{

cout << "Zugehoerige Telefonnummer: ";

cin >> nummer;

e = new eintrag(NamenPuffer,nummer);

tbl.hinzufuegen(e);

cout << "Neue Hash-Tabelle: " << endl;

cout << tbl;

}

}

8

PR22145.CPP

30

Algorithmen und Datenstrukturen

}

}

31

Algorithmen und Datenstrukturen

Implementierung in Java9

9

pr22142

32

Algorithmen und Datenstrukturen

2.2.1.4.3 Aufwendungen in Hash-Codingverfahren

Eine gute Hash-Funktion sorgt für gleichförmige Verteilung der Hash-Werte. In

Kombination mit einer größeren Tabelle ist die Zahl der Kollisionen niedrig. Falls eine

Hash-Tabelle M Einträge besitzt und N Einträge möglich sind, dann ist der

Ladefaktor der Tabelle: M . Für die leere Tabelle ist Null. Falls mehrere

N

Elemente hinzugefügt werden, wächst und die Kollisionen nehmen zu. Bei offener

Adressierung erhält den Wert 1, wenn die Tabelle voll ist. Im Fall des „seperate

chaining“ kann auch größere Werte als 1 annehmen. Im schlimmsten Fall werden

alle Datenelemente beim „seperate chaining“ auf diesselbe Tabellenposition

abgebildet. Falls die verkettete Liste N Datenelemente umfaßt ist die Suchzeit in der

Liste O(N). Durchschnittlich wird eine Suchzeit von O() O( M ) erwartet. Falls die

N

Anzahl der Elemente fest ist, kann man im Fall des „seperate chaining“ von einem

O(1)-Aufwand ausgehen. Man hat zur Ermittlung rechnerischer Komplexität folgende

Formeln angegeben:

offene Adressierung

„separate chaining“

erfolgreiche Suche

nicht erfolgreiche Suche

1

1

, 1

2 (1 ) 2

1

2

1

1

, 1

2

2 (1 ) 2

e

Falls = 1 ist, erwartet man bzgl. erfolgreicher Suche N/2 Versuche. Erfolglose

Suche bedeutet N Versuche. Die Verfahren der offenen Adressierung arbeiten für

kleine gut. Die angegebene Formel zum „open adressing“ gilt für „linear probing“.

Für „open adressing“ mit „double hashing“ hat Knuth 10 zu nicht vollen, keine

Löschungen enthaltende Hash-Tabellen für erfolgreiche Suche die Formel11

ln( 1 )

angegeben.

Ladefaktor

0.5

0.6

0.7

0.8

0.9

1.0

2.0

4.0

„open adressing“

mit „linear probing“

„open adressing“ m.

„double hashing“

Chained hashing

1.50

1.75

2.17

3.00

5.50

-

1.39

1.53

1.72

2.01

2.56

-

1.25

1.30

1.35

1.40

1.45

1.50

2.00

3.00

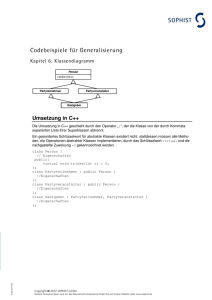

Abb.: Durchschnittliche Anzahl überprüfter Tabellenelemente bis zur erfolgreiche Suche

10

11

vgl. Knuth: The Art of Prgramming, Volume 3

ln( 0.2) 1.6

2

0,8

0.8

(Ladefaktor ist hier 0.8)

33

Algorithmen und Datenstrukturen

2.2.2 Sequentielles Suchen in verkettet gespeicherten, linearen Listen

Beschreibung des Knotentyps

Eine Liste ist verkettet gespeichert, falls jeder Knoten die Adresse der

Arbeitsspeicherzelle enthält, in der sein Nachfolger gespeichert ist.

Knoten k

Knoten k’

Zeiger auf den

nachfolgenden Knoten

Abb.:

Ein Knoten einer verkettet gespeicherten Liste besteht aus einem Datenfeld und

einem Zeigerfeld. Das Zeigerfeld ist das Bindeglied zum Aufbau der linearen Liste.

Methoden für einen Knotentyp

Jeder Knotentyp ist mit Methoden ausgerüstet, die das Einfügen bzw. das Löschen

eines Knoten nach einem gegebenen Listenknoten ermöglichen. Das Einfügen eines

Knoten läßt sich so darstellen:

vor dem Einfügen

nach dem Einfügen

Abb.:

Das Löschen beschreibt die folgende Darstellung:

vor dem Löschen

34

Algorithmen und Datenstrukturen

nach dem Löschen

Abb.:

Abstrakter Datentyp Listenknoten

ADT Knoten

Daten

Ein Datenfeld (daten) enthält die zu speichernden Information

(Datenteil). Das anschließende Feld von Listenknoten (nachf) enthält

einen Zeiger auf die folgenden Knoten (Relationenteil). Enthält es den

Wert NULL, dann gibt es keinen nachfolgenden Knoten.

Operationen

Konstruktor:

Initialisierungswerte: Ein Wert für das Datenfeld und einen Zeiger

auf die folgenden Knoten.

Verarbeitung: Initialisierung der beiden Komponenten des Listenknoten.

nachfKnoten

Eingabe: keine

Vorbedingung: keine

Verarbeitung: keine

Ausgabe: Rückgabe des Zeigerwerts auf den nachfolgenden Knoten.

Nachbedingung: keine

einfuegenDanach

Eingabe: Ein Zeiger auf einen neuen Knoten

Vorbedingung: keine

Verarbeitung: Setze im aktuellen Knoten den Zeiger auf den neuen Knoten

und im neuen Knoten den Zeiger auf den bisher dem

aktuellen Knoten folgenden Knoten.

Ausgabe: keine

Nachbedingung: Der Knoten zeigt nun auf einen neuen Knoten.

loeschenDanach

Eingabe: keine

Vorbedingung: keine

Verarbeitung: Kette den Zeiger auf den folgenden Knoten aus im aktuellen

Knoten aus und trage in das Zeigerfeld des aktuellen Knoten

den Zeiger ein, der dem Nachfolgerknoten des aktuellen

Knoten folgt

Ausgabe: Zeiger auf den gelöschten Knoten.

Nachbedingung: Der Knoten hat einen neuen Zeiger.

Spezifikation über C++-Klassenschablone

Der ADT Knoten kann mit Hilfe der folgenden C++-Klassenschablone12 beschrieben

werden:

#include <iostream.h>

#include <stdlib.h>

// Zentrale Fehlerbearbeitungsroutine

static void fehler(char* nachricht)

{

cerr << "Fehler: " << nachricht << "!\n";

exit(1);

12

PR22201.CPP, knoten.h

35

Algorithmen und Datenstrukturen

}

// Deklaration Listenknoten

template <class T> class Knoten

{

private:

// nachf ist die Adresse des folgenden Knoten

Knoten<T> *nachf;

public:

// oeffentlich zugaengliches Datenelement

T daten;

// Konstruktor

Knoten (const T& item, Knoten<T>* zgrNachf = NULL);

// Modifikationsmethoden fuer Listen

void einfuegenDanach(Knoten<T> *p);

Knoten<T> *loeschenDanach(void);

// Ermitteln der Adresse des naechsten Knoten

Knoten<T> *nachfKnoten(void) const;

};

Methoden für den Listenknoten

// Konstruktor. Initialisieren der Daten und Zeigerelemente

template <class T>

Knoten<T>::Knoten(const T& item, Knoten<T>* zgrNachf) :

daten(item), nachf(zgrNachf)

{}

Die Methode nachfKnoten() versorgt den Anwender mit einem Zeiger auf den

folgenden Knoten:

// Rueckgabe der Adresse auf den nachfolgenden Knoten

template <class T>

Knoten<T> *Knoten<T>::nachfKnoten(void) const

{

return nachf;

}

Die beiden Methoden einfuegenDanach() und loeschenDanach() dienen zum

Aufbau linear verketteter Listen:

// Einfuegen eines Knoten nach dem aktuellen Knoten

template <class T>

void Knoten<T>::einfuegenDanach(Knoten<T> *z)

{

// z zeigt auf den Nachfolger des aktuellen Knoten, der

// aktzuelle Knoten zeigt auf z

z->nachf = nachf;

nachf = z;

}

loeschenDanach entfernt den Knoten, der dem aktuellen Objekt folgt. Dessen

Zeiger wird auf den nächsten Knoten der Liste eingestellt. Gibt es keinen Knoten

nach dem aktuellen Objekt, dann ist der Zeiger auf NULL zu bringen. In einem

temporären Bereich wird der Zeiger des zu löschenden Knoten gesichert.

vorher

vorher

36

Algorithmen und Datenstrukturen

Abb.:

// Loeschen des Knoten, der dem aktuellen Knoten folgt,

// Rueckgabe der Adresse des geloeschten Knoten

template <class T>

Knoten<T> *Knoten<T>::loeschenDanach(void)

{

// Sichern der Adresse des zu loeschenden Knoten

Knoten<T> *tempZgr = nachf;

// Wenn es keinen Folgeknoten gibt, ist die Rueckgabe NULL

if (nachf == NULL) return NULL;

// Der aktuelle Knoten zeigt auf den Nachfolger des zu

// loeschenden Knoten

nachf = tempZgr->nachf;

// Rueckgabe des Zeigers auf den ausgeketteten Knoten

return tempZgr;

}

Aufbau linear verketteter Listen

Die einfach gekettete Liste ist durch einen Zeiger bestimmt, der auf den ersten

Listenknoten hinweist. Falls dieser Zeiger den Wert NULL besitzt, ist die Liste leer.

Die Funktionsschablone erzeugeKnoten() baut einen Listenknoten mit Datenwert

(Datenteil) und Zeiger (Relationenteil) auf:

// Erzeugen eines Knoten zum Aufbau linear geketteter Listen

template <class T> Knoten<T>*

erzeugeKnoten(const T& merkmal, Knoten<T>* nachfZgr = NULL)

{

Knoten<T>* neuerKnoten;

neuerKnoten = new Knoten<T>(merkmal,nachfZgr);

if (neuerKnoten == NULL)

fehler("[Knoten::erzeugeKnoten] Speicherbelegungsfehler ");

return neuerKnoten;

}

Die Funktionsschablonen zum Einfügen eines Listenknoten am Anfang bzw. zum

Löschen von Listenknoten ermöglichen die Verwaltung von Elementen in einer linear

verketteten Liste:

// Funktionsschablone zum Einfuegen am Listenanfang

template <class T>

void einfuegenVorn(T merkmal, Knoten<T>* & kopf)

{

kopf = erzeugeKnoten(merkmal,kopf);

}

// Loeschen aller Knoten in der Liste

template <class T>

void bereinigeListe(Knoten<T>* &anfang)

{

Knoten<T> *aktZgr, *nachfZgr;

aktZgr = anfang;

while (aktZgr != NULL)

{

nachfZgr = aktZgr->nachfKnoten();

delete aktZgr;

aktZgr = nachfZgr;

}

// Markiere die Liste zu leer

anfang = NULL;

}

37

Algorithmen und Datenstrukturen

Einfügen eines Knoten in eine geordnete Folge von Listenknoten

Häufig besteht der Wunsch, daß die Daten der durch die verkettete Liste

verbundenen Knoten eine geordnete Folge abgeben. Falls eine derartige geordnete

Folge von Listenknoten gefordert ist, wird zweckmäßigerweise jeder neu

hinzukommende Listenknoten direkt an seine Position gebracht und eingefügt:

template <class T>

void geordnEinfuegen(Knoten<T>* &anfang, T merkmal)

{

// aktZgr laeuft durch die Liste

Knoten<T> *aktZgr, *vorZgr, *neuerKnoten;

// vorZgr == NULL signalisiert: Listenende am Anfang

vorZgr = NULL;

aktZgr = anfang;

while (aktZgr != NULL)

{

// bestimme den einzufuegenden Punkt

if (merkmal < aktZgr->daten)

break;

vorZgr = aktZgr;

aktZgr = aktZgr->nachfKnoten();

}

if (vorZgr == NULL)

anfang = erzeugeKnoten(merkmal, anfang);

else

{

//

neuerKnoten = erzeugeKnoten(merkmal);

vorZgr->einfuegenDanach(neuerKnoten);

}

}

Anwendung: Sortieren durch Einfügen in linear geketteten Listen

Die Elemente eines gegebenen Arbeitsspeicherfelds werden in eine geordnete,

verkettete Liste eingefügt:

template <class T>

void verkSortieren(T x[], int n)

{

Knoten<T> *geordnListe = NULL, *aktZgr;

int i;

// Fuege die Elemente aus dem array geordnet in die Liste ein

for (i = 0; i < n; i++)

geordnEinfuegen(geordnListe,x[i]);

// Kopiere die Knoten der Liste in den array

aktZgr = geordnListe;

i = 0;

while (aktZgr != NULL)

{

x[i++] = aktZgr->daten;

aktZgr = aktZgr->nachfKnoten();

}

bereinigeListe(geordnListe);

}

38

Algorithmen und Datenstrukturen

Der folgende Hauptprogrammabschnitt ruft die vorliegende Funktionsschablone zum

Sortieren eines Arbeitsspeicherfelds auf:

void main(void)

{

// Sortiere die Komponeneten des Felds

int x[10] = {22, 11, 33, 55, 44, 77, 66, 99, 88, 13};

verkSortieren(x,10);

cout << "Sortiert: ";

for (int i = 0; i < 10; i++)

cout << x[i] << " ";

cout << endl;

}

2.2.2.1 Einfach gekettete Listen

1. Die Klasse „einfach verkettete Liste“ in C++

Die Klasse „einfach verkettete Liste“ besitzt in C++ folgende Datenstruktur:

39

Algorithmen und Datenstrukturen

vorn

hinten

vorgZgr

aktZgr

position=3

groesse=5

position

Abb.: Die Datenstruktur zur Klasse „verketteteListe“

Zu dieser Struktur gehört die folgende Schnittstellenbeschreibung13:

// Deklaration Verkettete Liste

#include "knoten.h"

template <class T>

class seqListenIterator;

template <class T>

class verketteteListe

{

private:

// Zeiger auf Anfang und Ende der Liste

Knoten<T> *vorn, *hinten;

// fuer Datenzugriff, Einfuegen und Loeschen

Knoten<T> *vorgZgr, *aktZgr;

// Anzahl Listenelemente

int groesse;

// Listenposition, wird benutzt von der Methode "ruecksetzen"

int position;

// Private Methoden zum Zuweisen und Freigeben von Knoten

Knoten<T> *beschaffeKnoten(const T& merkmal,Knoten<T> *nachfZgr=NULL);

void freigabeKnoten(Knoten<T> *z);

// kopiert die Liste L auf die aktuelle Liste

void kopiereListe(const verketteteListe<T>& L);

public:

// Konstruktoren

verketteteListe(void);

verketteteListe(const verketteteListe<T>& L);

// Destruktor

~verketteteListe(void);

// Zuweisungsoperator

verketteteListe<T>& operator= (const verketteteListe<T>& L);

// Methoden zum Ueberpruefen des Listen-Status

int listenGroesse(void) const;

int leereListe(void) const;

// Durchlaufmethoden

void ruecksetzen(int pos = 0);

void naechstes(void);

int endeListe(void) const;

int aktPosition(void) const;

// Methoden zum Einfuegen

void einfuegenVorn(const T& merkmal);

13

vgl. PR22211.CPP, gkliste.h

40

Algorithmen und Datenstrukturen

void einfuegenHinten(const T& merkmal);

void einfuegenAn(const T& merkmal);

void einfuegenDanach(const T& merkmal);

// Methoden zum Loeschen

T loeschenVorn(void);

void loeschenAn(void);

// Datenwiedergewinnung/ Modifikation

T& Daten(void);

// Methode zur Bereinigung der Liste

void bereinigeListe(void);

// Die folgende Klasse benoetigt den Zugriff auf den Listenanfang

friend class seqListenIterator<T>;

};

Methoden zur verketteten Liste

a) private Methoden

Die privaten Methoden beschaffeKnoten()und freigabeKnoten() verwalten

die Speicherbelegung durch Instanzen der Klasse. Falls ein Fehler dabei auftritt,

terminiert das Programm. kopiereListe() kopiert den Inhalt einer Liste in eine

leere Liste.

template <class T>

Knoten<T> *verketteteListe<T>::beschaffeKnoten(const T& merkmal,

Knoten<T>* nachfZgr)

{

Knoten<T> *z;

z = new Knoten<T>(merkmal,nachfZgr);

if (z == NULL) fehler("[gekettete Liste]: Speichebelegungsfehler");

return z;

}

template <class T>

void verketteteListe<T>::freigabeKnoten(Knoten<T> *z)

{

delete z;

}

// kopiere L auf die aktuelle Liste, die leer vorausgestzt wird

template <class T>

void verketteteListe<T>::kopiereListe(const verketteteListe<T>& L)

{

// benutze z fuer den Durchlauf von L

Knoten<T> *z = L.vorn;

int pos;

// Jedes Element von L soll am Ende des aktuellen Objekts eingefuegt

// werden

while (z != NULL)

{

einfuegenHinten(z->daten);

z = z->nachfKnoten();

}

// Rueckkehr, falls die Liste leer ist

if (position == -1) return;

// Ruecksetzen vorgZgr und aktZgr in der neuen Liste

vorgZgr = NULL;

aktZgr = vorn;

for (pos = 0; pos != position; pos++)

{

vorgZgr = aktZgr;

aktZgr = aktZgr->nachfKnoten();

}

}

41

Algorithmen und Datenstrukturen

b) öffentliche Methoden zur verketteten Liste

Konstruktor, Destruktor

// Erzeugen einer leere Liste: Zeiger und Groesse werden auf 0

// gesetzt, die Listenposition auf -1

template <class T>

verketteteListe<T>::verketteteListe(void): vorn(NULL), hinten(NULL),

vorgZgr(NULL),aktZgr(NULL), groesse(0), position(-1)

{}

template <class T>

verketteteListe<T>::verketteteListe(const verketteteListe<T>& L)

{

vorn = hinten = NULL;

vorgZgr = aktZgr = NULL;

groesse = 0;

position = -1;

kopiereListe(L);

}

// Destruktor

template <class T>

verketteteListe<T>::~verketteteListe(void)

{

bereinigeListe();

}

Methoden zum Ruecksetzen / Test / Durchlaufen der Liste

// Ruecksetzen der Position

template <class T>

void verketteteListe<T>::ruecksetzen(int pos)

{

int startPos;

// Falls die Liste leer ist, Rueckkehr

if (vorn == NULL) return;

// Falls die Position ungueltig ist, terminiere das Programm

if (pos < 0 || pos > groesse-1)

fehler("ruecksetzen: Ungueltige Listenposition: ");

// Bewege den Listendurchlaufmechanismus zu pos

if(pos == 0)

{

// Ruecksetzen auf Listenanfang

vorgZgr = NULL;

aktZgr = vorn;

position = 0;

}

else

// Ruecksetzeb aktZgr, vorgZgr und position

{

aktZgr = vorn->nachfKnoten();

vorgZgr = vorn;

startPos = 1;

// Bewegung nach rechts bis position == pos

for(position=startPos; position != pos; position++)

{

// Bewegen der beiden Durchlaufzeiger nach vorn

vorgZgr = aktZgr;

aktZgr = aktZgr->nachfKnoten();

}

}

}

42

Algorithmen und Datenstrukturen

template <class T>

int verketteteListe<T>::listenGroesse(void) const

{

return groesse;

}

template <class T>

int verketteteListe<T>::leereListe(void) const

{

return groesse == 0;

}

// Bewege vorgZgr und aktZgr vorwaerts um einen Knoten

template <class T>

void verketteteListe<T>::naechstes(void)

{

// Falls der Durchlauf das Ende der Liste erreicht hat oder

// die Liste leer ist, kehre zurueck

if (aktZgr != NULL)

{

// Bewege die beiden Zeiger um einen Knoten vorwaerts

vorgZgr = aktZgr;

aktZgr = aktZgr->nachfKnoten();

position++;

}

}

// Wahr (True), falls der aktZgr auf NULL steht

template <class T>

int verketteteListe<T>::endeListe(void) const

{

return aktZgr == NULL;

}

// Rueckgabe der Position des aktuellen Knoten

template <class T>

int verketteteListe<T>::aktPosition(void) const

{

return position;

}

Methoden zum Einfügen

vorn=NULL

hinten=NULL

vorgZgr=NULL

aktZgr=NULL

position=-1

groesse=0

vorn

hinten

vorgZgr=NULL

aktZgr

position=0

groesse=1

Abb.: Einfügen an einer leeren Liste

vorn

hinten

vorgZgr

aktZgr

position=3

43

Algorithmen und Datenstrukturen

groesse=4

vorn

hinten

vorgZgr

aktZgr

position=4

groesse=5

Abb.: Einfügen „hinten“

Mehrere Methoden sind für das Einfügen vorgesehen. einfuegenHinten() fügt

einen Listenknoten hinten am Ende der Liste ein. einfuegenAn() benutzt dazu die

aktuelle Position in der Liste, einfuegenDanach() fügt einen Listenknoten nach

der aktuellen Position ein. Falls die aktuelle Position das Ende der Liste erreicht hat,

wird der Knoten über einfuegenAn() bzw. einfuegenDanach() nach dem

letzten Knoten in die Liste eingebracht.

// Einfuegen "merkmal" am Listenanfang

template <class T>

void verketteteListe<T>::einfuegenVorn(const T& merkmal)

{

// Aufruf "ruecksetzen", falls die Liste nicht leer ist

if (vorn != NULL) ruecksetzen();

einfuegenAn(merkmal);

// einfuegen am Listenanfang

}

// Einfuegen am Listenende

template <class T>

void verketteteListe<T>::einfuegenHinten(const T& merkmal)

{

Knoten<T> *neuerKnoten;

vorgZgr = hinten;

neuerKnoten = beschaffeKnoten(merkmal); // Erzeuge den neuen Knoten

if (hinten == NULL)

// falls die Liste leer ist, einfuegen vorn

vorn = hinten = neuerKnoten;

else

{

hinten->einfuegenDanach(neuerKnoten);

hinten = neuerKnoten;

}

aktZgr = hinten;

position = groesse;

groesse++;

}

Gegeben ist die aktuelle Position durch den Zeiger aktZgr. „einfuegenAn()“ fügt

an dieser Stelle einen neuen Listenknoten mit der Information ein, die im Parameter

von einfuegenAn() übergeben wird. Zur Erzeugung des neuen Knoten dient die

private Methode beschaffeKnoten().

// Einfuegen "merkmal" an die aktuelle Listenposition

template <class T>

void verketteteListe<T>::einfuegenAn(const T& merkmal)

44

Algorithmen und Datenstrukturen

{

Knoten<T> *neuerKnoten;

// 2 Faelle: Einfuegen am anfang oder innerhalb der Liste

if (vorgZgr == NULL)

{

// Einfuegen am Listenanfang. Plaziert auch einen

// Knoten in eine leere Liste

neuerKnoten = beschaffeKnoten(merkmal,vorn);

vorn = neuerKnoten;

}

else

{

// Einfuegen innerhalb der Liste. Plaziert den Knoten nach vorgZgr

neuerKnoten = beschaffeKnoten(merkmal);

vorgZgr->einfuegenDanach(neuerKnoten);

}

// Falls vorgZgr == hinten, wird in eine leere Liste eingefuegt

// oder an das Ende einer nicht leeren Liste. Aktualisiere "hinten"

// und "position"

if (vorgZgr == hinten)

{

hinten = neuerKnoten;

position = groesse;

}

// aktualisiere aktZgr und erhoehe die Listengroesse

aktZgr = neuerKnoten;

groesse++;

// erhoehe die Listengroesse

}

// Einfuegen "merkmal" nach der aktuellen Listenposition

template <class T>

void verketteteListe<T>::einfuegenDanach(const T& merkmal)

{

Knoten<T> *z;