3 Zahlentheoretische Funktionen

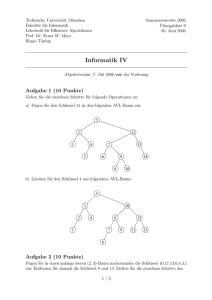

Werbung

42

3

Zahlentheoretische Funktionen

3.1

Definitionen

Im 1. Kapitel haben wir schon zwei Funktionen kennengelernt,

• die Teileranzahlfunktion τ (n), die jeder natürlichen Zahl n die Anzahl ihrer natürlichen Teiler

zuweist, und

• die Teilersummenfunktion σ(n), die jeder natürlichen Zahl n die Summe ihrer natürlichen Teiler

zuweist.

Grundsätzlich beschränkt man sich in der Zahlentheorie auf Funktionen, die auf IN oder IN0 definiert

sind:

Definition 3.1.1 Eine Funktion f : IN → IR heißt zahlentheoretische Funktion.

Allgemein kennt man eine Funktion f : M1 → M2 dann vollständig, wenn man alle Paare (x, f (x))

mit x ∈ M1 kennt. In der grafischen Darstellung entspricht jedem solchen Paar ein Punkt in der

Zeichenebene, und man versucht diese Punkte zu verbinden und erhält den Graph von f . Oder man

stellt diese Paare in einer Wertetabelle zusammen. Allerdings ist diese Methode bei unendlich vielen

solcher Paare etwas aufwendig.

Hat eine Funktion besondere Eigenschaften, dann ergibt sich oft die Möglichkeit, die Wertetabelle zu

reduzieren, da man aus relativ wenigen Funktionswerten die restlichen berechnen kann.

Bei einer symmetrischen Funktion (mit f (−x) = f (x)) reicht es zum Beispiel aus, die Funktion für

alle x ≥ 0 anzugeben. Bei einer linearen Funktion (deren Graph eine Gerade ist,) reichen schon zwei

Paare, aus denen man alle anderen berechnen kann.

Hier betrachten wir im besonderen solche Funktionen, bei denen zur Berechnung der Funktionswerte

der multiplikative Aufbau von IN (aus den Primfaktoren) ausgenutzt werden kann:

Definition 3.1.2 Eine zahlentheoretische Funktion f heißt

(a) multiplikativ, wenn für alle teilerfremden n1 , n2 ∈ IN gilt

f (n1 · n2 ) = f (n1 ) · f (n2 ),

(b) streng multiplikativ, wenn für alle n1 , n2 ∈ IN gilt

f (n1 · n2 ) = f (n1 ) · f (n2 ).

3. Zahlentheoretische Funktionen

43

Beispiele 3.1.3

(1) Die Nullfunktion

o : IN → IN

mit

o(n) := 0

für alle

n ∈ IN

ist streng multiplikativ.

(2) Die Funktion

f : IN → IN

mit

f (1) := 1,

f (n) := 0 für alle n > 1

ist streng multiplikativ.

(3) Die Funktion

f : IN → IN

mit

f (n) := 1 für alle n ∈ IN

ist streng multiplikativ. Sie ist außer der Nullfunktion die einzige multiplikative konstante Funktion.

(4) Die identische Funktion

f : IN → IN

mit

f (n) := n für alle n ∈ IN

mit

f (n) := nk für alle n ∈ IN

ist streng multiplikativ.

(5) Die k-te Potenz-Funktion

f : IN → IN

ist streng multiplikativ.

(6) Ordnet man jedem n ∈ IN das Produkt seiner positiven Teiler zu, dann erhält man die Teilerproduktfunktion p(n). Die Teiler von 6 sind 1, 2, 3, 6, die Teiler von 2 sind 1, 2 und die Teiler

von 3 sind 1, 3, d.h. p(n) ist wegen

36 = p(6) = p(2 · 3),

p(2) · p(3) = 2 · 3 = 6

nicht multiplikativ.

Satz 3.1.4 (a) Sei f eine multiplikative zahlentheoretische Funktion, die nicht die Nullfunktion ist.

Dann gilt

f (1) = 1.

(b) Sind f, g multiplikative zahlentheoretische Funktionen, dann ist die Produktfunktion

f ·g

mit

(f · g)(n) := f (n) · g(n)

für alle n ∈ IN

multiplikativ.

Den Zusammenhang der Multiplikativität mit der eindeutigen Primfaktorzerlegung in IN stellt der

nächste Satz her:

3. Zahlentheoretische Funktionen

44

Satz 3.1.5 Sei f eine zahlentheoretische Funktion, aber nicht die Nullfunktion. Dann gilt:

f ist multiplikativ genau dann, wenn f (1) = 1 und für jedes n ∈ IN, n > 1 mit Primfaktorzerlegung

mr gilt

1

n = pm

1 · . . . · pr

mr

1

f (n) = f (pm

1 ) · . . . · f (pr ).

Wenn also für eine multiplikative zahlentheoretische Funktion die Funktionswerte der Primzahlpotenzen bekannt sind, kann man alle anderen Funktionswerte daraus berechnen. Zum Beispiel folgt

daraus

Korollar 3.1.5.1 (a) Sind f1 , f2 zwei multiplikative zahlentheoretische Funktionen und gilt für jede

Primzahl p und jedes m ∈ IN

f1 (pm ) = f2 (pm ),

dann gilt f1 (n) = f2 (n) für jedes n ∈ IN, d.h. die beiden Funktionen sind identisch.

(b) Die Teileranzahlfunktion τ (n) und die Teilersummenfunktion σ(n) sind multiplikative zahlentheoretische Funktionen.

Bemerkung 3.1.6

τ (n) und σ(n) sind nicht streng multiplikativ.

3.2

Die Eulersche ϕ-Funktion

Nach Satz 2.2.5 gilt: Ist a, m ∈ ZZ, m > 1 und a zu m teilerfremd, dann auch alle übrigen Vertreter

der Restklasse modulo m

a = {b ∈ ZZ; b = a + k · m, k ∈ ZZ}.

Die primen Restklassen sind für die Rechnungen modulo m interessant, da es zu jeder primen Restklasse eine bezüglich der Multiplikation ⊙ in ZZ/m inverse Restklasse gibt.

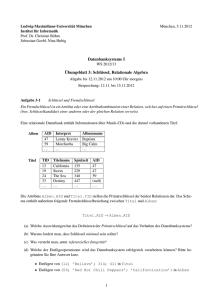

Wir betrachten die Multiplikationstafeln von ZZ/4, ZZ/8 und ZZ/12, aber jeweils nur die primen Restklassen. Zur besseren Lesbarkeit stellen wir die Restklassen durch ihren kleinsten positiven Vertreter

dar:

m=4

1

3

1 3

1 3

3 1

m=8

1

3

5

7

1

1

3

5

7

3

3

1

7

5

5

5

7

1

3

7

7

5

3

1

m = 12

1

5

7

11

1 5 7 11

1 5 7 11

5 1 11 7

7 11 1 5

11 7 5 1

Es gilt

Satz 3.2.1 Seien a, b, m ∈ ZZ, m > 1. Die Menge der primen Restklassen modulo m bildet bezüglich

der Multiplikation in ZZ/m eine kommutative Gruppe.

3. Zahlentheoretische Funktionen

45

Wir wollen die Zahl der primen Restklassen modulo m bzw. der zu m teilerfremden Zahlen aus

{1, 2, 3, . . . , m} bestimmen.

Definition 3.2.2 Sei m ∈ IN, m > 1. Dann sei ϕ(m) die Anzahl der zu m primen Restklassen.

Die Funktion ϕ : IN → IN ist eine zahlentheoretische Funktion und heißt Eulersche ϕ-Funktion.

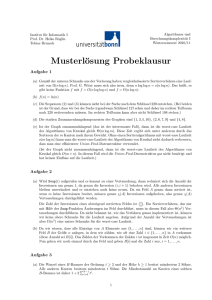

Beispiel 3.2.3

Für kleine m kann man ϕ(m) mehr oder weniger leicht ausrechnen. Die folgende Tabelle gibt

die Funktionswerte für 1 ≤ m ≤ 12 an:

m

ϕ(m)

1 2 3 4 5 6 7 8 9 10 11 12

1 1 2 2 4 2 6 4 6 4 10 4

Wir betrachten zuerst reine Primzahlpotenzen:

Satz 3.2.4 Ist p eine Primzahl und n ∈ IN, dann gilt

1

ϕ(pn ) = pn − pn−1 = pn−1 (p − 1) = pn (1 − ).

p

Wir haben bisher oft das kleinste nichtnegative Restsystem 0, 1, 2, . . . , m − 1 modulo m betrachtet,

aber natürlich kann man jede dieser Zahlen durch eine kongruente Zahl ersetzen und erhält damit ein

anderes vollständiges Restsystem modulo m.

Sind m und n zwei teilerfremde natürliche Zahlen größer 1, dann kann man ein vollständiges Restsystem modulo m · n konstruieren:

Satz 3.2.5 Seien m, n ∈ IN, m, n 6= 1, mit ggT(m, n) = 1. Ist {a1 , ..., am } ein vollständiges Restsystem

modulo m, {b1 , ..., bn } ein vollständiges Restsystem modulo n, dann ist

{ai · n + bj · m,

1 ≤ i ≤ m, 1 ≤ j ≤ n}

ein vollständiges Restsystem modulo m · n.

Daraus folgt

Satz 3.2.6

(a) Seien a, b, m, n ∈ IN, m, n 6= 1, ggT(m, n) = 1.Dann gilt

ggT(a, m) = 1 = ggT(b, n)

⇐⇒

ggT(a · n + b · m, m · n) = 1.

(b) ϕ ist eine multiplikative zahlentheoretische Funktion, d.h. für m, n ∈ IN mit ggT(m, n) = 1 gilt

ϕ(m · n) = ϕ(m) · ϕ(n).

(c) Hat m ∈ IN, m > 1, die kanonische Primfaktorzerlegung m = pk11 · . . . · pkr r , dann gilt

ϕ(m) = pk11 −1 · (p1 − 1) · pk22−1 · (p2 − 1) · . . . · pkr r −1 · (pr − 1) = m · 1 −

1

1

1

· 1−

·...· 1−

.

p1

p2

pr

3. Zahlentheoretische Funktionen

46

Für die nächste Aussage über ϕ betrachten wir zunächst für ein festes m ∈ IN, m > 1, und einen

positiven Teiler d von m alle Zahlen x ∈ {1, 2, 3, . . . , m} mit ggT(x, m) = d. Sei Cd die Menge dieser

Zahlen.

Beispiel 3.2.7

Für m = 24 ergibt sich

C1 = {1, 5, 7, 11, 13, 17, 19, 23},

C4 = {4, 20},

C6 = {6, 18},

C2 = {2, 10, 14, 22},

C8 = {8, 16},

C3 = {3, 9, 15, 21},

C12 = {12},

C24 = {24}.

Offensichtlich tritt jede der Zahlen 1, 2, 3, . . . , 24 in genau einer dieser Mengen auf, d.h. die

Vereinigung dieser Mengen hat genau m = 24 Elemente.

In C1 sind nach Definition ϕ(24) Elemente.

24

a 24

a ∈ C2 genau dann, wenn ggT(a, 24) = 2, d.h. wenn ggT( , ) = 1. Das gilt für ϕ( )

2 2

2

Elemente.

Analog hat C3 ϕ(8) Elemente, C4 ϕ(6 Elemente, C6 ϕ(4) Elemente, C8 ϕ(3) Elemente, C12 ϕ(2)

Elemente und C24 ϕ(1) Elemente.

Allgemein gilt

Satz 3.2.8 Sei m ∈ IN, m > 1. Dann gilt

X

ϕ(d) = n.

d|n,d>0

Beispiel 3.2.9

Wir betrachten einen Stapel mit 12 Karten, die von unten nach oben durchnummeriert sind.

Wir teilen den Stapel in zwei gleich große, nehmen abwechselnd von jedem der Stapel von unten

eine Karte und legen sie auf einen neuen Stapel, und zwar die Karte 7 zuerst, dann die 1, die 8,

die 2 usw. Die neue Reihenfolge ergibt sich aus

Nummer

Neue Pos. von unten

1 2 3 4 5 6 7 8 9 10 11 12

.

2 4 6 8 10 12 1 3 5 7 9 11

Offensichtlich kann man die neue Position a1 einer Karte aus der alten Position a durch

a1 ≡ 2a

mod 13

berechnen.

Gesucht ist jetzt eine Zahl n, so dass nach n-maligem Umsortieren jede Karte wieder auf ihrer

ursprünglichen Stelle liegt, d.h. dass gilt

an ≡ a

mod 13

bzw.

2n · a ≡ a

mod 13.

3. Zahlentheoretische Funktionen

47

Gesucht ist also eine Zahl n ∈ IN mit

2n ≡ 1

mod 13.

Im neuen Stapel kommen alle Platzzahlen zwischen 1 und 12 vor, d.h. Multiplikation der Platzzahlen vorher und nachher ergibt modulo 13 dieselbe Zahl, und es gilt

(2 · 1) · (2 · 2) · . . . · (2 · 12) ≡ 12!

mod 13.

12! und 13 sind teilerfremd, d.h.

212 ≡ 1

mod 13.

Sortiert man den Stapel 12-mal um, dann liegt die Karte mit ursprünglicher Position a an der

Stelle a12 mit

a12 ≡ 212 · a ≡ 1 · a = a mod 13,

also wieder an der ursprünglichen Position.

Ist p eine beliebige Primzahl, dann kann man dieses Spiel mit p − 1 Karten durchführen:

Satz 3.2.10 (Fermat) Sei p eine Primzahl, a ∈ ZZ nicht Vielfaches von p. Dann gilt:

ap−1 ≡ 1

mod p.

Korollar 3.2.10.1 Sei p eine Primzahl, a ∈ ZZ. Dann gilt:

ap ≡ a

mod p.

Wir können Korollar 2.2.7.1 ergänzen:

Korollar 3.2.10.2

(a) Sei p eine Primzahl. Die quadratische Kongruenz“

”

x2 ≡ −1

mod p

ist genau dann lösbar, wenn p 6≡ 3 mod 4.

(b) Insbesondere hat die Kongruenz

(i) für p = 2 die (modulo 2) eindeutige Lösung x ≡ 1 mod 2 und

(ii) für p ≡ 1 mod 4 die (modulo p) verschiedenen Lösungen

x≡

p − 1

!

2

und

x≡−

p − 1

!.

2

Für den Beweis des Satzes von Fermat ist es nicht wesentlich, dass der Modul eine Primzahl ist, sondern

dass alle zum Modul teilerfremden Reste multipliziert werden. Damit folgt als Verallgemeinerung

Satz 3.2.11 (Euler) Sei m ∈ IN, m > 1, a ∈ ZZ mit ggT(a, m) = 1. Dann gilt

aϕ(m) ≡ 1

mod m.

3. Zahlentheoretische Funktionen

48

Korollar 3.2.11.1 Sei m ∈ IN. Gibt es ein a ∈ ZZ mit

am 6≡ a

mod m,

dann ist m zusammengesetzt.

Bemerkung 3.2.12

(1) Es gibt zusammengesetzte natürliche Zahlen m > 1 mit

am ≡ a

mod m

für alle a ∈ ZZ,

die sogenannten Carmichael-Zahlen“. Z.B. sind

”

561 = 3 · 11 · 17

und

1729 = 7 · 13 · 19

Carmichael-Zahlen. Seit 1994 weiß man, dass es unendlich viele Carmichael-Zahlen gibt.

(2) Die Sätze von Euler-Fermat bilden die Grundlage für Algorithmen, die untersuchen, ob ein

m ∈ IN prim oder zusammengesetzt ist.

3.3

Summenfunktion, Möbiussche Umkehrformel

Wir betrachten in diesem Abschnitt die Summenfunktion

F : IN → IR

mit

F (n) :=

X

f (d)

d|n

einer zahlentheoretischen Funktion f . F ist natürlich wieder eine zahlentheoretische Funktion.

Zuerst betrachten wir die Teiler eines Produktes aus zueinander teilerfremden Zahlen.

Beispiel 3.3.1

m = 4 hat die Teiler {1, 2, 4}, n = 15 hat die Teiler {1, 3, 5, 15} und m · n = 60 hat die Teiler

1 = 1 · 1,

10 = 2 · 5,

2 = 2 · 1,

12 = 4 · 3,

3 = 1 · 3,

15 = 1 · 15,

4 = 4 · 1,

5 = 1 · 5,

20 = 4 · 5,

6 = 2 · 3,

30 = 2 · 15,

60 = 4 · 15.

Satz 3.3.2 Seien m, n ∈ IN teilerfremde natürliche Zahlen, dann ist d Teiler von m · n genau dann,

wenn es Teiler d1 von m und d2 von n gibt mit d = d1 · d2 .

Die Faktoren d1 , d2 sind jeweils zueinander teilerfremd, und alle diese Produkte sind verschieden.

3. Zahlentheoretische Funktionen

49

Beispiel 3.3.3

Sei f eine zahlentheoretische Funktion. Für die zugehörige Summenfunktion F erhält man

X

F (60) =

f (d)

d|60

= f (1) + f (2) + f (3) + f (4) + f (5) + f (6) + f (10) + f (12) + f (15) + f (20) + f (30) + f (60)

= f (1 · 1) + f (2 · 1) + f (4 · 1) + f (1 · 3) + f (2 · 3) + f (4 · 3)

+ f (1 · 5) + f (2 · 5) + f (4 · 5) + f (1 · 15) + f (2 · 15) + f (4 · 15)

= f (1) · f (1) + f (2) · f (1) + f (4) · f (1) + f (1) · f (3) + f (2) · f (3) + f (4) · f (3)

+ f (1) · f (5) + f (2) · f (5) + f (4) · f (5) + f (1) · f (15) + f (2) · f (15) + f (4) · f (15)

= f (1) + f (2) + f (4) · f (1) + f (1) + f (2) + f (4) · f (3)

+ f (1) + f (2) + f (4) · f (5) + f (1) + f (2) + f (4) · f (15)

= f (1) + f (2) + f (4) · f (1) + f (3) + f (5) + f (15)

X

X

=

f (d) ·

f (d) = F (4) · F (15).

d|4

d|15

Damit erhält man für die Summenfunktion einer multiplikativen zahlentheoretischen Funktion

Satz 3.3.4 Ist f eine multiplikative zahlentheoretische Funktion, dann ist die zugehörige Summenfunktion F auch multiplikativ.

Da die konstante Funktion

f (n) := 1

für alle nıIN

und die Identität

id(n) := n

für alle n ∈ IN

multiplikativ sind, erhält man als sofortige Folgerung die schon früher bewiesene Feststellung:

Korollar 3.3.4.1

tiv.

(a) Die Teileranzahlfunktion τ und die Teilersummenfunktion σ sind multiplika-

(b) Sei k ∈ IN ∪ {0}. Die allgemeine Teilerfunktion“

”

X

σk (n) :=

dk

d|n

ist multiplikativ.

Wir betrachten eine weitere multiplikative Funktion:

Definition 3.3.5

1

µ(n) := 0

(−1)r

Die Funktion µ : IN → IN0 mit

falls n = 1,

falls es eine Primzahl p gibt mit (p2 ) | n,

falls n genau r verschiedene Primteiler besitzt, aber kein Primzahlquadrat als Teiler.

heißt Möbiussche µ-Funktion.

3. Zahlentheoretische Funktionen

50

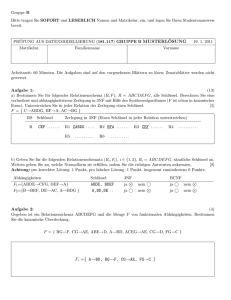

Beispiel 3.3.6

Die folgende Tabelle gibt die Funktionswerte für 1 ≤ m ≤ 12 an:

m

µ(m)

1 2

3 4 5 6 7 8 9 10 11 12

1 −1 −1 0 −1 1 −1 0 0 1 −1 0

Satz 3.3.7 Die Möbiussche µ-Funktion ist multiplikativ.

Damit ist die zugehörige Summenfunktion F ebenfalls multiplikativ. Wir berechnen zuerst einige

Funktionswerte von F :

Beispiele 3.3.8

(1) Funktionswerte für 1 ≤ m ≤ 12 an:

m

F (m)

1 2 3 4 5 6 7 8 9 10 11 12

1 0 0 0 0 0 0 0 0 0 0 0

(2) Für eine Primzahl p und k ∈ IN gilt F (pk ) = 0.

Mit der Multiplikativität von F erhält man

Satz 3.3.9 Für beliebiges n ∈ IN gilt

F (n) =

X

d|n

(

1

µ(d) =

0

für n = 1,

für n > 1.

Die zu f gehörende Summenfunktion F ist mit Hilfe von f definiert worden. Man kann nun aber auch

f mit Hilfe von F ausdrücken. Dazu ein Hilfssatz:

Satz 3.3.10 Seien c, d, n ∈ IN beliebig. Dann gilt

n

d | n und c |

⇐⇒

d

c|n

und

d|

n

.

c

Satz 3.3.11 (Möbiussche Umkehrformel) Sei f eine zahlentheoretische Funktion, F die zugehörige

Summenfunktion. Dann gilt

X n

X

n

µ( )F (d).

f (n) =

µ(d)F ( ) =

d

d

d|n

d|n

Ist f multiplikativ, dann auch F . Es gilt aber auch die Umkehrung

Satz 3.3.12 Sei f eine zahlentheoretische Funktion, F die zugehörige Summenfunktion. Ist F multiplikativ, dann ist auch f multiplikativ.

Bemerkung 3.3.13

Mit Satz 3.2.8 erhält man damit einen weiteren Beweis für die Multiplikativität der Eulerschen

ϕ-Funktion.

3. Zahlentheoretische Funktionen

3.4

51

Asymmetrische Kryptosysteme

Bei früheren Systemen zur Ver- und Entschlüsselung von geheimen Nachrichten mußten Sender und

Empfänger einen gemeinsamen geheimen Schlüssel austauschen. Mit diesem Schlüssel wurde eine Botschaft (genant Klartext) von dem Sender in einen Geheimtext verschlüsselt, an den Empfänger gesandt

und dort wieder mit Hilfe des Schlüssels in den Klartext übersetzt.

Diese Systeme sind insofern symmetrisch, als auch der Empfänger Botschaften verschlüsseln und der

Sender diese entschlüsseln kann.

Wir betrachten dagegen z.B. unser Postsystem: Wenn Sender A einem Empfänger B eine Botschaft

zusenden will, schreibt er die (jedem zugängliche) Adresse auf einen Umschlag und wirft diesen in

den Briefkasten des Empfängers (oder läßt das von Postzustellern machen). Wenn die Nachricht im

Briefkasten liegt, ist sie für niemanden zugänglich außer für den Empfänger, der als einziger einen

Schlüssel für diesen Briefkasten hat. Auch der Sender kommt nicht mehr an die Nachricht heran.

Ein solches asymmetrisches System beruht also auf einem Paar von Schlüsseln für jeden Empfänger,

nämlich einem öffentlichen Schlüssel zur Verschlüsselung, der im Prinzip jedem zugänglich ist (bei

unserem Beispiel ist das die Adresse des Empfängers), und einem geheimen Schlüssel zum Entschlüsseln, der nur dem Empfänger zugänglich ist (in unserem Beispiel ist das der Postfachschlüssel).

Wir wollen den öffentlichen Schlüssels des Empfängers B mit EB und den geheimen Schlüssel mit DB

bezeichnen. Dieselben Bezeichnungen verwenden wir auch für die Ver- bzw. Entschlüsselung, d.h. ein

Klartext m wird durch Verschlüsselung zu EB (m) und ein Geheimtext M durch Entschlüsselung zu

DB (M ).

Sind die öffentlichen und privaten Schlüssel für jeden Teilnehmer des Systems bereitgestellt, dann

ergibt sich folgendes Verfahren:

(a) A sendet an B eine Nachricht m, indem er

• den öffentlichen Schlüssel EB von B heraussucht,

• die Nachricht m mittels EB verschlüsselt und

• die verschlüsselte Nachricht EB (m) an B sendet.

(b) B kann den Geheimtext EB (m) entschlüsseln, da nur er den privaten Schlüssel DB kennt:

DB EB (m) = m.

(c) Kein anderer Teilnehmer kann EB (m) entschlüsseln, da man aus der Kenntnis von öffentlichem

Schlüssel und Geheimtext nicht auf den privaten Schlüssel schließen kann.

Hier seien die wesentlichen Vor- und Nachteile eines solchen Systems aufgeführt:

• Ein Schlüsselaustausch ist nicht notwendig: Man kann jedem Teilnehmer des Systems ohne vorherige Verabredung eine geheime Nachricht senden. Ein solches Verfahren ist ideal für eine offene

Kommunikation.

3. Zahlentheoretische Funktionen

52

• Man braucht nur sehr wenige Schlüssel: Bei symmetrischen

Verfahren brauchen je zwei Teilneh n

n · (n − 1)

mer einen Schlüssel. n Teilnehmer brauchen also

Schlüssel, z.B. bei 1000

=

2

2

Teilnehmern ca. 500 000 Schlüssel.

Bei einem asymmetrischen Verfahren braucht man aber nur zwei Schlüssel für jeden Teilnehmer,

d.h. bei n Teilnehmern 2n Schlüssel, also z.B. bei 1000 Teilnehmern 2000 Schlüssel.

• Kommt bei einem symmetrischen Verfahren ein neuer Teilnehmer dazu, dann muß er mit allen

bisherigen Teilnehmern je einen Schlüssel tauschen.

Bei einem asymmetrischen Verfahren muß nur das Verzeichnis der öffentlichen Schlüssel um einen

Eintrag erweitert werden, nämlich um den öffentlichen Schlüssel des neuen Teilnehmers.

• Es ist bislang kein asymmetrisches Verfahren bekannt, das sowohl als sicher gilt als auch schnell

ist.

• Auch bei einem asymmetrischen System braucht man ein Schlüsselmanagement. Es muß z.B.

unterbunden werden, daß ein Teilnehmer C einen Briefkasten mit der Adresse von B aufstellt

und damit die für B bestimmten Nachrichten abfängt.

Für über das Internet abgeschlossene Geschäfte braucht man zur Rechtsverbindlichkeit eine elektronische Unterschrift. Auch hier kann ein asymmetrisches Verfahren angewendet werden. Um eine

Nachricht m zu signieren, verschlüsselt sie der Sender A mit seinem geheimen Schlüssel DA und

veröffentlicht die signierte Nachricht DA (m) zusammen mit m. Dann kann jeder andere Teilnehmer

diese Signatur verifizieren: Er wendet auf die verschlüsselte Nachricht den öffentlichen Schlüssel EA

von A an und überprüft die Gleichung

EA DA (m) = m.

Der RSA-Algorithmus nutzt die unregelmäßige Verteilung der Primzahlen aus und verwendet zur

Ver- und Entschlüsselung von Nachrichten mittels eines asymmetrischen Systems die Aussage des

Satzes von Euler-Fermat:

Vergabe der Schlüssel: Eine Schlüsselvergabestelle wählt für jeden Teilnehmer ein Paar p und q

von großen Primzahlen aus und bildet das Produkt n = p · q. Dann berechnet sie

ϕ(n) = (p − 1) · (q − 1)

und sucht zwei Zahlen e und d heraus mit der Eigenschaft

e · d ≡ 1 mod ϕ(n).

Zum Beispiel wählt sie für e eine Primzahl, die größer ist als max(p, q) und damit auch teilerfremd zu

ϕ(n). Mit dem euklidischen Algorithmus erhält man leicht die zugehörige Inverse d.

Dann werden dem Teilnehmer das Paar (e, n) als öffentlicher und die Zahl d als geheimer Schlüssel

zugeteilt. Es ist nicht sinnvoll, dem Teilnehmer die Parameter p und q mitzuteilen, damit die anderen

Teilnehmer nicht diese Zahlen erfahren. Sie könnten dann d bestimmen.

Verschlüsselung: Um eine Nachricht an B zu schicken, wandelt man den Text in eine Folge von

Zahlen um (z.B. mit der ASCII-Kodierung). Man kann also den Klartext auffassen als Zahl m. Weiter

3. Zahlentheoretische Funktionen

53

können wir annehmen, daß m ≤ n gilt. Sonst zerlegt man den Klartext in Blöcke mit vorher festgelegter

Länge, so dass immer m < n gilt.

Dann sucht man den öffentlichen Schlüssel von B heraus und ermittelt den Rest c mit

c ≡ me

mod n.

Dann ist c der zu übermittelnde Geheimtext.

Entschlüsselung: Der Empfänger wendet seinen geheimen Schlüssel d auf den Geheimtext c an,

indem er f (m) mit 1 ≤ f (m) ≤ m und

f (m) ≡ cd

mod n

bestimmt. Das Verfahren arbeitet dann korrekt, wenn immer f (m) = m gilt:

Satz 3.4.1 Seien p, q, n, e, d wie oben definiert. Für jede natürliche Zahl m ≤ n gilt f (m) = m.

Sicherheit des Verfahrens: Wenn ein Angreifer die Zahl ϕ(n) bestimmen könnte, dann würde er d

als Inverses von e modulo ϕ(n) berechnen können. Wegen

ϕ(p · q) = (p − 1) · (q − 1)

ist die Bestimmung von ϕ(n) gleichbedeutend mit der Bestimmung der Primfaktoren von n.

54

4 Approximation von Irrationalzahlen durch

rationale

Aus der Analysis ist bekannt, daß sich jede Irrationalzahl durch Folgen rationaler Zahlen approximieren läßt. Dabei können verschiedene Folgen gewählt werden, z.B. die Dezimalbruchentwicklung der

Irrationalzahl.

Allen diesen Folgen ist gemeinsam, daß die Folge der zugehörigen Nenner nicht beschränkt ist.

Im folgenden wird untersucht, welche rationale Zahlen mit möglichst kleinem Nenner für eine möglichst

gute Approximation zu wählen sind. Weiter geben wir quantitative Aussagen über die Güte der Approximation einer Irrationalzahl an.

4.1

Kettenbrüche

a

c

1

Zwei beliebige rationale Zahlen und kann man als ganzzahlige Vielfache z.B. von

darstellen,

b

d

bd

d.h. die Streckenlängen vom Nullpunkt zu den Punkten, die den beiden Zahlen entsprechen, sind

ganzzahlige Vielfache einer festen Streckenlänge, die man als gemeinsame Maßeinheit betrachten kann.

Die beiden Strecken sind also kommensurabel.

Umgekehrt erhält man zu zwei kommensurablen Strecken durch das Verfahren der Wechselwegnahme

das größte gemeinsame Maß der beiden Strecken.

Die Wechselwegnahme bei Strecken entspricht dem euklidischen Algorithmus für natürliche Zahlen,

bei dem ebenfalls ein gemeinsames Maß, nämlich der größte gemeinsame Teiler, gefunden wird.

Wir wenden diesen Algorithmus auf irrationale Zahlen a, b an:

a = q1 · b + r1

b = q2 · r1 + r2

r1 = q3 · r2 + r3

usw.

(q1 ∈ IN; 0 ≤ r1 < b)

(q2 ∈ IN; 0 ≤ r2 < r1 )

(q3 ∈ IN; 0 ≤ r3 < r2 )

√

Für das Beispiel a = 2, b = 1 erhält man:

√

√

2 = 1 · 1 + ( 2 − 1)

√

√

√

√

1 = 2 · ( 2 − 1) + (3 − 2 2)

= 2 · ( 2 − 1) + ( 2 − 1)2 .

√

√

√

√

√

√

2 − 1 = 2 · ( 2 − 1)2 + ( 2 − 1) · (3 − 2 2) = 2 · ( 2 − 1)2 + ( 2 − 1)3

√

Jede weitere Zeile entsteht nun durch Multiplikation der aktuellen Zeile√mit 2 − 1. Der Algorithmus

bricht also nie ab und ergibt daher kein gemeinsames Maß der Zahlen 2 und 1.

4. Approximation von Irrationalzahlen durch rationale

55

Wir führen den euklidischen Algorithmus nochmals für die natürlichen Zahlen 105 und 24 aus und

geben die entsprechenden Gleichungen in einer Bruchdarstellung dar:

übliche Schreibweise

Bruchschreibweise

105

9

=4+

24

24

6

24

=2+

9

9

3

9

=1+

6

6

6

=2

3

105 = 4 · 24 + 9

24 = 2 · 9 + 6

9=1·6+3

6=2·3

Die rechte Seite liefert schrittweise

105

=4+

24

Für a =

√

1

6

2+

9

1

=4+

2+

1+

1

=4+

1

3

6

.

1

2+

1+

1

2

2 und b = 1 erhält man analog

übliche Schreibweise

√

√

2 = 1 · 1 + ( 2 − 1)

√

√

1 = 2 · ( 2 − 1) + ( 2 − 1)2

√

√

√

2 − 1 = 2 · ( 2 − 1)2 + ( 2 − 1)3

√

√

√

( 2 − 1)2 = 2 · ( 2 − 1)3 + ( 2 − 1)4

Bruchschreibweise

√

2

2−1

=1+

1

1

√

1

√

= 2 + ( 2 − 1)

2−1

√

1

√

= 2 + ( 2 − 1)

2−1

√

1

√

= 2 + ( 2 − 1)

2−1

√

Wieder

liefert die rechte Seite schrittweise eine jetzt nicht abbrechende Kettenbruchdarstellung“ von

√

”

2, nämlich

√

1

.

2=1+

1

2+

1

2+

1

2+

2 + ...

Definition 4.1.1 Sei α0 ∈ IR beliebig. Weiter sei

ai := [αi ] := max{n ∈ ZZ; n ≤ αi }

und

αi+1 := (αi − ai )−1 ,

i ≥ 0, falls αi − ai 6= 0.

[a0 ; a1 , a2 , ...] heißt endliche oder unendliche (regelmäßige) Kettenbruchentwicklung von α0 .

4. Approximation von Irrationalzahlen durch rationale

56

Bemerkungen 4.1.2 (1) In den bisher betrachteten Beispielen ist der Zähler einheitlich 1. Diese

Kettenbrüche heißen regulär.

(2) Für unsere Beispiele erhalten wir

105

= [4; 2, 1, 2],

24

√

2 = [1; 2, 2, 2, 2, . . .] =: [1; 2].

(3) Zu jeder reellen Zahl α0 erhält man eine eindeutige Kettenbruchdarstellung.

Ist α0 irrational, dann auch alle anderen αi , und man erhält eine unendliche Folge (ai )i∈IN0

ganzer Zahlen mit ai ∈ IN für i ∈ IN.

(4) Kettenbrüche stellen also wie Dezimalbrüche sowohl rationale als auch irrationale Zahlen dar.

Während aber zu einer rationalen Zahl auch ein unendlicher (periodischer) Dezimalbruch gehören

kann, gilt: Die Kettenbruchdarstellung einer Zahl α0 ist genau dann endlich, wenn α0 ∈ Q.

I

(5) Weitere Beispiele:

41

hat die Kettenbruchentwicklung [4; 1, 1, 4].

9

√

41 = 6, 403124... hat die Kettenbruchentwicklung [6; 2, 2, 12, 2, 2, 12, 2, 2, ..] = [6; 2, 2, 12].

e = 2, 7182818284... hat die Kettenbruchentwicklung [2; 1, 2, 1, 1, 4, 1, 1, 6, 1, 1, 8, 1, 1, 10, 1, 1, 12, 1, 1, ...].

Die Kettenbruchentwicklung von π ist unregelmäßig.

Sei nun a0 ∈ ZZ und (ai )i∈IN eine Folge in IN. Wir wollen zeigen, daß die Folge der endlichen Kettenbrüche ([a0 ; a1 , .., ai ])i∈IN gegen die Zahl α mit dem unendlichen Kettenbruch [a0 ; a1 , a2 , ...] konvergiert.

Definition 4.1.3 Sei (a0 , a1 , ..., aj (, ...)) eine endliche Folge (mit k + 1 Elementen) oder eine unendliche Folge ganzer Zahlen mit ai ∈ IN, i ≥ 1.

(a) Ai := [a0 ; a1 , .., ai ], i ≥ 0, heißt i-ter Näherungsbruch von [a0 ; a1 , a2 , ...]. Ist die Folge endlich

und i > k, dann sei Ai := Ak .

(b) Für 0 ≤ i ≤ k (endliche Folge) bzw. i ≥ 0 sei

Bemerkungen 4.1.4

p−2 := 0,

p−1 := 1,

pi := ai pi−1 + pi−2 ,

q−2 := 1,

q−1 := 0,

qi := ai qi−1 + qi−2 .

(1) Aus der Definition folgt pi ∈ ZZ, qi ∈ IN für alle i ≥ 0.

(2) Ist die Folge (ai ) unendlich, dann ist (qi ) unbeschränkt.

Satz 4.1.5 Sei (a0 , a1 , ..., aj (, ...)) eine endliche Folge (mit k + 1 Elementen) oder eine unendliche

Folge ganzer Zahlen mit ai ∈ IN, i ≥ 1.

Weiter seien (Ai )i≥0 , (pi )i≥−2 , (qi )i≥−2 wie in Definition 4.1.3 und x > 1. Dann gilt:

(a) [a0 ; a1 , a2 , ..., ai , x] = [a0 ; a1 , a2 , ..., ai−1 , ai +

pi x + pi−1

1

]=

x

qi x + qi−1

für alle i ≥ 0.

4. Approximation von Irrationalzahlen durch rationale

(b) Ai =

pi

,

qi

57

i ≥ 0.

(c) pi−1 · qi − pi · qi−1 = (−1)i

für i ≥ −1.

Insbesondere sind pi , qi teilerfremd für alle i ≥ −2.

(d) Ai−1 − Ai =

(−1)i

qi−1 qi

für alle i ≥ 1.

(e) pi−2 · qi − pi · qi−2 = (−1)i−1 ai

(f ) Ai − Ai−2 =

(−1)i ai

qi−2 qi

für alle i ≥ 0.

für alle i ≥ 2.

(g) A0 < A2 < A4 < .... < A5 < A3 < A1 ,

d.h. ([A2i , A2i+1 ])i≥0 bildet eine Intervallschachtelung.

Damit erhält man folgenden Konvergenzsatz:

Satz 4.1.6 Ist a0 ∈ ZZ, (ai )i∈IN eine unendliche Folge in IN, und Ai der i-te Näherungsbruch des

unendlichen Kettenbruchs [a0 ; a1 , a2 , ...]. Dann konvergiert (Ai )i∈IN .

α := lim Ai

i→∞

ist irrational, und es gilt

A0 < A2 < ... < α < ... < A3 < A1 .

Der Grenzwert α ist durch den unendlichen Kettenbruch [a0 ; a1 , a2 , ...] eindeutig festgelegt. Der nächste

Satz zeigt, daß auch die Umkehrung gilt, d.h., daß zwei verschiedene Kettenbrüche nicht denselben

Grenzwert haben können, und er zeigt, daß der Grenzwert gerade die Zahl ist, aus der mit Hilfe der

Verallgemeinerung des euklidischen Algorithmus der Kettenbruch gewonnen werden kann.

Satz 4.1.7 (a) Zwei Kettenbrüche [a0 ; a1 , a2 , . . . , ak ], [a′0 ; a′1 , a′2 , . . . , a′l ] mit ak 6= 1 6= a′l und k 6= l

I gibt es genau

oder ak 6= a′l stellen zwei verschiedene (rationale) Zahlen dar, d.h. zu jedem α ∈ Q

einen (endlichen) Kettenbruch mit letzter Ziffer ungleich 1.

(b) Jedes irrationale α ist Grenzwert genau eines unendlichen Kettenbruchs. Man erhält ihn mit

dem in Definition 4.1.1 beschriebenen Verfahren.

(c) Ist α irrational, und sind zu der zugehörigen Kettenbruchentwicklung Ai , i ≥ 0, und pi , qi , i ≥ −2,

wie in Definition 4.1.3, dann gilt

|α − Ai | = |α −

1

1

pi

|<

< 2.

qi

qi qi+1

qi

Wir identifizieren in Zukunft einen unendlichen Kettenbruch mit seinem Grenzwert, d.h. wir schreiben

α = [a0 ; a1 , a2 , ...].

Kettenbrüche eignen sich nicht nur (besser als Dezimalbrüche) zur Charakterisierung rationaler Zahlen,

sondern auch zur Charakterisierung von quadratischen Irrationalzahlen:

4. Approximation von Irrationalzahlen durch rationale

58

Definition 4.1.8 Sei α = [a0 ; a1 , a2 , ...] ein unendlicher Kettenbruch, αi , i ≥ 0, wie in Definition

4.1.1, (d.h. αi = [ai ; ai+1 , ...]).

Gibt es k, n ∈ ZZ mit k ≥ 0, n > 0, und αi+n = αi für alle i > k, dann heißt der Kettenbruch

periodisch (mit Vorperiode“ a0 , ..., ak und Periode“ ak+1 , ..., ak+n ).

”

”

Ist k = 0, dann heißt der Kettenbruch reinperiodisch. Schreibweise: [a0 ; a1 , .., ak , ak+1 , ..., ak+n ].

Satz 4.1.9 Die Kettenbruchentwicklung von α ∈ IR ist periodisch genau dann, wenn α eine irrationale

Quadratwurzel, also algebraisch vom Grad 2 ist.

Bemerkung 4.1.10 Ein periodischer Kettenbruch α = [a0 ; a1 , .., ak , ak+1 , ..., ak+n ] läßt sich wegen

αk+1 = [ak+1 ; ak+2 , ..., ak+n , αk+1 ] =

αk+1 pk+n−1 + pk+n−2

αk+1 qk+n−1 + qk+n−2

leicht berechnen.

1 √

Beispiel 4.1.11 [1; 1] = ( 5 + 1),

2

[2; 2] = 1 +

√

2,

[x; 2x] =

√

1 + x2 .

Bemerkung 4.1.12 α ∈ IR ist also algebraisch vom Grad 1 (rational) genau dann, wenn die zugehörige Kettenbruchentwicklung endlich ist, und algebraisch vom Grad 2 (irrationale Quadratwurzel)

genau dann, wenn sie periodisch ist.

Man kennt keine entsprechende Charakterisierung algebraischer Zahlen vom Grad 3. Insbesondere

weiß man nicht, ob für solche Zahlen die Glieder der Kettenbruchentwicklung beschränkt sind.

4.2

Beste Approximationen

Sei q ∗ ∈ IN ein fester maximaler Nenner.

Wir untersuchen, welche Brüche mit nichtgrößerem Nenner eine reelle Zahl α ∈ IR möglichst gut

approximieren, und zeigen, dass dies die entsprechenden Näherungsbrüche von α sind.

Beispiel 4.2.1 Die Kettenbruchentwicklung von π beginnt mit [3; 7, 15, 1, 292, 1, 1, ...]. Die Näherungsbrüche

sind

22

3

,

[3] = , [3; 7] =

1

7

[3; 7, 15] =

[3; 7, 15, 1, 292] =

333

,

106

103993

,

33102

355

,

113

104348

[3; 7, 15, 1, 292, 1] =

,

33215

[3; 7, 15, 1] =

3 ist unter allen Brüchen“ mit Nenner 1 die beste Approximation von π,

”

22

unter allen Brüchen mit Nenner ≤ 7,

7

333

unter allen Brüchen mit Nenner ≤ 106 und

106

355

unter allen Brüchen mit Nenner ≤ 113.

113

....

4. Approximation von Irrationalzahlen durch rationale

59

p

mit p, q ∈ ZZ, 1 ≤ q ≤ q ∗ .

q

a

A heißt beste Approximation von α bezüglich q ∗ , wenn für alle mit a, b ∈ ZZ, 1 ≤ b ≤ q ∗ , gilt

b

a

p

|α − | < |α − |.

q

b

Definition 4.2.2 Sei α ∈ IR, q ∗ ∈ IN, A =

Satz 4.2.3 Sei α irrational,

pi

der i-te Näherungsbruch von α, i > 1. Dann gilt:

qi

(a) Für alle a, b ∈ ZZ mit 1 ≤ b ≤ qi und

a

pi

6=

ist

b

qi

|qi α − pi | < |bα − a|.

(b)

pi

ist die beste Approximation von α bezüglich qi .

qi

Bemerkung 4.2.4 Die Näherungsbrüche sind nicht die einzigen besten Approximationen bezüglich

des Nenners. Seien nämlich durch

c · pi + pi−1

,

c · qi + qi−1

0 < c < ai+1 ,

die sogenannten Nebennäherungsbrüche definiert.

Die Nebennäherungsbrüche sind streng monoton in c, und zwar wachsend für ungerades i und fallend

pi+1

pi−1

(c = 0) und

(c = an+1 ), also auf der bezüglich

für gerades i. Außerdem liegen sie zwischen

qi−1

qi+1

pi

α entgegengesetzten Seite von .

qi

p

p

Man kann zeigen, daß nur dann beste Approximation bezüglich q ist, wenn Näherungsbruch oder

q

q

Nebennäherungsbruch ist. Damit läßt sich 4.2.3 (b) folgendermaßen verschärfen:

Sei i > 1, q ∗ ∈ IN beliebig mit

(

qi+1 ,

falls ai+1 = 1,

.

q∗ <

1

qi−1 + 2 ai+1 qi , falls ai+1 > 1

Dann ist

pi

die beste Approximation von α bezüglich q ∗ .

qi

Beispiel 4.2.5 Die Nebennäherungsbrüche zu π sind

3c0 + 1

,

c0

1 ≤ c0 ≤ 6,

22c1 + 3

,

7c1 + 1

1 ≤ c1 ≤ 14,

355c3 + 333

,

113c3 + 106

1 ≤ c3 ≤ 291,

Diese sind beste Approximationen bezüglich ihres Nenners für

c0 > 3,

c1 > 7,

c3 > 145.

Die Fehler bei Approximation durch die Näherungsbrüche sind

10−1 ,

10−3 ,

8 · 10−5 ,

3 · 10−7 ,

....

....

4. Approximation von Irrationalzahlen durch rationale

Satz 4.2.6 (Hurwitz) Sei α irrational. Dann gibt es eine Folge rationaler Zahlen

60

p

mit

q

1

q · |qα − p| < √ ,

5

und die Konstante

√

5 ist bestmöglich (d.h. sie kann nicht durch ein c >

√

5 ersetzt werden).

Bemerkung 4.2.7 Zwei irrationale Zahlen α, β heißen zueinander äquivalent, wenn es Zahlen

r, s, t, u ∈ ZZ gibt mit

rβ + s

und

ru − st = ±1.

α=

tβ + u

Das gilt genau dann, wenn die Kettenbruchentwicklungen von α und β bis auf jeweils endlich viele

Glieder übereinstimmen, d.h. wenn es

k, l ∈ IN,

a0 , b0 ∈ ZZ,

ai , bj ∈ IN,

1 ≤ i ≤ k,

1≤j≤l

und ein irrationales

γ

gibt mit

α = [a0 ; a1 , ..., ak , γ],

β = [b0 ; b1 , ..., bl , γ].

Für die Aussage des Satzes von Hurwitz ist nur γ wesentlich.

Schließt man nun bei den Überlegungen

zu diesem Satz√[1; 1] und die dazu äquivalenten Zahlen aus,

√

dann kann man die Konstante 5 durch die Konstante 8 ersetzen.

Schließt man

√ weiter [2; 2] und die dazu äquivalenten Zahlen aus, dann erhält man als neue bestmögliche

221

usw.

Konstante

5

61

Inhaltsverzeichnis

0 Vorwort

1

1 Teilbarkeitslehre

4

1.1

Teilbarkeit, Division mit Rest . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

4

1.2

Teiler, Primzahlen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

7

1.3

Hauptsatz der elementaren Zahlentheorie . . . . . . . . . . . . . . . . . . . . . . . . .

13

1.4

Teilermenge, Teileranzahl . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

15

1.5

Größter gemeinsamer Teiler, kleinstes gemeinsames Vielfaches, euklidischer Algorithmus 19

2 Kongruenzen

25

2.1

Definition, Rechenregeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

25

2.2

Restklassen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

29

2.3

Teilbarkeitsregeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

32

2.4

Lineare Kongruenzen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

34

2.5

Simultane lineare Kongruenzen, der chinesische Restsatz . . . . . . . . . . . . . . . . .

38

3 Zahlentheoretische Funktionen

42

3.1

Definitionen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

42

3.2

Die Eulersche ϕ-Funktion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

44

3.3

Summenfunktion, Möbiussche Umkehrformel . . . . . . . . . . . . . . . . . . . . . . .

48

3.4

Asymmetrische Kryptosysteme . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

51

4 Approximation von Irrationalzahlen durch rationale

54

4.1

Kettenbrüche . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

54

4.2

Beste Approximationen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

58

Inhalt, Literatur, Stichwortverzeichnis

61

Index

b | a, 5

Ta , 7

IN, 1

Q,

I 1

ZZ/m, 29

ZZ, 1

ggT, 20

kgV, 23

µ(m), 49

a, 29

σ(n), 16

τ (n), 16

ϕ(m), 45

Äquivalenz

klasse, 29

Äquivalenzrelation, 2

Beweis

direkter, 2

durch Widerspruch, 2

indirekter, 2

mit vollständiger Induktion, 2

Diophant, 35

diophantische Gleichung, 35

Division mit Rest, 6

Einheit, 8

Eratosthenes

Sieb des, 8

euklidischer Algorithmus, 22

Euler

-sche ϕ-Funktion, 45

Fakultät, 12

Fermat-Zahlen, 27

Hasse-Diagramm, 18

Hauptnenner, 23

Hauptsatz der elementaren Zahlentheorie, 14

inkongruent, 26

Integritätsbereich, 31

Kürzungsregel, 28

Kettenbruch, 56

Komplementärteiler, 4

kongruent, 26

Kongruenz

eindeutige Lösung einer linearen, 35

Lösung einer linearen, 34

Lösungsanzahl einer linearen, 35

lineare, 34

simultane, 39

Linearkombination, 6

Möbiussche

µ-Funktion, 49

Umkehrformel, 50

Mersenne

sche Primzahl, 17

sche Zahl, 11

Modul, 26

multiplikativ, 42

streng, 42

natürliche Zahl, 1

nullteilerfrei, 31

Ordnungsrelation, 2

Peano-Axiome, 1

Polynomdivision, 7

Primfaktorzerlegung, 14

kanonische, 14

Primteiler, 8

Primzahl, 8

-drillinge, 11

-vierlinge, 11

-zwillinge, 11

Quersumme, 25, 33

alternierende, 33, 34

Relation, 2

Repräsentant, 29

Rest, 6

Restklasse, 29

prime, 31

Restsystem, 29

kleinstes nichtnegatives, 29

62

INDEX

vollständiges, 29

Ring

kommutativer mit Einselement, 31

Summenfunktion, 48

Teilbarkeitsrelation, 5

Teiler, 4

echter, 8

größter gemeinsamer, 20

trivialer, 8

Teileranzahlfunktion, 16

teilerfremd, 20

paarweise, 20

Teilermenge, 7

Teilersummenfunktion, 16

Vertreter, 29

Vielfaches, 4

echtes, 8

kleinstes gemeinsames, 23

triviales, 8

vollkommene Zahl, 17

Wechselwegnahme, 21

Wohlordnungssatz, 2

zusammengesetzte Zahl, 8

63