Internet Technologie

Werbung

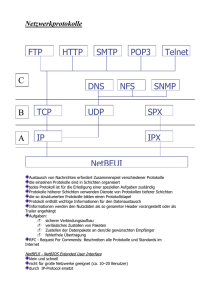

Internet Technologie • • • • • Grundlagen der Datenübertragung Netzwerkprotokolle TCP/IP und das Internet Client/Server-Anwendungen im Internet Internet-Dienste: – – – – Domain Name Service (DNS) FTP SMTP und POP World Wide Web © Abteilung für Wirtschaftsinformatik Folie 1 Grundlagen der Datenübertragung © Abteilung für Wirtschaftsinformatik Folie 2 Netzwerkprotokolle • Regeln für die Kommunikation zwischen Rechnern – Format der übertragenen Daten – Beschreibung des Auf- und Abbaus einer Verbindung – Schichtenmodell von aufeinander aufbauenden Protokollen • Beispiele für (proprietäre) Netzwerkprotokolle – – – – – SNA (Systems Network Architecture) von IBM TRANSDATA von SNI DNA (Digital Network Architecture) von DEC DCA (Distributed Communications Architecture) von Unisys ... © Abteilung für Wirtschaftsinformatik Folie 3 Schichtenmodell © Abteilung für Wirtschaftsinformatik Folie 4 ISO/OSI Referenzmodell Application Layer Application System Presentation Layer Session Layer Transport System Dienste (Dateitransfer, Mail) Transformation von Daten (Beispiel ASCII - EBCDIC) Auf- und Abbau von Sessions Transport Layer End-zu-End-Verbindung, Transport Adressen Network Layer Wegewahl, Adressierung Data Link Layer Zugang, Fehlerkontrolle Physical Layer Übertragungsmedium und Schnittstellen © Abteilung für Wirtschaftsinformatik Folie 5 Beispiel LAN-Standard: Ethernet • • • • Maximale Übertragungsgeschwindigkeit 10 Mbit/s Zugriffsverfahren CSMA/CD Normiert IEEE 802.3 (entspricht ISO 8802-3) Ethernet-Karten sind günstig (< ATS 1.000) Hersteller beispielsweise 3Com oder Western Digital. • Hersteller vergeben weltweit einmalige Ethernet-Adressen (Beispiel 0a:47:b6:23:c2:8b) • Jedes Paket ist für jede Station sichtbar (Broadcast-Netz) Beispiele für alternative LAN-Protokolle: TokenRing (4 und 16 Mbit/s), FastEthernet (100 Mbit/s), Gigabit Ethernet (1000 Mbit/s) © Abteilung für Wirtschaftsinformatik Folie 6 Verbreitete Ethernet Topologien Hub Thin Wire Ethernet (10Base-2) • RG 58 Verkabelung (Koaxialkabel) • Bus-Topologie • Hohe Fehleranfälligkeit © Abteilung für Wirtschaftsinformatik TP Ethernet (10Base-T, 100Base-T) • Twisted Pair Verkabelung • Stern-Topologie mit Hub / Ethernet-Repeater • Geringe Fehleranfälligkeit Folie 7 Übertragungsgeschwindigkeiten • Maßeinheit ist Bit pro Sekunde (bit/s oder bps) • Beispiel.: Übertragung einer Textdatei mit 100 KB (KiloByte) über eine Datenleitung die eine Durchflußrate von 10 kbps (KiloBit pro Sekunde) hat dauert nicht 10 Sekunden sondern 80 Sekunden. (100 KB = 800 KBit). • Typische Bandbreiten – GSM: 9,6 kBit/s – Modem: 56 kBit/s – DECT: 12x32 kBit/s – ISDN: 128 kBit/s – UMTS: 2MBit/s – ADSL: 768 kBit/s bzw. 8 MBit/s – Infrarot: 1-10 Mbit/s – FastEthernet 100 MBit/s – Funk-LAN: 1-11 Mbit/s – ATM: 155 MBit/s - 1,2 Gbit/s – Satellitensysteme: OC-12 – SONET 51,84 Mbps (OC-1) - 13,21 Gbit/s (OC-255) © Abteilung für Wirtschaftsinformatik Folie 8 Entwicklung der Übertragungskapazitäten © Abteilung für Wirtschaftsinformatik Folie 9 Die Protokollfamilie TCP/IP ISO/OSI TCP/IP Standards & Protokolle Application Layer Presentation Layer Application Layer FTP, SMTP, HTTP, TELNET, NEWS, GOPHER Session Layer Transport Layer Host-To-Host Transport Layer Network Layer Internet Layer Data Link Layer Physical Layer © Abteilung für Wirtschaftsinformatik Network Access Layer TCP, UDP IP ARP, SLIP IP over Ethernet, IEEE 802.3, X.25 Folie 10 Charakteristika der Internetprotokolle • Protokolle sind offene Standards (Internet RFCs) • Weitläufige Unterstützung der Protokolle => Verbindung unterschiedlicher Hardware ist kein Problem • Implementierungen in zahlreichen Betriebssystemen • Unabhängigkeit vom physischen Netzwerk (TCP/IP ist über Ethernet, TokenRing, eine konventionelle Telefonleitung oder eine X.25-Verbindung einsetzbar) • Weltweit einheitlicher Adressierungsmechanismus • Standardisierte Protokolle auf Anwendungsebene (SMTP, HTTP) => herstellerunabhängige, konsistente, weitverbreitete Dienste. © Abteilung für Wirtschaftsinformatik Folie 11 Entwicklung des Internet © Abteilung für Wirtschaftsinformatik Folie 12 Verteilung der Last im Internet The Internet (as of October 2000) © Abteilung für Wirtschaftsinformatik [CAIDA 2001] Die IP-Adresse • Qualifizierte IP-Adresse - weltweit gültige Identifizierung • 4 Byte getrennt durch drei Punkte • Information über Netzwerk und Host: 137.208 . 1.4 Netzwerk-Adresse 137.208 Host-Adresse 1.4 • Class A Adresse: 1. Byte < 128; 3 Bytes (24 Bit) für Hosts (0 und 127 sind reserviert) • Class B Adresse: 128 < 1.Byte < 191; 2 Bytes für Hosts • Class C Adresse: 191 < 1. Byte < 223; 1 Byte für Hosts © Abteilung für Wirtschaftsinformatik Folie 14 Die IP Adresse © Abteilung für Wirtschaftsinformatik Folie 15 Wichtige Bestandteile eines IP-Paketes Schematischer Aufbau IP-Adresse des Absenders IP-Adresse des Empfängers Portnummer Daten © Abteilung für Wirtschaftsinformatik • Diese IP-Pakete sind Grundlage aller Internetdienste. • Die Port-Nummer dient zur Identifikation des Dienstes (Beispiel SMTP - Port 25) • Abhängig von der Portnummer reicht die Netzwerksoftware des Empfängers das Paket an den zuständigen Prozeß weiter • Die Daten sind ebenfalls abhängig vom Dienst (max. 64 KB). Beispiele: – FTP: übertragene Datei – TELNET: Gedrückte Taste – SMTP: Nachricht Folie 16 Aufbau eines IP Paketes © Abteilung für Wirtschaftsinformatik Folie 17 TCP und UDP Transmission Control Protocol • Verbindungsorientiertes Protokoll • Verbindungsaufbau durch 3-Weg Handshake • Verläßliche Verbindung • Beispiele FTP, SMTP User Datagram Protocol • Verbindungsloses Protokoll • Paket wird “einfach abgeschickt”, bei Bedarf wiederholt • Minimaler ProtokollOverhead • Beispiele: PING TCP/IP wird üblicherweise als Synonym für die Internet-Protokollfamilie verwendet! © Abteilung für Wirtschaftsinformatik Folie 18 Ein kleines Internet 137.208.1.1 137.208.1.8 137.208.1.9 Gateway oder Router 137.208.2.1 137.208.2.4 137.208.2.5 137.208.2.6 • Jede Netzwerksoftware kennt die Adresse des Gateways • Pakete in das fremde Subnetz werden an die Ethernet-Adresse des Gateways geschickt und von diesem abhängig von der IP-Adresse des Empfängers weitergeleitet • Pakete im lokalen Subnetz werden direkt zugestellt • Der Gateway hat zwei Netzwerkkarten, zwei Ethernet-Adressen und zwei IP-Adressen und kann zwischen unterschiedl. Netzen vermitteln. © Abteilung für Wirtschaftsinformatik Folie 19 Das Adress Resolution Protocol 137.208.1.1 2a:3e:12:5f:40:2b 137.208.1.55 Internet 2a:3c:ab:27:44:1c 137.208.1.56 130.206.99.17 137.208.1.56 25 To: wi@alice Subject: Hallo Leute Date: April 23 Howdy Folks, IP-Paket © Abteilung für Wirtschaftsinformatik • Um die Ethernet-Adresse für ein ankommendes IP-Paket herauszufinden, macht der Router einen ARP-Broadcast an das gesamte Zielnetz • Der Rechner mit der gesuchten IPAdresse antwortet (ebenfalls EthernetPaket) • So wird dynamisch eine Adreßtabelle aufgebaut Folie 20 Routing TokenRing Router X.25 öffentliches Netz Router • Routing: Weiterleiten von Paketen über mehrere physische Netze hinweg und Auswahl alternativer Pfade zum Zielknoten. • Router haben typischerweise mehrere Netzwerkschnittstellen, sind in Einschubbauweise ausgeführt und können somit IP-Pakete zwischen beispielsweise Ethernet, TokenRing oder öffentlichen Netzen weiterleiten. • Die Netze muessen ab Schicht 3 ident sein. © Abteilung für Wirtschaftsinformatik Folie 21 traceroute © Abteilung für Wirtschaftsinformatik Folie 22 Prozeßkommunikation über TCP/IP sendmail 25 SMTP popper date 110 POP 13 Daytime TCP UDP Anwendungsprozeß Socket - TCP oder UDP, einem Port zugeordnet IP TCP/IP Netzwerksoftware Network Access Layer Kartenspezifische Netzwerksoftware © Abteilung für Wirtschaftsinformatik Folie 23 Protocol-Multiplexing mit Ports sendmail popper date sendmail popper date 25 SMTP 106 POP 16 Date 25 SMTP 106 POP 16 Date TCP UDP TCP UDP IP IP Network Access Layer Network Access Layer © Abteilung für Wirtschaftsinformatik Folie 24 Client/Server-Kommunikation über TCP/IP • Server stellen ihre Dienste an sogenannten Well-Known-Ports zur Verfügung (Beispiel: 25 Sendmail) • Portnummern bis 1024 sind reserviert für Standard-Dienste (FTP, TELNET, NNTP, SMTP, SNMP, HTTP ...) • Für Clients oder nicht-standardisierte Server werden freie Ports vorübergehend zugewiesen • Server-Prozesse “schlafen” bis eine Anforderung eintrifft oder werden erst bei Bedarf gestartet • Server-Prozesse identifizieren ihre Klienten anhand des Absenders (IPAdresse und Port) © Abteilung für Wirtschaftsinformatik Folie 25 Datenübertragung mit FTP • • • • Zuverlässiger und effizienter Dateitransfer Server-Prozeß an den Ports 20 und 21 (TCP) Klartext-Protokoll (Mit Hilfefunktion) Binäre (unveränderte) Übertragung von Daten oder Berücksichtigung unterschiedlicher CR/LFKonventionen (ASCII) • Weite Verbreitung durch Möglichkeit des anonymen Zugangs zu dafür vorgesehenen Dateien (Anonymous-FTP) GET PUT FTP (20, 21) TCP IP RFC 959 © Abteilung für Wirtschaftsinformatik RFC 1635 Network Access Layer Folie 26 SMTP und POP SMTP SMTP POP POP • Das SMTP (Simple Mail Transfer Protocol) dient der Übertragung elektronischer Mail über eine bidirektionale TCP/IP-Verbindung • Oft wird die Mail auf einem Mail-Server zwischengelagert, auf den dann mit POP (Post Office Protocol) zugegriffen wird • SMTP (Port 25) und POP (Port 110) basieren auf TCP • POP-Klienten (Beispiel Eudora) können auch problemlos über eine SLIP oder PPPVerbindung Mail empfangen © Abteilung für Wirtschaftsinformatik POP SMTP, POP (25, 110) TCP IP Network Access Layer Folie 27 Das Domain-Name-System (DNS) Top-Level Name-Server (Beispiel ns.nasa.gov) Name-Server von .at (Beispiel ns1.univie.ac.at) Name-Server von .co.at (ns.Austria.EU.net) Name-Server von eunet.co.at (ns.eunet.co.at) DNS (53) UDP gethostbyaddr 193.83.150.227 www.eunet.co.at ? isis.wu-wien.ac.at © Abteilung für Wirtschaftsinformatik rudolph.wu-wien.ac.at IP Network Access Layer Folie 28 Funktionalität des DNS • Auflösung der Namen zu IP-Adressen und umgekehrt • Ergebnisse von vorhergegangenen Anfragen werden zwischengespeichert • DNS basiert auf UDP (Port 53) • Neue Domains sind immer bei dem Betreiber der übergeordneten Domain zu registrieren • Die hierarchische Organisation in Domains hat nichts mit der Aufteilung der Netzwerkadressen zu tun • Dezentrale, hierarchisch organisierte Datenbank - bei großer Anzahl von Hosts leichter zu aktualisieren als zentraler Datenbestand © Abteilung für Wirtschaftsinformatik Folie 29 Das Domain-Name-System (DNS) www.icann.org Generic int com edu sun yale eng ai cs gov Countries mil org acm eng linda robot © Abteilung für Wirtschaftsinformatik jack net ieee jill jp us ac co keio nec cs csl at ... co ac univie ifs ani pc24 Folie 30 Integration von Diensten durch das WWW Hypertext (HTML) News-Artikel HTTP Dateitransfer FTP Gopher-Menü NEWS E-Mail Terminalemulation © Abteilung für Wirtschaftsinformatik Folie 31 WWW-Folklore • 1989 Paper “HyperText and CERN” von Tim Berners-Lee am CERN • 1990 Projektvorschlag am CERN (Erstmals World-Wide Web), Start der Entwicklung des ersten Browsers (NeXTStep und Line mode) • 1991 Line mode Browser veröffentlicht, erste Referenzen in Newsgroups • 1992 Erste Browser (Viola, Erwise) werden veröffentlicht • 1993 Erste Alpha-Version des “Mosaic for X” von Marc Andreessen (Undergraduate Student), über 200 bekannte WWW-Server. Im Dezember erster Artikel über Internet und WWW in der NY-Times • 1994 Marc Andreessen gründet “Mosaic Communications Corp”. Ab November “Netscape Communications Inc” © Abteilung für Wirtschaftsinformatik Folie 32 Die Hypertext Markup Language <HTML> <TITLE>Kleines Demo</TITLE> <BODY> <H1>Hallo Leute!</H1> HTML ist einfach zu lernen: <UL> <LI> Inspiration mit <i>View/Document Source </i> <LI> &Uuml;bung macht den Meister </UL> </BODY> </HTML> • Standardisierung durch W3C • Herstellerspezifische HTML Erweiterungen speziell von Netscape, und Microsoft sind weit verbreitet © Abteilung für Wirtschaftsinformatik Folie 33 Der Uniform Resource Locator 1/2 Der URL spezifiziert auf einheitliche Weise den Ort und die Zugriffsmodalitäten eines Internetdienstes. <Dienst>:<Dienstspezifischer Teil> HTTP http://<Rechner>:<Port>/<Pfad> http://wwwi.wu-wien.ac.at/telekomm.html Default: Port 80 Mail mailto://<User@Rechner> mailto://hugo@dec1 File file://<Rechner>/<Pfad> file://hallo.html Default: <Rechner> kann entfallen © Abteilung für Wirtschaftsinformatik RFC 1738 Folie 34 Der Uniform Resource Locator 2/2 FTP ftp://<User>:<Kennwort>@<Rechner>:<Port>/<Pfad> ftp://hugo@dec1:/etc/motd Default: <User> anonymous, <Kennwort> guest, <Port> 21 News news:<Newsgroup> news:<Message-ID> news:comp.infosystems.www Spezifiziert nicht eine bestimte Resource! Telnet telnet://<User>:<Kennwort>@<Rechner>:<Port> telnet://hugo@rudolph/ Default: <User> und <Kennwort> können entfallen, <Port> 23 Gopher gopher://<Rechner>:<Port>/<Gopher-Pfad> gopher://gopher.wu-wien.ac.at/ Default: <Port> 70, <Gopher-Pfad> kann entfallen © Abteilung für Wirtschaftsinformatik Folie 35 Das Hypertext Transfer Protocol (HTTP) • Protokoll zur Übertragung von Daten beliebiger Struktur (Entitäten) über das Internet • Baut auf TCP auf, die Verbindung wird jedoch nach jedem Transfer abgebaut (Zustandsproblematik!) • Wichtigstes Einsatzgebiet: Transfer von Hypertext (Inhalt vom Typ text/html) • Erweiterung auf andere Datentypen (Content-Types) mit Version HTTP/1.0 • Datentypen entsprechen dem MIMEFormat (Multipurpose Internet Mail Extensions) • RFC 2616: Hypertext Transfer Protocol - HTTP/1.1 (-> IETF) © Abteilung für Wirtschaftsinformatik <HTML> <TITLE> Abteilung für WI </TITLE> ... GET index.html HTTP (80) TCP IP Network Access Layer Folie 36 HTTP im Detail • Kommunikationsaufbau geht üblicherweise vom Klienten aus • Nach der Antwort des Servers wird die Verbindung abgebaut • Nach HTTP/1.0 drei verschiedene Anfragen von WWW-Klient an Server: GET Eine Entität wird angefordert HEAD Lediglich der Header einer Entität wird angefordert POST Eine Entität wird dem Server übergeben • Anfrage kann mittels Request Header Fields näher spezifiziert werden Beispiel: If-Modified-Since: <Datum> überträgt eine Entität nur, wenn sie aktueller ist als das angegebene Datum • Eine Entität kann mit einem Entity Header Field näher spezifiziert werden Beispiel: Content-length: <Länge> spezifiziert Länge der übertragenen Entität in Bytes • Eine Anfrage oder eine Antwort kann mit einem General Header Field näher spezifiziert werden Beispiel: Date: <Datum> Datum und Zeitpunkt des Versendens der Nachricht © Abteilung für Wirtschaftsinformatik Folie 37 HTTP Live © Abteilung für Wirtschaftsinformatik Folie 38 HTTP Live © Abteilung für Wirtschaftsinformatik Folie 39 HTTP Methoden © Abteilung für Wirtschaftsinformatik Folie 40 HTTP Live © Abteilung für Wirtschaftsinformatik Folie 41 HTTP Response Codes © Abteilung für Wirtschaftsinformatik Folie 42 WWW und Mobilität • Protokoll (HTTP, Hypertext Transfer Protocol) und Sprache (HTML, Hypertext Markup Language) des Web wurden nicht für mobile Anwendungen entworfen, daraus resultieren zahlreiche Probleme! • Typische Datengrößen – HTTP request: 100-350Byte – Antworten typ. <10kByte, Kopf 160Byte, GIF 4,1kByte, JPEG 12,8kByte, HTML 5,6kByte – aber auch viele sehr große Dateien, nicht vernachlässigbar © Abteilung für Wirtschaftsinformatik 11.10.1 Folie 43 WAP - Wireless Application Protocol • Ziele – Internet-Inhalte und erweiterte Dienste sollen zu mobilen Endgeräten (Telefone, PDA, ...) geliefert werden – Unabhängigkeit von Standards drahtloser Netze – offen für alle, Vorschläge („weltweite Protokollspezifikation“) werden Standardisierungsgremien vorgelegt – Anwendungen sollen über aktuelle Transportmedien, Gerätetypen hinweg skalieren und auch auf zukünftige Entwicklungen anwendbar sein © Abteilung für Wirtschaftsinformatik 11.18.1 Folie 44 WAP - Wireless Application Protocol • Plattformen – beispielsweise GSM (900, 1800, 1900), CDMA IS-95, TDMA IS-136, Systeme der 3. Generation wie IMT-2000, UMTS, W-CDMA • Forum – WAP-Forum, mitgegründet von u.a. Ericsson, Motorola, Nokia, Unwired Planet – Informationen unter http://www.wapforum.org © Abteilung für Wirtschaftsinformatik 11.18.1 Folie 45 Key Technology: Wireless Connectivity Satellite 100 Transfer Rate (Mbits/sec) Wireless Broadband 10 1 Digital Cellular 0.1 Radio Infrared Satellite Networks Globalstarwww.globalstar.com IRIDIUM www.iridium.com Teledesic www.teledesic.com Wireless Broadband Networks Hiperlan www.hiperlan.com WaveLAN www.wavelan.com Wireless ATM www.atmforum.com Digital Cellular Networks DECT www.dect.ch GSM www.gsmworld.com LMDS www.webproforum.com/lmds UMTS www.umts-forum.org Radio Networks Bluetooth www.bluetooth.com Infrared Networks IrDA www.irda.org Cordless Networks DECT www.dect.ch 0.01 PAN LAN © Abteilung für Wirtschaftsinformatik MAN WAN Folie 46 Spektrum Elektromagnetischer Wellen © Abteilung für Wirtschaftsinformatik Folie 47 Satellitensysteme Intersatellitenverbindung (ISL) Mobile User Link (MUL) Gateway Link (GWL) MUL GWL kleinere Zellen (Spotbeams) Bodenstation oder Gateway gesamtes Ausleuchtungsgebiet (Footprint) ISDN PSTN: Public Switched Telephone Network © Abteilung für Wirtschaftsinformatik PSTN GSM Benutzerdaten Folie 48 Mobile IP HA 2 MN Heimatnetz Internet Empfänger 3 FA Fremdnetz 1 CN Sender © Abteilung für Wirtschaftsinformatik 1. Sender sendet an IP-Adresse von MobileNode (MN), Home Agent (HA) fängt Paket ab 2. HA tunnelt Paket an ForeignAgent (FA), durch Kapselung 3. FA leitet das Paket an MN weiter Folie 49 Wireless LAN (z.B. IEEE-Standard 802.11) Festes Endgerät (Fixed terminal) Mobiles Endgerät (Mobile terminal) Server Infrastrukturnetz Zugangspunkt (Access point) Anwendung Anwendung TCP TCP IP IP 802.11 MAC 802.11 MAC 802.3 MAC 802.3 MAC 802.11 PHY 802.11 PHY 802.3 PHY 802.3 PHY © Abteilung für Wirtschaftsinformatik Folie 50 Bluetooth • Konsortium: Ericsson, Intel, IBM, Nokia, Toshiba viele Mitglieder • Anwendungen – Anbindung von Peripheriegeräten • Lautsprecher, Joystick, Kopfhörer – Unterstützung von ad-hoc-Netzwerken • kleine, billige Geräte – Verbindung von Netzwerken • e.g., GSM über Handy - Bluetooth - Laptop • Einfacher, billiger Ersatz für IrDA, eingeschränkte Reichweite, niedrige Datenraten – 2.4 GHz, FHSS, TDD, CDMA © Abteilung für Wirtschaftsinformatik Folie 51 Literatur zum Thema • Hansen, Neumann: Wirtschaftsinformatik I, 8. Auflage, Kapitel 12 • Kerner, H.: Rechnernetze nach ISO. Addison-Wesley, 1. Auflage, 1992. • Schiller, J.: Mobilkommunikation. Addison-Wesley 2000 © Abteilung für Wirtschaftsinformatik Folie 52