presentation

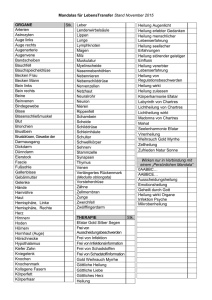

Werbung

The OWASP Foundation http://www.owasp.org OWASP German Chapter 1. Stammtisch Dresden 20.06.2013 Mirko Richter [email protected] Was ist OWASP? Prinzipien • Frei und Offen • Getrieben durch Konsens und funktionierenden Code • Ausgerichtet an Werten • Non-profit • Nicht von kommerziellen Interessen getrieben • Risiko basierte Ansätze Mirko Richter OWASP German Chapter Was ist OWASP? Organisationsstruktur • Board • Chapter • Mitglieder Mirko Richter OWASP German Chapter Für wen ist OWASP? Das Open Web Application Security Project hilft: • • • • Entwicklern Entscheidern QA-Spezialisten Penetrationstestern Mirko Richter OWASP German Chapter Bekannteste Projekte • OWASP Top 10 (2004, 2007, 2010, • • • • • • 2013) OWASP Development Guide OWASP Code Review Guide OWASP Testing Guide OWASP Zed Attack Proxy (ZAP) OWASP WebGoat OWASP ModSecurity Core Rule Set Project Mirko Richter OWASP German Chapter Noch mehr Projekte • Viele, viele, viele Projekte (Stand 05/13) • Flagship (4 Code, 3 Tools, 8 Doku) • Labs (26 Tools, 8 Doku) • Incubator (19 Code, 39 Tools, 41 Doku) Mirko Richter OWASP German Chapter Das deutsche Chapter • Derzeit ein Chapter in Deutschland • Aktuell 6 Personen im Board • Regelmäßige lokale Stammtische in • • • • • • • • • München Frankfurt Stuttgart Köln Hamburg Karlsruhe Nürnberg (Neustart?) Berlin (Neustart?) Dresden (im Aufbau) Mirko Richter OWASP German Chapter Die Zukunft • Basis der Stammtische verbreitern • Mehr Projekte und Projekteilnehmer • Höhere Reichweite, insbesondere „Neulinge“ und Studenten (Zeit ) • Weitere Aspekte von Anwendungssicherheit (Mobility) • Mehr Mitglieder • Firmen • Personen Mirko Richter OWASP German Chapter OWASP Top 10 2013* * Neu: 12.06.2013 A1 – Injection A2 – Broken Authentication and Session Management A3 – Cross-Site Scripting (XSS) A4 – Insecure Direct Object References A5 – Security Misconfiguration A6 – Sensitive Data Exposure A7 – Missing Function Level Access Control A8 – Cross-Site Request Forgery (CSRF) A9 – Using Known Vulnerable Components A10 – Unvalidated Redirects and Forwards Mirko Richter OWASP German Chapter 9 A1 - Injection „Ausnutzung ungenügender Datenvalidierung“ Angriffe: • SQL – Injection • Command Injection • XPath – Injection Heilung: • Trennung zwischen Daten- und Ausführungskontext („sichere API“) • Optional: Input Validation Mirko Richter OWASP German Chapter 10 A2 – Broken Authentication and Session Management „Logische Fehler bei der Authentisierung und Autorisierung “ Angriffe: • Session Fixation • Enumeration (Login, Password etc.) • Session-Hijacking Heilung: • Cookie nach Login erneuern • httpOnly/secure-Flag setzen Mirko Richter OWASP German Chapter 11 A3 – Cross-Site Scripting (XSS) „Missbrauch des Vertrauensverhältnisses vom Browser zum Serverinhalt (zusätzlicher ungewollter Inhalt)“ Angriffe: • Session Hijacking • Website Spoofing • Fernsteuerung des Browsers Heilung: • Kontextabhängige Datenenkodierung • Optional: Input Validation Mirko Richter OWASP German Chapter 12 A4 – Insecure Direct Object References „Zugriff auf Daten, die nicht für den aktuellen Nutzer gedacht sind“ Angriffe: • Privilege Escalation Heilung: • Zugriffskontrolle (Access Controls) • Indirekt Objekt-Referenzen (per Session/User(Application) Mirko Richter OWASP German Chapter 13 A5 – Security Misconfiguration „Nicht ausreichend gehärteter Applikationsstack“ Angriffe: • Versteckte Funktionen • Bekannte Schwachstellen • Ausnutzen von unnötigen Informationen (z.B. Exception) Heilung: • Regelmäßige Patches / Updates • Information Hiding Mirko Richter OWASP German Chapter 14 A6 – Sensitive Data Exposure „Datenabfluss wegen fehlendem/defektem Schutz“ Angriffe: • Datendiebstahl (Passwörter, Kreditkarten etc.) • Man-in-the-Middle • „Zurückrechnen“ von Passwörtern Heilung: • Modellierung der Bedrohungen • Starke Algorithmen • Transportverschlüsselung Mirko Richter OWASP German Chapter 15 A7 – Missing Function Level Access Control „Unautorisierte Zugriffspfade zu Funktionen, Daten etc.“ Angriffe: • Datendiebstahl • Missbrauch der AW-Funktionalität Heilung: • Ausreichende Prüfungen (Bereich, Funktion etc.) • Antipattern: „Hartkodierung“ Mirko Richter OWASP German Chapter 16 A8 – Cross-Site Request Forgery (CSRF) Angriffe: „Missbrauch des Vertrauensverhältnisses vom Server zur Bowseranfrage (Ausnutzung fremder Rechte) “ • CSRF Heilung: • Geheimer Token für zustandsändernde Operationen • => CSRF Guard Mirko Richter OWASP German Chapter 17 A9 – Using Known Vulnerable Components „Einsatz bekanntermaßen unsicherer Technologie“ Angriffe: • Ausnutzung bekannter Schwachstellen • „Skript-Kiddies“ Heilung: • „Überblick über Versionen behalten“ • Patch-Management Mirko Richter OWASP German Chapter 18 A10 – Unvalidated Redirects and Forwards „Missbrauch vom Nutzervertrauen“ Angriffe: • Spoofing • Malware-Verteilung Heilung: • Wenn es geht, Redirect/Forward vermeiden • Keine Parameter für Berechnung von R/F verwenden • Hinweis für Nutzer („Sie verlassen jetzt …“) Mirko Richter OWASP German Chapter 19 Kontakt und Informationen http://www.owasp.de/ https://www.owasp.org/ https://lists.owasp.org/mailman/listinfo/ owasp-germany (eintragen!) Mirko Richter [email protected] ([email protected]) Mirko Richter OWASP German Chapter