Servicebeschreibung Managed Web Application Firewall

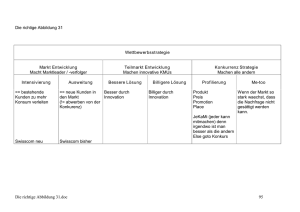

Werbung

Managed Web Application Firewall Damit Ihre Web-Applikationen nicht zum Selbstbedienungsladen werden. Mit der Web Application Firewall (WAF) schützen Sie Applikationen, die über das Web erreichbar sind. Zum Beispiel Webshop, SharePoint, Webmail und viele andere. Im Unterschied zu klassischen Firewalls analysiert Web Application Firewall den Inhalt einer Datenverbindung und filtert ihn nicht nur. Traffic Load-Balancing Um das Anfragevolumen dynamisch auf verschiedene Server zu verteilen, wird ein Load Balancing verwendet. Mit diesem können Abfragen auf eine IP Adresse auf beliebig viele IP Adressen verteilt werden, womit die Antwortzeiten der Server stark verbessert werden kann. Dieses Modul kann sowohl im internen Netzwerk als auch kombiniert mit einer WAF verwendet werden. Reverse Proxy mit Basisschutz Mit dem Aufruf einer Webseite wird eine Verbindung vom Client zum Reverse Proxy aufgebaut. Ankommende Verbindungen auf dem Reverse Proxy werden mittels Basis Checks überprüft. Anschliessend baut der Reverse Proxy eine neue Verbindung zum Web Server auf. SSL Offloading Der Web Server wird mittels verschlüsseltem Protokoll (HTTPS) angesprochen. Die verschlüsselte Anfrage wird auf dem Load Balancer terminiert und diese baut eine unverschlüsselte Verbindung (HTTP) zu internen Servern auf. Dadurch werden die internen Server von den rechenintensiven Aufgaben entlastet. Web Application Firewall Mit der Terminierung der Verbindung auf der Web Application Firewall werden Angriffe (http und https) auf den Web-Server erkannt und unterbunden. Die Erkennung von bekannten Angriffsmustern und Schwachstellen wird mit Signaturen sichergestellt. Im Logging Modus werden potentielle Angriffe werden geloggt und gemeldet. Im Blocking Modus werden die Angriffe zusätzlich geblockt. Attack Signaturen Zum Schutz vor bekannten Angriffsmuster und Schwachstellen werden entsprechende Signaturen der verwendeten Hersteller aktiviert. Dieses blockiert bekannte Angriffe wie z.B. SQL Injektion. Reporting Im Security Dashboard sind Security Events basierend auf den Logdaten ersichtlich. Bei kritischen Angriffen werden diese an den Kunden mittels Security Incidents eskaliert. Weitere Reports zum Thema Events und Incidents können im Reporting Center erstellt werden. OptionaleZusatzleistungen GeoRestricition DerZugriffaufihrenWebServerkannaufLänder eingeschränktwerden. SSLInspection DerverschlüsselteTraffic(HTTPS)wirdaufderWeb ApplikationFirewallentschlüsselt,analysiertund anschliessendwiederverschlüsseltandeninternenServer weitergeleitet. Layer7DoS StandardDoSMechanismenwerdenproApplikation angewendetundkontinuierlichangepasst.Dadurchwird einhöhererSchutzaufApplikationsebeneerreicht. BruteForceProtection LoginPagessindoftvonmanuellenoderautomatisierten Attackenbetroffen.MitderBruteForceProtection werdennacheinerdefinierenAnzahl"FailedLogins" automatischeSchutzmassnahmeneingeleitet. File Extension Whitlisting VonderApplikationverwendeteDateitypenwerden erlaubt,alleanderenDateitypenwerdenblockiert. IndividuellesWebServerProfil InZusammenarbeitmitdemKundenwirdeinindividuelles WebApplikationFirewallProfilfüreinededizierteWeb Applikationimplementiert.Umdenhöchstmöglichen SchutzfürdieApplikationnachhaltigzugewährleisten, wirddasProfilkontinuierlichverbessert.Diessetztvoraus, dassderKundenundSwisscomeineengeZusammenarbeitpflegenundlaufendüberVeränderungeninformiert sind. Wiederkehrende Leistungen HealthIncident Monitoringund Management SecurityIncident Monitoringund Management ReleaseManagement ChangeManagement Swisscomgarantiert,dassHealthIncidentsinnerhalbderdefiniertenService-LevelZeitenbearbeitetwerden.KanneinSecurityDevicenichterreichtwerden, übernimmtSwisscomdieFehlerbehebungundinformiertSieumgehend. AusdenLogDatenderWAFwerdenEventserstellt,welchemitderThreat IntelligenceaufBedrohungenanalysiertwerden.BeieinemVerdachtwirdein SecurityIncidenterstellt,welcherinunterschiedlicheKlassen(InsufficientInfo, HarmfulAttack,HarmlessAttack,FalsePositive)eingeteiltwird.DieKlassen InsufficientInfoundHarmfulAttackwerdenvoneinemSpezialistenanalysiertund gezieltanSieeskaliert. SwisscomtestetregelmässigHerstellerReleasesderManagedDevicesnach definiertemTestkatalogimLaborundimplementiertdiesenachderFreigabe automatisch. SiebewertendieDringlichkeitderUmsetzungeinesChanges.Swisscom unterscheidetzwischenMinor-undMajor-Changes.MinorChangessind Servicebestandteil.DiesewerdendirektimMSS-i-DashboardinAuftraggegeben. VulnerabilityManagement BeiVeröffentlichungeinerkritischenSchwachstelleeinesManagedDevices übernimmtSwisscomeineproaktiveRolleundinformiertdenKundenundstelltdie EliminierungderSchwachstellenachBestPracticesicher. AttackSignatur Management LifeCycleManagement Reporting HerstellersignaturenwerdeninregelmässigenAbständenautomatischaktualisiert. SämtlichdieserChangeswerdennachBestPracticeohneChangeRequest durchgeführt. SwisscomverwendetausschliesslichHard-undSoftware,diedemaktuellenStand derTechnikentspricht. AusführlicheReportskönnenviaMSS-i-Dashboardindividuellzusammengestellt werden. Service Optionen Supportzeiten 7x24 Security Dashboard Data Retention – Events und Log: 1 Jahr Data Retention – Backup: 30 Tage Service Level Standard, Premium, Platinum Technische Features Release Management inkl. Testing Vulnerability Management Automatisierte Log Analyse auf Security Incidents Load Balancing Reverse Proxy ¤ SSL Offload ¤ Web Application Firewall ¤ Attack Signaturen ¤ Geo Restriction ¤ SSL Inspection ¤ Layer 7 DoS ¤ Brute Force Protection ¤ File Extention Whitelisting ¤ Individuelles Web Server Profil ¤ = Standard ¤ = gegen Aufpreis Swisscom, der richtige Partner SwisscomunterhältdieSchweizerEinsatzzentralefürNetzwerksicherheit.Mit24h-Betreuungdurch ausgewieseneSpezialisten,jederzeitaktuellenZertifizierungenundfürdieSchweizoptimierterThreat Intelligence.DiesichereLösungfürSchweizerUnternehmen. WeitereInformationenzumServiceunterwww.swisscom.com/mss-i Das ist Ihr Nutzen > SieschützenIhreApplikationen,dieüberdasWeberreichbarsind. > DerServiceverhindertunerwünschteZugriffeaufIhreApplikationen. > MSS-ierkenntundunterbindetAngriffe.