Vorteile von professionellem Schwachstellen

Werbung

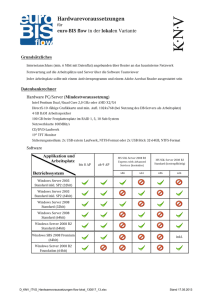

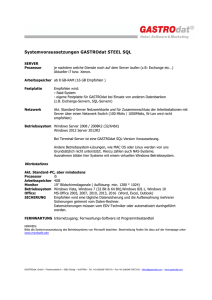

Vorteile von professionellem Schwachstellenmanagement gegenüber einfachem Patchen Andreas Müller Regional Sales Director D/A/CH Typischer Ablauf Patchverteilung • Patch wird vom Hersteller veröffentlicht • Download des Patches und Paketierung für Softwareverteilung • Test des erstellten Paketes im internen Testlab • Test des erstellten Paketes auf ausgewählten Arbeitsplätzen im Produktivbetrieb • Roll-Out durch Softwareverteilung • Validierung der erfolgreichen Installation und behebens der Schwachstelle durchschnittlicher Arbeitsaufwand für Non-MS-Patche mit StandardSoftwareverteilung Ca. 3 Manntage Warum patcht man? Verborgene Gefahren beim „freien“ Patching WSUS – Standard-Windows-Updates • Windows 8.1 • Windows 8 • Windows 7 • Windows Vista • Windows Server 2012 R2 • Windows Server 2012 • Windows Server 2008 R2 • Windows Server 2008 • .NET 3.5 – 4.5 • Internet Explorer 7 – 11 • Silverlight • SQL Server 2008 – 2012 • SharePoint • SCCM 2012 (R2) • Office 2007 – 2013 • Lync 2010 – 2013 • Exchange 2007 - 2013 Ältere Windows-Betriebssysteme und -Anwendungen • Windows XP SP1-SP3 • Windows Server 2000 • Office 2002 / XP • Office 2003 • Access 2000 • Internet Explorer 5 -6 • Skype 3.8 – 6.1 • .NET 1.0 – 3.0 • SQL Server 2000 – 2005 • Exchange 2003 • MSDE Dritthersteller-Anwendungen • 7-Zip • Adobe Acrobat • Adobe AIR • Adobe Flash Player (ESR) • Adobe Flash Player • Adobe Illustrator • Adobe InDesign • Adobe Photoshop • Adobe Reader • Adobe Shockwave Player • Apple Bonjour • Apple iCloud • Apple iTunes • Apple Mobile Device Support • Apple QuickTime • Apple Safari • Audacity • Citrix Plug-in (Web) • Citrix Plug-in • Citrix Client • Citrix Receiver • Citrix XenApp • FileZilla Client • FileZilla Server • Foxit Reader • Google Chrome • Google Earth • Inkscape • ImgBurn • LibreOffice • Mozilla Firefox (ESR) • Mozilla Firefox • Notepad++ • Oracle Java (JRE) • OpenOffice • Paint.NET • RealPlayer Cloud • RealPlayer • RealVNC Server • RealVNC Viewer • TeamViewer • UltraVNC Server • UltraVNC Viewer • VLC media player • VMware Player • VMware Workstation • WinSCP • WinPcap • WinZip • Wireshark • Yahoo! Messenger Nicht-Windows-Plattformen • Mac OS X 10.X x86 • Mac OS X 10.X PPC • IBM AIX 6.1 • IBM AIX 7.1 • Red Hat Linux 7 x64 • Red Hat Linux 5/6 x86/x64 • Cent OS Srv. 7 x64 • Cent OS Srv. 5/6 x86/x64 • Solaris 11 x86/x64 • Solaris 11 SPARC • Solaris 10 x86/x64 • Solaris 10 SPARC • HP-UX 11 • SuSE 11 x86/x64 • SuSE 10 x86/x64 • Oracle Linux 4 x86/x64 • Oracle Linux 5 x86/x64 • Oracle Linux 6 x86/x64 Lumension Patch and Remediation bietet eine umfassende Patch-Deckung für alle Windows- und Nicht-Windows-Umgebungen und -Pattformen, mit mehr als 80.000 Patches bereit. Auch für diejenigen, die Sie vielleicht übersehen. 4 Microsoft Vulns (1997 – 2014) 5 Wo liegt das Risiko? 5% Zero-day 30% fehlende Patche Ursachen erfolgreicher Angriffe: 65% Fehlkonfigurationen Source: John Pescatore Vice President, Gartner Fellow Patchen – Wunsch vs. Realität Schwachstelle Software A 1.01 Version 1.02 Schwachstelle Hersteller Software B Version Version2.51 2.5 Policy 7 Schwachstellen 8 Schwachstellenmanagement 1. Auffinden aller Netzwerkkomponenten 5. Report unternehmensweit über eine Konsole 2. Bewerten der Schwachstellen: OS, Applikationen, und Konfigurationen. Netzwerk und Agenten basierte Scanner mit einheitlicher Ansicht 4. Beheben und Ueberwachen Schwachstellen in allen Applikationen oder Betriebssystemen beheben. Schwachstellen kundenspezifisch beheben. 9 3. Priorisieren Gefahren und deren Behebung einstufen Fragen? Halle 6 / Stand F27 Vielen Dank für Ihre Aufmerksamkeit.