Müller, Weichert - 2015 - Vorkurs Informatik

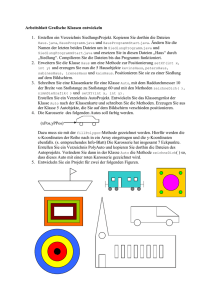

Werbung