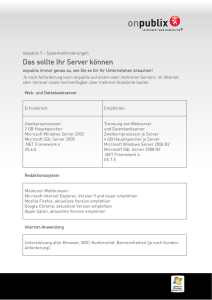

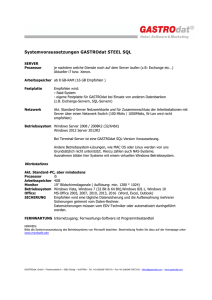

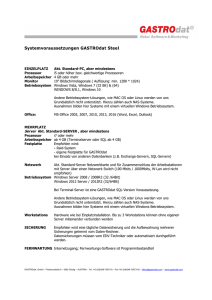

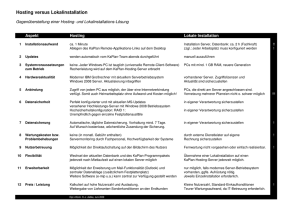

Einführung - Microsoft

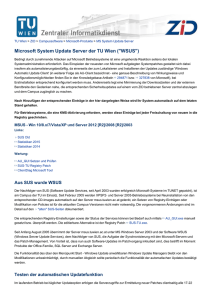

Werbung