Installation von NetWare

Werbung

Novell Netzwerkadministratorkurs NETWARE 3.XX

NOVELL NETWARE

3.X KURS

GWDG, A.IßLEIBER

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

1

Novell Netzwerkadministratorkurs NETWARE 3.XX

INHALTSVERZEICHNIS

ALLGEMEINES ZU NETWARE 3.XX .............................................................................................................. 6

INSTALLATION VON NETWARE ................................................................................................................... 6

VORBEREITENDE MAßNAHMEN ZUR INSTALLATION ................................................................................................. 6

Anforderungen an die Hardware eines Servers .................................................................................................. 6

Prozessor .......................................................................................................................................................................... 6

Bussystem ......................................................................................................................................................................... 7

Hauptspeicher ................................................................................................................................................................... 7

Festplatten & Controller ................................................................................................................................................... 7

NETWARE INSTALLIEREN.............................................................................................................................. 8

CONFIG.SYS: ..................................................................................................................................................... 9

AUTOEXEC.BAT: .............................................................................................................................................. 9

UNLOAD .......................................................................................................................................................... 10

INSTALLATION MIT INSTALL.NLM ...................................................................................................................... 11

Partitionieren der Festplatten .......................................................................................................................... 11

Hauptmenü von INSTALL.NLM ........................................................................................................................ 11

Hot Fix Area ..................................................................................................................................................... 12

Disk Mirroring .................................................................................................................................................. 12

Volume Erzeugen ........................................................................................................................................................... 13

NETZWERKKARTE & NETZWERKPROTOKOLL ......................................................................................................... 14

Laden der Netzwerkkartentreiber ..................................................................................................................... 14

Binden von Protokollen an die Netzwerkkarte ............................................................................................................... 14

UNBIND ........................................................................................................................................................... 15

TCP/IP .............................................................................................................................................................. 15

SNMP - Modul .................................................................................................................................................. 16

STARTUP.NCF - Datei ..................................................................................................................................... 16

AUTOEXEC.NCF - Datei ................................................................................................................................. 17

SERVERPROGRAMME UND TOOLS .......................................................................................................................... 17

INSTALL.NLM .................................................................................................................................................. 17

MONITOR.NLM ............................................................................................................................................... 18

TCPCON.NLM.................................................................................................................................................. 19

Printserver PSERVER.NLM ............................................................................................................................. 19

Tastaturtreiber KEYB.NLM .............................................................................................................................. 19

Editor EDIT.NLM ............................................................................................................................................. 20

CD-ROM Unterstützung mit CDROM.NLM ..................................................................................................... 20

Backup mit SBACKUP.NLM............................................................................................................................. 20

Fernzugriff auf die Serverkonsole mit REMOTE.NLM und RCONSOLE.EXE ............................................... 21

ACONSOLE ...................................................................................................................................................... 21

WICHTIGE BEFEHLE AUF DER SERVERKONSOLE ..................................................................................................... 22

SET <Variablenname wert ...>......................................................................................................................... 22

ADD NAME SPACE ......................................................................................................................................... 23

DISABLE LOGIN ............................................................................................................................................. 23

ENABLE LOGIN............................................................................................................................................... 23

ENABLE TTS (DISABLE TTS) ......................................................................................................................... 24

MOUNT <Volume> [all] ................................................................................................................................. 24

DISMOUNT <volume> .................................................................................................................................... 24

REGISTER MEMORY <Startadresse> <Länge> ............................................................................................ 24

SEARCH [ADD/DEL] [<nummer<][<PFAD>] ............................................................................................. 24

CLEAR STATION ............................................................................................................................................. 24

DOWN .............................................................................................................................................................. 24

EXIT.................................................................................................................................................................. 25

REMOVE DOS ................................................................................................................................................. 25

DISPLAY SERVERS ......................................................................................................................................... 25

DISPLAY NETWORKS ..................................................................................................................................... 26

MEMORY.......................................................................................................................................................... 26

MODULES........................................................................................................................................................ 26

2

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

VOLUMES ........................................................................................................................................................ 26

TRACK ON/OFF .............................................................................................................................................. 27

SEND (BROADCAST) ...................................................................................................................................... 27

CONFIG ........................................................................................................................................................... 28

BEISPIELKONFIGURATION EINES SERVERS .............................................................................................................. 29

EINRICHTUNG EINER WORKSTATION (CLIENT) .................................................................................. 32

BETRIEBSSYSTEME ................................................................................................................................................. 32

INSTALLATION UNTER DOS .................................................................................................................................... 32

1.) Das Programm LSL.COM (Link Support Layer)......................................................................................... 32

2.) Der Netzwerkkartentreiber .......................................................................................................................... 33

3.) IPXODI.COM .............................................................................................................................................. 33

4.) NetWare Workstationshell VLM.EXE (oder NETX.COM) .......................................................................... 34

wichtige Parameter für die Rubrik NetWare Shell ......................................................................................................... 38

Funktionen der Virtual Loadable Module ...................................................................................................................... 39

Beispielkonfiguration für einen Client .............................................................................................................. 39

STARTNET.BAT ........................................................................................................................................................... 39

NET.CFG ....................................................................................................................................................................... 40

VLM=RSA.VLM ........................................................................................................................................................... 40

ADMINISTRATION VON NETWARE............................................................................................................ 41

DIE BINDERY.......................................................................................................................................................... 41

EINRICHTEN VON BENUTZER UND GRUPPEN .......................................................................................................... 41

SYSCON ............................................................................................................................................................ 42

Einrichten von Benutzern ................................................................................................................................. 42

Passwort vergeben ............................................................................................................................................ 43

Kontoführung .................................................................................................................................................... 44

Accounting Restrictions .................................................................................................................................... 44

Standardanmeldescript ..................................................................................................................................... 45

Trustee Directory Assignments ......................................................................................................................... 47

Entfernen eines Benutzers als Trustee .............................................................................................................. 48

Ändern der Trustee-Rechte eines Benutzers ..................................................................................................... 48

Trustee File Assignments .................................................................................................................................. 49

Entfernen eines Benutzers als Trustee einer Datei ........................................................................................... 50

Ändern der Trustee-Rechte eines Benutzers für eine Datei .............................................................................. 50

Einschränkung des Volumes für den Benutzer ................................................................................................. 50

Einrichten von Gruppen ................................................................................................................................... 51

Gruppeneinstellung .......................................................................................................................................... 51

Anzeigen, Hinzufügen oder Löschen der verwalteten Benutzer oder Gruppen ................................................ 52

Hinzufügen oder Entfernen von Benutzern einer Gruppe ................................................................................. 52

Vergabe von Rechten der Gruppe auf Verzeichnisse und Dateien ................................................................... 53

Einrichten der Kontoführung (Accounting ) ..................................................................................................... 53

Wechseln des zu Verwaltenden Fileservers ...................................................................................................... 55

File Server Information .................................................................................................................................... 55

Supervisor-Optionen ......................................................................................................................................... 56

Festlegen und Ändern der Standardkontostände und Beschränkungen ........................................................... 56

Zuordnung von Zeitbeschränkungen zu allen Benutzern .................................................................................. 57

Erstellen oder Ändern der Systemdatei AUTOEXEC ....................................................................................... 58

Festlegen oder Entfernen einer Gruppe oder eines Benutzers als Konsolenbetreuer ...................................... 58

Aktivieren der Einrichtung zum Erkennen von Eindringlingen ........................................................................ 58

Beschreibung der Eindringlingserkennung ..................................................................................................................... 59

Erstellen oder Ändern des Systemanmeldeskripts (Systemloginscript) ............................................................. 60

LOGINSCRIPTS (SYSTEMLOGINSCRIPT & USERLOGINSCRIPT) .................................................................................. 60

Befehle in Loginscripts ..................................................................................................................................... 60

Liste der möglichen Befehle in Loginscripts: ................................................................................................................. 60

Der GOTO - Befehl: ......................................................................................................................................... 61

ATTACH ........................................................................................................................................................... 61

IF ... THEN ....................................................................................................................................................... 61

BREAK .............................................................................................................................................................. 61

INCLUDE ......................................................................................................................................................... 61

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

3

Novell Netzwerkadministratorkurs NETWARE 3.XX

COMSPEC ........................................................................................................................................................ 61

MACHINE ........................................................................................................................................................ 62

DISPLAY........................................................................................................................................................... 62

MAP .................................................................................................................................................................. 62

DOS BREAK ..................................................................................................................................................... 63

PAUSE .............................................................................................................................................................. 63

DOS VERIFY .................................................................................................................................................... 63

PCCOMPATIBLE (oder COMPATIBLE) ......................................................................................................... 63

DRIVE............................................................................................................................................................... 63

REMARK oder „*“ oder „;“ ............................................................................................................................ 63

EXIT.................................................................................................................................................................. 63

SET (und VARIABLEN) .................................................................................................................................... 64

FDISPLAY ........................................................................................................................................................ 64

FIRE PHASERS ................................................................................................................................................ 64

WRITE .............................................................................................................................................................. 65

SICHERHEIT UND RECHTE........................................................................................................................... 66

ZUGRIFFSRECHTE AUF DATEIEN UND VERZEICHNISSE (TRUSTEE RIGHTS) ............................................................. 66

Inherited Rights Mask ....................................................................................................................................... 67

Effektive Rechte ................................................................................................................................................ 67

Dateiattribute / Verzeichnisattribute ................................................................................................................ 67

BESCHREIBUNG DER RECHTE ................................................................................................................................. 68

Verzeichnisrechte.............................................................................................................................................. 69

Dateirechte ....................................................................................................................................................... 69

DATEI UND VERZEICHNISATTRIBUTE ...................................................................................................................... 69

TTS Transaktionsverfolgungssystem (Transaction Tracking System)............................................................... 71

DIENSTPROGRAMME VON NETWARE...................................................................................................... 72

FLAG..................................................................................................................................................................... 72

FLAGDIR .............................................................................................................................................................. 73

GRANT ................................................................................................................................................................. 73

REVOKE ............................................................................................................................................................... 74

RIGHTS ................................................................................................................................................................ 74

TLIST .................................................................................................................................................................... 75

CHKDIR................................................................................................................................................................ 75

CHKVOL .............................................................................................................................................................. 75

MAP ...................................................................................................................................................................... 76

Suchlaufwerke ................................................................................................................................................... 76

Befehlsoptionen zu Map: .................................................................................................................................. 77

SESSION ............................................................................................................................................................... 78

FILER .................................................................................................................................................................... 79

Anzeige der effektiven Rechte des Verzeichnisses............................................................................................. 79

Dateioperationen .............................................................................................................................................. 80

NCOPY ................................................................................................................................................................. 82

NDIR ..................................................................................................................................................................... 83

PURGE .................................................................................................................................................................. 85

SALVAGE ............................................................................................................................................................ 85

ALLOW................................................................................................................................................................. 86

REMOVE .............................................................................................................................................................. 86

VREPAIR .............................................................................................................................................................. 86

WHOAMI .............................................................................................................................................................. 87

USERLIST ............................................................................................................................................................ 88

SEND .................................................................................................................................................................... 89

CASTOFF / CASTON ........................................................................................................................................... 89

SECURITY ........................................................................................................................................................... 90

SETPASS .............................................................................................................................................................. 90

SYSTIME .............................................................................................................................................................. 90

SLIST .................................................................................................................................................................... 91

BINDFIX ............................................................................................................................................................... 92

BINDREST ........................................................................................................................................................... 92

4

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

CAPTURE ............................................................................................................................................................. 92

PROTOKOLLE UNTER NETWARE .............................................................................................................. 93

IPX-PROTOKOLL .................................................................................................................................................... 93

SPX ....................................................................................................................................................................... 93

RIP (IPX-RIP) ....................................................................................................................................................... 94

SAP........................................................................................................................................................................ 94

NCP ....................................................................................................................................................................... 94

VERBINDUNGSAUFBAU BEI NETWARE ................................................................................................................... 94

PRINTSERVER .................................................................................................................................................. 96

PRINTSERVER PSERVER.NLM ............................................................................................................................. 96

PCONSOLE.EXE .................................................................................................................................................. 97

PSERVER.EXE (DEDIZIERTER PRINTSERVER AUF DEM CLIENT) ......................................................................... 100

RPRINTER.EXE ................................................................................................................................................. 101

ANBINDUNG AN DEN PRINTSERVER (CAPTURE) ................................................................................................ 101

ÜBUNGEN ............................................................................................. ERROR! BOOKMARK NOT DEFINED.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

5

Novell Netzwerkadministratorkurs NETWARE 3.XX

Allgemeines zu NetWare 3.XX

NetWare 3.XX von der Firma Novell ist ein 32-Bit Serverbetriebsystem. Es entstand aus der

Weiterentwicklung von NetWare 286 (Versionen 2.11 ...). Die heute erhältliche NetWare

386ér Version ist NetWare 3.12. Da es sich hierbei um ein Multitasking - Betriebssystem

handelt, können somit auch mehrere Programme (quasi parallel) abgearbeitet werden. Das ist

auch erforderlich, wenn man sich vorstellt, daß mehrere Benutzer auf dem gleichen Server

sehr unterschiedliche Dinge erledigen wollen. NetWare ist in der Lage mit sehr großen

Speichermengen umzugehen. Es kann Festplatten bis zu einer Größe von 32 TeraByte zu

verwalten. Eine Datei in NetWare darf eine Größe von max. 4GByte besitzen. Eine Datei

kann damit auch auf mehrere Festplatte verteilt sein. NetWare ist in verschiedenen Größen

erhältlich (5, 10, 25, 50 ...1000) User Lizenzen. Es gibt z.Zt. Serverlizenzen bis zu einer

Größe von 1000 Usern. D.h. es können maximal 1000 Benutzer auf dem Server zur gleichen

Zeit angemeldet sein. NetWare hat darüberhinaus einen hohen Sicherheitsstandard, was die

Datensicherheit angeht. Durch effektive Cache-Mechanismen erreicht NetWare eine sehr hohe

Geschwindigkeit im Netzwerk. Unter Novell erreicht man darüberhinaus eine hohe

Datensicherheit durch verschiedene teilweise ineinandergreifende Systeme wie TTS

(Transaction Tracking System), disk mirroring (oder disk duplexing).

Installation von NetWare

Um einen möglichst leistungsfähigen Server zu erstellen, müssen eine ganze Reihe von

Komponenten gut aufeinander abgestimmt sein. Im Folgenden werden einige dieser

Komponenten näher auf Ihre Eignung im Server hin untersucht.

Vorbereitende Maßnahmen zur Installation

Anforderungen an die Hardware eines Servers

Prozessor

Prinzipiell hat der verwendete Prozessor eines Server natürlich einen entscheidenen Einfluß

auf die Geschwindigkeit.

Netware 3.XX benötigt mindestens einen 80386 Prozessor. Unter Berücksichtigung der Preise

für Prozessoren macht es allerdings keinen Sinn mehr einen Server mit einem 80386

aufzubauen.

6

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Bussystem

Da ein Server sehr stark mit I/O-Aufgaben beschäftigt ist, kommt dem BUS -System eine

besondere Bedeutung zu. Besonders Festplattenkontroller und Netzwerkkarten benötigen

einen leistungsfähigen BUS im Server. Aus heutiger Sicht sind für einen Server lediglich noch

EISA und PCI-Bussystem zu empfehlen, wenn sie mit entsprechenden Netzwerkkarten sowie

Festplattenkontrollern bestückt werden. VL-Bussystem werden bereits von PCI-Bussystemen

abgelöst, weshalb man auf VL-Bus-Rechner lieber verzichten sollte.

Hauptspeicher

Die Größe des Hauptspeichers eines Servers steht in einem direktem Zusammenhang zur

Geschwindigkeit im Netz. Als Minimum werden von Novell 4 Mbyte angegeben. Ein Teil des

Hauptspeichers wird von den Modulen (NLM´s) in Anspruch genommen. Legt man keinen

besonderen Wert auf Platten Caching, so mögen 4 Mbyte ausreichen. Sinnvoll sind allerdings

sehr viel größere Werte.

Da der größte Teil des Hauptspeichers dem Platten-Chaching zufällt, ist die Größe des

Hauptspeichers abhänbgig von der Größe der einzusetzenden Festplatte(n). Novell gibt für die

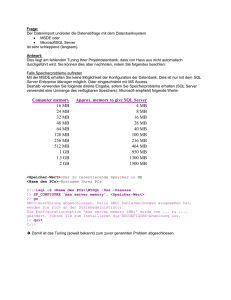

Berechnung des Hauptspeichebedarfs folgende Formel an:

HS

0.023 HDD

BG

wobei HS

= das Ergebnis für den Hauptspeicher in MByte ist

HDD = die Summe aller Festplatten (incl. CD-ROM) in Mbyte

BG

= die Blockgröße, mit der die Festplatten formatiert wurden in KByte.

(4,8,16,32,64 Kbyte) „4 Kbyte werden von Novell standardmäßig eingestellt“

Soll auf dem Server unter einem anderen Dateisystem (z.B. HPFS, MAC, UNIX) zugegriffen

werden, so erhöht sich der o.g. Faktor von 0.023 auf 0.032.

Zu der obigen Rechnung müssen noch etwa 3 Mbyte hinzugezählt werden, die für das

Betriebssystem benötigt werden. Werden weitere Anwendungen auf dem Server eingesetzt

(z.B. Multiprotokollrouter, ISDN- oder FAX-Server ...) so ist das entsprechend bei der

Bestückung mit Speicher zu berücksichtigen.

Festplatten & Controller

Wie schon im Kapitel über BUS-Systeme gesagt machen als Serverplatten auch nur

leistungsfähige (BUS)Systeme einen Sinn. Auch hier sind PCI oder EISA Controller

einzusetzen. Als Festplatte sollten SCSI Platten verwendet werden, da diese sehr schnell sind

und darüberhinaus ein Anschluß mehrerer Platten an einem Controller möglich ist.

AT-BUS Platten können sicherlich auch eingesetzt werden, diese sind allerdings (in puncto

Geschwindigkeit) nicht (mehr) so leistungsfähig wie moderne SCSI Platten (oder gar Wide

SCSI-Platten). Von E-IDE Platten ist zur Zeit noch abzuraten, da es immer noch erhebliche

Kompatibilitätsprobleme gibt. Was die Größe des Serverplatte(n) angeht sind heutzutage 1

Gbyte Festplatten keine besondere Größe mehr.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

7

Novell Netzwerkadministratorkurs NETWARE 3.XX

NetWare installieren

Die Serverplatte muß so partitioniert werden, daß für die Systemdateien (unter DOS) ca. 10

MByte frei bleiben.

Anschließend müssen die Disketten System_1, System_2, ggf. System_3 in ein vorher

erzeugtes Verzeichnis auf der 10 Mbyte Partition kopiert werden. Bei Netware 3.12 kann man

die Installation dieser Dateien mit der INSTALL-Diskette vornehmen.

Auf den ca. 10-15 Disketten von Netware sind eine Reihe von Dateien zu finden, deren

Bedeutung in der Regel an der Extension der Datei zu erkennen ist.

Dabei sind ...

*.DSK

*.LAN

*.NLM

*.SYS

*.NCF

*.HLP

*.OVL

*.ERR

*.NAM

*.PDF

-

Festplattentreiber

Netzwerkkartentreiber

Ladbare Programme (Netware Loadable Module)

Betriebssystemdateien

ausführbare Dateien (ähnlich der Batchdateien unter DOS)

Hilfedateien

Overlaydateien der einzelnen Programme oder Module

Fehlerprotokolldateien

Dateien, die fremde Dateisysteme unterstützen (z.B. NFS, MAC, OS/2)

Druckerkonfigurationsdatei

Es ist darauf zu achten, daß auch die folgenden Treiber in das o.g. Verzeichnis kopiert

werden:

- Festplatten (SCSI, oder AT-BUS, EISA-BUS usw.)

bei SCSI Platten:

Treiber „AHA15XX.DSK“ (XX=je nach Controllertyp)

bei AT-BUS Platten:

Treiber „ISADISK.DSK“

- Netzwerkkarte(n)

NE2000 - Karten

3COM - Karten

Treiber NE2000.LAN

Treiber 3C5X9.LAN o.a.

- ggf. CD-ROM Treiber „CDROM.NLM & ASPICD“ für den Anschluß eines SCSICD-Rom für die CD-ROM Installation von NetWare.

8

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Bei vielen Spezialgeräten (Netzwerkkarten oder HDD-Controller) werden Treiberdisketten

mitgeliefert. In diesem Fall müssen natürlich die entsprechenden Treiber von diesen Disketten

auch in das Systemverzeichnis kopiert werden.

Nach dem Kopieren der beiden Systemdisketten von Novell sollte ein Aufruf des Servers

„SERVER.EXE“ in der AUTOEXEC.BAT vorgenommen werden. Der Netware-Server wird

von DOS aus gestartet. Da der Server ein „protected mode“ Programm ist, sollten vorher

keinerlei „protected mode“ Treiber wie z.B EMM386.EXE und auch kein HIMEM.SYS

geladen werden, da es sonst zu Kollisionen mit SERVER.EXE kommt.

Wird ein DOS >= Version 6 verwendet, bietet sich ein Bootmenü an um auch den Rechner

unter DOS zu starten. Damit kann dann im Servicefall auf das Systemverzeichnis (DOS)

zugegriffen werden kann.

Eine sinnvolle CONFIG.SYS und AUTOEXEC.BAT kann wie folgt aussehen:

CONFIG.SYS:

[MENU]

menudefault=NETWARE, 10

menucolor=15,1

menuitem=NETWARE, Novell NetWare Server 3.12

menuitem=DOS, MS-DOS 6.22

[NETWARE]

[DOS]

DEVICE=C:\DOS\HIMEM.SYS /TESTMEM:OFF

DEVICE=C:\DOS\EMM386.EXE NOEMS RAM

DOS=HIGH,UMB

AUTOEXEC.BAT:

GOTO %CONFIG%

:NETWARE

C:\SERVER.312\SERVER.EXE

goto end

:DOS

LH C:\DOS\KEYB GR

PROMPT $p$g

VER

goto end

:end

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

9

Novell Netzwerkadministratorkurs NETWARE 3.XX

Nachdem der Server „SERVER.EXE“ nun gestartet ist, wird nach dem Namen des Servers

gefragt (max. 47 Zeichen), unter dem der Server von nun an im Netz zu erreichen sein wird.

Anschließend muss die interne Netzwerknummer (IPX internal network number) eingegeben

werden. Diese dient der Bezeichnung des Servers im Netz. Die interne Netzwerknummer muß

so gewählt werden, daß es zu keinen Überschneidungen mit bereits bestehenden

Netzwerkadressen oder Knotenadressen kommt.

Von nun an befindet man sich auf der Serverkonsole, unter der man eine Reihe weiterer

Befehle eingeben kann bzw. weitere Module (Programme) geladen werden können.

Aller weiteren Programmteile (auch Treiber) die benötigt werden, können jetzt mit dem

Befehl „load PROGRAMMNAME“ geladen werden. Es ist darauf zu achten, wenn

Programme von der DOS-Partition geladen werden müssen (was zu Anfang der Installation

nötig ist), daß dann der Laufwerksbuchstabe und das Verzeichnis mit angegeben wird.

UNLOAD

Naturlich können bereits geladene Treiber sowie Module auch wieder aus dem Speicher

entfernt werden. Das erreicht man mit dem Befehl „unload POGRAMMNAME“. Bei

häufigem Laden und Entladen von Programmen ist zu berücksichtigen, daß der Hauptspeicher

des Servers dadurch fragmentiert wird. Ein komplette Aufhebung dieser Fragmentierung ist

nur über den Neustart des Servers zu erreichen. Da einige Module (durch den autoloadMechanismus) weitere Module automatisch nachladen, muß beim Entladen die umgekehrte

Reihenfolge eingehalten werden. Einige Module geben u.U. nicht den belegten Hauptspeicher

wieder frei. Das wird dann mit der Meldung „Module did not release XX resources“

angezeigt.

Ist der Server erfolgreich geladen, muß nun der Festplattentreiber von der Serverkonsole

gestartet werden.

Der entsprechende Treiber (je nach System) muß sich im Systemverzeichnis (unter DOS)

befinden (z.B. C:\SERVER.312).

Bei SCSI - Festplattencontrollern ist es z.B. der Treiber „AHA1540.DSK“ für den weit

verbreiteten Controller AHA1542 der Fa. Adaptec.

Werden AT-BUS Platten eingesetzt, ist der Treiber „ISADISK.DSK“ mit entsprechenden

Parametern, die, wenn sie nicht eingegeben werden, abgefragt werden.

Eine besondere Rolle bei der Treiberinstallation spielt die Größe des Hauptspeichers des

Servers. Sind mehr als 16 Mbyte eingesetzt, muß z.B. bei Controllern mit Bus-Master-DMA

(z.B. der AHA1542) dem SCSI-Treiber AHA1540.DSK der Parameter above16=yes mit

angegeben werden, damit der Controller problemlos eingesetzt werden kann.

10

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Inder Regel müssen bei den o.g. Controllern noch weitere Parameter mit angegeben werden:

INT

MEM

PORT

SLOT

DMA

=Interrupt Request (IRQ)

=Speicherbereich (Bereich z.B. für ein controllereigenes BIOS)

=I/O-Adresse, unter der man den Controller ansprechen kann

=Steckplatz, in dem der Controller eingesteckt ist (nur bei BUS-Systemen die

Steckplätze einzeln ansprechen könne z.B. EISA ...)

=DMA Kanal, den der Controller benutzt.

Beispiel:

load AHA1540 PORT=330 MEM=D8000 INT=B (B=hexadezimal für Interrupt 11!)

Wird der Festplattentreiber ohne Fehlermeldung geladen kann die weitere Installation mit dem

Programm „INSTALL.NLM“ beginnen.

Installation mit INSTALL.NLM

Jetzt muß mit dem Programm INSTALL.NLM die Festplatte(n) für NetWare Partitioniert

werden.

Partitionieren der Festplatten

Hauptmenü von INSTALL.NLM

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

11

Novell Netzwerkadministratorkurs NETWARE 3.XX

Unter dem Menüpunkt Disk Options Partition Tables create NetWare Partition

muß jetzt die Platte für NetWare vorbereitet werden.

Hot Fix Area

Die dabei angegebenen Parameter (Cylinder ...) können in der Regel so übernommen werden.

Hier gibt es nun den neuen Parameter „Redirection Area“. Die „Redirection Area“ ist ein

Bereich auf der Festplatte, der frei gehalten wird, für Daten, die aufgrund von schadhaften

Sektore der Platte nicht mehr zurückgeschrieben werden können. Wird wärend des Betriebs

ein schadhafter Sektor erkannt, werden dieser Sektor als defekt markiert und die Daten werden

in die o.g. „Redirection Area“ geschrieben. Ein voreingestellter Wert von 2% ist dafür in der

Regel ausreichend.

Disk Mirroring

Möchte man die Sicherheit der Serverdaten erhöhen, so besteht die Möglichkeit die

Festplatte(n) zu spiegeln (Disk Mirroring). Das kann unter dem Menü Mirroring im

INSTALL-NLM erreicht werden. In so einem Fall sollten zwei (möglichst baugleiche)

Festplatten vorhanden sein. Die Partition der beiden Platten muß! identisch sein (d.h. gleiche

Blockgröße), damit eine Spiegelung der Daten möglich ist. Wenn bei erfolgreicher Spiegelung

im Betrieb nun eine Platte ausfällt, so sind sämtliche Daten immer noch auf der gespiegelten

Platte verfügbar. Aufgrund der erforderlichen Redundanz muß natürlich genau die doppelte

Menge an Festplattenspeicherplatz vorgesehen werden wie im Betrieb nachher tatsächlich

benutzt wird.

12

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Volume Erzeugen

Nachdem die Partition (Partitions-Tabelle) vorbereitet wurde, muss nun das Volume erzeugt

werden. Dazu ruft man den Menüpunkt Volume Option auf und fügt mit der „INSERT o.

EINFÜGE“-Taste die vorbereitete Partition ein. Nach Bestätigung mit „ESCAPE“ kann jetzt

das Volume SYS erzeugt werden. Unter Volume Option muß jetzt das erzeugte Volume

gemounted werden, damit der Server die Platte auch nutzen kann.

Das erste (Standardvolume) von Netware bekommt immer den Namen „SYS“. Weitere

Volumes können einen frei definierten Namen bekommen. Auf das SYS-Volume müssen jetzt

die weiteren Dateien von NetWare kopiert werden.

Das erreicht man unter dem Menüpunkt System Options Copy System and Public Files.

Jetzt wird man aufgefordert die entsprechenden Disketten in das Laufwerk einzulegen, damit

diese auf das vorher erzeugte SYS-Volume kopiert werden können.

Soll von einem CD-ROM installiert werden, so muß hier das CD-ROM Volume und das

Verzeichnis angegeben werden.

Bei diesem Kopiervorgang werden folgende Verzeichnisse auf dem SYS-Volume erzeugt:

SYS:SYSTEM :

Das Verzeichnis enthält alle Dateien, die für einen Serverbetrieb

erforderlich sind.

SYS:PUBLIC : In diesem Verzeichnis stehen die Dienstprogramme für den

Netzwerkbetrieb und für die Steuerung des Netzwerkes. Auf diese

Verzeichnis haben alle User zunächst Lese-Rechte.

SYS:LOGIN :

Im Loginverzeichnis stehen in der Regel grundlegende Programme zur

Verfügung, die das Anmelden an den Aerver ermöglichen. Das

Loginverzeichnis ist das einzige Verzeichnis, daß der User im

Lesezugriff bekommt, ohne sich auf dem Server einzuloggen.

SYS:MAIL\xxx : Im Mailverzeichnis bekommt jeder User eine eigenes Unterverzeichnis,

in dem seine Mail abgelegt wird. Darüberhinaus steht in diesem

Verzeichnis z.B. auch das Userloginscript sowie ggf. konfigurierte

Druckjobs.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

13

Novell Netzwerkadministratorkurs NETWARE 3.XX

Netzwerkkarte & Netzwerkprotokoll

Laden der Netzwerkkartentreiber

Als nächstes muß jetzt die Netzwerkkarte eingestellt werden. Zunächst ist einmal zu klären,

welche(s) Protokoll(e) im Netz verwendet werden soll(en).

Es gibt grundlegend vier verschiedene (Ethernet) Netzwerkprotokolle, die für NetWare an die

Netzwerkkarte binden kann. Weitere Frametypen (Token_RING_SNAP , Novell_RX-NET)

sollen hier aufgrund der geringeren Verbreitung nicht weiter berücksichtigt werden.

1.)

2.)

3.)

4.)

ETHERNET_802.2 : Ist der IEEE und OSI Standardrahmentyp (bei NetWare 3.12 De

faulttyp).

ETHERNET_802.3 : Novell NetWare IPX-Rahmen (spezieller Novell Rahmentyp)

ETHERNET_II :

Ist zu verwenden, wenn der Server in TCP/IP Netzen anzusprechen sein soll.

ETHERNET_SNAP : Wird dann eingesetzt, wenn die Erweiterung 802.2 SNAP

benötigt wird. (Appletalk...)

Jetzt sollte man die Netzwerkkarte mit den entsprechenden Parametern von der Serverkonsole

aus laden, um zu überprüfen, ob die Karte überhaupt mit den Parametern lauffahig ist.

Etwaige Parameter für Portadresse oder I/O Bereich bzw. IRQ müssen auch mit angegeben

werden. Es ist in diesem Zusammanhang darauf zu achten, daß es zu keinen Kollisionen mit

anderen bereits im Server installierten Karten (HDD-Controller, serielle o. parallele

Schnittstellen ...) kommt. In der Regel sollte man versuchen die unteren

Interruptrequestnummern für eine Ethernetkarte zu vermeiden, da in diesem Bereich bereits

sehr viele IRQ´s vergeben sind (z.B. IRQ 7, 3&4 für COM2 COM1, 5 für LPT2 usw.)

Wird der Netzwerktreiber ohne Angabe weiterer Parameter geladen, so fragt Netware die

erforderlichen Parameter nacheinander ab.

Der Ladebefehl für z.B. eine NE2000 Netzwerkkarte kann wie folgt aussehen:

load NE2000 PORT=300 INT=B FRAME=Ethernet_802.2 NAME=IPXNET

load NE2000 PORT=300 INT=B FRAME=EthernetII NAME=IPNET

Es können natürlich an eine Ethernetkarte auch mehrere Protokolle gebunden werden (siehe

obiges Beispiel). Dazu muß der Kartentreiber jeweils neu, aber mit unterschiedlichem

Frametyp, geladen werden.

Binden von Protokollen an die Netzwerkkarte

Durch das Laden des Treiber alleine ist die Netzwerkkarte noch nicht in der Lage Daten zu

übertragen. Es muß jetzt zusätzlich das ausgewählte Protokoll an die Netzwerkkarte gebunden

werden. Das geschieht mit dem BIND - Befehl. Den Netzwerkkarten mit dem dazugehörigen

Protokollen wurden ja beim Laden der Treiber eindeutiger Namen zugeordnet, unter dem nun

die Protokolle mit dem Bind-Befehl gebunden werden können.

14

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Mit dem Bind-Befehl muß jetzt auch die Netzwerkadresse des Netzes, an dem der Server

angeschlossen ist, eingestellt werden. Wird hier eine falsche Adresse eingegeben und befindet

sich in diesem Netz bereits an weiterer Server (oder ein Router, der IPX routet), dann kommt

es zu Fehlermeldungen auf der Serverkonsole, da die anderen Server im Netz die falsche

Netzwerkadresse erkennen. D.h. alle im gleichen Sub-Netz befindlichen Netwareserver

müssen die gleiche Neztwerkadresse bekommen. Die Netzwerkadresse ist eine max. 8 stellige

hexadezimale Zahl, die der eindeutigen Zuordnung des Servers zu einem Subnetz dient.

Beispiel:

bind IPX to IPXNET NET=864C0A00

bind IP to IPNET ADDR=134.76.10.112 MASK=255.255.255.0

In dem obigen Beispiel wurden nun die Frametypen Ethernet_802.2 und Ethernet_II an die

gleiche Netzwerkkarte gebunden.

UNBIND

Mit dem Befehl „unbind Protokoll to Netzwerkkarte“ kann eine bestehende Bindung eines

Protokolls zu einer Netzwerkkarte wieder aufgehoben werden.

TCP/IP

Mit dem Frametyp Ethernet_II ist der Server nun auch in der Lage das TCP/IP Protokoll zu

übertragen. Dazu muß allerdings das Modul „TCPIP.NLM“ von Netware vor dem Binden des

Protokolls geladen werden. Darüberhinaus muß der Netzwerkkarte in TCP/IP Netzen eine IPNummer gegeben werden unter der der Server dann ansprechbar ist.

Beim Binden des TCP/IP an die Netzwerkkarte können noch weitere Parameter mit

angegeben werden.

Diese sind:

MASK

GATE

hier

: Subnetmask, Sunbnetzwerkmaske

: default gateway, wird kein RIP (bei TCPIP.NLM) eingestellt, kann

das default gateway angegeben werden, an das die IP-Packete

geschickt werden, wenn Verbindungen ausserhalb des eigenen

Subnetzes aufgebaut werden müssen.

BCAST

ARP

COST

DEFROUTE

: Broadcastadresse, legt die Broadcastadresse fest (Standard ist

255.255.255.255)

: yes/no, Damit IP-Adressen den Hardwareadressen zugeordnet werden

können muß ARP eingeschaltet werden. (Standard ist YES)

: Hopcount, Metrik für das Routing (RIP...)

: yes/no, definiert den Server als Standardgateway. Dieser

Parameter ist mit VORSICHT! zu genießen, da bei einer falschen

Einstellung z.B. Loopback-Routing auftreten kann.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

15

Novell Netzwerkadministratorkurs NETWARE 3.XX

Wird das Module TCPIP.NLM geladen, müssen einige Parametern mit angegeben werden.

Parameter von TCPIP.NLM:

FORWARD=yes/no : Bei Forward=yes wird der Server als TCP/IP Router eingesetzt.

Das ist dann sinnvoll, wenn mehrere Netzwerkkarten eingesetzt

werden. (Standardeinstellung ist NO)

RIP=yes/no :

Wird das Routing Information Protocol aktiviert, und ist

FORWARD=yes eingestellt, dann werden RIP-updates an andere

IP Router geschickt. (Standardeinstellung ist YES)

TRAP=<ip-adresse>:SNMP Traps werden an den mit <ip-adresse> eingestellten

Rechner geschickt.

Eine Konfiguration für die Netzwerkkarte für unser Beispiel würde jetzt wie folgt aussehen:

load NE2000 PORT=300 INT=B FRAME=Ethernet_802.2 NAME=IPXNET

load NE2000 PORT=300 INT=B FRAME=EthernetII NAME=IPNET

load TCPIP

bind IPX to IPXNET NET=864C0A00

bind IP to IPNET ADDR=134.76.10.112 MASK=255.255.255.0

SNMP - Modul

Damit der Netwareserver in TCP/IP Netzen in ein vorhandenes Netzwerk-Management

integriert werden kann, muss das SNMP-Modul nachgeladen werden. Das SNMP-Modul ist

ein SNMP-Agent, der von dem Managementrechner auf den derzeitigen Zustand abgefragt

werden kann. Auch der Server selbst ist in der Lage bei schwerwiegenden Fehlern sog.

TRAPS an einen mit der IP-Nummer angegebenen Rechner zu schicken.

STARTUP.NCF - Datei

Nachdem wir nun alle benötigten Treiber (Festplattentreiber & Netzwerkkartentreiber)

geladen haben, müssen die Lade-Befehle in die Startdateien von NetWare eingetragen werden.

Die STARTUP.NCF - Datei befindet sich auf der DOS-Partition im Startverzeichnis.

Diese Datei wird, ähnlich wie unter DOS die CONFIG.SYS-Datei, als erstes nach dem Starten

von SERVER.EXE durchlaufen. In dieser Datei müssen mindestens der Festplattentreiber

eingetragen sein. Diese geschieht bei der Installation automatisch, wenn der Festplattentreiber

von der Konsole das erste mal aufgerufen wird. Ist nur ein Volume (das SYS-Volume) erzeugt

worden, genügt die Angabe des Plattentreibers in der Startdatei. Dabei wird das SYS-Volume

von NetWare automatisch gemountet. Sind weitere Volumes zu mounten, so kann das

ebenfalls in der STARTUP.NCF-Datei mit dem Befehl mount <Volumenamen> erfolgen.

Einige weitere Parameter (besonders manche SET - Parameter) müssen exclusiv in der

STARTUP.NCF - Datei angegeben werden.

Ist die Startup.ncf durchlaufen, so wird die Kontrolle der zweiten Startdatei

AUTOEXEC.NCF übergeben.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

16

Novell Netzwerkadministratorkurs NETWARE 3.XX

AUTOEXEC.NCF - Datei

Die AUTOEXEC.NCF-Datei befindet sich auf dem SYS-Volume in dem Verzeichnis

SYS:SYSTEM. Den bei der Installation eingegebenen Servernamen sowie die interne

Netzwerknummer des Servers werden bei der Installation automatisch in der Datei

abgespeichert. In der AUTOEXEC.NCF können nun auch weitere Module und Treiber

geladen sowie Variablen gesetzt werden. Diese Datei ist vergleichbar mit der

AUTOEXEC.BAT unter DOS.

Editieren der Startdateien

Die beiden Startdateien können mit dem schon vorher beschriebenen

Programm

INSTALL.NLM editiert bzw. erzeugt werden.

Das erreicht man mit dem Menüpunkt System Options Edit Autoexec.ncf file bzw.

Edit Startup.ncf. file. In beiden Startdateien können auch Kommentare eingefügt werden, die

eine bessere Strukturierung der Datei erlauben. Kommentarzeilen beginnen mit einem „#“ Zeichen oder dem Befehl „REM“.

Serverprogramme und Tools

Im Folgenden werden ich auf einige der vielen Programme und Tools, die NetWare mitliefert,

kurz eingehen. Einige dieser Programme erleichtern die Handhabung des Servers und geben

im Fehlerfall entscheidene Informationen über den Zustand des Servers sowie des Netzes.

INSTALL.NLM

Das Modul haben wir bereits kennen gelernt. Über die bekannten Funktionen hinaus

werden mit diesem Programm z.B. Zusatzprogramme von Novell oder anderen

Herstellern installiert.

Man erreicht das mit dem Menüpunkt Product Options INS-Taste drücken.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

17

Novell Netzwerkadministratorkurs NETWARE 3.XX

Danach werden Sie aufgefordert die entsprechenden Disketten der zusätzlichen

Software in Laufwerk A: einzulegen. Das Installationsprogramm sucht dann nach der

Datei „PINSTALL.NLM“ auf dieser Diskette.

Surface Test

Unter dem Menüpunkt Disk Options Surface Test kann ein Oberflächentest der

Festplatte durchgeführt werden, um etwaige fehlerhafte Sektoren zu erkennen.

MONITOR.NLM

Mit dem Programm MONITOR.NLM bekommt man einen Überblick über den Zustand des

Servers.

Monitor zeigt an...

-

18

wieviel, und welche User angemeldet sind Connect Information

welche Dateien der User z.Zt. geöffnet hat Connect Information

wie lange der Server bereits in Betrieb ist

die Serverauslastung in %

Anzahl & Größe der Cachebuffers und der gesamten offenen Dateien

Informationen über die Festplatten Disk Informations

Infomation über Netzwerktreiber uind Protokolle sowie Statistiken über den

Netzwerkverkehr LAN Information

Information über Speicherbelegung der einzelnen Module System Modul

Information

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

TCPCON.NLM

Mit diesem Module kann man die Routingtabelle, lokale Netzwerkadapteradressen und

Netzwerkstatistiken anzeigen. Das Modul wird eigentlich nur benötigt, wenn der Server in

einem TCP/IP Netz konfiguriert wurde bzw. als IP-Router arbeitet.

Printserver PSERVER.NLM

Ein sehr wichtiges Programm ist der Printserver PSERVER.NLM von NetWare. Es wird von

der Serverkonsole aufgerufen. Zusätzlich zu den Fileserverfähigkeiten wird damit der Server

als Printserver eingesetzt. Aufgerufen wird das Programm mit

load PSERVER <printservername> [POLL=x]

wobei POLL=x die Zeit in Sekunden ist, die der Printserver wartet, bis ein Druckjob

im Netz abgebrochen wird. (Standardwert ist 15)

PSERVER.NLM

Ein Printserver muß allerdings vorher mit dem DOS-Programm PCONSOLE.EXE

entsprechend konfiguriert werden, bevor man ihn auf dem Server startet. Zum Programm

PCONSOLE.EXE kommen wird noch später.

Tastaturtreiber KEYB.NLM

Mit dem Module KEYB.NLM kann ein länderspezifischer Tastaturtreiber für die

Serverkonsole geladen werden. Für die deutsche Tastatur sieht der Befehl wie folgt aus:

load KEYB GERMANY

Sinnvoll ist es, den Befehl gleich in der Autoexec.ncf einzufügen

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

19

Novell Netzwerkadministratorkurs NETWARE 3.XX

Editor EDIT.NLM

Mit EDIT.NLM steht ein Editor für die Serverkonsole zur Verfügung, mit dem man

Textdateien editieren oder erstellen kann.

Aufruf:

load EDIT <Textdatei>

CD-ROM Unterstützung mit CDROM.NLM

Das Module CDROM.NLM bietet eine einfache Unterstützung eines CD-ROM Laufwerks im

Server. Es werden z.Zt. nur SCSI-Laufwerke unterstützt.

Backup mit SBACKUP.NLM

Unter der Serverkonsole kann mit SBACKUP.NLM ein einfaches Streamer-Backupprogramm

gestartet werden. Es werden eine Reihe Streamer unterstützt. Sinnvoll ist allerdings die

Anschaffung eine SCSI-DAT-Streamers, da diese eine gute Unterstützung von NetWare

finden. Bevor das Backupprogramm gestartet wird, muß natürlich auch der entsprechende

Treiber für den Streamer geladen werden. Soll ein Backup des eigenen Servers erfolgen, so

muß vorher mit dem Programm TSA312.NLM (oder TSA311.NLM, je nach NetWareversion)

ein sog. Target Service Agent geladen werden. Dieses Modul wickelt die Kommunikation

zwischen dem Data Requestor und dem Streamer des Servers ab.

20

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Fernzugriff auf die Serverkonsole mit REMOTE.NLM und RCONSOLE.EXE

Unter NetWare besteht die Möglichkeit den Server aus der Ferne zu warten. D.h. man

bekommt die Serverkonsole auf den eingenen Client-PC angezeigt und kann dann

entsprechend den Server kontrollieren. Dazu müssen zwei Programme auf dem Server

gestartet werden.

- load REMOTE.NLM <PASSWORT>

- load RSPX.NLM

Sind die beiden o.g. Module auf dem Server geladen, so muß der Client das Programm

RCONSOLE.EXE aus dem sys:\system -Verzeichnis starten, um damit eine Verbindung zum

Server herstustellen.

Natürlich muß der Client sich vorher auf dem Server als SUPERVISOR eingeloggt haben, um

die entsprechenden Dienste in Anspruch zu nehmen.

ACONSOLE

Auch über ein Modem kann man Zugriff auf die Serverkonsole bekommen. Dazu dient das

Modul RS232.NLM unter NetWare.

Auf dem Server muß dann folgendes geladen werden:

load REMOTE <passwort>

load RS232 [<COM-PORT>][<baudrate>]

Auf der Clientseite kann man nun mit dem Programm ACONSOLE.EXE auf den Server

zugreifen.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

21

Novell Netzwerkadministratorkurs NETWARE 3.XX

Unter dem Menüpunkt Configure Modem bei Aconsole.exe muß vorher das Modem

konfiguriert, und der Username angegeben werden.

Wichtige Befehle auf der Serverkonsole

Im Folgenden werde ich aus der ganzen Reihe Befehle nur die wichtigsten Befehle, die direkt

auf der Serverkonsole eingegeben werden können, erläutern. Einige Befehle hatten wir bereits

besprochen so . z.B load, bind, unload . Alle diese Befehle stehen nicht als NLM´s zur

Verfügung, sondern sind sog. interne Befehle.

SET <Variablenname wert ...>

Mit dem SET - Befehl werden eine ganze Reihe unterschiedlicher Variablen gesteuert. Es

handelt sich meistens um Variablen, die das Speichermanagement und Filemanagement

betreffen. Wird der SET-Befehl ohne weitere Parameter angegeben, so bekommt man ein

Menü, das alle Variablen anzeigt.

22

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Häufig verwendete Variablen sind z.B.

- Maximum Packet Receive Buffers=XXX, was die Anzahl der Packetempfangspuffer angibt,

die der Server zuordnen kann

- Auto Register Memory Above 16MB=yes/no

weitere Variablen sind der Konsole zu entnehmen.

ADD NAME SPACE

Mit diesem Befehl kann man ein fremdes Dateisystem (also kein DOS-Dateisystem) auf den

Serverplatten aktivieren. Z.B. ein Apple-MAC Dateisystem, HPFS (OS/2) usw.. Es müssen

allerdings noch entsprechende NLM´s (je nach verwendeten Dateisystem) geladen werden

(z.B. MAC.NLM ..). Mit dem Multiple Name Spaces ist es nun möglich auf die gleiche Datei

von verschiedenen Dateisystemen zuzugreifen, da die betreffende Datei mehrere Einträge

bekommt.

DISABLE LOGIN

Eine Anmeldung von Clients auf den Server ist von jetzt an nicht mehr möglich. Bereits

angemeldete User bleiben dabei unberücksichtigt.

ENABLE LOGIN

Ein Anmeldung von Clients auf den Server wird damit wieder ermöglicht.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

23

Novell Netzwerkadministratorkurs NETWARE 3.XX

ENABLE TTS (DISABLE TTS)

Das TTS (Transaction Tracking System) wird aktiviert. DISABLE TTS deaktiviert das TTS

wieder.

MOUNT <Volume> [all]

Mit MOUNT können die NetWare Volumes gemounted werden. Erst danach kann ein Zugriff

auf die Platten erfolgen. Mit dem Parameter ALL werden alle Volumes gemounted.

DISMOUNT <volume>

Hiermit kann ein gemountetes Volume wieder dismounted werden.

REGISTER MEMORY <Startadresse> <Länge>

Ist der Server mit mehr als 16MByte Hauptspeicher ausgestattet und erkennt der Server dieses

nicht automatisch, so kann man mit diesem Befehl die Größe des Hauptspeichers dem Server

bekannt geben.

Beispiel:

REGISTER MEMORY

1000000

Startadresse 16MB

400000 (für 20 MByte)

Länge 4MB = 20MByte

SEARCH [ADD/DEL] [<nummer<][<PFAD>]

Damit werden dem Server weitere Suchpfade für NLM´s angegeben. Mit Nummer kann die

laufende Nummer angegeben werden. Ist ein Pfad dem Suchpfad hinzugefügt worden, so

können aus diesem Pfad NLM´s oder andere Programm ohne Angabe des Pfades beim

LOAD-Befehl geladen werden.

CLEAR STATION

Mit diesem Befehl werden alle Ressourcen die ein USER auf dem Server belegt wieder

freigegeben und gleichzeitig die Verbindung zum Client unterbrochen.

DOWN

Mit diesem Befehl setzt man den Server wieder zurück (Herunterfahren des Servers). Dabei

werden alle User ausgeloggt, die im Speicher befindlichen Daten auf Festplatte geschrieben

und die FAT aktualisiert.

24

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

EXIT

Mit EXIT verlässt man den (mit DOWN) heruntergefahrenen Server und gelangt auf das

DOS-Betriebssystem zurück. Wurde DOS vorher mit dem Befehl (REMOVE DOS) aus dem

Speicher entfernt, so startet der Rechner neu.

REMOVE DOS

Das DOS Betriebssystem, von dem aus der Server ja gestartet wurde, kann damit aus dem

Speicher entfernt werden. Da NetWare ein eigenen Betriebssystem ist, wird eigentlich kein

DOS mehr benötigt. Der durch DOS belegte Speicher wird bei REMOVE DOS an den Server

zurückgegeben. Man hat allerdings nach diesem Befehl keinen Zugriff mehr auf die DOSPartition, unter der der Server gestartet wird. D.h. es können von nun an keine weiteren

NLM´s oder andere Programme aus dem Startverzeichnis mehr geladen werden. Wird danach

der Befhel EXIT aufgerufen, so kommt man nicht mehr auf das DOS-Betriebssystem zurück,

sondern der Rechner wird neu gebootet. Das hat natürlich dann Vorteile, wenn der Server (aus

einer Remote Shell „RCONSOLE.EXE) neu gestartet werden soll.

DISPLAY SERVERS

Hiermit werden auf der Serverkonsole alle bekannten Server angezeigt. Gleichzeitig werden

die Anzahl der Hops (Sprünge, dazwischenliegende Netzwerke) angezeigt.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

25

Novell Netzwerkadministratorkurs NETWARE 3.XX

DISPLAY NETWORKS

Zeigt alle dem Server bekannten Netzwerke an. Darüberhinaus werden die Hops und die Ticks

(Zeiteinheit für das Routing) mit angezeigt.

MEMORY

Zeigt an, wieviel Hauptspeicher der Server besitzt. Hieran kann man erkennen, ob der Server

den gesamten tatsächlichen vorhandenen Hauptspeicher erkannt hat (besonders bei

Hauptspeicher >16MByte).

MODULES

Gibt eine Liste aller geladenen Module (NLM´s) aus.

VOLUMES

Zeigt die gemnounteten Volumes und deren Namespace an.

26

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

TRACK ON/OFF

Hiermit können die Netzwerkaktivitäten auf dem Serverbildschirm angezeigt werden. Dabei

werden Netzwerknummer, Netzadresse, Zeit, Namen der Server, Hops mit angezeigt.

Auch die Routingaktivitäten können damit dargestellt werden.

TIME (SET TIME)

Zeigt die Uhrzeit und Datum des Servers an. Mit SET TIME kann die Uhrzeit und das Datum

neu gestellt werden.

SEND (BROADCAST)

Mit SEND „<Nachricht>„<user1>,<user2> ... können Nachrichten an User verschickt

werden. Mit dem Befehl BROADCAST wird die Nachricht an alle User gesendet. Der

angerufene User muß natürlich an dem Server angemeldet sein.

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

27

Novell Netzwerkadministratorkurs NETWARE 3.XX

CONFIG

Zeigt diverse Informationen zur Konfiguration des Server auf der Konsole an.

28

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Beispielkonfiguration eines Servers

STARTUP.NCF

load isadisk port=1F0 int=E

load AHA1540 port=330 int=B dma=0

AUTOEXEC.NCF

file server name GWDG-NS3

ipx internal net 864C0A09

load conlog

# Networkdriver & Protocol

#

load 3c509 port=200 frame=ethernet_802.3 name=IPX_FRAME

load 3c509 port=200 frame=ethernet_II name=IP_FRAME

load 3c509 port=200 frame=ethernet_802.2 name=ipx_2

# TCP/IP Protokoll-Unterstützung laden

load tcpip trap=134.76.10.9 mask=255.255.0.0 rip=on forward=yes

# Protokolle an Karten binden

bind ipx to IPX_FRAME net=864C0A00

#

bind ipx to ipx_2 net=864C0A00

bind ip to IP_FRAME ADDRESS=134.76.11.83 MASK=255.255.0.0 ProxyARP=YES

# Bereich für die Remote Console

load remote

load rspx

# deutschen Keyboardtreiber

load keyb germany

# Konsolenmonitor

load monitor

# Target Service Agent´s für das Backup (Server & Client)

load tsa312

load tsa_dos

# DOS aus dem Hauptspeicher entfernen

remove dos

# Konsolenlogdate schreiben

unload conlog

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

29

Novell Netzwerkadministratorkurs NETWARE 3.XX

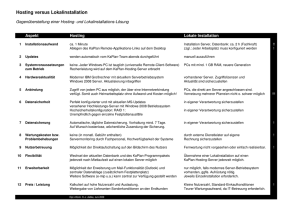

Nr.:

1

2

Festplatte formatieren

(unter DOS)

(max. 10 MByte Partition erforderlich)

Startverzeichnis erstellen

3

Datein in das

von den beiden Disketten

"SYSTEM_1 & SYSTEM_2"

in das

Startverzeichnis kopieren

4

SERVER.EXE aus dem

Systemverzeichnis starten

um den Server in Betrieb

zu nehmen

5

6

7

8

9

30

Installationsschritt

Servernamen und

interne Netzwerknummer

eingeben

Festplattentreiber

laden

(ggf. Angabe von

Interrupt und I/O Adresse)

Installationsprogramm

aufrufen, um HDD zu partinionieren

und die Systemdateien zu kopieren

Festplatte partitionieren

Volume erzeugen

und mounten

Beispiel

FDISK

FORMAT C: /S

MD C:\SERVER.312

XCOPY A:\*.* C:\SERVER.312 /S

(bei Netware 3.12 kann man auch INSTALL

von der INSTALL Diskette aufrufen)

C:\SERVER.312\SERVER

Testserver

864C0A01

Bei SCSI z.B: load AHA1540 PORT=330 INT=B ...

bei AT-BUS: ISADISK ....

load C:INSTALL.EXE

Menüpunkt

Disk Option

Partition Tables

create Netware Partition

Menüpunkt:

Volume Options

"INS Taste zum Einfügen des Vol."

Create Volume

Mount Volume

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

Nr.:

10

11

12

Installationsschritt

LAN-Treiber laden

(Angabe von I/O-Bereich und IRQ

meistens erforderlich)

Netzwerkprotokoll an

Netzwerkkarte binden

Autoexec.ncf

&

Startup.ncf

erzeugen bzw. editieren

13

ggf. weitere Module laden "*.NLM"

z.B. REMOTE, CONLOG

MONITOR, PSERVER ...

und in Autoexec.ncf eintragen.

14

NetWare Server "runterfahren",

beenden

und erneut starten, um Funktionalität

zu prüfen.

Beispiel

load NE2000 PORT=300 INT=5 FRAME=Ethernet_802.2

NAME=IPXNET

bind IPX to IPXNET NET=864C0A00

evtl. weitere Protokolle ...

load C:INSTALL

unter SYSTEM OPTIONS

Edit Startup.ncf

Edit Autoexec.ncf

load MONITOR

...

down

exit

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

31

Novell Netzwerkadministratorkurs NETWARE 3.XX

Einrichtung einer Workstation (Client)

Unter Clientsoftware versteht man den Softwareteil von NetWare, der auf den an den Server

angeschlossenen Workstations die NetWare-Dienste zur Verfügung stellt. Diese Software

besteht aus einer ganzen Reihe von einzelnen Programmen, die den unterschiedlichen

Diensten zugeordnet sind.

Betriebssysteme

Bei der Einrichtung der NetWare Clientsoftware ist zunächst zu unterscheiden, mit welchem

Betriebssystem der Client arbeitet.

Prinzipiell werden drei verschiedene Betriebssysteme von Netware unterstützt.

- DOS/Windows

- OS/2

- MAC/OS

- UNIX (NFS, über Zusatzsoftware)

Aufgrund der hohen Verbreitung von DOS werde ich im Folgenden nur auf die

Clientinstallation unter DOS/Windows eingehen.

Installation unter DOS

Novell stellt zum Anschluß an einen Server eine sog. NetWare-Shell zur Verfügung.

Die gesamte Cleintsoftware beteht aus mehreren Programmen mit unterschiedlichen

Aufgaben.

- LSL.COM (Link Support Layer)

- Kartentreiber (z.B. NE2000.COM)

- IPXODI.COM (Protokollunterstützung für IPX/SPX)

- VLM.EXE (oder NETX.COM) NetWare DOS-Requester, Workstationshell.

Im Folgenden werden die einzelnen Programm näher beschrieben.

1.) Das Programm LSL.COM (Link Support Layer)

Diese Programm dient zur Kommunikation zwischen dem Netzwerktreiber und den

Übertragungsprotokollen, die an die Karte gebunden werden sollen. Mit diesem

Programm ist es möglich mehrere Protokolle auf einer Netzwerkkarte zu betreiben. Man

kann LSL als einen Protokollmultiplexer bezeichnen.

Parameter:

LSL.COM

32

?

/U

: Hilfe zum LSL.COM

: entfernt das Programm aus dem Hauptspeicher

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

Novell Netzwerkadministratorkurs NETWARE 3.XX

2.) Der Netzwerkkartentreiber

Dieser Treiber ist speziell auf die dafür vorgesehene Netzwerkkarte zugeschnitten. Er

bildet die Schnittstelle zwischen der Netzwerkkarte und dem LSL. Von Novell werden

eine ganze Reihe kartenabhängige Treiber mitgeliefert. Bei Erwerb einer Netzwerkkarte

ist in der Regel ein sog. „ODI-Treiber“ auf Diskette mit beigefügt.

Wie bei der Installation der Netzwerkkartentreiber müssen auch auf der Clientseite

einige Parameter wie IRQ, I/O-Bereich der Karte und Protokoll angegeben werden.

Eine zentrale Bedeutung bildet die Konfigurationsdatei NET.CFG, die in der Regel im

gleichen Verzeichnis steht wie die anderen Clientprogramme. In dieser

Konfigurationsdatei werden u.A. die Protokolle (bzw. Frametypen) definiert, die an den

Netzwerkadapter gebunden werden sowie die Größe und Anzahl der Puffer und die

Kartenspezifischen Einstellungen wie IRQ und I/O-Bereich.

Unter NetWare <= 3.11 erreicht man die Clientinstallation mit dem Programm

WSGEN.EXE, mit dem ein NETX generiert wurde.

Parameter:

NE2000.COM ?

/U

: Hilfe zum jeweiligen Netzwerkkartentreiber

: Entladen des Treibers aus dem Speicher

Der Name des Netzwerkkartentreibers (in unserem Fall NE2000.COM) ist natürlich

Karten- und Herstellerabhängig.

3.) IPXODI.COM

IPXODI lädt die Protokollunterstützung für das NetWare Protokoll IPX/SXP.

Parameter:

IPXODI

?

/D

/A

/U

: Hilfe zu IPXODI.COM

: Installiert nur das Protokoll IPX & SPX (ohne diagnostic

responder), Speicherersparnis 4KByte.

: Installiert nur IPX (ohne SPX & diagnostic responder)

Speicherersparnis 8KByte

: Entfernt IPXODI aus dem Speicher

6/95 Andreas Ißleiber GWDG, Gesellschaft für wissenschaftliche Datenverarbeitung Göttingen

33

Novell Netzwerkadministratorkurs NETWARE 3.XX

4.) NetWare Workstationshell VLM.EXE (oder NETX.COM)

Die Workstationshell VLM.EXE wird seit der Version NetWare 3.12 ausgeliefert. Es

handelt sich dabei um einen sog. DOS-Requester.

Der NetWare DOS-Requester besteht aus einer Reihe von Dateien, die NetWare

Unterstützung für DOS-Arbeitsstationen bereitstellen. Anders als NETX oder andere

frühere Versionen der Shell besteht der DOS-Requester aus einer Anzahl virtueller

ladbarer Modulen (VLMs). Virtual Loadable Module.

Der VLM-Manager (VLM.EXE) ist verantwortlich für das Laden der erforderlichen

Module und das Verteilen von Anforderungen an einzelne VLMs. Der User braucht also

anstelle von NETX, EMSNETX, XMSNETX oder BNETX nur VLM.EXE zu laden.

Die für die entsprechenden Dienste benötigten Module werden dann von VLM.EXE

nachgeladen. Die Module selbst werden in bestimmter Reihenfolge in der Datei

NET.CFG eingetragen. Auch weitere Optionen, die VLM.EXE betreffen, werden in der

NET.CFG parametrisiert. Werden keine weiteren Parameter in der NET.CFG

eingetragen, so startet der Netzwerkkartentreiber sowie der Requester VLM.EXE mit

Standardwerten.

Die sehr umfangreichen Parameter werden im Folgenden näher beschrieben.

Parameter :

LINK DRIVER Treibername

Treibername wird durch den

Namen des verwendeten Treibers

ersetzt. z.B. NE2000

DMA [#1| #2]

Kanalnummer

FRAME

Aktiviert die von der

Netzwerkkarte

verwendeten

Rahmentypen. Die Angabe

mehrerer Rahmentypen ist

möglich.

Interrupt- Anforderungs_Nummer

INT [#1| #2]

MEM [#1| #2] Hex_Startadresse [Hex_Länge]

NODE ADDRESS Hex_Adresse

PORT [#1| #2]

34