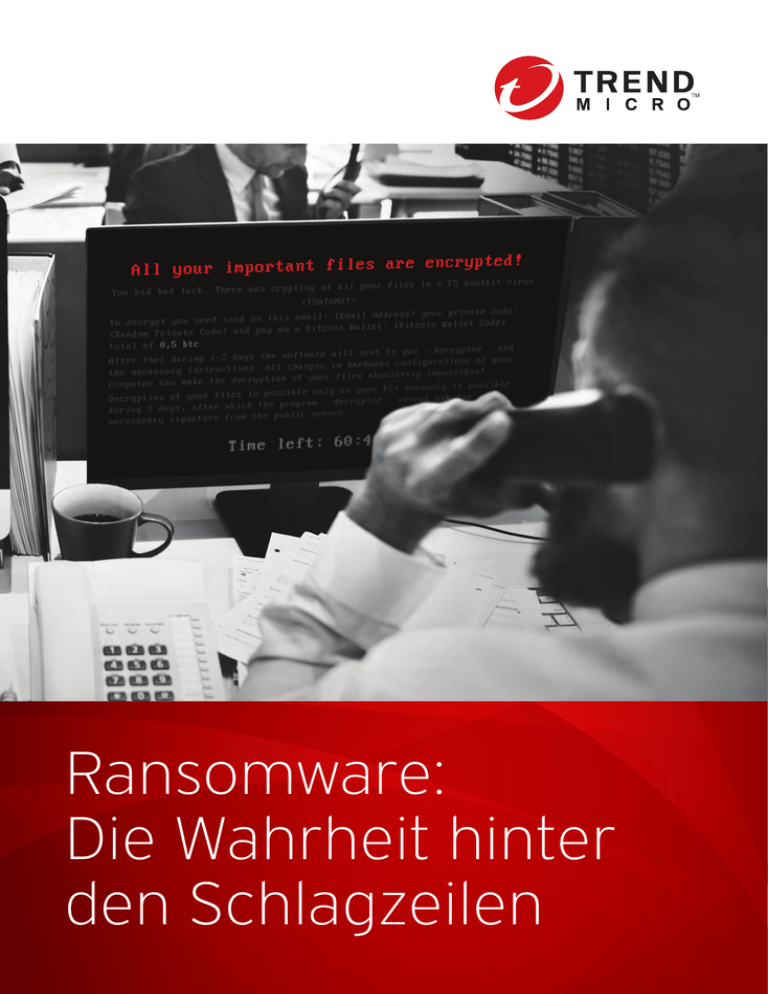

Ransomware: Die Wahrheit hinter den Schlagzeilen

Werbung

Ransomware: Die Wahrheit hinter den Schlagzeilen Die Wahrheit hinter den Schlagzeilen Innerhalb kürzester Zeit hat sich Ransomware zu einer der größten Bedrohungen für Unternehmen in Deutschland entwickelt. Kaum ein Tag vergeht ohne Nachrichten über eine neue, schlimme Infektion, eine neue Variante oder weitere dringende Warnungen von Behördenseite. Und doch: Trotz der Ausmaße, die das Problem mittlerweile angenommen hat, mangelt es den Unternehmen an Bewusstsein dafür und entsprechend auch an Möglichkeiten, die Angriffe abzuwehren. Dieser Bericht möchte die Wahrheit hinter den Schlagzeilen aufdecken und genauer beleuchten, wie ernst die Bedrohung durch Ransomware heute eigentlich ist und was deutsche Unternehmen tun, um sich davor zu schützen. Daneben liefert der Bericht IT-Entscheidungsträgern praktische Tipps und Best Practices, mit denen sich das Risiko einer Infektion verringern lässt und die Systeme im Unternehmen vor der wachsenden Bedrohung geschützt werden können. Wenn es um Ransomware geht, ist Prävention das A und O. Ransomware-Varianten Der Begriff Ransomware bezieht sich auf alle Arten von Malware, die Benutzer aus ihren IT-Systemen aussperren. Normalerweise sperrt die Malware dazu den Bildschirm oder Dateien oder verschlüsselt bestimmte Dateitypen. Dem Benutzer wird eine Frist für eine Lösegeldzahlung gesetzt und versprochen, nach der Zahlung einen Entschlüsselungs-Key zu senden und/oder den Zugriff auf die Systeme wieder freizugeben. Dabei gibt es eine unübersichtliche Vielzahl von Varianten, die meisten davon sogenannte „Crypto-Ransomware“. Dies ist Malware, die Dateien verschlüsselt. Zunächst wurden mit Ransomware hauptsächlich Privatanwender angegriffen. Sehr schnell erkannten Cyberkriminelle aber, dass sich mit Angriffen auf Unternehmen noch viel mehr Geld machen lässt. Meist ist es für eine Infektion schon ausreichend, wenn Mitarbeiter einen gefährlichen Anhang öffnen, auf einen bösartigen Link klicken oder eine manipulierte Webseite besuchen. Das gesamte Unternehmen kann so zum Stillstand gebracht werden, indem Anwendern der Zugriff auf geschäftskritische Daten verwehrt wird. Wie der Bericht zeigt, nimmt das Gefahrenbewusstsein in den Unternehmen zu. Trotzdem herrscht noch Verwirrung hinsichtlich der Hauptinfektionswege sowie der Best Practices zur Abwehr von Ransomware-Angriffen. Und leider ist die Bedrohung größer denn je: Rund 40 % der Befragten in unserer Umfrage gaben an, dass es in ihrer Organisation innerhalb der letzten zwei Jahre Ransomware-Infektionen gegeben hat. Der Malware ist es dabei vollkommen gleich, ob es sich bei Ihrer Organisation um eine Behörde, ein Krankenhaus, ein Versorgungsunternehmen oder eine Privatfirma handelt – die Risiken sind dieselben. „Mit unserer Vorhersage, dass 2016 das Jahr der Cyber-Erpressung werden würde, haben wir zwar leider Recht behalten – die Ausmaße hätten wir aber nie für möglich gehalten. Während wir beispielsweise im vergangenen Jahr 29 verschiedene Ransomware-Familien beobachtet haben, ist dieser Wert nun auf über 79 angestiegen. Wohlgemerkt im ersten Halbjahr. Für noch gravierender halte ich die Qualität – laut FBI betrug der Schaden durch Ransomware alleine im ersten Quartal 2016 über 200 Millionen US-Dollar – sowie die Tatsache, dass zunehmend Firmen im Fokus stehen. Das sehen wir an den Dateitypen, die verschlüsselt werden, ebenso wie an den Verbreitungswegen.“ - Udo Schneider, Security Evangelist Germany, Trend Micro Anzahl der monatlich hinzukommenden Ransomware-Familien Zahl der Ransomware-Familien 25 20 15 10 5 0 JAN. FEB. MRZ. APR. MAI JUNI 2015 JULI AUG. 2016 SEP. OKT. NOV. DEZ. Quelle: Bericht von TrendLabs zur Sicherheitslage im 1. Halbjahr 2016, S. 26 Problembewusstsein Es ist positiv, dass die meisten IT-Entscheidungsträger mittlerweile verstehen, welche Gefahr Ransomware darstellt. Knapp zwei Drittel (62 %) gaben an, von Ransomware gehört zu haben und deren Vorgehensweise zu kennen, während 27 % sagten, von Ransomware gehört zu haben, wenn sie auch nicht sicher waren, wie die Bedrohung funktioniert. Nur einer von zehn Befragten (11 %) hatte noch nie von Ransomware gehört. Rund 77 % Prozent aller Befragten betrachten Ransomware zu Recht als Bedrohung für ihr Unternehmen, aber 23 % immer noch nicht. Unternehmen, die diese Bedrohung unterschätzen, setzen sich einem höheren Infektionsrisiko aus. Wenig überraschend: 93 % der Befragten, deren Unternehmen in den letzten zwei Jahren infiziert wurden, sehen Ransomware als ernste Bedrohung. Im Gegensatz dazu sind es bei den Befragten ohne Erfahrungen mit Ransomware nur 63 %. Halten Sie Ransomware für eine Bedrohung für Ihr Unternehmen? 25 % 52 % 21 % Nein, nicht wirklich. Ja, absolut. 3% Nein, überhaupt nicht. Ja, in gewisser Weise. IT-Entscheidungsträger müssen die Auswirkungen von Ransomware verstehen, bevor es tatsächlich zu einem Angriff kommt. Eine Infektion bringt nicht nur die Produktivität der Mitarbeiter vollständig zum Erliegen, sondern hat auch schwerwiegende finanzielle Auswirkungen, die mit der Wiederherstellung und Säuberung einhergehen. Eine größere Infektion und die damit verbundene Serviceunterbrechung können sich negativ auf die Marke und das Image auswirken – mit langfristigen Folgen. Insbesondere für Unternehmen in stark umkämpften Branchen kann dies fatal sein. Auswirkung Die Studie kommt zu dem Ergebnis, dass 40 % der großen deutschen Unternehmen in den vergangenen 24 Monaten von Ransomware betroffen waren. Ein Viertel (23 %) wurde sogar mehr als einmal davon heimgesucht. Bei kleineren Firmen ist die Wahrscheinlichkeit, angegriffen zu werden, höher: 44 % der IT-Entscheidungsträger in Unternehmen mit weniger als 10.000 Mitarbeitern berichten von einer Ransomware-Infektion, während es bei Firmen mit mehr als 10.000 Mitarbeitern nur 29 % sind. Gab es in Ihrem Unternehmen in den vergangenen 24 Monaten eine Ransomware-Infektion? 40 % ja • • • • 0 46 % nein 14 % nicht sicher 17 % einmal 13 % zweimal 6 % dreimal 3 % häufiger als dreimal 10 20 30 40 50 60 70 80 90 100% Ransomware wirkt sich sowohl auf die inneren als auch auf die äußeren Abläufe eines Unternehmens aus. Die Befragten, die in den vergangenen zwei Jahren eine Ransomware-Infektion erleben mussten, gaben an, dass ein Drittel ihrer Mitarbeiter und geschätzte 31 % ihrer Kunden betroffen waren. Darüber hinaus dauerte es im Schnitt geschätzte 29 Arbeitsstunden, um die verursachten Schäden zu beheben. 46 % der IT-Entscheidungsträger sind zwar bisher von einer Ransomware-Infektion verschont geblieben, doch diese Zahl sinkt stetig. Angesichts einer Bedrohung diesen Ausmaßes und eines entschlossenen Gegners, der über das Internet agiert, dürfen wir uns jetzt nicht entspannt zurücklehnen. „Egal, ob kleines oder großes Unternehmen: Unterschätzen Sie die Auswirkungen eines Ransomware-Angriffs nicht. Ransomware hat bewiesen, dass sie ganze Unternehmen in ihrem Griff halten kann.“ - Udo Schneider, Security Evangelist Germany, Trend Micro Forderungen und Reaktionen Wie viel kostet Ransomware deutsche Unternehmen genau? Wenn Cyberkriminelle ein Unternehmen ins Fadenkreuz nehmen, passen sie ihre Forderungen meist an die Art und Größe des Ziels an. Bei einem Krankenhaus kann die Forderung zum Beispiel höher ausfallen, denn die Angreifer wissen, wie wichtig die reibungslose Funktion der Systeme ist. In ihrer Verzweiflung sind Verantwortliche hier oftmals bereit, ein höheres Lösegeld zu zahlen. Laut den Aussagen der Befragten in dieser Studie beträgt die durchschnittliche Forderung 524 Euro. In 13 % der Fälle waren es allerdings über 1.000 £. Meistens (in 83 % der Fälle) wird den Betroffenen eine Zahlungsfrist gesetzt, die im Durchschnitt bei 20 Stunden liegt. Zahlen oder nicht, das ist die Frage Drei Viertel der befragten IT-Entscheidungsträger, die bislang noch keinerlei Erfahrungen mit RansomwareInfektionen gemacht haben, würden nach eigener Aussage niemals Lösegeld zahlen. Bei den tatsächlich von einer Infektion Betroffenen haben jedoch letztendlich 60 % gezahlt. Angesichts dieser hohen Erfolgsrate überrascht es nicht, dass Ransomware mittlerweile eine der beliebtesten Angriffsmethoden von Cyberkriminellen ist, die das schnelle Geld machen wollen. Hat Ihr Unternehmen jemals das geforderte Lösegeld gezahlt? 35 % Ja, und wir haben unsere Daten zurückbekommen. 26 % Ja, aber wir haben unsere Daten nicht zurückbekommen. 40 % Nein, wir haben das Lösegeld nicht gezahlt. Warum zahlen Unternehmen? Die vier wichtigsten Gründe 32% 32% 25% 25% Hochvertrauliche Daten Wir brauchten dringend Zugriff auf die Dateien Angst vor Rufschädigung aufgrund verlorener Daten Die Lösegeldsumme war niedrig genug, um nicht weiter ins Gewicht zu fallen Trotz allem raten wir deutschen Unternehmen, das Lösegeld AUF KEINEN FALL zu bezahlen. Ein Grund ist, dass Sie unter Umständen trotzdem nicht mehr auf Ihre Daten zugreifen können. In der Regel händigen die Hacker einen Entschlüsselungs-Key aus, da sie andernfalls ihr Geschäftsmodell ruinieren würden. Es läuft aber nicht immer alles nach Plan: Etwa 26 % der Befragten in der Studie erhielten ihre Daten nicht zurück, obwohl sie das Lösegeld gezahlt hatten. Statt zu zahlen, sollten sich Unternehmen an die Behörden wenden. 72 % der IT-Entscheidungsträger taten dies nach einem Vorfall auch, aber in weniger als einem Drittel aller Fälle konnten die Behörden helfen. „Mit unserer Vorhersage, dass 2016 das Jahr der Cyber-Erpressung werden würde, haben wir zwar leider Recht behalten – die Ausmaße hätten wir aber nie für möglich gehalten. Während wir beispielsweise im vergangenen Jahr 29 verschiedene Ransomware-Familien beobachtet haben, ist dieser Wert nun auf über 79 angestiegen. Wohlgemerkt im ersten Halbjahr. Für noch gravierender halte ich die Qualität – laut FBI betrug der Schaden durch Ransomware alleine im ersten Quartal 2016 über 200 Millionen US-Dollar – sowie die Tatsache, dass zunehmend Firmen im Fokus stehen. Das sehen wir an den Dateitypen, die verschlüsselt werden, ebenso wie an den Verbreitungswegen.“ - Udo Schneider, Security Evangelist Germany, Trend Micro Empfehlungen Die gute Nachricht lautet: Deutsche Unternehmen können einiges tun, um das Risiko einer Ransomware-Infektion zu mindern bzw. die Folgen besser zu bewältigen, sollte der Fall der Fälle tatsächlich eintreten. Hier sind unsere Empfehlungen: Dateisicherung Das ist die sicherste Methode, um Ransomware-Angriffe unwirksam zu machen. Fast alle Befragten (97 %) wenden automatisierte Sicherungs- und Wiederherstellungstools an. Allerdings muss das regelmäßig getan werden. Nur etwas mehr als die Hälfte (56 %) gaben an, dies zu tun. Dagegen haben 41 % ihre kritischen Dateien zuletzt vor mehr als zwei Jahren gesichert. Trend Micro empfiehlt einen Sicherungsrhythmus nach dem 3-2-1-Prinzip: Mindestens drei Kopien in zwei unterschiedlichen Formaten, von denen eine Kopie außerhalb des Standorts/offline aufbewahrt wird. 3 2 1 Kopien der Sicherungsdateien Kopien in unterschiedlichen Formaten Kopie außerhalb/offline Sensibilisierung der Anwender Wenn es um Cybersicherheit geht, sind die Mitarbeiter die größte Schwachstelle im Unternehmen. Gleichzeitig bilden sie die vorderste Verteidigungslinie. Stärken Sie diese Verteidigungslinie, indem Sie Ihre Mitarbeiter sensibilisieren, sodass sie keine verdächtigen Anhänge öffnen und nicht auf Links in unerwünschten E-Mails klicken. Über die Hälfte der IT-Entscheidungsträger (53 %), mit denen wir gesprochen haben, betreiben ein Schulungsprogramm. Bei 47 % der Befragten gibt es noch keines, aber 37 % dieser Gruppe haben vor, ein Schulungsprogramm einzuführen. Anwendungskontrolle Durch das Whitelisting von Anwendungen können Sie das Risiko, dass Ransomware über bösartige Anwendungen in Ihr Unternehmen gelangt, verringern. Fast alle IT-Entscheidungsträger (93 %) haben teilweise oder vollständige Kontrolle über die Anwendungen, die Mitarbeiter auf ihren Geräten installieren können – eine bewährte Präventionsmaßnahme. Netzwerksegmentierung Dies kann das Ausmaß eines Angriffs minimieren, da etwaige Infektionen eingegrenzt werden können. Makros deaktivieren Bösartige Makros gehören zu den häufigsten Übertragungswegen von Ransomware. Durch Deaktivierung dieser Funktion lässt sich das Infektionsrisiko für bestimmte Ransomware-Varianten also mindern. Mehrstufiger Schutz Vergessen Sie nicht, dass Ransomware-Angreifer diverse Angriffswege nutzen können! Daher sollten Sie sich für einen Sicherheitsanbieter entscheiden, der Ihnen einen mehrstufigen Schutz liefern kann, und zwar auf Web-, E-Mail-Gateway-, Endpunkt-, Netzwerk- und Serverebene. Der Schutz auf Netzwerkebene ist besonders wichtig, da Sie darüber alle Ports und zahlreiche Protokolle überwachen und Ransomware sowie damit verbundene Angriffe wie Zero-Day-Exploits, C&C-Datenverkehr und laterale Ausbreitung erkennen können. „Es gibt kein Wundermittel gegen Ransomware. Unternehmen sollten auf einen risikobasierten Sicherheitsansatz mit Threat-Modelling setzen, um Schwachstellen aufzudecken (Mitarbeiter, Prozesse und Technologien), und Bedrohungsdaten nutzen, um aktuelle und neue Bedrohungen anzugehen.“ - Udo Schneider, Security Evangelist Germany, Trend Micro Fazit Ransomware verursacht massive Infektionen, die Serviceausfälle, finanzielle Verluste, Produktivitätseinbußen und Rufschädigung zur Folge haben. Ein Ende ist nur in Sicht, wenn Unternehmen die Lösegeldzahlungen einstellen oder Maßnahmen ergreifen, damit sich Infektionen erst gar nicht ausbreiten können. Doch damit kann in nächster Zukunft wohl nicht gerechnet werden. 51 % Es gibt aber auch gute Nachrichten: Mit einigen wenigen Best Practices können sich Unternehmen in der Regel ausreichend vor einer Infektion schützen. der IT-Entscheidungsträger glauben, dass ihre Organisation in den nächsten 12 Monaten von Ransomware angegriffen wird. Für die Cyberkriminellen geht ihre Strategie bisher perfekt auf. Aber sie konzentrieren sich auf schnelle und einfache Gewinne, indem sie auf Unternehmen abzielen, die sich nicht ausreichend schützen und damit quasi den Weg des geringsten Widerstands darstellen. Setzen Sie die Empfehlungen aus diesem Bericht um. Dann wird es für Hacker zwecklos, Ihr Unternehmen ins Visier zu nehmen. „Leider wird sich Ransomware in absehbarer Zeit nicht in Luft auflösen – dazu ist sie zurzeit einfach zu rentabel. Die Cyberkriminellen werden immer raffiniertere und kreativere Wege finden, um Geld von ihren Opfern zu erpressen. Trotzdem können Unternehmen die Notwendigkeit einer Lösegeldzahlung minimieren, indem sie zunächst ihre Mitarbeiter über die Risiken von Ransomware aufklären und darüber hinaus einen mehrstufigen Sicherheitsansatz implementieren, der auf optimale Risikoabwehr ausgelegt ist.“ - Udo Schneider, Security Evangelist Germany, Trend Micro Sie möchten erfahren, wie Sie Ihr Unternehmen vor Ransomware schützen können? Dann besuchen Sie www.trendmicro.de/enterprise-ransomware Verfahren: Trend Micro hat das Marktforschungsunternehmen Opinium beauftragt, 304 IT-Entscheidungsträger in deutschen Unternehmen mit über 1.000 Mitarbeitern zu befragen. Diese Befragungen wurden zwischen dem 29. Juli und dem 8. August 2016 online durchgeführt.