Aktuelle Herausforderungen der IT-Sicherheit – Von

Werbung

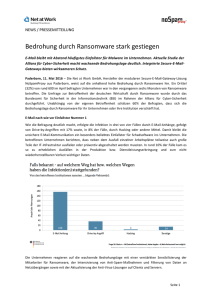

Nils Gruschka Meiko Jensen Fachhochschule Kiel NUBIT 2017 27. Januar 2017 Aktuelle Herausforderungen der IT-Sicherheit – Von Ransomware bis Industrie 4.0 Agenda Vorstellung Malware Ransomware Botnets Sicherheit und Industrie 4.0 2 Fachhochschule Kiel Halle 400 Quelle: Google Maps FH Kiel 3 Fachhochschule Kiel Zweitgrößte Hochschule des Landes Gegründet 1969 7700 Studierende FB Informatik und Elektrotechnik FB Agrarwirtschaft FB Soziale Arbeit und Gesundheit Ca. 35 Studiengänge 6 Fachbereiche FB Medien FB Maschinenwesen FB Wirtschaft 4 Fachhochschule Kiel Informatik: 7 Professoren 2 Dozenten 3 Wissenschaftliche Mitarbeiter 4 Labor-Ingenieure Informatik-Studiengänge Bachelor Informationstechnologie Master Information Engineering (englisch-sprachig) u.a. Vertiefung „IT Security“ 5 Gefährdung von IT-Systemen Quelle: ENISA Threat Landscape 2015 6 Malware Malware [ˈmælˌwɛə] Nicht fehlerhafte Software, sondern Software, die durch Sicherheitslücken beziehungsweise mangelnde Informationssicherheit zum Angriff auf Computersysteme verwendet wird Typische Ausprägungen: Viren Trojaner Würmer Mögliche Schäden: Löschen von Daten Ausspionieren von vertraulichen Informationen 7 Quelle: Symantec - Internet Security Threat Report 2016 Deutsch: Schadsoftware Wie fange ich mir Malware ein? Prinzipieller Ablauf Infizierte Dateien Verbreitungsweg 8 Gerät infiziert Professionelle Angebote für Malware-„Baukästen“ 9 Bildquelle: http://thehackernews.com/2015/05/ransomware-creator.html Darf es noch etwas mehr Malware sein? Quelle: Spiegel.de Ransomware 10 Ransomware – Phasen 1. Infektion mit Malware E-Mail Web-Browsing Download 2. Malware verschlüsselt wichtige Dateien 3. Malware fordert vom Opfer Lösegeld und verspricht dann Entschlüsselung der Daten 4. Opfer bezahlt Lösegeld 5. Erpresser schickt Programm zur Entschlüsselung Keine Garantie! 11 Bildquelle: Heise.de Ransomware 12 Bildquelle: Heise.de Ransomware 13 Ransomware 14 Quelle: Heise.de Ransomware 15 Gegenmaßnahmen (Malware allgemein) Benutzung von Anti-Viren-Programm Aktualisierung des Betriebssystems und aller Anwendungsprogramme (insb. Browser inkl. Plugins) Gesundes Misstrauen Vorsicht bei UAC-Dialogen Vorsicht bei E-Mails: Anhänge Bildquelle: Heise.de Links 16 Gegenmaßnahmen (Ransomware) Backup Backup Backup (Backup-Medium nicht permanent am Rechner angeschlossen lassen) Nicht bezahlen 17 Botnets 18 Mehrere Millionen infizierte IoT-Geräte (Router, IP-Kameras) Als „Service“ zu kaufen: 50.000 Geräte für 2 Woche: 3000$ bis 4000$ 19 Bildquelle: http://www.bleepingcomputer.com/news/security/you-can-now-rent-a-mirai-botnet-of-400-000-bots/ Bildquelle: https://fossbytes.com/live-map-shows-record-breaking-mirai-malware-attacking-country/ Botnet: Mirai Quelle: http://krebsonsecurity.com/ Botnet: Mirai Die Opfer … 20 Quelle: http://www.security-insider.de/mirai-botnet-attackiert-dns-anbieter-dyncom-a-555345/ Botnet: Mirai 21 Botnet: Mirai Quelle: Twitter Ein Selbstversuch mit einem typischen IoT-Gerät 22 Botnet: Mirai Quelle: Heise.de Die „Erfinder“ 23 Cybercrime: Zusammenarbeit mit dem LKA SH 24 Industrie 4.0 25 Industrie 4.0 Eigenschaften: Optimierung der Produktion Menschen werden durch Assistenzsysteme unterstützt Roboter und Menschen arbeiten Seite an Seite Vernetzung von Produktionsanlagen untereinander und mit anderen IT-Systemen über das Intranet und Internet Autonome Produktion Produktionsgüter kommunizieren mit Produktionsanlagen Produktionsplanung wird dynamisch und dezentral vorgenommen Integration von Kunden und Lieferanten in Wertschöpfungsprozesse Individuelle Produktion („Mass Customization“) 26 Industrie 4.0 – Individuelle Produktion 27 Quelle: Paul Tavolato: Detection of Man-in-the-Middle Attacks on Industrial Control Systems Industrie 4.0 – Vernetzung 28 Quelle: Wolfgang Wahlster: Industrie 4.0: Das Internet der Dinge kommt in die Fabriken Industrie 4.0 29 Quelle: Heise.de Industrie 4.0 30 Industrie 4.0 BSI: Industrial Control System Security – Top 10 Bedrohungen und Gegenmaßnahmen 2016 31 Quelle: Siemens AG Industrie 4.0 32 Autonome Produktion RFID Chip Bildquelle (Schlüsselfinder): Wolfgang Wahlster: Industrie 4.0: Das Internet der Dinge kommt in die Fabriken Industrie 4.0 33 Nils Gruschka Meiko Jensen Fachhochschule Kiel NUBIT 2017 27. Januar 2017 Vielen Dank für die Aufmerksamkeit!