Algorithmen und Datenstrukturen - oth

Werbung

Algorithmen und Datenstrukturen

Prof. Jürgen Sauer

Algorithmen und Datenstrukturen

Skriptum zur Vorlesung im SS 2009

1

Algorithmen und Datenstrukturen

2

Algorithmen und Datenstrukturen

Inhaltsverzeichnis

Literaturverzeichnis.............................................................................................................................................. 7

1. GRUNDLEGENDE KONZEPTE ......................................................................................................... 9

1.1 Die zentralen Begriffe ..................................................................................................................................... 9

1.1.1 Datenstruktur und Algorithmus ................................................................................................................. 9

1.1.2 Ein einführendes Beispiel: Das Durchlaufen eines Binärbaums.............................................................. 10

1.1.2.1 Rekursive Problemlösung ..................................................................................................................... 12

1.1.2.2 Nichtrekursive Problemlösung.............................................................................................................. 13

1.2 Algorithmische Grundkonzepte................................................................................................................... 17

1.2.1 Algorithmenbegriffe ................................................................................................................................ 17

1.2.2 Terminierung und Determinismus ........................................................................................................... 17

1.2.3 Algorithmenbausteine .............................................................................................................................. 18

1.2.4 Paradigmen der Algorithmenbeschreibung.............................................................................................. 20

1.2.4.1 Applikative Algorithmen .................................................................................................................. 21

1.2.4.2 Imperative Algorithmen .................................................................................................................... 23

1.2.4.3 Objektorientierte Algorithmen .......................................................................................................... 23

1.2.4.4 Paradigmen und Programmiersprachen ............................................................................................ 26

1.2.5 Beschreibung von Algorithmen ............................................................................................................... 26

1.2.6 Formale Eigenschaften von Algorithmen ................................................................................................ 30

1.2.6.1 Korrektheit, Terminierung, Hoare-Kalkül, Halteproblem................................................................. 30

1.2.6.1.1 Korrektheit, Terminierung ......................................................................................................... 30

1.2.6.1.2 Hoare-Kalkül.............................................................................................................................. 31

1.2.6.1.3 Halteproblem.............................................................................................................................. 31

1.2.6.2 Effizienz............................................................................................................................................ 33

1.2.7 Komplexität.............................................................................................................................................. 35

1.2.7.1 Laufzeitberechnungen....................................................................................................................... 37

1.2.7.1.1 Analyse der Laufzeit .................................................................................................................. 37

1.2.7.1.2 Asymptotische Analyse der Laufzeit („Big-O“) ........................................................................ 38

1.2.7.2 O(logN)-Algorithmen ....................................................................................................................... 42

1.2.7.3 Berechnungsgrundlagen für rechnerische Komplexität .................................................................... 43

1.2.7.3.1 System-Effizienz und rechnerische Effizienz ............................................................................ 43

1.2.7.3.2 P- bzw. NP-Probleme................................................................................................................. 43

1.2.7.3.3 Grenzen der Berechenbarkeit..................................................................................................... 44

1.3 Daten und Datenstrukturen ......................................................................................................................... 46

1.3.1 Datentyp................................................................................................................................................... 46

1.3.2 Datenstruktur............................................................................................................................................ 47

1.3.3 Relationen und Ordnungen ...................................................................................................................... 52

1.3.4 Klassifikation von Datenstrukturen ......................................................................................................... 56

1.3.4.1 Lineare Ordnungsgruppen ................................................................................................................ 56

1.3.4.2 Nichtlineare Kollektion..................................................................................................................... 59

1.3.4.2.1 Hierarchische angeordnete Sammlung (Bäume)........................................................................ 59

1.3.4.2.2 Gruppenkollektionen.................................................................................................................. 64

1.3.4.3 Dateien und Datenbanken ................................................................................................................. 65

1.3.5 Definitionsmethoden für Datenstrukturen................................................................................................ 68

1.3.5.1 Der abstrakte Datentyp...................................................................................................................... 68

1.3.5.2 Die axiomatische Methode................................................................................................................ 69

1.3.5.3 Die konstruktive Methode................................................................................................................. 71

1.3.5.4 Die objektorientierte Modellierung abstrakter Datentypen............................................................... 72

1.3.5.5 Die Implementierung abstrakter Datentypen in C++ ........................................................................ 80

1.3.5.5.1. Das Konzept für benutzerdefinierte Datentypen: class bzw. struct........................................... 80

1.3.5.5.2. Generischer ADT ...................................................................................................................... 82

3

Algorithmen und Datenstrukturen

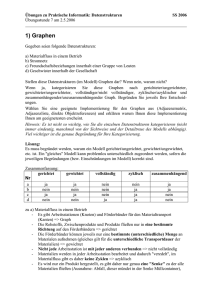

2. DATENSTRUKTUREN UND ALGORITHMEN IN C++.................................................................... 84

2.1 Die C++-Standardbibliothek und die STL.................................................................................................. 85

2.2 Die Konzepte der STL .................................................................................................................................. 85

2.2.1 Container.................................................................................................................................................. 85

2.2.1.1 Sequentielle Container ...................................................................................................................... 88

2.2.1.2 Mengen und Abbildungen................................................................................................................. 88

2.2.1.3 Adaptoren zu Sequenzen................................................................................................................... 89

2.2.1.4 Beispiele für Container-Anwendungen............................................................................................. 92

2.2.2 Iteratoren .................................................................................................................................................. 93

2.2.3 Algorithmen ............................................................................................................................................. 95

2.2.4 Funktionsobjekte...................................................................................................................................... 96

2.3 Templates für Algorithmen und Datenstrukturen..................................................................................... 98

2.3.1 Darstellung von Graphen mit sequentiell gespeicherte Listen................................................................. 98

2.3.1.1 Die Datenstruktur Graph................................................................................................................... 98

2.3.1.2 Die STL-Containerklasse vector zur Implemetierung einer Knotenliste für Graphen.................... 100

2.3.1.3 Mehrdimensionale Felder................................................................................................................ 104

2.3.1.4 Durchlaufen von Graphen mit Hilfe der STL-Containerklassen stack bzw. queue ........................ 106

2.3.1.4.1 Tiefensuche (First-Depth Search) ............................................................................................ 106

2.3.1.4.2 Breitensuche (Breadth-First Search) ........................................................................................ 109

2.3.1.5 Ermitteln der kürzesten Wege mit Hilfe der STL-Containerklasse priority_queue ........................ 110

2.3.1.6 Erreichbarkeit und der Algorithmus von Warshall ......................................................................... 113

2.3.1.6.1 Erreichbarkeit........................................................................................................................... 113

2.3.1.6.2 Warshalls Algorithmus ............................................................................................................ 114

2.3.2 Darstellung von Graphen mit assoziativen Behälterklassen .................................................................. 116

2.3.2.1 Verbindungsproblem mit Kantenpräsentation durch die Containerklasse set................................. 116

2.3.2.2 Algorithmus von Dijkstra mit Präsentation des Graphen durch die Containerklasse map ............. 118

2.3.3 Darstellung von Graphen mit Hilfe der Klasse hash_map..................................................................... 121

2.3.3.1 Topolgical Sorting .......................................................................................................................... 121

2.3.3.2 Projektplanung mit der Critcal Path Method................................................................................... 126

2.3.4 Klassenschablonen für verkettete Listen................................................................................................ 134

2.3.4.1 Doppelt gekettete Listen ................................................................................................................. 134

2.3.4.2 Ringförmig geschlossene Listen ..................................................................................................... 134

3. ALGORITHMEN.............................................................................................................................. 143

3.1 Ausgesuchte algorithmische Probleme...................................................................................................... 143

3.1.1 Spezielle Sortieralgorithmen.................................................................................................................. 143

3.1.1.1 Interne Sortierverfahren .................................................................................................................. 143

3.1.1.1.1 Quicksort.................................................................................................................................. 143

3.1.1.1.2 Heap-Sort ................................................................................................................................. 146

3.1.1.1.3 Sortieren durch Mischen .......................................................................................................... 147

3.1.1.2 Externe Sortierverfahren ................................................................................................................. 150

3.1.1.2.1 Direktes Mischsortieren ........................................................................................................... 150

3.1.1.2.2 Natürliches Mischen ................................................................................................................ 159

3.1.2 Suche in Texten...................................................................................................................................... 162

3.1.2.1 String Pattern-Matching.................................................................................................................. 162

3.1.2.1.1 Ein einfacher Algorithmus zum Suchen in Zeichenfolgen ...................................................... 162

3.1.2.1.2 Der Algorithmus von Knuth-Morris-Pratt ............................................................................... 163

3.1.2.1.3 Boyer / Moore - Suche ............................................................................................................. 167

3.1.2.2 Pattern-Matching mit regulären Ausdrücken .................................................................................. 174

3.1.2.2.1 Reguläre Ausdrücke..................................................................................................................... 174

3.1.2.2.2 Überprüfung regulärer Ausdrücke mit endlichen Automaten.................................................. 178

3.1.2.2.3 Java 1.4 "regex" ....................................................................................................................... 182

3.2 Entwurfstechniken für Algorithmen (Einsatz von Algorithmen-Mustern)........................................... 185

3.2.1 Greedy Algorithmen .............................................................................................................................. 185

3.2.1.1 Greedy-Algorithmen für minimale Spannbäume ............................................................................ 186

4

Algorithmen und Datenstrukturen

3.2.1.2 Huffman Codes ............................................................................................................................... 189

3.2.2 Divide and Conquer ............................................................................................................................... 195

3.2.3 Induktiver Algorithmenentwurf und Dynamisches Programmieren ...................................................... 195

3.3 Rekursion..................................................................................................................................................... 197

3.3.1 Linear rekursive Funktionen .................................................................................................................. 197

3.3.2 Nichtlineare rekursive Funktionen......................................................................................................... 197

3.3.3 Primitive Rekursion ............................................................................................................................... 198

3.3.4 Nicht primitive Rekursion...................................................................................................................... 198

3.4 Backtracking-Algorithmen ........................................................................................................................ 199

3.5 Zufallsgesteuerte Algorithmen................................................................................................................... 203

4. BÄUME ........................................................................................................................................... 204

4.1 Grundlagen.................................................................................................................................................. 204

4.1.1 Grundbegriffe und Definitionen ............................................................................................................ 204

4.1.2 Darstellung von Bäumen........................................................................................................................ 205

4.1.3 Berechnungsgrundlagen......................................................................................................................... 206

4.1.4 Klassifizierung von Bäumen.................................................................................................................. 208

4.2 Freie Binäre Intervallbäume...................................................................................................................... 211

4.2.1 Ordnungsrelation und Darstellung ......................................................................................................... 211

4.2.2 Operationen............................................................................................................................................ 215

4.2.2.1 Generieren eines Suchbaums .......................................................................................................... 215

4.2.2.2 Suchen und Einfügen ...................................................................................................................... 217

4.2.2.3 Löschen eines Knoten ..................................................................................................................... 219

4.2.3 Ordnungen und Durchlaufprinzipien ..................................................................................................... 227

4.3 Balancierte Bäume ...................................................................................................................................... 231

4.3.1 Statisch optimierte Bäume ..................................................................................................................... 234

4.3.2 AVL-Baum ............................................................................................................................................ 235

4.3.3 Splay-Bäume.......................................................................................................................................... 247

4.3.4 Rot-Schwarz-Bäume .............................................................................................................................. 254

4.4 Bayer-Bäume ............................................................................................................................................... 263

4.4.1 Grundlagen und Definitionen ................................................................................................................ 263

4.4.1.1 Ausgeglichene T-äre Suchbäume (Bayer-Bäume) .......................................................................... 263

4.4.1.2 (a,b)-Bäume .................................................................................................................................... 265

4.4.2 Darstellung von Bayer-Bäumen............................................................................................................. 266

4.4.3 Suchen eines Schlüssels ......................................................................................................................... 268

4.4.4 Einfügen................................................................................................................................................. 269

4.4.5 Löschen .................................................................................................................................................. 272

4.4.6 Auf Platte/ Diskette gespeicherte Datensätze......................................................................................... 277

4.4.7 B*-Bäume .............................................................................................................................................. 279

4.5 Digitale Suchbäume .................................................................................................................................... 282

4.5.1 Grundlagen und Definitionen ................................................................................................................ 282

4.5.2 Tries ....................................................................................................................................................... 283

4.5.3 Binäre Tries............................................................................................................................................ 286

4.5.4 Patricia Bäume (Compressed Tries)....................................................................................................... 286

4.5.5 Suffix Tries ............................................................................................................................................ 287

4.5.6 Dateikompression mit dem Huffman-Algorithmus................................................................................ 288

5. GRAPHEN UND GRAPHENALGORITHMEN................................................................................ 289

5.1 Einführung .................................................................................................................................................. 289

5.1.1 Grundlagen............................................................................................................................................. 289

5

Algorithmen und Datenstrukturen

5.1.2 Definitionen ........................................................................................................................................... 293

5.1.3 Darstellung in Rechnerprogrammen ...................................................................................................... 299

5.2 Durchlaufen von Graphen ......................................................................................................................... 304

5.2.1 Tiefensuche (depth-first search)............................................................................................................. 304

5.2.1.1 Algorithmus .................................................................................................................................... 304

5.2.1.2 Eigenschaften von DFS................................................................................................................... 308

5.2.1.3 Kantenklassenfikation mit DFS ...................................................................................................... 309

5.2.1.4 Zusammenhangskomponenten........................................................................................................ 312

5.2.1.5 Topologisches Sortieren mittels Tiefensuche ................................................................................. 319

5.2.2 Breitensuche (breadth-first search) ........................................................................................................ 324

5.2.3 Implementierung .................................................................................................................................... 327

5.3 Topologischer Sort ...................................................................................................................................... 331

5.4 Transitive Hülle........................................................................................................................................... 334

5.4.1 Berechnung der Erreichbarkeit mittels Matrixmultiplikation ................................................................ 334

5.4.2 Warshalls Algorithmus zur Bestimmung der Wegematrix .................................................................... 336

5.4.3 Floyds Algorithmus zur Bestimmung der Abstandsmatrix.................................................................... 337

5.5 Kürzeste Wege............................................................................................................................................. 338

5.5.1 Die Datenstrukturen Graph, Vertex, Edge für die Berechnung kürzester Wege ................................... 338

5.5.2 Kürzeste Pfade in gerichteten, ungewichteten Graphen. ....................................................................... 339

5.5.3 Berechnung der kürzesten Pfadlängen in gewichteten Graphen (Algorithmus von Dijkstra) ............... 343

5.5.4 Berechnung der kürzesten Pfadlängen in gewichteten Graphen mit negativen Kosten......................... 348

5.5.5 Berechnung der kürzesten Pfadlängen in gewichteten, azyklischen Graphen ....................................... 349

5.5.6 All pairs shorted Path............................................................................................................................. 351

5.6 Minimale Spannbäume............................................................................................................................... 353

5.6.1 Der Algorithmus von Prim..................................................................................................................... 353

5.6.2 Der Algorithmus von Kruskal................................................................................................................ 356

5.7 Netzwerkflüsse............................................................................................................................................. 359

5.7.1 Maximale Flüsse .................................................................................................................................... 359

5.7.1.1 Netzwerk und maximaler Fluß........................................................................................................ 359

5.7.1.2 Optimieren und Finden augmentierender Pfade (Erweiterter Weg) ............................................... 361

5.7.1.2 Algorithmus für optimalen Fluss .................................................................................................... 363

5.7.1.4 Schnitte und das Max-Flow-Min-Cut Problem............................................................................... 368

5.7.2 Konsteminimale Flüsse .......................................................................................................................... 370

5.8 Matching ...................................................................................................................................................... 372

5.8.1 Ausgangspunkt, Motivierendes Beispiel, Definitionen, maximales Matching ...................................... 372

5.8.2 Bipartiter Graph ..................................................................................................................................... 376

5.8.3 Maximale Zuordnung im allgemeinen Fall............................................................................................ 381

6

Algorithmen und Datenstrukturen

Literaturverzeichnis

Sauer, Jürgen: Programmieren in Java, Skriptum zur Vorlesung im WS 2005/2007

http://fbim.fh-regensburg.de/~saj39122/pgj/index.html

Sauer, Jürgen: Programmieren in C++, Skriptum zur Vorlesung im SS 2006

http://fbim.fh-regensburg.de/~saj39122/pgc/index.html

Sauer, Jürgen: Datenbanken, Skriptum zur Vorlesung im SS 2007

http://fbim.fh-regensburg.de/~saj39122/dbnew/index.html

Sauer, Jürgen: Operations Research, Skriptum zur Vorlesung im SS 2005

Sedgewick, Robert: Algorithmen in Java, 3.überarbeitete Auflage, Pearson Studium,

München …. , 2003

Sedgewick, Robert: Algorithmen in C++, Teil 1 bis 4, 3.überarbeitete Auflage,

Pearson Studium, München …. , 2002

Wirth, Nicklaus: Algorithmen und Datenstrukturen, 2. duchgesehene Auflage,

Teubner, Stuttgart 1979

Ottmann, Thomas und Widmayer, Peter: Algorithmen und Datenstrukturen, BI

Wissenschaftsverlag, Mannheim /Wien /Zürich 1990

Weiss, Marc Allen: Data Structures and Algorithm Analysis in Java, Pearson, Boston

…., 2007

Saake, Gunter und Sattler, Kai Uwe: Algorithmen und Datenstrukturen,

dpunkt.verlag, 2. überarbeitete Auflage, Heidelberg, 2004

Maurer, H.: Datenstrukturen und Programmierverfahren, Teubner,Stuttgart 1974

Krüger, Guido und Stark, Thomas: Handbuch der Java-Programmierung, 5. Auflage,

HTML-Ausgabe 5.0.1, Addison-Wesley, 2007

Ullenboom, Christian: Java ist auch eine Insel, 7. aktualisierte Auflage, HTMLVersion

Ammeraal, Leendert: Programmdesign und Algorithmrn in C, Hanser Verlag

München Wien, 1989

7

Algorithmen und Datenstrukturen

8

Algorithmen und Datenstrukturen

1. Grundlegende Konzepte

1.1 Die zentralen Begriffe

1.1.1 Datenstruktur und Algorithmus

In den 50er Jahren bedeutete „Rechnen“ auf einem Computer weitgehend

„numerisches Lösen“ wissenschaftlich-technischer Probleme. Kontroll- und

Datenstrukturen waren sehr einfach und brauchten daher nicht weiter untersucht

werden. Ein bedeutender Anstoß kam hier aus der kommerziellen Datenverarbeitung (DV). So führte hier bspw. die Frage des Zugriffs auf ein Element einer

endlichen Menge zu einer großen Sammlung von Algorithmen 1, die grundlegende

Aufgaben der DV lösen. Dabei ergab sich: Die Leistungsfähigkeit dieser Lösungen

(Programme) ist wesentlich bestimmt durch geeignete Organisationsformen für die

zu bearbeitenden Daten.

Der Datentyp oder die Datenstruktur und die zugehörigen Algorithmen sind

demnach ein entscheidender

Bestandteil eines leistungsfähigen Programms.

Datenstrukturen und Programmierverfahren bilden eine Einheit. Bei der Formulierung

des Lösungswegs ist man auf eine bestimmte Darstellung der Daten festgelegt. Rein

gefühlsmäßig könnte man sagen: Daten gehen den Algorithmen voraus.

Programmieren führt direkt zum Denken in Datenstrukturen, um Datenelemente, die

zueinander in Beziehung stehen, zusammen zu fassen. Mit Hilfe solcher

Datenstrukturen ist es möglich, sich auf die relevanten Eigenschaften der Umwelt zu

konzentrieren und eigene Modelle zu bilden. Die Leistung des Rechners wird dabei

vom reinen Zahlenrechnen auf das weitaus höhere Niveau der „Verarbeitung von

Daten“ angehoben

Datenstrukturen und Algorithmen bilden die wesentlichen Bestandteile der

Programmierung. Ein erster Versuch soll diese zentralen Begriffe so festlegen (bzw.

abgrenzen):

Datenstruktur

Ein auf Daten anwendbares Ordnungsschema (z.B. ein Datensatz oder Array). Mit

der Hilfe von Datenstrukturen lassen sich die Daten interpretieren und spezifische

Operationen auf ihnen ausführen

Algorithmus

Verarbeitungsvorschrift, die angibt, wie Eingabe(daten) schrittweise mit Hilfe von

Anweisungen auf Rechnern in Ausgabe(daten) umgewandelt werden. Für die Lösung

eines Problems existieren meist mehrere Algorithmen, die sich in der Länge sowie

der für die Ausführung benötigte Zeit unterscheiden.

Programm und Programmiersprache

Ein Programm ist die Formulierung eines Algorithmus und seiner Datenbereiche in

einer Programmiersprache.

1

D. E. Knuth hat einen großen Teil dieses Wissens in "The Art of Computer Programming" zusammengefaßt

9

Algorithmen und Datenstrukturen

Eine Programmiersprache erlaubt, Algorithmen präzise zu beschreiben.

Insbesondere legen sie fest:

- die elementaren Operationen

- die Möglichkeiten zu ihrer Kombination

- die zulässigen Datenbereiche

1.1.2 Ein einführendes Beispiel: Das Durchlaufen eines Binärbaums

Das ist eine Grundaufgabe zur Behandlung von Datenstrukturen. Ein binärer Baum B

ist entweder leer, oder er besteht aus einem linken Baum BL, einem Knoten W und

einem rechten Teilbaum BR. Diese Definition ist rekursiv. Den Knoten W eines

nichtleeren Baumes nennt man seine Wurzel. Beim Durchlaufen des binären

Baumes sind alle Knoten aufzusuchen (, z. B. in einer vorgegebenen „von links nach

rechts"-Reihenfolge,) mit Hilfe eines systematischen Weges, der aus Kanten

aufgebaut ist 2.

Die Darstellung bzw. die Implementierung eines binären Baums benötigt einen

Binärbaum-Knoten:

Dateninformation

Knotenzeiger

Links

Rechts

Zeiger

Zeiger

zum linken

zum rechten

Nachfolgeknoten

Abb. 1.1-0: Knoten eines binären Suchbaums

Eine derartige Struktur stellt die Klassenschablone baumKnoten bereit 3:

#ifndef BAUMKNOTEN

#define BAUMKNOTEN

#ifndef NULL

const int NULL = 0;

#endif // NULL

// Deklaration eines Binaerbaumknotens fuer einen binaeren Baum

template <class T> class baumKnoten

{

protected:

// zeigt auf die linken und rechten Nachfolger des Knoten

baumKnoten<T> *links;

baumKnoten<T> *rechts;

public:

// Das oeffentlich zugaenglich Datenelement "daten"

T daten;

// Konstruktor

baumKnoten (const T& merkmal, baumKnoten<T> *lzgr = NULL,

baumKnoten<T> *rzgr = NULL);

// virtueller Destruktor

virtual ~baumKnoten(void);

// Zugriffsmethoden auf Zeigerfelder

2

3

vgl. Skriptum, 4.2.3

vgl. pr11_1, baumkno.h

10

Algorithmen und Datenstrukturen

baumKnoten<T>* holeLinks(void) const;

baumKnoten<T>* holeRechts(void) const;

// Die Klasse binSBaum benoetigt den Zugriff auf

// "links" und "rechts"

};

// Schnittstellenfunktionen

// Konstruktor: Initialisiert "daten" und die Zeigerfelder

// Der Zeiger NULL verweist auf einen leeren Baum

template <class T>

baumKnoten<T>::baumKnoten (const T& merkmal, baumKnoten<T> *lzgr,

baumKnoten<T> *rzgr): daten(merkmal), links(lzgr), rechts(rzgr)

{}

// Die Methode holeLinks ermoeglicht den Zugriff auf den linken

// Nachfolger

template <class T>

baumKnoten<T>* baumKnoten<T>::holeLinks(void) const

{

// Rueckgabe des Werts vom privaten Datenelement links

return links;

}

// Die Methode "holeRechts" erlaubt dem Benutzer den Zugriff auf den

// rechten Nachfoger

template <class T>

baumKnoten<T>* baumKnoten<T>::holeRechts(void) const

{

// Rueckgabe des Werts vom privaten Datenelement rechts

return rechts;

}

// Destruktor: tut eigentlich nichts

template <class T>

baumKnoten<T>::~baumKnoten(void)

{}

#endif // BAUMKNOTEN

Mit der vorliegenden Implementierung zu einem Binärbaum-Knoten kann bspw. die

folgende Gestalt eines binären Baums erzeugt werden:

1

2

3

5

4

Abb1.1-1: Eine binäre Baumstruktur

Benötigt wird dazu die folgenden Anweisungen im Hauptprogrammabschnitt:

// Hauptprogramm

int main()

{

int zahl;

baumKnoten<int> *wurzel;

11

Algorithmen und Datenstrukturen

baumKnoten<int> *lKind, *rKind, *z;

lKind = new baumKnoten<int>(3);

rKind = new baumKnoten<int>(4);

z

= new baumKnoten<int>(2,lKind,rKind);

lKind = z;

rKind = new baumKnoten<int>(5);

z

= new baumKnoten<int>(1,lKind,rKind);

wurzel = z;

}

1.1.2.1 Rekursive Problemlösung

Rekursive Datenstrukturen (z.B. Bäume) werden zweckmäßigerweise mit Hilfe

rekursiv formulierter Zugriffsalgorithmen bearbeitet. Das zeigt die folgende Lösung in

C++:

#include<iostream.h>

#include<stdlib.h>

#include "baumkno.h"

// Funktionsschablone fuer Baumdurchlauf

template <class T> void wlr(baumKnoten<T>* b)

{

if (b != NULL)

{

cout << b->daten << ' ';

wlr(b->holeLinks());

// linker Abstieg

wlr(b->holeRechts());

// rechter Abstieg

}

}

// Hauptprogramm

int main()

{

int zahl;

baumKnoten<int> *wurzel;

baumKnoten<int> *lKind, *rKind, *z;

lKind = new baumKnoten<int>(3);

rKind = new baumKnoten<int>(4);

z

= new baumKnoten<int>(2,lKind,rKind);

lKind = z;

rKind = new baumKnoten<int>(5);

z

= new baumKnoten<int>(1,lKind,rKind);

wurzel = z;

cout << "Inorder: " << endl;

ausgBaum(wurzel,0);

wlr(wurzel);

// Rekursive Problemlösung

cout << endl;

// Nichtrekursive Problemlösung

wlrnr(wurzel);

cout << endl;

}

Das Durchlaufen geht offensichtlich von der Wurzel aus, ignoriert zuerst die rechten

Teilbäume, bis man auf leere Bäume stößt. Dann werden die Teiluntersuchungen

abgeschlossen und beim Rückweg die rechten Bäume durchlaufen.

Jeder Baumknoten enthält 2 Zeiger (Adressen von BL und BR). Die Zeiger, die auf

leere Bäume hinweisen, werden auf „NULL“ gestellt.

12

Algorithmen und Datenstrukturen

1.1.2.2 Nichtrekursive Problemlösung

Das vorliegende Beispiel ist in C++ notiert. C++ läßt rekursiv formulierte Prozeduren

zu. Was ist zu tun, wenn eine Programmiersprache rekursive Prozeduren nicht

zuläßt? Rekursive Lösungsangaben sind außerdem schwer verständlich, da ein

wesentlicher Teil des Lösungswegs dem Benutzer verborgen bleibt.

Die Ausführung rekursiver Prozeduren verlangt bekanntlich einen Stapel (stack). Ein

Stapel ist eine Datenstruktur, die auf eine Folge von Elementen 2 wesentliche

Operationen ermöglicht:

Die beiden wesentlichen Stackprozeduren sind PUSH und POP. PUSH fügt dem

Stapel ein neues Element an der Spitze (top of stack) hinzu. POP entfernt das

Spitzenelement. Die beiden Prozeduren sind mit der Typdefinition des Stapel

beschrieben. Der Stapel nimmt Zeiger auf die Baumknoten auf. Jedes Stapelelement

ist mit seinen Nachfolgern verkettet:

Top-Element

Zeiger auf Baumknoten

Zeiger auf Baumknoten

Zeiger auf Baumknoten

nil

nil

Abb. 1.1-2: Aufbau eines Stapels

Der nicht rekursive Baumdurchlauf-Algorithmus läßt sich mit Hilfe der

Stapelprozeduren der Containerklasse Stack der Standard Template Library (STL) 4

so formulieren:

template <class T> void wlrnr(baumKnoten<T>* z)

{

stack<baumKnoten<T>*, vector<baumKnoten<T>*> > s;

s.push(NULL);

while (z != NULL)

{

cout << z->daten << ' ';

if (z->holeRechts() != NULL)

s.push(z->holeRechts());

if (z->holeLinks() != NULL)

z = z->holeLinks();

else {

z = s.top();

s.pop();

}

}

}

4

vgl. 2.2

13

Algorithmen und Datenstrukturen

Dieser Algorithmus ist zu überprüfen mit Hilfe des folgenden binären Baumes

Z1

1

Z2

Z5

2

5

Z3

Z4

3

4

Abb. 1.1-3: Zeiger im Binärbaum

Welche Baumknoten (bzw. die Zeiger auf die Baumknoten) werden beim Durchlaufen des vorliegenden Baumes (vgl. Abb. 1.1-3) über die Funktionsschablone

wlrnr aufgesucht? Welche Werte (Zeiger auf Baumknoten) nimmt der Stapel an?

Besuchte Knoten ¦

Stapel

-----------------+------------¦

Null

Z1

¦

Z5 Null

Z2

¦ Z4 Z5 Null

Z3

¦ Z4 Z5 Null

Z4

¦

Z5 Null

Z5

¦

Null

Verallgemeinerung

Bäume treten in vielen Situationen auf. Beispiele dafür sind:

- die Struktur einer Familie, z.B.:

Christian

Ludwig

Jürgen

Martin

Karl

Ernst

Abb. 1.1-4: Ein Familienstammbaum

- Bäume sind auch Verallgemeinerungen von Feldern (arrays), z.B.:

14

Fritz

Algorithmen und Datenstrukturen

-- das 1-dimensionale Feld F

F

F[1]

F[2]

F[3]

Abb. 1.1-5: Baumdarstellung eines eindimensionalen Felds

-- der 2-dimensionale Bereich

B

B[1,_]

B[2,_]

B[1,1]

B[1,2]

B[2,1]

B[2,2]

Abb. 1.1-6: Baumdarstellung eines zweidimensionalen Felds

-- Auch arithmetische Ausdrücke lassen sich als Bäume darstellen. So läßt sich

bspw. der Ausdruck ((3 * (5 - 2)) + 7) so darstellen:

+

*

7

3

-

5

2

Abb. 1.1-6: Baumdarstellung des arithmetischen Ausdrucks ((3 * (5 - 2)) + 7), sog. Kantorowitch-Baum

Durch das Aufnehmen des arithmetischen Ausdrucks in die Baumdarstellung können

Klammern zur Regelung der Abarbeitungsreihenfolge eingespart werden. Die

korrekte Auswertung des arithmetischen Ausdrucks ist auch ohne Klammern bei

geeignetem Durchlaufen und Verarbeiten der in den Baumknoten gespeicherten

Informationen gewährleistet.

15

Algorithmen und Datenstrukturen

Die Datenstruktur „Baum“ ist offensichtlich in vielen Anwendungsfällen die geeignete

Abbildung für Probleme, die mit Rechnerunterstützung gelöst werden sollen. Der zur

Lösung notwendige Verfahrensablauf ist durch das Aufsuchen der Baumknoten

festgelegt. Das einführende Beispiel zeigt das Zusammenwirken von Datenstruktur

und Programmierverfahren für Problemlösungen.

Bäume sind deshalb auch Bestandteil von Container-Klassen aktueller Compiler

(C++, Java).

16

Algorithmen und Datenstrukturen

1.2 Algorithmische Grundkonzepte

1.2.1 Algorithmenbegriffe

Algorithmen im Alltag

Gegeben ist ein Problem. Eine Handlungsvorschrift, deren mechanisches Befolgen

- ohne Verständnis des Problems

- mit sinnvollen Eingabedaten

- zur Lösung des Problems

führt, wird Algorithmus genannt. Ein Problem, für dessen Lösung ein Algorithmus

existiert, heißt berechenbar.

Bsp.:

- Zerlegung handwerklicher Arbeiten in einzelne Schritte

- Kochrezepte

- Verfahren zur schriftlichen Multiplikation

- Algorithmen zur Bestimmung des größten gemeinsamen Teiles zweier natürlichen Zahlen

- Bestimmung eines Schaltjahres

- Spielregeln

Der intuitive Algorithmenbegriff

Ein Algorithmus ist eine präzise (d.h. in einer festgelegten Sprache abgefasste)

endliche Verarbeitungsvorschrift, die genau festlegt, wie die Instanzen einer Klasse

von Problemen gelöst werden. Ein Algorithmus liefert eine Funktion (Abbildung), die

festlegt, wie aus einer zulässigen Eingabe die Ausgabe ermittelt werden kann.

Ein Algorithmus (in der EDV) ist

- ein Lösungsschritt für eine Problemklasse (konkretes Problem wird durch

Eingabeparameter identifiziert)

- geeignet für die Implementierung als Rechnerpogramm

- endliche Folge von elementaren, ausführbaren Instruktionen Verarbeitungsschritten

1.2.2 Terminierung und Determinismus

Abgeleitet vom intuitiven Algorithmenbegriff spielen bei der Konzeption von

Algorithmen die Begriffe Terminierung, Determinismus und Vollständigkeit eine

Rolle:

Terminierung

Ein Algorithmus heißt terminierend, wenn er (bei jeder erlaubten Eingabe von

Parametern) nach endlich vielen Schritten abbricht.

Determinismus

Ein Algorithmus hat einen deterministischen Ablauf, wenn er eine eindeutige

Schrittfolge besitzt. Der Algorithmus läuft bei jedem Ablauf mit den gleichen

17

Algorithmen und Datenstrukturen

Eingaben durch dieselbe Berechnung. Ein Algorithmus liefert ein determiniertes

Ergebnis, wenn bei vorgegebener Eingabe (auch bei mehrfacher Durchführung) stets

ein eindeutiges Ergebnis erreicht wird. Nicht deterministische Algorithmen mit

determiniertem Ergebnis heißen determinierter Algorithmus.Nicht deterministische

Algorithmen können zu einem determiniertem Ergebnis führen, z.B.:

1. Nimm eine Zahl x ungleich Null

2. Entweder: Addiere das Dreifache von x zu x und teile das Ergebnis durch den Anfangswert von x

Oder: Subtrahiere 4 von x und subtrahiere das Ergebnis von x

3. Schreibe das Ergebnis auf

Vollständigkeit

Alle Fälle, die bei korrekten Eingabedaten auftreten können, werden berücksichtigt.

Bsp.:

Nichtvollständige Algorithmen

(1) Wähle zufällig eine Zahl x

(2) Wähle zufällig eine Zahl y

(3) Das Ergebnis ist x/y

Was ist, wenn y == 0 sein sollte

Nicht terminierender Algorithmus

(1) Wähle zufällig eine Zahl x

(2) Ist die Zahl gerade, wiederhole ab (1)

(3) Ist die Zahl ungerade, wiederhole ab (1)

Nicht determinierter Algorithmus

60

64

(1) Wähle zufällig eine natürliche Zahl zwischen 2 und 2

(2) Prüfe, ob die Zahl eine Primzahl ist.

(3) Falls nicht, wiederhole ab 1.

Das Ergenis ist immer eine Primzahl, aber nicht die gleiche, daher ist der Algorithmus nicht

determiniert.

Deterministische,

terminierende

Algorithmen

definieren

jeweils

eine

Ein/Ausgabefunktion: f : Eingabewerte -> Ausgabewerte

Algorithmen geben eine konstruktiv ausführbare Beschreibung dieser Funktion, die

Funktion heißt Bedeutung (Semantik) des Algorithmus. Es kann mehrere

verschiedene Algorithmen mit der gleichen Bedeutung geben.

1.2.3 Algorithmenbausteine

Gängige Bausteine zur Beschreibung bzw. Ausführung von Algorithmen sind:

- elementare Operationen

- sequentielle Ausführung (ein Prozessor)

Der Sequenzoperator ist „;“. Sequenzen ohne Sequenzoperator sind häufig

durchnummeriert und können schrittweise verfeinert werden, z.B:

(1) Koche Wasser

(2) Gib Kaffepulver in Tasse

(3) Fülle Wasser in Tasse

(2) kann verfeinert werden zu:

18

Algorithmen und Datenstrukturen

Öffne Kaffeedose;

Entnehme Löffel von Kaffee;

Kippe Löffel in Tasse;

Schließe Kaffeedose;

- parallele Ausführung

- bedingte Ausführung

Die Auswahl / Selektion kann allgemein so formuliert werden:

falls Bedingung, dann Schritt

bzw.

falls Bedingung

dann Schritt a

sonst Schritt b

„falls ... dann ... sonst ...“ entspricht in Programmiersprachen den Konstrukten:

if Bedingung then ... else … fi

if Bedingung then … else …endif

if (Bedingung) … else …

- Schleife (Iteration)

Dafür schreibt man allgemein

wiederhole Schritte

bis Abbruchkriterium

Häufig findet man auch die Variante

solange Bedingung

führe aus Schritte

bzw. die Iteration über festen Bereich

wiederhole für Bereichsangabe

Schleifenrumpf

Diese Schleifenkonstrukte

Konstrukten:

wiederhole ... bis ...

solange … führe aus

wiederhole für

entsprechen

repeat ... until …

do …

while ...

while … do ...

while ( ... ) ...

for each ... do …

for ... do …

for ( ... ) ...

- Unterprogramm (Teilalgoritmus)

19

jeweils

den

Programmiersprachen-

Algorithmen und Datenstrukturen

- Rekursion

Eine Funktion (mit oder ohne Rückgabewert, mit oder ohne Parameter) darf in der

Deklaration ihres Rumpfes den eigenen Namen verwenden. Hierdurch kommt es zu

einem rekursiven Aufruf. Typischerweise werden die aktuellen Parameter so

modifiziert, daß die Problemgröße schrumpft, damit nach mehrmaligem Wiederholen

dieses Prinzips kein weiterer Aufruf erforderlich ist und die Rekursion abbrechen

kann.

1.2.4 Paradigmen der Algorithmenbeschreibung

Ein Algorithmenparadigma legt Denkmuster fest, die einer Beschreibung eines

Algorithmus zugrunde liegen. Faßt man einen Algorithmus als Beschreibung eines

allgemeinen Verfahrens unter Verwendung ausführbarer elementarer Schritte auf,

dann gibt es 2 grundlegende Arten, Schritte von Algorithmen zu notieren:

- Applikative Algorithmen sind eine Verallgemeinerung der Funktionsauswertung

mathematisch notierter Funktionen. In ihnen spielt die Rekursion 5 eine wesentliche

Rolle.

- Imperative Algorithmen basieren auf einem einfachen Maschinenmodell mit

gespeicherten und änderbaren Werten. Hier werden primär Schleifen und

Alternativen als Kontrollbausteine eingesetzt.

In der Informatik sind darüber hinaus noch folgende Paradigmen wichtig:

- Objektorientiete Algorithmen. In einem objektorientierten Algorithmus werden

Datenstrukturen und Methoden zu einer Klasse zusammengefasst. Von jeder

Klasse können Objekte gemäß der Datenstruktur erstellt und über die Methode

manipuliert werden.

Das objektorientierte Paradigma ist kein Algorithmenparadigma im engeren Sinne,

da es sich um ein Paradigma zur Strukturierung von Algorithmen handelt, das

sowohl mit applikativen, imperativen und logischen Konzepten zusammen

eingesetzt werden kann.

- logische (deduktive) Algorithmen. Ein logischer Algorithmus führt Berechnungen

durch, indem er aus Fakten und Regeln durch Ableitungen in einem logischen

Kalkül weitere Fakten ausweist.

5

vgl. 3.3

20

Algorithmen und Datenstrukturen

1.2.4.1 Applikative Algorithmen

Applikative Algorithmen sind die Grundlage eine Reihe von universellen

Programmiersprachen wie APL, Lisp, Scheme etc. Diese Programmiersprachen

werden als funktionale Programmiersprachen bezeichnet.

Idee: Defintion zusammengesetzter Funktionen durch Ausdrücke / Terme, z.B.

f ( x) = 5 x + 1 .

Definitionen 6

Ein applikativer Algorithmus ist eine Liste von Funktionsdefinitionen

f1 (v1,1 ,..., v1,n1 ) = t1 (v1,1 ,..., v1,n1 )

.

.

f m (v m1,1 ,..., v m1,nm ) = t m (v m1,1 ,..., v m ,nm )

v1 ,..., v n : Unbestimmte vom Typ τ 1 ,...,τ n , formale Parameter. τ ist dabei der Typ des Terms

t (v1 ,..., v n )

t (v1 ,..., v n ) : ein Term (/Ausdruck), heißt Funktionsausdruck

Die erste Funktion wird ausgewertet und bestimmt die Bedeutung (Semantik) des

Algorithmus.

Bsp.: 7

1. f ( x, y ) = if g ( x, y ) then h( x + y ) else h( x − y ) fi

g ( x, y ) = ( x = y ) or odd ( y )

h( x) = j ( x + 1) ∗ j ( x − 1)

j ( x) = 2 x − 3

8 f (1,2) a if g (1,2) then h(1 + 2) else h(1 − 2) fi

a if 1 = 2 or odd (2) then h(1 + 2) else h(1 − 2) fi

a if 1 = 2 or false then h(1 + 2) else h(1 − 2) fi

a if false or false then h(1 + 2) else h(1 − 2) fi

a if false then h(1 + 2) else h(1 − 2) fi

a h(1 − 2)

a h(−1)

a j (−1 + 1) ∗ j (−1 − 1)

a j (0) ∗ j (−1 − 1)

a j (0) ∗ j (−1 − 1)

a j (0) ∗ j (−2)

a j (2 ∗ 0 − 3) ∗ j (−2)

a (−3) ∗ (−7)

6

Hier erfolgt eine Beschränkung der Definitionen auf Fünktionen über int und bool, obwohl die Konzepte

natürlich für beliebige Datentypen gelten.

7 x, y : ganze Zahlen

8 a : konsekutive Ausführung mehrerer elementarer Termauswertungsgebiete

21

Algorithmen und Datenstrukturen

a 21

2. f ( x, y ) = if x = 0 then y else (

if x > 0 then f ( x − 1, y ) + 1else − f (− x,− y ) fi ) fi

f (0, y ) a y für alle y

f (1, y ) a f (0, y ) + 1a y + 1

f (2, y ) a f (1, y ) + 1a y + 1 + 1 a y + 2

….

f (n, y ) a y + n

f (−1, y ) a − f (1,− y ) a −(1 − y ) a y − 1

…

f ( x, y ) = x + y

Eine Funktionsdefinition definiert eine Funktion mit folgender Signatur:

f : τ 1 × τ 2 × ...τ n → τ n

Sind a1 ,..., a n Werte vom Typ τ 1 ,...,τ n , so ersetzt man bei der Auswertung von

f (a1 ,..., a n ) im definierten Vorkommen v1 durch a1 und wertet t (a1 ,..., a n ) aus.

a1 ,..., a n : aktuelle Parameter

f (a1 ,..., a n ) : Funktionsaufruf

Aufrufe definierter Funktionen dürfen als Terme verwendet werden.

Bsp. für applikative Algorithmen

1. Fakultätsberechnung

x!= x ∗ ( x − 1) ∗ ( x − 2) ∗ ... ∗ 2 ∗ 1

für x > 0

fak ( x) = if x ≤ 0 then1else x ∗ fak ( x − 1)

mathematische Funktion

applikativer Algorithmus

2. Größter gemeinsamer Teiler 9(ggT)

ggT ( x, x) = x

mathematische

ggT ( x, y ) = ggT ( y, x)

Gesetzmäßigkeiten

ggT ( x, y ) = ggT ( x, y − x)

für x < y

applikativer Algorithmus

ggT ( x, y ) = if ( x ≤ 0) or ( y ≤ 0) then ggT ( x, y )

else if x = y then x

else if x > y then ggT ( y, x)

else ggT ( x, y − x)

fi fi fi;

ggT ist korrekt für positive Eingaben, bei negativen Eingaben ergeben sich nicht

abbrechbare Berechnungen (undefinierte Funktionen) 10.

ggT (39,15) a ggT (15,39) + ggT (15,24) a ggT (15,9) a ggT (9,15) a ggT (9,6) a ggT (6,9)

ggT (6,3) a ggT (3,6) + ggT (3,3) a 3

3. Fibonacci-Zahlen: f 0 = f 1 = 1, f i = f i −1 + f i − 2 für i > 0

fib( x) = if ( x = 0) or ( x = 1) then1 else fib( x − 2) + fib( x − 1) fi

⎧ x _ te Fibonacci − Zahl falls x ≥ 0

Bedeutung: fib( x) = ⎨

sonst

⎩ 1

9

vgl. 1.2.5

Das Berechnungsschema stützt sich auf eine Formularisierung des Originalverfahrens von Euklid ab.

10

22

Algorithmen und Datenstrukturen

1.2.4.2 Imperative Algorithmen

In einem imperativen Algorithmus gibt es Variable, die verschiedene Werte

annehmen können. Die Menge aller Variablen und ihrer Werte (sowie der

Programmzähler) beschreiben den Zustand zu einem bestimmten Zeitpunkt. Ein

Algorithmus bewirkt eine Zustandstransformation.

Imperative Konzepte

- Anweisungen

-- primitive Anweisungen: Zuweisung, Block, Prozeduraufruf

-- zusammengesetzte Anweisungen: Sequenz, Auswahl, Iteration

- Ausdrücke

-- primitive Ausdrücke: Konstante, Variable, Funktionsaufruf

-- zusammengesetzte Ausdrücke: Operanden / Operatoren

- Datentypen

-- primitive Datentypen: Wahrheitswerte, Zeichen, Zahlen, Aufzählung

-- zusammengesetzte Datentypen: Felder, Verbund, Vereinigung, Zeiger

- Abstraktion

-- Anweisung

-- Ausdruck: Funktionsdeklaration

-- Datentyp: Typdeklaration

- Weitere Konzepte

-- Ein- und Ausgabe

-- Ausnahmenbehandlung

-- Bibliotheken

-- Parallele und verteilte Berechnungen

Wertzuweisungen sind die einzigen elementaren Anweisungen imperativer

Algorithmen. Aus ihnen werden zusammengesetzte Anweisungen gebildet, aus

denen imperative Algorithmen bestehen.

Elementare Anweisungen können auf unterschiedliche Art zu komplexen

Anweisungen zusammengestzt werden:

(1) sequentielle Ausführung

(2) bedingte Ausführung

(3) wiederholte Ausführung

(4) Ausführung als Unterprogramm

(5) rekursive Ausführung eines Unterprogramms

Diese Möglichkeiten werden als Kontrollstrukturen bezeichnet.

1.2.4.3 Objektorientierte Algorithmen

Das objektorientierte Paradigma der Algorithmenentwicklung hat verschiedene

Wurzeln:

-

11

Realisierung abstrakter Datentypen 11

Rechnergeeignete Modellierung der realen Welt (objektorientierte Analyse)

Problemnaher Entwurf von Softwaresystemen (objektorientiertes Design)

Problemnahe Implementierung (objektorientierte Programmierung

Vgl. 1.3.5.1

23

Algorithmen und Datenstrukturen

Ein Objekt ist die Repräsentation eines Gegenstands und Sachverhalts der realen

Welt oder eines gedanklichen Konzepts.

Es ist gekennzeichnet durch

-

-

eine eindeutige Identität, durch die es sich von anderen Objekten unterscheidet

Wertbasierte Objektmodelle: In diesem Modell besitzen Objekte keine eigene Identität im

eigentlichen Sinn. Zwei Objekte werden schon als identisch angesehen, wenn ihr Zustand

gleich ist.

Identitätsbasierte Objektmodelle: Jedem Objekt innerhalb des Systems wird eine vom Wert

unabhängige Identität zugeordnet,

statische Eigenschaften zur Darstellung des Zustands des Objekts in Form von Attributen

dynamische Eigenschaften in Form von Methoden, die das Verhalten des Objekts

beschreiben

Der Zustand eines Objekts zu einem Zeitpunkt entspricht der Belegung der Attribute

des Objekts zu diesem Zeitpunkt.

Der Zustand kann mit Hilfe von Methoden erfragt und geändert werden.

Methoden sind in der programmiesprachlichen Umsetzung Prozeduren und

Funktionen, denen Parameter übergeben werden können. Der Zustand eines eine

Methode ausführenden Objekts (und nur dieses Objekts) ist der Methode im Sinne

einer Menge globaler Variablen direkt zugänglich. Es kann daher sowohl gelesen als

auch geändert werden.

Objekte verwenden das Geheimnisprinzip und das Prinzip der Kapselung. Sie

verbergen ihre Interna:

-

Zustand (Belegung der Attribute)

Implementierung ihres Zustands

Implementierung ihres Verhaltens

Objekte sind nur über ihre Schnittstelle, also über die Menge der vom Objekt der

Außenwelt zur Verfügung gestellten Methoden zugänglich. Man spricht von den

Diensten des Objekts.

Objekte interagieren über Nachrichten:

-

Ein Objekt x sendet eine Nachricht an Objekt y. y empfängt die Nachricht von x

Innerhalb der Programmiersprache wird dieser Vorgang meistens durch einen

Methodenaufruf implementiert

Nachrichten (Methodenaufrufe) können den Zustand eines Objekts verändern

Ein Objekt kann sich selbst Nachrichten schicken.

Objekte können in Beziehung zueinander stehen.

-

-

-

Die Beteiligten an eine Beziehung nehmen Rollen ein, z.B.:

Rolle des Arztes: „behandelnder Arzt“,

Rolle des Patienten: „Patient“

Ein Objekt kann mit mehreren Objekten in Beziehung stehen

Rolle vom Arzt: „behandelnder Arzt“

Rolle von Patient 1: „Patient“, Rolle von Patient 2: „Patient“

Nachrichen können nur ausgetauscht werden, wenn eine Beziehung besteht

Beziehungen können sich während der lebenszeit eines Objekts verändern

Es gibt in der Regel Objekte, die sich bezüglich der Attribute, Methoden und

Beziehungen ähnlich sind. Daher bieten es sich an, diese Objekt zu einer Klasse

zusammenzufassen. Die Klasse beinhaltet dann auch Angaben darüber, wie Objekte

dieser Klasse verwaltet (z.B. erzeugt oder gelöscht) werden können.

24

Algorithmen und Datenstrukturen

-

Klassendefinitionen sind eng verwandt mit abstrakten Datentypen. Sie legen Attribute und

Methoden der zugehörigen Objekte fest

Objekte dieser Klasse nennt man auch Instanzen dieser Klasse

Beziehungen (Assoziationen) zwischen Objekten werden auf Klassenebene beschrieben

Ein Konstruktor ist eine Methode zur Erzeugung von Objekten 12.

-

Es gibt Attribute von Klassen, die nicht an konkrete Instanzen gebunden sind. Diese heißen

Klassenvariable oder statische Vartiable.

Klassenvariable existieren für die gesamte Lebensdauer einer Klasse genau einmal –

unabhängig davon, wie viele Objekte erzeugt wurden

Neben Klassenvariablen gibt es auch Klassenmethoden, d.h. Methoden, deren Existenz

nicht an konkrete Objekte gebunden ist. Klassenmethoden werden auch statische Methoden

genannt.

Zu ähnlichen Klassen versucht man eine gemeinsame Oberklasse (Basisklasse) zu

finden, die die Ähnlichkeiten aufnimmt. Unterklassen (Subklassen) werden nur um

individuelle Eigenschaften ergänzt, denn eine Unterklasse erbt die Attribute und

Methoden der Oberklasse.

Eine Veraible vom Typ einer Basisklasse kann während ihrer Lebensdauer sowohl

Objekte ihres eigenen Typs als auch soche von abgeleiteten Klassen aufnehmen.

Dieses wird als Polymorphismus 13 bezeichner.

-

-

-

Eine Unterklasse erbt von ihrere Oberklasse alle Attribute und Methoden und kann diese um

weitere Methoden ergänzen

Erben heißt: Die Attribute und Methoden können in der Unterklasse verwendet werden, als

wären sie in der Klasse selbst definiert.

Vererbungen können mehrstufig sein. Es entstehen Vererbungshierarchien.

Eine Unterklasse kann eine Variable deklarieren, die denselben Namen trägt, wie eine der

Oberklasse. Hierdurch wird eine weiter oben liegende Variable verdeckt. Dies wird häufig

dazu benutzt, um den Typ einert Variablen der Oberklasse zu überschreiben. In manchen

Programmiersprachen gibt es Konstrukte, die den Zugriff auf verdeckte Variable ermöglichen

Metoden, die aus der Basisklasse geerbt wurden, dürfen in der abgeleiteten Klasse

überlagert, d.h. neu definiert werden.

Da eine Variable einer Basisklasse Werte von verschiedenen Typen annehmen kann,

entscheidet sichj bei überlagerten Mathoden erst zur Laufzeit, welche Methode zu verwenden

ist: Dynamische Methodensuche

Wird eine Methode in einer abgeleiteten Klasse überlagert, wird die ursprüngliche Methode

verdeckt. Aufrufe der Methode beziehen sich auf die überlagerte Variante

In amnchen Programmiersprachen gibt esw Konstrukte, die den Zugriff auf überlagerte

Methoden ermöglichen 14.

Mit Hilfe von Modifikatoren 15 können Sichtbarkeit und Eigenschaften von Klassen,

Variablen und Methoden beeinflusst werden.

-

Die Sichbarkeit bestimmt, ob eine Klasse, Variable oder Methode in anderen Klassen genutzt

werden kann.

Eigenschaften, die über Modifikatoren gesteuert werden können, sind z.B. die Lebensdauer

und die Veränderbarkeit

Abstrakte Methoden: Eine Methode heißt abstrakt, wenn ihre Deklaration nur die

Schnittstelle, nicht aber die Implementierung enthält. Im Gegensatz dazu stehen die

12

Vgl. Skriptum zur Vorlesung im WS 2005 / 2006: Programmieren in Java, 1.4.1.1.3 bzw.

Skriptum zur Vorlesung im SS 2006: Programmieren in C++, 3., 3.1, 3.2

13 Vgl. Skriptum zur Vorlesung im WS 2005 / 2006: Programmieren in Java, 1.4.1.8

14 in Java: Verwendung des Präfixes: super

15 Bsp. für Modifikatoren in Java sind: public, private, static, final, …

25

Algorithmen und Datenstrukturen

konkreten Methoden, deren Deklaration auch Implementierungen besitzen 16.

Abstrakte Methoden können nicht aufgerufen werden, sie definieren nur eine

Schnittstelle. Erst durch Überlagerung in einer abgeleiteten Klasse und durch

Angabe der fehlenden Implementierung wird eine abstrakte Klasse konkret.

Abstraklte Klassen: Eine Klasse, die nicht instanziiert werden kann, heißt abstrakte

Klasse. Klassen, von denen Objekte erzeugt werden können, sind konkrete Klassen.

Jede Klasse, die mindestens eine abstrakte Methode besitzt, ist abstrakt 17.

Schnittstellen: Eine Schnittstelle (interface) ist in Java eine Klasse, die

ausschließlich Konstanten und abstrakte Methoden enthält. Zur Definition einer

Schnittstelle wird das Schlüsselwort class durch das Schlüsselwort interface

ersetzt. Mitt „interfaces“ kann in Java das Konzept der Mehrfachvererbung

implementiert werden, das in C++ direkt realisierber ist.

Generizität: Unter Generizität versteht man die Parametrisierung von Klassen,

Datentypen, Prozeduren, Moduln, Funktionen, etc. Als Parameter werden in der

Regel Datentypen (manchmal auch Algorithmen in Form von Prozeduren) verwendet.

1.2.4.4 Paradigmen und Programmiersprachen

Zu den Paradigmen korrespondieren jeweils Programmiersprachen, die diesen

Ansatz realisieren. Moderne Programmiersprachen vereinen oft Ansätze mehrerer

Paradigmen. So ist bspw. Java bzw. C++ objektorientiert 18, umfasst aber auch

imperative und applikative Elemente.

1.2.5 Beschreibung von Algorithmen

Verbreitetes Grundschema von Algorithmen

Name des Algorithmus und Parameterliste

Spezifikation des Ein- und Ausgabeverhaltes

1. Schritt

Einführung von Hilfsgrößen

Vorbereitung

Initialisierungen

2. Schritt

Prüfe, ob ein einfacher Fall vorliegt

Trivialfall

Falls ja: Ergebnis ausgeben und enden

3. Schritt

Reduziere Problemstellung A auf einfachere Form B

Problemreduktion, (z.B. Aufteilen in Teilprobleme)

Ergebnisaufbau

4. Schritt

entweder Rekursion:

oder Iteration:

Rekursion bzw.

Rufe Algorithmus mit

Fahre mit B anstelle a bei

Iteration

reduziertem B auf

Schritt 2 fort

16

Java: Die Deklaration einer abstrakten Methode erfolgt durch den Modifikator abstract.

Java: Es ist erforderlich, abstrakte Klassen abzuleiten und in der abgeleiteten Klasse eine oder mehrere

abstrakte Methoden zu implementieren. Die Konkretisierung kann über mehrere Stufen erfolgen.

18 Vgl. Skriptum zur Vorlesung im WS 2005 / 2006: Programmieren in Java, 1. bzw.

Skriptum zur Vorlesung im SS 2006: Programmieren in C++

17

26

Algorithmen und Datenstrukturen

Verbale Umschreibung von Algorithmen

Eine derartige Handlungsanweisung könnte bspw. die „Berechnung des größten

gemeinsamen Teilers von a und b“ in folgender Weise sein:

1. Weise x den Wert von a zu

2. Weise y den Wert von b zu

3. Falls x gleich y ist: gehe zu 9

4. Falls x kleiner als y ist: gehe zu 7

5. Weise x den Wert von (x-y) zu

6. Gehe zu 3

7. Weise y den Wert von (y-x) zu

8. gehe zu 3

9. Weise ggTden Wert von x zu

Pseudo-Code

- Abstrakte Beschreibung eines Algorithmus

- Strukturierter als Beschreibung mit normalen Sprachvokabular

- weniger detailliert als ein Programm

- Bevorzugete Notation zur Beschreibung eines Algorithmus

- versteckt Programmimplementierungsprobleme

Bsp.: Finden des größten Elements in einem Array

Algorithmus arrayMax(a,n)

Input array a mit n Ganzzahlen

Output größtes Element von a

currentMax = a[0]

for i= 1 to n-1 do

if (a[i] > curentMax then currentMax = a[i]

return currentMax

Pseudocode-Details:

- Kontrollfluss

-- if … then … [else …]

-- while … do …

-- repeat … until …

-- for … do

- Einrücken ersetzt Klammern

- Deklaration von Methoden

Algorithmus methode(arg [,arg …])

Input …

Output …

- Rückgabewert

return Ausdruck

- Ausdrücke

=

Zuweisung

==

Gleiheitstest

2

Subscripts und andere mathematische Formulierungen sind erlaubt

n

Pseudo-Code Elemente:

Sequenz

Verzeigung

{

Anweisung_1

Anweisung_2

…

if Bedingung

{

Anweisung_1

Anweisung_2

27

Algorithmen und Datenstrukturen

Anweisung_n

}

…

Anweissung_n

}

else

{

Anweisung_m

…

Anweisung_k

}

Iteration

While Bedingung

{

Anweisung_1

Anweisung_2

…

Anweisung_n

}

Graphische Darstellung von Flußdiagrammen

Normierte Methode (DIN 66001) zur Darstellung von Programmen

Kontrollstrukturen und Struktogramme

Strukturblock

Anweisung_1

Anweisung_2

….

Java-Struktur 19

Kommentar

Block in geschweiften

Klammern

{

Anweisung_1;

Anweisung_2;

…..

Eine Folge von Anweisungen,

die alle der Reihe nach

abgearbeitet werden,

bezeichnet man als Sequenz.

Anweisung_n;

}

Anweisung_n

Sequenz

if-Anweisung

if (Bedingung)

{

anweisung1;

}

else {

Anweisung2;

}

Fallunterscheidung

(bedingte Anweisung)

19

1

2

3

A1

A2

A3

Fall

….

sonst

An

Mit einer Anweisung der Form

Wenn Bedingung erfüllt

dann führe Anweisung1 aus

sonst führe Anweisung 2 aus

führt man eine

Fallunterscheidung durch

switch-Anweisung

Mehrfachauswahl

switch (Ausdruck) {

case Wert1 :

Anweisung1;

break;

case Wert2 :

Anweisung2;

Der Ausdruck muß ganzzahlig

sein. Das Programm wird an

der case-Anweisung

fortgesetzt., deren Wert dem

Ausdruck entspricht. Falls

Ausdruck keinem der Werte

Vgl. Skriptum zur Vorlesung im WS 2005 / 2006: Programmieren in Java, 2.4

28

Algorithmen und Datenstrukturen

Mehrfachauswahl

break;

default:

Anweisungn

}

entspricht, geht es mit der

default-Anweisung weiter

for-Schleife

Eine Anweisung der Form

for (int i=1;i <=n; i++)

{

Anweisung;

}

Für Zähler = Anfang bis Ende

Anweisung

while-Schleife

Eine Anweisung der Form

while (Bedingung)

{

Anweisung;

}

Solange bedingung erfüllt

führe Anweisung aus

do-while-(repeat)Schleife

Eine Anweisung der Form

für i=1 bis n

Anweisung

Gezählte Schleife

for-Schleife

heißt gezählte Schleife.

Gezählte Schleifen werden

dann benutzt, wenn man weiß,

wie oft eine Schleife

durchlaufen werden muß

solange Bedingung

Anweisung

while-Schleife

Anweisung

bis Bedingung

repeat-Schleife

do

{

Anweisung;

} while (Bedingung);

Prozeduraufruf

Prozedurname(Arg1,

Arg2, … , Argn);

Prozeduraufruf

29

heißt Schleife mit Eingangsbedingung. Trifft die

Bedingung anfangs nicht zu,

so wird die Wiederholungsanweisung nicht ausgeführt

Wiedrhole Anweisung

Solange Bedingung erfüllt

heißt Schleife mit Ausgangsbedingung. Im Unterschied

zur while-Schleife wird die zu

wiederholende Anweisung

mindestens einmal ausgeführt.

Prozeduren werden über ihren

Namen aufgerufen. In

Klammern kann man

Argumente übergeben.

Algorithmen und Datenstrukturen

1.2.6 Formale Eigenschaften von Algorithmen

1.2.6.1 Korrektheit, Terminierung, Hoare-Kalkül, Halteproblem

1.2.6.1.1 Korrektheit, Terminierung

Die wichtigste formale Eigenschaft eines Algorithmus ist die Korrektheit. Dazu muß

gezeigt werden, daß der Algorithmus die jeweils gestellte Aufgabe richtig löst. Man

kann die Korrektheit eines Algorithmus im Allg. nicht durch Testen an ausgewählten

Beispielen nachweisen20:

Durch Testen kann lediglich nachgewiesen werden, dass sich ein Programm für endlich viele

Eingaben korrekt verhält.

Durch eine Verifikation kann nachgewiesen werden, dass sich das Programm für alle Eingaben

korrekt verhält.

Bei der Zusicherungsmethode sind zwischen den Statements sogenannte Zusicherungen eingesetzt,

die eine Aussage darstellen über die momentane Beziehung zwischen den Variablen. Typischerweise

gibt man Zusicherungen als Kommentare vor.

Programmverifikation ist der Nachweis, dass die Zusicherungen für ein Programm tatsächlich gelten.

Sie entspricht der Durchführung eines mathematischen Beweises (einer Ableitung). Gezeigt wird

damit: Das entsprechende Programm ist korrekt bzgl. seiner Spezifikation.

/* P */

while (b)

{

/* P && b */

…

/* P */

}

/* P && !b */

Die Schleifeninvariante P muß eine Aussage über das in der Schleife errechnete Resultat R enthalten:

P ∧ ¬B ⇒ R

Zusicherungen enthalten boolsche Ausdrücke, von denen der Programmierer annimmt, dass sie an

entsprechender Stelle gelten.

Beginnend mit der ersten, offensichtlich richtigen Zusicherung lässt sich als letzte

Zusicherung eine Aussage über das berechnete Ergebnis durch Anwendung der

Korrektheitsformel 21 ableiten:

{ P } A { Q }

P und Q sind Zusicherungen

P ist die pre-condition (Vorbedingung), beschreibt die Bedingungen (constraints).

Q ist die post-condition (Nachbedingung), beschreibt den Zustand nach Ausführung der Methode

Die Korrektheitsformel bedeutet: Jede Ausführung von A, bei der zu Beginn P erfüllt

ist, terminiert in einem Zustand, in dem Q erfüllt ist.

20

E. Dijkstra formulierte das so: Man kann durch Testen die Anwesenheit von Fehlern, aber nicht die

Abwesenheit von Fehlern nachweisen.

21 Robert Floyd hatte 1967 die Idee den Kanten von Flussdiagrammen Prädikate zuzuordnen, um

Korrektheitsbeweise zu führen. C.A.R. Hoare entwickelte die Idee weiter, indem er Programme mit

"Zusicherungen" anreicherte. Er entwickelte das nach ihm benannte "Hoare Tripel"

30

Algorithmen und Datenstrukturen

Die Korrektheitsformel bestimmt partielle Korrektheit : "Wenn P beim Start von A

erfüllt ist, und A terminiert, dann wird am Ende Q gelten".

Für die Terminierung gilt folgende Formel: { P} A. Sie bedeutet: "Wenn P beim

Start von A erfüllt ist, wird A terminieren.

Partielle Korrektheit und Terminierung führen zur totale Korrektheit. Totale

Korrektheit ist eine stärkere Anforderung an das Programm.

Bsp.:

1. Partielle Korrektheit nicht aber totale Korrektheit zeigt {true} while (x!=0) x = x-1;

{x==0}, da keine Terminierung bzgl. x < 0.

2. Die Hoare-Formel {x>0} while (x > 0) x = x+1; {false} terminiert nie. Sie ist partiell

korrekt, aber nicht total korrekt.

Generell drückt die Gültigkeit von {P} A {false} Nichtterminierung aus, d.h. {P}

A {false} ist partiell korrekt, A terminmiert aber nicht, für alle Anfangszustände,

die P erfüllen.

1.2.6.1.2 Hoare-Kalkül

Das Hoare Kalkül umfasst eine Menge von Regeln, die sich aus Prämissen und

Schlussfolgerung zusammensetzen:

Prämisse1

Prämisse2

…

Prämissen

--------------Konklusion

Mit dem Hoare Kalkül kann partielle (und evtl. totale) Korrektheit eines Programms

nachgewiesen werden:

- Zerlege den Algorithmus in seine einzelnen Anweisungen und füge vor (und nach) jeder Ausführung

geeignete Vor- und Nachbedingungen ein.

- Zeige, dass die einzelnen Anweisungen korrekt sind

- Beweise die Korrektheit des gesamten Algorithmus aus der Korrektheit der einzelnen Aussagen.

Die grundlegende Idee von Hoare zum konstruktiven Beweis partieller und totaler

Korrektheit ist:

Leite (rückwärts schreitend) ausgehend von der (gewünschten) Nachbedingung die Vorbedingung ab.

1.2.6.1.3 Halteproblem

Das Halteproblem kann durch die folgende Fragestellung beschrieben werden: „Gibt

es ein Programm, das für ein beliebiges anderes Programm entscheidet, ob es für

eine bestimmte Eingabe in eine Endlosschleife gerät oder nicht?“

Das allgemeine Halteproblem drückt offenbar folgende Frage aus: „Hält Algorithmus

x bei der Eingabe von y?“

31

Algorithmen und Datenstrukturen

Anschaulicher Beweis der Unentscheidbarkeit des Halteproblems

Annahme. Es gibt eine Maschine (Algorithmus) STOP mit 2 Eingaben:

„Algorithmentext x und eine Eingabe y“ und 2 Ausgaben:

- JA: x stoppt bei der Eingabe von y

- NEIN: x stoppt nicht bei der Eingabe von y

x

JA

STOP

y

NEIN

Mit dieser Maschine STOP kann man eine Maschine SELTSAM konstruieren:

SELTSAM

JA

x

x

x

OK

NEIN

Die Eingabe von x wird getestet, ob x bei der Eingabe von x stoppt. Im JA-Fall wird

in eine Endlosschleife gegangen, die nie anhält. Im NEIN-Fall hält SELTSAM mit der

Anzeige OK an.

Es folgt nun die Eingabe von SELTSAM (für sich selbst) mit der Frage: „Hält SELTSAM bei

der Eingabe von SELTSAM?“

1. Wenn JA, wird die JA-Anweisung von STOP angelaufen und SELTSAM gerät in eine

Endlosschleife, hält also nicht (Widerspruch!)

2. Wenn NEIN, so wird der NEIN-Ausgang von STOP angelaufen, und SELTSAM stoppt mit OK

(Widerspruch!)

Der Widerspruch folgt aus der Annahme, dass eine STOP-Maschine existiert, was

verneint werden muß.

Nicht entscheidbare (berechenbare) Probleme

Das Halteproblem ist ein Bsp. für ein „semantisches“ Problem von Algorithmen,

nämlich ein Problem der folgenden Art:

Kann man anhand eines Programmtextes entscheiden, ob die berechnete Funktion (Semantik) eine

bestimmte Eigenschaft hat.

Die Algorithmentheorie (Satz von Rice) hat dazu folgende Aussage gegeben:

Jede nicht triviale semantische Eigenschaft von Algorithmen ist nicht entscheidbar.

Nicht entscheidbar sind u.a. folgende Probleme:

1. Ist die Funktion überall definiert?

2. Berechnen 2 gegebene Algorithmen dieselbe Funktion?

3. Ist ein gegebener Algorithmus korrekt, d.h. berechnet er die gegebene (gewünschte) Funktion?

Das bedeutet nicht, dass man solche Fragen nicht im Einzelfall entscheiden könnte.