systema All for One Systeminformationen Edition 2012-1

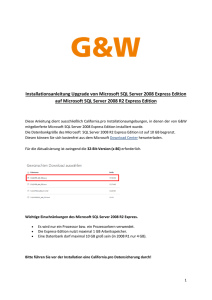

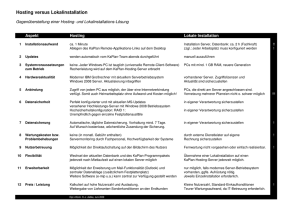

Werbung