Teil VI: Data Access Object

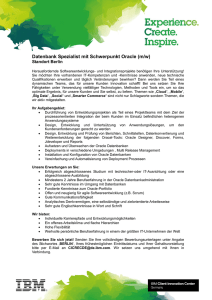

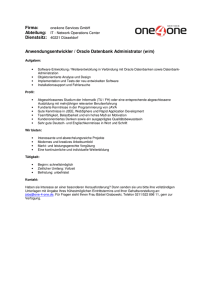

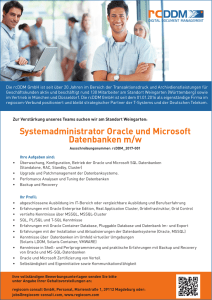

Werbung