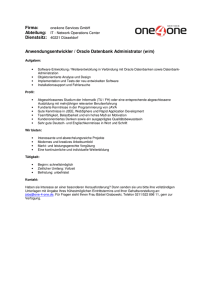

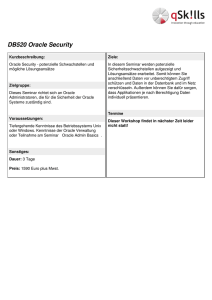

Oracle DB Security Bootcamp Trivadis

Werbung