Datenbanksysteme Skriptum

Werbung

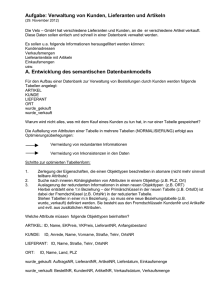

Mag. Walter Petrisch

Datenbanksysteme

Einführung

Stand: 11.09.2005

Copyright © Walter Petrisch

Datenbanksysteme

1.

2.

3.

Historische Entwicklung....................................................................................... 5

Anwendungsgebiete von Datenbanken ............................................................... 7

Skalierung gebräuchlicher Datenbanken............................................................. 8

3.1. Low-End DBMS............................................................................................ 8

3.2. Standard-DBMS ........................................................................................... 8

3.3. High-End DBMS ........................................................................................... 8

3.4. Embedded / Mobile DBMS ........................................................................... 9

4. Datenbanken Grundbegriffe .............................................................................. 10

4.1. Definitionen ................................................................................................ 10

4.2. Das 3-Ebenen-Konzept .............................................................................. 10

5. Datenmodellierung, Normalisierung .................................................................. 12

5.1. DB-Konzepte und Anforderungen .............................................................. 12

5.2. Relationales Modell .................................................................................... 13

5.2.1. Terminologie ....................................................................................... 13

5.2.2. Eigenschaften des relationalen Datenbankmodells............................. 14

5.3. Normalisierung und Normalformen............................................................. 15

5.3.1. Basistypen im relationalen Modell....................................................... 15

5.3.1.1.

Entitäten....................................................................................... 15

5.3.1.2.

Beziehungen ................................................................................ 16

5.3.2. Kardinalitäten ...................................................................................... 16

5.3.3. Anomalien ........................................................................................... 17

5.3.3.1.

Einfüge-Anomalie......................................................................... 17

5.3.3.2.

Lösch-Anomalie ........................................................................... 17

5.3.3.3.

Änderungs-Anomalie ................................................................... 17

5.3.4. Abhängigkeiten ................................................................................... 17

5.3.4.1.

Funktionale Abhängigkeit............................................................. 17

5.3.4.2.

Voll funktionale Abhängigkeit ....................................................... 18

5.3.4.3.

Transitive Abhängigkeit................................................................ 18

5.3.5. Normalisierungsprozess...................................................................... 18

5.3.5.1.

Obsthändler Krämers erste Datenbank........................................ 18

5.3.5.2.

Die 1. Normalform........................................................................ 19

5.3.5.3.

Die 2. Normalform........................................................................ 19

5.3.5.4.

Die 3. Normalform (3NF).............................................................. 20

5.3.5.5.

Weitere Normalformen (BCNF, 4NF, 5NF) .................................. 21

5.3.5.6.

Weitergehende Normalformen ..................................................... 22

5.3.5.7.

Zusammenfassung Normalformen............................................... 22

6. Praxisteil: Postleitzahlen mit MS Access ........................................................... 24

7. Codd’sche Regeln ............................................................................................. 26

7.1. Einleitung und Hintergrund......................................................................... 26

7.2. Die 13 Regeln ............................................................................................ 26

7.2.1. Basisregel ........................................................................................... 26

7.2.2. Logische Speicherung......................................................................... 27

7.2.3. Eindeutigkeit........................................................................................ 27

7.2.4. Unterstützung von NULL-Werten ........................................................ 27

7.2.5. Einbindung eines Systemkataloges .................................................... 28

7.2.6. Unterstützung von Abfragesprachen................................................... 28

7.2.7. Aktualisierungsmöglichkeiten .............................................................. 28

7.2.8. Abfragen und Bearbeiten ganzer Tabellen.......................................... 28

7.2.9. Physische Datenunabhängigkeit ......................................................... 28

Seite 2/88

11.09.2005 10:18

Datenbanksysteme

7.2.10.

Logische Datenunabhängigkeit ....................................................... 29

7.2.11.

Unabhängigkeit der Integrität........................................................... 29

7.2.12.

Verteilungsunabhängigkeit .............................................................. 29

7.2.13.

Unterwanderungsverbot .................................................................. 29

7.3. Codd’sche Regeln - Zusammenfassung .................................................... 30

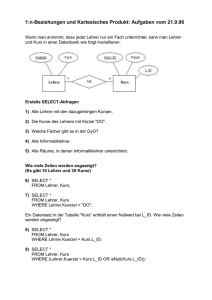

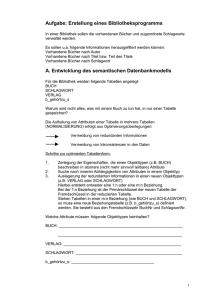

8. ER-Diagramme.................................................................................................. 31

8.1. Entitäten ..................................................................................................... 31

8.2. Beziehungen .............................................................................................. 31

8.3. Beziehungen mit Kardinalitäten.................................................................. 31

8.4. Syntax von ER-Diagrammen...................................................................... 32

8.5. Umwandlung von ER-Diagrammen in das relationale Schema.................. 32

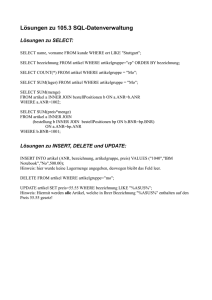

9. SQL (Structured Query Language).................................................................... 34

9.1. Historische Entwicklung ............................................................................. 34

9.2. Elemente von SQL ..................................................................................... 34

9.2.1. DDL (Data Definition Language) ......................................................... 34

9.2.2. DML (Data Manipulation Language) ................................................... 34

9.2.3. Eigenschaften von SQL ...................................................................... 35

9.3. SQL-Anweisungen ..................................................................................... 35

9.3.1. Übungsdatenbank in Access............................................................... 35

9.3.2. SELECT .............................................................................................. 35

9.3.2.1.

Übungsumgebung........................................................................ 35

9.3.2.2.

Grundsätzlicher Aufbau der Select-Anweisung............................ 36

9.3.2.3.

Schreibweise von Attributen......................................................... 36

9.3.2.4.

Select mit Konstanten .................................................................. 36

9.3.2.5.

Rechnen mit Attributen ................................................................ 37

9.3.2.6.

Priorität von Rechenoperationen.................................................. 37

9.3.2.7.

Arithmetische Vergleichsoperatoren ............................................ 38

9.3.2.8.

Zeichenkettenvergleich mit LIKE.................................................. 38

9.3.2.9.

Behandlung von Nullwerten ......................................................... 39

9.3.2.10. Zeichenverkettung ....................................................................... 40

9.3.2.11. Logische Operatoren ................................................................... 40

9.3.2.12. DISTINCT-Klausel ....................................................................... 41

9.3.2.13. Mengenoperationen ..................................................................... 42

9.3.2.13.1. UNION ................................................................................... 42

9.3.2.13.2. INTERSECT .......................................................................... 43

9.3.2.13.3. MINUS ................................................................................... 43

9.3.2.14. ORDER BY-Klausel ..................................................................... 44

9.3.2.15. Funktionen ................................................................................... 44

9.3.2.15.1. Arithmetische Funktionen ...................................................... 45

9.3.2.15.2. Zeichenkettenfunktionen........................................................ 46

9.3.2.15.3. Datumsfunktionen .................................................................. 47

9.3.2.15.4. Aggregatfunktionen................................................................ 47

9.3.2.16. Die Klausel GROUP BY ............................................................... 47

9.3.2.16.1. Verschiedene Funktionen ...................................................... 54

9.3.2.17. JOIN - Abfragen über mehrere Tabellen ...................................... 54

9.3.2.17.1. Einleitung ............................................................................... 54

9.3.2.17.2. EQUI-JOIN............................................................................. 56

9.3.2.17.3. OUTER-JOIN......................................................................... 57

9.3.2.17.4. SELF-JOIN ............................................................................ 62

9.3.2.17.5. Joins - Zusammenfassung..................................................... 66

9.3.2.18. Unterabfragen (Subqueries)......................................................... 67

11.09.2005 10:18

Seite 3/88

Datenbanksysteme

9.3.2.18.1. Unterabfragen - Zusammenfassung ...................................... 72

9.3.2.19. Korrelierte (synchronisierte) Unterabfragen ................................. 72

9.3.2.20. EXISTS ........................................................................................ 73

9.3.2.21. ANY und SOME ........................................................................... 74

9.3.2.22. ALL .............................................................................................. 74

9.3.2.22.1. Vorstellung der Datenbankstruktur „EDV-Inventar“................ 74

10.

Weitere elementare Datenbankkonzepte....................................................... 78

10.1.

Transaktionen ......................................................................................... 78

10.1.1.

Sperrmechanismen ......................................................................... 80

10.1.2.

Isolation-Level ................................................................................. 80

10.1.3.

Deadlocks........................................................................................ 81

10.2.

Zugriffsrechte und Rollen........................................................................ 82

10.2.1.

Rollen und Gruppen ........................................................................ 82

10.3.

Datenbankprozeduren ............................................................................ 83

10.4.

Funktionen .............................................................................................. 83

10.5.

Trigger .................................................................................................... 84

10.5.1.

Anwendungsmöglichkeiten von Triggern ......................................... 85

10.6.

Das Cursorkonzept ................................................................................. 85

11.

Overheadfolien .............................................................................................. 87

12.

Referenzen .................................................................................................... 88

12.1.

Abbildungsverzeichnis ............................................................................ 88

Seite 4/88

11.09.2005 10:18

Datenbanksysteme

1.

Historische Entwicklung

1890 Hermann Hollerith, Erfinder der Lochkarten, Volkszählung in USA

1950 Batchverarbeitung (Stapelbetrieb), Eingabe/Verarbeitung/Ausgabe –

verbunden mit langem Warten auf Ergebnisse

1970 Erste interaktive Systeme; Terminalbetrieb (häufig Anbindung über

Telefonleitungen (300bd! – heute 100MBit)

1970 Entwicklung des Hierarchischen Modells (IBM IMS)

Es besteht eine Hierarchie zwischen den Datensätzen (Owner -> Member)

Member gehört immer zu einer Hierarchie

Zugriff: Navigation nur von Owner zu Member (Zeigerstrukturen)

Beispiel (Abteilung – Mitarbeiter – Geräte – Projekte):

Abbildung 1-1: Hierarchisches Datenbankmodell

1971 Netzwerkmodell (Codasyl, Siemens UDS)

Netzwerk von Datensätzen

Binäre 1:n-Beziehungen (Owner/member)

11.09.2005 10:18

Seite 5/88

Datenbanksysteme

Zugriff: Navigation von Owner zu Member, erstmals aber auch umgekehrt

von Member zu Owner

Abbildung 1-2: Netzwerkmodell

1972 Transaktionsorientierte Systeme

Relationenmodell, RDBMS („SQL-Datenbanken“)

Vertreter:

IBM mit DB/2, Ingres, Oracle, Informix, Sybase, Microsoft SQL Server

Häufig: Datenbanken wurden selbst programmiert (Cobol, C). Dafür wurden

indexsequentielle Zugriffsmechanismen verwendet. Umständlich bei

Änderungen in der Datenstruktur, Performanceoptimierung sehr schwierig. Zu

Gunsten besserer Performance wurden häufig bewusst konzeptionelle

Schwächen in Kauf genommen.

80er und 90er Jahre:

Wissensbanksysteme (zb. Rechtsinformationsystem, http://www.ris.bka.gv.at)

Objektrelationale Datenbanksysteme (ORDBMS) (Informix, Oracle)

Trends heute:

Unterstützung spezieller Anwendungen:

• Multimediadatenbanken: Verwaltung multimedialer Objekte (Bilder, Audio,

Video)

• XML-Datenbanken: Semistrukturierte Daten (XML-Dokumente)

• Verteilte Datenbanken: Verteilung auf verschiedene Rechnerknoten

• Mobile Datenbanken: Datenverwaltung auf Kleinstgeräten (PDA, Handy

etc...)

Seite 6/88

11.09.2005 10:18

Datenbanksysteme

2.

Anwendungsgebiete von Datenbanken

Beispielanwendung:

SAP R/3-lnstallation der Deutschen Telekom AG (1998)

• Financial Accounting: Rechnungen, Zahlungsaufforderungen,

Lastschriften, Mahnungen etc.

• 15 SAP R13-Systerne; jedes verarbeitet 200.000 Rechnungen, 12.000

Mahnungen, 10.000 Änderungen von Kundendaten pro Tag

• bis zu jeweils 1000 Nutzer gleichzeitig

• über 13.000 Datenbanktabellen

• Hardware: 51 Unix Enterprise Servern, 34 EMC-Speichersysteme (30 TB),

68 Magnetbandsysteme für Backup (Backup in 2h)

Weitere Anwendungen:

Sloan Digital Sky Survey 40 TB

- Himmelsdaten (Bilder und Objektinformationen); bis 2004

WalMart Data Warehouse 24 TB

- Produktinfos (Verkäufe etc.) von 2.900 Märkten, 50.000.Anfragen/Woche

lndexierbares WWW (1999) 6 TB

- ca. 800 Mill. Dokumente

Microsofts TerraServer

3,5 TB

- Landkarten, unkomprimierte Bilder/Karten (komprimiert; ca. 1 TB); 174 Mill.

Tupel

Gentechnologie, DNS-Erkundung

11.09.2005 10:18

Seite 7/88

Datenbanksysteme

3.

Skalierung gebräuchlicher Datenbanken

3.1.

•

•

•

•

•

•

•

•

Low-End DBMS

Extremfall: „Excel as a database“

Benutzer: 1-n , n klein

- Betrieb ggf. auf gleichem Rechner wie Anwendungen Speicherung nur mit

Mitteln des Betriebssystems

- Verzicht auf Logging, Recovery

- Grobgranulare (oder keine) Sperren

+ Minimaler Overhead

+ Usability: komfortable GUIs, Wizards

+ Komfortable Aufbereitungsfunktionalität („Reports“)

Einsatz:

Marktsegment „SOHO“ (Small Office, Home Office)

Kleinst-Anwendungen, „Quick & dirty“-Lösungen, Rapid Prototyping

3.2.

•

•

•

•

•

•

•

•

•

Standard-DBMS

Mehrbenutzerbetrieb

Client-Server-Organisation

+ Standardisierte Schnittstellen und Sprachen (SQL) z.T. jedoch mit

proprietären Erweiterungen

+ Eigenständige Organisation der Speicherbereiche: Betriebssystem reserviert

lediglich Plattenplatz (Dateien oder eigene Partitionen)

+ Mitlaufende Protokollierung

+ Sicherung von Daten- und Log-Dateien

+ Mittlere Sperrgranularität (Blockebene)

+ Eigene Benutzer- und Rechteverwaltung

+Trennung von Laufzeit-System und Entwicklungswerkzeugen

Einsatz:

Betriebliche (kommerzielle) Anwendungen i.w.S.

Vertreter:

MS Access, mySQL

3.3.

•

•

•

•

•

•

•

•

High-End DBMS

+ Ausgefeilte Optimierer, umfangreiche Tuning-Möglichkeiten

+ Parallelisierung von Zugriffen

+ Replikation und Verteilung:

+ Synchronisierte Verwaltung von Teilen oder Kopien derselben Datenbank

auf verschiedenen Rechnern

+ Sperrgranularität auf einzelnen Datensatz möglich

+ Dienste-Integration: Web Server, Application Server

+ Hohe Ausfallsicherheit

+ Unterbrechungsfreie Wartung

Seite 8/88

11.09.2005 10:18

Datenbanksysteme

•

- Bindung an High-End-Betriebssysteme, zertifizierte Hardware

Einsatz:

Unternehmenskritische Anwendungen („24*7“-Betrieb)

Große Benutzerzahlen und Datenvolumina

Vertreter:

DB/2, SQL-Server, Oracle

3.4.

•

•

•

•

Embedded / Mobile DBMS

DBMS für mobile Geräte (Laptop, PDA’s, Handheld, Mobiltelefon, ...)

+ DBMS-Kern mit Standard-Schnittstellen (SQL)

- Einschränkungen hinsichtlich Concurrency Control

+ Zusatzfunktionalität: regelmäßiger Abgleich des Datenbestands mit Server

Einsatz:

Caching von zentral verwalteten Daten im Mobilgerät, zb Kalenderfunktion am PDA

11.09.2005 10:18

Seite 9/88

Datenbanksysteme

4.

4.1.

Datenbanken Grundbegriffe

Definitionen

Eine Datenbank repräsentiert einen bestimmten Aspekt der realen Welt („miniworld“).

Sie enthält Daten für einen bestimmten Zweck für bestimmte Anwender und

Applikationen.

Relation: Benannte Tabelle

Relationenschema: „Tabellenkopf“ und Strukturdefinition

Attribut: Benannte Spalte mit zugeordnetem Datentyp

Tupel: Zeile bzw. Datensatz; (ein Wert je Attribut)

Schlüssel: Teilmenge der Attribute, anhand derer jedes Tupel eindeutig identifiziert

werden kann

Primärschlüssel: Schlüssel, nach dem die Relation sortiert gespeichert ist

Fremdschlüssel: (referentielle Integrität, sh. später)

Beispieltabelle:

PERSON

Name, SVNR (Primärschlüssel), GebDat, Nationalität (Fremdschlüssel), Geschlecht

Darstellung:

Name

SVNR

GebDat

Nationalität

Geschlecht

Abbildung 4-1: Beispieltabelle

4.2.

•

•

•

Das 3-Ebenen-Konzept

Interne Ebene

Reservierung von Plattenplatz, Aufbau von Datensätzen, Packen von

Datensätzen mit Spielraum für Ausdehnung (z.B. varchar-Felder)

Sekundärspeicherstrukturen (Seiten/Blöcke, Sätze, Zeiger, Indizes, Speicher,

Adresse, Sektor etc.)

Satz- und seitenorientierte Operationen, Abarbeitungsstrategien

Sperrverwaltung, Protokollierung, Pufferung von Seiten im Hauptspeicher,

Ersetzung von Seiten (paging), Zurückschreiben nach Änderungen

Bewahrung von Transaktionszuständen

Indexerstellung und –pflege: Indizes sind zusätzliche Datenstrukturen zum

schnellen Wiederauffinden von Datensätzen (kontrollierte Redundanz,

transparent!); Z.B.: B-Bäume, Hash-Tabellen

Konzeptuelle Ebene

Datenbankschema (Datenstrukturen, Constraints)

‚Architektur’ des jeweiligen DB-Systems (Relationen, Attribute)

Operationen für satz- und mengenorientierte Zugriffe

Externe Ebene (Benutzerpräsentation, Views, GUI’s)

An die Bedürfnisse und Rechte von Benutzern/Anwendungen angepasste

Seite 10/88

11.09.2005 10:18

Datenbanksysteme

Sichten auf das konzeptuelle Schema. Überwachung von Besitz- und

Zugriffsrechten

Abbildung 4-2: 3-Ebenen-Konzept

11.09.2005 10:18

Seite 11/88

Datenbanksysteme

5.

5.1.

Datenmodellierung, Normalisierung

DB-Konzepte und Anforderungen

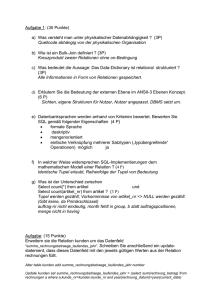

Abbildung 5-1: Struktur eines Datenbanksystems

Datenbank-Managementsystems (DBMS) zur Gewährleistung dieser Anforderungen

o Eine Datenbank besteht also aus DBMS und Datenbestand.

Strukturierte Daten, kontrollierte Redundanz

o Redundanz ist nur dort vorhanden, wo sie unbedingt nötig ist (etwa zum

schnelleren Zugriff)

Datenintegrität

o Datenkonsistenz: Eingabekontrollen müssen verhindern, dass

widersprüchliche Information erfasst wird

o Einhaltung von Wertebereichen

o Vollständigkeit von Datensätzen

o Eindeutigkeit identifizierender Merkmale (i.a. Schlüssel)

Seite 12/88

11.09.2005 10:18

Datenbanksysteme

o Referentielle Integrität: Existenz von Datensätzen, auf die andere Datensätze

verweisen

Datensicherheit

o Maßnahmen (z.B. Backup-Strategien) gegen Verlust durch Systemfehler.

Problem: Sicherung im lfd. Betrieb

Datenschutz

o Maßnahmen gegen unberechtigten Zugriff, z.B. abgestufte Zugriffsrechte,

spezielle Datensichten (views).

Parallele Benutzbarkeit:

o Setzt voraus, dass alle Transaktionen atomar sind.

Eindeutige Primärschlüsselwerte

Keine Duplikate

Einhaltung der referentiellen Integrität:

o Attribute, die als Fremdschlüssel verwendet werden, dürfen nur Werte

annehmen, zu denen in der anderen Relation ein Tupel existiert.

Konsistenzbedingungen:

o Updates, inklusive Einfügen und Löschen von Tupeln müssen

konsistenzerhaltend durchgeführt werden. Um dies sicherzustellen, werden

diese mittels Transaktionen implementiert

o Eine Transaktion wird entweder ganz oder gar nicht ausgeführt.

Bsp.: Buchung auf 2 Konten: Überweisung von Konto A auf Konto B von

10000€

Konto A: Saldo - 10000 / anschl. Systemabsturz ??

o Eine abgebrochene Transaktion muss vollständig annullierbar sein.

o Parallele Transaktionen (durch verschiedene Benutzer) dürfen sich nicht

stören - häufig Sperren verwendet - Gefahr eines deadlock, -> sh.

Transaktionen

o Ineffiziente Implementierung von Transaktionen bewirkt lange Sperrzeiten.

5.2.

Relationales Modell

Entwickelt von Edgar CODD 1970.

5.2.1. Terminologie

o Relationale Datenbank: Eine aus verschiedenen Relationen (Bestands- und

ggf. Beziehungsrelationen) aufgebaute Datenbank – alle Daten befinden sich

in Tabellen

o Relation: eine Tabelle, in der in zweidimensionaler Anordnung die

Datenelemente erfaßt sind

o Bestandsrelation (Entitätsrelation): bildet eine Objektklasse mit

identischen Merkmalen (Feldern) ab

o Beziehungsrelation: schafft eine Beziehung zwischen zwei

verschiedenen Bestandsrelationen

11.09.2005 10:18

Seite 13/88

Datenbanksysteme

o Tupel: ein Datensatz bzw. eine einzelne Zeile in der Tabelle; enthält alle auf

ein Objekt bezogenen Feldwerte bzw. Merkmalsausprägungen

o Attribut: einzelne Spalte in der Tabelle (Feld von einem bestimmten

Datenfeldtyp)

o Domäne: Menge der verschiedenen Feldwerte eines Attributs

o Schlüsselfeld: dient der eindeutigen Identifikation eines Tupels in einer

Relation und der Herstellung von Beziehungen zwischen verschiedenen

Relationen

o Abfrageergebnisse sind ebenfalls Tabellen (Transformationen von Tabellen)

o Selektion: Auswahl bestimmter Zeilen aus einer Tabelle

o Projektion: Auswahl bestimmter Spalten (Attribute) aus einer Tabelle

5.2.2. Eigenschaften des relationalen

Datenbankmodells

o

o

o

o

Feste Anzahl von Spalten, beliebige Anzahl von Zeilen

Reihenfolge der Zeilen und Spalten spielt keine Rolle

Die Spalten enthalten die Attribute des Datensatzes

Es kann keine zwei identischen Zeilen geben

Abbildung 5-2: Relationendarstellung allgemein

Seite 14/88

11.09.2005 10:18

Datenbanksysteme

Abbildung 5-3: Relationendarstellung am Beispiel eines Buchverleihs

Die Integritätsbedingungen lauten hier:

INV.NR ist Primärschlüssel für BUCH

INV.NR darf nicht doppelt vorkommen

INV.NR in AUSLEIH ist Fremdschlüssel bezüglich BUCH

INV.NR taucht in einem anderen Relationenschema als Schlüssel auf

5.3.

Normalisierung und Normalformen

Bei komplexen Systemen mit vielen Objekttypen und Beziehungen ist die

Modellierung der Datenstruktur nicht unproblematisch. Hierzu wurden Regeln

aufgestellt, nach denen man die Einträge in den Tabellen ordnet und aufteilt. Die

wichtigsten Ziele der Normalisierung einer oder mehreren Tabellen sind:

•

•

•

Vermeidung von Redundanzen (doppelt gespeicherten Werten)

Vereinfachung des Aufbaues von Tabellen

Einfache Datenpflege

5.3.1. Basistypen im relationalen Modell

5.3.1.1.

Entitäten

Eine Entität ist ein individuelles und identifizierbares Exemplar von Dingen, Personen

oder Begriffen der realen oder der Vorstellungswelt.

Beispiele:

Individuum (Person, Mitarbeiter, Einwohner, Schüler)

Reales Objekt (Maschine, Gebäude, Produkt, Artikel)

Abstraktes Konzept (Fachgebiet, Vorlesung)

Ereignis (Kursanmeldung, Bestellung, Lieferung einer Ware)

Eine Entität ist immer eine eindeutig identifizierbare Einheit.

11.09.2005 10:18

Seite 15/88

Datenbanksysteme

5.3.1.2.

Beziehungen

Eine Beziehung assoziiert wechselseitig zwei (möglicherweise aber auch mehr als

zwei) Entitäten.

Beispiele:

BETREUT (Arzt, Patient)

PRODUZIERT (Mitarbeiter, Werkstück)

PRÜFT (Professor, Student):

5.3.2. Kardinalitäten

a) 1:1 (Ein Student ist verheiratet mit einer Studentin)

b) 1:n bzw. n:1 (Mehrere Schüler gehören zu einer Klasse)

c) n:m (Mehrere Professoren prüfen mehrere Studenten)

Abbildung 5-4: Kardinalitäten

Seite 16/88

11.09.2005 10:18

Datenbanksysteme

5.3.3. Anomalien

5.3.3.1.

Einfüge-Anomalie

Ein Datensatz kann in einer Relation nur dann eingefügt werden, wenn auch

bestimmte Merkmale, welche in einer anderen Relation gespeichert sind, bekannt

sind.

Beispiel: Ein Kunde kann nur dann eingetragen werden, wenn er auch eine Ware

kauft.

5.3.3.2.

Lösch-Anomalie

Beim Löschen eines Tupels aus einer Relation werden Informationen, welche in

einer anderen Relation gespeichert sind, unbrauchbar oder ebenfalls gelöscht.

Beispiel: Wird die einzige Lieferung an einen Kunden gelöscht, weil diese zb nicht

angekommen ist, sind auch die Informationen über Wohnort, Anschrift des

Kunden verloren.

5.3.3.3.

Änderungs-Anomalie

Bei der Änderung eines Attributs in einer Relation sind mehrere Änderungen in

der Datenbank vorzunehmen.

Beispiel: Falls ein Kunde umzieht, so sind mehrere Tupel eventuell nachträglich

zu ändern, da ansonsten die Rechnungen sowohl an die alte sowie auch an die

neue Anschrift adressiert werden.

5.3.4. Abhängigkeiten

5.3.4.1.

Funktionale Abhängigkeit

Definition:

In einer Relation R(A,B) ist das Attribut B von dem Attribut A funktional abhängig,

falls zu jedem Wert des Attributs A genau ein Wert des Attributs B gehört.

Beispiele:

ISBN Titel (sprich: ‚ISBN bedingt Titel’)

weil: bei einer bestimmten ISBN ist Titel IMMER derselbe.

ISBN Verlag

weil: bei einer bestimmten ISBN ist Verlag IMMER derselbe.

NICHT funktional abhängig sind:

ISBN Autor

ISBN Stichwort

(es kann MEHRERE Autoren bei einem Buch geben, ein Buch hat mehrere

Stichwörter!)

Beispiel:

Ein Angestellter arbeitet in EINER Abteilung, eine Abteilung ist an EINEM Ort

(AngestNr, AbtNr, Ort)

AngestNr AbtNr

AbtNr Ort

11.09.2005 10:18

Seite 17/88

Datenbanksysteme

5.3.4.2.

Voll funktionale Abhängigkeit

Definition:

In einer Relation R(S1/S2,A) ist das Attribut A von den Attributen (Schlüsseln) S1,S2

voll funktional abhängig, wenn A von den zusammengesetzten Attributen (S1,S2)

funktional abhängig ist, nicht aber von einem einzelnen Attribut S1 oder S2.

Anders:

S1/S2 A

S1 nicht A

S2 nicht A

Beispiel:

Ein bestimmter Mitarbeiter braucht Zeit zur Herstellung eines bestimmten Produkts:

DAUER (MITARBEITER_ID, PROD_ID, ZEIT)

ZEIT ist nicht abhängig von MITARBEITER_ID („Ein Mitarbeiter braucht Zeit...“)

ZEIT ist nicht abhängig von PROD_ID („Ein Produkt benötigt Zeit...“)

5.3.4.3.

Transitive Abhängigkeit

Definition:

In einer Relation R(S,A,B) ist das Attribut B vom Attribut S transitiv abhängig, wenn A

von S funktional abhängig ist, und B von A funktional abhängig ist.

Anders:

S A B Daher: B ist von S transitiv abhängig

Beispiel: Relation (Person#, AbtNr#, AbtName)

Person AbtNr

AbtNr# AbtName

Daher: AbtName ist von Person# transitiv abhängig.

5.3.5. Normalisierungsprozess

5.3.5.1.

Obsthändler Krämers erste Datenbank

Wie eine völlig unerfahrene Person eine Datenbank planen würde... Obsthändler

Krämer hat folgenden Datenbankentwurf erstellt:

Auftragsnr.

1

1

2

2

2

3

3

3

4

4

Datum

1.1.99

1.1.99

1.1.99

1.1.99

1.1.99

2.2.99

2.2.99

2.2.99

2.2.99

2.2.99

Kunde

1 Schmitt, Bonn

1 Schmitt, Bonn

2 Müller, Köln

2 Müller, Köln

2 Müller, Köln

1 Schmitz, Bonn

1 Schmitz, Bonn

1 Schmitz, Bonn

45 Lehmann, Jülich

45 Lehmenn, Jülich

Artikelnr.

134

135

140

160

160

103

134

135

30

27

Bezeichnung

Coxorange

Kiwi

Butterbirne

Kürbis, rot

Kürbis, gelb

Johannisbeeren

Coxorange

Kiwi

Bananen

Ananas

Menge

4 Kisten

4 Kisten

2 Kisten

2 Stück

10 Stück

5 Kilo

12 Kisten

2 Kisten

12 Kilo

60 Stück

Abbildung 5-5: Unnormalisierte Datenbankrelation

Seite 18/88

11.09.2005 10:18

Datenbanksysteme

Herr Krämer hat die Datenbank nach seiner Intuition mit ACCESS erstellt. Wie man

sehen kann, hat er die Daten so eingegeben, wie er es seit vielen Jahren auf dem

Papier auch tut. Im Prinzip tut es dieser Datenbankentwurf auch, nur leider gibt es

hier viele Probleme:

1. Viele gleiche Einträge (Redundanz) sorgen nach ein paar Monaten dafür, dass

die Datenbank unnötig groß wird.

2. Tippfehler (letzte Zeile: Lehmenn) machen das Auffinden aller Lieferungen an

Lehmann, Jülich unmöglich.

3. In der Spalte Kunde sind sowohl Kundennummer, Name und Ort zugleich

eingetragen. Herr Krämer muss sich stets selber die Kundennummer merken und

alle Daten bei jedem neuen Auftrag stets neu eintippen.

4. Artikelnummer und Bezeichnung könnten als Synonyme verwendet werden, sind

aber hier jeweils für sich in getrennten Spalten gespeichert.

5. Die Farbe des Kürbis gibt eine andere Art an, die eine neue Artikelnummer

erfordert.

6. Die Spalte Menge enthält sowohl die Stückzahl als auch die Einheit der Ware

(Kiste, Stück, Kilo). Die Einheit ist aber stets an die Art der Ware gekoppelt.

Schwächen des DB-Entwurfs sind an den Anomalien (sh. oben) erkennbar:

Hier noch einmal der ursprüngliche Datenbankentwurf:

Auftragsnr. Datum

1

1.1.99

....

4

2.2.99

Kunde

Artikelnr. Bezeichnung

1 Schmitt, Bonn 134

Coxorange

Menge

4 Kisten

45 Lehmenn, Jül. 27

60 Stück

Ananas

Abbildung 5-6: Auszug unnormalisierte Datenbankrelation

5.3.5.2.

Die 1. Normalform

Umwandlung in die erste Normalform:

1NF:

AuftrNr. Datum

KundenNr.

Name

Ort

ArtNr.

Bez.

Menge

Es wurde in der Spalte Kunde die Abhängigkeit von Kundennummer, Name und

Ort aufgelöst. Dafür sind weitere Spalten entstanden.

Nach der Trennung entspricht der Entwurf der Forderung nach atomaren Werten

(von atomos = unteilbar).

Definition der 1. Normalform (1NF):

• Jedes Attribut ist eine atomare (nicht weiter zerlegbare) Dateneinheit.

• Jedes Attribut darf in einer Relation nur einmal vorkommen

• Es gibt einen Primärschlüssel (daher kann jeder Satz in einer Tabelle/Relation

nur einmal vorkommen). Es darf keine Wiederholungsgruppen geben.

5.3.5.3.

Die 2. Normalform

Nochmals die 1NF:

11.09.2005 10:18

Seite 19/88

Datenbanksysteme

AuftrNr. Datum KundenNr.

Name

Ort

ArtNr. Bez.

Menge

Umwandlung in die 2. Normalform:

AUFTR-KUNDE:

AuftrNr#

Datum

KundenNr.

Name

AUFTR-ART:

AuftrNr.

ArtNr.

Bez.

Menge

•

•

Ort

Was geschah? Aufteilung der Datenbank in 2 Teile.

Warum? Zum einen gehören Kundennummer, Name, Ort (und Anschrift)

einerseits und Artikelnummer, Bezeichnung und Menge andererseits jeweils

zusammen.

Primärschlüssel: Die Auftragsnummer in der 1. Tabelle

Fremdschlüssel: Auftragsnummer in der 2. Tabelle

Wir müssen diese beiden Tabellen durch eine Relation miteinander verknüpft

betrachten: Kunde x (kauft) Ware y. Diese Verknüpfung erfolgt über die

Auftragsnummer. Sie ist das Bindeglied zwischen den Tabellen und in beiden

Relationen enthalten. Sonst kann man die Waren nicht mehr dem Käufer zuordnen.

Die Forderung, dass alle Attribute von dem Schlüssel voll funktional abhängig sein

sollten, konnte nur dadurch erfüllt werden, dass die Tabelle in zwei Tabellen

aufgeteilt wurde, bei denen die Attribute von ihrem Schlüssel funktional voll abhängig

sind.

Definition der 2. Normalform (2NF):

Eine Relation befindet sich in 2. Normalform, wenn sie sich in erster Normalform

befindet und jedes Attribut, das nicht zum Primärschlüssel gehört, VOLL funktional

abhängig vom Primärschlüssel ist.

Zusammenfassung:

Die 2NF regelt die Beziehungen zwischen Schlüssel und Attributen einer Tabelle.

5.3.5.4.

Die 3. Normalform (3NF)

Nochmals die 2NF:

AUFTR-KUNDE:

AuftrNr.

Datum KundenNr.

AUFTR-ART:

AuftrNr.

ArtNr. Bez.

Name

Ort

Menge

Es gibt transitive Abhängigkeiten:

AuftrNr KundenNr Name

AuftrNr ArtNr Bez.

Seite 20/88

11.09.2005 10:18

Datenbanksysteme

Aufgabe der 3. Normalform ist die Entfernung von transitiven Abhängigkeiten.

Die Transitivität wird gebrochen, d.h. das transitiv abhängige Attribut ist in ein neues

Relationenschema zu übertragen:

ARTIKEL:

ArtNr.

Bez.

AUFTR-ART:

AuftrNr.

Menge

ArtNr. (FS)

AUFTR-KUNDE:

AuftrNr.

KundenNr. (FS)

Datum

KUNDE:

KundenNr.

Name

Ort

(Anschrift...)

Es werden nur die wirklich zusammengehörenden Attribute, wie Kundennummer,

Name, Ort, (Anschrift) in einer Tabelle gespeichert, und eines dieser Attribute wird

als Schlüsselattribut definiert.

Merke: Damit alle Attribute in 4 Tabellen miteinander abfragbar werden, müssen

zumindest 2 Tabellen jeweils über einen Primärschlüssel und einen Fremdschlüssel

verfügen, während die restlichen beiden nur über einen Primärschlüssel verfügen

müssen.

Definition der 3. Normalform (3NF):

Die 3. Normalform ist erfüllt, wenn die 2. Normalform erfüllt ist und die NichtSchlüssel-Attribute funktional unabhängig voneinander sind.

Merksatz:

Your attributes shall depend on the key,

the whole key and nothing but the key,

so help me Codd!”

Zusammenfassung:

Die 3NF regelt die Beziehungen von Attributen einer Relation untereinander.

5.3.5.5.

Weitere Normalformen (BCNF, 4NF, 5NF)

Die meisten Relationen, die sich in der zweiten und dritten Normalform befinden,

sind meistens auch schon in der Boyce-Codd-Normalform (BCNF). Eine

Ausnahme tritt nur dann ein, wenn:

•

•

•

der Primärschlüssel eine Zusammensetzung aus mehreren

Schlüsselattributen ist

es mehr als einen Schlüssel gibt (d.h. sowohl Primär- als auch

Fremdschlüssel)

die Schlüssel nicht disjunkt zueinander sind, d.h. mehrere Attributwerte der

Schlüssel den selben Wert haben.

Besonders die letzte Bedingung sagt aus, dass BCNF nur sehr selten vorkommt.

Z.B.: Relation (A#, B#, C, D)

B# ist außerdem Fremdschlüssel

11.09.2005 10:18

Seite 21/88

Datenbanksysteme

Auch hier werden Attribute extrahiert, die funktional abhängig sind.

Es ist jedoch zu beachten, dass solche Dekompositionen in manchen Fällen zu

erheblichen Schwierigkeiten führen können, die einen Verzicht als die bessere

Wahl erscheinen lassen.

Definition der BCNF:

Eine Relation ist dann in BCNF, wenn kein Attribut funktional abhängig von einer

Attributgruppe ohne Schlüsseleigenschaft ist.

5.3.5.6.

Weitergehende Normalformen

Über die dargestellten Normalformen hinaus, die sich mit der Eliminierung

funktionaler Abhängigkeiten befassen, existieren weitergehende Normalformen

(vierte und fünfte Normalform) zum Ausschluss mehrwertiger Abhängigkeiten und

sogenannter Join Dependencies, die aber in der Praxis ähnlich wie bereits die

BCNF kaum eine Rolle spielen.

Beispiel für die fünfte Normalform... (Quelle: C.J. Date/ Database Systems):

Abbildung 5-7: 5. Normalform

5.3.5.7.

Zusammenfassung Normalformen

Erste Normalform (1NF):

• Atomare Attribute (keine Wiederholungsgruppen)

Zweite Normalform (2NF):

• Attribute voll funktional abhängig vom Primärschlüssel

Dritte Normalform (3NF):

• Abhängigkeit der Nichtschlüsselattribute untereinander

Seite 22/88

11.09.2005 10:18

Datenbanksysteme

Boyce-Codd-Normalform (BCNF):

• Abhängigkeiten vom Schlüssel ausgehend

11.09.2005 10:18

Seite 23/88

Datenbanksysteme

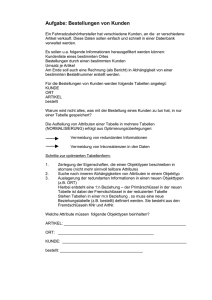

6.

Praxisteil: Postleitzahlen mit MS Access

Ziel der Übungsaufgabe: Erstellen einer Kundentabelle; Bei Eingabe in das Feld PLZ

(Postleitzahl) in dieser Tabelle soll automatisch der dazu passende Ort erscheinen.

1) Benötigt werden daher 2 Basistabellen:

•

•

T_Name

T_Ort

NAME, PLZ

PLZ, ORT

2) Beziehungen zwischen den Tabellen anlegen:

Abbildung 6-1: Symbol für Beziehungsfenster

3) Beide Tabellen ins Beziehungsfenster einbinden und Verknüpfung zwischen den

PLZ-Attributen herstellen: Von Orte (das ist die 1:-Relation!) nach Name (das ist die

n-Relation) ziehen:

Abbildung 6-2: Beziehung zwischen zwei Tabellen herstellen

4) Testdaten in Tabelle Orte eingeben

5) Ein Formular (mit Formularassistent) anlegen. Die erforderlichen Felder sind:

Name, PLZ, Ort

Seite 24/88

11.09.2005 10:18

Datenbanksysteme

Abbildung 6-3: Eingabeformular für Namen

6) Datensätze in Formular eingeben bei gültiger PLZ erscheint entsprechender Ort

automatisch

7) Feld Ort auf Eingabe sperren

Das Feld ‚Ort’ wird direkt über die Eingabe der PLZ angesprochen und ausgegeben,

und sollte daher für allfällige Eingaben gesperrt werden:

Abbildung 6-4: Eigenschaftenfenster des Feldes „Ort“ im Formular

11.09.2005 10:18

Seite 25/88

Datenbanksysteme

7.

7.1.

Codd’sche Regeln

Einleitung und Hintergrund

E.F. Codd und seine Mitarbeiter benötigten von ihren ersten theoretischen Ansätzen

bis zur Formulierung der inzwischen berühmt gewordenen zwölf Regeln mehr als 15

Jahre. Rechnet man als Geburtsstunde des PC den ersten Rechner von IBM aus

dem Jahre 1982, so ist die Geschichte der Theorie wie auch der Praxis relationaler

Datenbanken deutlich länger. Im Oktober 1985 veröffentlichte E.F. Codd zum

ersten Mal in der "Computerworld" seine Regeln, die sein Mitarbeiter C.J. Date knapp

ein Jahr später um weitere zwölf Regeln für virtuelle RDBMS erweiterte.

Die seither entstandenen DBMS nähern sich dem relationalen Modell jedoch nur

sehr langsam. So gibt es heute noch kaum einen Hersteller, der das mit SQL92 per

Standard eingeführte Domänenpronzip umsetzt. Außerdem bieten nahezu alle

Hersteller als Abfragesprache SQL mit zahlreichen Abweichungen untereinander. Es

wird fast immer nur ein Teil der Relationalen Algebra unterstützt.

Dazu kommt noch, dass neben Datenbanken, die man als relational bezeichnen

kann, noch Systeme existieren, die ursprünglich eindeutig nicht-relational waren

und wo die Hersteller versuchten und versuchen, diese Schritt für Schritt zu "drehen".

Manche bezeichnen ihre Systeme schon als relational, weil sie ihnen eine SQLSchnittstelle verpassten. Andere Systeme hießen relational, weil sie die von Codd

als relational bezeichneten Tabellenstrukturen nachempfanden. Die im PC-Bereich

bisher weit verbreiteten x-Base-Systeme sind der beste Beweis für solche

Datenbanken. Dabei ist die Tabellenstruktur fast das einzige relationale Merkmal von

x-Base-Systemen wie FoxPro, dBase oder Clipper.

Um sich hier richtig zu orientieren und einschätzen zu können, in welchem Grad ein

DBMS relational ist oder nicht, sind die zwölf Regeln ein sehr nützliches und auch

einfaches Hilfsmittel. Deutlich aufwendiger wäre es, zu unterscheiden, inwieweit die

einzelnen DBMS das vollständige relationale Modell unterstützen.

Streng genommen sind es sogar dreizehn Regeln, doch E.F. Codd trennte die erste

ab, weil diese fundamental ist und alle anderen auf dieser "Regel" aufbauen.

7.2.

Die 13 Regeln

7.2.1. Basisregel

Jedes relationale Datenbanksystem muss in der Lage sein, die gesamte Datenbank

mit seinen relationalen Fähigkeiten, wie dies im relationalen Modell spezifiziert ist,

selbst zu verwalten. Dies muss auch dann möglich sein, wenn das DBMS zusätzlich

nichtrelationale Fähigkeiten unterstützt. Außerdem muss die Sprache, mit der auf die

Daten zugegriffen wird, auf relationalem Niveau sein, d.h. jedes Select, jedes

Commit, Update oder Delete (eben SQL als Zugriffssprache) muss den Zugriff auf

mehrere Datensätze (Tupel) gleichzeitig unterstützen. Die Auswahl eines oder keines

Datensatzes ist in diesem Zusammenhang als Spezialfall der Umschreibung

"mehrerer Datensätze" zu betrachten.

Seite 26/88

11.09.2005 10:18

Datenbanksysteme

7.2.2. Logische Speicherung

In einer relationalen Datenbank werden alle Informationen ausschließlich auf einer

logischen Ebene und nur auf genau eine Art und Weise durch Werte in Relationen

(Tabellen) dargestellt. Damit spielt es keine Rolle, wie das DBMS die Daten

physikalisch auf Server und Festplatten verteilt. Es wird ausdrücklich untersagt, auf

die logischen, dem Benutzer zugänglichen Ebene Mechanismen wie Pointer,

hardwarenahe Adressen, Sektornummern u.ä. zu benutzen.

Neben den Anwenderdaten, den eigentlichen Nutzinformationen, müssen auch die

Namen der Relationen, Spalten und Domänen einer Datenbank in Form von

Zeichenketten in Relationen dargestellt werden. Soche Relationen sind

normalerweise im sogenannten Systemkatalog abgelegt. Der Systemkatalog wird

somit praktisch ein Teil der Datenbank, er ist dynamisch veränderbar und während

jeder Datenbanksitzung aktiv.

Diese erste Regel wird oft auch al Informationsregel bezeichnet, denn mit ihr ist die

Datenbank-Administration (DBA) in der Lage, die Integrität der Datenbank zu

erhalten, ja sie vereinfacht seine Arbeit erheblich. Mit Hilfe des Systemkatalogs ist es

jederzeit möglich, Zustände der Datenbank abzufragen, Aussagen über den Umfang

der Tabellen, deren Indizierung und Struktur zu treffen.

7.2.3. Eindeutigkeit

Jedes einzelne Element in einer relationalen Datenbank ist immer durch eine

logische Kombination aus dem Namen der Relation, einem Primärschlüsselwert und

dem Spaltennamen erreichbar.

Der Zugriffsmechanismus findet auf der logischen Ebene statt, physikalische

Adressierungen sind nicht erlaubt. Fundamentale Bedeutung hat auch die

entsprechende Umsetzung des relationalen Modells, nach der jede Relation einen

eindeutigen Primärschlüssel ohne NULL-Werte besitzen muss.

7.2.4. Unterstützung von NULL-Werten

Das relationale System muss unabhängig vom Datentyp Indikatoren unterstützen,

die auf der logischen Ebene fehlende Informationen ersetzen. Sie müssen sich

außerdem von solchen Konstrukten wie leere Zeichenketten für Stringfelder, der

Ziffer Null für numerische Felder oder des Datums 01.01.0000 unterscheiden.

In der Praxis wird dieser Forderung durch die Unterstützung des sogenannten NULLWertes entsprochen. Die ursprünglich und in zahlreichen PC-Datenbanksystemen

heute noch üblichen speziellen Werte sind im relationalen Modell ungeeignet, da der

Benutzer für jede Spalte oder Domäne eine dem Datentyp angepasste Technik

anwenden müsste.

Beispiel:

In einem Formular wird ein Antragsteller nach der Zugehörigkeit zu einer bestimmten

Versicherungsorganisation gefragt. Falls er dort mit "ja" quittiert, muss er in einem

weiteren Feld das Beitrittsdatum angeben. Doch was macht die Erfassungsroutine,

falls der Antragsteller mit "nein" quittiert und es demzufolge kein Beitrittsdatum gibt ?

11.09.2005 10:18

Seite 27/88

Datenbanksysteme

Wird an dieser Stelle der eben erwähnte spezielle Wert 01.01.0000 (der übrigens

korrekt ist) gespeichert, müssen alle Operationen der Datenbank, die diese Spalte

benutzen, diesen Wert speziell abarbeiten. Dies kann bei großen oder verteilten

Systemen, bei zahlreichen Anwendern und Anwendungsprogrammen schwierig sein;

deshalb wird der NULL-Wert gespeichert.

Um die Integrität der Datenbank zu gewährleisten, muss es allerdings möglich sein,

Felder zwingend als "NOT NULL" zu definieren. Primärschlüsselfelder müssen z.B.

immer einen Wert enthalten.

7.2.5. Einbindung eines Systemkataloges

Die Beschreibung der Datenbank (der sogenannte Systemkatalog) erfolgt auf einer

logischen Ebene, und zwar in genau der gleichen Art und Weise wie die Darstellung

der Nutzdaten. Es muss daher für autorisierte Benutzer möglich sein, mit der

gleichen Zugriffssprache auf diese Systemdaten zuzugreifen wie auf die normalen

Daten.

Dies ist ein Feature, das nicht-relationale Datenbanken normalerweise nicht bieten.

Jeder Anwender, egal ob End-User, Programmierer oder Administrator, muss nur

eine Sprache lernen. Autorisierte Benutzer können den Katalog leicht erweitern.

7.2.6. Unterstützung von Abfragesprachen

Um auf die gespeicherten Datenbestände zugreifen zu können, muss das DBMS

mindestens eine Abfragesprache unterstützen, um die Daten geeignet ansprechen

zu können.

Die Sprache muss umfassend sein und Kommandos zur Daten- und Viewdefinition,

zur Manipulation der Daten, zur Autorisierung des Zugriffs, zur Sicherung der

Integrität und zum Verpacken in Pakete (Transaktionen) enthalten.

7.2.7. Aktualisierungsmöglichkeiten

Das relationale DBMS enthält einen Algorithmus, mit dem zum Definitionszeitpunkt

einer View festgelegt werden kann, ob in dieser View Datensätze eingefügt oder

gelöscht und welche Spalten verändert werden dürfen. Die Definition dieser

Eigenschaft muss im Systemkatalog gespeichert werden.

7.2.8. Abfragen und Bearbeiten ganzer Tabellen

Eine Basis- oder Ergebnistabelle kann man in einem relationalen DBMS wie einen

Operanden benutzen. Daher besteht die Möglichkeit, ganze Tabellen einzufügen, zu

ändern oder zu löschen.

Ziel dieser Regel ist es, dem System einen größeren Spielraum bei der Optimierung

seiner Laufzeitaktionen zu geben.

7.2.9. Physische Datenunabhängigkeit

Anwendungsprogramme und deren Oberfläche bleiben für den Benutzer logisch

unverändert, auch wenn Veränderungen an der Speicherstruktur oder der

Zugriffsmethode vorgenommen werden.

Das bedeutet nichts anderes, als dass das relationale DBMS die hardwarenahen

Momente (wie Speicherausstattung, CPU, schnelles Netzwerk usw.) ganz klar vom

logischen Aufbau der Datenbank abkoppelt. Dies hat zur Folge, dass beispielsweise

Seite 28/88

11.09.2005 10:18

Datenbanksysteme

ein Tuning der Datenbank vorgenommen werden kann oder die Datenbank auf ein

größeres leistungsfähigeres System portiert wird, ohne dass ein

Anwendungsprogramm verändert werden muss. Damit ist auch eine strikte Trennung

der Aufgaben des Server-Systems von denen des Client-Systems möglich.

Die Benutzung und Verwaltung der Indizes ist Sache des DBMS.

7.2.10. Logische Datenunabhängigkeit

Manche Änderungen an der Struktur der Datenbank können vor den

Anwendungsprogrammen verborgen werden, indem einfach eine View definiert wird,

die der alten Struktur entspricht.

Anwendungsprogramme bleiben logisch unbeeinträchtigt von Veränderungen an den

Basisrelationen, wenn es theoretisch möglich ist, diese Unabhängigkeit zu

gewährleisten.

So kann es beispielsweise notwendig werden, dass eine sehr große Tabelle

physisch auf zwei oder gar mehr Festplatten verteilt werden muss. Das kann

entweder zeilenweise über den Zeileninhalt oder spaltenweise über den

Spaltennamen vorgenommen werden. Damit bleiben die Primärschlüssel in beiden

Teilrelationen erhalten.

Auch das Gegenteil, die Zusammenführung zweier Relationen in eine Tabelle ist

denkbar. Dieser Vorgang wird auch „verlustfreier Join“ genannt.

Mit der 9. Regel kann das logische Datenbankdesign regelmäßig verändert werden,

um etwa das Performance-Verhalten zu verbessern, ohne dass dies Auswirkungen

auf ein Anwenderprogramm hat.

7.2.11. Unabhängigkeit der Integrität

Alle Integritätsbedingungen, die spezifisch für eine Datenbank gelten, müssen mit

Hilfe der relationalen Datenbankbeschreibungssprache definierbar sein. Außerdem

müssen sie im Systemkatalog (im sog. Data Dictionary) abgelegt werden. Ihre

Definition in den Anwendungsprogrammen ist unzulässig.

Damit ist eine Verwaltung der Integritätsregeln an zentraler Stelle möglich.

7.2.12. Verteilungsunabhängigkeit

Ein relationales Datenbank-Managementsystem mit einer Zugriffssprache bleibt

logisch unbeeinträchtigt, wenn entweder die verteilte Datenhaltung eingeführt oder

umgekehrt verteilte Daten auf einem System zusammengeführt werden.

7.2.13. Unterwanderungsverbot

Es darf keine Möglichkeiten geben, die Regeln für relationale System zu

unterwandern.

Falls also ein relationales System über eine sogenannte Low-Level-Sprache verfügt,

so dürfen damit nicht die mit der High-Level-Sprache ausgedrückten Integritätsregeln

und Zwangsbedingungen verletzt oder umgangen werden. Unter Low-Level-Sprache

wird eine Sprache verstanden, die einen satzweisen Zugriff auf die Datenbestände

erlaubt, während eine High-Level-Sprache mengenorientiert arbeitet.

11.09.2005 10:18

Seite 29/88

Datenbanksysteme

An dieser Regel scheitern die meisten nicht-relationalen Systeme, da sie häufig eine

Sprache oder Programmierschnittstelle unterhalb der relationalen Sprache besitzen.

Auch wenn mit Zugangsregeln geprüft wird, wer die Low-Level-Sprache benutzen

darf, bleibt die Regel nach Codd verletzt.

7.3.

Codd’sche Regeln - Zusammenfassung

Auch wenn es hin und wieder gar nicht einfach ist, zu bestimmen, welches System

den Regeln gemäß relational oder nicht-relational sind, für den größten Teil der

existierenden Datenbanksysteme lassen sich die relationalen Regeln anwenden oder

erweisen sich als Hürden.

Dies trifft auf die meisten PC-Datenbanken zu. Diese wurden ursprünglich für den

Einsatz in einer Single-User-Umgebung entworfen, und auch die Speicherung von

Daten auf einem Fileserver macht solch ein System nicht relational.

Vorsichtig muss man weiters bei der Auswahl der Front-End-Systeme sein. Es gibt

Systeme, die auf Tabellen eines relationalen Systems zugreifen können. Doch diese

binden die Tabellen nur ein, bei einem Zugriff wird die Tabelle in den Speicher des

PC geladen, damit dort satzweise zugegriffen werden kann.

Für Verwirrung sorgt in diesem Zusammenhang immer wieder der sogenannte

ODBC-Standard von Microsoft. Es wird als die Standardschnittstelle für relationale

Systeme gepriesen. Es müsste jedoch genauer heißen, dass man mit Hilfe von

Windows-Anwendungen über eine einheitliche Schnittstelle auf relationale DBMS

zugreifen kann.

Um ein DBMS darauf zu prüfen, ob es relational ist oder nicht, genügen auch die

vorgenannten zwölf Regeln nicht. Sie geben jedoch wichtige Kriterien, die fast immer

die Spreu vom Weizen trennen.

Seite 30/88

11.09.2005 10:18

Datenbanksysteme

8.

8.1.

ER-Diagramme

Entitäten

Entität

Entität

X

X, Y, Z

Y

Z

Abbildung 8-1: Darstellung von Entitäten im ER-Diagramm

Attribute der Entität sind X, Y und Z.

Schlüsselattribute (hier: zusammengesetzte Attribute) sind X und Y.

8.2.

Beziehungen

Entität A

Entität B

Beziehung

Abbildung 8-2: Beziehungen im ER-Diagramm

Beziehungen zwischen zwei Entitäten (hier: binäre Beziehung)

Anmerkung: Die Attribute der Entitäten wurden aus Vereinfachungsgründen hier

nicht dargestellt.

8.3.

Beziehungen mit Kardinalitäten

Entität A

1,n

11.09.2005 10:18

Entität B

Beziehung

0,2

Seite 31/88

Datenbanksysteme

Abbildung 8-3: Beziehungen mit Kardinalitäten (ER-Diagramm)

Folgende Aussagen können obenstehendem ER-Diagramm entnommen werden:

•

Ein Element (i.a. Tupel) der Entität A steht in Beziehung zu keinem, einem

oder (maximal) zwei Elementen der Entität B.

•

Ein Element der Entität B steht in Beziehung zu mindestens einem oder

beliebig vielen Elementen der Entität A.

A

B

Abbildung 8-4: Beziehungen mit Kardinalitäten (Mengendarstellung)

8.4.

Syntax von ER-Diagrammen

•

Zwei Entitätsmengen (Rechtecke) dürfen nie direkt nebeneinander liegen; sie

dürfen nur über eine Beziehungsmenge (Raute) miteinander verbunden

werden.

•

Zwei Beziehungsmengen (Rauten) dürfen nie direkt nebeneinander liegen,

dazwischen muss immer eine Entitätsmenge (Rechteck) liegen.

•

Attribute (Ellipsen) können nur direkt entweder an eine Entitätsmenge

(Rechteck) oder eine Beziehungsmenge (Raute) angehängt werden.

8.5.

Umwandlung von ER-Diagrammen in das

relationale Schema

1. Aus jeder Entität entsteht eine Relation (Tabelle)

2. Aus Beziehungen können auch Relationen entstehen

Nicht notwendig ist dies, wenn

- die Kardinalität 1:1 bzw. 1:n ist (siehe Abbildung 8-5: Kardinalität und Tabelle)

und

- wenn es keine Beziehungsattribute an diesem Beziehungstyp gibt (siehe Abbildung

8-6: Beziehungsattribute und Tabelle)

Seite 32/88

11.09.2005 10:18

Datenbanksysteme

Beziehung

Entität A

Entität B

Beziehungstyp:

1

N

1

N

:

:

:

:

Keine Tabelle

Keine Tabelle

Keine Tabelle

Tabelle

1

1

N

M

Abbildung 8-5: Kardinalität und Tabelle

Entität A

Beziehung

Entität B

Beziehungsattribute

Abbildung 8-6: Beziehungsattribute und Tabelle

Wenn aus einer Beziehung eine neue Tabelle entsteht, enthält diese:

•

beide benachbarten Schlüssel der Entitäten (wieder als Schlüssel

gekennzeichnet) und

•

alle (evtl.) vorhandenen Beziehungsattribute (bei n:m müssen diese nicht

vorhanden sein).

11.09.2005 10:18

Seite 33/88

Datenbanksysteme

9.

SQL (Structured Query Language)

9.1.

Historische Entwicklung

1974

1977

1978

1981

1982

1985

1986

1992

1999

2003

9.2.

SEQUEL – ein erster Entwurf einer Datenbankabfragesprache

Oracle implementiert SQL auf Mainframes

Oracle liefert SQL aus

IBM liefert SQL/DS aus

IBM stellt DB/2 vor

Ingres und Informix stellen auf SQL um

X/Open entscheidet sich für SQL

SQL-92 wird veröffentlicht

SQL:1999 wird veröffentlicht und löst SQL-92 ab

SQL:2003 wird im Entwurfsstadium präsentiert

Elemente von SQL

9.2.1. DDL (Data Definition Language)

•

•

•

•

•

Anlage und Verwaltung von Schemata

Definition von Domänen

Relationsdefinition inkl. Konsistenzbedingungen

Definition von Views

Benutzerverwaltung und Zugriffsorganisation

Bausteine der DDL:

CREATE (Table, View, Index)

ALTER (Table, Sequence)

DROP (Table, View, Synonym)

GRANT; REVOKE

9.2.2. DML (Data Manipulation Language)

• Eingabe von Daten in eine (bestehende) Tabelle

• Ändern und Löschen von Daten in Tabellen

• Abfragen über mehrere Tabellen hinweg

Weiters:

• Transaktions- und Sessionsteuerung

• Indexdefinition

Bausteine der DML:

SELECT

INSERT

UPDATE

DELETE

Bei der Transaktionssteuerung werden verwendet:

COMMIT

Seite 34/88

11.09.2005 10:18

Datenbanksysteme

ROLLBACK

SAVEPOINT

SET TRANSACTION

9.2.3. Eigenschaften von SQL

SQL ist nichtprozedural:

Es wird nicht der Ablauf der Datengewinnung beschrieben (wie in üblichen

Programmiersprachen wie z.B. C++). Vielmehr wird das gewünschte Ergebnis

beschrieben.

9.3.

SQL-Anweisungen

9.3.1. Übungsdatenbank in Access

Zur Ausführung der in diesem Kapitel beschriebenen Übungen dient die MS AccessDatenbank ‚Austria 97’. Sie besteht aus 3 Relationen mit folgenden Attributen:

Abbildung 9-1: Relationen von Austria 97

9.3.2. SELECT

9.3.2.1.

Übungsumgebung

Für die hier angeführten Beispiele wird eine neue Abfrage erstellt, und das Fenster

‚Tabellen anzeigen’ ohne Hinzufügung von Tabellen geschlossen:

11.09.2005 10:18

Seite 35/88

Datenbanksysteme

Abbildung 9-2: Einbindung von Tabellen in den Abfrageentwurf

Die SQL-Ansicht der Abfrage erreicht man über die Menüleiste ‚Ansicht’ oder das

Symbol SQL in der Symbolleiste:

Abbildung 9-3: Umschalten auf SQL-Ansicht

9.3.2.2.

Grundsätzlicher Aufbau der Select-Anweisung

SELECT attribut(e)

FROM tabelle(n)

[WHERE kriterien]

[ORDER BY attribut(e)];

9.3.2.3.

WAS soll angezeigt werden?

WO sind die Informationen zu finden?

WELCHE Einschränkungen gibt es?

WIE sollen die Daten dargestellt werden?

Schreibweise von Attributen

SELECT VORWAHL, [VORWAHL], [ORTE].[VORWAHL]

FROM orte;

Alle drei Schreibweisen liefern in diesem Fall das selbe Ergebnis.

Die Schreibweise mit eckigen Klammern ist jedoch bei Attributsbezeichnungen

erforderlich, welche Sonderzeichen oder Leerzeichen enthalten:

[Personal-Nr]

[Personal Nr]

Die sogenannte ‚volle Qualifizierung’ (zusätzliche Angabe des Tabellennamens) ist

erforderlich, wenn in einer Datenbank dasselbe Attribut mit gleichem Namen in

mehreren Tabellen vorkommt.

In unserer Datenbank ist dies das Attribut ORT, welches sowohl in Orte als auch in

der Tabelle PLZ vorkommt.

Daher müssen wir schreiben:

orte.ort

bzw.

plz.ort

9.3.2.4.

Select mit Konstanten

Rechenoperationen:

SELECT 3*5 + 18;

Seite 36/88

11.09.2005 10:18

Datenbanksysteme

Select 19 mod 7;

Modulo (Divisionsrest):

Select 3*5 +18 mod 12;

(warum erscheint hier 21 und nicht 9?)

Select (3*5 +18) mod 12;

String-Concatenation:

Select „Daten“ + „bank“;

Abfrage von Tabellenattributen:

Select “Klein” + ORT + “chen”

FROM ORTE;

Benennung von Ausgabespalten:

Select “Klein” + ORT + “chen” AS städtchen

FROM ORTE;

9.3.2.5.

Rechnen mit Attributen

Addition/Subtraktion:

Höhe aller Orte über Wien:

SELECT Meereshöhe, [Meereshöhe]-171

FROM ORTE;

Vorzeichenwechsel:

Select -PLZ AS negativ_plz

FROM orte;

Multiplikation/Division:

Höhenangabe in Fuss:

SELECT Meereshöhe, Meereshöhe * 3,28

FROM ORTE;

oder

SELECT Meereshöhe, Meereshöhe / 0,295879

FROM ORTE;

Select PLZ*10 AS zehnfachplz

FROM orte;

Nördliche Breite in Bogenmass umrechnen:

SELECT Nördl_Breite, Nördl_Breite * 3.14 / 180 AS rad

FROM ORTE;

Mehrere Konstanten in einem SQL-Statement:

Select 8+5, „a“ + „b“, 8 mod 3, 3.14159 + 2.71828; (Dezimalstelle als Punkt!)

9.3.2.6.

Priorität von Rechenoperationen

Höchste Priorität:

11.09.2005 10:18

Klammersetzung

Vorzeichenoperator (-PLZ)

Seite 37/88

Datenbanksysteme

MOD

Punktrechnung

Niedrigste Priorität: Strichrechnung

9.3.2.7.

Arithmetische Vergleichsoperatoren

Diese liefern als Ergebnis True oder False oder Unknown.

Vergleichsoperatoren sind:

=

> , >=

< , <=

<> oder !=

LIKE

BETWEEN

Gleichheit

Größer als, größer gleich

Kleiner als, kleiner gleich

Ungleichheit

Zeichenkettenvergleich

Numerische Wertebereiche

Beispiele:

SELECT *

FROM orte;

(7214 Tupel)

SELECT *

FROM orte

WHERE meereshöhe > 0;

(4911)

SELECT *

FROM orte

WHERE meereshöhe = 0;

(2303) (Kontrolle: 2303+4911=7214)

Modulo:

Jene Orte anzeigen, bei denen der Divisionsrest der Meereshöhe durch 100 den

Wert 50 ergibt:

SELECT Meereshöhe

FROM ORTE

WHERE (Meereshöhe Mod 100)=50; (133)

9.3.2.8.

Zeichenkettenvergleich mit LIKE

Folgende Wildcardoperatoren werden unterstützt:

*

keines oder beliebig viele Zeichen

?

Genau ein beliebiges Zeichen

Implementierungsabhängig:

#

Numerisches Zeichen

[a-z] Bereich von Characters

[!a-z] Kein Buchstabe

[!0-9] Keine Ziffer

Orte anzeigen, die alphabetisch hinter Wien liegen:

SELECT *

FROM orte

WHERE ort >”Wien”;

(321)

Orte anzeigen, die mit ‚Wien’ beginnen:

SELECT *

Seite 38/88

11.09.2005 10:18

Datenbanksysteme

FROM orte

WHERE ort LIKE ”Wien*”; (7)

Orte anzeigen, die ‚Wien’ beinhalten:

SELECT *

FROM orte

WHERE ort LIKE >”*Wien*”;

(10)

Orte anzeigen, die ‚berg’ beinhalten, gefolgt von genau zwei Buchstaben:

SELECT *

FROM orte

WHERE ort LIKE "berg??";

(2)

Orte anzeigen, die ‚berg’ beinhalten, gefolgt von mindestens zwei Buchstaben:

SELECT *

FROM orte

WHERE ort LIKE "berg??*";

(16)

Orte anzeigen, die ‚Wien’ beinhalten, gefolgt von zumindest einem Buchstaben:

SELECT *

FROM orte

WHERE ort LIKE >”*Wien*[a-z]”; (9, Schottwien fällt weg)

9.3.2.9.

Behandlung von Nullwerten

Der Wert NULL ist ein spezieller Datenwert, der anzeigt, dass kein Wert vorhanden

ist. Dieser Wert ist nicht identisch mit einer numerischen Null oder mit einem

Leerzeichen!

Wenn eine Spalte den Wert NULL nicht annehmen darf, muss dies beim Erstellen

der Tabelle mit der Eigenschaft "NOT NULL" (ungleich Null) spezifiziert werden.

Wenn Werte abgefragt werden müssen, bei welchen Nullwerte eingetragen sein

könnten (NULL), ist der Operator IS NULL (bzw. IS NOT NULL) zu verwenden.

Falsch wäre also z.B. folgende Schreibweise: VORNAME=NULL

SELECT *

FROM orte;

(7214)

SELECT *

FROM orte

WHERE PLZ = 0;

(167)

SELECT *

FROM orte

WHERE PLZ > 0;

(1193)

SELECT *

FROM orte

WHERE PLZ IS NULL;

(5854; Kontrolle: 5854+1193+167=7214)

SELECT *

FROM orte

WHERE PLZ IS NOT NULL;

(1360, ist 167+1193))

11.09.2005 10:18

Seite 39/88

Datenbanksysteme

9.3.2.10.

Zeichenverkettung

Diese erfolgt mit „|“ (Pipe) bzw. in Access mit „&“.

Beispiel:

SELECT plz & " " & ort AS plzort

FROM orte;

9.3.2.11.

Logische Operatoren

Um mehrere Bedingungen miteinander zu verknüpfen, verwenden wir

Vergleichsoperatoren. Wir kennen 3 logische Operatoren:

AND

Alle Ausdrücke müssen TRUE ergeben

OR

Mindestens einer der Ausdrücke muss TRUE ergeben

NOT

Der Aussagewert eines Ausdrucks wird invertiert

Beispiele:

Liste jene Orte, die über 400 Meter Seehöhe liegen und mehr als 10.000 Haushalte

haben.

Select *

FROM orte

WHERE meereshöhe > 400 AND haushalte > 10000;

(4)

Liste jene Orte, die über 2000 Meter Seehöhe liegen sowie zusätzlich alle, die im

Bundesland Wien liegen:

SELECT *

FROM orte

WHERE Meereshöhe>2000 OR Bdld="w";

(55)

Liste alle Orte in Kärnten über 700m Seehöhe, und zusätzlich alle Orte in Tirol mit

mehr als 5000 Haushalten:

SELECT *

FROM orte

WHERE (Meereshöhe>700 AND bdld="k") OR (bdld="t" AND

haushalte>5000);

(13)

Orte im Burgenland mit mehr als 2000 Haushalten:

Select *

from Orte

WHERE bdld = „B“ and haushalte >2000;

(5)

Verwendung von BETWEEN:

Gesucht sind jene Orte, die Haushalte zwischen 5000 und 10000 haben:

SELECT * FROM orte

WHERE haushalte BETWEEN 5000 and 10000;

Hinweis: Die Grenzwerte (in unserem Beispiel 5000 bzw. 10000) werden in die

Abfrage mit einbezogen.

Die obige Abfrage ist daher ident mit folgender:

SELECT * FROM orte

WHERE haushalte >= 5000 AND haushalte <=10000;

Kombinierte Abfragen:

Seite 40/88

11.09.2005 10:18

Datenbanksysteme

Liste jene Orte in NÖ, die nicht mit der PLZ 2xxx beginnen und die mehr als 10.000

Haushalte haben, und zusätzlich jene Südtiroler Orte (PLZ-Bereich 9xxx), die über

1400m Seehöhe liegen:

SELECT *

FROM orte

WHERE (BDLD="N" AND PLZ Not Like "2*" AND HAUSHALTE>10000) OR

(BDLD="T" AND Meereshöhe>1400 AND PLZ Like "9*"); (St. Pölten,

Obertilliach)

Liste jene Orte, die zwar ein Bundesland, aber keine PLZ eingetragen haben:

SELECT *

FROM orte

WHERE PLZ Is Null AND BDLD Is Not Null;

(73)

Finde jenen Ort in der Steiermark (160), der mehr als 8000 Haushalte hat (4), nicht

mit ‚K’ beginnt (2) und nicht mit ‚mur’ endet

SELECT *

FROM orte

WHERE BDLD="st" AND HAUSHALTE>8000

AND Ort Not Like "k*" AND Ort Not Like "*mur";

(Leoben)

Liste jene Orte, bei welchen eine gültige (!) PLZ eingetragen ist (1193), die mit ‚Ma’

beginnen (29)‚ die Zeichenkette ‚am’ im Ortsnamen tragen, und mit der Vorwahl 5***

beginnen.

SELECT *

FROM orte

WHERE PLZ Is Not Null AND PLZ>0 AND Ort Like "ma*" AND Ort Like "*am*"

AND VORWAHL Like "5*";

(Matrei am Brenner)

9.3.2.12.

DISTINCT-Klausel

Die Option DISTINCT in der SELECT-Klausel schließt doppelt vorkommende

(redundante) Zeilen aus der abgerufenen Menge aus. Nur die einmaligen (unique)

Zeilen werden bei der Abfrage ausgegeben.

SELECT DISTINCT attribut(e)

FROM relation(en)

WHERE bedingung(en).

Der DISTINCT-Operator sortiert bei den meisten SQL-Implementierungen die

Ausgabe aufsteigend.

Beispiel:

Aus der Tabelle ORTE sollen alle vorkommenden Eintragungen zum Attribut ‚BDLD’

(Bundesland) angezeigt werden.

SELECT DISTINCT bdld

FROM ORTE;

11.09.2005 10:18

Seite 41/88

Datenbanksysteme

Wir erhalten, je Attribut jeweils nur ein einziges Vorkommen desselben.

In einem späteren Kapitel werden wir klären, wie viele Datensätze in dieser Relation

je Bundesland gespeichert sind (sh. COUNT-Funktion).

9.3.2.13.

Mengenoperationen

( Sollten erst später bei den Joins gebracht werden!!)

9.3.2.13.1.

UNION

Union fasst zwei oder mehr Relationen spaltenweise zusammen und entfernt gleiche

Tupel aus der Ergebnisrelation.

Beispiel:

In der Abbildung 9-4 sind auf der linken Seite zwei Relationen Tabelle1 und

Tabelle1a dargestellt.

Die Union-Operation

SELECT a, b FROM tabelle1

UNION

SELECT a, b FROM tabelle1a;

liefert das unten rechts abgebildete Ergebnis.

Abbildung 9-4 UNION

Seite 42/88

11.09.2005 10:18

Datenbanksysteme

9.3.2.13.2.

INTERSECT

Intersect liefert jene Tupel, welche in zwei Relationen ident auftreten. Die Syntax ist

analog zum UNION-Statement.

Intersect ist in MS Access nicht implementiert, es muss daher wie folgt realisiert

werden:

SELECT a

FROM tabelle1

WHERE a In

(SELECT a FROM tabelle1a);

Als Ergebnis (unter Heranziehung der Tabellen aus obigem Beispiel) erhalten wir die

bezüglich Attribut a identen Zeilen:

Abbildung 9-5 INTERSECT

Schwieriger ist die Abfrage, wenn alle Tupel in das Ergebnis einbezogen werden

sollen. Mit der Abfrage

SELECT a & b

FROM tabelle1

WHERE a & b IN

(SELECT a & b FROM tabelle1a):

erhalten wir:

Abbildung 9-6 INTERSECT für alle Tupel

9.3.2.13.3.

MINUS

MINUS liefert jene Tupel, welche zwar in einer Basisrelation, nicht jedoch in einer

anderen Relationen auftreten. Die Syntax lautet:

SELECT a, b FROM tabelle1

MINUS

SELECT a, b FROM tabelle1a;

Auch MINUS ist in MS Access nicht implementiert, die Umsetzung wird in diesem

Skriptum später behandelt.

11.09.2005 10:18

Seite 43/88

Datenbanksysteme

9.3.2.14.

ORDER BY-Klausel

Die ORDER BY-Klausel bestimmt die Kriterien der Zeilensortierung bei

Abfrageergebnissen.

Standard ist aufsteigende Reihenfolge (ASC – Ascending), aber auch absteigende

Reihenfolge (DESC – Descending) ist möglich.

Die Sortierung erfolgt in dieser Form:

• für ASCII-Codes: 0 bis 9, A bis Z (von links nach rechts Zeichen für Zeichen),

• für EBCDIC-Codes (Großrechner): A bis Z, O bis 9

• für Zahlen (Ganzzahlen, reelle Zahlen): - unendlich bis + unendlich

NULL-Werte werden bei aufsteigender Sortierung am Ende angezeigt; bei

absteigender Sortierung werden sie zuerst dargestellt.

Die ORDER BY-Klausel:

• kann Ausdrücke von Spaltenwerten enthalten

• kann Spaltenaliasnamen (AS...) enthalten

• kann ein mehrfach verschachteltes Kriterium enthalten

• Priorität von links nach rechts.

Beispiel:

Sortiere jene Orte, wo ein Bundesland angegeben ist, aufsteigend nach Bundesland

und anschließend absteigend nach der Anzahl der Haushalte.

SELECT *

FROM orte

WHERE bdld Is Not Null

ORDER BY bdld, haushalte DESC;

9.3.2.15.

Funktionen

Diese werden in Ausdrücken verwendet, die Spaltenwerte enthalten.

Beispiele:

• SELECT-Klausel

• WHERE -Klausel

• ORDER BY-Klausel

Es gibt folgende Typen von Funktionen:

• Arithmetische Funktionen

• Zeichenkettenfunktionen

• Datumsfunktionen

• Aggregatfunktionen

• Verschiedene

Die Syntax von Funktionen ist immer nach folgendem Muster aufgebaut:

funktionsname (Argument)

Sind in der Klammer mehrere Argumente zulässig, sind sie durch Kommata

voneinander getrennt.

Seite 44/88

11.09.2005 10:18

Datenbanksysteme

Das Argument kann ein Wert, eine Zeichenkette, ein Ausdruck, eine Spalte oder

wieder eine Funktion sein.

9.3.2.15.1.

Achtung:

Arithmetische Funktionen

Bei allen trigonometrischen Funktionen ist der Winkel im

Bogenmaß anzugeben!

ABS (n)

Ermittelt wird der Absolutwert (vorzeichenlose Wert) einer Zahl.

abs(-3)=3

COS (n)

Ermittelt den Cosinus einer Zahl.

COSH (n)

Ermittelt wird der Kosinus hyperbolicus einer Zahl.

cosh (0) = 1

EXP (n)

Ist die Funktion e hoch "n", mit e = 2.71828183

exp (4) = 54.59815

LN (n)

Ermittelt wird der natürliche Logarithmus einer Zahl.

In (95) = 4.55387689

LOG (m,n)

Ermittelt wird der Logarithmus "n" zur Basis "m". Beide Zahlen

müssen positiv und größer als 0 und die Basis m ungleich 1 sein.

log (10, 100) = 2

MOD (m,n)

Ermittelt wird der Rest der ersten Zahl geteilt durch die zweite Zahl.

mod(12,7)

12 mod 7

=5

mod(12.3, 7.1) 12.3 mod 7.1

= 5.2

oder

M MOD n

POWER (m,n)

Ermittelt wird die n-te Potenz von m. Wenn m negativ ist, muss n

ganzzahlig sein.

power (64,1/3) = 4

ROUND (n [,m]) Rundet auf Anzahl Stellen, die mit m angegeben wird. Wird m nicht

angegeben, wird 0 angenommen.

round(327.8292,2) = 327.83

round(327.8292,-2) = 300

round(327.8292) = 327

SIGN (n)

Liefert das Vorzeichen des Arguments.

SIGN(13)=1

SIGN(-13)=-1

SIGN(0)=0

SIN (n)

Ermittelt wird der Sinus einer Zahl

SINH(n)

Sinus Hyperbolicus

sinh (1) = 1. 17520119

11.09.2005 10:18

Seite 45/88

Datenbanksysteme

SQRT (n)

Ermittelt wird die Quadratwurzel einer Zahl mit n >= 0.

TAN (n)

Ermittelt wird der Tangens einer Zahl.

tan (45 * 3.14159265359/180) = 1

TANH (n)

Ermittelt den Tangens hyperbolicus einer Zahl.

tanh (0.5) = 0.462117157

TRUNC (n [,m]) Abschneiden von Dezimalstellen. Wenn m nicht definiert ist, wird

beim Dezimalpunkt abgeschnitten. Die zweite Zahl kann auch einen

negativen Wert annehmen, um die Stellen links vom Dezimalpunkt

abzuschneiden.

trunc (327.2) = 327

trunc (3.2789,2) = 3.27

trunc (327.89,-2) = 300

TRUNC ist in MS Access als FIX() implementiert.

9.3.2.15.2.

Zeichenkettenfunktionen

CHR(a)

Liefert den Buchstaben, der durch den ASCII-Code ‚a’ repräsentiert

wird.

UCASE(str)

Wandelt den String ‚str’ in Grossbuchstaben um

LCASE(str)

Wandelt den String ‚str’ in Kleinbuchstaben um

LEN(str)

Liefert die Länge des Strings ‚str’ zurück

MID(str,m,n)

Liefert einen Teilstring von ‘str’, der an Position m beginnt und n

Zeichen lang ist

LEFT(str.m)

Liefert den linken Teil von ‘str’ in der Länge m

RIGHT(str.m)

Liefert den rechten Teil von ‘str’ in der Länge m

CSTR(m)

Wandelt die Zahl ‚m’ in einen String um

Str(str)

Wandelt den String ‚str’ in eine Zahl um

Beispiele:

Das SQL-Statement

SELECT chr(66), UCase("ABCdef") ,lCase("ABCdef"), len("länge"), mid

("abcdef",2,3), left("abcdef",2), right ("abcdef",2), cstr(30), str("238");

liefert folgendes Ergebnis:

Seite 46/88

11.09.2005 10:18

Datenbanksysteme

9.3.2.15.3.

Datumsfunktionen

To be continued ☺...

9.3.2.15.4.

AVG

COUNT

MAX

MIN

SUM

STDDEV

VAR

Aggregatfunktionen