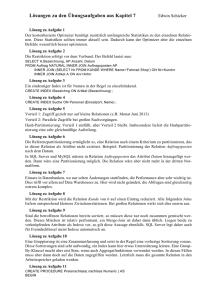

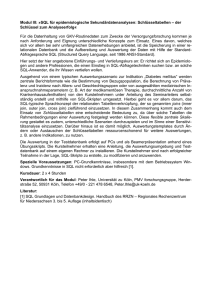

Skript als PDF

Werbung