Daten schützen ist nicht schwer - IHK Kassel

Werbung

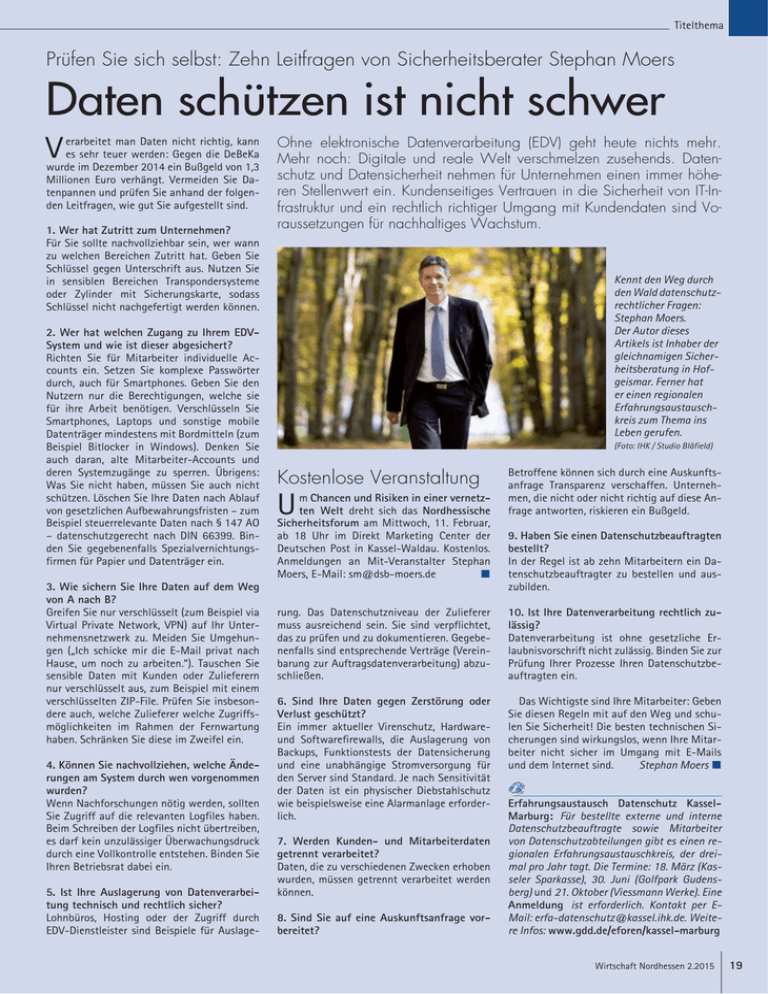

Titelthema Prüfen Sie sich selbst: Zehn Leitfragen von Sicherheitsberater Stephan Moers Daten schützen ist nicht schwer V erarbeitet man Daten nicht richtig, kann es sehr teuer werden: Gegen die DeBeKa wurde im Dezember 2014 ein Bußgeld von 1,3 Millionen Euro verhängt. Vermeiden Sie Datenpannen und prüfen Sie anhand der folgenden Leitfragen, wie gut Sie aufgestellt sind. 1. Wer hat Zutritt zum Unternehmen? Für Sie sollte nachvollziehbar sein, wer wann zu welchen Bereichen Zutritt hat. Geben Sie Schlüssel gegen Unterschrift aus. Nutzen Sie in sensiblen Bereichen Transpondersysteme oder Zylinder mit Sicherungskarte, sodass Schlüssel nicht nachgefertigt werden können. 2. Wer hat welchen Zugang zu Ihrem EDVSystem und wie ist dieser abgesichert? Richten Sie für Mitarbeiter individuelle Accounts ein. Setzen Sie komplexe Passwörter durch, auch für Smartphones. Geben Sie den Nutzern nur die Berechtigungen, welche sie für ihre Arbeit benötigen. Verschlüsseln Sie Smartphones, Laptops und sonstige mobile Datenträger mindestens mit Bordmitteln (zum Beispiel Bitlocker in Windows). Denken Sie auch daran, alte Mitarbeiter-Accounts und deren Systemzugänge zu sperren. Übrigens: Was Sie nicht haben, müssen Sie auch nicht schützen. Löschen Sie Ihre Daten nach Ablauf von gesetzlichen Aufbewahrungsfristen – zum Beispiel steuerrelevante Daten nach § 147 AO – datenschutzgerecht nach DIN 66399. Binden Sie gegebenenfalls Spezialvernichtungsfirmen für Papier und Datenträger ein. 3. Wie sichern Sie Ihre Daten auf dem Weg von A nach B? Greifen Sie nur verschlüsselt (zum Beispiel via Virtual Private Network, VPN) auf Ihr Unternehmensnetzwerk zu. Meiden Sie Umgehungen („Ich schicke mir die E-Mail privat nach Hause, um noch zu arbeiten.“). Tauschen Sie sensible Daten mit Kunden oder Zulieferern nur verschlüsselt aus, zum Beispiel mit einem verschlüsselten ZIP-File. Prüfen Sie insbesondere auch, welche Zulieferer welche Zugriffsmöglichkeiten im Rahmen der Fernwartung haben. Schränken Sie diese im Zweifel ein. 4. Können Sie nachvollziehen, welche Änderungen am System durch wen vorgenommen wurden? Wenn Nachforschungen nötig werden, sollten Sie Zugriff auf die relevanten Logfiles haben. Beim Schreiben der Logfiles nicht übertreiben, es darf kein unzulässiger Überwachungsdruck durch eine Vollkontrolle entstehen. Binden Sie Ihren Betriebsrat dabei ein. 5. Ist Ihre Auslagerung von Datenverarbeitung technisch und rechtlich sicher? Lohnbüros, Hosting oder der Zugriff durch EDV-Dienstleister sind Beispiele für Auslage- Ohne elektronische Datenverarbeitung (EDV) geht heute nichts mehr. Mehr noch: Digitale und reale Welt verschmelzen zusehends. Datenschutz und Datensicherheit nehmen für Unternehmen einen immer höheren Stellenwert ein. Kundenseitiges Vertrauen in die Sicherheit von IT-Infrastruktur und ein rechtlich richtiger Umgang mit Kundendaten sind Voraussetzungen für nachhaltiges Wachstum. Kennt den Weg durch den Wald datenschutzrechtlicher Fragen: Stephan Moers. Der Autor dieses Artikels ist Inhaber der gleichnamigen Sicherheitsberatung in Hofgeismar. Ferner hat er einen regionalen Erfahrungsaustauschkreis zum Thema ins Leben gerufen. (Foto: IHK / Studio Blåfield) Kostenlose Veranstaltung U m Chancen und Risiken in einer vernetzten Welt dreht sich das Nordhessische Sicherheitsforum am Mittwoch, 11. Februar, ab 18 Uhr im Direkt Marketing Center der Deutschen Post in Kassel-Waldau. Kostenlos. Anmeldungen an Mit-Veranstalter Stephan Moers, E-Mail: [email protected] � Betroffene können sich durch eine Auskunftsanfrage Transparenz verschaffen. Unternehmen, die nicht oder nicht richtig auf diese Anfrage antworten, riskieren ein Bußgeld. 9. Haben Sie einen Datenschutzbeauftragten bestellt? In der Regel ist ab zehn Mitarbeitern ein Datenschutzbeauftragter zu bestellen und auszubilden. rung. Das Datenschutzniveau der Zulieferer muss ausreichend sein. Sie sind verpflichtet, das zu prüfen und zu dokumentieren. Gegebenenfalls sind entsprechende Verträge (Vereinbarung zur Auftragsdatenverarbeitung) abzuschließen. 10. Ist Ihre Datenverarbeitung rechtlich zulässig? Datenverarbeitung ist ohne gesetzliche Erlaubnisvorschrift nicht zulässig. Binden Sie zur Prüfung Ihrer Prozesse Ihren Datenschutzbeauftragten ein. 6. Sind Ihre Daten gegen Zerstörung oder Verlust geschützt? Ein immer aktueller Virenschutz, Hardwareund Softwarefirewalls, die Auslagerung von Backups, Funktionstests der Datensicherung und eine unabhängige Stromversorgung für den Server sind Standard. Je nach Sensitivität der Daten ist ein physischer Diebstahlschutz wie beispielsweise eine Alarmanlage erforderlich. Das Wichtigste sind Ihre Mitarbeiter: Geben Sie diesen Regeln mit auf den Weg und schulen Sie Sicherheit! Die besten technischen Sicherungen sind wirkungslos, wenn Ihre Mitarbeiter nicht sicher im Umgang mit E-Mails und dem Internet sind. Stephan Moers � 7. Werden Kunden- und Mitarbeiterdaten getrennt verarbeitet? Daten, die zu verschiedenen Zwecken erhoben wurden, müssen getrennt verarbeitet werden können. 8. Sind Sie auf eine Auskunftsanfrage vorbereitet? Erfahrungsaustausch Datenschutz KasselMarburg: Für bestellte externe und interne Datenschutzbeauftragte sowie Mitarbeiter von Datenschutzabteilungen gibt es einen regionalen Erfahrungsaustauschkreis, der dreimal pro Jahr tagt. Die Termine: 18. März (Kasseler Sparkasse), 30. Juni (Golfpark Gudensberg) und 21. Oktober (Viessmann Werke). Eine Anmeldung ist erforderlich. Kontakt per EMail: [email protected]. Weitere Infos: www.gdd.de/eforen/kassel-marburg Wirtschaft Nordhessen 2.2015 19