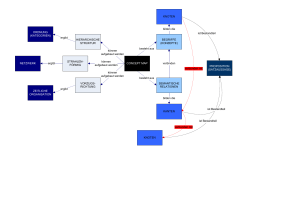

Sun Cluster Konzepthandbuch für Solaris OS

Werbung