Das Ethernet Prinzip

Werbung

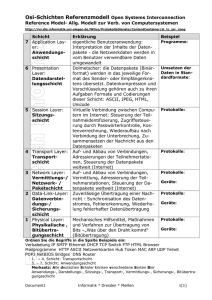

Ethernet Entwicklung des Ethernet-Standards 1976: entwickelt im Xerox Palo Alto Research Center 1985: Amerikanische Norm: IEEE 802.3 zunächst für Koaxialkabel später: Erweiterung für andere Übertragungsmedien 1995: Entwicklung des 100-MBit/s „Fast Ethernet". Gründe für die große Verbreitung: - Spezifikation offen zugänglich - herstellerunabhängig - einfach zu realisieren - robust Das Ethernet Prinzip keine zentrale Kontrollinstanz jede „Ethernet Station" arbeitet unabhängig gemeinsam benutztes Übertragungsmedium (Bus-Topologie, Shared media) bit-serielle Übertragung an alle Stationen gleichzeitig vor dem Senden: Mithören ob der Übertragungskanal frei ist Daten werden in Paketen („Ethernet frame") gesendet nach dem Senden: „Wettbewerb um das Übertragungsrecht MAC Protokoll (Medium Access Control) stellt sicher, daß keine Station blockiert wird MAC Protokoll ist in jeder Netzwerkkarte implementiert Das Zugriffsprotokoll (MAC Protokoll) Bezeichnung: Carrier Sense Multiple Access with Collision Detection (CSMA/CD). Carrier Sense = Trägersignal Überwachung:jede Station überwacht ob eine andere sendet Ende des Sendevorgangs wird abgewartet Multiple Access = Mehrere Sendeberechtigte jede Station hat das gleiche Senderecht keine Prioritäten Collision Detection = Kollisionserkennung: es wird erkannt, wenn zwei Stationen gleichzeitig senden dann: Senden abbrechen, erneut Senden Grund für Kollision: unterschiedliche Laufzeiten (Entfernungen) Kollision Kollision = zwei Stationen beginnen gleichzeitig zu senden Nach Kollision: - alle Stationen werden informiert - alle Übertragungsversuche werden abgebrochen - neuer Versuch nach Wartezeit - Wartezeit wird nach Zufallsprinzip ausgewählt - Stationen senden dann zu unterschiedlichen Zeiten Kollision ist kein „Fehler" sondern gehört zum Zugriffsprotokoll Kein Datenverlust bei Kollision Kollisionen nehmen mit der Anzahl von Stationen zu. Mehrfache Kollisionen: Wartezeit wird erhöht. Erst nach 16 Kollisionen wird die Übertragung abgebrochen Nachteil: keine garantierte Übertragungsrate Struktur des Ethernet Datenpakets (Ethernet Frame) Präambel Zieladresse Quelladresse Typ/Länge Daten 64 Bit 48 Bit 48 Bit 16 Bit 46-1500 Byte FCS 32 Bit Präambel: 101010...1011 periodische Bitfolge (wechselndes Muster) erzeugt eine 5 MHz Signal zur Empfängersynchronisierung Adressen: Adresse des Senders und des Empfängers des Datenpaketes Typ/Länge: im alten Ethernet Format: Typ Feld im IEEE 802.3 Format: Länge des Datenfeldes FCS = Frame Check Sequence: Fehlerprüfbits um Übertragungsfehler zu erkennen Ethernet Adresse 48 Bit (6 Byte) Adresse = physikalische Adresse, Hardware Adresse, MAC Adresse z.B.: 00 80 A0 4C 03 78 laufende Nummerierung h zugweisen weltweit eindeutige Adresse, bei Herstellung eingestellt vermeidet Adressenkonflikte im Netz Empfänger vergleicht Zieladresse mit Kartenadresse bei Übereinstimmung: Empfang Ausnahmen: Multicast Adressen: für Gruppen von Stationen, müssen programmiert werden Broadcast Adresse: FF FF FF FF FF FF = dieses Paket ist für alle Stationen Die 7 Schichten des OSI-Modells Schicht 7 Schicht 6 Schicht 5 Schicht 4 Schicht 3 Schicht 2 Schicht 1 Anwendungsschicht Darstellungsschicht Kommunikationssteuerungsschicht Transportschicht Vermittlungsschicht Sicherungsschicht Bitübertragungsschicht Application Layer Presentation Layer Session Layer Transport Layer Network Layer Data-Link Layer Physical Layer ISO hat als Kompromiß 7 Schichten definiert Schicht 1: Bitübertragungsschicht (Physical Layer) Aufgaben: - Bits über physikalischen Kanal übertragen - Verbindung auf und abbauen - Bits transparent übertragen Protokoll zum Verbindungsaufbau und Abbau, Datentransfer, "Bereit" Erkennung Greift auf ein physikalisches Medium zurück. Festlegung über Stecker etc. nicht Bestandteil des OSI Modells. Rückgriff auf standardisierte physikalische Schnittstellen (V.24, X.21 etc.) Beispiel: Telefon: Hörer abnehmen, Freizeichen Internet: "Bereit" Meldung über Handshake Leitung einer V.24 Schnittstelle MAC-Protokoll des Ethernet Schicht 2: Sicherungsschicht (Data Link Layer) Aufgaben: - Bitfolgen gegen Bitfehler sichern - Fehler in der Bitübertragung erkennen und beheben - Meldung von nicht behebbaren Fehlern Beispiel: Telefon (Mobilfunk, GSM): Blöcke von digitalisierter Sprache werden mit Sicherungsblock versehen. Empfänger kann dann Fehler erkennen und korrigieren Internet: V.24 sichert 8 Bit mit einem Paritätsbit (Summe aller 1-Bits gerade oder ungerade -> Parität). Empfänger erkennt Bitfehler, kann aber nicht korrigieren Ethernet: FCS (Frame Check Sequence) um Bitfehler im Paket zu erkennen Schicht 3: Vermittlungsschicht (Network Layer) Aufgabe: Verbindung zwischen zwei Endsystemen herstellen Weg über mehrere Netzknoten finden verschiedene Teilstrecken verknüpfen Beispiel: Telefon: Wählen der Telefonnummer schaltet Verbindung durch mehrere Vermittlungsstellen Internet: Zielrechner adressieren. IP-Adresse Jeder Rechner hat eine IP-Adresse (IP = Internet Protocol), z.B. 199.163.55.82 (4 Byte) Router und (einige) Switches arbeiten auf Schicht 3 der Übertragung = IP-Adresse auswerten und Datenpakete vermitteln Schicht 4: Transportschicht (Transport Layer) Aufgabe: Alle Details der Übertragung kapseln z.B.: Zerlegung längerer Datenblöcke Adressieren von Prozessen in Endsystemen Beispiel: Telefon: Mitarbeiter einer Firma über Telefonzentrale anrufen Internet: TCP Transfer Control Protocol. (oder UDP) Zerlegt beim Senden z.B. eine Datei in Datenblöcke Setzt beim Empfang die Datei wieder zusammen Falls mehrere Internetprogramme gleichzeitig laufen: z.B.: E-Mail und Web-Browser TCP schickt die Pakete an das richtige Programm (Port Nummern) Hinweis: TCP/IP arbeiten also auf Schicht 3 und 4 des OSI-Modells Schicht 5: Kommunikationssteuerungsschicht (Session Layer) Aufgabe: geordneter Beginn/Ende der Kommunikation Wiederaufnahme, Synchronisation Beispiel: Telefon: Begrüßung, Abschied, Sprechpausen Internet: meist nicht als eigene Schicht realisiert Schicht 6: Darstellungsschicht (Presentation Layer) Aufgabe: Anpassung der Datenformate bzw. Zeichensätze Beispiel: Telefon: Eine Sprache auswählen, die beide verstehen, oder Übersetzer einschalten. Internet: Ein IBM Host codiert Text im EBCDIC-Code, ein PC im ASCII-Code -> Code Umwandlung nötig Schicht 7: Anwendungsschicht (Application Layer) Aufgabe: Schnittstelle für eigentliche Anwendung bereitstellen z.B.: Verfügbarkeit des Partners feststellen Vertraulichkeit der Daten sicherstellen Behandlung nicht behebbarer Fehler Beispiel: Telefon: Wiederholungsaufforderung Internet: Internet Anwendungen realisieren auch Schicht 5-7. generelles Problem: ältere Protokolle lassen sich nicht vollständig auf das OSI Modell abbilden. Internet-Anwendungen:FTP, Telnet (Terminal Emulation), E-Mail