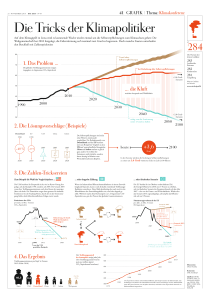

Healthcare Data Protection LI LY FREY ALT Y N AI I SK AKO VA Einführung • Corona Pandemie ist global → Datenschutz von Gesundheitsdaten weltweit interessant • Hier: Vergleich zwischen der EU und der USA Gliederung 1. Rechtliche Grundlagen 1. Warum ist der Datenschutz bei Gesundheitsdaten so wichtig? 2. Rechtsgrundlage der Datenschutzgrundverordnung (DSGVO) 3. Rechtsgrundlage in den USA und wesentliche Unterschiede 2. Bezug zur Informatik 1. Umgang mit personenbezogenen Daten in Gesundheits-Apps 2. Anonymisierung und Pseudonymisierung 3. Bezug zur Praxis 1. Die deutsche Corona Warn-App 2. Vergleich zu Corona-Apps aus den USA 4. Fazit 1.1 Warum ist der Datenschutz bei Gesundheitsdaten so wichtig? • Risiko an Datenmissbrauch • Heise-Artikel: "Datenverkehr von Medizin-Apps auswerten" (2019) • • • • Health App Ada Profil mit Facebook angelegt Daten an Facebook und weiter an Analysefirma Adjust Weitere Daten an Analysedienst Amplitude in San Francisco 1.2 Rechtsgrundlagen der DSGVO • The seven guiding principles: 1. 2. 3. 4. 5. 6. 7. Lawfulness, fairness and transparency Purpose limitation Data minimization Accuracy Storage limitation Integrity and confidentiality Accountability 1.2 Rechtsgrundlagen der DSGVO • Individual rights and corresponding obligations: 1. 2. 3. 4. 5. 6. 7. 8. Right to be informed Right of access Right to rectification Right to erasure Right to restrict processing Right to data portability Right to object Right regarding automated decision making and profilig 1.3 Rechtsgrundlage in den USA und wesentliche Unterschiede • HIPAA • GDPR vs. HIPAA • EU-US Privacy Shield HIPAA • Health Insurance Portability and Accountability Act • Since 1996 • HIPAA Omnibus Rule 2013 • Guidelines for mHealth Design and Development under HIPAA 2016 • Set of federal requirements for protecting individually identifiable health information HIPAA OMNIBUS RULE (2013) • Elevating the duty of care for protecting personal health information • Increasing the penalties for noncompliance (max. of $1.5 million per violation) • Genetic information to the definition of personal health information • Expanding the coverage of types of electronic media Guidelines for mHealth Design and Development under HIPAA (2016) • Specific guidelines for "mHealth" applications and devices • Any app or device that works with personally identifiable health information • Non-personally identifiable health information HIPAA: Privacy and Security Rules • The HIPAA Privacy Rule • The HIPAA Security Rule • Example: requirement that every organization in the US healthcare industry offer a security awareness & training program for its staff HIPAA: General Overview • Security and confidentiality of patients’ data • Standardization of data transfers regarding protected health information (PHI) • Only be accessed or used for “treatment, payment, and operational” needs • However, it puts some burden on the patient GDPR vs. HIPAA • GDPR: more explicit and active consent • In-depth descriptions of how the data is being processed • Electronic copy of the data • The GDPR: all companies that collect, store & process information about individuals in EU • GDPR: penalties - up to 4% of a company’s total global revenues Differences in protecting the rights of data subjects • The GDPR: protect the fundamental rights and freedoms of data subjects • HIPAA: to prevent unauthorized data access within a healthcare ecosystem • The GDPR: two security techniques, encryption and pseudonymization • HIPAA: data in transmission to be encrypted Main differences to GDPR Under GDPR health data may be processed only under three specific conditions: • “Explicit consent” • Purposes of preventative or occupational medicine • Public interest in the area of public health Short Summing-up • Systems and policies supporting HIPAA are narrower in scope • GDPR: more control • HIPPA: mainly for regulating a single industry EU-US Privacy Shield • U.S. healthcare organizations in EU face strict GDPR enforcement • Subject to the GDPR’s provisions • Mechanism to self-certify as meeting certain standards Many organizations may have to go beyond their HIPAA-compliant measures to meet GDPR requirements EU-US Privacy Shield: Critics • Insufficiently protective of subject rights in the EU • Overly restrictive and burdensome on companies & federal agencies in the USA Uneasy compromise • Special mechanisms for EU subjects that are unavailable to US citizens • Self-regulatory and patchwork approach ? 2. Bezug zu Informatik • Umgang mit personenbezogenen Daten in Gesundheits-Apps • Pseudonymisierung • Anonymisierung Umgang mit personenbezogenen Daten in Gesundheits-Apps • Regelungswerke: • die europäische Datenschutzrichtlinie • spezielle Regelungen im SGB V • TMG und TKG • Einwilligung der Rechteinhaber • Aufklärung über die Datenerhebung, -verarbeitung und -nutzung Telemediengesetz • Telemedien: elektronische Informations- und Kommunikationsdienste • Nahezu alle Angebote im Internet Bestandsdaten: ◦ Nur Erhebung, Verarbeitung und Nutzung der Daten Nutzungsdaten: ◦ Löschung, Speicherung und Nutzung 1. Umgang mit personenbezogenen Daten in Gesundheits-Apps Unterscheidung zw. den personenbezogenen Daten • Anmeldung bei einer entsprechenden App • Login-Daten stellen keine Gesundheitsdaten dar •„Normale“ personenbezogene Daten --> Anforderungen des Artikels 6 DSGVO ◦ Rechtsgrundlage - eine Einwilligung • Gesundheitsdaten von Wearables • Sensibel sind diejenigen Daten, welche die Gesundheit einer Person betreffen --> Artikel 9 DSGVO ◦ Ein besonderer Schutz Gesundheitsdaten (DSGVO Definition) • Herzfrequenz, Körpergewicht, Körpergewicht kombiniert mit ... • Nicht mehr Artikel 6 DSGVO, sondern noch Artikel 9 DSGVO • Zentrales Modell der Verarbeitung von Leistungs- und Gesundheitsdaten • Externe Dienstleister • Anonymisierung von Daten • --> schließt die Anwendbarkeit der DSGVO aus • Anonymisierung bei Gesundheitsdaten: schwer umzusetzen • --> Pseudonymisierung von Daten Pseudonymisierung in DSGVO „die Verarbeitung personenbezogener Daten in einer Weise, dass die ohne Hinzuziehung zusätzlicher Informationen nicht mehr einer spezifischen betroffenen Person zugeordnet werden können, sofern diese zusätzlichen Informationen gesondert aufbewahrt werden ...“ 2. • • • Pseudonymisierung als Sicherheitsmassnahme Unternehmen sollten „unter anderem... die Pseudonymisierung & Verschlüsselung personenbezogener Daten“ in Betracht ziehen Wichtiges Instrument Beispiel • „Benutzer ABC12345“ statt „Karl Mustermann“ • Zuordnungstabelle • Zuordnungsinformationen Techniken: Data Masking und Hashing • Data Masking: Daten verfremdet • Sicherheitsunkritische Daten • Strukturell ähnliche aber inauthentische Version der Daten • Für Softwaretests oder Benutzerschulungen 4. Pseudonymized data: Cons 3. Pseudonymized data: ◦ when data has an artificial ID (pseudonym) on it, which, together with a separate mapping table, can be used to link the data back to the individual person Cons: • An ID often isn’t necessary to link data back to an individual • Data may be combined with data from another source, and then allow linking back Example: Robust De-anonymization of Large Sparse Datasets (Narayanan, Shmatikov) De-anonymization attacks against Netflix dataset, which contains anonymous movie ratings of 500,000 subscribers How the date was anonymized: not exactly described by Netflix: ◦ All direct customer info removed; only subset of full data, some ratings deleted The Dataset was claimed vulnerable • Attack link date to IMDB • Matches based on similar ratings or dates in both • Consequences: rich source of user data for researchers 5. Pseudonymisierte Daten • Daten, die verborgen sind, aber bei denen die Möglichkeit besteht, eine Identität herauszufinden, werden als pseudonymisiert klassifiziert • Genauso behandelt wie andere Arten von unmittelbar identifizierbaren personenbezogenen Daten • Daten, die vollständig anonymisiert sind werden vom Datenschutz ausgenommen Anonymisierung • Verarbeitung personenbezogener Daten in einer Weise, dass die nicht mehr einer spezifischen betroffenen Person zugeordnet werden können • Pseudonyme Daten: • besteht eine Zuordnungsmöglichkeit • Anonyme Daten: • für niemanden eine Zuordnungsmöglichkeit ist vorhanden • DSGVO: die Vorgaben sollten nicht für anonyme Daten gelten • Nachweisen, dass es sich um anonyme Daten handelt 6. 3.1 Die deutsche Corona Warn-App • Wie funktioniert die App? • Zwei Schlüssel: • Tagesschlüssel (alle 24h) • Bluetooth-ID (alle 10-15 min) Quelle: selbst erstellte Grafik 3.1 Die deutsche Corona-Warn-App • Personenbezug und Sensitivität: • Anfangs alle Daten anonym → unterliegen nicht der DSGVO • Feststellung des Personenbezugs erst bei Risikoanalyse • Zufallscodes = Pseudonyme • Nutzung der App freiwillig • Transparenz eingeschränkt • Ausnahmeregelungen aus Gründen des öffentlichen Interesses im Bereich der öffentlichen Gesundheit 3.2 Vergleich zu den Corona-Apps aus den USA • Healthy Together (Utah) • Care19 (North Dakota) • Verwendete Technologien mit legalen Herausforderungen: • Location tracking by GPS • Contact tracing by GPS 4. Fazit • Corona Pandemie ist global: Datenschutz von Gesundheitsdaten weltweit interessant • GDPR vs. HIPAA: systems and policies supporting HIPAA are narrower in scope and do not automatically ensure GDPR compliance • Unternehmen müssen geeignete technische & organisatorische Maßnahmen treffen, um personenbezogene Daten zu schützen • Anonymisierung bei Gesundheitsdaten ist schwer umzusetzen --> Pseudonymisierung von Daten • Die beiden sind nützliche Werkzeuge um den Datenschutz zu gewährleisten Bildquellen 1. https://www.e-recht24.de/images/stories/categories/haftunginhalte/haftung4.jpg 2. https://www.enisa.europa.eu/news/enisa-news/enisa-proposes-best-practices-and-techniquesfor-pseudonymisation/@@images/9b0ce06d-d5a8-4607-8ae8-10745939d9b3.png 3. https://media-exp1.licdn.com/dms/image/C4E12AQF_94cOldcZzA/article-cover_imageshrink_423_752/0/1520178096373?e=1619049600&v=beta&t=tLVdaLhSTumUywWyQzioeoGUfX 9VzCu1E2Imsv-_IIc 4. https://protectmydb.com/wp-content/uploads/2015/08/proxy.png 5. https://image.slidesharecdn.com/pydataprivacy-preservingdatasharing180708165524/95/privacy-preserving-data-sharing-pydata-berlin-2018-17638.jpg?cb=1531069239 6. https://www.solarwindsmsp.com/sites/solarwindsmsp/files/blog/2019/06/Data%20anonymizatio nHeader.jpg Literaturquellen (1/3) • R. Eikenberg, „Datenverkehr von Medizin-Apps auswerten,“ Heise , 25 Oktober 2019. [Online]. Available: https://www.heise.de/ct/artikel/Datenverkehr-von-Medizin-Apps-auswerten-4563599.html. [Zugriff am 9 Dezember 2020]. • O. Parmann, „Kapitel 10 - Gesundheits-Apps und Datenschutz,“ in Chancen und Risken von Gesundheits-Apps (CHARISMHA), Braunschweig, Peter L. Reichertz Institut für Medizinische Informatik der TU Braunschweig und der Medizinischen Hochschule Hannover, 2016, pp. 214-227. • L. Bradford, M. Aboy und K. Liddell, „International transfers of health data between the EU and USA: a sectorspecific approach for the USA to ensure an ‘adequate’ level of protection,“ 15 October 2020. [Online]. Available: https://academic.oup.com/jlb/advance-article/doi/10.1093/jlb/lsaa055/5871850. [Zugriff am 9 Dezember 2020]. • F.-S. Frielitz, N. Strom, O. Hiort, A. Katalinic und S. v. Segenbusch, „Die Erstellung eines Datenschutzkonzeptes: eine Anleitung für telemedizinische Versorgungsprojekte,“ Bundesgesundheitsblatt - Gesundheitsforschung Gesundheitsschutz, Bd. 62, pp. 479-485, 14 März 2019. • Osterman Research, „Protecting Data in the Healthcare Industry,“ Juli 2017. [Online]. Available: https://www.ostermanresearch.com/home/white-papers/. [Zugriff am 9 Dezember 2020]. Literaturquellen (2/3) • V. Pawlak und O. Costea, „The U . S . Healthcare Implications of Europe ’ s Stricter Data Privacy Regulations,“ April 2018. [Online]. Available: https://www.cognizant.com/whitepapers/the-us-healthcare-implications-ofeuropes-stricter-data-privacy-regulation-codex3542.pdf. [Zugriff am 9 Dezember 2020]. • S. P. Mulligan, W. C. Freeman und C. D. Linebaugh, „Data Protection Law: An Overview,“ 25 März 2019. [Online]. Available: https://crsreports.congress.gov/product/pdf/R/R45631. [Zugriff am 9 Dezember 2020]. • P. Aichroth, V. Battis, A. Dewes, C. Dibak und et al., „Anonymisierung und Pseudonymisierung von Daten für Projekte des maschinellen Lernens,“ 2020. [Online]. Available: https://www.bitkom.org/sites/default/files/2020-10/201002_lf_anonymisierung-und-pseudonymisierungvon-daten.pdf. [Zugriff am 9 Dezember 2020]. • F. Pankalla und R. Popella, „GDPR / EU-DSGVO: Auswirkungen auf das Testdatenmanagement in Unternehmen,“ [Online]. Available: https://www.sogeti.de/globalassets/germany/download/flyer-undbroschuren/gdpr_auswirkungen_whitepaper_final_druck.pdf. [Zugriff am 9 Dezember 2020]. • D. Koeppe, B. Schütze, L. Treinat und E. Wichterich, „Klinische register und Datenschutz,“ 13 Dezember 2019. [Online]. Available: https://www.ztg-nrw.de/wp-content/uploads/2020/02/datenschutz_klin-register.pdf. [Zugriff am 9 Dezember 2020]. Literaturquellen (3/3) • Delphix Corporation, „Anforderungen der Datenschutz-Grundverordnung für Data Masking,“ März 2016. [Online]. Available: https://www.infopoint-security.de/medien/delphix_wp_dsgvo.pdf. [Zugriff am 9 Dezember 2020]. • M. Bode, D. Kraschewski, M. Pisula, C. Stock, M. Stuhldreier und G. Thüsing, „Datenschutz in Zeiten von Big Data,“ [Online]. Available: https://www.tngtech.com/static/user_upload/TNG_Whitepaper_Datenschutz.pdf. [Zugriff am 9 Dezember 2020]. • S. Holst, B. Schütze und G. Spyra, „Arbeitshilfe zur Pseudonymisierung / Anonymisierung,“ 29 Juni 2018. [Online]. Available: https://www.gesundheitsdatenschutz.org/download/PseudonymisierungAnonymisierung.pdf. [Zugriff am 9 Dezember 2020]. • A. Dix, „Die deutsche Corona Warn-App – ein gelungenes Beispiel für Privacy by Design?,“ Datenschutz und Datensicherheit - DuD, Bd. 44, pp. 779-785, 05 November 2020. • T. Jahel, A. Gerhardus und J. Wienert, „Digitales Contact Tracing: Dilemma zwischen Datenschutz und Public Health Nutzenbewertung,“ Datenschutz Datensuch, Bd. 44, pp. 786-790, 05 November 2020. • L. Du, V. L. Raposo und M. Wang, „COVID-19 Contact Tracing Apps: A Technologic Tower of Babel and the Gap for International Pandemic Control,“ JMIR Mhealth Uhealth, Bd. 8, Nr. 11, 11 November 2020.