Wirtschaftsinformatik

Werbung

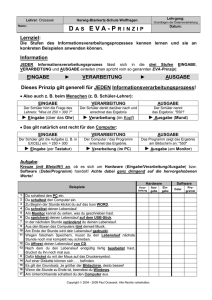

Wirtschaftsinformatik Kurs 3 Projektentwicklung und –Planung Stand: I-2004 Termine Wirtschaftsinformatik III - Matthias Kraner 6.5.04 2 Freitag Freitag Freitag 30.04.2004 11:45 13:15 30.04.2004 13:30 15:00 30.04.2004 15:15 16:45 Freitag Freitag Freitag Freitag Freitag Freitag 07.05.2004 14.05.2004 14.05.2004 21.05.2004 21.05.2004 28.05.2004 13:30 15:00 11:45 13:00 13:15 15:00 11:45 11:45 13:15 13:15 11:45 13:00 Freitag Freitag Freitag Freitag 28.05.2004 04.06.2004 04.06.2004 25.06.2004 13:15 15:00 11:45 13:00 13:15 15:00 11:45 15:00 2,00 Vorlesung Phase 0 - Rückblick, Phase 1 - Ist-Analyse 2,00 Vorlesung Phase 2 - Soll-Konzept 2,00 Vorlesung Softwareprojekte - Kauf und Erstellung, Pflichtenheft, Auftrag 2,00 Vorlesung Softwareanschaffung, Phase 3 - Soll-Konzept 2,00 Vorlesung Phase 3 - Soll-Konzept 2,00 Übung Soll-Konzept & Umsetzung Datenbank 0,00 Vorlesung verlegt 25.6.04 0,00 Vorlesung verlegt 25.6.04 2,00 Übung Phase 4 - Implementierung, Phase 5 - Einführung des betrieblichen Informationssystems; Phase 6 IS 2,00 Übung Nutzung/Betrieb Zusammenfassung 2,00 Übung Klausur 2,00 Vorlesung Klausurnachbereitung 4,00 Übung MS-Project Phase 0 Projektantrag – Vorstudie – Wirtschaftsinformatik 2 - Rückblick Vorgehensweisen Problemstellung Investitionsantrag Vorstudie Projektantrag oder Geschäftsplan Abschluss der Phase 0 beschreibt das Problem, mögliche Lösungen und schafft die Entscheidung für weitere Schritte Wirtschaftsinformatik III - Matthias Kraner 6.5.04 4 Phase 1 Ist-Analyse IST-Aufnahme Projektabgrenzung - Systeme Wirtschaftsinformatik III - Matthias Kraner 6.5.04 6 Systeme in Teilsysteme mit Schnittstellen aufteilen Darstellung der inneren Struktur der Teilsysteme Erstellung eines Aufgabenbaumes IST-Aufnahme Grundlegende Verfahren der IST-Aufnahme Induktive Methode (bottom up) Deduktive Methode (top down) Wirtschaftsinformatik III - Matthias Kraner 6.5.04 7 Detailtiefe kann zu Datenflut irrelevanter Daten führen Teuer Besserer Überblick bei der Datenerfassung Zwischenergebnisse als Entscheidungspunkte Externe Aufnehmer, Kombination verschiedener Erhebungsmethoden gegen Mangelnde Neutralität des Erhebers Mischung deduktives und induktives Verfahren IST-Aufnahme Ziele der IST-Aufnahme Genaue Darstellung des IST-Zustandes Grundlage IST-Analyse Ergebnis ist Beschreibung: der Organisation der Abläufe Wirtschaftsinformatik III - Matthias Kraner der Daten 6.5.04 8 Zergliederung der Gesamtaufgabe Reihenfolge konkreter Arbeitsabläufe Einsatz Geräte und Hilfsmittel Einsatz Personal Ein-/Ausgabedaten Umfang, Häufigkeit Adressat, Empfänger Datentypen und Datenformate Informationsverdichtung IST-Aufnahme Planung der IST-Aufnahme Vorbereitung, Terminabstimmung, Planung Befragung am Arbeitsplatz Formularentwicklung für Befragungsmethoden EDV-Auswertung möglich? Kostenbewertung mit internen Kosten! Betrifft: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 9 Aufnahme Personal Befragte Personen Methoden Ort, Termin Kosten Auswertbarkeit IST-Aufnahme Erhebungstechniken – Methoden der IST-Aufnahme Methoden dienen zur Erfassung des IST-Zustandes Selbstaufschreibung Strichliste (Zählaufgaben, Zyklen) Berichte (Sachkenntnis, Verfälschung) Fragebogen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 10 Aufgabe, Dauer, Hilfsmittel, Probleme, Lösungen Vorbereitung Interview Zeitaufwendige Fragenentwicklung Für große Anzahl Befragter geeignet IST-Aufnahme Erhebungstechniken – Methoden der IST-Aufnahme Interview Konferenzmethode Präsentation und Diskussion Ergebnisstand Anmerkungen und Ergänzungen zu Ergebnissen Protokoll mit gegenseitiger Anerkennung Beobachtung Wirtschaftsinformatik III - Matthias Kraner 2-seitige Kommunikation Frage nach aufgefallenen Fehler und nach Methode der Fehlerbehandlung bei Nutzern Längerer Zeitraum Bei fehlender Sachkenntnis des Analytikers Störung des Arbeitsablaufes wenn möglich vermeiden 6.5.04 11 Verfälschter Tätigkeitsablauf durch Beobachtungseinfluss Hoher Zeitaufwand IST-Aufnahme Erhebungstechniken – Methoden der IST-Aufnahme Inventurmethode Multimoment-Verfahren 6.5.04 12 Mehrfache Stichproben, welche statistisch hochgerechnet werden Feststellung Arbeitsanfall, Engpässe Sichtung Dokumentation Wirtschaftsinformatik III - Matthias Kraner Für zählbare, quantifizierbare Vorgänge Maschinelle Erfassung und Auswertung prüfen Aussagekraft von Stichproben untersuchen Ermittlung repräsentativer Mengen und Zeiträume Analyse von vorgesehenen Verfahren (Handbücher) Analyse von Arbeitsdokumenten zur Findung von Abweichungen und tatsächlicher Abläufe Weitere Erhebungstechnik zur Stichprobenprüfung der tatsächlich durchgeführten Verfahren empfehlenswert. IST-Aufnahme Erhebungstechniken – Methoden der IST-Aufnahme Nutzung der Zertifizierungsdokumente Ergebnisse stellen IST-Zustand dar Achtung: Zertifizierung ist eine periodische Momentaufnahme Prüfen ob Zertifizierungszustand nur periodisch herbeigeführt wird und of Verfahren auch sonst angewandt werden Zusammenfassung Mehrere Methoden möglich zur Erfassung des IST-Zustandes Auswahl nach Aufgabenstellung und Umfeld treffen Auswahl abhängig von Wirtschaftsinformatik III - Matthias Kraner 6.5.04 13 Personen Ziel Aufgabe IST-Aufnahme Dokumentation der IST-Aufnahme Firmenbeschreibung Tätigkeit, Anzahl der Mitarbeiter, Standorte,... Beschreibung der Projektorganisation Darstellung der Beziehung der Projektorganisation zur allgemeinen Organisation Zusammensetzung des Aufnahmeteams Organigramm mit Abgrenzung des Projektes Wirtschaftsinformatik III - Matthias Kraner 14 Blackbox-Modell Darstellung Subsysteme Darstellung Schnittstellen Fokus auf betroffene Verfahren, Abteilungen.... Aufgabendarstellung 6.5.04 Verbindung zu Auftraggeber des Projektes Betroffene Fach-, Organisations- und EDV-Abteilungen Ein- und Ausgaben Quantitäten IST-Aufnahme Dokumentation der IST-Aufnahme Beschreibung des Aufnahmeverfahrens mit Begründung Beschreibung der eingesetzten Aufnahmemethoden mit Begründung Darstellung der Ergebnisse der IST-Aufnahme mit Wirtschaftsinformatik III - Matthias Kraner 6.5.04 15 Aussage zur Arbeitsbelastung, Arbeitsspitzen Liste erkannter Schwachpunkte, Mitarbeiterwünsche, Probleme Aufgabenbaum Mengengerüst (Abläufe, Datentypen – statisch/dynamisch/Bestands-/Stammdaten) Entscheidungstabellen für logische Abhängigkeiten des ISTZustandes (Optimierung ist Aufgabe des Soll-Konzeptes) Datenflussdiagramm nach DIN 66001 (Ablauf, EVA-Prinzip) Verweis auf Protokolle, Erhebungsbögen im Anhang IST-Aufnahme Dokumentation der IST-Aufnahme Kontrolle der IST-Aufnahme Nachweis der Vollständigkeit Nachweis Durchführung Prüfung auf Widersprüchlichkeit Beschreibung der verwendeten Methoden der Kontrolle 6.5.04 16 Darstellung: Ergebnis der Kontrolle und durchgeführter Korrekturen Anhang Wirtschaftsinformatik III - Matthias Kraner Matrixmethode Entscheidungstabellen Prüffragen Sammlung von Belegen und Formularen Aufstellung verwendeter Applikationen inkl. Dokumentation Überblich über Hard- und Software des DV-Bereiches Protokolle, Berichte (Aufnahmeprotokolle des IST-Zustandes) Richtlinien IST-Analyse Aufgabenstellung Rechenmethoden Kennzahlen Zweck Bewertung des IST-Zustandes Empfehlung für Soll-Konzept Wirtschaftsinformatik III - Matthias Kraner 6.5.04 17 Spätere Nutzung zur Überprüfung der Ergebnisse des Sollkonzeptes Vorgaben für Sollkonzept Überprüfung/Vergleich zu Aussage des Investitionsantrages und Projektantrages Qualitative Aussagen Einschränkungen die das Soll-Konzept nicht betrachten soll (Befindlichkeiten des Kunden) Einschränkungen die das Soll-Konzept nicht betrachten muss (offensichtliche Fehler die „eh“ behoben werden) VORSICHT mit Absichtserklärungen, die nicht umgesetzt werden beeinflussen Erfolg des Soll-Konzepts negativ! IST-Analyse Schwachstellenanalyse Bewertung einzelner Systemen mit Schnittstellen Nutzung von Änderungsvorschlägen von Mitarbeitern Untersuchung der Ursachen von Mängel Analyse des Informationsflusses Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Analyse der Kommunikation 18 Berichts-, Formularwesen Verteiler Archive Besprechungen Veröffentlichungen Bekanntmachungen IST-Analyse Schwachstellenanalyse Analyse der Personalpolitik Wichtig für Changemanagement + Motivation Wichtig für Durchsetzung von Änderungen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 19 Führungsstile Betriebsklima Aufstiegschancen Teamfähigkeit Schulung Untersuchung des Organisationsschemas Durchdringungstiefe und Vollständigkeit der Regelungen Grad der Improvisation Klarheit der Verantwortlichkeiten und Befugnisse NICHT BEI ERWEITERUNG DER EDV-ANBINDUNG DURCHFÜHREN! IST-Analyse Schwachstellenanalyse Aufgaben- und Zielhierarchie Wirtschaftsinformatik III - Matthias Kraner 6.5.04 20 Ermittlung Ziel und Zweck von Arbeitsabläufen Einigkeit der Betroffenen über Ziele und Prioritäten IST-Analyse Daten- und Informationsanalyse Erstellung Katalog für alle Systeme Erstellung Katalog für alle Belege, Formulare, Systeme Datenflusspläne auf Listen und Dateien Benennung Datenquellen Regelung Begriffe Analyse des Datenflusses auf Wirtschaftsinformatik III - Matthias Kraner 6.5.04 21 Zusammenfassungen Übergaben Verteilungen Ähnlichkeiten IST-Analyse Daten- und Informationsanalyse INPUT-OUTPUT-Modell Für jeden Aufgabenbereich (5x Warum?) Aufgabe Eingabedaten Verarbeitung Ausgabedaten Inhalt: Wer: Inhalt: Absender: Bearbeitungszeit: Empfänger: Verwendungszweck: Beschreibung Verwendungszweck: Übertragungsweg: (EDV, Post, Kurier...) Übertragungsweg Datenform: (Text, Tabelle, Zeichnung...) Form Menge: (Anzahl, Seiten, Byte) Menge 6.5.04 Häufigkeit, Periodizität: (tägl., monatl., ....) Häufigkeit, Periodizität: 22 Weitere Angaben: Weitere Angaben: Wirtschaftsinformatik III - Matthias Kraner IST-Analyse Analysetechniken Problemkreisanalyse Identifizierung von Ursachen von Problemen durch Vergleich mit ähnlichen Bereichen Leitfragen: Prüfung auf: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 23 Wo existiert Problem noch? Wo existiert Problem nicht? Überlastungen (periodisch, vereinzelt?) Sachkenntnis (ausreichend?) Anweisung (klar/unklar) Vorgehensweise (improvisiert, geregelt) IST-Analyse Analysetechniken Funktionsanalyse Beschreibt die Erledigung einer Aufgabe Untersucht alle Einflussgrößen für automatische Bearbeitung Untersuchungsgegenstand Wirtschaftsinformatik III - Matthias Kraner 6.5.04 24 Anlass Zeit initiiert Ereignis initiiert Benutzer initieert Eingabe Welche Daten? Woher? Verarbeitung (Aufgabe/Tätigkeit) Was? Ablaufbeschreibung, Verarbeitungsregeln (wie)? Ausgabe Welche Daten? Wohin? IST-Analyse Analysetechniken Funktionsanalyse Auslöser/Anlass (wann?wer?) Eingabe (welche? Woher?) Wirtschaftsinformatik III - Matthias Kraner 6.5.04 25 Aufgabe/Tätigkeit (was?) Ablaufbeschreibung Verarbeitungsregeln (wie?) Ausgabe (welche? Wohin?) IST-Analyse Analysetechniken Mengenanalyse Wirtschaftsinformatik III - Matthias Kraner 6.5.04 26 Mengen- und Zeitangaben miteinander verrechnen Untersuchung von Zahlenmaterial auf Widersprüche und Unstimmigkeiten Berechnung von Potentialen und Überlastungen Beeinflusst Organisationsfragen grundlegend IST-Analyse Analysetechniken Entscheidungsanalyse Prüfung der Grundlage von Entscheidungen auf Methode: Matrizentechnik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 27 Eindeutigkeit Programmierbarkeit Zur Problemfindung und Ursachenfindung Begriffskategorien werden in einer Tabelle in Beziehung gesetzt Doppeltätigkeit oder Wiederspruch, falls mehrere zutreffende Zustände in einer Zeile Unvollständige Information oder nicht Bestandteil des Systems oder Falschorganisation falls kein Zustand in einer Zeile Beispiel IST-Analyse Analysetechniken Entscheidungsanalyse – Beispiel Matrizent. Tätigkeiten Personen 1 2 3 4 A B C D Wirtschaftsinformatik III - Matthias Kraner 6.5.04 28 Tätigkeit B wird von 2 Personen bearbeitet: • Organisationsproblem? • Erfassungsfehler? Tätigkeit C wird von keiner Personen bearbeitet: • bleibt Aufgabe unerledigt? • Erfassungsfehler? • Tätigkeit Bestandteil des Systems? • Wer könnte Tätigkeit außerhalb des Systems abarbeiten? IST-Analyse Analysetechniken Analyse der Durchlaufzeiten Aussagen: Wirtschaftsinformatik III - Matthias Kraner Methode: Zeitdiagramme 6.5.04 29 Erhöhung der Performance durch Automatisierung? Erhöhung der Performance durch geänderten Ablauf? Abhängigkeiten von externen Zeitabläufen Identifizierung von: Deadlocks, Bottlenecks, critical paths Tätigkeiten eines Ablaufes werden in ein Zeitdiagramm eingetragen Synchronisationspunkte und externe Zeitabhängigkeiten werden eingetragen IST-Analyse Ergebnisse der Analyse Wiederholung oder Nachbesserung der ISTAufnahme bei Widersprüchen Ursachen Identifizierung für Probleme Aussage: Sind Ursachen änderbar? Realisierbarkeit und Sinn von Wirtschaftsinformatik III - Matthias Kraner 6.5.04 30 Verbesserungsvorschlägen Wünschen Empfehlung an SOLL-Konzept Wirtschaftsinformatik III - Matthias Kraner 6.5.04 31 Phase 2 Fachliches Soll – Konzept Fachliches Soll-Konzept - Inhalt Bereinigung der Schwachstellen Entwurfsmethoden Datenschutz Grundlegende Entscheidungen 33 Erstellung Datenkatalog Soll-Mengengerüst Datenausgabe Eingabedaten, Datenerfassung, Datenbeschaffung Datenklassifikation Datenbestandspflege, Reorganisation Schlüsselsysteme Festlegen von Testdaten Soll-Konzept Datenschutzanforderungen 6.5.04 Erstellung Aufgabenkatalog Aufgabenbaum Aufteilung: DV/manuell Beschreibung der Daten Wirtschaftsinformatik III - Matthias Kraner Black-Box-Methode HIPO-Methode/Tree Datenflussplan Festlegung der Aufgaben Ziele Kriterien für die Anforderungen Spezifizieren der fachlichen Anforderungen Realisierung der Anforderungen Bezug der Programme Fachliches Soll-Konzept Bereinigung der Schwachstellen Ziele Wirtschaftsinformatik III - Matthias Kraner Überprüfung der Ergebnisse der IST-Analyse Beachtung der Möglichkeiten der EDV Begrenzung von Verbesserungen auf Projektvorhaben andere Verbesserungen = separates Angebot = separates Projekt Projektvorgaben und Ziele 6.5.04 34 Konkretisieren Präzisieren Modifizieren Erweitern, reduzieren Fachliches Soll-Konzept Bereinigung der Schwachstellen Ziele Alternativvorschläge zu Aufgabenstellung der IST-Analyse Bewertung Nutzen Bewertung Wirtschaftlichkeit Bewertung Vor-und Nachteile Untersuchung der Realisierbarkeit Entscheidung Maßnahmen zur Bereinigung der Schwachstellen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 35 Beeinflussung Aufbauorganisation und Ablauforganisation bei Änderung der Organisation mit Entwurf neuer DV-Verfahren Anpassung vorhandener DV-Verfahren Unterteilung in DV und manuelle Maßnahmen Prüfung auf Umsetzbarkeit im Unternehmen Durchsetzbarkeit Unterstützung Unternehmensleitung Unternehmensdeckung der Maßnahmen Fachliches Soll-Konzept Bereinigung der Schwachstellen Erarbeiten der Kriterien für die Anforderungen Projektvorgaben Wirtschaftlichkeit Ziele und Aufgaben der IST-Analyse Qualitätsdefinition Wirtschaftsinformatik III - Matthias Kraner Gesetzliche Auflagen 6.5.04 36 Rationalisierung Senkung der Verarbeitungszeiten Aktualität der Daten und Informationen Arbeitskontinuität Datenschutz Arbeitsschutz Integration in Unternehmen Fachliches Soll-Konzept Bereinigung der Schwachstellen Erstellung Anforderungskatalog Übernahme Kriterien der Anforderungen Planung der Programmierung Organisation der manuellen Tätigkeiten Spezifizieren der fachlichen Anforderungen Aufgabenperspektive Wirtschaftsinformatik III - Matthias Kraner 6.5.04 37 Leitfragen Notwendige Aufgaben zur Erreichung der Ziele? Neue Strukturierung oder Zusammenfassung der Aufgaben? Unterteilung in EDV und manuelle Aufgaben? Soll-Aufgabenkatalog aus Aufgabenkatalog der IST-Analyse Soll-Aufgabenbaum aus Aufgabenbaum der IST-Analyse Zusammenstellung der Änderung zwischen Soll-Konzept und IST-Analyse Fachliches Soll-Konzept Bereinigung der Schwachstellen Spezifizieren der fachlichen Anforderungen Datenperspektive Wirtschaftsinformatik III - Matthias Kraner 6.5.04 38 Leitfragen: Welche Ausgaben werden benötigt? Form und Kombination der Ausgabedaten? Erforderliche Eingaben? Aufgabe (Verarbeitung) für Datenausgabe? Erstellung Datenkatalog Datenflussdiagramm Black-box für jeden Ast des Aufgabenbaum HIPO-TREE (Black-Boxen werden beschrieben) Fachliches Soll-Konzept Entwurfsmethoden Black-Box-Methode Wirtschaftsinformatik III - Matthias Kraner 6.5.04 39 Dateneingabe und Datenausgabe werden beschrieben Verarbeitung bleibt undefiniert (Black-Box), da Aufgabe der Realisierung Black-Box kann unterteilt werden in neue Einund Ausgaben mit einer neuen Black-Box Eingabe: - .... - .... - .... Verarbeitung Ausgabe: - .... - .... - .... Fachliches Soll-Konzept Entwurfsmethoden HIPO-Methode/Tree Hierarchical Input Process Output Gesamtaufgabe lässt sich hierarchisch darstellen Verwendet: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 40 Übersichtsdiagramme Detaildiagramme Kennzeichnung der Detaildiagramme zu zugehörigen Übersichtsdiagrammen durch hierarchische Nummerierung Beispiel: Fachliches Soll-Konzept Entwurfsmethoden HIPO-Methode/Tree - Beispiel: Schema: 1. <Aufgabe> Eingabe Input Verarbeitung Process Ausgabe Output <Eingabedaten aus black-boxMethode> 1.1 <Verarbeitungsschrittbezeichnung> <Ausgabedaten aus black-boxMethode> 1.2 <Verarbeitungsschrittbezeichnung> 1.3 <Verarbeitungsschrittbezeichnung> Schema: 1.1 <Verarbeitungsschrittbezeichnung> Wirtschaftsinformatik III - Matthias Kraner 6.5.04 41 Eingabe Input Verarbeitung Process Ausgabe Output <Eingabedaten aus black-boxMethode> 1.1.1 <Verarbeitungsschrittbezeichnung> <Ausgabedaten aus black-boxMethode> 1.1.2 <Verarbeitungsschrittbezeichnung> 1.1.3 <Beschreibung Anweisungen> Fachliches Soll-Konzept Entwurfsmethoden Datenflussplan Darstellung der Datenträger Darstellung Fluss der Daten Keine Darstellung der Daten Beispielsymbole Prozess Wirtschaftsinformatik III - Matthias Kraner 6.5.04 42 Alternativer Prozess Seque ntieller Datent räger Dokument Anzeige Manuelle Eingabe Darstellung des Datenflusses Gespeicherte Daten Magnetplatt enspeicher Speiche r mit direkte m Zugriff Manuelle Verarbeitung Fachliches Soll-Konzept Festlegung der Aufgaben Wirtschaftsinformatik III - Matthias Kraner 6.5.04 43 Erstellung Aufgabenkatalog Aufgabenbaum Aufteilung: DV/manuell Fachliches Soll-Konzept Festlegung der Aufgaben Erstellung Aufgabenkatalog Liste aller Tätigkeiten und Aufgaben für ein System Aufgabenbaum Wirtschaftsinformatik III - Matthias Kraner Graphische Gliederung von logisch oder verarbeitungstechnisch zusammengehörenden Aufgaben Spätere Nutzung zur Erstellung eines ProgrammOrganisations-Planes (Phase: DV-Konzept) Aufteilung: DV/manuell Entscheidungsgrundlage 6.5.04 44 Vom Nutzer oder Prozess Erweitert um DV-Anforderungen Wirtschaftlichkeit Sicherheit Personalverpflichtungen Fachliches Soll-Konzept Beschreibung der Daten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 45 Erstellung Datenkatalog Soll-Mengengerüst Datenausgabe Eingabedaten, Datenerfassung, Datenbeschaffung Datenklassifikation Datenbestandspflege, Reorganisation Schlüsselsysteme Festlegen von Testdaten Fachliches Soll-Konzept Beschreibung der Daten Erstellung Datenkatalog Fachlicher Begriff Wirtschaftsinformatik III - Matthias Kraner 6.5.04 46 Liste mit Bezeichnungen, Datentypen, Ein- und Ausgabeformate, optionale und Mussdaten DV-Bezeichnung Optional/ muss Ein-/Ausgabe Domain/ Datentyp Länge Wertebereich Anzahl Beispiel Fachliches Soll-Konzept Beschreibung der Daten Soll-Mengengerüst Wirtschaftsinformatik III - Matthias Kraner 6.5.04 47 Datenveränderungen je Zeiteinheit Lebensdauer Archivierungsdauer Archivierungszeitpunkt Datenvolumen Datenzugriffe je Zeiteinheit (Nutzer und Applikationen) Fachliches Soll-Konzept Beschreibung der Daten Datenausgabe – Bestimmung für alle Daten Ausgabemedium Wirtschaftsinformatik III - Matthias Kraner 6.5.04 48 Bildschirm Drucker Formulare, ... Ausgabeort Ausgabehäufigkeit und Ausgabereihenfolge Ausgabekosten Ausgabeursache (Personenanforderung, automatisiert) Fachliches Soll-Konzept Beschreibung der Daten Eingabedaten, Datenerfassung, Datenbeschaffung Eingabedaten Datenerfassung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 49 Ermittlung aus gewünschten Ausgabedaten Können berechnet werden aus anderen Daten Müssen erfasst werden Art der Erfassung Datenprüfung Urbeleg als Erfassungsbeleg? Maschinenlesbare Belege? Schon gespeichert? Erfassungsgeräte Sind daten von gespeicherten Daten errechnet werden? Bestimmung der Daten Ursprung Verwendungszweck Inhalt Datenumfang Periodizität Fachliches Soll-Konzept Beschreibung der Daten Datenklassifikation Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Stammdaten: zur Identifikation, seltene Änderung Änderungsdaten: lösen gelegentlich Änderung von Stammdaten aus Bewegungsdaten: entstehen durch betriebliche Prozesse und ändern Bestandsdaten. Hohe Dynamik Bestandsdaten: Beschreiben eine Bestand von Entitäten, werden häufig geändert Abwicklungsorientierte, variable Daten Verarbeitungsprozess Zustandsorientierte, feste Daten Dateien/Datenbestand 50 Änderungsdaten Bewegungsdaten Stammdaten Bestandsdaten Fachliches Soll-Konzept Beschreibung der Daten Datenbestandspflege, Reorganisation Wirtschaftsinformatik III - Matthias Kraner 6.5.04 51 Zusätzliche Programme für Änderungsdienst und Reorganisation Stamm- und Kundendaten nicht löschen das Auswertungen damit verbunden Archivierung der Daten für Zugriffsgeschwindigkeit und wegen gesetzlicher Anforderungen Logische Löschung als Vorstufe zur Archivierung Physische Löschung als Ergebnis der Reorganisation z.b. abhängig von gesetzlichen Aufbewahrungszeiten Fachliches Soll-Konzept Beschreibung der Daten Schlüsselsysteme Wirtschaftsinformatik III - Matthias Kraner 6.5.04 52 Beeinflusst Datenzugriff Beeinflusst Bedienbarkeit Im folgenden Schlüsselarten und Festlegungen Einschub: Schlüssel Anfang Schlüssel Identifikation, Klassifikation, Information, parallel, Verbund, primär, sekundär, suchen, sortieren, sprechend Schlüssel Typen von Schlüsseln Datenschlüssel Identifikationsschlüssel 6.5.04 55 Eindeutige Datensatzidentifizierung Nicht sprechend Klassifikationsschlüssel Wirtschaftsinformatik III - Matthias Kraner Kombination von Datenelementen Datensatzidentifizierung Nicht eindeutig sprechend Sprechender Schlüssel – informierender Schlüssel Information über im Datensatz beschriebense Objekt Schlüssel Typen von Schlüsseln Verbundschlüssel Parallelschlüssel 6.5.04 56 Identifizierender Teil + klassifizierender Teil Primärschlüssel Wirtschaftsinformatik III - Matthias Kraner Klassifizierender Teil + identifizierender Teil Hauptschlüssel Hauptordnungskriterium Eindeutige Identifikation Sekundärschlüssel Nebenschlüssel Kombination von Datenelementen mit Zugriff auf Datensatz Schlüssel Typen von Schlüsseln Suchschlüssel Sortierschlüssel Wirtschaftsinformatik III - Matthias Kraner 6.5.04 57 Charakterisiert alle gesuchten Datensätze Optional mehrdeutig Beschreibt physische Reihenfolge der Datensätze in Datei Schlüssel Anforderung an Schlüssel Wirtschaftsinformatik III - Matthias Kraner 6.5.04 58 Eindeutigkeit Vollständigkeit (jedes Objekt) Ausreichende Anzahl Flexibilität gegen Änderungen Wiederverwendbarkeit Schlüssel Schlüsselmanagement schon bei Entwurf Anzahl: Schlüsselrecycling 6.5.04 59 Sicherung, Archivierung alter Datenbestände Eindeutigkeit Schlüsselarchitektur Wirtschaftsinformatik III - Matthias Kraner Startobjekte Objektlebenszeit Schlüsselrecycling Änderung von Objekten über Lebensdauer einer Datenbank Kompaktheit vs. Information und Fehlererkennung, Fehlerkorrektur (sprechender Schlüssel) Informationsbedarf Fehlererkennung Fehlerkorrektur Schlüsselverhalten bei DB-Wartung, neuer Version.... Einschub: Schlüssel Ende Fachliches Soll-Konzept Beschreibung der Daten Festlegen von Testdaten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 61 Zur Prüfung während der Erstellung des EDVSystems Zur abschließenden Prüfung des Systems auf Konformität zum Soll-Konzept und zur Gewährleistung der Nutzbarkeit Testverfahren später Fachliches Soll-Konzept Datenschutzanforderungen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 62 Datenschutz Fachliches Soll-Konzept Datenschutzanforderungen Datenschutz Schutz personenbezogener Daten vor Missbrauch bei Speicherung, Übertragung, Veränderung und Löschung Schutz firmenbezogener Daten vor unsachgemäßer Verwendung Einhaltung von Informationspflichten 6.5.04 63 Finanzamt Öffentliche Einrichtungen etc. Datensicherung Wirtschaftsinformatik III - Matthias Kraner Spionage Urheberrechtsverletzung Verlust, Wiederherstellung Zugriffsberechtigungen (Raum, Computer, Applikation) Versorgungssicherheit (Strom, Medien, Kühlung, Redundanz) Datenschutzbeauftragter zur Gewährleistung eines ordnungsgemäßen Betriebes Fachliches Soll-Konzept Soll-Konzept Grundlegende Entscheidungen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 64 Realisierung der Anforderungen Bezug der Programme Fachliches Soll-Konzept Soll-Konzept Zusammenfassung der Ergebnisse Darstellung der Änderungen zu Investitionsantrag, Projektantrag, Vorstudie und IST-Analyse Aktualisierung der Kosten und der Wirtschaftlichkeitsrechnung Vorüberlegung über Softwarebeschaffung (individuell erstellte Software, Standardsoftware, anzupassende Standardsoftware) Anpassung des Projektplanes Wirtschaftsinformatik III - Matthias Kraner Empfehlungen 6.5.04 Arbeitspakete Zuständigkeiten Zeitabläufe Weiteres Vorgehen: 65 Untersuchung: Softwarekauf oder Softwareerstellung Beauftragung zur Erstellung Pflichtenheft Wirtschaftsinformatik III - Matthias Kraner 6.5.04 66 Übung Übung 1: Konzept Aufgabenstellung ist gegeben: Aufgabe: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 68 Erstellung der Weihnachtskarten mit EDV INPUT-Output Modell Funktionsanalyse Übung 2: Konzept Aufgabenstellung ist gegeben: Aufgabe: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 69 Erstellung der Weihnachtskarten mit EDV Erstellung Aufgabenbaum, Aufgabenliste, Aufgabenblatt Anwendung Black-Box Methode Anwendung HIPO-Mehtode Aufgabenbaum 1 Wk erstellen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 70 1.1 Text entwickeln 2.1 Formular Eingabe 1.2 Layout 2.2 Adr.elemente 1.3 WK aussuchen 2.3 Adr.auswahl 1.4 Berichtausdruck 2.4 Adr.struktur (priv/gesch) 1.5 B. adressieren 2.5 Briefu. kaufen 3.2 Adr. eingabe 1.6 B. frankieren FALSCH 1.7 B. versenden Aufgabenliste Nr 1 1.1 1.2 1.3 1.4 1.5 1.6 1.7 Wirtschaftsinformatik III - Matthias Kraner 2.1 2.2 2.3 2.4 2.5 6.5.04 3.2 71 Aufgaben Weihnachtskarten Prozess 1 Text entwickeln Layout WK aussuchen Briefausdruck Brief adressieren Brief frankieren Brief versenden Prozess 2 Formulareingabe Adresselemente Adressauswahl Adresstruktur Briefumschläge kaufen Prozess 3 Adressen eingeben Bearbeiter Dauer Huber Müller 8 Fritz 1 Müller 2 Müller 1 Meier 1 Meier 1 Meier 1 Meier 1 Fritz 8 Fritz 3 Fritz 2 Huber 1 Fritz 1 Meier 1 Meier 4 Meier 4 Aufgabenblatt Aufgabe Aufgabenüberschrift Bearbeiter Dauer Aufgabenbeschreibung Vorgänger Nachfolger Kosten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 72 1.1 Text entwickeln Fritz 1 Text auf der Grusskarte erstellen und mit Geschäftsleitung abstimmen 1 1.2 200 € Black – Box – Methode Wirtschaftsinformatik III - Matthias Kraner 6.5.04 73 Übung 3: Datenbeschreibung Aufgabenstellung ist gegeben: Aufgabe Wirtschaftsinformatik III - Matthias Kraner 6.5.04 74 Erstellung der Weihnachtskarten mit EDV Anwendung DFD Erstellung des Datenkataloges Soll-Mengengerüst Ausgabedaten Eingabedaten Datenklassifikation Schlüssel Wirtschaftsinformatik III - Matthias Kraner 6.5.04 75 Softwareprojekte Kauf und Erstellung Softwarekauf, Softwareerstellung Maschinenunabhängige Softwaresuche Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Beratungsauftrag Maschinenabhängige Software Massenartikel der Softwarebranche Überlegungen zur Einbindung von Standardsoftware Programmiersprachen auswählen Konzept der Hardwarekonfiguration 77 Vergleichende Studien Branchenvergleich Größenvergleich Messebesuche und Anbietertouren Technik: System Ergonomie Erwerb von Hardware Softwarekauf, Softwareerstellung Maschinenunabhängige Softwaresuche Informationen Messebesuche und Anbietertouren Wirtschaftsinformatik III - Matthias Kraner 6.5.04 78 Fachliche Analyse der angebotenen Leistung Identifikation des Fertigstellungsgrades des Entwicklungsunternehmens Notenspiegel (Vergleich der Produkte) für Ergebnisse Veröffentlichungen (Zeitschriften etc.) Berater für Ausschreibung und Angebotsprüfung einschalten Softwarekauf, Softwareerstellung Maschinenunabhängige Softwaresuche Vergleichsmethoden Vergleichende Studien Branchenvergleich Wirtschaftsinformatik III - Matthias Kraner 6.5.04 79 Bereits eingesetzte Lösungen suchen und vergleichen Informationsrecherche über geeignete Produkte Messe, Fachliteratur, Internet, Berater Vergleich zu fachlichem Sollkonzept Fachliches Konzept auf Branchenzuordnung prüfen Je nach Ausrichtung der Branche existiert eine unterschiedliche ITAusprägung Interessante Merkmale zusammenstellen Größenvergleich Vergleichbarkeit von Software auf Grund der Größe der Zielgruppe der Skalierbarkeit der Software (Nutzeranzahl – Performance) Softwarekauf, Softwareerstellung Beratungsauftrag Berater Analyse vorhandener Software Identifikation von Schwachstellen Gutachten mit Wirtschaftsinformatik III - Matthias Kraner 6.5.04 80 Produktvergleich Empfehlung Befragung Softwarehersteller auf Basis Sollkonzept Softwarekauf, Softwareerstellung Maschinenabhängige Software Festlegung auf spezielle Hardware und damit auf Softwarepakete für die Hardware, da Wirtschaftsinformatik III - Matthias Kraner 6.5.04 81 Spezialsoftware wegen Performance auf Hardware abgestimmt sein kann für bestimmte Branchenlösungen, spezielle Software nur auf spezieller Hardware existiert Software-Hersteller für Branchen und Nischenprodukte nur für bestimmte Hardwareumgebungen produzieren Da Hardware-Vertrieb z.T. mit Branchenfokus ( Branchensoftware) Damit ist Auswahl an Standardanwendungen auf die eingesetzte Hardware beschränkt Softwarekauf, Softwareerstellung Massenartikel der Softwarebranche Wirtschaftsinformatik III - Matthias Kraner 6.5.04 82 Durch hohe Stückzahl günstig Decken jeweils nur Teil des Sollkonzeptes ab Integrationsleistung und Anpassungen im Sinne des Sollkonzeptes überschreiten Kosten des Standardproduktes. Als Massenartikel häufig plattformübergreifend Softwarekauf, Softwareerstellung Überlegungen zur Einbindung von Standardsoftware Wirtschaftsinformatik III - Matthias Kraner 6.5.04 83 Hoher Kostenansatz von Individualsoftware (Anpassung) beachten Wirtschaftlichkeit der Integration prüfen (Anwendereffizienz) Schnittstellenproblematik zwischen Applikationen beachten Softwarekauf, Softwareerstellung Programmiersprachen auswählen Compiler: Interpreter: 6.5.04 84 Übersetzt den Programmcode in Maschinensprache während der Programmlaufzeit Verwendungsziel beachten Wirtschaftsinformatik III - Matthias Kraner Übersetzung der Programmanweisung in Maschinensprache Kompilierte Dateien müssen „gelinked“ werden Kaufmännische Lösung sind I/O-lastig Technische Lösungen sind rechenintensiv Tools beachten (Generatoren, Programmlösungen) Unterscheidung rechenintensive datenintensive Aufgaben Softwarekauf, Softwareerstellung Konzept der Hardwarekonfiguration Detailplanung Hardware beeinflusst durch Softwareauswahl Bereits vorhandene Konfigurationen, Verträge,... Arbeitsplatzkonfigurationen nach Anforderungen nach Aufgaben gruppieren Wirtschaftsinformatik III - Matthias Kraner 85 Wartungs-, Betreuungskosten Ergonomie fordert erweiterte Anforderungen an Arbeitsplatzumfeld Erwerbsmodell 6.5.04 Speicher Rechenleistung Vernetzungsqualität Betriebssystem Kauf Leasing Miete Wartungsvertrag Wirtschaftsinformatik III - Matthias Kraner 6.5.04 86 Softwareprojekte Pflichtenheft und Software-Auftrag Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 88 Pflichtenheft Software-Auftrag Wartungsvertrag Pflichtenheft Sollkonzept DV (siehe unten) Pflichtenheft Wirtschaftsinformatik III - Matthias Kraner 6.5.04 89 Spezifikation der Technik Vertragsbestandteil Ergebnis des Sollkonzeptes Detaillierte Beschreibung der Aufgabenstellung Keine Normen aber Anregungen oder Methoden (siehe Informatik 3) Pflichtenheft Inhaltliche Anregungen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 90 Anmerkungen: Hinweis auf Vertraulichkeit, Termine, Ansprechpartner, Verbesserungsvorschläge Vorstellung der Firma: Branche, Zweck, Standort, Größe (Umsatz, Mitarbeiterzahl, ...) Beschreibung Organisation (Organigramm, Ablauforganisation mit Flussdiagrammen oder HIPO-Tree) Angabe der Zielsetzung (Übergeordnetes Ziel) Beschreibung der gewünschten Funktionen (Gestaltung, Abläufe,...) Pflichtenheft Inhaltliche Anregungen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 91 Ablauffestlegung (Grob-, Feinkonzept – Feinkonzept durch Auftragnehmer?) Beschreibung Hardwarekonfiguration Allgemeine Anforderungen (innerbetriebliche Festlegungen) Modalitäten (Test, Abnahme, Bezahlung,..) Terminplan mit Meilensteinen und Checkpoints Vertragsinhalte Wirtschaftsinformatik III - Matthias Kraner 6.5.04 92 Vertragsgegenstand Lieferung, Teillieferung Funktionsbeschreibung Funktionstest, Abnahme Integrationstest, Kundentest Übergabeform, Datum Gewährleistung Kaufpreis, Wartungsaufwand Terminplan Schutzrechte Dritter Einweisungsumfang Programmierumgebung Software-Auftrag Werksvertragsrecht Herstellung mängelfrei und termingerecht Werkunternehmer = Auftragnehmer Auftragnehmer ist beratungspflichtig Besondere Hinweispflicht für Auftragnehmer auf Unstimmigkeiten oder auf bessere Lösungen Zahlungsfälligkeit nach erfolgreicher Funktionsprüfung nicht bei Übergabe Wirtschaftsinformatik III - Matthias Kraner 6.5.04 93 Abschlagszahlung nach Erfüllung von Checkpoints Zahlungsplan Gewährleistungsfrist Nachbesserungsregelung Urheberrechtregelung Software-Auftrag Werksvertragsrecht Urheberrechtregelung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 94 Schutzfähigkeit der Software – NUR LIZENZ, kein KAUF! Regelung Nutzung Regelung der Nutzungsübertragung Regelung von Quellcode bei erstellter Software Regelung Dokumentation Festlegung des Zeitlohnes Festlegung Liefertermin Wartungsvertrag Wirtschaftsinformatik III - Matthias Kraner 6.5.04 95 Fehlerbehebung nach Ablauf der Gewährleistungspflicht Ergänzung, Optimierung, Änderung Kundenberatung, -betreuung (Helpdesk) Wartungskosten (Fahrtkosten, Spesen, Materialkosten, Zuschläge) Antwortzeiten bei Fehler Beginn Ablauf der Gewährleistung eindeutig terminieren Regelung für Wartung während der Gewährleistungszeit Ende festlegen mit Übergangsfristen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 96 Phase 3 DV – Soll-Konzept Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 98 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 99 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Allgemein Stufenweises Vorgehen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 100 Grobkonzept Entscheidung, Finanzierung Feinkonzept Feinkonzept kann ausgeschrieben werden Feinkonzept ist Implementierungsnahe. Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 101 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Qualitätsmerkmale Funktionsumfang genau definieren Zuverlässigkeit = Robustheit = 6.5.04 102 Abfangen von Bedienfehlern Restfehlergehalt = Wirtschaftsinformatik III - Matthias Kraner Funktionen führen sicher zu erwarteten Ergebnissen nur bei seltenen Routinen Benutzerfreundlichkeit = leichte Bedienung, Hilfe, aussagekräftige Fehlermeldungen Qualitätsmerkmale Effizienz = Performance = 6.5.04 103 leichte Fehlerkorrektur, Konfigurierbarkeit Portabilität = Wirtschaftsinformatik III - Matthias Kraner Zeitverhalten (Antwort-, Laufzeit-, ...) Pflegbarkeit = wenig Speicher, wenig aber oft genutzte Module Unabhängigkeit von Betriebssystemen und Hardware Übertragbarkeit auf verschiedene HW, BS Skalierbarkeit = Datenmengen, Nutzeranzahlen, Rechnerausbaugrößen Qualitätsmerkmale Wiederverwendbarkeit = Grafischer Eindruck 6.5.04 104 Einhalten anerkannter Aufteilungsregeln Klare Menüstruktur Qualitätssicherung Wirtschaftsinformatik III - Matthias Kraner Verwendbar für andere aber ähnliche Aufgabenstellungen Qualitätsplanung (Zieldefinition) Qualitätslenkung (Maßnahmen zur Zielerreichung) Qualitätsprüfung Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 105 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Prinzipien und Methoden der Softwareentwicklung Prinzipien Methoden Prinzipien sind Grundsätze Methoden beruhen auf Grundsätzen Prinzipien: Wirtschaftsinformatik III - Matthias Kraner Methoden = Planmäßige angewandte Vorgehensweisen zur Zielerreichung 6.5.04 106 Abstraktion, Modellbildung, Formalisierung Strukturierung, Schnittstellenbildung Hierarchisierung Standardisierung Top-Down-Methode (Problemlösung) Bottom Up (bei Standardroutinen, induktives Verfahren) Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 107 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Datenstrukturen Speicherungsverfahren Sequentielle Speicherung Index – sequentielle Speicherung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 108 Band Nacheinander abgespeichert Einfügen = Umsortieren der Daten = Aufwand Wahlfreier Zugriff auf Dateien (random access) Indextabellen mit Hauptordnungsbegriff (= Schlüssel) Datenstrukturen Entwurf von Dateien Datenstrukturen aus beliebigen Verfahren Datenfelder aus Zeichen Datensätze aus Daten Datenbank aus mehreren Dateien Redundanz Inkonsistenz Wirtschaftsinformatik III - Matthias Kraner 6.5.04 109 Doppelte Daten Update Schwierigkeit Verfahren nach Codd zur systematischen Erarbeitung und Verwaltung von Dateien. 7.5.04 Wirtschaftsinformatik III - Matthias Kraner 6.5.04 110 Datenstrukturen Verfahren nach Codd (relationale Datenverwaltung siehe Informatik 3) Normalisierung = Wirtschaftsinformatik III - Matthias Kraner 6.5.04 111 Entitäten Schlüssel Beziehungen Attribute Kardinalität Optimierung der Daten Auflösung von Abhängigkeiten zwischen Daten Minimierung vom Programmierarbeit Verfahren: 1.-5. Normalform. In der Praxis Umsetzung häufig nur 1.-3. Normalform Modellierung: E/R-Diagramme Datenstrukturen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 112 1. Normalform = keine Mehrfachattribute 2. Normalform = 1. Normalform und jedes Attribut ist voll funktional abhängig vom Schlüssel 3. Normalform = 2. NF erfüllt und kein Attribut ist vom Primärschlüssel transitiv abhängig Wirtschaftsinformatik III - Matthias Kraner 6.5.04 113 Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 114 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Dokumentation und Dateiorganisation Dateibeschreibung Formular mit folgenden Feldern: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 115 Bearbeiter Dateiname Organisationsform: sequentiell, index-sequentiell, wahl-frei Mögliche Zugriffsform (s, i-s, random) Lfd. Nr, Name, Typ, Länge für jedes Feld Schlüsselfelder Datensatzlänge Gruppenbildung für Daten Datum, Version Datenherkunft Dokumentation und Dateiorganisation Dokumentation von Daten Datensatzstruktur: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 116 Bezeichnung von Datei und Satz Datensatz-Struktur Organisationsform Satzformat Feldname Stellenauswahl je Feld Datentyp je Feld Darstellungsform Dokumentation und Dateiorganisation Datenflusspläne Beim Entwurf von DFD zu beachten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 117 Symbole nach DIN 66001 Symbole werden mit Pfeilen verbunden Zusammenfassung gleicher und ähnlicher Daten Stamm-, Bestands-, Bewegungsdaten Bezeichnungen für Verbindungen zu anderen Daten Dokumentation und Dateiorganisation Anforderungen – DFD (Data Flow Diagramme) Top Down Einfach beginnen Stufenweise verfeinern (bubble für bubble) Alle Bestandteile bezeichnen Separate Beschreibung Prozess Wirtschaftsinformatik III - Matthias Kraner 6.5.04 118 Data item mit Flussrichtung External entity Datenspeicher E/R-Diagramme E/R-Modell von P.Chen, 1976 Drei wesentliche Bestandsteile: Entitäten (entities): Attribute Wirtschaftsinformatik III - Matthias Kraner 6.5.04 119 Kunde Gegenstand der realen Welt Eindeutig identifizierbar Beschreiben Entitäten Eindeutige Attribute Mehrfachattribute Schlüsselattribute Beziehungen Adresse Telefonnr Kundennr E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank Starke Entitäten Kunde KNr Kunde Wirtschaftsinformatik III - Matthias Kraner 6.5.04 120 Name Telefonnr Adresse KNr Name TelefonNr Adresse 1 Fritz 0341 43235 Nimmerland 3 Anne 0352 24523 Leipzig 2 Ludwig 0456 14366 Plauen E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank Schwache Entitäten Fremdschlüssel Vollmacht Primärschlüssel = Kompositum der Fremdschlüssel Wirtschaftsinformatik III - Matthias Kraner KNr KoNr Erteildatum 1 1234 2345 13.5.04 3 1234 2346 13.5.02 2 1234 2347 13.5.03 hat Vollmacht Konto KoNr Kontostand Erteildatum für Kunde KNr Name 6.5.04 Telefonnr 121 Adresse E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank Primäschlüssel Fremdschlüssel Wirtschaftsinformatik III - Matthias Kraner 1:M - Beziehung Konto Zweigstelle KoNr ZKennz Kontostand ZKenn ZAdresse ZLeiter 1 A 0341 43235 A Plauen Fritz 3 B 0352 24523 B Leipzig Anne 2 C 0456 14366 C Glesien Ludwig Konto KoNr M führt Kontostand 1 Zweigstelle ZKenn ZLeiter 6.5.04 ZAdresse 122 E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank 1:1 Beziehung Primäschlüssel Wirtschaftsinformatik III - Matthias Kraner 6.5.04 123 • Jede Zweigstelle hat einen Angestellten der diese Leitet. • Nicht jeder Angestellte leitet eine Zweigstelle Zweigstelle hat eine totale Beziehung nicht aber die Relation Angestellte. Fremdschlüssel Angestellte Zweigstelle PeNr Name ZKenn ZAdresse ZLeiter 1 Fritz A Plauen 1 3 Anne B Leipzig 3 2 Ludwig C Glesien 2 Angestellte PeNr 1 Name leitet 1 Zweigstelle ZKenn ZLeiter ZAdresse E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank M:N Beziehung Kunde Wirtschaftsinformatik III - Matthias Kraner 6.5.04 124 Fremdschlüssel hat Konto KuNr Name KoNr KuNr KoNr KoStand 1 Fritz 1 1A 1A 50 3 Anne 3 3A 3A 20 2 Ludwig 2 2A 2A 200 Kunde KuNr M Name hat Primäschlüssel Konto N KoNr KoStand E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank M:N Beziehung Kunde_Telefon Kunde Wirtschaftsinformatik III - Matthias Kraner 6.5.04 125 Primäschlüssel KuNr Name TelNr KuNr TelNr 1 Fritz 0341 2070, 0172 2080 1 0341 2070 3 Anne 10341 1 0172 2080 2 Ludwig 01234 3 10341 2 01234 Kunde Kunde_Telefon KuNr Name TelNr KuNr TelNr E/R-Diagramme Umwandlung eines E/R Diagramms in eine Datenbank Ternäre Beziehung Kunde Name Kunde KuNr 1 M Bank hat BaNr Adr Konto 6.5.04 KoID 126 KuNr Name BaNr Adresse 1 Fritz I Strasse 3 Anne II Ort 2 Ludwig III Ludwig Konto N Wirtschaftsinformatik III - Matthias Kraner Bank KoStand hat KoID KoStand KuNr BaNr KoID A Fritz 1 I A B Anne 3 II B C Ludwig 2 III C Wirtschaftsinformatik III - Matthias Kraner 6.5.04 127 Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 128 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Datensicherung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 129 Datenschutz Datendesign Datensicherung Datenschutz Datenschutzgesetz Schutz der Personen und Gegenstände deren Daten gespeichert werden Maßnahmen für den Schutz personenbezogener Daten: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 130 Zugangskontrolle (Zugang zu DV-Anlagen) Abgangskontrolle (Entfernung Datenträger) Speicherkontrolle (Eingabe, Änderung, Ausgabe von Personendaten) Benutzerkontrolle (Berechtigung für Benutzer auf DV-A) Zugriffskontrolle (Zugriffsberechtigungen auf Daten) Übermittlungskontrolle (Prüfbarkeit von Datenübertragung) Eingabekontrolle (Wer hat was wann eingegeben) Auftragskontrolle (Sicherstellung der Einhaltung der Anweisung des Auftraggebers) Transportkontrolle (Datenintegrität bei Transport) Organisationskontrolle (behördliche, betriebliche Organisation wird Anforderungen Datenschutz gerecht) Datensicherung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 131 Datenschutz Datendesign Datensicherung Datendesign Anforderung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 132 Formatkontrolle (Zeichen, Zahl, Länge) Gültigkeitskontrolle (Prüfzifferverfahren für richtige Eingabe z.B. ISBN) Plausibilitätskontrolle (z.B. Archivdatum vor Erstelldatum) Zulässigkeitskontrolle (Wertebereich prüfen) Abhängigkeitskontrolle (Bedingungen für Eingabe) Vollständigkeitskontrolle (Muss-, Kanndaten) Umsetzung schon in der Datenbankentwicklung (z.B. Tabellendefinition in Access) Datensicherung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 133 Datenschutz Datendesign Datensicherung Datensicherung Speicherprüfung (Read-after-Writeverfahren) Maßnahmen gegen Fehlfunktion Schutz gegen äußere Datenveränderung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Magnetfeld Zugangskontrollen Datenwiederherstellungsmaßnahmen (Prüfbits, Transaktionslogs, ...) Sicherungskopien (Großvater-Vater-Sohn-Prinzip) Schutz vor unberechtigte Verwendung 134 Betriebssystem Ausfall EDV-Anlage (Strom, Kühlung,...) Kryptographie Scrambler Wirtschaftsinformatik III - Matthias Kraner 6.5.04 135 Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 136 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Planung der Programme Wirtschaftsinformatik III - Matthias Kraner 6.5.04 137 Programm-Organisations-Plan (POP) Modulaufrufe Programm-Datei-Matrix Planung der Programme Programm-Organisations-Plan (POP) Wirtschaftsinformatik III - Matthias Kraner 6.5.04 138 Bildet den inneren Aufbau eines Programms aus Modulen oder die Struktur des Programmsystems ab Entwicklung aus Aufgabenbaum (Aufgaben werden zu Module) Menübaum: Ergänzung Menümodule von denen weitere Module aufgerufen werden können Planung der Programme Wirtschaftsinformatik III - Matthias Kraner 6.5.04 139 Programm-Organisations-Plan (POP) Modulaufrufe Programm-Datei-Matrix Modulaufrufe Liste zur Darstellung der aufgerufenen Module und verwendeten Parameter Objektstruktur (Baum) Modul Name Wirtschaftsinformatik III - Matthias Kraner 6.5.04 140 Aufgerufen durch Eingabeparameter Ausgabeparameter Ruft aus Planung der Programme Wirtschaftsinformatik III - Matthias Kraner 6.5.04 141 Programm-Organisations-Plan (POP) Modulaufrufe Programm-Datei-Matrix Programm-Datei-Matrix Wirtschaftsinformatik III - Matthias Kraner 6.5.04 142 Tabelle zur Darstellung welche Programme wie und auf welche Dateien zugreifen Datei 1 Programm 1 schreibt Datei 2 Liest Programm 2 Schreibt Programm 3 liest liest Datei 3 liest Wirtschaftsinformatik III - Matthias Kraner 6.5.04 143 Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 144 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Listbildentwürfe Entwürfe z.B. auf Papier für Inhalte (Festlegung im fachlichen Entwurf) Zustimmung der Vorgesetzten des Bereiches Vorlage der Form für Programmierer Wirtschaftsinformatik III - Matthias Kraner 6.5.04 145 Belege Formulare Listen (Endlospapier) Papier (Skizze) Designer Listbildentwürfe Angabe von: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 146 Konstanten Texten Variablen (Text, Zahl) Zeilen-, spalten-, stellengerechte Eintragung Leerpalten, -stellen, -zeilen Seitenformate, Seitentrennungen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 147 Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 148 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Entwurf: Bildschirmmasken Vorgaben fachlicher Entwurf zu Ein-, Ausgaben Definition: Ergonomische Gestaltung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 149 Steuernde Daten Fehlermeldungen Gleichförmiger Aufbau Keine Überladung Verwendung von Bildschirmmasken (Papier) Designer Entwurf: Bildschirmmasken Angaben: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 150 Kann-/Mussfeld Abfolge verschiedener Masken Ort und Art für Fehlermeldungen Benutzerhinweise Unterscheidung Menüs und Masken Wirtschaftsinformatik III - Matthias Kraner 6.5.04 151 Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 152 Allgemein Qualitätsmerkmale von Software Prinzipien und Methoden der Softwareentwicklung Datenstrukturen Datenflusspläne Sicherung der Daten Planung der Programme Listbild-Entwürfe Entwürfe Bildschirmmasken Auswahl Programmiersprachen Programmiersprache auswählen Art Abhängig von Wirtschaftsinformatik III - Matthias Kraner 6.5.04 153 Compiler Interpreter Betriebssystem Hardware Kenntnisse, Verfügbarkeit Programmierer Entwicklungsumgebung (Tools) Art des Programmes Masken-, Listen-, Programmgeneratoren (Assistenten) Wirtschaftsinformatik III - Matthias Kraner 6.5.04 154 Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 155 Vorbereitung zur Erstellung einer Datenbank ... E/R-Diagramme Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 156 Tabellen - Eingabeformate Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 157 Formulare – Erstellung Menüs Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 158 Formular-, Berichtassistenten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 159 14.5.04 Wirtschaftsinformatik III - Matthias Kraner 6.5.04 160 Phase 4 Implementation Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 162 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 163 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Programmerstellung Vorgaben zur Programmerstellung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 164 Entwurfsdokumente Verfeinerung nach Top-Down-Methode des Sollkonzeptes Erstellung Programmkodierung (Syntaxzyklus) Erstellung Ablauflogik (Logikzyklus) Programmerstellung Ablauf der Programmerstellung Entwerfen Programm-Logik Codieren Source-Code Syntaxzyklus Compilieren Objektcode Linken ablauffähiges Programm Testen getestetes Programm Syntaxzyklus: Ablauf bis sprachliche Umsetzung korrekt ist (Programmiersprache) Logikzyklus: Ablauf bis der Funktionsumfang zufriedenstellend ist. Logikzyklus Wirtschaftsinformatik III - Matthias Kraner 6.5.04 165 Wirtschaftsinformatik III - Matthias Kraner 6.5.04 166 Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 167 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Entwickeln der Programmlogik Schrittweise Verfeinerung bis auf Ebene der Anweisungen in Programmiersprache Methoden Ablauf orientiert Wirtschaftsinformatik III - Matthias Kraner 6.5.04 168 Entscheidungstabellen Programm-Ablauf-Plan (PAP) Pseudo-Code Datenorientiert Jackson-Methode Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 169 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Entscheidungstabellen 4 Quadranten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 170 1: Bedingungen (Wenn) 2: Regeln (2n) (Ja,Nein,- (don‘t 3: Aktionen (Dann) 4: Aktionsanzeiger Hilfen Quadrant Quadrant care)) Quadrant Quadrant Regeln können zusammengefasst werden Regeln ohne Aktionen entfallen Beispiel: Entscheidungstabellen (S63) Passt ein Tisch in einen Raum und welche Maße bleiben übrig? Bedingungen Wirtschaftsinformatik III - Matthias Kraner E1 SB>RB E2 SB=RB E3 SB<RB E4 SH>RH E5 SH=RH E6 SH<RH E7 ST>AT E8 ST=AT E9 ST<AT A0 Br=RB-SB A1 Ho=RH-SH A2 Ti=AT-ST A3 Ausgabe1 A4 Ausgabe2 Aktionen Regeln R1 R2 N d N d J d d N d N d J d d d d d d x x Abkürzungen R3 d d d d d d N N J R4 J J N J J N J J N x x x x x Aktionsanzeiger SB Schrankbreite ST Schranktiefe SH Schrankhöhe RB Raumbreite RH Raumhöhe AT Abstand zur Türe Verbleibender Raum zwischen Schrank und Wänden und Türe BR Restbreite HO Resthöhe TI Resttiefe Berechnung Restbreite Berechnung Resthöhe Berechnung Resttiefe Ausgabe "Schrank passt nicht" Ausgabe "Die Restmaße sind: Breite" Br, "Höhe" Ho, "Tiefe" Ti Regeln R1 6.5.04 R2 R3 171 R4 Schrankbreite ist kleiner als die Raumbreite, dann Berechnung des Abstandes zwischen Schrank und Wand Schrankhöhe ist kleiner als die Raumhöhe, dann Berechnung des Abstandes zwischen Schrank und Wand Schranktiefe ist kleiner als Abstand zu Türrahmen, dann Berechnung des Abstandes zwischen Schrank und Wand Wenn Schrankbreite, -tiefe, -höhe jeweils größer oder gleich den Raummaßen ist, dann Ausgabe: "Schrank passt nicht" Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 172 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Programmablaufplan Eingabe Passt ein Tisch in einen Raum und welche Maße bleiben übrig? Öffne Formular Eingabe Eingabe Eingabe Werte Berechung Eingabe = „OK“ Ausgabe Wirtschaftsinformatik III - Matthias Kraner 6.5.04 173 Berechung Ende Ende Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 174 Ergänze Ablaufdiagramme für Berechnung und Ausgabe für das Beispiel „Passt der Schrank in den Raum“ Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 175 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Struktogramm Passt der Schrank in den Raum? Eingabe Berechnung Eingabe Öffne Formular Eingabe Werte Bis Eingabe „OK“ Berechnung Ausgabe Prozess oder Aufruf Unterprogramm Schleife mit Prüfungsbedingung am Ende der Verarbeitungsschritte Aufruf Unterprogramm Mehrfachauswahl Ja Bedingung No Variable = a Wirtschaftsinformatik III - Matthias Kraner 6.5.04 176 b c d Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 177 Ergänzen Sie die restlichen Struktogramme für das Beispiel „Passt der Schrank in den Raum“ Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 178 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Pseudo-Code Wirtschaftsinformatik III - Matthias Kraner 6.5.04 179 Verwendung von Code-Wörtern Code-Wörter verwenden die Sprachkonstrukte einer Programmiersprache (Schleife, Entscheidung, Anweisung, Aufruf) Strukturierung der Befehle durch Einrücken Pseudo-Code Beispiel: PROGRAMM Passt_Schrank_in_Raum AUFRUF Eingabe AUFRUF Berechnung AUFRUF Ausgabe ENDE PROGRAMM Wirtschaftsinformatik III - Matthias Kraner 6.5.04 180 UNTERPROGRAMM Eingabe AUFRUF Formular START SCHLEIFE EINGABE Werte ENDE SCHLEIFE WENN EINGABE=„OK“ AUFRUF Berechnung ENDE UNTERPROGAMM Eingabe Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 181 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Jackson-Methode Methode orientiert sich an Datenstruktur 3-stufige Vorgehensweise Bildung: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Datenstrukturen festlegen Programmstruktur erarbeiten Liste elementarer Operationen zuordnen Jede Datenkomponente wird in genau einer Programmkomponente abgearbeitet Datenbaum, Programmbaum Kontrollstrukturen 182 Sequenz (Linie) Auswahl (Symbol O entspricht Bedeutung XOR) Iteration (Symbol * bedeutet 0,1 oder n Elemente) Jackson-Methode Beispiel: Schrank passt in Raum Datenstruktur Möblierter Raum Schrank SHöhe SBreite Raum STiefe RHöhe Programmstruktur Wirtschaftsinformatik III - Matthias Kraner 6.5.04 183 Eingabe SHöhe Eingabe SBreite Eingabe STiefe RTiefe Kennzeichnung: * Für 0,1,...n Elemente O Für Auswahl (entweder oder) Vergleiche Maße Eingabe Schrankdaten RBreite Eingabe Raumdaten Eingabe RHöhe Eingabe RBreite Eingabe RTiefe Übung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 184 Schrank passt in Raum: Ergänzen Sie nach der Jackson-Methode Inhalt Programmerstellung Entwickeln der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 185 Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Umsetzung der Programmlogik Wirtschaftsinformatik III - Matthias Kraner 6.5.04 186 Diagrammen oder Pseudo-Code Übersetzung in Programmsprache (Codieren) Nutzung von Tools und geeigneter Sprache mit vorgefertigten Codehüllen oder grafischen Oberflächen Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 187 Programmerstellung Entwickeln der Programmlogik Entscheidungstabellen Programm-Ablauf-Plan Struktogramm Pseudo-Code Jackson-Methode Umsetzung der Programmlogik Testen Testen Wichtige Stufe im Lebenszyklus der Software Ist in jeder Phase der Softwareentwicklung einzuplanen Tests: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 188 Komponententest Modultest Integrationstest Gesamttest Verfahrenstest Probebetrieb Inspektion: Stichprobe nach Checkliste Testen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 189 Schreibtischtest: Test der Planungsunterlagen vor Codierung Syntaxtest: Prüfung der Codierung Debugging: Prüfung bei Kompilierung Tracing: Ablaufschritte Nachverfolgen Dump: Speicherergebnis bei Test Testdaten: Funktionsprüfung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 190 Phase 5 Einführung des betrieblichen Informationssystems Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 192 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Einweisung und Schulung der Mitarbeiter Vorbereitung: Planungsdaten überprüfen auf Schulungskreis auswählen Wirtschaftsinformatik III - Matthias Kraner 193 Anwender Indirekt betroffene Mitarbeiter (Zuarbeiter, Nutzer des Ergebnisses, Vorgesetzte) Administration Schulungszweck 6.5.04 Änderungen beim Personal Änderungen der Verfahren Änderungen der Aufgaben Vollständige Nutzung des Systems Überzeugung des Nutzers vom Sinn des Systems Einweisung und Schulung der Mitarbeiter Vorbereitung: Schulungsgegenstand Wirtschaftsinformatik III - Matthias Kraner 6.5.04 194 Organisationsstrukturen Verfahren Abläufe Informationswege Darstellungsmittel Datenschutz Datensicherheit Schulungsinhalt Einweisung in EDV Einweisung in System Praktische Arbeit mit realen Beispielen Fehlerbehandlung Einweisung und Schulung der Mitarbeiter Vorbereitung: Schulungsort: Extern: Intern: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Kosten Einweisungszeitpunkt wählen 195 Praktische Fälle Realistische Umgebung Extern und Intern höhere Kosten, höhere Konzentration Kommunikation der Nutzer Nach Abschluss der Tests Nach Beendigung der Vorbereitung Einweisung und Schulung der Mitarbeiter Durchführung: Schulungsunterlagen Praktische Arbeit Freistellung von täglicher Arbeit Wirtschaftsinformatik III - Matthias Kraner 6.5.04 196 Kurz aber umfassend Leitfaden zum Nachschlagen Handbücher Ablenkungen vermeiden Evaluationsbogen Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 197 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Installation des Systems Arbeitsplatz Arbeitsunterbrechung Arbeitsumgebung 6.5.04 198 Ergonomie Bedienung Umfeld (Klima, Licht) Einrichtung Wirtschaftsinformatik III - Matthias Kraner Neue Geräte oder Geräte, die bereits genutzt werden Installation außerhalb Arbeitszeit Anbindung an Datennetz Anbindung an Server Einrichtung Nutzer Server Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 199 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Dokumentation Fertigstellung vor Form Elektronische Datei Papier (Nachweis) Inhalt: Wirtschaftsinformatik III - Matthias Kraner 6.5.04 200 Übergabe des Systems Schulung Benutzerhandbuch Beschreibung Software Quellcode (bei Eigenentwicklung oder hinterlegt bei Notar) Komponentenliste Wartungs- und Pflegeanweisung Adressen, Hotline, Ansprechpartner Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 201 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Organisationsanpassung Planung der Einzelschritte Wirtschaftsinformatik III - Matthias Kraner 6.5.04 202 Räumliche und technische Voraussetzungen Übergangsregelungen Schlüssigkeit von Arbeitsanweisungen Schlüssigkeit von Beleg- und Formularwesen Organisationsanpassung parallel zu Systemeinführung Schnittstellenbehandlung zu EDV Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 203 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Übernahme der Stammdaten Ablauf planen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 204 Stammdatenerfassung auf separatem System, entkoppelt von Hauptsystem Erfassung frühzeitig beginnen (evtl. schon bei Erstellung des Systems) Prüfung der Stammdaten Freigabe zur Nutzung Ablauf Eingabe der Stammdaten Prüfung der übernommenen Stammdaten Freigabe der Stammdaten Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 205 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Probebetrieb Nach Feststellung der Fehlerfreiheit Zweck Zeitverhalten Bedienungssicherheit, -komfort Kenntnisstand der Anwender Verfahren Simulation bei großen Zeiträumen Wirtschaftsinformatik III - Matthias Kraner Parallelbetrieb 6.5.04 206 Reale Testdaten nach Probebetrieb zu löschen Daten können weiter genutzt werden Alltagstest aller Verfahren Probebetrieb Vorbereitung Dauer Wirtschaftsinformatik III - Matthias Kraner 6.5.04 207 Belege, Formulare Personaleinsatz Schlüsselsysteme Daten Abhängig von Systemumfang Ende nach vereinbarter Zeit des fehlerfreien Laufs Probebetrieb Ende Freigabe Wirtschaftsinformatik III - Matthias Kraner 6.5.04 208 Analyse der Ergebnisse Bericht zur Dokumentation Analyse tatsächlicher Wirtschaftlichkeit Änderungs- und Erweiterungswünsche Einsatzfreigabe Übereinstimmung der Ergebnisse zu Anforderung Einverständnis mit den Kosten des Verfahrens Einverständnis mit den Abweichungen der Ergebnisse und Verfahren Vollständigkeit der Dokumentation Erklärung der Einhaltung des Regelwerkes Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 209 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Umstellungsarten Arten: Parallelbetrieb Stichtag 6.5.04 210 Risiko bei Fehlschlag Sukzessive Umstellung Wirtschaftsinformatik III - Matthias Kraner Kosten für doppelten Aufwand Leichter aber aufwändiger Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 211 - Einführung des betrieblichen Informationssystems Einweisung und Schulung der Mitarbeiter Installation des Systems Dokumentation Organisationsanpassung Übernahme der Stammdaten Probebetrieb Umstellungsarten Einführung des neuen Verfahrens Einführung des neuen Verfahrens Terminplan Wirtschaftsinformatik III - Matthias Kraner Kostenzusammenstellung 6.5.04 212 Zeitdiagramm (Gantt-Chart) Ablaufstruktur (PERT-Chart) Kritischer Pfad Ressourcen (Zeit-Kalender, Kosten) Tool: Z.B. MS-Project Analyse Planung, Analyse Softwareherstellungskosten Wirtschaftsinformatik III - Matthias Kraner 6.5.04 213 Phase 6 Nutzung / Betrieb des IS Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 215 – Nutzung und Betrieb des IS Wirkungen des Einsatzes von Computern „Life –Cycle“ Weiterentwicklung und Pflege des IS Überblick über den Verfahrenseinsatz Bestimmung des Aufwandes und Belastung der Kostenstellen Verfahrensanalyse Wirkungen des Einsatzes von Computern Ziele: Erhöhte Wirtschaftlichkeit Minimierung von Fehlern Folgen: Arbeitszerlegung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 216 Analyse der Prozesse Analyse der Verfahren und Arbeitsanweisungen Erhöhte Transparenz Mögliche Resistenz der Arbeitnehmer Arbeitsverlagerung Auf andere Arbeitsplätze Auf Computersystem Ersatz von Personal Neue Tätigkeiten für Mitarbeiter und Abteilungen Wirkungen des Einsatzes von Computern Folgen: Arbeitszusammenführung Zentralisierung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Zentrale Datenbasis Erhöhte Kosten für Administration des Informationssystems Erhöhtes Ausfallrisiko erhöhte Kosten für Sicherung Geringere Eigenständigkeit von Außenstellen Dezentralisierung 217 Integration datentechnisch zusammengehörender Arbeiten Verschiebung und Freisetzung von Kapazitäten Dezentrales IS erhöhte IT-Kosten Mehr Ausfallsicherheit – weniger Datenaktualität Höhere Integration und Motivation von Außenstellen Wirkungen des Einsatzes von Computern Folgen: Integration Zusammenführung von Insellösungen Einführung zusätzlicher Verfahren Datenschutz Schnittstellen Wirtschaftsinformatik III - Matthias Kraner 6.5.04 218 Viren Datenintegrität Zuständigkeiten Fehlerfortpflanzung Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 219 – Nutzung und Betrieb des IS Wirkungen des Einsatzes von Computern „Life –Cycle“ Weiterentwicklung und Pflege des IS Überblick über den Verfahrenseinsatz Bestimmung des Aufwandes und Belastung der Kostenstellen Verfahrensanalyse Life-Cycle Definition Beschreibung des Lebenslauf des Informationssystems Gründe Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Technische Neuerungen der Hardware Weiterentwicklung des Betriebssystems Änderungswünsche in der Bedienung Neue Abläufe, neue Firmenstrategien Folge 220 Entstehung Einführung Betrieb Veränderung Dauernde Änderung des Informationssystems Jede Änderung verhält sich wie Neuerstellung Irgendwann wird Gesamtsystem komplett erneuert Alle Phasen werden immer wieder beschritten Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 221 – Nutzung und Betrieb des IS Wirkungen des Einsatzes von Computern „Life –Cycle“ Weiterentwicklung und Pflege des IS Überblick über den Verfahrenseinsatz Bestimmung des Aufwandes und Belastung der Kostenstellen Verfahrensanalyse Weiterentwicklung und Pflege des IS Informationssysteme werden betreut Fehler in wenig genutzten Softwareteilen Änderung der gesetzliche Rahmenbedingungen Änderungen der Verfahren Neue Ausrichtung des Unternehmens Arten der Weiterentwicklung Wartung Weiterentwicklung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Keine Änderung des Leistungsumfanges Fehlerbeseitigung Anpassungen an Änderungen in Unternehmensorganisation Änderung des Leistungsumfanges Neue Funktionalitäten Optimierung Änderung der Hardware, Betriebssysteme einzelner Softwaremodule zur Verbesserung 222 Sicherheit Performance Ressourcenverbrauchs Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 223 – Nutzung und Betrieb des IS Wirkungen des Einsatzes von Computern „Life –Cycle“ Weiterentwicklung und Pflege des IS Überblick über den Verfahrenseinsatz Bestimmung des Aufwandes und Belastung der Kostenstellen Verfahrensanalyse Überblick über den Verfahrenseinsatz Entwicklung eines Verfahrens Ablauf zur Sicherung der Weiterentwicklung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 224 Rückblicke Prognosen Kontrolle der Effizienz Kostenermittlung Kostenverteilung Anforderungen Unterstützung Änderungsdynamik Einfache Struktur Überblick über den Verfahrenseinsatz Verfahrensanalyse Controlling Wartung Aufwandsbestimmung Neuentwicklung Belastung Kostenstellen Weiterentwicklung Verfahrensabwicklung Verfahrenswirkung Wirtschaftsinformatik III - Matthias Kraner 6.5.04 225 Höhere Wirtschaftlichkeit Arbeitszusammenführung Integration Dezentralisiserung Zentralisierung Arbeitszerlegung Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 226 – Nutzung und Betrieb des IS Wirkungen des Einsatzes von Computern „Life –Cycle“ Weiterentwicklung und Pflege des IS Überblick über den Verfahrenseinsatz Bestimmung des Aufwandes und Belastung der Kostenstellen Verfahrensanalyse Bestimmung des Aufwandes und Belastung der Kostenstellen Ermittlung der Kosten für Verteilung auf Nutzer Wirtschaftsinformatik III - Matthias Kraner 6.5.04 Wartung der Software Wartung Hardware Wartung Datennetz Datenübertragung und Kommunikation Administration Helpdesk Lizenzkosten Verfahrensanalyse Rückstellung für Neuanschaffung Entwicklung und Abstimmung Kostenschlüssel Entwicklung Verbrauchskennzahlen 227 Rechenzeiten Speicherplatz Nutzungszeiten Anzahl Nutzer Inhalt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 228 – Nutzung und Betrieb des IS Wirkungen des Einsatzes von Computern „Life –Cycle“ Weiterentwicklung und Pflege des IS Überblick über den Verfahrenseinsatz Bestimmung des Aufwandes und Belastung der Kostenstellen Verfahrensanalyse Verfahrensanalyse KonTraG Ermittlung Effizienz, Kosten 6.5.04 229 Balanced Scorecard System Kennzahlen der Nutzung von IS-Systemen Kontrolle der Wirtschaftlichkeit von IS-Systemen Analysegegenstand Wirtschaftsinformatik III - Matthias Kraner Anforderungen Risikomanagment Definierte Prozesse Abwicklungsaufwand Betreuungsaufwand Rechenzeiten Laufende Kosten Nutzungsgrad der Funktionalitäten Inhalt und Anzahl der Änderungsanträge Wirtschaftsinformatik III - Matthias Kraner 6.5.04 230 Übung Entwicklung einer Datenbank Wirtschaftsinformatik III - Matthias Kraner 6.5.04 231 E/R-Diagramm Datenbanktabellen anlegen Formulare Berichte Abfragen Einführungsplan mit MS-Projekt Wirtschaftsinformatik III - Matthias Kraner 6.5.04 232 MS-Projekt Arbeitsliste Besucherprogramm BMW erfragen Kraner Verfügbaren Termin abstimmen Kraner; Studenten Verpflegung organisieren Studenten Halle 3 Kraner; BMW Halle 2 Kraner; BMW Besuchertermin vereinbaren Kraner Fahrzeug organisieren Studenten Führung mit BMW abstimmen Kraner; BMW Halle 1 Kraner; BMW Wirtschaftsinformatik III - Matthias Kraner 6.5.04 234 Picknick Schladitzer Bucht Kraner; BMW Rückfahrt Studenten Ankunftstermin festlegen Kraner; BMW Arbeitsbaum Besucherprogramm BMW erfragen Kraner Verfügbaren Termin abstimmen Kraner; Studenten;BMW Verpflegung organisieren Studenten Halle 3 Kraner; BMW Wirtschaftsinformatik III - Matthias Kraner 6.5.04 235 Fahrzeug organisieren Studenten Führung mit BMW abstimmen Kraner; BMW Halle 2 Kraner; BMW Picknick Schladitzer Bucht Kraner; BMW Besuchertermin vereinbaren Kraner Halle 1 Kraner; BMW Rückfahrt Studenten Ankunftstermin festlegen Kraner; BMW