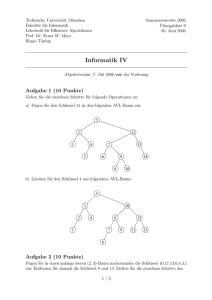

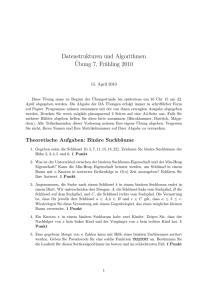

Algorithmen und Komplexität

Werbung