Blätterversion

Werbung

SS11

Effiziente Algorithmen

3. Kapitel

Greedy-Algorithmen: Prinzipien

Martin Dietzfelbinger

Mai 2011

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

Kapitel 3: Greedy-Algorithmen

Greedy∗-Algorithmen sind anwendbar bei Konstruktionsaufgaben zum Finden einer optimalen Struktur.

Sie finden eine Lösung, die sie schrittweise aufbauen, ohne zurückzusetzen. Es werden dabei nicht mehr Teillösungen

konstruiert als unbedingt nötig.

∗

greedy (engl.): gierig.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

1

3.1 Zwei Beispiele

Beispiel 1: Hörsaalbelegung

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

2

3.1 Zwei Beispiele

Beispiel 1: Hörsaalbelegung

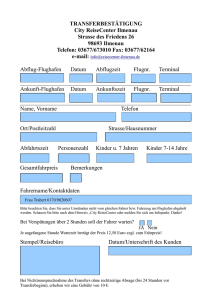

Gegeben: Veranstaltungsort (Hörsaal), Zeitspanne [T0, T1)

und eine Menge von n Aktionen (Vorlesungen oder ähnliches),

durch Start- und Endzeit spezifiziert:

[si, fi), für 1 ≤ i ≤ n.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

2

3.1 Zwei Beispiele

Beispiel 1: Hörsaalbelegung

Gegeben: Veranstaltungsort (Hörsaal), Zeitspanne [T0, T1)

und eine Menge von n Aktionen (Vorlesungen oder ähnliches),

durch Start- und Endzeit spezifiziert:

[si, fi), für 1 ≤ i ≤ n.

Gesucht: Belegung des Hörsaals, die möglichst viele Ereignisse mit disjunkten Zeitspannen stattfinden lässt.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

2

3.1 Zwei Beispiele

Beispiel 1: Hörsaalbelegung

Gegeben: Veranstaltungsort (Hörsaal), Zeitspanne [T0, T1)

und eine Menge von n Aktionen (Vorlesungen oder ähnliches),

durch Start- und Endzeit spezifiziert:

[si, fi), für 1 ≤ i ≤ n.

Gesucht: Belegung des Hörsaals, die möglichst viele Ereignisse mit disjunkten Zeitspannen stattfinden lässt.

Nenne eine Menge A ⊆ {1, . . . , n} zulässig, wenn alle [si, fi),

i ∈ A, disjunkt sind.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

2

3.1 Zwei Beispiele

Beispiel 1: Hörsaalbelegung

Gegeben: Veranstaltungsort (Hörsaal), Zeitspanne [T0, T1)

und eine Menge von n Aktionen (Vorlesungen oder ähnliches),

durch Start- und Endzeit spezifiziert:

[si, fi), für 1 ≤ i ≤ n.

Gesucht: Belegung des Hörsaals, die möglichst viele Ereignisse mit disjunkten Zeitspannen stattfinden lässt.

Nenne eine Menge A ⊆ {1, . . . , n} zulässig, wenn alle [si, fi),

i ∈ A, disjunkt sind.

Aufgabe, formal: Finde zulässige Menge A mit |A| so groß

wie möglich.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

2

T1

T0

Eingabe: Aktionen mit Beginn und Ende

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

3

T1

T0

Zulässige Lösung mit 4 Aktionen. Optimal?

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

4

T1

T0

Zulässige Lösung mit 5 Aktionen. Optimal?

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

5

Ansätze, die nicht funktionieren:

• Zuerst kurze Ereignisse planen

T0

T1

• Immer ein Ereignis mit möglichst früher Anfangszeit wählen

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

6

Ansätze, die nicht funktionieren:

• Zuerst kurze Ereignisse planen

T0

T1

• Immer ein Ereignis mit möglichst früher Anfangszeit wählen

T0

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

T1

6

Trick: Bearbeite Ereignisse nach wachsenden Schlusszeiten.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

7

Trick: Bearbeite Ereignisse nach wachsenden Schlusszeiten.

O.B.d.A.: Veranstaltungen nach Schlusszeiten aufsteigend sortiert (Zeitaufwand O(n log n)), also:

f1 ≤ f2 ≤ · · · ≤ fn.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

7

Trick: Bearbeite Ereignisse nach wachsenden Schlusszeiten.

O.B.d.A.: Veranstaltungen nach Schlusszeiten aufsteigend sortiert (Zeitaufwand O(n log n)), also:

f1 ≤ f2 ≤ · · · ≤ fn.

4

9

7

3

1

5

2

12

8

6

10

T1

T0

FG KTuEA, TU Ilmenau

11

Effiziente Algorithmen – SS11 – Kapitel 3

7

Wiederhole: Wähle die wählbare Aktion mit der kleinsten

Schlusszeit und füge sie zum Belegungsplan hinzu.

Eine Aktion ist wählbar, wenn ihre Startzeit mindestens so

groß wie die Schlusszeit der letzten schon geplanten Veranstaltung ist.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

8

Wiederhole: Wähle die wählbare Aktion mit der kleinsten

Schlusszeit und füge sie zum Belegungsplan hinzu.

Eine Aktion ist wählbar, wenn ihre Startzeit mindestens so

groß wie die Schlusszeit der letzten schon geplanten Veranstaltung ist.

T1

T0

Ausgabe von GS: Zulässige Lösung.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

8

Algorithmus Greedy Scheduling (GS)

Eingabe: [T0, T1), [s1, f1), . . . , [sn, fn), nichtleere

reelle Intervalle, [si, fi) ⊆ [T0, T1)

Ausgabe: Maximal großes A ⊆ {1, . . . , n} mit

[si, fi), i ∈ A disjunkt

Methode:

Sortiere Intervalle gemäß f1, . . . , fn aufsteigend;

A ← {1};

flast ← f1;

for i from 2 to n do

if si ≥ flast then (∗ [si, fi) wählbar ∗)

A ← A ∪ {i};

flast ← fi;

return A

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

9

Satz 3.1.1

Der Algorithmus Greedy Scheduling (GS) hat lineare Laufzeit (bis auf die Sortierkosten von O(n log n)) und löst das

Hörsaalplanungsproblem optimal.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

10

Satz 3.1.1

Der Algorithmus Greedy Scheduling (GS) hat lineare Laufzeit (bis auf die Sortierkosten von O(n log n)) und löst das

Hörsaalplanungsproblem optimal.

Beweis: Laufzeit: Sortieren kostet Zeit O(n log n); der restliche Algorithmus hat offensichtlich Laufzeit O(n).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

10

Satz 3.1.1

Der Algorithmus Greedy Scheduling (GS) hat lineare Laufzeit (bis auf die Sortierkosten von O(n log n)) und löst das

Hörsaalplanungsproblem optimal.

Beweis: Laufzeit: Sortieren kostet Zeit O(n log n); der restliche Algorithmus hat offensichtlich Laufzeit O(n).

Korrektheit: Wir behaupten: Algorithmus GS liefert auf Inputs

mit Größe n eine optimale Lösung, und beweisen dies durch

vollständige Induktion.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

10

Satz 3.1.1

Der Algorithmus Greedy Scheduling (GS) hat lineare Laufzeit (bis auf die Sortierkosten von O(n log n)) und löst das

Hörsaalplanungsproblem optimal.

Beweis: Laufzeit: Sortieren kostet Zeit O(n log n); der restliche Algorithmus hat offensichtlich Laufzeit O(n).

Korrektheit: Wir behaupten: Algorithmus GS liefert auf Inputs

mit Größe n eine optimale Lösung, und beweisen dies durch

vollständige Induktion.

Der Fall n = 1 ist trivial.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

10

Sei nun n > 1.

I.V.: GS liefert für Inputs der Länge n0 < n eine optimale

Lösung.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

11

Sei nun n > 1.

I.V.: GS liefert für Inputs der Länge n0 < n eine optimale

Lösung.

Ind.-Schritt: Sei B ⊆ {1, . . . , n} eine optimale Lösung,

|B| = r. (Im Beispiel: r = 5.)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

11

Sei nun n > 1.

I.V.: GS liefert für Inputs der Länge n0 < n eine optimale

Lösung.

Ind.-Schritt: Sei B ⊆ {1, . . . , n} eine optimale Lösung,

|B| = r. (Im Beispiel: r = 5.)

T1

T0

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

11

1. Beobachtung:

Es gibt eine Lösung B 0, die mit dem Intervall [s1, f1) (dem

ersten Schritt des Greedy-Algorithmus) startet und ebenfalls r

Ereignisse hat. (Also ist B 0 auch optimal.)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

12

1. Beobachtung:

Es gibt eine Lösung B 0, die mit dem Intervall [s1, f1) (dem

ersten Schritt des Greedy-Algorithmus) startet und ebenfalls r

Ereignisse hat. (Also ist B 0 auch optimal.)

T1

T0

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

12

1. Beobachtung:

Es gibt eine Lösung B 0, die mit dem Intervall [s1, f1) (dem

ersten Schritt des Greedy-Algorithmus) startet und ebenfalls r

Ereignisse hat. (Also ist B 0 auch optimal.)

T1

T0

Setze B 0 := (B − {min(B)}) ∪ {1}.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

12

1. Beobachtung:

Es gibt eine Lösung B 0, die mit dem Intervall [s1, f1) (dem

ersten Schritt des Greedy-Algorithmus) startet und ebenfalls r

Ereignisse hat. (Also ist B 0 auch optimal.)

T1

T0

Setze B 0 := (B − {min(B)}) ∪ {1}.

Intervalle aufsteigend sortiert ⇒ f1 ≤ fmin(B).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

12

2. Beobachtung:

Die Menge B − {min(B)} löst das Teilproblem

(∗)

[f1, T1), {[si, fi) | si ≥ f1}

optimal, das heißt:

in [f1, T1) können maximal r − 1 Ereignisse untergebracht

werden.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

13

2. Beobachtung:

Die Menge B − {min(B)} löst das Teilproblem

(∗)

[f1, T1), {[si, fi) | si ≥ f1}

optimal, das heißt:

in [f1, T1) können maximal r − 1 Ereignisse untergebracht

werden.

Wieso?

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

13

2. Beobachtung:

Die Menge B − {min(B)} löst das Teilproblem

(∗)

[f1, T1), {[si, fi) | si ≥ f1}

optimal, das heißt:

in [f1, T1) können maximal r − 1 Ereignisse untergebracht

werden.

Wieso? Sonst würden wir [s1, f1) mit einer besseren Lösung

für (∗) zu einer besseren Lösung für das Gesamtproblem

kombinieren: Widerspruch zur Optimalität von B.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

13

3. Beobachtung:

Algorithmus GS auf Eingabe {[si, fi) | 1 ≤ i ≤ n} hat ab

Iteration i = 2 genau dasselbe Verhalten wie wenn man GS

auf [f1, T1), {[si, fi) | si ≥ f1} starten würde.

Nach I.V. liefert also dieser Teil des Algorithmus eine optimale

Lösung mit r − 1 Ereignissen für (∗).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

14

3. Beobachtung:

Algorithmus GS auf Eingabe {[si, fi) | 1 ≤ i ≤ n} hat ab

Iteration i = 2 genau dasselbe Verhalten wie wenn man GS

auf [f1, T1), {[si, fi) | si ≥ f1} starten würde.

Nach I.V. liefert also dieser Teil des Algorithmus eine optimale

Lösung mit r − 1 Ereignissen für (∗).

Also liefert Greedy Scheduling insgesamt eine optimale Lösung

der Größe r.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

14

Beispiel 2: Fraktionales ( teilbares“) Rucksackproblem

”

Veranschaulichung: Ein Dieb stiehlt Säckchen mit Edelmetallkrümeln, die

beliebig teilbar sind. Der Wert pro Volumeneinheit ist unterschiedlich für

unterschiedliche Materialien. Was soll er in seinen Rucksack mit Volumen

b packen, um den Wert zu maximieren?

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

15

Beispiel 2: Fraktionales ( teilbares“) Rucksackproblem

”

Veranschaulichung: Ein Dieb stiehlt Säckchen mit Edelmetallkrümeln, die

beliebig teilbar sind. Der Wert pro Volumeneinheit ist unterschiedlich für

unterschiedliche Materialien. Was soll er in seinen Rucksack mit Volumen

b packen, um den Wert zu maximieren?

Gegeben: n Objekte mit positiven Volumina a1, . . . , an und

positiven Nutzenwerten c1, . . . , cn,

sowie eine Volumenschranke b.

Gesucht: Vektor (λ1, . . . , λn) ∈ [0, 1]n, so dass

λ1a1 + . . . + λnan ≤ b ( zulässig“)

”

und

λ1c1 + . . . + λncn maximal.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

15

Beim 0-1-Rucksackproblem“ werden nur 0-1-Vektoren mit

”

λi ∈ {0, 1} zugelassen.

Mitteilung (im Vorgriff auf BuK, 5. Sem.): Die {0, 1}-Version ist NPvollständig, besitzt also wahrscheinlich keinen effizienten Algorithmus.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

16

Beim 0-1-Rucksackproblem“ werden nur 0-1-Vektoren mit

”

λi ∈ {0, 1} zugelassen.

Mitteilung (im Vorgriff auf BuK, 5. Sem.): Die {0, 1}-Version ist NPvollständig, besitzt also wahrscheinlich keinen effizienten Algorithmus.

Das fraktionale Rucksackproblem ist mit einem GreedyAlgorithmus in Zeit O(n log n) lösbar.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

16

Beim 0-1-Rucksackproblem“ werden nur 0-1-Vektoren mit

”

λi ∈ {0, 1} zugelassen.

Mitteilung (im Vorgriff auf BuK, 5. Sem.): Die {0, 1}-Version ist NPvollständig, besitzt also wahrscheinlich keinen effizienten Algorithmus.

Das fraktionale Rucksackproblem ist mit einem GreedyAlgorithmus in Zeit O(n log n) lösbar.

Kern der Lösungsidee: Berechne Nutzendichte“

”

di = ci/ai, 1 ≤ i ≤ n,

und sortiere die Objekte gemäß di fallend.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

16

Beim 0-1-Rucksackproblem“ werden nur 0-1-Vektoren mit

”

λi ∈ {0, 1} zugelassen.

Mitteilung (im Vorgriff auf BuK, 5. Sem.): Die {0, 1}-Version ist NPvollständig, besitzt also wahrscheinlich keinen effizienten Algorithmus.

Das fraktionale Rucksackproblem ist mit einem GreedyAlgorithmus in Zeit O(n log n) lösbar.

Kern der Lösungsidee: Berechne Nutzendichte“

”

di = ci/ai, 1 ≤ i ≤ n,

und sortiere die Objekte gemäß di fallend.

Nehme von vorne beginnend möglichst viele ganze Objekte,

bis schließlich das letzte Objekt teilweise genommen wird, so

dass die Gewichtsschranke vollständig ausgenutzt wird.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

16

c1

c2

c

3

cn

a1

a2

a3

b

an

Input, sortiert nach Nutzendichte di = ci/ai.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

17

c1

c2

c

3

cn

a1

a2

a3

b

an

Input, sortiert nach Nutzendichte di = ci/ai.

Höhe von Kasten Nummer i ist di = ci/ai.

Breite ist ai.

Fläche ist ci.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

17

Algorithmus Greedy Fractional Knapsack (GFKS)

for i from 1 to n do

di ← ci/ai;

λi ← 0;

Sortiere Objekte gemäß di fallend;

i ← 0;

r ← b; (* Inhalt r ist das verfügbare Rest-Volumen *)

while r > 0 do

i++;

if ai ≤ r

then λi ← 1; r ← r − ai;

else λi ← r/ai;

r ← 0;

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

18

c1

c2

c

3

cn

a1

a2

a3

b

an

Vom Greedy-Algorithmus gelieferte Lösung.

Gesamtnutzen: grün.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

19

c1

c2

c

3

cn

a1

a2

a3

b

an

Zulässige Lösung, nicht optimal.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

20

c1

c2

c

3

cn

a1

a2

a3

b

an

Zulässige Lösung, nicht optimal. Gesamtnutzen: blau.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

20

c1

c2

c

3

cn

a1

a2

a3

c1

c2

c

b

an

3

cn

a1

a2

a3

b

an

Anschaulich: Greedy-Lösung nie schlechter als beliebige

Lösung.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

21

c1

c2

c

3

cn

a1

a2

a3

c1

c2

c

b

an

3

cn

a1

a2

a3

b

an

Anschaulich: Greedy-Lösung nie schlechter als beliebige

Lösung. Gleich: Vollständiger Beweis.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

21

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

P

O.B.d.A.: i ai > b (sonst ist (λ1, . . . , λn) = (1, . . . , 1) optimal und wird von GFKS gefunden).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

P

O.B.d.A.: i ai > b (sonst ist (λ1, . . . , λn) = (1, . . . , 1) optimal und wird von GFKS gefunden).

Sei (λ1, . . . , λn) ∈ [0, 1]n die Ausgabe des Algorithmus.

Laufzeit: klar.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

P

O.B.d.A.: i ai > b (sonst ist (λ1, . . . , λn) = (1, . . . , 1) optimal und wird von GFKS gefunden).

Sei (λ1, . . . , λn) ∈ [0, 1]n die Ausgabe des Algorithmus.

Laufzeit: klar.

Korrektheit: Zulässigkeit klar. Zu zeigen: Optimalität.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

P

O.B.d.A.: i ai > b (sonst ist (λ1, . . . , λn) = (1, . . . , 1) optimal und wird von GFKS gefunden).

Sei (λ1, . . . , λn) ∈ [0, 1]n die Ausgabe des Algorithmus.

Laufzeit: klar.

Korrektheit: Zulässigkeit klar. Zu zeigen: Optimalität.

Sei (λ01, . . . , λ0n) ∈ [0, 1]n eine optimale Lösung.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

P

O.B.d.A.: i ai > b (sonst ist (λ1, . . . , λn) = (1, . . . , 1) optimal und wird von GFKS gefunden).

Sei (λ1, . . . , λn) ∈ [0, 1]n die Ausgabe des Algorithmus.

Laufzeit: klar.

Korrektheit: Zulässigkeit klar. Zu zeigen: Optimalität.

Sei (λ01, . . . , λ0n) ∈ [0, 1]n eine optimale Lösung.

P 0

Offensichtlich: i λiai = b (sonst verbesserbar).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

Satz 3.1.2

Der Algorithmus GFKS ist korrekt (liefert eine zulässige Lösung

mit maximalem Gesamtnutzen) und hat Laufzeit O(n log n).

Beweis: Sei x = (a1, . . . , an, c1, . . . , cn, b) die Eingabe.

P

O.B.d.A.: i ai > b (sonst ist (λ1, . . . , λn) = (1, . . . , 1) optimal und wird von GFKS gefunden).

Sei (λ1, . . . , λn) ∈ [0, 1]n die Ausgabe des Algorithmus.

Laufzeit: klar.

Korrektheit: Zulässigkeit klar. Zu zeigen: Optimalität.

Sei (λ01, . . . , λ0n) ∈ [0, 1]n eine optimale Lösung.

P 0

Offensichtlich: i λiai = b (sonst verbesserbar).

P

P 0

Durch Induktion über n zeigen wir: i λici = i λici.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

22

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1,

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal:

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal: Weil d1 ≥ di für

alle i, gilt:

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal: Weil d1 ≥ di für

alle i, gilt:

λ1c1

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal: Weil d1 ≥ di für

alle i, gilt:

λ1c1 = bd1

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal: Weil d1 ≥ di für

alle i, gilt:

P 0

λ1c1 = bd1 = ( i λiai)d1

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal: Weil d1 ≥ di für

alle i, gilt:

P 0

P 0

λ1c1 = bd1 = ( i λiai)d1 ≥ i λiaidi

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

I.A.: n = 1. Dann liefert der Algorithmus offensichtlich die

optimale Lösung: Packe genau den Bruchteil λ1 = b/a1, der

in den Rucksack passt.

Ind.-Schritt: n > 1.

1. Fall: a1 ≥ b.

GFKS wählt λ1 = b/a1, und das ist optimal: Weil d1 ≥ di für

alle i, gilt:

P 0

P 0

P 0

λ1c1 = bd1 = ( i λiai)d1 ≥ i λiaidi = i λici.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

23

(Ind.-Schritt:)

FG KTuEA, TU Ilmenau

2. Fall: a1 < b.

Effiziente Algorithmen – SS11 – Kapitel 3

24

(Ind.-Schritt:)

2. Fall: a1 < b.

Behauptung: Wir können o.B.d.A. λ01 = 1 annehmen.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

24

(Ind.-Schritt:)

2. Fall: a1 < b.

Behauptung: Wir können o.B.d.A. λ01 = 1 annehmen.

( Der erste Schritt des Greedy-Algorithmus ist nicht falsch.“)

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

24

(Ind.-Schritt:)

2. Fall: a1 < b.

Behauptung: Wir können o.B.d.A. λ01 = 1 annehmen.

( Der erste Schritt des Greedy-Algorithmus ist nicht falsch.“)

”

P

0

Denn: Wenn λ1 < 1, kann man wegen 1≤i≤n λ0iai = b

Werte λ001 = 1, 0 ≤ λ002 ≤ λ02, . . . , 0 ≤ λ00n ≤ λ0n finden, so dass

P

0

(1 − λ1)a1 = 2≤i≤n(λ0i − λ00i )ai.

(∗)

(Verringere Gewicht bei späteren“ Objekten zugunsten von Objekt 1.)

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

24

(Ind.-Schritt:)

2. Fall: a1 < b.

Behauptung: Wir können o.B.d.A. λ01 = 1 annehmen.

( Der erste Schritt des Greedy-Algorithmus ist nicht falsch.“)

”

P

0

Denn: Wenn λ1 < 1, kann man wegen 1≤i≤n λ0iai = b

Werte λ001 = 1, 0 ≤ λ002 ≤ λ02, . . . , 0 ≤ λ00n ≤ λ0n finden, so dass

P

0

(1 − λ1)a1 = 2≤i≤n(λ0i − λ00i )ai.

(∗)

(Verringere Gewicht bei späteren“ Objekten zugunsten von Objekt 1.)

”

Dann ist (λ001 , . . . , λ00n) zulässig

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

24

2. Fall: a1 < b.

(Ind.-Schritt:)

Behauptung: Wir können o.B.d.A. λ01 = 1 annehmen.

( Der erste Schritt des Greedy-Algorithmus ist nicht falsch.“)

”

P

0

Denn: Wenn λ1 < 1, kann man wegen 1≤i≤n λ0iai = b

Werte λ001 = 1, 0 ≤ λ002 ≤ λ02, . . . , 0 ≤ λ00n ≤ λ0n finden, so dass

P

0

(1 − λ1)a1 = 2≤i≤n(λ0i − λ00i )ai.

(∗)

(Verringere Gewicht bei späteren“ Objekten zugunsten von Objekt 1.)

”

Dann ist (λ001 , . . . , λ00n) zulässig und

X

X

X

(λ0i − λ00i )aidi .

λ00i ci =

λ0ici + (1 − λ01)a1d1 −

i

FG KTuEA, TU Ilmenau

i

2≤i≤n

Effiziente Algorithmen – SS11 – Kapitel 3

24

2. Fall: a1 < b.

(Ind.-Schritt:)

Behauptung: Wir können o.B.d.A. λ01 = 1 annehmen.

( Der erste Schritt des Greedy-Algorithmus ist nicht falsch.“)

”

P

0

Denn: Wenn λ1 < 1, kann man wegen 1≤i≤n λ0iai = b

Werte λ001 = 1, 0 ≤ λ002 ≤ λ02, . . . , 0 ≤ λ00n ≤ λ0n finden, so dass

P

0

(1 − λ1)a1 = 2≤i≤n(λ0i − λ00i )ai.

(∗)

(Verringere Gewicht bei späteren“ Objekten zugunsten von Objekt 1.)

”

Dann ist (λ001 , . . . , λ00n) zulässig und

X

X

X

(λ0i − λ00i )aidi .

λ00i ci =

λ0ici + (1 − λ01)a1d1 −

i

i

2≤i≤n

Aus (∗) und d1 ≥ di folgt, dass die letzte Klammer nichtneP 00

P 0

gativ ist, also i λi ci ≥ i λici gilt. (Sogar Gleichheit.)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

24

Wissen nun: 1 = λ1 = λ01.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

25

Wissen nun: 1 = λ1 = λ01.

Wir wenden die Induktionsvoraussetzung auf den modifizierten

Input x− = (a2, . . . , an, c2, . . . , cn, b − a1) an.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

25

Wissen nun: 1 = λ1 = λ01.

Wir wenden die Induktionsvoraussetzung auf den modifizierten

Input x− = (a2, . . . , an, c2, . . . , cn, b − a1) an.

GFKS läuft in Schleifendurchläufen 2 bis n ebenso wie GFKS

auf x−, liefert also für x− eine optimale Lösung: (λ2, . . . , λn).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

25

Wissen nun: 1 = λ1 = λ01.

Wir wenden die Induktionsvoraussetzung auf den modifizierten

Input x− = (a2, . . . , an, c2, . . . , cn, b − a1) an.

GFKS läuft in Schleifendurchläufen 2 bis n ebenso wie GFKS

auf x−, liefert also für x− eine optimale Lösung: (λ2, . . . , λn).

Klar: (λ02, . . . , λ0n) muss für x− optimal sein.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

25

Wissen nun: 1 = λ1 = λ01.

Wir wenden die Induktionsvoraussetzung auf den modifizierten

Input x− = (a2, . . . , an, c2, . . . , cn, b − a1) an.

GFKS läuft in Schleifendurchläufen 2 bis n ebenso wie GFKS

auf x−, liefert also für x− eine optimale Lösung: (λ2, . . . , λn).

Klar: (λ02, . . . , λ0n) muss für x− optimal sein.

(Wenn (λ002 , . . . , λ00n) besser wäre, dann wäre (1, λ002 , . . . , λ00n) eine bessere

Lösung für x als (1, λ02, . . . , λ0n). Das kann nicht sein.)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

25

Wissen nun: 1 = λ1 = λ01.

Wir wenden die Induktionsvoraussetzung auf den modifizierten

Input x− = (a2, . . . , an, c2, . . . , cn, b − a1) an.

GFKS läuft in Schleifendurchläufen 2 bis n ebenso wie GFKS

auf x−, liefert also für x− eine optimale Lösung: (λ2, . . . , λn).

Klar: (λ02, . . . , λ0n) muss für x− optimal sein.

(Wenn (λ002 , . . . , λ00n) besser wäre, dann wäre (1, λ002 , . . . , λ00n) eine bessere

Lösung für x als (1, λ02, . . . , λ0n). Das kann nicht sein.)

Nach I.V. gilt

FG KTuEA, TU Ilmenau

P

2≤i≤n λici =

0

λ

2≤i≤n ici.

P

Effiziente Algorithmen – SS11 – Kapitel 3

25

Wissen nun: 1 = λ1 = λ01.

Wir wenden die Induktionsvoraussetzung auf den modifizierten

Input x− = (a2, . . . , an, c2, . . . , cn, b − a1) an.

GFKS läuft in Schleifendurchläufen 2 bis n ebenso wie GFKS

auf x−, liefert also für x− eine optimale Lösung: (λ2, . . . , λn).

Klar: (λ02, . . . , λ0n) muss für x− optimal sein.

(Wenn (λ002 , . . . , λ00n) besser wäre, dann wäre (1, λ002 , . . . , λ00n) eine bessere

Lösung für x als (1, λ02, . . . , λ0n). Das kann nicht sein.)

Nach I.V. gilt

P

2≤i≤n λici =

0

λ

2≤i≤n ici.

P

Also haben auch die Lösungen (1, λ02, . . . , λ0n)

(1, λ2, . . . , λn) für x denselben Nutzenwert.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

und

25

An den Beispielen zu beobachtende Charakteristika der

Greedy-Methode:

1. Der erste Schritt der Greedy-Lösung ist nicht falsch. Es

gibt eine optimale Lösung, die als Fortsetzung des ersten

Schrittes konstruiert werden kann.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

26

An den Beispielen zu beobachtende Charakteristika der

Greedy-Methode:

1. Der erste Schritt der Greedy-Lösung ist nicht falsch. Es

gibt eine optimale Lösung, die als Fortsetzung des ersten

Schrittes konstruiert werden kann.

2. Prinzip der optimalen Substruktur“: Entfernt man aus

”

einer optimalen Lösung die erste(n) Komponente(n), so

bleibt als Rest die optimale Lösung für einen Teil oder Rest

des Inputs.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

26

An den Beispielen zu beobachtende Charakteristika der

Greedy-Methode:

1. Der erste Schritt der Greedy-Lösung ist nicht falsch. Es

gibt eine optimale Lösung, die als Fortsetzung des ersten

Schrittes konstruiert werden kann.

2. Prinzip der optimalen Substruktur“: Entfernt man aus

”

einer optimalen Lösung die erste(n) Komponente(n), so

bleibt als Rest die optimale Lösung für einen Teil oder Rest

des Inputs.

3. Der Korrektheitsbeweis wird mit vollständiger Induktion

geführt.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

26

3.2 Huffman-Codes

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

27

3.2 Huffman-Codes

Gegeben: Alphabet Σ und Wahrscheinlichkeiten“

”

p(a) ∈ [0, 1] für jeden Buchstaben a ∈ Σ.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

27

3.2 Huffman-Codes

Gegeben: Alphabet Σ und Wahrscheinlichkeiten“

P

”

p(a) = 1.

p(a) ∈ [0, 1] für jeden Buchstaben a ∈ Σ. Also:

a∈Σ

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

27

3.2 Huffman-Codes

Gegeben: Alphabet Σ und Wahrscheinlichkeiten“

P

”

p(a) = 1.

p(a) ∈ [0, 1] für jeden Buchstaben a ∈ Σ. Also:

a∈Σ

Beispiel:

a

p(a)

A

0,15

FG KTuEA, TU Ilmenau

B

0,08

C

0,07

D

0,10

E

0,21

Effiziente Algorithmen – SS11 – Kapitel 3

F

0,08

G

0,07

H

0,09

I

0,06

K

0,09

27

3.2 Huffman-Codes

Gegeben: Alphabet Σ und Wahrscheinlichkeiten“

P

”

p(a) = 1.

p(a) ∈ [0, 1] für jeden Buchstaben a ∈ Σ. Also:

a∈Σ

Beispiel:

a

p(a)

A

0,15

B

0,08

C

0,07

D

0,10

E

0,21

F

0,08

G

0,07

H

0,09

I

0,06

K

0,09

Herkunft der Wahrscheinlichkeiten:

(1) Buchstabenhäufigkeit in natürlicher Sprache

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

27

3.2 Huffman-Codes

Gegeben: Alphabet Σ und Wahrscheinlichkeiten“

P

”

p(a) = 1.

p(a) ∈ [0, 1] für jeden Buchstaben a ∈ Σ. Also:

a∈Σ

Beispiel:

a

p(a)

A

0,15

B

0,08

C

0,07

D

0,10

E

0,21

F

0,08

G

0,07

H

0,09

I

0,06

K

0,09

Herkunft der Wahrscheinlichkeiten:

(1) Buchstabenhäufigkeit in natürlicher Sprache oder

(2) empirische relative Häufigkeiten in einem

gegebenen Text w = a1 . . . an:

Anteil des Buchstabens a an w ist (p(a) · 100)%.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

27

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

FG KTuEA, TU Ilmenau

C

000

D

111

E

10

F

0011

Effiziente Algorithmen – SS11 – Kapitel 3

G

010

H

0010

I

0111

K

1101

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

Beispiel: c(F E I G E ) =

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

Beispiel: c(F E I G E ) = 0011

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

Beispiel: c(F E I G E ) = 0011 10

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

Beispiel: c(F E I G E ) = 0011 10 0111

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

Beispiel: c(F E I G E ) = 0011 10 0111 010

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Gesucht: ein guter“ binärer Präfixcode für (Σ, p).

”

Definition 3.2.1 Präfixcode:

Jedem a ∈ Σ ist binärer Code“ c(a) ∈ {0, 1}+ zugeordnet,

”

mit Eigenschaft Präfixfreiheit:

Für a, b ∈ Σ, a 6= b ist c(a) kein Präfix von c(b).

Beispiel:

A

B

1100 0110

C

000

D

111

E

10

F

0011

G

010

H

0010

I

0111

K

1101

Codierung von Wörtern (Zeichenreihen):

c(a1 . . . an) = c(a1) · · · c(an) ∈ {0, 1}∗.

Zur Codierung benutzt man (konzeptuell) direkt die Tabelle.

Beispiel: c(F E I G E ) = 0011 10 0111 010 10.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

28

Kompakte Repräsentation des Codes als Binärbaum:

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

FG KTuEA, TU Ilmenau

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

Effiziente Algorithmen – SS11 – Kapitel 3

0

A

1

D

1

K

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt. Wiederhole mit dem Restwort, bis nichts mehr

übrig ist. – Präfixeigenschaft ⇒ keine Zwischenräume nötig.

Beispiel: 001111000000010 liefert

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt. Wiederhole mit dem Restwort, bis nichts mehr

übrig ist. – Präfixeigenschaft ⇒ keine Zwischenräume nötig.

Beispiel: 001111000000010 liefert

FG KTuEA, TU Ilmenau

”

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt. Wiederhole mit dem Restwort, bis nichts mehr

übrig ist. – Präfixeigenschaft ⇒ keine Zwischenräume nötig.

Beispiel: 001111000000010 liefert F

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt. Wiederhole mit dem Restwort, bis nichts mehr

übrig ist. – Präfixeigenschaft ⇒ keine Zwischenräume nötig.

Beispiel: 001111000000010 liefert FA

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt. Wiederhole mit dem Restwort, bis nichts mehr

übrig ist. – Präfixeigenschaft ⇒ keine Zwischenräume nötig.

Beispiel: 001111000000010 liefert FAC

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

Kompakte Repräsentation des Codes als Binärbaum:

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Blätter sind mit Buchstaben markiert; Weg von der Wurzel

zum Blatt gibt das Codewort wieder (links: 0, rechts: 1).

Decodierung: Laufe Weg im Baum, vom Codewort gesteuert,

bis zum Blatt. Wiederhole mit dem Restwort, bis nichts mehr

übrig ist. – Präfixeigenschaft ⇒ keine Zwischenräume nötig.

Beispiel: 001111000000010 liefert FACH“.

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

29

1. Idee: Mache alle Codewörter c(a) gleich lang;

am besten ist dann eine Länge von dlog2 |Σ|e Bits.

⇒ c(a1 . . . an) hat Länge dlog2 |Σ|e · n.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

30

1. Idee: Mache alle Codewörter c(a) gleich lang;

am besten ist dann eine Länge von dlog2 |Σ|e Bits.

⇒ c(a1 . . . an) hat Länge dlog2 |Σ|e · n.

(Beispiele: 52 Groß- und Kleinbuchstaben plus Leerzeichen und Satzzeichen: log 64 = 6 Bits pro Codewort. ASCII-Code: 8 Bits pro Codewort.)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

30

1. Idee: Mache alle Codewörter c(a) gleich lang;

am besten ist dann eine Länge von dlog2 |Σ|e Bits.

⇒ c(a1 . . . an) hat Länge dlog2 |Σ|e · n.

(Beispiele: 52 Groß- und Kleinbuchstaben plus Leerzeichen und Satzzeichen: log 64 = 6 Bits pro Codewort. ASCII-Code: 8 Bits pro Codewort.)

2. Idee: Einsparmöglichkeit: Häufige Buchstaben mit kürzeren

Codes codieren als seltenere Buchstaben.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

30

1. Idee: Mache alle Codewörter c(a) gleich lang;

am besten ist dann eine Länge von dlog2 |Σ|e Bits.

⇒ c(a1 . . . an) hat Länge dlog2 |Σ|e · n.

(Beispiele: 52 Groß- und Kleinbuchstaben plus Leerzeichen und Satzzeichen: log 64 = 6 Bits pro Codewort. ASCII-Code: 8 Bits pro Codewort.)

2. Idee: Einsparmöglichkeit: Häufige Buchstaben mit kürzeren

Codes codieren als seltenere Buchstaben.

Ein erster Ansatz zur Datenkompression

(platzsparendes Speichern, zeitsparendes Übermitteln)!

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

30

1. Idee: Mache alle Codewörter c(a) gleich lang;

am besten ist dann eine Länge von dlog2 |Σ|e Bits.

⇒ c(a1 . . . an) hat Länge dlog2 |Σ|e · n.

(Beispiele: 52 Groß- und Kleinbuchstaben plus Leerzeichen und Satzzeichen: log 64 = 6 Bits pro Codewort. ASCII-Code: 8 Bits pro Codewort.)

2. Idee: Einsparmöglichkeit: Häufige Buchstaben mit kürzeren

Codes codieren als seltenere Buchstaben.

Ein erster Ansatz zur Datenkompression

(platzsparendes Speichern, zeitsparendes Übermitteln)!

Hier: verlustfreie Kompression“ – die Information ist un”

verändert vorhanden.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

30

1. Idee: Mache alle Codewörter c(a) gleich lang;

am besten ist dann eine Länge von dlog2 |Σ|e Bits.

⇒ c(a1 . . . an) hat Länge dlog2 |Σ|e · n.

(Beispiele: 52 Groß- und Kleinbuchstaben plus Leerzeichen und Satzzeichen: log 64 = 6 Bits pro Codewort. ASCII-Code: 8 Bits pro Codewort.)

2. Idee: Einsparmöglichkeit: Häufige Buchstaben mit kürzeren

Codes codieren als seltenere Buchstaben.

Ein erster Ansatz zur Datenkompression

(platzsparendes Speichern, zeitsparendes Übermitteln)!

Hier: verlustfreie Kompression“ – die Information ist un”

verändert vorhanden.

Gegensatz: MP3: Informationsverlust bei der Kompression.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

30

p(a)

c1

c2

A

0,15

0000

1100

B

0,08

0001

0110

FG KTuEA, TU Ilmenau

C

0,07

0010

000

D

0,10

0011

111

E

0,21

0100

10

Effiziente Algorithmen – SS11 – Kapitel 3

F

0,08

0101

0011

G

0,07

0110

010

H

0,09

0111

0010

I

0,06

1000

0111

K

0,09

1001

1101

31

p(a)

c1

c2

A

0,15

0000

1100

B

0,08

0001

0110

C

0,07

0010

000

D

0,10

0011

111

E

0,21

0100

10

F

0,08

0101

0011

G

0,07

0110

010

H

0,09

0111

0010

I

0,06

1000

0111

K

0,09

1001

1101

Wir codieren eine Datei T mit 100000 Buchstaben aus Σ,

wobei die relative Häufigkeit von a ∈ Σ durch p(a) gegeben

ist.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

31

p(a)

c1

c2

A

0,15

0000

1100

B

0,08

0001

0110

C

0,07

0010

000

D

0,10

0011

111

E

0,21

0100

10

F

0,08

0101

0011

G

0,07

0110

010

H

0,09

0111

0010

I

0,06

1000

0111

K

0,09

1001

1101

Wir codieren eine Datei T mit 100000 Buchstaben aus Σ,

wobei die relative Häufigkeit von a ∈ Σ durch p(a) gegeben

ist.

Mit c1 (fixe Codewortlänge): 400000 Bits.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

31

p(a)

c1

c2

A

0,15

0000

1100

B

0,08

0001

0110

C

0,07

0010

000

D

0,10

0011

111

E

0,21

0100

10

F

0,08

0101

0011

G

0,07

0110

010

H

0,09

0111

0010

I

0,06

1000

0111

K

0,09

1001

1101

Wir codieren eine Datei T mit 100000 Buchstaben aus Σ,

wobei die relative Häufigkeit von a ∈ Σ durch p(a) gegeben

ist.

Mit c1 (fixe Codewortlänge): 400000 Bits.

Mit c2 (variable Codewortlänge):

(4 · (0, 15 + 0,08 + 0,08 + 0,09 + 0,06 + 0,09)) + 3 · (0,07 +

0,10 + 0,07) + 2 · 0,21 · 100000 = 334000 Bits.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

31

p(a)

c1

c2

A

0,15

0000

1100

B

0,08

0001

0110

C

0,07

0010

000

D

0,10

0011

111

E

0,21

0100

10

F

0,08

0101

0011

G

0,07

0110

010

H

0,09

0111

0010

I

0,06

1000

0111

K

0,09

1001

1101

Wir codieren eine Datei T mit 100000 Buchstaben aus Σ,

wobei die relative Häufigkeit von a ∈ Σ durch p(a) gegeben

ist.

Mit c1 (fixe Codewortlänge): 400000 Bits.

Mit c2 (variable Codewortlänge):

(4 · (0, 15 + 0,08 + 0,08 + 0,09 + 0,06 + 0,09)) + 3 · (0,07 +

0,10 + 0,07) + 2 · 0,21 · 100000 = 334000 Bits.

Bei langen Dateien und wenn die Übertragung teuer oder langsam ist,

lohnt es sich, die Buchstaben abzuzählen, die relativen Häufigkeiten p(a)

zu bestimmen und einen guten Code mit unterschiedlichen Codewortlängen

zu suchen.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

31

Definition 3.2.2

Ein Codierungsbaum für Σ ist ein Binärbaum T , in dem

• die Kante in einem inneren Knoten zum linken bzw. rechten

Kind (implizit) mit 0 bzw. 1 markiert ist;

• jedem Buchstaben a ∈ Σ ein Blatt (externer Knoten) von

T exklusiv zugeordnet ist.

cT (a) ist die Kanteninschrift auf dem Weg von der Wurzel

zum Blatt mit Inschrift a.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

32

Definition 3.2.2

Ein Codierungsbaum für Σ ist ein Binärbaum T , in dem

• die Kante in einem inneren Knoten zum linken bzw. rechten

Kind (implizit) mit 0 bzw. 1 markiert ist;

• jedem Buchstaben a ∈ Σ ein Blatt (externer Knoten) von

T exklusiv zugeordnet ist.

cT (a) ist die Kanteninschrift auf dem Weg von der Wurzel

zum Blatt mit Inschrift a.

Die Kosten von T unter p sind definiert als:

X

B(T, p) =

p(a) · dT (a),

a∈Σ

wobei dT (a) die Tiefe des a-Blatts in T ist.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

32

Beispiel: Wenn T unser Beispielbaum ist und p die Beispielverteilung von oben, dann ist B(T, p) = 3,34.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

33

Beispiel: Wenn T unser Beispielbaum ist und p die Beispielverteilung von oben, dann ist B(T, p) = 3,34.

0

0

0

C

FG KTuEA, TU Ilmenau

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

Effiziente Algorithmen – SS11 – Kapitel 3

0

A

1

D

1

K

33

Beispiel: Wenn T unser Beispielbaum ist und p die Beispielverteilung von oben, dann ist B(T, p) = 3,34.

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Leicht zu sehen: B(T, p) = |cT (a1 . . . an)|/n, wenn die relative Häufigkeit

von a in w = a1 . . . an durch p(a) gegeben ist,

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

33

Beispiel: Wenn T unser Beispielbaum ist und p die Beispielverteilung von oben, dann ist B(T, p) = 3,34.

0

0

0

C

1

1

0

H

1

1

F

0

G

0

E

0

1

0

B

1

1

I

0

A

1

D

1

K

Leicht zu sehen: B(T, p) = |cT (a1 . . . an)|/n, wenn die relative Häufigkeit

von a in w = a1 . . . an durch p(a) gegeben ist,

oder B(T, p) = die erwartete Bitzahl pro Buchstabe, wenn die

Buchstabenwahrscheinlichkeiten durch p(a), a ∈ Σ, gegeben sind.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

33

Definition 3.2.3

Ein Codierungsbaum T für Σ heißt optimal oder

redundanzminimal für p, wenn B(T, p) ≤ B(T 0, p)

für alle Codierungsbäume T 0 für Σ.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

34

Definition 3.2.3

Ein Codierungsbaum T für Σ heißt optimal oder

redundanzminimal für p, wenn B(T, p) ≤ B(T 0, p)

für alle Codierungsbäume T 0 für Σ.

Aufgabe: Zu gegebenem p : Σ → [0, 1] finde einen optimalen

Baum T .

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

34

Definition 3.2.3

Ein Codierungsbaum T für Σ heißt optimal oder

redundanzminimal für p, wenn B(T, p) ≤ B(T 0, p)

für alle Codierungsbäume T 0 für Σ.

Aufgabe: Zu gegebenem p : Σ → [0, 1] finde einen optimalen

Baum T .

Existiert immer ein optimaler Baum?

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

34

Definition 3.2.3

Ein Codierungsbaum T für Σ heißt optimal oder

redundanzminimal für p, wenn B(T, p) ≤ B(T 0, p)

für alle Codierungsbäume T 0 für Σ.

Aufgabe: Zu gegebenem p : Σ → [0, 1] finde einen optimalen

Baum T .

Existiert immer ein optimaler Baum?

(Zu Σ gibt es unendlich viele Codierungsbäume!)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

34

Lemma 3.2.4 Wenn T Codierungsbaum und p Verteilung für

Σ ist, dann gibt es einen Codierungsbaum T 0 mit B(T 0, p) ≤

B(T, p), so dass in T 0 jeder innere Knoten zwei Kinder hat.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

35

Lemma 3.2.4 Wenn T Codierungsbaum und p Verteilung für

Σ ist, dann gibt es einen Codierungsbaum T 0 mit B(T 0, p) ≤

B(T, p), so dass in T 0 jeder innere Knoten zwei Kinder hat.

Beweisidee:

T:

T’:

w

w

1

1

v

x

0

Tx

u

fehlt

Umbau:

Überspringe v

x

u

Tx

Tu

Tu

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

35

Lemma 3.2.4 Wenn T Codierungsbaum und p Verteilung für

Σ ist, dann gibt es einen Codierungsbaum T 0 mit B(T 0, p) ≤

B(T, p), so dass in T 0 jeder innere Knoten zwei Kinder hat.

Beweisidee:

T:

T’:

w

w

1

1

v

x

0

Tx

u

fehlt

Umbau:

Überspringe v

x

u

Tx

Tu

Tu

Resultat: T 0 für Σ mit denselben markierten Blättern wie T ,

und B(T 0, p) ≤ B(T, p).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

35

Lemma 3.2.4 Wenn T Codierungsbaum und p Verteilung für

Σ ist, dann gibt es einen Codierungsbaum T 0 mit B(T 0, p) ≤

B(T, p), so dass in T 0 jeder innere Knoten zwei Kinder hat.

Beweisidee:

T:

T’:

w

w

1

1

v

x

0

Tx

u

fehlt

Umbau:

Überspringe v

x

u

Tx

Tu

Tu

Resultat: T 0 für Σ mit denselben markierten Blättern wie T ,

und B(T 0, p) ≤ B(T, p).

Folgerung: Man kann sich bei der Suche nach optimalen Bäumen auf

solche beschränken, in denen jeder innere Knoten zwei Kinder hat.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

35

Weil es für festes Σ nur endlich viele Σ-Codierungsbäume T

gibt, in denen jeder innere Knoten zwei Kinder hat, gibt es für

(Σ, p) optimale Codierungsbäume.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

36

Weil es für festes Σ nur endlich viele Σ-Codierungsbäume T

gibt, in denen jeder innere Knoten zwei Kinder hat, gibt es für

(Σ, p) optimale Codierungsbäume.

Optimale Bäume sind i. A. nicht eindeutig.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

36

Weil es für festes Σ nur endlich viele Σ-Codierungsbäume T

gibt, in denen jeder innere Knoten zwei Kinder hat, gibt es für

(Σ, p) optimale Codierungsbäume.

Optimale Bäume sind i. A. nicht eindeutig.

Aufgabe: Gegeben (Σ, p), finde einen optimalen Baum.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

36

Weil es für festes Σ nur endlich viele Σ-Codierungsbäume T

gibt, in denen jeder innere Knoten zwei Kinder hat, gibt es für

(Σ, p) optimale Codierungsbäume.

Optimale Bäume sind i. A. nicht eindeutig.

Aufgabe: Gegeben (Σ, p), finde einen optimalen Baum.

Methode: Greedy“.

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

36

Lemma 3.2.5

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

Dann gibt es einen optimalen Baum, in dem die a- und a0Blätter Kinder desselben inneren Knotens sind.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

Dann gibt es einen optimalen Baum, in dem die a- und a0Blätter Kinder desselben inneren Knotens sind.

Beweis:

Starte mit beliebigem optimalen Baum T .

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

Dann gibt es einen optimalen Baum, in dem die a- und a0Blätter Kinder desselben inneren Knotens sind.

Beweis:

Starte mit beliebigem optimalen Baum T .

O.B.d.A. (Le. 3.2.4): Alle inneren Knoten haben zwei Kinder.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

Dann gibt es einen optimalen Baum, in dem die a- und a0Blätter Kinder desselben inneren Knotens sind.

Beweis:

Starte mit beliebigem optimalen Baum T .

O.B.d.A. (Le. 3.2.4): Alle inneren Knoten haben zwei Kinder.

a und a0 sitzen in Blättern von T , Tiefen d(a) und d(a0).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

Dann gibt es einen optimalen Baum, in dem die a- und a0Blätter Kinder desselben inneren Knotens sind.

Beweis:

Starte mit beliebigem optimalen Baum T .

O.B.d.A. (Le. 3.2.4): Alle inneren Knoten haben zwei Kinder.

a und a0 sitzen in Blättern von T , Tiefen d(a) und d(a0).

O.B.d.A.: (∗)

FG KTuEA, TU Ilmenau

dT (a) ≥ dT (a0) (sonst umbenennen).

Effiziente Algorithmen – SS11 – Kapitel 3

37

Lemma 3.2.5

Es seien a, a0 zwei Buchstaben mit p(a), p(a0) ≤ p(b) für alle

b ∈ Σ − {a, a0}. (a, a0 sind zwei seltenste“ Buchstaben.)

”

Dann gibt es einen optimalen Baum, in dem die a- und a0Blätter Kinder desselben inneren Knotens sind.

Beweis:

Starte mit beliebigem optimalen Baum T .

O.B.d.A. (Le. 3.2.4): Alle inneren Knoten haben zwei Kinder.

a und a0 sitzen in Blättern von T , Tiefen d(a) und d(a0).

O.B.d.A.: (∗)

dT (a) ≥ dT (a0) (sonst umbenennen).

Der a-Knoten hat einen Geschwisterknoten v

(innerer Knoten oder Blatt).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

37

T:

a

Tv :

v

a’

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

38

T:

a

Tv :

v

a’

1. Fall: Der a0-Knoten liegt im Unterbaum Tv mit Wurzel v.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

38

T:

a

Tv :

v

a’

1. Fall: Der a0-Knoten liegt im Unterbaum Tv mit Wurzel v.

Wegen (∗) muss er gleich v sein, und a-Knoten und a0-Knoten

sind Geschwisterknoten in T .

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

38

T:

a’

a

Tv :

v

2. Fall: Der a0-Knoten liegt nicht in Tv .

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

39

T:

a’

a

Tv :

v

2. Fall: Der a0-Knoten liegt nicht in Tv .

Weil Tv mindestens ein Blatt hat und p(b) ≥ p(a0) für alle

b ∈ Σ − {a, a0} gilt, haben wir

P

p(b) ≥ p(a0).

b in Tv

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

39

T:

T’:

Tv :

a’

a

Tv :

v

v

a

a’

Vertauschen von Blatt a0 und Tv liefert Baum T 0, in dem a

und a0 Geschwister sind,

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

40

T:

T’:

Tv :

a’

a

Tv :

v

v

a

a’

Vertauschen von Blatt a0 und Tv liefert Baum T 0, in dem a

und a0 Geschwister sind, mit:

B(T 0, p)−B(T, p)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

40

T:

T’:

Tv :

a’

a

Tv :

v

v

a

a’

Vertauschen von Blatt a0 und Tv liefert Baum T 0, in dem a

und a0 Geschwister sind, mit:

B(T 0, p)−B(T, p) = (dT (a)−dT (a0))·

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

40

T:

T’:

Tv :

a’

a

Tv :

v

v

a

a’

Vertauschen von Blatt a0 und Tv liefert Baum T 0, in dem a

und a0 Geschwister sind, mit:

X

0

0

0

p(b))

B(T , p)−B(T, p) = (dT (a)−dT (a ))·(p(a )−

b in Tv

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

40

T:

T’:

Tv :

a’

a

Tv :

v

v

a

a’

Vertauschen von Blatt a0 und Tv liefert Baum T 0, in dem a

und a0 Geschwister sind, mit:

X

0

0

0

p(b)) ≤ 0.

B(T , p)−B(T, p) = (dT (a)−dT (a ))·(p(a )−

b in Tv

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

40

T:

T’:

Tv :

a’

a

Tv :

v

v

a

a’

Vertauschen von Blatt a0 und Tv liefert Baum T 0, in dem a

und a0 Geschwister sind, mit:

X

0

0

0

p(b)) ≤ 0.

B(T , p)−B(T, p) = (dT (a)−dT (a ))·(p(a )−

b in Tv

Das heißt: auch T 0 ist ein optimaler Baum für (Σ, p).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

40

Damit ist der erste Schritt zur Realisierung eines GreedyAnsatzes getan!

Man beginnt den Algorithmus mit

Mache die beiden seltensten Buchstaben zu Geschwistern“.

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

41

Damit ist der erste Schritt zur Realisierung eines GreedyAnsatzes getan!

Man beginnt den Algorithmus mit

Mache die beiden seltensten Buchstaben zu Geschwistern“.

”

Dann ist man sicher, dass dies stets zu einer optimalen Lösung

ausgebaut werden kann.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

41

Damit ist der erste Schritt zur Realisierung eines GreedyAnsatzes getan!

Man beginnt den Algorithmus mit

Mache die beiden seltensten Buchstaben zu Geschwistern“.

”

Dann ist man sicher, dass dies stets zu einer optimalen Lösung

ausgebaut werden kann.

Diese optimale Lösung findet man rekursiv (konzeptuell) bzw.

dann in der Realisierung iterativ.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

41

Damit ist der erste Schritt zur Realisierung eines GreedyAnsatzes getan!

Man beginnt den Algorithmus mit

Mache die beiden seltensten Buchstaben zu Geschwistern“.

”

Dann ist man sicher, dass dies stets zu einer optimalen Lösung

ausgebaut werden kann.

Diese optimale Lösung findet man rekursiv (konzeptuell) bzw.

dann in der Realisierung iterativ.

Algorithmus stammt von D. A. Huffman (1925–1999), am. Informatiker.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

41

Huffman-Algorithmus (rekursiv):

Wir bauen bottom-up“ einen Baum auf.

”

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

42

Huffman-Algorithmus (rekursiv):

Wir bauen bottom-up“ einen Baum auf.

”

Wenn |Σ| = 1: fertig, man benötigt nur einen Knoten, der

auch Blatt ist.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

42

Huffman-Algorithmus (rekursiv):

Wir bauen bottom-up“ einen Baum auf.

”

Wenn |Σ| = 1: fertig, man benötigt nur einen Knoten, der

auch Blatt ist.

Optimalität: Klar.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

42

Huffman-Algorithmus (rekursiv):

Wir bauen bottom-up“ einen Baum auf.

”

Wenn |Σ| = 1: fertig, man benötigt nur einen Knoten, der

auch Blatt ist.

Optimalität: Klar.

Sonst werden zwei seltenste“ Buchstaben a, a0 aus Σ zu

”

benachbarten Blättern gemacht.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

42

Huffman-Algorithmus (rekursiv):

Wir bauen bottom-up“ einen Baum auf.

”

Wenn |Σ| = 1: fertig, man benötigt nur einen Knoten, der

auch Blatt ist.

Optimalität: Klar.

Sonst werden zwei seltenste“ Buchstaben a, a0 aus Σ zu

”

benachbarten Blättern gemacht.

0

1

a

a’

b

pa + pa’

pa p

a’

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

42

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b};

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

FG KTuEA, TU Ilmenau

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Nun bauen wir durch rekursive Verwendung des Algorithmus

einen Baum T 0 für Σ0 und p0.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Nun bauen wir durch rekursive Verwendung des Algorithmus

einen Baum T 0 für Σ0 und p0.

In T 0 fügen wir an der Stelle des b-Knotens den a, a0-Baum

ein.

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Nun bauen wir durch rekursive Verwendung des Algorithmus

einen Baum T 0 für Σ0 und p0.

In T 0 fügen wir an der Stelle des b-Knotens den a, a0-Baum

ein.

Ergebnis: Ein Codierungsbaum T für Σ,

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Nun bauen wir durch rekursive Verwendung des Algorithmus

einen Baum T 0 für Σ0 und p0.

In T 0 fügen wir an der Stelle des b-Knotens den a, a0-Baum

ein.

Ergebnis: Ein Codierungsbaum T für Σ,

mit B(T, p)

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Nun bauen wir durch rekursive Verwendung des Algorithmus

einen Baum T 0 für Σ0 und p0.

In T 0 fügen wir an der Stelle des b-Knotens den a, a0-Baum

ein.

Ergebnis: Ein Codierungsbaum T für Σ,

mit B(T, p) = B(T 0, p) + (p(a) + p(a0)).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

43

Die Wurzel des so erzeugten Mini-Baums wird als ein Kunst”

0

buchstabe“ b aufgefasst mit p(b) = p(a) + p(a ).

Neues Alphabet: Σ0 := (Σ − {a, a0}) ∪ {b}; neue Verteilung:

0

p (d) :=

p(d)

falls d 6= b

p(a) + p(a0) falls d = b

Nun bauen wir durch rekursive Verwendung des Algorithmus

einen Baum T 0 für Σ0 und p0.

In T 0 fügen wir an der Stelle des b-Knotens den a, a0-Baum

ein.

Ergebnis: Ein Codierungsbaum T für Σ,

mit B(T, p) = B(T 0, p) + (p(a) + p(a0)).

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

(Checken!)

43

Lemma 3.2.6

FG KTuEA, TU Ilmenau

T ist optimaler Baum für (Σ, p).

Effiziente Algorithmen – SS11 – Kapitel 3

44

Lemma 3.2.6

T ist optimaler Baum für (Σ, p).

Beweis:

FG KTuEA, TU Ilmenau

Effiziente Algorithmen – SS11 – Kapitel 3

44