Datenbank-Sicherheit erfordert effiziente Zugriffskontrollen

Werbung

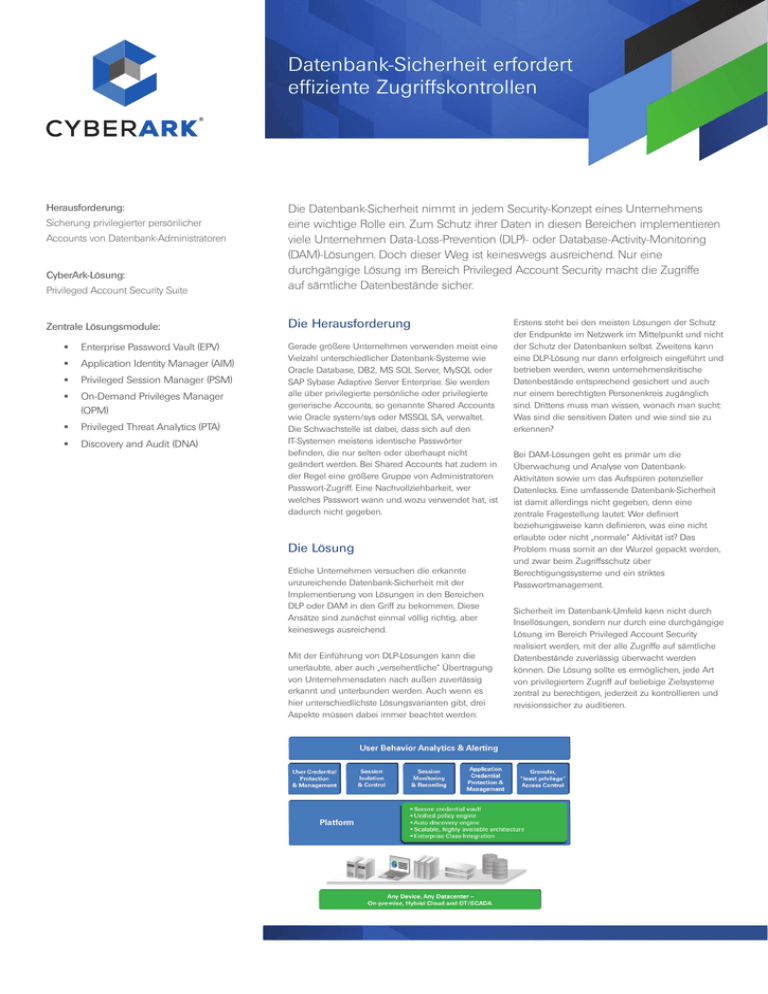

Datenbank-Sicherheit erfordert effiziente Zugriffskontrollen Privileged Account Security Suite Die Datenbank-Sicherheit nimmt in jedem Security-Konzept eines Unternehmens eine wichtige Rolle ein. Zum Schutz ihrer Daten in diesen Bereichen implementieren viele Unternehmen Data-Loss-Prevention (DLP)- oder Database-Activity-Monitoring (DAM)-Lösungen. Doch dieser Weg ist keineswegs ausreichend. Nur eine durchgängige Lösung im Bereich Privileged Account Security macht die Zugriffe auf sämtliche Datenbestände sicher. Zentrale Lösungsmodule: Die Herausforderung Herausforderung: Sicherung privilegierter persönlicher Accounts von Datenbank-Administratoren CyberArk-Lösung: §§ Enterprise Password Vault (EPV) §§ Application Identity Manager (AIM) §§ Privileged Session Manager (PSM) §§ On-Demand Privileges Manager (OPM) §§ Privileged Threat Analytics (PTA) §§ Discovery and Audit (DNA) Gerade größere Unternehmen verwenden meist eine Vielzahl unterschiedlicher Datenbank-Systeme wie Oracle Database, DB2, MS SQL Server, MySQL oder SAP Sybase Adaptive Server Enterprise. Sie werden alle über privilegierte persönliche oder privilegierte generische Accounts, so genannte Shared Accounts wie Oracle system/sys oder MSSQL SA, verwaltet. Die Schwachstelle ist dabei, dass sich auf den IT-Systemen meistens identische Passwörter befinden, die nur selten oder überhaupt nicht geändert werden. Bei Shared Accounts hat zudem in der Regel eine größere Gruppe von Administratoren Passwort-Zugriff. Eine Nachvollziehbarkeit, wer welches Passwort wann und wozu verwendet hat, ist dadurch nicht gegeben. Die Lösung Etliche Unternehmen versuchen die erkannte unzureichende Datenbank-Sicherheit mit der Implementierung von Lösungen in den Bereichen DLP oder DAM in den Griff zu bekommen. Diese Ansätze sind zunächst einmal völlig richtig, aber keineswegs ausreichend. Mit der Einführung von DLP-Lösungen kann die unerlaubte, aber auch „versehentliche“ Übertragung von Unternehmensdaten nach außen zuverlässig erkannt und unterbunden werden. Auch wenn es hier unterschiedlichste Lösungsvarianten gibt, drei Aspekte müssen dabei immer beachtet werden: Erstens steht bei den meisten Lösungen der Schutz der Endpunkte im Netzwerk im Mittelpunkt und nicht der Schutz der Datenbanken selbst. Zweitens kann eine DLP-Lösung nur dann erfolgreich eingeführt und betrieben werden, wenn unternehmenskritische Datenbestände entsprechend gesichert und auch nur einem berechtigten Personenkreis zugänglich sind. Drittens muss man wissen, wonach man sucht: Was sind die sensitiven Daten und wie sind sie zu erkennen? Bei DAM-Lösungen geht es primär um die Überwachung und Analyse von DatenbankAktivitäten sowie um das Aufspüren potenzieller Datenlecks. Eine umfassende Datenbank-Sicherheit ist damit allerdings nicht gegeben, denn eine zentrale Fragestellung lautet: Wer definiert beziehungsweise kann definieren, was eine nicht erlaubte oder nicht „normale“ Aktivität ist? Das Problem muss somit an der Wurzel gepackt werden, und zwar beim Zugriffsschutz über Berechtigungssysteme und ein striktes Passwortmanagement. Sicherheit im Datenbank-Umfeld kann nicht durch Insellösungen, sondern nur durch eine durchgängige Lösung im Bereich Privileged Account Security realisiert werden, mit der alle Zugriffe auf sämtliche Datenbestände zuverlässig überwacht werden können. Die Lösung sollte es ermöglichen, jede Art von privilegiertem Zugriff auf beliebige Zielsysteme zentral zu berechtigen, jederzeit zu kontrollieren und revisionssicher zu auditieren. Datenbank-Sicherheit erfordert effiziente Zugriffskontrollen Privileged Account Security Suite von CyberArk Eine State-of-the-Art-Lösung zur Verwaltung und Kontrolle privilegierter Benutzerkonten und Aktivitäten bietet CyberArk mit der Privileged Account Security (PAS) Suite. Zentrale Lösungsmodule sind der Enterprise Password Vault, der Application Identity Manager, der Privileged Session Manager, der On-Demand Privileges Manager sowie die Applikationen Privileged Threat Analytics und Discovery and Audit. Automatische Verwaltung privilegierter Accounts mit dem Enterprise Password Vault Der Enterprise Password Vault bietet eine geschützte Verwahrung und Policy-basierte, automatische Änderung von administrativen Passwörtern. Zum einen können mit der Lösung die Passwörter zentral gespeichert und alle Zugriffe auf diese Passwörter kontrolliert und protokolliert werden. Dabei stehen Features wie Verification (Überprüfung der Gültigkeit der Passwörter auf dem Zielsystem) und Reconciliation (kontrolliertes Zurücksetzen von Passwörtern im Falle einer erkannten Abweichung), Dual Control (Steuerung von Passwortzugriffen über ein Vier-Augen-Prinzip) oder Password Expiration Alert (Versenden einer Warnmeldung für Passwörter, für die gemäß der Passwort-Richtlinie eine Änderung ansteht) zur Verfügung. Zum anderen ermöglicht die Lösung die automatisierte Umsetzung vorher festgelegter Passwort-Policies unter Nutzung von Features wie One-Time Password (zeitnahe erneute Änderung des entnommenen Passworts) oder „Exclusive Password“ (Unterbindung der gleichzeitigen Nutzung desselben Passworts durch mehr als eine Person). Eliminierung der Application Accounts mit dem Application Identity Manager Aber nicht nur die Passwörter von Administratoren sind im Hinblick auf die Datenbank-Sicherheit ein Bereich, der zu beachten ist. Auch Application Accounts oder Software Accounts, das heißt, die in Anwendungen, Skripten oder Konfigurationsdateien gespeicherten Passwörter, sind eine Sicherheitslücke. Im Unterschied zu privilegierten Accounts, die von Administratoren und damit Personen genutzt werden, greifen Applikationen automatisch auf Backend-Systeme zu, die eine Authentifizierung erfordern. Die Application Accounts werden zum Beispiel für den Datenbank-Zugriff einer Anwendung benötigt. Da die Passwörter meistens im Klartext vorliegen und nie geändert werden, bieten sie ebenfalls eine sicherheitskritische Zugangsmöglichkeit zu vertraulichen Datenbeständen – und zwar für zahlreiche DatenbankAdministratoren oder Anwendungsentwickler. Mit dem Application Identity Manager von CyberArk können diese in Anwendungen, Skripten oder Konfigurationsdateien eingebetteten statischen Passwörter eliminiert werden. Sie werden zentral abgelegt, automatisch verwaltet und in Abhängigkeit zu den Systemkonten mitgeändert. Protokollierung privilegierter Sessions mit dem Privileged Session Manager Mit dem Privileged Session Manager von CyberArk können privilegierte Zugänge nicht nur im Hinblick auf das „Wer“, sondern auch auf das „Was“ gesichert und überwacht werden – und zwar bis auf die (SQL-)Kommandoebene. Die Lösung bietet durch eine durchgängige Protokollierung von Admin-Sessions eine vollständige Transparenz über alle Vorgänge bei privilegierten Zugriffen und damit auch eine jederzeitige Nachvollziehbarkeit, was in ihnen konkret passiert ist. Dabei können alle Aktionen vom Zeitpunkt der Anmeldung am System bis zur Abmeldung revisionssicher aufgezeichnet werden. Die CyberArk-Lösung geht sogar noch einen Schritt weiter als viele PAS-Varianten und erlaubt einen interaktiven Remote-Eingriff in privilegierte Sessions – bis hin zu deren Beendigung. Außerdem ermöglicht der Privileged Session Manager die Unterbindung einer direkten administrativen Verbindung mit einem Zielsystem. Zentraler Vorteil ist, dass keinerlei direkte Kommunikation mehr vom Admin-PC zum Zielsystem erfolgt, sondern die Verbindung zunächst auf dem Privileged Session Manager terminiert wird. Erst von hier aus werden die eigentlichen Admin-Sessions gestartet, und man gelangt zum Beispiel über SQL zu den Datenbanken. Dabei erfolgt die Verbindung über Single-Sign-On-Verfahren – ohne dass der Anwender die Passwörter jemals einsehen kann. Der Privileged Session Manager fungiert sozusagen als Jump-Server für alle administrativen Verbindungen. Nur er „kennt“ die Passwörter der Zielsysteme und nur er darf sich mit diesen verbinden. Das ist vor allem auch dann von Vorteil, wenn externe Dienstleister oder Service-Provider Zugang zu unternehmenskritischen Datenbanken erhalten. Die PrivilegedSession-Management-Lösung stellt sicher, dass ein Passwort in keinem Fall das Unternehmensnetzwerk verlässt. Verwaltung granularer Zugriffsrechte mit dem On-Demand Privileges Manager Mit dem On-Demand Privileges Manager ist es möglich, granulare Berechtigungen für administrative Tätigkeiten festzulegen. Durch die kontrollierte Vergabe von Superuser-Privilegien können Administratoren ihre weitreichenden Rechte nur noch dann ausüben, wenn es erforderlich ist. Die Lösung kann zum Beispiel beim Zugriffsmanagement auf Datenbanken in Unix- oder Linux-Umgebungen eingesetzt werden. Echtzeit-Alarmierung mit der Privileged-Threat-Analytics-Lösung Die CyberArk-Lösung Privileged Threat Analytics bietet Echtzeit-Analytik und -Alarmierung bei der verdächtigen Nutzung privilegierter Accounts. Die Lösung basiert auf einer speziell entwickelten Analyse-Engine, mit der für jeden Nutzer privilegierter Accounts ein Verhaltensprofil erlernt wird. Ausgehend vom Basisverhaltensmuster erkennt die Lösung Abweichungen bei der Account-Verwendung und damit Anomalien im Verhalten privilegierter Benutzer. Automatische Erkennung von privilegierten Benutzerkonten mit dem Audit-Tool Discovery and Audit Mit dem Audit-Tool Discovery and Audit (DNA) bietet CyberArk eine Software-Lösung an, mit der Unternehmen einen schnellen Überblick über Anzahl, Ort und Status von privilegierten und administrativen Benutzerkonten erhalten. ©Cyber-Ark Software Ltd. | cyberark.com Zentrale Vorteile: §§ Erfüllung von ComplianceAnforderungen §§ Effiziente Umsetzung der Security-Policy §§ Überwachung aller privilegierten Zugriffe §§ Hohe Prozessoptimierung und Effizienzsteigerung durch Automatisierung §§ Schnelle Integration in komplexe DB-Infrastrukturen