Degree Dissertation

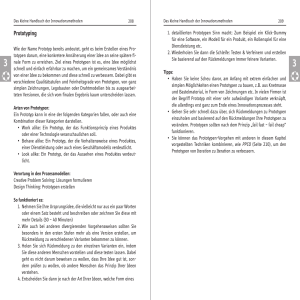

Werbung