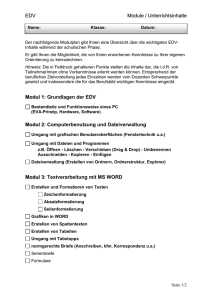

Modulreihe: Grundlagen der Informatik

Werbung

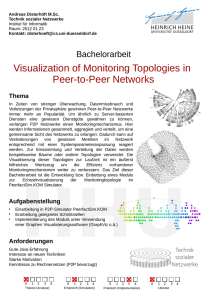

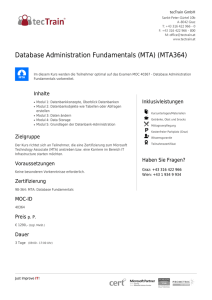

Wolfgang Braun Rastatt, im Mai 2017 Westermann Gruppe Postfach 3320 38023 Braunschweig [email protected] Modulreihe: Grundlagen der Informatik für Berufliche Oberschulen und Fachoberschulen nach dem neuen Lehrplan für Bayern, gültig ab dem Schuljahr 2017/18. Einsetzbar für alle Schüler, aufbauend auf einem Mittleren Bildungsabschluss. Modulreihe: Grundlagen der Informatik Die Zielgruppe der vorliegenden Buchreihe sind Schülerinnen und Schüler, die – aufbauend auf einem Mittleren Schulabschluss – beabsichtigen, die allgemeine oder fachgebundene Hochschulreife / Fachhochschulreife zu erwerben. Grundlage für die Ausarbeitung der Inhalte ist der Lehrplan für die Fachoberschulen/Berufsoberschulen in Bayern. Die Titel eignen sich darüber hinaus gut zum bundesweiten Einsatz in allen Schulen vergleichbaren Niveaus. Folgende Einzelbände stellen flexibel einsetzbare Module zu ausgewählten Fachbereichen der Informatik bereit: Modul 1: Modul 2: Modul 3: Modul 4: Modul 5: Modul 6: Gesellschaft und Informatik Technische Grundlagen (erschienen im Mai 2017) Netzwerke realisieren Visualisierung von Daten Modellierung und Auswertung relationaler Datenbanken Grundlagen der Softwareentwicklung: Prozedurale Programmierung, objektorientierte Analyse und Systementwicklung Modul 7: Gestaltung von IT-Anwendungen Modul 8: Modellbildung und Simulation Modul 9: ERP-Systeme (Finanzbuchhaltung/Material- und Produktionswirtschaft) Modul 10: IT-Projekte Inhalt des ersten Moduls: Gesellschaft und Informatik 1. Die Rolle der Informatik im Alltag 1.1. Informationssysteme bestimmen die Kommunikation 1.2. Industrie 4.0 – Die digitale Herausforderung 1.3. E-Commerce: Informationstechnologie verändert den Handel nachhaltig 1.4. Informatiksysteme in Wissenschaft, Forschung und der Medizin 2. Einfluss von Informatiksystemen auf Gesellschaft und Politik am Beispiel Soziale Netzwerke 2.1. Soziale Medien: Die Bühne zur Selbstdarstellung 2.2. Meinungsbildung in sozialen Netzwerken: Sich Gehör verschaffen und Einfluss nehmen 2.3. Soziale Netzwerke als Instrument der Politik 2.4. Die Bedeutung sozialer Medien für Unternehmen 2.5. Problemfelder sozialer Netzwerke 2.5.1. Fakes & Social Bots: Weit entfernt von Kommunikation 2.5.2. Das Internet ist für alle da: Nutzergruppen im Interessenkonflikt 3. Das Internet – unendliche Weiten, aber kein rechtsfreier Raum 3.1. Urheberrecht im Internet 3.1.1. Das deutsche Urheberrechtsgesetzt 3.1.2. Korrekte Nutzung geschützter Inhalte: Zitieren 3.1.3. Konsequenzen bei Urheberrechtsverletzungen 3.1.4. Ein Lösungsansatz: Creative-Commons-Lizenzen 3.2. Persönlichkeitsrecht und Recht am eigenen Bild 4. Datenschutz ist Persönlichkeitsschutz 4.1. Bundesdatenschutzgesetz 4.1.1. Welche Daten sind schutzwürdig? 4.1.2. Verstöße gegen das Datenschutzgesetz und Rechte der Betroffenen 4.2. Praxis-Tipps für den Schutz von Daten 4.3. Wie viel gebe ich unbewusst von mir preis? Beispiel: Tracking und CrossDevice-Tracking 4.4. Datenaustausch: Verschlüsselungssysteme im Einsatz 4.4.1. Symmetrische Schlüssel 4.4.2. Asymmetrische Schlüssel 4.4.3. Hybride Verschlüsselungsverfahren 4.4.4. Verschlüsselungen mit dem TLS-Protokoll 4.4.5. Anforderungen an vermeintlich sichere Systeme 4.4.6. Anwendungsbeispiele verschiedener Verschlüsselungsverfahren 5. Adressatengerechte Kommunikation im digitalen Raum: Wie teile ich mich mit? 5.1. Netikette im Sozialen Netzwerk 5.2. Netikette in Foren und auf Pinnwänden 5.3. Netikette für E-Mail-Konversation 6. Dark-Net: Das verborgene Internet 6.1. Die helle Seite des Darknets 6.2. Die dunkle Seite des Darknets Inhalt des zweiten Moduls: Technische Grundlagen (seit Mai 2017 auf dem Markt) 1. 1.1 1.1.1 1.1.2 1.1.3 1.1.4 1.2 1.3 1.3.1 1.3.2 1.3.3 1.4 1.5 1.5.1 1.5.2 1.6 1.6.1 1.6.2 1.6.3 2 2.1. 2.1.1 2.1.2 2.1.3 2.1.4 2.1.5 2.1.6 2.2 Wie funktionieren Computersysteme? Technische Grundlagen im Überblick Mensch und Computer: Ein Streifzug durch die Entwicklungsgeschichte der Datenverarbeitung Von der mechanischen- zur elektromechanischen Datenverarbeitung Schritte zur elektronischen Datenverarbeitung Das Wettrennen der Computergenerationen beginnt Zukunftsperspektiven: Realität oder Kaffeesatzlesen Von Bits und Bytes – oder: Wie sage ich es meinem Computer? Grundlegende Rechnerarchitekturen: EDV-Systeme: Kein Buch mit sieben Siegeln Das Motherboard: Die Leitzentrale des Systems Einzelne Komponenten näher betrachtet Peripheriegeräte: Ein- und Ausgabe leicht gemacht Das EVA-Prinzip als Grundprinzip der Datenverarbeitung Ohne Programme läuft nichts: die Software Betriebssysteme: systemorientierte Software Treibersoftware, die Dolmetscher der Hardware-Steuerung Cloud-Computing: Wenn Daten in „digitalen Wolken“ landen Cloud-Typen im Überblick Geschäftsmodelle für Cloud-Computing: Everythingas a service Cloud Computing in der Diskussion Praxis ist alles: Anwendung der technischen Grundlagen Den PC aufrüsten: So machen Sie es richtig Mehr RAM, mehr Fun: Den Arbeitsspeicher aufrüsten Die Festplatte um eine weitere ergänzen Austausch der Grafikkarte Prozessor (CPU) austauschen Motherboard komplett austauschen Netzteil austauschen Allgemeine Kauftipps Inhalt des dritten Moduls: Netzwerke realisieren (folgt in Kürze) Inhalt des vierten Moduls: Visualisierung von Daten 1 2 2.1 2.2 3 3.1 3.1.1 3.1.1.1 3.1.1.2 3.1.2 3.1.2.1 3.1.2.2 3.1.2.3 3.1.2.4 3.1.2.5 3.2 4 4.1 4.1.1 4.1.2 4.2 5 5.1 5.2 6 7 7.1 Visualisierung - ein uraltes Phänomen Vom Daten-Zunami über den Datenberg Nichts als Bytes Schrittfolge des Prozesses der Visualisierung Bring Ordnung ins Chaos: Von der Datenquelle zum Diagramm Visualisieren mit den Mitteln der Tabellenkalkulation Diagramme professionell gestalten Standard-Diagrammtypen und deren Anwendungen Ausgewählte Zellbereiche in Diagramme übertragen Diagramme aus der Excel-Trickkiste Mit dem Wasserfall-Diagramm Abläufe darstellen Manchmal muss man etwas „EINtrichtern“ Treemap-Diagrammtypen lassen Muster auf einen Blick erkennen Ringdarstellung in einem Sunburst-Chart Kreisdiagramme näher unter die Lupe genommen Es geht auch dreidimensional Statistik: Ein (kein) Buch mit sieben Siegeln? Mit Histogrammen Häufigkeitsverteilungen abbilden Gleiche Klassenbreiten in der Häufigkeitstabelle Variable Klassenbreiten in der Häufigkeitstabelle Histogramme, unentbehrliche Mittel zur Optimierung digitaler Fotos Sind wir Normalverteilt? Biometrische Merkmale und Normalverteilung Vom Säulendiagramm zur Gauss-Kurve Glaube keiner Statistik Visualisierung nicht um jeden Preis Von der Visualisierung zur Präsentation Tipps für eine gute Präsentation 7.2 7.3 7.4 7.4.1 7.4.2 7.4.3 7.4.4 7.4.5 Das Drehbuch, ein wichtiges Gestaltungsmittel Zuhörer und Zuschauer gleich zu Anfang in den Bann ziehen Typografische Grundlagen Wahl geeigneter Schriftarten Groß- und Kleinschreibung als Stilmittel Schriftauszeichnungen und -größen Farben bewusst einsetzen Kontraste lenken den Blick Inhalt des fünften Moduls: Modellierung und Auswertung relationaler Datenbanken 1 1.2 1.3 1.3.1 1.3.1.1 1.3.1.2 2 2.1 3 3.1 1.2 3.3 3.4 4 4.1 4.2 4.2.1 4.2.2 4.2.3 5 5.1 5.2 5.3 5.4 5.4.2 5.4.4 6 6.1 Datenbanken als Informationssysteme Von der realen Welt zum Modell Entity-Relationship-Modellierung Grafische Darstellung in der Entity-Relationship-Modellierung Darstellung von Beziehungen mit der min-max-Notation Darstellung von Beziehungen mit der Krähenfuß-Notation Datenmodellierung einer Auftragsverwaltung Von „chaotischen“ zu normalisierten Datenstrukturen Eine neue Datenbank entsteht Felddatentypen und Feldeigenschaften sorgen für Ordnung Weitere Tabellenausschnitte der Datenbank Tabellen verknüpfen: Beziehungen erstellen Integrität: Die Voraussetzung guter Beziehungen Formulare: Datenmasken zur Arbeitserleichterung Einspaltige Formulare erstellen Möglichkeiten der Formulargestaltung Erstellen eines geteilten Formulars Unterformulare in Hauptformulare einbinden Erweiterung der Datenbank Selektion von Datenbeständen durch Abfragen Einfache Auswahlabfragen erstellen Abfragen mit Kriterien formulieren Abfrageergebnisse auf- oder absteigend sortieren Abfragen mit Berechnungen durchführen Zusammenstellung wichtiger Funktionen Abfragen bei Datumsfeldern vornehmen Berichte Bestehendes Formular in einen Bericht umwandeln 1.2 6.3 6.4 7 7.1 7.2.1 7.2.2 7.2.3 Der Berichtsassistent im Einsatz Bericht ohne Assistenten erstellen Daten in Berichten gruppieren Abfragen mit SQL formulieren Blick in die Geschichte der Entstehung von SQL SELECT-Methoden anhand von Beispielen Übersicht über wichtige Operatoren Ergebnisse sortieren: Die ORDER BY-Klausel Inhalt des sechsten Moduls: Grundlagen: Softwareentwicklung: Prozedurale Programmierung, objektorientierte Analyse und Systementwicklung 1 Modellbildung bei der Softwareerstellung 1.2 1.2.1 1.2.3 1.2.4 2 2.1 2.2 2.3 2.3.1 2.4 2.4.1 2.4.2 2.4.3 2.5 2.5.1 2.5.2 2.5.2.1 2.5.2.2 2.5.2.3 2.5.2.4 2.5.2.5 2.5.2.6 2.5.3 2.5.3.1 2.5.3.2 Vorgehensmodelle als wesentliche Teile des Softwaremanagementes Softwareerstellung nach dem Wasserfallmodell Iterative Verfahren: Vom Vorläufigen zum Perfekten Inkrementelle Verfahren: Vom Kleinen zum Großen Strukturiert programmieren Von der Problemstellung über den Algorithmus zum Programm Vom Programmcode zur Maschinensprache Grundlegende Eigenschaften der Programmiersprache Java Besonderheit bei der Übersetzung und Ausführung eines Java Programms Projekterstellung mit Eclipse Grundlagen der Eclipse-Bedienung Erklärungen zur Anatomie eines Programms Kommentare erhöhen die Benutzerfreundlichkeit Erstellung linearer Programmstrukturen Variablen, Konstanten, Datentypen Variablen und deren Datentypen Elementare Datentypen: Ganzzahlen Elementare Datentypen: Fließkommazahlen Elementare Datentypen: Zeichen und Wahrheitswerte Beispiele für Initialisierungen – Wertzuweisungen Besonderheiten bei der Deklaration von Texten Konstanten erleichtern die Programmierarbeit Die Tastatur als Eingabegerät nutzen Datenströme unter die Lupe nehmen Schematische Darstellungen von Eingabe- und Ausgabeströmen 2.5.3.3 2.6 2.6.1 2.6.2 2.7 2.7.1 2.7.2 2.7.3 2.7.4 2.8 2.9 2.9.2 2.9.2.2 2.9.3 2.9.3.1 2.9.3.2 2.9.4 2.9.4.1 2.9.4.2 2.9.4.3 2.9.5 2.9.6 2.9.6.1 2.9.6.2 2.9.6.3 2.9.6.4 2.9.7 2.9.8 2.10 2.10.1 2.10.2 2.10.4 Dateneingabe am Beispiel geometrischer Berechnungen Methoden mit Kontrollstrukturen Operatoren im Überblick Mehrseitige Auswahlstrukturen mit dem switch-case-Statement Wiederholungsanweisungen steuern den Programmablauf Problemlösungen mit der while-Konstruktion Problemlösungen mit der do-while-Konstruktion Problemlösungen mit der for-Konstruktion Überblick über Kontrollstrukturen Unterprogramme: Elemente der Strukturierung von Programmen Objektorientierte Analyse und objektorientiertes Design Objektorientierte Systementwicklung Von der Klassenbildung zum Objekt Statische Modellierung mit dem Klassendiagramm Die Modellierungssprache UML auf einen Blick Klassen und Objekte mit Java selbst definieren Modellierung einer Klasse mit UML und Eclipse Textausgabe mit get-Methoden Vergleich zwischen UML-Klassendiagramm und Java-Notation Vergleich zwischen UML-Objektdiagramm und Java-Notation Konstruktoren mit Argumenten versehen Vererbung – ein wesentliches Prinzip der OOP Get- und set-Methoden von Eclipse generieren lassen Zugriffskontrolle auf Methoden und Eigenschaften Abstakte Klassen vereinbaren Klassenvariablen, Klassenattribute, Klassenmethoden Gesamtzusammenfassung Projekt Geometrie: OOP mit Konsolenausgaben Softwaredesign mit der grafischen Benutzeroberfläche Übersicht über häufig benötige GUI-Komponenten Gestaltung einer eigenen Oberfläche Strukturen mit Auswahlanweisungen Inhalte weiterer Module folgen.