Erstes Lernjahr - Schiller

Werbung

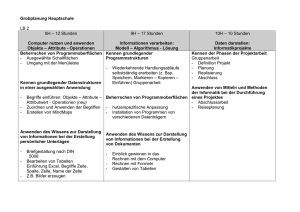

Postanschrift email Internet Breddestr. 8 58452 Witten [email protected] www.schiller-witten.de Unterrichtsinhalte für den Grundkurs INFORMATIK (Oberstufe) – Erstes Lernjahr (Einführungsphase EPh) – Grundlagen der objektorientierten Modellierung und Programmierung in Java mit dem Lernpaket „Stift und Maus“. Thema 1. Programmgesteuertes Zeichnen 2. Animierte Grafiken 3. Interaktives Zeichnen Kompetenzfelder: Die SuS können … - den Aufbau eines Stift-und-Maus-Programms nachvollziehen. - die SuM-Basisklassen gemäß Dokumentation anwenden - die Grundbegriffe Klasse, Objekt, Dienst, Nachrichtenkonzept zuordnen und anwenden - UML-Klassendiagramme lesen und selbst erstellen - die Prinzipien der Animiations-Programmierung anwenden - grundlegende Programmierstrukturen (Sequenz, Schleife, Verzweigung) unterscheiden und sachgerecht anwenden - Struktogramme erstellen und in Java-Programme übersetzen - die o.g. Programmierstrukturen selbstständig und sachgerecht einsetzen - einfache Datentypen unterscheiden und verwenden - Vererbung als wichtiges Kennzeichen der Objektorientierung einordnen und verwenden (Bsp. Buntstift) -1- Beispiele für Unterrichtsprojekte Haus Dart Freihandzeichnen Stand: 17.10.2011 4. Einwicklung eigener Klassen 5. Vererbung selbst entwickeln 6. Vererbung durch Generalisierung 7. Verkettung 8. Grundlagen der Ereignissteuerung - formale Regeln zur Klassenstruktur kennen und anwenden - die Grundbegriffe Attribut (Zustandsvariable), Auftrag und Anfrage, Daten-Kapselung (Geheimnisprinzip) erläutern und sachgerecht umsetzen - die Vererbung durch Spezialisierung erläutern und anwenden - “hat“- und “kennt-Beziehungen“ erkennen und verwenden - diese Beziehungen in einem UML-Beziehungsdiagramm darstellen - ein Projekt in selbstständiger Gruppen- bzw. Projektarbeit entwerfen, realisieren, dokumentieren und präsentieren - erkennen, wie und zu welchem Zweck abstrakte Oberklassen entwickelt und eingesetzt werden - anonyme Objekte sachgerecht verwenden - die Prinzipien „Polymorphismus“ und „späte Bindung“ erkennen und anwenden - definierte Schnittstellen korrekt einhalten - die Verkettung mit Hilfe der Nachfolger-Beziehung beschreiben und anwenden - rekursive Algorithmen analysieren - einfache rekursive Methoden zur Verkettung realisieren - die Grundprinzipien der Ereignissteuerung erkennen und anwenden - typische Bedienkomponenten (wie Knopf, Textfeld, Etikett) entwerfen und selbstständig realisieren (in arbeitsteiliger Grp.Arbeit) - Schnittstellen der Methoden bzw. Klassen aufstellen und zuverlässig einhalten -2- Kerze / Advent Flohspiel, Minigolf, Billard, Grafik Waggon Zug Umrechner mit Knopf, Textfeld, Etikett Stand: 17.10.2011 Postanschrift email Internet Breddestr. 8 58452 Witten [email protected] www.schiller-witten.de Unterrichtsinhalte für den Grundkurs INFORMATIK (Oberstufe) – Zweites Lernjahr (Qualifikationsphase Q1) – Weiterführung der objektorientierten Modellierung und Programmierung in Java mit dem Lernpaket „Stift und Maus“ unter den Schwerpunkten Ereignissteuerung, Lineare verkettete Datenstrukturen, Netzwerkkommunikation. Thema 3. Simulation von Warteschlangen 1. Automatisierte EreignisSteuerung 2. 4. MVC-Konzept und CodeGenerator Verkettete Listen 5. Kommunikation in Netzwerken Kompetenzfelder: Die SuSmit können - die spezielle Patientenschlange Hilfe der… endogenen Verkettung entwerfen und realisieren - endogene und exogene Verkettungen graphisch darstellen -- die Ereignis-Weiterleitung erläutern und anwenden die Prinzipien universelleder Datenstruktur Schlange mit Hilfe der exogenen - die Aufgaben der Klassen EreignisAnwendung, EBAnwendung, Verkettung entwerfen und realisieren EreignisBearbeiter und EreignisVerteiler beschreiben - die innere (lokale) Klasse „Knoten“ dabei programmieren -- die SuM-KlassenRealisierungsvarianten Knopf, Textfeld, Etikett der bei Schlange der Realisierung unterschiedliche analysieren und ereignisgesteuerter Programme sachgerecht einsetzen vergleichen -- einfache ereignisgesteuerte die Prinzipien LIFO und FIFOProgramme erläutern auf der Basis der o.g. Strukturen entwerfen und realisieren - die Schlange mit ähnlichen Datenstrukturen wie Stapel und Ring vergleichen - den CodeGenerator zur Erstellung typischer Benutzeroberflächen einsetzen - die universelle Klasse „Liste“ entwerfen und graphisch darstellen -- unterschiedliche (in Bezug auf hatund kenntdie DatenstrukturModellierungsansätze Liste als doppelt-verkettete Struktur realisieren Beziehungen) entwerfen, vergleichen und beurteilen - die „Sentinel“-Technik bei der Realisierung der Liste anwenden -- Algorithmische Abläufe mit Hilfe von Wertbelegungstafeln analysieren die Klasse Liste bei der Realisation eines anwendungsbezogenen und beschreiben Projekts sachgemäß verwenden -- iterative und rekursive Algorithmen zurSchlange ggT- undund kgV-Berechnung die Klasse Liste mit den Spezialfällen Stapel vergleichen vergleichen und abgrenzen - das Modell-View-Control-Konzept erläutern und anwenden - typische Schichtenmodelle (OSI und DOD) erläutern und vergleichen -3- die wesentlichen Aufgaben der einzelnen Schichten beschreiben - die Begriffe MAC-Adresse, IP-Adresse und Port erläutern - die Bedeutung von Protokollen für die Netzwerkkommunikation darstellen Beispiele für Wartezimmer, Unterrichtsprojekte ArztAnwendung, TUEVAnwendung GummilinienAnwendung, Umrechner, NewtonApfel Bruch und BruchRechner FlensburgAnwendung Schichtenmodelle, 17.10.2011 ProtokolleStand: in Netzwerken Postanschrift email Internet Breddestr. 8 58452 Witten [email protected] www.schiller-witten.de Unterrichtsinhalte für den Grundkurs INFORMATIK (Oberstufe) – Drittes Lernjahr (Qualifikationsphase Q2) – Weiterführung der objektorientierten Modellierung und Programmierung in Java mit dem Lernpaket „Stift und Maus“ unter den Schwerpunkten Server-Programmierung, Kryptographie, Datenstruktur „Array“ (Feld), Sortierstrategien, Baumstrukturen. Beispiele für Unterrichtsprojekte Thema Kompetenzfelder: Die SuS können … 1. - die Aufgaben eines Internetservers beschreiben - die SuM-Klasse Server anwenden - einfache Internet-Server realisieren - ein eigenes Internet-Protokoll zu einem selbstgewählten Kontext erstellen - den Server zu diesem Protokoll entwerfen und implementieren Echo-Server, QOTD-Server, Chat-Server, Vokabel-Server - einfache symmetrische Verschlüsselungstechniken beschreiben und verwenden - Module zur symmetrischen Verschlüsselung entwerfen und realisieren - die Schwachstellen der symmetrischen Verschlüsselungen erläutern - die Grundzüge der RSA-Verschlüsselung als asymmetrischem Verfahren erläutern - ein exemplarisches (reduziertes) RSA-Modul entwerfen und realisieren CaesarCode, Vigenere-Code, RSA-Code Server-Programmierung 2. Kryptographie -4- Stand: 17.10.2011 3. Array (Feld) als statische Datenstruktur 4. Suchen und Sortieren 5. Baumstrukturen - die Datenstruktur Array mit den typischen Zugriffsbefehlen anwenden - die Datenstruktur Array zur Lösung einer praxisnahen Anwendung sachgerecht einsetzten - die Datenstrukturen Array und Liste anhand geeigneter Kriterien vergleichen Bundesjugendspiele, Stiftung Warentest, Telefonbuch, Vokabel-Datenbank - die drei einfachen Grundstrategien des Sortierens benennen und beschreiben - entsprechende Sortier-Methoden entwerfen und in Java implementieren - die Laufzeitunterschiede dieser Strategien messen und vergleichen - vergleichende Aufwandsberechnungen zu diesen Strategien durchführen - die QuickSort-Strategie „teile-und-herrsche“ beschreiben - die Suchstrategien „linear“ und „binär“ beschreiben und vergleichen - entsprechende Such-Methoden entwerfen und in Java implementieren SortierZeitAnwendung, QuickSort, Lineare vs. binäre Suche - binäre Baumstrukturen definieren und in korrekter Fachsprache beschreiben - die typische Baumtraversierungen erläutern und als rekursive Methoden realisieren - das (De-) Codieren von Morsezeichen mit Hilfe eines Zeichenbaums beschreiben und in Java realisieren - die Fano-Bedingung erläutern und als Unterscheidungsmerkmal von Codierungs-Varianten charakterisieren - Suchbäume als spezielle geordnete Binärbäume beschreiben - das Suchen und das Einfügen in Suchbäumen erläutern und implementieren Morsebaum, Rechenbaum, Huffman-Kodierung -5- Stand: 17.10.2011