9 NT-Server von Windows 9x aus managen

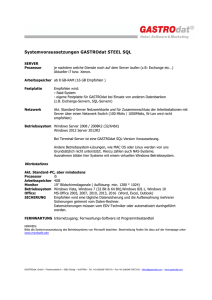

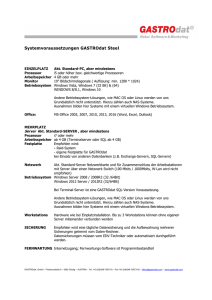

Werbung

Ergänzungen zur Verwaltung von Windows NT Inhalt Ergänzungen zur Verwaltung von Windows NT ...................................................................................... 1 1 NT Installation und Vervielfältigung .................................................................................................. 1 1.1 Voraussetzungen: ..................................................................................................................... 1 1.2 Weg 1: ....................................................................................................................................... 1 1.3 Weg 2: ....................................................................................................................................... 2 2 Nutzung von Festplatten > 8 GB ...................................................................................................... 2 2.1 ATAPI-Treiber ........................................................................................................................... 2 2.2 Druckertreiber HP ..................................................................................................................... 2 3 DMA-Zugriff ...................................................................................................................................... 3 4 NE2000-kompatible Netzwerkkarten und SCSI-Karten ................................................................... 3 5 Optimierung der Auslagerungsdateien (Last nur mit Office oder Corel erzeugbar)......................... 4 6 Zeitgesteuerte Aufgaben .................................................................................................................. 4 6.1 Die Aufgaben ............................................................................................................................ 4 6.2 Kommandozeile – at ................................................................................................................. 4 6.3 Explorer ..................................................................................................................................... 5 7 Der NT Security-Manager ................................................................................................................ 5 7.1 Zur Erinnerung: Poledit ............................................................................................................. 5 7.2 Die MMC ................................................................................................................................... 5 7.3 Der Security-Manager ............................................................................................................... 5 8 NT-Server von Windows 9x aus managen ....................................................................................... 8 9 Rechte im Dateisystem mit cacls ..................................................................................................... 8 10 Stapeldateien. Wiederholung und Ausbau ................................................................................... 8 Anhang: Benötigte Software .................................................................................................................. 10 1 NT Installation und Vervielfältigung 1.1 Voraussetzungen: Auf allen Computern ist Windows 98 vorhanden Die Computer sind über Windows 98 vernetzt oder Kommandozeilen-Netzwerkfunktionalität von der Installations-CD (funktioniert nur für wenige Karten, von WFW 3.1, veraltet) oder Kopie von i386 über UNIX-Netz (Weg 2) Installation eines NT auf einem Computer Einrichtung Netzwerkfunktionalität Einrichtung Grafikkarte Falls Software mit kopiert werden soll, dann installieren. Nutzer x als zweiter Administrator Nutzer y Sichern der Registrierdatenbank mit rdisk /S 1.2 Weg 1: Kopieren des Systems mittels xcopy Restaurierung der Registrierdatenbank mit expand Auf Zielcomputer Prüfung der neuen Partitionsnummer mit Objektmanager Erweiterung der boot.ini Mit Objektmanager Zuordnung zwischen Partitionsnummern und Partitionsbuchstaben herstellen. Die Liste der Partitionen findet man unter ArcName Unter ?? steht eine Liste der symbolischen Bezeichnungen. Hier sucht man den LW-Buchstaben und findet rechts die Partitionsnummer. Anmerkung: Auch Netzwerklaufwerke sind korrekt eingetragen. Es wird aber nicht der UNC-Name, sondern folgender Eintrag benutzt (Beispiel): \Device\LanManRedirector\T:\C3PO\Tausch Auf anderen Computer boot.ini, ntldr, ntdetect.com nach C:\ Bootsektor restaurieren 1.3 Weg 2: MSBatch installieren Vorlage für mehrere verschiedene Computer erzeugen (Unterschiedliche Namen beachten). i386-Verzeichnis mit erzeugter Vorlage verbinden Über Netzwerk eingerichtetes NT installieren 1.4 Weg 3: Systems Management Server Anwendung: Hunderte oder Tausende von Computern in Netzwerken, auf denen Windows 98 installiert, eingerichtet und verwaltet werden soll. SMS organisiert die Computer in einer Hierarchie von Sites. Eine Site ist eine Gruppe von Servern und Clients in einem bestimmten geografischen Gebiet. Eine Site besteht aus einer oder mehreren Domänen, wobei jede Domäne ein LAN repräsentiert. Unterteilung in central site, primary site and secondary site. Die central Site ist eine primary site an der Spitze der Hierarchie, von der aus alle Sites und Computer in der Hierarchie verwaltet werden können. Als „Verwaltungssystem“ ist NT erforderlich (ab 3.51). Weiter wird ein SQL-Server benötigt. In ihm speichert SMS Hardware- und Software-Informationen zu allen Computern. SMS verteilt automatisch Software in Packages und installiert sie. 2 Nutzung von Festplatten > 8 GB 2.1 ATAPI-Treiber Standardinstallation von NT erkennt Festplatten nur bis zu 8 GB. Der Platz darüber wird nicht angezeigt. Der Treiber ist im Service Pack 4 enthalten oder kann einzeln aus dem Internet bezogen werden (atapi.sys und oemsetup.inf). Vorgehen bei Neuinstallation: Die Installation bricht mit „unsinnigen“ Fehlern ab, zerstört u.U. die ganze Partitionstabelle. Beide Dateien auf Diskette kopieren. Bei Installation wird nach Geräten gesucht. „Weitere“ angeben, Gerät von Diskette laden. Installation durchziehen. Bei jedem Neustart so verfahren. Wenn die Installation fertig ist, Systemsteuerung/SCSI, alten Treiber deinstallieren, neuen Treiber installieren. Achtung: Falls ein anderer Treiber vorher installiert war (z.B. PIIXIDE.SYS), dann ist dieser grundsätzlich vorher zu deinstallieren. Dazukommende HD: Nach Installation des Treibers zeigt der Festplattenmanager den zusätzlichen Platz über 8 GB an. Er kann nach belieben benutzt werden. 2.2 Druckertreiber HP Neueste Treiber von HP haben für manche Drucker Probleme. Beispiel: HP 720C. Treiber 10.1 funktioniert auf allen HD (aber zeigt Farbverfälschungen). Treiber 10.3: Läßt sich auf HD > 8 GB weder unter NT noch unter Windows 98 installieren. Setup startet nicht erst oder bricht mit Fehlermeldung ab. Falls das System durch Kopie auf eine große Platte gekommen ist, funktioniert er für kleine Druckdateien. Bei großen Druckdateien (< 90 – 100 MB) wird ca. 2 h auf der HD gearbeitet. Dann bricht der Vorgang ab mit der Meldung: Zuwenig Speicherplatz (Obwohl GB frei sind). Ausweg: Druckereigenschaften/Zeitplanung, Direkt zum Drucker leiten hilft für etwas größere Dateien, aber nicht für ganz große. Achtung: Problem tritt auch auf, wenn von einer kleinen Platte im Netz gedruckt wird, aber der Drucker hängt an der großen Platte. 3 DMA-Zugriff DMA-Zugriff auf IDE-Festplatten ist in Windows 98 standardmäßig eingestellt, in NT standardmäßig nicht. Einstellung mittels Software möglich. Ab einem Service Pack soll die Unterstützung eingebaut sein. Vorgehen Programm Dmacheck.exe benutzen (Internet o.ä., s.u.) Archiv der Registry mit rdisk /S DMA-Zugriff für gewünschte Controller einstellen. Beide Geräte müssen DMA-tauglich sein. Neu booten. DMACheck erneut starten. Ablesen, ob DMA-Modus läuft oder nicht. Falls DMA-Modus nicht läuft: Per Hand Änderung in der Registry. HLM\System\CurrentControlSet\Services\atapi\Parameters\Device0 Eintrag DriverParameter steht auf 0x1. Mit diesem Wert testet das System, erzwingt den Zugriff aber nicht. Setzen des Wertes auf 0x2 erzwingt den Zugriff. Falls Tauglichkeit nicht zutrifft, Absturz beim Hochfahren mit blauem Bildschirm. Falls Absturz eintritt, ist die Datenbank system zu restaurieren (zweites NT oder R/W-Treiber ntfsdos). Im Internet gibt es Stellungnahmen zu erfolgreichem Einsatz und zu vergeblichen Versuchen. Bei mir: Funktioniert nicht. HD 2 läuft, UDMA 1 nicht. System startet, da auf HD 2. Anscheinend darf die HD nicht für UDMA vorgesehen sein. Links: Registry Changes Programm starten: , NT with DMA-Drives , Shuttle Support NT , DMACheck erhalten DMACheck 4 NE2000-kompatible Netzwerkkarten und SCSI-Karten Der NE2000-kompatible „Standard“ wurde von Novell erarbeitet. Seit Existenz dieser Karten gibt es Schwierigkeiten, die auf ihrer Signalgebung beruhen. Hier – eigene Erfahrungen. Installation von SCO-Unix, alte Version vor mehreren Jahren. Hardwareerkennung läuft nicht durch. Signatur zeigt ein SCSI-Gerät an. Nach Entfernen der Karte läuft alles. Ursache: Die Karte wird als SCSI-Karte interpretiert. Da ihre Signalgebung dem aber nicht vollständig entspricht, folgt das Aufhängen. NE2000-kompatible RTL8029. Scanner an SCSI-Karte läuft völlig zufällig, nach Entfernen der Karte exact. Ursache: Die Netzwerkkarte stört die SCSI-Karte 5 Optimierung der Auslagerungsdateien (Last nur mit Office oder Corel erzeugbar) 5.1 Systemmonitor Mit dem Systemmonitor lassen sich Engpässe in der Hardware aufdecken und folglich beseitigen. Allerdings weiß man i.a. auch so, wo diese Engpässe liegen. Die einzige Stelle, an der eine echte Optimierung möglich ist, ist die der Auslagerungsdateien. Sie werden vom Administrator i.a. nach Partitionsgröße proportioniert. Die frühere Mindestgröße (Hauptspeicher + 12 MB) ist nicht mehr aktuell (wurde für Speicherdump benötigt). Optimierung Starten Systemmonitor. Diagramm erweitern (+) Objekt Auslagerungsdatei Alle Auslagerungsdateien wählen, gesamte Auslastung wählen (überall Prozent in Benutzung). Starke Last erzeugen. Etwa umfangreiche Powerpoint-Präsentation mit Bildauflistung. Prüfen, welche Auslagerungsdateien unterbelastet und welche überbelastet (voll) sind. Größe anpassen. Ziel: Alle Kurven sollten gleichmäßig in einer Höhe liegen. Das Ganze ist natürlich nur dann sinnvoll, wenn mehrere Partitionen vorliegen. 5.2 Neueste Variante: Stress Stress-Software für Windows NT (gab es für Windows 98 schon immer). Erforderlich: Client und Server, beide verbunden durch ein Null-Modem. Der Server wird mit Stress belastet, die Daten werden über das Nullmodem an den Client gesendet, wo sie ausgewertet werden. 6 Defragmentieren der Auslagerungsdateien und HiveDateien Beide können nur defragmentiert werden, wenn sie nicht geöffnet sind. Das ist möglich während des Boot-Prozesses. Tool Pagedefrag von sysinternals. Man benötigt Pagedfrg.exe und den Service pgdfgsvc.exe. PagePagedefrag starten Tool starten: Every Boot wählen. 7 Zeitgesteuerte Aufgaben 7.1 Die Aufgaben Defragmentierung mit contig Reine Defragmentierung, Lücken im Dateisystem werden nicht verdichtet. -v Ausgabe der Dateinamen -s Rekursiv mit Unterverzeichnissen -q Quiet, ohne Dateinamen, Dateinamen und wildcards sind erlaubt. Nicht interaktiv. Komplettes Archiv der Registrierdatenbanken: rdisk /S, interaktiv, einmal in der Woche Check der Partitionen mit chkdsk, verteilt auf verschiedene Tage, interaktiv, pro Partition einmal in der Woche. Syntax: chkdsk LW: /F Bei gesperrten Laufwerken ist Abfrage mit J zu beantworten. Die Rücknahme eines chkdsk erfolgt mit chkntfs. 7.2 Kommandozeile – at Bei at ist sehr genau die Reihenfolge der Optionen zu beachten. Die Aufgaben dürfen keine Eingaben erfordern. Falls doch, ist die Option /interactive zu benutzen. Nicht interaktive Aufgaben laufen völlig im Hintergrund, auch ohne Bildschirmausgabe. Falls Bildschirmausgabe indirekt gewünscht ist, dann Umleitung (alles in Anführungszeichen). Die Prozesse sind in der Prozessliste enthalten, dazu ein Prozess mstask. at ohne Parameter: Überblick über die Aufgaben. Die Aufgaben sind mit IDs durchnumeriert at ID: Genaue Informationen zur Task Beispiel: at 13:34 contig –s –q c:\*.* Der ID wird angezeigt. at ID /delete: löscht die Aufgabe Obiges Beispiel wird einmal ausgeführt zur nächsten Zeit. Die Zeit muss immer angegeben sein. Wiederholungen: /every:Datum Datum können Tagesnummern des Monats oder Wochentage sein. Beispiele: /every:Di,FR /every:1,7,14,25 Einmal in der Zukunft: /next:Datum Reihenfolge : Zeit /interactive /every /next Befehl Aufgaben: contig Jeden Wochentag um 10:301 Start von contig für jedes Laufwerk im quiet-Modus chkdsk Für den Start von chkdsk ist eine Stapeldatei check.cmd zu schreiben, so dass kein interaktiver Modus erforderlich ist. Jeden Dienstag um 13:00 Start von check.cmd rdisk Jeden Freitag um 12:00 Start von rdisk /S 7.3 Explorer Die Zeitplanaufgaben könne auch im Grafikmodus abgelesen und bearbeitet werden: Explorer Arbeitsplatz Geplante Vorgänge (Auch davon Kontextmenü Öffnen) Man hat wesentlich mehr Optionen, etwa Start beim Computerstart oder beim Anmelden. Mangel: Interaktive Vorgänge nicht startbar. Aufgabe: Löschen Sie die Aufgaben mit contig und fügen Sie sie neu ein. Testen Sie clock.exe (am besten um 16:00!). 8 Der NT Security-Manager 8.1 Zur Erinnerung: Poledit Festlegung für Zugriffsrechte bei Benutzern und Computern. Poledit wird mit jedem Service Pack von NT neu ausgeliefert mit stets modernisierten Einstellungen 8.2 Die MMC Teil des OS von Windows 2000, anwendbar unter NT 4 und Windows 9x Interface für alle zukünftigen Management-Tools von Microsoft Die Management-Tools werden als Snap-Ins geladen. Sie werden in die Console aufgenommen, ihre Einstellungen werden gespeichert und können als Datei an andere Computer gegeben werden. 8.3 Der Security-Manager Erinnern uns: Sicherheit spielt an vielen Stellen eine Rolle: Dateisystem Drucker Registry Eventlog Benutzermanager (Richtlinien, Konten, Überwachung). Diese vielen Stellen für Untersuchung und Einstellung werden zu einer zusammengefaßt. Ausgeliefert wird eine Kommandozeilenversion und ein Snap-In für die MMC. 1 Zeiten und Tage entsprechend der Verfügbarkeit modifizieren. Erforderlich ist mindestens SP 4. Für den Grafikmodul ist erforderlich IE3 und die MMC. Der Manager wird im SP 4 mitgeliefert, und zwar in \MSSCE\<Plattform>. Mit mssce.exe /C wird nur die Kommandozeilenversion installiert. Installation des Snap-In Der MMC ist zu öffnen Im Menü Konsole wählen Snap-In hinzufügen/löschen Hinzufügen wählen Den SCM auswählen Eine Reihe von vordefinierten Konfigurationsdateien wird mitgeliefert. Configuration File Security Level Platform ---------------------------------------Basicwk.inf Default NT4 Wksta Basicsv.inf Default NT4 Server Basicdc.inf Default NT4 DC Compws4.inf Compatible NT4 Wksta\Server Compdc4.inf Compatible NT4 DC Securws4.inf Secure NT4 Wksta\Server Securdc4.inf Secure NT4 DC Hisecws4.inf High Security NT4 Wksta\Server Hisecdc4.inf High Security NT4 DC Off97SR1.inf w/ Compatible NT4 Wksta\Server Die Datenbank des SCM steht darüber. Klick mit rechter Maustaste öffnet das Kontextmenü. Import eines Templates, wir nehmen basicwk4. Öffnen ist möglich im Autorenmodus (Änderungen zugelassen) oder Benutzermodus (Keine Änderungen). Nun lassen wir das System analysieren. Kontextmenü der Datenbank, Analyse des Systems. Die Logdatei wird irgendwo untergebracht (Standard ist der Temppfad). Wenn die Analyse beendet ist, zeigt die Darstellung links die Einstellung des geladenen Templates in der Datenbank, rechts die Einstellung auf dem Computer. Probleme werden durch ein Stoppschild gekennzeichnet. Allerdings sind einige Probleme möglicherweise durch Sprachunterschiede entstanden (en – dt). Sie lassen sich beseitigen durch Entfernen von Checks und wieder Setzen. Folgende Rubriken werden verwaltet: - Kontenrechte (Account Policies) (Passwort, Lockout) - Lokale Rechte (Local Policies) (Kontrolle, Nutzerrechte, Sicherheit) - Eventlog - Restricted Groups (Recht zur Konfiguration) - System Services (Rechte der Dienste) - Registry - Dateisystem Bei den letzten beiden mit Baumstruktur wird noch angezeigt, wieviele Unterelemente vorhanden sind. Die Einstellungen der Datenbank werden komplett in der MSC-Datei gespeichert. Man geht nun folgendermaßen vor: Die Einstellungen des importierten Templates werden durchgegangen. Man vergleicht mit den Einstellungen des Computers. Gegebenenfalls werden Einstellungen vorgenommen. Bei Non Configured ist die Erfassung ausgeschaltet. Einstellung: Rechte Maustaste auf Eintrag, Wahl Security. Einstellung vornehmen, eventuell die Erfassungssperre beseitigen. Speichern der Änderungen. Falls die Änderungen zu verwerten sind: Rechte Maustaste auf Datenbank, Exportieren, Dateinamen festlegen. Die Endung ist .INF. Es handelt sich um eine Textdatei. Einarbeiten der INF-Datei: Rechte Maustaste, Installieren. Leider funktioniert bei NT 4 nicht alles, offensichtlich ist der Installer noch nicht auf dem neuesten Stand. Wenn bereits eine INF-Datei im Computer eingearbeitet ist, kann später wieder mit einem Muster verglichen werden. Man kann damit etwa das Sicherheitsniveau eines Computer auf zwei verschiedenen Stufen betreiben, indem man die Umstellung mit INF-Dateien vornimmt. Auch lassen sich beliebig viele Computer damit einstellen. 8.4 Übung zu Einstellungen 8.4.1 Kontenrechte Minimale Passwortlänge: 4 Zeichen Konto zwischen zwei Fehleingaben PW für 5 Minuten sperren Gesperrtes Konto nach 45 Minuten freigeben. 8.4.2 Lokale Rechte Logons sind erfolgreich und fehlerhaft zu protokollieren. Einstellung von Rechten ist im Fehlerfall zu protokollieren. 8.4.3 Benutzerrechte Besitzübernahme an Dateien auch für Hauptbenutzer Laden und Entfernen von Gerätetreibern auch für Hauptbenutzer Herunterfahren von Fernsystem für niemanden erlaubt. Systemzeit darf durch Nutzer geändert werden. 8.4.4 Sicherheitsoptionen Konto des Administrators umbenennen zu root Auf das Floppy sollen nur lokale Nutzer zugreifen können 8.4.5 Eventlog Maximalgrößen für Security (1024), System (720) Einträge für 7 Tage behalten Einträge überschreiben, wenn nötig Gästezugriff auf alle Logs verbieten 8.4.6 Restricted Groups Administrator und zweitem Administrator Editieren erlauben 8.4.7 System Services Zeitplandienst: System darf schreiben und lesen 8.4.8 Registry Sorgen Sie dafür, dass der Nutzer Ernst Änderungen des Eintrages für .txt vornehmen kann. 8.4.9 Dateisystem Verzeichnis „Programme“. Vollzugriff für jeden entfernen, einsetzen für Admin-Nutzer und System. Führen Sie die Änderungen durch. Speichern Sie und erzeugen Sie eine INF-Datei. Installieren Sie die Einstellungen der INF-Datei. Prüfen Sie, dass sich die Änderungen nicht ausgewirkt haben. 9 NT-Server von Windows 9x aus managen 9.1 Servertools Installation: Systyemsteuerung --> Software, Windows Setup, Diskette. srvtools.inf wählen. Nach Installation liegt Programmgruppe vor. Verwaltet werden: Server-Manager Properties - Systemsteu/Server für den Remote Computer Eingeloggte Nutzer Benutzung von Freigaben Benutzte Ressourcen Directory Replication Warnungen Freigaben Neue Freigabe Freigabe beenden Eigenschaften und Berechtigungen Dienste Verwaltung wie bei Systemsteuerung Message: Mitteilung an alle Nutzer, die mit diesem Computer verbunden sind Das übrige sind Aufgaben für eine Domain Benutzer-Manager für Domänen Funktioniert nur, wenn eine Domäne festgelegt ist. Nicht, wenn nur in Arbeitsgruppen gearbeitet wird. Event-Viewer Die Logs von System, Sicherheit und Anwendung können durchgesehen werden. 9.2 Netinfo Netzwerk-Diagnostik-Tool der Uni Cottbus, Informatik. In Vorabversion im Internet. Sichtbar sind: Computer und darauf Transportprotokolle Gestartete Dienste Geräte und ihre Einstellungen Vorhandene Gruppen und Nutzer Freigegebene Verzeichnisse Eingeloggte Nutzer (Sessions) Das alles ohne Administratorenrechte! 10 Rechte im Dateisystem mit cacls 11 Stapeldateien. Wiederholung und Ausbau for-Anweisung Archive mit Winzip auf der Kommandozeile Einbau der Archivierung in Stapeldatei Archiv in einem Verzeichnis mit Datum anlegen Archiv in durch numerierten Unterverzeichnissen eines Datumverzeichnisses anlegen 12 Verbindung zwischen NT und Unix Dokument von Microsoft: Dokument öffnen 13 Das Sicherheitsmodell als Beispiel 14 Erste Bekanntschaft mit Windows 2000 14.1 14.2 14.3 14.4 14.5 Versionen Neuheiten in Professional Neuheiten in Server Neuheiten in Advanced Server Persönliche Ansichten und Probleme Darüber installieren über ein vorhandenes System: winnt32 mit Option /unattend. Dann werden sämtliche Einrichtungen und Einstellungen übernommen. Option /B nicht mehr vorhanden. Diskettenfreie Installation ist jetzt Standard + Minimalanforderung 133 MHz. Läuft ordentlich mit 120 MHz. Fast keine Interaktion mehr bei der Hardware erforderlich. Weniger neu booten. Vorhandenes System. Darüber installiert mit /unattend. Beim Systemstart blauer Bildschirm. Verursacht durch Treiber NeroCDNt.sys von Brennersoftware. Treiber schreibt in schreibgeschützten Bereich. Kein Verfahren gefunden, mit dem Treiber beseitigt werden kann System ist futsch. Also völlige Neuinstallation. Grafikkarte ist ATI Mach32 Ultra Pro (mit Busmaus). Eingerichtet wird ATI 32. - Zugelassen ist bei 800x600 nur Refresh von 60 Hz und 70 Hz. Mit 70 Hz Bildschirmverzerrung. Mit altem Treiber mit 72 Hz ordentlich gelaufen. - Busmaus wird nicht erkannt. Verwaltung über normale Systemsteuerung, wo ich MMC erwartet hätte Anhang: Benötigte Software CD NT Servicepack 5 MS Office Last für Office (Optimierung Auslagerung), Urlaubs-CD, vorher Office installieren contig Objektmanager MMC Security Configuration Manager Winzip 7 Winzip 7 Kommandozeile dmacheck.exe