Theoretische Informatik Inhaltsverzeichnis Infos Inhaltsverzeichnis

Werbung

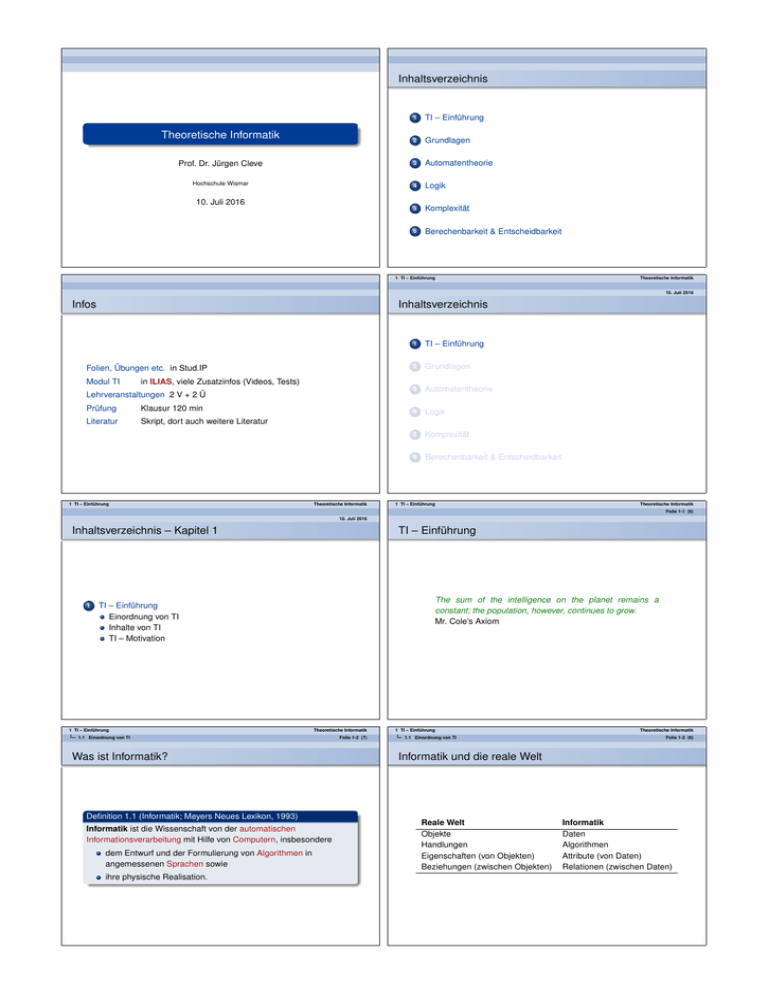

Inhaltsverzeichnis

1

TI – Einführung

Theoretische Informatik

2

Grundlagen

Prof. Dr. Jürgen Cleve

3

Automatentheorie

Hochschule Wismar

4

Logik

5

Komplexität

6

Berechenbarkeit & Entscheidbarkeit

10. Juli 2016

1 TI – Einführung

Theoretische Informatik

10. Juli 2016

Infos

Inhaltsverzeichnis

Folien, Übungen etc. in Stud.IP

Modul TI

in ILIAS, viele Zusatzinfos (Videos, Tests)

Lehrveranstaltungen 2 V + 2 Ü

Prüfung

Klausur 120 min

Literatur

Skript, dort auch weitere Literatur

1 TI – Einführung

Theoretische Informatik

1

TI – Einführung

2

Grundlagen

3

Automatentheorie

4

Logik

5

Komplexität

6

Berechenbarkeit & Entscheidbarkeit

1 TI – Einführung

Theoretische Informatik

Folie 1-1 (6)

10. Juli 2016

Inhaltsverzeichnis – Kapitel 1

1

TI – Einführung

The sum of the intelligence on the planet remains a

constant; the population, however, continues to grow.

Mr. Cole’s Axiom

TI – Einführung

Einordnung von TI

Inhalte von TI

TI – Motivation

1 TI – Einführung

Theoretische Informatik

1.1 Einordnung von TI

Was ist Informatik?

Definition 1.1 (Informatik; Meyers Neues Lexikon, 1993)

Informatik ist die Wissenschaft von der automatischen

Informationsverarbeitung mit Hilfe von Computern, insbesondere

dem Entwurf und der Formulierung von Algorithmen in

angemessenen Sprachen sowie

ihre physische Realisation.

Folie 1-2 (7)

1 TI – Einführung

1.1 Einordnung von TI

Theoretische Informatik

Folie 1-3 (8)

Informatik und die reale Welt

Reale Welt

Objekte

Handlungen

Eigenschaften (von Objekten)

Beziehungen (zwischen Objekten)

Informatik

Daten

Algorithmen

Attribute (von Daten)

Relationen (zwischen Daten)

1 TI – Einführung

Theoretische Informatik

1.1 Einordnung von TI

Folie 1-4 (9)

Teilgebiete der Informatik

1 TI – Einführung

Technische Informatik

Automaten

Logik

theoretische Grundlagen und Konzepte der Informatik

;

Grundbegriffe, inkl. Graphen

Theoretische Informatik

Berechenbarkeit

Automaten

Formale

Sprachen

formale Sprachen

Informatik

Betr.systeme

Compilerbau

Praktische Informatik

Datenstrukturen

Programmierung

Folie 1-5 (10)

Gegenstand der Vorlesung

Komplexität

Algorithmen

Theoretische Informatik

1.2 Inhalte von TI

Algorithmen

Simulation

Angewandte Informatik

Assistenzsysteme

Berechenbarkeit

Computergrafik

Komplexität

WI

Logik

Bioinformatik

Softwaretechnik

1 TI – Einführung

Theoretische Informatik

1.3 TI – Motivation

Folie 1-6 (11)

Wozu TI ??

1 TI – Einführung

Theoretische Informatik

1.3 TI – Motivation

Folie 1-7 (12)

Motto der Vorlesung

TI ist Philosophie.

I

I

I

I

Welche Probleme sind unlösbar?

Welche Probleme sind theoretisch lösbar, praktisch unlösbar?

Was ist Berechenbarkeit?

Was ist Indeterminismus, Zufall?

TI ist praxisrelevant.

I

I

I

I

I

TI liefert Methodik.

TI stellt Berechnungsmodelle wie endliche Automaten bereit.

TI liefert einen guten Zugang zum Zufall.

TI gibt uns eine klare, unmissverständliche Sprache.

TI liefert Grundlagen für die Softwareverifikation.

Nichts ist so praktisch wie eine gute Theorie.

TI-Resultate haben lange Lebensdauer.

I

I

I

TI liefert relativ stabiles Wissen.

TI enthält fundierte Techniken.

. . . losgelöst von bestimmten Produkten.

TI fördert das (formale) Denken.

2 Grundlagen

Theoretische Informatik

2 Grundlagen

Theoretische Informatik

10. Juli 2016

Inhaltsverzeichnis

1

TI – Einführung

2

Grundlagen

3

Automatentheorie

4

Logik

5

Komplexität

6

Berechenbarkeit & Entscheidbarkeit

2 Grundlagen

10. Juli 2016

Inhaltsverzeichnis – Kapitel 2

2

Theoretische Informatik

Folie 2-1 (15)

Grundlagen

Grundlagen

Mengen

Relationen

Funktionen

Formale Sprachen

Graphen

Zusammenfassung (Grundlagen)

Aufgaben (Grundlagen)

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Mengen

Menge ist eine Zusammenfassung von Objekten

Wenn Eins besonders groß ist, ist es beinahe so groß wie

ein bisschen Zwei.

Murphys mathematisches Axiom

Arthur Bloch, Murphy’s Law, 1981

Schreibweise: {x , y , . . .}

Beispiel 2.1 (Mengen)

Menge aller geraden Zahlen: {0, 2, 4, 6, . . .}

Menge aller Zeichenketten über dem Alphabet {a, b}:

{e, a, b, aa, bb, ab, ba, aaa, aab, . . .}

Alle Studenten von WI14: {Paul, Sebastian, Michalina, . . . }

Folie 2-2 (16)

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-3 (17)

Mengen

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-4 (18)

Mengen

Es gibt eine Reihe von wichtigen Beziehungen zwischen Mengen

(bzw. deren Elementen):

Element-Beziehung (∈) : x ∈ M, wenn M = {. . . , x , . . .}

Gleichheit von Mengen

Es gibt endliche und unendliche Mengen.

Leere Menge, Darstellung als {} oder 0/

Die Menge aller lebenden Menschen ist endlich.

Teilmengen (⊂), echte Teilmengen

Die Menge aller natürlichen Zahlen ist unendlich.

Beispiel 2.2 (Mengen)

{1, 2, 3} ⊂ {4, 3, 2, 1}

0/ ⊂ {4, 3, 2, 1}

{1, 2, 3} = {3, 2, 1}

2 ∈ {4, 3, 2, 1}

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-5 (19)

Mengen

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-6 (20)

Mengenoperationen

Mengen werden durch Eigenschaften beschrieben:

M = {x ∈ IN | x > 6}

M = { x ∈ IN | x > 6 }

1

YH

H

6

HH

Die Menge M

für die gilt,

x größer

allen x aus

als 6 ist.

besteht aus . . . der Menge IN,

dass . . .

Vereinigung (∪)

Durchschnitt (∩)

Mengendifferenz (\)

Symmetrische Mengendifferenz (−)

Abb. 1: Mengendarstellung – intensional

Mengenkomplement (A oder Ac )

Beispiel 2.3 (Mengen)

M = {(x , y ) ∈ IN × IN | x · y ist gerade}

M = {x ∈ IN | x 2 > 10}

/ ist nicht die leere Menge!

Achtung: {0}

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-7 (21)

Mengenoperationen

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-8 (22)

Eigenschaften von Mengenoperationen – 1

Idempotenz

Kommutativität

Beispiel 2.4 (Mengenoperationen)

{3, 2, 1} ∪ {3, 4, 5} = {1, 2, 3, 4, 5}

Assoziativität

{2, 1, 3} \ {3, 4, 5} = {1, 2}

Distributivität

Sei die Grundmenge {1, 2, 3, 4, 5, 6, 7, 8, 9, 10}. Dann ist

{3, 4, 5} = {3, 4, 5}c = {1, 2, 6, 7, 8, 9, 10}

Absorption

{1, 2, 3} ∩ {3, 4, 5} = {3}

{1, 2, 3} − {3, 4, 5} = {1, 2, 4, 5}

Identität

(Grundmenge X )

A∪A = A

A∩A = A

A∪B = B∪A

A∩B = B∩A

(A ∪ B ) ∪ C = A ∪ (B ∪ C )

(A ∩ B ) ∩ C = A ∩ (B ∩ C )

(A ∪ B ) ∩ C = ( A ∩ C ) ∪ (B ∩ C )

(A ∩ B ) ∪ C = ( A ∪ C ) ∩ (B ∪ C )

A ∪ (A ∩ B ) = A

A ∩ (A ∪ B ) = A

A ∩ 0/ = 0/

A∪X = X

Tabelle 1: Eigenschaften von Mengenoperationen – 1

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-9 (23)

Eigenschaften von Mengenoperationen – 2

Involution

DeMorgans Law

Gesetz vom Widerspruch

Gesetz vom ausgeschlossenen Dritten

A=A

A \ (B ∩ C ) = (A \ B ) ∪ (A \ C )

A \ (B ∪ C ) = (A \ B ) ∩ (A \ C )

(A ∪ B ) = A ∩ B

(A ∩ B ) = A ∪ B

A ∩ A = 0/

A∪A = X

Tabelle 2: Eigenschaften von Mengenoperationen – 2

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-10 (24)

Weitere Begriffe

Disjunktheit: A ∩ B = 0/

Potenzmenge: 2B = { A | A ⊂ B } (Menge aller Teilmengen)

Abgeschlossenheit von Mengen bezüglich Operationen:

x , y ∈ M , dann x op y ∈ M

Größe einer Menge: |M |

Beispiel 2.5 (Mengeneigenschaften)

Die Mengen {1, 2, 7, 8, 9, 10} und {2, 3, 4, 5} sind nicht disjunkt.

Die Mengen {1, 7, 8, 9, 10} und {2, 3, 4, 5} sind disjunkt.

/ {1}, {2}, {3}, {1, 2}, {1, 3}, {2, 3}, {1, 2, 3}}

2{1,2,3} = {0,

|{3, 4, 5, 6}| = 4

|IN| = ∞

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-11 (25)

Abgeschlossenheit

2 Grundlagen

Theoretische Informatik

2.1 Mengen

Folie 2-12 (26)

Mengeneigenschaften

Gerade die Abgeschlossenheit ist aus Informatiksicht wichtig, da wir

häufig überprüfen müssen, ob bestimmte Operationen nicht aus der

Menge herausführen:

Zur Darstellung von Mengen eignen sich die Venn-Diagramme (John

Venn, 1834-1923).

1111111111111

0000000000000

0000000000000

1111111111111

Menschen

0000000000000

1111111111111

0000000

1111111

0000000000000

1111111111111

0000000

1111111

0000000000000

1111111111111

0000000

1111111

0000000000000

1111111111111

0000000

1111111

0000000000000

1111111111111

Frauen

0000000

1111111

0000000000000

1111111111111

0000000

1111111

0000000000000

1111111111111

0000000

1111111

0000000000000

1111111111111

0000000000000

1111111111111

0000000000000

1111111111111

Beispiel 2.6 (Abgeschlossenheit)

Die natürlichen Zahlen sind bezüglich der Addition

abgeschlossen.

Die natürlichen Zahlen sind bezüglich der Subtraktion nicht

abgeschlossen.

Die reellen Zahlen sind bezüglich der Multiplikation

abgeschlossen.

Abb. 2: Frauen ⊂ Menschen

Die reellen Zahlen sind bezüglich des Wurzelziehens nicht

abgeschlossen.

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-13 (27)

Relationen

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-14 (28)

Relationen

Beispiel-Relation:

verheiratet_mit = {(Adam,Beate), (Claus,Dana), ...}.

Beispiel 2.7 (Relationen)

Kartesisches Produkt (Kreuzprodukt):

A × B = {(a, b) | a ∈ A, b ∈ B }

Die Relation bruder_von:

{(lutz, juergen), (juergen, lutz), (christine, lutz) . . .} ⊂

Menschen × Männer.

(2.1)

Die Relation ist_Teiler_von:

{(1, 1), (1, 2), (2, 2), (2, 4), (2, 6), (3, 6), . . .} ⊂ IN × IN.

Oder A × B × C × D = {(a, b, c , d )| a ∈ A, b ∈ B , c ∈ C , d ∈ D } (2.2)

; Kreuzprodukt = Menge aller möglichen Kombinationen

{1, 2} × {a, b, c } = {(1, a), (2, a), (1, b), (2, b), (1, c ), (2, c )}

Jede Relation ist Teilmenge des Kreuzprodukts über Grundmengen:

R ⊂ S1 × ... × Sn

(2.3)

Beispiel: verheiratet_mit ⊂ Männer × Frauen

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-15 (29)

Relation – Student

2 Grundlagen

Betrachten nur 2-stellige Relationen über gemeinsamer

Grundmenge: R ⊂ A × A.

Die Relation student:

Name

Arnhold

Börne

Cäsar

Dönhoff

...

Vorname

Anton

Carl-Friedrich

Cleopatra

Dörte

...

Schreibweise: x R y an Stelle von (x , y ) ∈ R

Studiengang

MMT

WI

MMT

WI

...

. . . x < y an Stelle von (x , y ) ∈<

Beispiel 2.9 (2-stellige Relationen)

Kleiner-Relation auf den natürlichen Zahlen: <IN ⊂ IN × IN

Relation kennt auf der Menge der Menschen.

Relation älter_als auf der Menge der Lebewesen.

student ⊂ Matrikel × Namen × Vornamen × Studiengänge

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-17 (31)

Graphische Darstellung von 2-stelligen Relationen

Bemerkung 2.1 (Graphische Darstellung)

2-stellige Relationen lassen sich graphisch darstellen (Abb. 3).

c

a

{(a,b), (f,b), (c,d)}

f

b

Folie 2-16 (30)

Eigenschaften von 2-stelligen Relationen

Beispiel 2.8 (Relation – Student)

Matrikel

104526

103556

113576

104920

...

Theoretische Informatik

2.2 Relationen

d

Abb. 3: Relationen – Beispiel

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-18 (32)

Eigenschaften von 2-stelligen Relationen

Reflexivität: Für alle x ∈ A gilt: xRx.

Andere Formulierung: Es gibt kein x ∈ A, für welches nicht gilt:

xRx.

Symmetrie: Für alle x , y ∈ A gilt: Falls xRy , so gilt auch y Rx.

Andere Formulierung: Es gibt keine x , y ∈ A, für die xRy gilt,

jedoch nicht y Rx.

Antisymmetrie: Für alle x , y ∈ A gilt: Falls xRy und y Rx, so gilt

x=y .

Andere Formulierung: Es gibt keine x , y ∈ A, für die xRy und

y Rx gilt, jedoch nicht x=y .

Transitivität: Für alle x , y , z ∈ A gilt: Falls xRy und y Rz, so gilt

auch xRz.

Andere Formulierung: Es gibt keine x , y , z ∈ A, für die xRy und

y Rz gilt, jedoch nicht xRz.

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-19 (33)

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-20 (34)

Eigenschaften von 2-stelligen Relationen

Wir betrachten folgende Relation:

0

1

1

0

0e

1

11

00

a

00

11

1

0

0b

1

c

1

0

0

1

Es gibt 2 spezielle Klassen von Relationen:

Äquivalenzrelation (reflexiv, symmetrisch, transitiv)

1

0

0d

1

Ordnungsrelation (reflexiv, antisymmetrisch, transitiv), (partiell,

total)

Abb. 4: Beispielrelation

Relation: {(a, a), (b, a), (a, c ), (c , e), (d , c ), (e, d )}

Reflexiv

ist sie nicht.

Transitiv

ist sie nicht.

Symmetrisch ist sie nicht.

Antisymmetrisch ist sie.

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-21 (35)

Partielle / totale Ordnungsrelationen

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-22 (36)

Die Implikation

Beispiel 2.10 (Gleichheitsrelation und Transitivität)

Totale Ordnungsrelation: zwei beliebig gewählte Elemente (x, y)

müssen immer vergleichbar sein, d.h. es muss xRy oder yRx

gelten.

Ist die Gleichheitsrelation auf den natürlichen Zahlen transitiv?

NEIN? Denn wir finden doch gar keine x, y , z, so dass x = y und

y = z gelten. Oder?

Nur wenn wir x = y = z setzen, dann sind Vorbedingung der

Transitivität erfüllt. Dann gilt natürlich die geforderte Bedingung

x = z.

Partielle Ordnungsrelation: Unvergleichbarkeit zugelassen.

Relation ist_teiler_von: partielle Ordnungsrelation, da

beispielsweise weder 3|7 noch 7|3 gilt.

2 Grundlagen

Was ist also mit den fehlenden echten Tripeln x/y /z?

Kein Problem: Nur wenn wir Werte mit x = y und y = z finden, so

dass x = z nicht gilt, dann wäre die Transitivität verletzt.

Theoretische Informatik

2.2 Relationen

Folie 2-23 (37)

Relationen

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-24 (38)

Äquivalenz- / Ordnungsrelationen

Beispiel 2.12 (Relationen)

Beispiel 2.11 (Eigenschaften von Relationen)

Kandidaten für Äquivalenzrelationen sind beispielsweise:

Die Relation älter_als ist transitiv und antisymmetrisch, aber

nicht symmetrisch und reflexiv.

Die Relation duzt ist nur reflexiv.

gleiche_haarfarbe

geschwister_von

Kandidaten für Ordnungsrelationen sind:

Die Relation kollege_von ist symmetrisch und transitiv. Ist sie

auch reflexiv?

≥

klüger_als

Prüfen Sie die Eigenschaften.

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-25 (39)

Aufgaben

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-26 (40)

2-stellige Relationen auf natürlichen Zahlen

Wir betrachten die Relation:

{(x , y )|x , y ∈ IN, 2|x + y }

Aufgabe 2.1 (Relationen)

Sind folgende Aussagen korrekt?

Die Relation verheiratet_mit ist weder reflexiv noch transitiv.

Die Relation „x ist Teiler von y“ ist reflexiv und transitiv, jedoch

nicht symmetrisch.

4

0

5

6

2

(2.4)

1

7

3

Abb. 5: Relation – gerade Summe

Gruppenbildung: gerade Zahlen und ungerade Zahlen getrennt.

Die Relation ist reflexiv, symmetrisch und auch transitiv.

Also ist sie eine Äquivalenzrelation.

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-27 (41)

Hüllenbildung auf 2-stelligen Relationen

2 Grundlagen

Folie 2-28 (42)

Hüllenbildung auf 2-stelligen Relationen

Bei der Hüllenbildung wird eine Relation um Elemente erweitert, so

dass eine bestimmte Eigenschaft gilt.

Wozu braucht man eine solche Hülle?

Betrachten ein Computer-Netzwerk.

transitive Hülle

Möchten untersuchen, ob man von jedem Computer zu jedem

anderen kommt.

reflexive Hülle

symmetrische Hülle

Die direkten Verbindungen der Computer seien durch die

Relation R dargestellt: Zwischen a und b besteht also eine

direkte Verbindung, wenn (a, b) ∈ R.

Beachten Sie:

Bei der Hüllenbildung muss man auch die neuen Kanten

betrachten.

Wie bekommt man auch die indirekten Verbindungen?

reflexive, transitive Hülle von R

Nur die Erweiterungen, die zwingend nötig sind, nicht mehr!

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-29 (43)

Hüllenbildung

2 Grundlagen

Theoretische Informatik

2.2 Relationen

Folie 2-30 (44)

Relationen – weitere Eigenschaften

1

20

2

1

0

1

0

1

0

2

1

0

0

1

0

21

0

1

0

11

0

1

1

30

0

1

0

11

0

1

1

3 0

0

1

0

11

0

1

3

1

0

1

0

1

0

50

1

4

1

0

1

0

1

0

50

1

0

41

0

1

0

51

0

1

4

Theoretische Informatik

2.2 Relationen

1

0

60

1

6

Ausgangs−Relation

1

0

1

0

reflexive Hülle

1

0

0

1

0

11

0

1

0

31

0

1

1

0

0

1

0

51

0

1

Es gibt eine Reihe weiterer Eigenschaften von zweistelligen

Relationen R ⊂ A × B:

linkstotal

6

4

1

0

1

0

symmetrische Hülle

6

rechtstotal

Zu jedem a gibt es (mind.) ein b, so dass (a, b) ∈ R.

Zu jedem b gibt es (mind.) ein a, so dass (a, b) ∈ R.

linkseindeutig Falls (a1 , b) ∈ R und (a2 , b) ∈ R, dann a1 = a2 .

1

0

1

0

transitive Hülle

rechtseindeutig Falls (a, b1 ) ∈ R und (a, b2 ) ∈ R, dann b1 = b2 .

Abb. 6: Hüllenbildung – Beispiel 1

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-31 (45)

Funktionen

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-32 (46)

Eigenschaften von Funktionen

Funktion – spezielle 2-stellige Relation

Wichtige Eigenschaft: Eindeutigkeit

Zu jedem a existiert höchstens ein b, so dass (a, b) ∈ R gilt.

totale

Funktion: Zu jedem Urbild gibt es genau ein Bild.

a . . . Urbild

partielle

Funktion: Nicht zu jedem Urbild muss es ein Bild geben.

b . . . Bild

injektive

Funktion: Zu jedem Bild gibt es höchstens ein Urbild.

surjektive

Funktion: Zu jedem Bild gibt es mindestens ein Urbild.

bijektive

Funktion: total, injektiv und surjektiv

Beispiel 2.13 (Funktionen)

Betragsfunktion abs auf Integer-Zahlen

Funktion vater_von: Menschen → Menschen

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-33 (47)

Funktionen

1

0

1

0

1

0

00

11

11

00

nicht injektiv

1

0

nicht surjektiv

00

11

1

0

nicht total

001

111

0

0

1

0

0

1

11

00

11 0

00

1

11

00

Theoretische Informatik

2.3 Funktionen

Folie 2-34 (48)

Funktionen

11

00

00

11

1

0

2 Grundlagen

11

0

0

0

1

0

1

11

00

11

00

00

11

Abb. 7: Funktionen – Beispiel

bijektiv

Addition von natürlichen Zahlen: plus : IN × IN → IN

Absolutbetrag auf ganzen Zahlen: abs : ZZ → IN

1

0

11

00

Beispiel 2.14 (Funktionen)

1

0

1

0

0

1

100

0

11

00

1

0

11

Maximum von 4 reellen Zahlen: max : IR × IR × IR × IR → IR

Sind diese Funktionen injektiv, surjektiv, total?

Man verwendet als Abkürzung für IN × IN × . . . × IN häufig: INk .

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-35 (49)

Funktionen

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-36 (50)

Funktionen

Beispiel 2.15 (Injektivität, Surjektivität)

Bemerkung 2.2 (Injektivität, Surjektivität)

Die Funktion vater_von ist nicht injektiv, denn ihre

Umkehrabbildung vater_von−1 ist nicht eindeutig.

Wie kann man sich Injektivität und Surjektivität vorstellen?

Ist eine Funktion f injektiv, so ist ihre Umkehrfunktion f −1

wohldefiniert, denn zu jedem Bild gibt es maximal ein Urbild. Sie

kann jedoch partiell sein.

Die Funktion ehepartner_von ist in Deutschland injektiv, denn

man kann nicht 2 Ehepartner haben. Die Umkehrabbildung

ehepartner_von−1 ist eindeutig. Sie ist jedoch partiell.

Ist die Funktion f zusätzlich noch surjektiv, dann ist f −1 sogar

total.

Die Funktion halbiere : IN → IN auf den natürlichen Zahlen ist:

I

I

nicht total (Es gibt zu den ungeraden Zahlen keinen

Funktionswert.)

injektiv und surjektiv

halbiere−1 ist also eine totale Funktion.

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-37 (51)

Weitere Begriffe

2 Grundlagen

Theoretische Informatik

2.3 Funktionen

Folie 2-38 (52)

Abzählbarkeit

Satz 2.4 (Abzählbarkeit)

Definitionsbereich, Wertebereich von Funktionen

Jede unendliche Teilmenge einer abzählbaren Menge ist wieder

abzählbar.

endliche und unendliche Mengen

Kardinalität einer Menge

Die Vereinigung von endlich vielen abzählbaren Mengen ist

wieder abzählbar.

Abzählbarkeit, Überabzählbarkeit

Definition 2.3 (Abzählbarkeit)

Eine unendliche Menge heißt abzählbar, wenn eine surjektive

Abbildung von den natürlichen Zahlen auf die Menge existiert, sonst

heißt sie überabzählbar.

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-39 (53)

Formale Sprachen

Beispiel 2.16 (Abzählbarkeit)

Die rationalen Zahlen sind abzählbar. (Suchen Sie nach einem

Beweis.)

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-40 (54)

Formale Sprachen

Definition 2.5 (Formale Sprache)

Alphabet (endliche Menge von Symbolen)

(endliche) Zeichenketten (Wörter, Strings) über einem Alphabet

Formale Sprache – eine Teilmenge der Menge aller endlichen

Zeichenketten über einem vorgegebenen Alphabet Σ.

Beschreibung:

leere Zeichenkette e, Teilzeichenkette

Länge einer Zeichenkette: |w |

L = {w ∈ Σ∗ | . . . Eigenschaften von w . . .}

Anzahl von Zeichen (a) in einer Zeichenkette w: |w |a

Konkatenation (Verknüpfung) von Zeichenketten (ist assoziativ)

Umkehrung einer Zeichenkette (reversal)

wobei die Eigenschaften endlich beschreibbar sein müssen.

(Σ∗ = Menge aller endlichen Zeichenketten über Σ, inkl. e)

Satz 2.6 (Abzählbarkeit)

Jede Sprache über einem endlichen Alphabet ist abzählbar.

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-41 (55)

Operationen

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-42 (56)

Operationen

Konkatenation (Produkt) von Sprachen

L1 • L2 = {x • y | x ∈ L1 und y ∈ L2 }

(2.5)

{a, b} • {d , ff , g } = {ad , aff , ag , bd , bff , bg }

{a, bb}∗ = {e, a, bb, aa, abb, bba, bbbb, aaa, aabb, . . .} (Menge

Kleenescher Abschluss (Kleene star): Vereinigung aller

endlichen Produkte der Sprache L mit sich selbst:

L∗ =

∞

[

i =0

Li = {e} ∪ L ∪ (L • L) ∪ (L • L • L) ∪ . . .

Beispiel 2.17 (Stringoperationen)

aller endlichen Zeichenketten, gebildet aus den Bausteinen a /

bb).

(2.6)

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-43 (57)

2.4.1 Reguläre Ausdrücke

Bemerkung 2.7 (Reguläre Ausdrücke)

a(a∗ ∪ b∗ )a+

I

I

3

Wir verwenden auch folgende Schreibweisen:

an bm . . . n a, danach m b

a∗ b∗ Menge der Zeichenketten, aufgebaut aus endlichen vielen

a (einschließlich 0) gefolgt von endlich vielen b (einschließlich 0).

I

Folie 2-44 (58)

Reguläre Ausdrücke

Man kann Sprachen durch Ausdrücke der folgenden Form

beschreiben.

2

Theoretische Informatik

2.4 Formale Sprachen

2.4.1 Reguläre Ausdrücke

Reguläre Ausdrücke

1

2 Grundlagen

Das 1. Zeichen ist ein a.

Dann folgt ein beliebiger String, gebildet entweder nur aus

a-Zeichen oder nur aus b-Zeichen (einschließlich dem leeren

String).

Danach kommen beliebig viele a, aber mindestens 1.

an bn . . . n a, danach gleich viele b

Beispiel 2.18 (Reguläre Ausdrücke)

an+2 bn . . . Zunächst a, dann b. 2 a mehr als b.

am bn am . . . a, dann b, dann wieder a. Gleich viele a vor und nach

den b.

(a ∪ ab)∗ ∩ (a ∪ ba)∗ alle Zeichenketten, die sowohl durch den

am bn , m ≥ n . . . a, dann b; mindestens so viele a wie b.

ersten als auch den zweiten Ausdruck darstellbar sind.

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-45 (59)

2.4.1 Reguläre Ausdrücke

(a ∪ b)n , n ≥ 2 . . . Beliebig a/b; mindestens 2.

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-46 (60)

2.4.1 Reguläre Ausdrücke

Reguläre Ausdrücke

Reguläre Ausdrücke

Reguläre Ausdrücke sind

die leere Menge,

die Wörter der Länge 1

Beispiel 2.19 (Regulärer Ausdruck)

sowie

Der Ausdruck a(a∗ ∪ b∗ )b steht für die Zeichenketten, die wie folgt

aufgebaut sind:

Konkatenation, Vereinigung, Durchschnitt und Kleenescher

Abschluss von regulären Ausdrücken.

Das 1. Zeichen ist ein a.

Darstellung:

Dann folgt eine beliebige Zeichenkette, gebildet entweder nur aus

as oder nur aus bs (einschließlich dem leeren String).

Konkatenation a∗ • b∗ oder einfach a∗ b∗ .

Vereinigung

∪

Das letzte Zeichen ist ein b.

Durchschnitt ∩

Kleene-Star

∗

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-47 (61)

2.4.1 Reguläre Ausdrücke

2 Grundlagen

Theoretische Informatik

2.4 Formale Sprachen

Folie 2-48 (62)

2.4.1 Reguläre Ausdrücke

Reguläre Ausdrücke

Reguläre Ausdrücke

Beispiel 2.21 (Reguläre Ausdrücke)

Beispiel 2.20 (Reguläre Ausdrücke – Fehlerquellen)

a∗ ∩ b ∗

Alle Zeichenketten aus a UND alle Zeichenketten aus

b? NEIN.

String muss beiden Mustern a∗ und b∗ genügen: Nur

der leere String e.

a∗ ∪ b ∗

Zeichenketten, aufgebaut aus a und b, aber nicht

vermischt.

Jeder String ist aufgebaut aus NUR a oder NUR aus b.

(a ∪ b )∗

Nun dürfen a und b beliebig gemischt auftreten.

a+

ist eine Abkürzung für aa∗ .

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-49 (63)

Königsberger Brückenproblem (Euler 1736)

Das Königsberger Brückenproblem geht auf Euler zurück. In

Königsberg gab es 7 Brücken. Die Aufgabe war, einen Rundweg zu

finden, so dass jede der 7 Brücken genau einmal überquert wird.

Sprache L

{a , b }

{aa, ab, ba, bb}

{aa, ab, ba, bb}

{(ab)n |n ≥ 0}

{am bn |m, n ≥ 0}

{an |n ≥ 0} ∪ {bn |n ≥ 0}

{}

{e}

beliebige Zeichenketten über a, b

bel. Strings nur aus 0/1 oder nur aus a/b

{a} ∪ {(ab)m an |m ≥ 1, n ≤ 1}

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-50 (64)

Graphen – Bedeutung

Rechnernetze: Konfiguration, Routing etc.

Suche: Suchprobleme als Suche in Graphen

1

0

1

0

Tourenplanung, Verkehrsweg-Planung

1

0

1

0

1

0

1

0

1

0

1

0

Abb. 8: Königsberger Brückenproblem

Ist das Problem lösbar?

regulärer Ausdruck

a∪b

(a ∪ b)(a ∪ b)

a(a ∪ b) ∪ b(a ∪ b)

(ab)∗

a∗ b ∗

a∗ ∪ b ∗

a∩b

a∗ ∩ b ∗

(a ∪ b)∗

(0 ∪ 1)∗ ∪ (a ∪ b)∗

a(ba)∗ b∗ ∩ (ab)∗ a∗

Compiler

Datenbanken

Darstellung von zustandsorientierten Modellen

I

I

Automaten

Modellierung von Workflows

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-51 (65)

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-52 (66)

2.5.1 Grundlagen und Grundbegriffe

Beispiel-Graphen

1

0

0

1

Grundlagen und Grundbegriffe

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

Definition 2.8 (Graph)

1

0

0

1

Ein Graph ist definiert als Paar G = (K , V ), wobei

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

K eine nichtleere Menge von Knoten

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

Abb. 9: Beispiel-Graphen

2 Grundlagen

Wir sagen, zwischen den Knoten a und b besteht eine Verbindung,

wenn gilt: (a, b) ∈ V oder (b, a) ∈ V .

Theoretische Informatik

2.5 Graphen

Folie 2-53 (67)

2.5.1 Grundlagen und Grundbegriffe

Das Komplement eines Graphen G = (K , V ) ist definiert durch

Gc = (K , V 0 ), wobei V 0 = (K × K ) \ V .

und

V ⊂ K × K ist.

Wir sagen, zwischen den Knoten a und b besteht eine Verbindung,

wenn gilt: (a, b) ∈ V .

Schlingen: Verbindungen der Form (a, a) ∈ V

bei gerichteten Graphen: zugelassen

bei ungerichteten Graphen: nein.

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-55 (69)

2.5.1 Grundlagen und Grundbegriffe

Der Grad g (k ) (eines Knotens k ) eines ungerichteten Graphen (K , V )

ist die Anzahl, wie oft k in Kanten enthalten ist. Bei gerichteten

Graphen unterscheidet man zwischen g (k )+ (abgehende Kanten) und

g (k )− (ankommende Kanten).

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-56 (70)

Verbindbar, zusammenhängend

Definition 2.12 (Kantenzug, Weg, Kreis)

Definition 2.13 (Verbindbar, zusammenhängend)

Sei (v1 , v2 , . . . vn ) eine Folge von Kanten eines Graphen G. Man

bezeichnet diese Kantenfolge als

falls es Knoten k0 , . . . , kn ∈ K gibt, so dass vi = ki −1 ki .

falls die ki paarweise verschieden sind.

geschlossenen Kantenzug falls k0 = kn

falls im Kantenzug die ki paarweise verschieden sind.

2 Grundlagen

Definition 2.11 (Grad)

2.5.1 Grundlagen und Grundbegriffe

Kantenzug, Weg, Kreis

Kreis

Folie 2-54 (68)

Definition 2.10 (Komplement eines Graphen)

Ein gerichteter Graph ist definiert als Paar G = (K , V ), wobei

Weg

Theoretische Informatik

2.5 Graphen

Komplement eines Graphen, Grad von Knoten

Definition 2.9 (Gerichteter Graph)

Kantenzug

2 Grundlagen

2.5.1 Grundlagen und Grundbegriffe

Gerichteter Graph

K eine nichtleere Menge

und

V ⊂ K × K eine Menge von Kanten (Verbindungen) ist.

Theoretische Informatik

2.5 Graphen

Folie 2-57 (71)

2.5.1 Grundlagen und Grundbegriffe

Spezielle Graphen

Zwei Knoten a, b eines Graphen G = (K , V ) heißen verbindbar, wenn

es einen Kantenzug von a nach b gibt.

G heißt zusammenhängend, wenn jedes beliebige Knotenpaar

a, b ∈ K verbindbar ist.

Abstand von 2 Knoten: Länge des kürzesten Weges zwischen diesen.

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-58 (72)

2.5.1 Grundlagen und Grundbegriffe

Graphen

1

Vollständige Graphen (Jeder Knoten ist mit jedem verbunden.)

1

0

20

1

Zyklische Graphen (Der Graph ist ein geschlossener Weg.)

4

13

0

0

1

1

0

0

1

11 5

00

11

00

Abb. 10: Beispielgraph

Reguläre Graphen (Jeder Knoten hat den gleichen Grad.)

Ein kreisfreier gerichteter Graph wird als DAG bezeichnet

(directed acyclic graph).

1

0

0

1

Grad der Knoten: 1:4, 2:1, 3:3, 4:2, 5:2

Kantenzug (z.B.): 1-3-4-5-3, Weg (z.B.): 1-3-4-5

geschlossener Kantenzug (z.B.): 3-4-5-3-4-5-3

Kreis (z.B.): 3-4-5-3

Der Graph ist zusammenhängend.

Der Abstand zwischen den Knoten 2 und 3 beträgt 2.

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-59 (73)

2.5.2 Bäume

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-60 (74)

2.5.2 Bäume

Bäume

Bäume

Definition 2.14 (Baum)

1

0

0

1

Ein Graph G = (K , V ) heißt Baum, falls es für jedes Paar a, b ∈ K

genau einen Weg von a nach b gibt.

1

0

0

1

1

0

1

0

1

0

1

0

1 0

0

1 0

1

1 0

0

1 0

1

Bäume sind also spezielle zusammenhängende Graphen.

In Bäumen gilt:

1

0

1

0

1

0

1

0

1

0

1

0

1

0

1

0

1

0

0

1

Kantenanzahl = Knotenanzahl − 1

1

0

1

0

(2.7)

1

0

1

0

1

0

1

0

1

0

1

0

1

0

1

0

1

0

1

0

1

0

0

1

Abb. 11: Baum oder nicht ?

Bäume enthalten keine Kreise.

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-61 (75)

2.5.2 Bäume

2 Grundlagen

Folie 2-62 (76)

2.5.2 Bäume

Gerichteter Baum

Bäume

Definition 2.15 (Gerichteter Baum)

Gerichteter Graph G = (K , V ) heißt gerichteter Baum, falls

zugrundeliegender ungerichteter Graph ein Baum.

Knoten eines gerichteten Baums mit Ausgangsgrad 0 heißt Blatt.

Knoten eines gerichteten Baumes heißt Wurzel, wenn von dort

aus jeder andere Knoten erreichbar.

Gerichteter Baum heißt Wurzelbaum, wenn er genau eine

Wurzel besitzt.

Die Tiefe eines Wurzelbaums ist die maximale Entfernung eines

Blatts von der Wurzel.

Ungerichtete Graphen als Datenstrukturen wenig sinnvoll.

Häufig findet man eine rekursive Definition von Bäumen.

Definition 2.16 (Baum)

Sei K eine Menge von Knoten.

Jeder Knoten e ∈ K ist ein Baum.

Seien b1 , . . . , bn Bäume. Dann ist auch tree(b1 , . . . , bn ) ein Baum.

Aufgabe 2.2 (Baum)

Welchem unserer Begriffe entspricht dies?

Was ist an dieser Definition nicht korrekt, auch wenn sie intuitiv

korrekt erscheint? Was muss man an dieser Definition verfeinern?

Wurzelbaum heißt ausgeglichen (engl. balanced), wenn die

Tiefe der Blätter um maximal 1 differiert.

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Theoretische Informatik

2.5 Graphen

Folie 2-63 (77)

2.5.2 Bäume

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-64 (78)

2.5.2 Bäume

Binäre Bäume

Anwendungen von Bäumen

Hierarchische Dateisysteme (Directories und Subdirectories)

Ableitungsbäume (Compiler, Sprachverarbeitung)

Definition 2.17 (Binärer Baum)

Suchbäume

Ein binärer Baum ist ein gerichteter Baum mit der Eigenschaft:

Bemerkung 2.18 (Ausgeglichener Binärbaum)

Jeder Knoten hat maximal einen Ausgangsgrad von 2.

Ein Binärbaum heißt ausgeglichen (engl. balanced), wenn im Baum

bis zur vorletzten Ebene alle Knoten existieren, d.h. jeder Knoten bis

zur Ebene n-1 den Ausgangsgrad 2 hat.

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-65 (79)

2.5.3 Binäre Suchbäume

Binäre Suchbäume

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-66 (80)

2.5.3 Binäre Suchbäume

Suchbaum – Beispiel

19

Definition 2.19 (Binärer Suchbaum)

10

Ein binärer Suchbaum ist ein Binärbaum, wobei gilt:

Alle Elemente im linken Teilbaum sind kleiner als das Element

der Wurzel.

5

21

12

28

Alle Elemente im rechten Teilbaum sind größer als das Element

der Wurzel (oder gleich).

3

7

12

24

Abb. 12: Beispiel-Suchbaum

35

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-67 (81)

2.5.3 Binäre Suchbäume

2 Grundlagen

Theoretische Informatik

2.5 Graphen

Folie 2-68 (82)

2.5.4 Beispielprobleme und Algorithmen

Aufgaben

Beispielprobleme und Algorithmen

Aufgabe 2.3 (Suchbaum)

Wie kann man einen Suchbaum aufbauen?

Möglichkeit: den Baum „nach und nach “ aufbauen.

I

I

I

Typische Aufgaben sind:

Zu Beginn: Baum besteht nur aus der 1. gegebenen Zahl.

Die zweite Zahl vergleicht man nun mit der 1. Zahl.

Weg suchen

kleiner

sonst

Vorgänger bzw. Nachfolger in gerichteten Graphen bestimmen

Nachbarn bestimmen

→ links mit neuer Kante einfügen,

→ rechts mit neuer Kante einfügen.

Und so weiter . . .

Sehen Sie Alternativen zu diesem Vorgehen?

2 Grundlagen

Theoretische Informatik

2.6 Zusammenfassung (Grundlagen)

Folie 2-69 (83)

Das sollten Sie wissen . . .

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-70 (84)

Aufgaben

Aufgabe 2.4 (Zeichenketten)

Zusammenfassung 2.20 (Grundlagen)

Wie definiert man mittels Rekursion

Mengen, -operationen und -relationen

die Länge einer Zeichenkette (|w |),

Eigenschaften von Mengenoperationen und -relationen

die Anzahl von a in w (|w |a ),

endliche / unendliche Mengen

das Umdrehen einer Zeichenkette (w R )?

Relationen, Kreuzprodukt, Eigenschaften von 2-stelligen

Relationen

Aufgabe 2.5 (Potenzmenge)

Hüllenbildung, Abgeschlossenheit

Funktionen und deren Eigenschaften

Berechnen Sie 2{1,2,3,4} und |2{1,2,3,4} | !

Formale Sprachen, reguläre Ausdrücke

Aufgabe 2.6 (Hülle)

Graphen – Grundlagen, typische Graphen

Beschreiben Sie die Menge aller Spiele der 1. Fußball-Bundesliga als

Relation! Welche Eigenschaften hat diese Relation? Wie sehen die

reflexive und die transitive Hülle dieser Relation aus?

Graph, Baum – gerichtet und ungerichtet, binärer Suchbaum

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-71 (85)

Aufgaben

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-72 (86)

Aufgaben

Aufgabe 2.7 (Funktionen)

Sei die Funktion f (x ) = x 2 auf den reellen Zahlen gegeben. Welche

Eigenschaften hat diese Funktion (partiell, total, injektiv, ...)? Welche

Eigenschaften hat diese Funktion auf den ganzen bzw. den

natürlichen Zahlen?

Aufgabe 2.10 (Abgeschlossenheit)

Sind folgende Mengen abgeschlossen bez. der folgenden

Operationen? Begründen Sie Ihre Aussagen!

1

Ungerade natürliche Zahlen / Subtraktion

Aufgabe 2.8 (Regulärer Ausdruck)

2

Positive ganze Zahlen / Multiplikation

Wofür steht der Ausdruck (ab ∪ b)∗ ?

3

Negative ganze Zahlen / Subtraktion

4

Natürliche Zahlen / Division

Aufgabe 2.9 (Kreuzprodukt)

Bilden Sie das Kreuzprodukt {1, 3} × {3, 1}

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Aufgaben

Aufgabe 2.11 (Regulärer Ausdruck)

Was ist der Unterschied zwischen den regulären Ausdrücken:

a(a∗ ∪ b∗ )b

Folie 2-73 (87)

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-74 (88)

Aufgaben

Aufgabe 2.12 (surjektiv/injektiv)

Sind folgende Funktionen auf den reellen Zahlen total, surjektiv bzw.

injektiv?

a(a ∪ b)∗ b

Betragsfunktion f (x ) = abs(x )

a(a∗ ∩ b∗ )∗ b

Multiplikation mit -1: f (x ) = −x

a(a∗ ∪ b∗ )+ b

Division: f (x , y ) =

a(a∗ ∪ b∗ )∗ b

inverse Funktion f (x ) =

a(a ∪ b)+ b

Addition: f (x , y ) = x + y

Welche Sprachen werden durch diese regulären Ausdrücke

beschrieben?

f (x , y ) = ex · y

x

y

1

x

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-75 (89)

Aufgaben

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-76 (90)

Aufgaben

Aufgabe 2.15 (Zusammenhängende Graphen)

Wenn ein Graph G nicht zusammenhängend ist, ist dann der

Komplementärgraph zusammenhängend? (Der Graph sei schlicht, er

hat also keine Doppelkanten oder reflexive Kanten.)

Aufgabe 2.13 (Grad eines Graphen)

Ist die Anzahl der Knoten geraden Grades in einem ungerichteten

Graphen stets gerade?

Aufgabe 2.16 (Komplementgraphen)

Aufgabe 2.14 (Zusammenhängende Graphen)

Sei G ein Graph mit n Knoten, für den jeder Knoten mindestens den

1

Grad n−

hat. Der Graph sei schlicht, d.h. er hat keine reflexiven oder

2

Doppelkanten. Zeigen Sie, dass G immer zusammenhängend ist!

Finden Sie die jeweiligen Komplementgraphen und die transitiven

Abschlüsse (transitive Hülle) der folgenden Graphen!

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-77 (91)

Aufgaben

1

0

0

1

1

0

0

1

1

0

0

1

1

0

0

1

2 Grundlagen

Theoretische Informatik

2.7 Aufgaben (Grundlagen)

Folie 2-78 (92)

Aufgaben

Aufgabe 2.17 (Ungerichtete Bäume)

Aufgabe 2.19 (Eigenschaften von Relationen)

Wieviele (ungerichtete, nicht äquivalente) Bäume mit 5 Knoten

gibt es?

Wieviele Wurzeln kann ein gerichteter Baum haben?

Ist die Teilmengenbeziehung ⊂: reflexiv, symmetrisch,

antisymmetrisch, transitiv?

Aufgabe 2.20 (Regulärer Ausdruck)

Aufgabe 2.18 (Mengen und Relationen)

Sind folgende Aussagen über Mengen korrekt? Begründen Sie Ihre

Vermutung.

A × (B ∩ C ) = (A × B ) ∩ (A × C )

Erläutern Sie den Unterschied zwischen den regulären Ausdrücken

(0∗ ∪ 1∗ ) und (0 ∪ 1)∗ .

Aufgabe 2.21 (Regulärer Ausdruck)

Beschreiben Sie die Sprache (über Σ = {0, 1}), in deren Wörtern die

Teilzeichenkette 111 vorkommt, durch einen regulären Ausdruck.

(A ∪ B ) × C = (A × C ) ∪ (B × C )

3 Automatentheorie

Theoretische Informatik

3 Automatentheorie

Theoretische Informatik

10. Juli 2016

Inhaltsverzeichnis

10. Juli 2016

Inhaltsverzeichnis – Kapitel 3

1

TI – Einführung

2

Grundlagen

3

Automatentheorie

4

Logik

5

Komplexität

6

Berechenbarkeit & Entscheidbarkeit

3

3 Automatentheorie

Theoretische Informatik

Automatentheorie

Endliche Automaten

Kontextfreie Sprachen und Kellerautomaten

Turingmaschinen

Sprachen und Automaten – Ergänzungen

Zusammenfassung (Automaten)

Aufgaben (Automaten)

3 Automatentheorie

Theoretische Informatik

Folie 3-1 (95)

Automatentheorie

Folie 3-2 (96)

Zustandsdiagramm – Telefon

Drücken

Start

EIN

AUS

Drücken

Abb. 13: Tastschalter

Abh

eben

t klingelt

mm

o

k

ver−

f

u

r

r

e

f

f

bunden

An

ru au

An legt

Ruhe

Auflegen

Teilnehmer nimmt ab

Ab

heb

Wählen

en

Auflegen

Abb. 14: Telefon

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-3 (97)

Endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-4 (98)

Endliche Automaten

Die Hauptursache aller Probleme sind Lösungen.

Sevareids Gesetz

Arthur Bloch, Murphy’s Law, 1981

3 Automatentheorie

(Endliche) Automaten als abstraktes Beschreibungsmittel

Endliche Automaten – eingeschränktes (Computer-)Modell

Viele praktische Probleme lassen sich mit endlichen Automaten

lösen.

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-5 (99)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-6 (100)

3.1.1 Deterministische endliche Automaten

Deterministische endliche Automaten

Deterministische endliche Automaten

Folgende Komponenten:

Endliches Eingabe-Band (Zeichen aus einem vorgegebenen

Alphabet)

Liest Zeichen für Zeichen (von links)

Lesekopf (kann ein Zeichen lesen und dann eine Position nach

rechts rücken)

Wenn Bandende erreicht und Automat in einem der (vorher

festgelegten) Finalzustände

→ Zeichenkette auf dem Band: vom Automaten akzeptiert.

Eine „Blackbox“, die in Abhängigkeit vom eingelesenen Zeichen

ihren internen Zustand ändert.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-7 (101)

3.1.1 Deterministische endliche Automaten

und kann nach jedem Zeichen seinen internen Zustand wechseln.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-8 (102)

3.1.1 Deterministische endliche Automaten

DFA

Graphische Darstellung eines DFA

Beispiel 3.1 (DFA)

Automat, der Wörter akzeptiert (aufgebaut aus a und b), die

mindestens zwei a enthalten (als regulärer Ausdruck

b∗ ab∗ a(a ∪ b)∗ ):

( s , a ) → q1

(q1 , a) → q2

(q2 , a) → q2

1

3

5

(s, b) → s

(q1 , b) → q1

(q2 , b) → q2

b

b

b

s

a

q1

a

q2

a

2

4

6

Abb. 15: Graphische Darstellung DFA

Einziger Finalzustand ist hier q2 .

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-9 (103)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-10 (104)

3.1.1 Deterministische endliche Automaten

DFA – Abarbeitung

Komponenten eines DFA

s

b

a

b

a

b

b

a

s

b

a

b

a

b

b

a

q1

b

a

b

a

b

b

a

q1

b

a

b

a

b

b

a

q2

b

a

b

a

b

b

a

q2

b

a

b

a

b

b

a

q2

b

a

b

a

b

b

a

q2

b

a

b

a

b

b

a

erstes a wurde gefunden

zweites a wurde gefunden

Endliche Menge von Zuständen, die der Automat einnehmen

kann (K ).

Eingabeband: Zeichenketten aufgebaut aus Zeichen eines

Alphabets Σ.

In welchem Zustand befindet sich der Automat zu Beginn? s.

Wann wird eine Zeichenkette akzeptiert? Wenn

I

I

Band komplett eingelesen

Abb. 16: Abarbeitung DFA

der gesamte String eingelesen und

der Endzustand des Automaten ein „ausgezeichneter“ Zustand ist

(Finalzustände F ).

Zustandsübergangsfunktion δ legt Folgezustand fest.

Aktueller Zustand + Zeichen auf dem Band → neuer Zustand.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-11 (105)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-12 (106)

3.1.1 Deterministische endliche Automaten

DFA – Abarbeitung

Deterministische endliche Automaten

Definition 3.1 (DFA)

Ein DFA ist ein Quintupel M = (K , Σ, δ, s, F ), wobei

NICHT final

String nicht akzeptiert

Endzustand

Band

bbab

K . . . eine endliche Menge von Zuständen,

Σ . . . ein endliches Alphabet,

b

b

a

s

q1

a

s ∈ K . . . der Startzustand des Automaten,

q2

F ⊂ K . . . die Finalzustände

und

δ . . . die totale Zustandsübergangsfunktion K × Σ → K ist.

a

b

Abb. 17: Verarbeitung mit DFA

Aufgabe 3.1 (Totalität)

Was bedeutet es, dass die Zustandsübergangsfunktion total sein soll?

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-13 (107)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-14 (108)

3.1.1 Deterministische endliche Automaten

Darstellungsformen für DFA

DFA – Konfiguration

Darstellungsformen:

Regeln

Definition 3.2 (DFA – Konfiguration)

graphisch

Konfiguration: Paar (q , w )

Tabelle

interner Zustand des Automaten: q ∈ K

Der Automat, der alle Wörter aus a/b akzeptiert, die mind. 2 a

enthalten, kann auch so dargestellt werden:

Zustand

noch einzulesendes Band w ∈ Σ∗

Konfigurationsübergang: (q , w ) `M (q 0 , w 0 )

Automat M erreicht in einem Schritt aus dem Zustand q die

Nachfolgekonfiguration

Eingabe

a

b

q1

s

q2 q1

q2 q2

s

q1

q2

3 Automatentheorie

w = σw 0 für ein σ ∈ Σ, so dass δ(q , σ) = q 0

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-15 (109)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

(3.1)

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-16 (110)

3.1.1 Deterministische endliche Automaten

DFA – Konfiguration

DFA – Konfiguration

Beispiel 3.2 (DFA – Konfiguration)

Automat, der Wörter akzeptiert (aufgebaut aus a und b), die

mindestens zwei a enthalten

Konfiguration (wenn das Band komplett gelesen): (q , e)

`∗M : reflexive, transitive Hülle von `M

`∗

K1 M K2 bedeutet also, dass man in endlich vielen Schritten aus

der Konfiguration K1 in die Konfiguration K2 gelangt.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-17 (111)

3.1.1 Deterministische endliche Automaten

Zustandsübergangsregeln:

(s, a) → q1

1

(s, b) → s

2

(q1 , a) → q2

3

(q1 , b) → q1

4

(q2 , a) → q2

5

(q2 , b) → q2

6

Einziger Finalzustand: q2 .

Zustand

s

s

q1

q1

q1

q1

q1

3 Automatentheorie

3.1 Endliche Automaten

Band

babbbb

babbbb

babbbb

babbbb

babbbb

babbbb

babbbb

Regel

2

1

4

4

4

4

Theoretische Informatik

Folie 3-18 (112)

3.1.1 Deterministische endliche Automaten

DFA – Konfigurationsübergang

Akzeptierte Sprache

Betrachten wir den 1. Schritt:

Konfigurationswechsel: (s, babbbb) ; (s, abbbb).

Aktuelle Werte für w, σ und

w 0:

babbbb

σ w0

Gesamtes Wort w: babbbb

Übergangsregel:

(s, b) → s

Definition 3.3 (DFA – Akzeptierte Sprache)

Ein String w ∈ Σ∗ heißt akzeptiert durch M, gdw. ein q ∈ F existiert,

so dass (s, w ) `∗M (q , e) gilt.

Von M akzeptierte Sprache:

L(M ) = {w |w wird durch M akzeptiert}.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-19 (113)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-20 (114)

3.1.1 Deterministische endliche Automaten

DFA-Beispiel

DFA – maximal 2 a

Beispiel 3.3 (DFA – Teilstring abb oder bba)

Automat, der Wörter akzeptiert (aufgebaut aus a und b), in denen

einer der Strings abb oder bba als Teilstring vorkommt:

a

a

b

q1

a

s

q3

a

Automat, der Wörter akzeptiert (aufgebaut aus a und b), die höchstens

zwei a enthalten:

b

b

a

s

q1

b

a

q2

a

q3

a

b

q2

b

b

q5

a

b

Beispiel 3.4 (DFA – maximal 2 a)

a

q4

b

b

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-21 (115)

3.1.1 Deterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-22 (116)

3.1.1 Deterministische endliche Automaten

Ergänzungen

Aufgaben

Fehlerzustand:

Aufgabe 3.2 (DFA)

kennzeichnet eine Situation, in der klar ist, dass der String

garantiert nicht akzeptiert wird.

Wozu muss man im Fehlerzustand die restlichen Zeichen

einlesen? Band muss komplett eingelesen werden.

Es gibt Aufgaben, bei denen ein Fehlerzustand unnötig und auch

sinnlos ist.

b

b

b

s

a

a

q1

q2

a

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-23 (117)

3.1.2 Indeterministische endliche Automaten

1

DFA für die Sprache, deren Wörter nur aus den Zeichen a, b

gebildet werden und eine gerade Anzahl von b enthalten.

2

DFA, so dass nie 3 b hintereinander stehen (Σ = {a, b}).

3

DFA, der prüft, ob Klammerstrukturen in einem Ausdruck korrekt

sind. Gehen Sie von maximal 2 geöffneten Klammern aus.

4

Erweitern Sie Ihren DFA, so dass er auch mit 3 oder 4 Klammern

umgehen kann.

5

Kann man Ihren DFA so erweitern, dass er mit beliebig vielen

Klammern umgehen kann?

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-24 (118)

3.1.2 Indeterministische endliche Automaten

Indeterministische endliche Automaten

Indeterministische endliche Automaten

Beispiel 3.5 (NFA)

Wozu Indeterminismus ?

Indeterministisches Programm = Programm, wo Auswahl der

Strategie ständig per Münzwurf entschieden wird.

Kann ein solches Programm besser sein als ein deterministisches?

JA !

Es gibt (praktische) Probleme, die deterministisch unlösbar sind,

da ihre Lösung extrem viel Zeit erfordern würde.

Durch ein indeterministisches Programm kann man solche

Probleme (z.B. in der Kryptografie zur Primzahlzerlegung)

zufallsgesteuert durchaus lösen.

3 Automatentheorie

1

2

3

( s , a ) → q3

(q3 , b) → q4

(q4 , b) → s

Startzustand und (einziger) Finalzustand sind identisch (s).

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-26 (120)

3.1.2 Indeterministische endliche Automaten

Graphische Darstellung

Indeterministische endliche Automaten

Beispiel 3.6 (NFA)

a

q1

NFA erlauben beim Zustandswechsel Zeichenketten:

q2

a

a

s

(s, aaa) → s

(s, abb) → s

1

2

b

aaa

a

q3

4

5

6

Gelingt dies nicht, so vereinbaren wir, dass der String nicht

akzeptiert wird.

Folie 3-25 (119)

3.1.2 Indeterministische endliche Automaten

( s , a ) → q1

(q1 , a) → q2

( q2 , a ) → s

Gelingt es, das Band komplett einzulesen und in s zu enden, so

wird die Zeichenkette akzeptiert (z.B. abbaaaabb).

Theoretische Informatik

3.1 Endliche Automaten

Sprache aller Wörter, die nur aus den Bausteinen aaa und abb

aufgebaut sind

q4

b

s

Abb. 18: Graphische Darstellung NFA

abb

Abb. 19: Kompakter NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-27 (121)

3.1.2 Indeterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-28 (122)

3.1.2 Indeterministische endliche Automaten

Indeterministische endliche Automaten

Indeterministische endliche Automaten

Folgender NFA akzeptiert Zeichenketten, die entweder nur aus a oder

nur aus b aufgebaut sind.

Beispiel 3.7 (DFA-NFA)

ein deterministischer

Automat

(q , a) → p

(q , b ) → q

(p, a) → q

(p, b) → p

...

a

q1

e

s

e

q2

b

ein indeterministischer

Automat

(q , a) → p

(q , a) → q

(p, a) → q

(p , a ) → p

...

Abb. 20: NFA mit leeren Kanten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-29 (123)

3.1.2 Indeterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-30 (124)

3.1.2 Indeterministische endliche Automaten

Indeterministischer endlicher Automat

Indeterministische endliche Automaten

Folgezustand muss nicht mehr eindeutig sein !

Was passiert bei Eingabe der Zeichenkette abb? Beim Einlesen des

ersten Zeichens a hat der Automat 2 Möglichkeiten.

Definition 3.4 (NFA)

Ein NFA ist ein Quintupel M = (K , Σ, ∆, s, F ), wobei

K . . . eine endliche Menge von Zuständen,

Σ . . . ein endliches Alphabet,

q2

s

a

b

a

und

q3

q1 Band: bb

q3

Band: bb

Abb. 21: Verzweigung beim NFA

Theoretische Informatik

3.1 Endliche Automaten

q4

b

∆ . . . die Zustandsübergangsrelation ∆ ⊂ K × Σ∗ × K ist.

3 Automatentheorie

Band: abb

s

s ∈ K . . . der Startzustand des Automaten,

F ⊂ K . . . die Finalzustände

a

q1

a

Folie 3-31 (125)

3.1.2 Indeterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-32 (126)

3.1.2 Indeterministische endliche Automaten

Konfiguration

Konfiguration

Definition 3.5 (NFA – Konfiguration)

Konfiguration: Paar (q , w )

Zustand q ∈ K

Konfiguration (wenn das Band komplett gelesen): (q , e)

Zeichenkette w ∈ Σ∗

`∗M : reflexive, transitive Hülle von `M (endlich viele Schritte des

Konfigurationsübergang: (q , w ) `M (q 0 , w 0 )

Automaten)

Automat M erreicht in einem Schritt aus dem Zustand q die

Nachfolgekonfiguration

w = uw 0 für ein u ∈ Σ∗ , so dass (q , u , q 0 ) ∈ ∆

3 Automatentheorie

3.1 Endliche Automaten

(3.2)

Theoretische Informatik

Folie 3-33 (127)

3.1.2 Indeterministische endliche Automaten

Akzeptierte Sprache

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-34 (128)

3.1.2 Indeterministische endliche Automaten

NFA

NFA, der alle Zeichenketten über {a, b} akzeptiert, wo mind. 1x bb

vorkommt.

Definition 3.6 (NFA – Akzeptierte Sprache)

Eine Zeichenkette w ∈ Σ∗ wird durch M akzeptiert, gdw. ein q ∈ F

existiert, so dass (s, w ) `∗M (q , e) gilt.

Von M akzeptierte Sprache:

L(M ) = {w |w wird durch M akzeptiert}.

a

s

b

a

bb

q1

b

Abb. 22: NFA – Mindestens zwei b

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-35 (129)

3.1.2 Indeterministische endliche Automaten

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-36 (130)

3.1.3 Gleichwertigkeit von DFA und NFA

NFA

Gleichwertigkeit von DFA und NFA

Drehen Aufgabenstellung um: NIE zwei b hintereinander.

a

a

bb

s

q1

b

Wann sind ein DFA und ein NFA äquivalent?

b

Wenn sie die GLEICHE Sprache akzeptieren !

Abb. 23: NFA – Keine zwei b ?

Falsch! Dieser NFA akzeptiert jede Zeichenkette über a/b.

Beim NFA Konzentration auf positive Fälle.

NFA braucht keinen Fehlerzustand.

Teile des NFA ohne Finalzustand (aus denen man nie wieder

„herauskommt“) kann man weglassen.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-37 (131)

3.1.3 Gleichwertigkeit von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-38 (132)

3.1.3 Gleichwertigkeit von DFA und NFA

Umwandlung NFA-DFA – Schritt 1

Umwandlung NFA-DFA – Schritt 2

Konstruieren neuen DFA.

aba

Wir sammeln jeweils alle Zustände auf, die durch exakt ein

Zeichen erreichbar sind.

q0

ab

Beginnen am Startzustand q0 = q{0} .

Von q0 aus erreicht man mit einem a die Zustände q1 und q3 ,

Abb. 24: Gegebener NFA

mit einem b überhaupt keinen Zustand.

Zunächst löst man die Zeichenketten an den Kanten auf.

q1

a

q0

b

q{0}

a

b

a

q{}

b

q3

Abb. 26: Umwandlung – Schritt 2

Abb. 25: Umwandlung – Schritt 1

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-39 (133)

3.1.3 Gleichwertigkeit von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-40 (134)

3.1.3 Gleichwertigkeit von DFA und NFA

Umwandlung NFA-DFA – Schritt 3

Umwandlung NFA-DFA – Schritt 4

Dieses Verfahren setzt man für alle Zustände fort.

Insgesamt erhält man diesen Automaten:

(q{0} , a) → q{1,3}

(q{1,3} , b) → q{0,2}

(q{0,1,3} , a) → q{1,3}

(q{} , b) → q{}

q{1,3}

a

q2

a

(q{0} , b) → q{}

(q{0,2} , a) → q{0,1,3}

(q{0,1,3} , b) → q{0,2}

Umbennen der Zustände (s = p0 ).

(q{1,3} , a) → q{}

(q{0,2} , b) → q{}

(q{} , a) → q{}

p2 ist der Fehlerzustand.

Welche Zustände sind final? p0 , p3 , p4 .

. . . da im ursprünglichen Automaten nur q0 final.

a

a

q{1,3}

a

q{0}

a

b

q{}

b

b

p0

b

a

p4

p1

a

q{0,1,3}

b

b

a

b

b

p2

a

p3

q{0,2}

a b

a b

Abb. 28: Kompletter DFA 2

Abb. 27: Kompletter DFA 1

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-41 (135)

3.1.3 Gleichwertigkeit von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-42 (136)

3.1.3 Gleichwertigkeit von DFA und NFA

Ergänzung

Aufgaben

Wie wandeln wir den NFA in einen DFA um?

a

q0

q3

q1

e

b

e

q2

c

b

Abb. 29: NFA – Beispiel

Aufgabe 3.3 (DFA-NFA)

Wandeln Sie folgenden NFA in einen DFA um:

( s , e ) → q1

(q1 , bb) → q1

Finalzustände: q1 und q2 .

Ganz analog.

Und was machen wir mit den e-Kanten?

Startzustand ist nicht q{0} , sondern q{0,1,2} ,

denn q1 und q2 sind vom Startzustand q0 aus OHNE

Bandeingabe erreichbar.

Startzustand: s.

(q1 , a) → q1

(s, aa) → q2

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-43 (137)

3.1.3 Gleichwertigkeit von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-44 (138)

3.1.3 Gleichwertigkeit von DFA und NFA

Umwandlung DFA in NFA

DFA und NFA

Der DFA arbeitet deterministisch, der NFA indeterministisch.

Automat liefert keine Ausgabe. Man bezeichnet solche

Automaten als Akzeptor.

Bemerkung 3.7 (DFA und NFA)

DFA: totale Zustandsübergangsfunktion

NFA: nicht total, indeterministisch, Zustandsübergangsrelation

Wie wandelt man einen DFA in einen NFA um?

Man muss am DFA nichts verändern, da jeder DFA auch ein NFA

ist.

Man könnte die Automaten folglich abweichend konfigurieren durch:

Kriterium

Ausgabe

Arbeitsweise

verarbeitete

Zeichen

Definiertheit

Man kann Fehlerzustände weglassen.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-45 (139)

3.1.3 Gleichwertigkeit von DFA und NFA

Totalität / Partialität

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-46 (140)

3.1.3 Gleichwertigkeit von DFA und NFA

DFA/NFA – Unterschiede Vorlesung/JFLAP

Automaten mit Ausgabe

Bemerkung 3.8 (Automaten mit Ausgabe)

DFA – Unterschiede Vorlesung/JFLAP

Vorlesung

Totalität

nur 1

Definiertheit

verarbeitete

Zeichen

leerer String

Möglichkeiten

nein (Akzeptor) / ja

deterministisch / indeterministisch

nur 1 / beliebig viele (einschl. e)

Es gibt zwei Erweiterungen des endlichen Automaten, die Ausgaben

erzeugen können:

JFLAP

Partialität

beliebig viele (einschl. e)

λ oder ε

e

Mealy-Automat

2

Moore-Automat

Mealy-Automat gibt bei jedem Zustandsübergang ein Zeichen

aus.

NFA – Unterschiede Vorlesung/JFLAP:

Darstellung des leeren Strings

3 Automatentheorie

1

Moore-Automat gibt in Abhängikeit des erreichten Zustands ein

Zeichen aus.

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-47 (141)

3.1.4 Sprachen von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-48 (142)

3.1.4 Sprachen von DFA und NFA

Sprachen von DFA und NFA

Reguläre Sprachen und reguläre Ausdrücke

Satz 3.9 (Reguläre Sprachen)

Eine Sprache ist regulär genau dann, wenn sie durch einen regulären

Ausdruck beschrieben werden kann.

Offene Fragen:

Welche Sprachen werden von endlichen Automaten akzeptiert?

Bemerkung 3.10 (Reguläre Sprachen)

Welche Eigenschaften haben sie?

Beachten Sie, dass es zu jeder Sprache, die mit einem regulären

Ausdruck darstellbar ist, auch einen DFA/NFA gibt, der sie akzeptiert.

Umgekehrt gilt dies auch.

Reguläre Ausdrücke und DFA/NFA sind also bezüglich ihrer

Leistungskraft äquivalent.

Die von DFA/NFAs akzeptierten Sprachen sind die regulären

Sprachen.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-49 (143)

3.1.4 Sprachen von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-50 (144)

3.1.4 Sprachen von DFA und NFA

Reguläre Sprachen und DFA/NFA

Reguläre Sprachen und DFA/NFA

Davor: String, der entweder (ab)∗ oder b(a)∗ genügen muss.

q3

e

....

s

Wie wandelt man einen regulären Ausdruck in einen DFA/NFA um?

Betrachten die Sprache ((ab)∗ ∪ b(a)∗ )b.

b

....

q1

b

q2

e

q4

Zunächst: Zeichenkette muss mit einem b enden.

s

q1

Jetzt müssen wir nur noch die beiden Teilmuster (in q3 und q4)

darstellen.

ab

q2

q3

e

e

s

q1

e

q4

b

e

q5

a

b

q2

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-51 (145)

3.1.4 Sprachen von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-52 (146)

3.1.4 Sprachen von DFA und NFA

Reguläre Sprachen und DFA/NFA

Reguläre Ausdrücke

Was müssen wir ändern, wenn wir den regulären Ausdruck

modifizieren: ((ab)∗ ∪ b(a)∗ )+ b?

ab

q3

e

q1

e

q4

b

UNIX: Muster [A-Z][A-z]*[A-Z]

e

s

b

q2

e

q5

e

a

Zusatzaufgabe: Wandeln Sie diesen NFA in einen DFA um.

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-53 (147)

3.1.4 Sprachen von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-54 (148)

3.1.4 Sprachen von DFA und NFA

Eigenschaften

Beweis der Regularität

Beispiel 3.8 (Reguläre Sprache)

Satz 3.11 (Reguläre Sprachen – Abgeschlossenheit)

Die Menge der durch 6, also durch 3 und 2 teilbaren natürlichen

Zahlen ist eine reguläre Sprache.

Teil 1: Die geraden Zahlen sind regulär.

Σ = (0 ∪ 1 ∪ 2 ∪ 3 ∪ 4 ∪ 5 ∪ 6 ∪ 7 ∪ 8 ∪ 9) . . . Menge aller Ziffern.

Menge aller natürlichen Zahlen:

Die Klasse aller durch einen endlichen Automaten akzeptierten

Sprachen ist abgeschlossen bezüglich

Vereinigung

Durchschnitt

Konkatenation (Produkt)

L1 = 0 ∪ (1 ∪ 2 ∪ 3 ∪ 4 ∪ 5 ∪ 6 ∪ 7 ∪ 8 ∪ 9)Σ∗

Kleene star

Die Menge der geraden Zahlen wird dann definiert als:

Komplement

L2 = L1 ∩ Σ∗ (0 ∪ 2 ∪ 4 ∪ 6 ∪ 8)

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-55 (149)

3.1.4 Sprachen von DFA und NFA

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-56 (150)

3.1.4 Sprachen von DFA und NFA

Beweis der Regularität

DFA/NFA

Zusammenfassung 3.12 (DFA/NFA)

Beispiel 3.8 cont.

deterministisch

Teil 2: Durch 3 teilbare Zahlen sind regulär.

Konstruieren einen DFA über Quersumme.

DFA

ja

überall eindeutig definiert

ja

NFA

nein

nein

3 Zustände: Bisherige Quersumme ist 0/1/2 mod 3.

Teil 3:

Reguläre Sprachen sind abgeschlossen bezüglich des

Durchschnitts.

Wann wird String

akzeptiert ?

Band gelesen und

Finalzustand

Band gelesen und

Finalzustand

DFA: alles eindeutig spezifiziert.

Bilden Durchschnitt aus durch 2 bzw. 3 teilbaren Zahlen.

DFA/NFA akzeptiert eine Zeichenkette, wenn nach dem Einlesen

der Zeichenkette ein finaler Zustand erreicht ist.

Beweis fertig.

Beim NFA können Zustandsübergänge fehlen.

3 Automatentheorie

3.1 Endliche Automaten

Theoretische Informatik

Folie 3-57 (151)

3.1.4 Sprachen von DFA und NFA

Aufgaben

3 Automatentheorie

Theoretische Informatik

3.1 Endliche Automaten

Folie 3-58 (152)

3.1.4 Sprachen von DFA und NFA

Aufgaben

Aufgabe 3.4 (DFA)

Aufgabe 3.6 (Regulärer Ausdruck)

Ist die Sprache ⊂ {a, b}∗ , in der jedes Wort gleich viele a und b

enthält, durch einen endlichen Automaten darstellbar? Begründen Sie

Ihre Vermutung.

Beschreiben Sie die Sprache, die durch den regulären Ausdruck ab∗ a

definiert ist. Entwickeln Sie für diese Sprache einen endlichen

Automaten.

Aufgabe 3.5 (Regulärer Ausdruck)

Aufgabe 3.7 (End- und Finalzustand)

Beschreiben Sie die Sprache (aufgebaut aus a und b), die nur

Zeichenketten enthält, wo beliebig viele a gefolgt von beliebig vielen b

sind, durch einen regulären Ausdruck! Entwickeln Sie dann – auf der

Basis des regulären Ausdrucks – einen endlichen Automaten.

Was ist der Unterschied zwischen End- und Finalzustand?

Aufgabe 3.8 (Zustand und Konfiguration)

Was ist der Unterschied zwischen Zustand und Konfiguration?

3 Automatentheorie

Theoretische Informatik

3.2 Kontextfreie Sprachen und Kellerautomaten

Folie 3-59 (153)

3 Automatentheorie

Theoretische Informatik

3.2 Kontextfreie Sprachen und Kellerautomaten

Folie 3-60 (154)

3.2.1 Kontextfreie Grammatik

Kontextfreie Sprachen und Kellerautomaten

Kontextfreie Grammatik

Beispiel 3.9 (Grammatik)

Satz

Nominal

Artikel

Adjektiv

Substantiv

Verb

Die Lösung eines Problems besteht darin, jemanden zu

finden, der das Problem löst.

Van Herpens Gesetz

Arthur Bloch, Murphy’s Law, 1981

Nominal Verb

Artikel Adjektiv Substantiv

das|die

kleine|große

Klavier|Katze

schläft

→

→

→

→

→

→

Damit ist beispielsweise der Satz „Die große Katze schläft“ darstellbar.

3 Automatentheorie

Theoretische Informatik

3.2 Kontextfreie Sprachen und Kellerautomaten

Folie 3-61 (155)

3.2.1 Kontextfreie Grammatik

3 Automatentheorie

Theoretische Informatik

3.2 Kontextfreie Sprachen und Kellerautomaten

Folie 3-62 (156)

3.2.1 Kontextfreie Grammatik

Grundprinzip der Grammatiken

Grammatik

Beispiel 3.10 (Grammatik)

Zeichenketten generieren

Welche Zeichenketten werden durch die folgende Grammatik erzeugt?

beginnend mit einem Startsymbol (hier Satz)

S

B

B

nicht deterministisch

Sind alle Platzhalter wie Satz ersetzt, so ist ein syntaktisch

korrekter Satz (String) generiert.

Menge aller dieser Zeichenketten: Sprache dieser Grammatik.

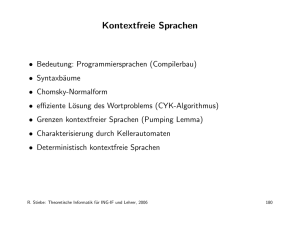

→ aBa