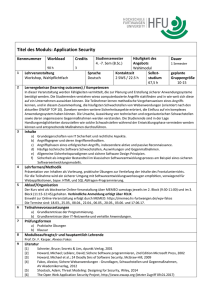

virtuelles Patching

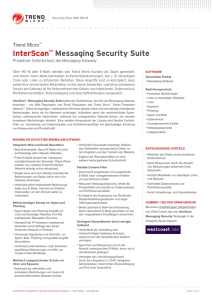

Werbung

ABSCHIRMEN VON SICHERHEITSLÜCKEN VMware und Trend Micro optimieren Schutz und Leistung Herausforderungen des Patch-Managements Unternehmen kämpfen heutzutage permanent mit immer neuen Schwachstellen. Teilweise werden mehr als sieben kritische Patches jeden Tag veröffentlicht. Dieser schier endlose Patching-Zyklus ist äußerst zeit- und ressourcenaufwändig, und dennoch ist es praktisch unmöglich, die IT stets auf aktuellem Patch-Stand zu halten. Eine kürzlich durchgeführte Umfrage ergab, dass ein Drittel der Unternehmen unangemessen viel Zeit und Ressourcen ins Patch-Management investiert, und zwar am meisten von allen IT-Sicherheitsaufgaben. Dennoch halten lediglich 22 Prozent ihr Patch-Management für sehr effektiv. Hinzu kommt, dass Virtualisierung die Sicherheitsherausforderungen weiter erhöht: Herkömmliche Ansätze beim Patchen in virtuellen Umgebungen können nämlich dazu führen, dass sowohl der Schutz als auch die Performance der Umgebung beeinträchtigt wird. der Einsatz von agentenloser Sicherheit für virtuelles Patching ergänzt die vorhandenen PatchManagementprozesse durch ein Schutzschild für bekannte und potenzielle Schwachstellen, ohne die Leistung der virtuellen Umgebungen zu mindern. Wo ist ein Unternehmen am verwundbarsten? Unternehmen müssen bekannte und unbekannte Schwachstellen in einer Vielfalt an kritischen Anwendungen und Systemen abschirmen. Unternehmensanwendungen: Jedes Jahr werden tausende kritischer Softwarefehler und Lücken in Betriebssystemen, Datenbanken, Servern und Anwendungen gemeldet. Das Schließen dieser Schwachstellen kann sehr störend für den Betriebsablauf sein. Auch wenn ein Patch vorhanden ist, dauert es unter Umständen Wochen und Monate, bis dieser vollständig aufgespielt ist. Legacy-Webanwendungen: Die meisten Angriffe auf Datensätze werden über SQL Injection in Webanwendungen durchgeführt, denn die sind für Angreifer grundsätzlich offen und zugänglich. Perimetersicherheit schützt diese Systeme nicht, und es kann sehr schwierig werden, die erforderlichen Entwicklerressourcen bereitzustellen, um die Mängel im Code zu beheben. Nicht unterstützte Betriebssysteme und Anwendungen: Für ältere Betriebssysteme und Anwendungen, die das Ende ihres Lebenszyklus erreicht haben, werden keine Patches mehr entwickelt oder veröffentlicht. Virtuelles Patching ist häufig die einzige kostengünstige Möglichkeit, auch weiterhin den Schutz für diese nicht mehr unterstützten Systeme zu gewährleisten. Abgeschottete Systeme: Einsatzkritische Systeme, die in den täglichen Betrieb involviert sind, müssen rund um die Uhr in Betrieb sein und können daher nicht gepatcht werden. Ihre Abschaltung würde auf Kosten des Umsatzes oder der Produktivität der Organisation gehen. Auswirkung auf virtuelle Umgebungen Virtualisierte Desktops und Rechenzentren sollten dasselbe Level des virtuellen Patchings erhalten wie die physischen Systeme. Herkömmliche agentenbasierte Lösungen, die nicht auf Virtualisierung ausgerichtet sind, können eine Reihe von betrieblichen Sicherheitsproblemen verursachen. Ressourcenverbrauch: Herkömmliche Sicherheitsagenten etwa für virtuelles Patching benötigen auch bei Inaktivität einen erheblichen Hauptspeicheranteil in jeder virtuellen Maschine (VM), vor allem wenn mehrere Agenten für verschiedene Sicherheitsaufgaben in jeder Maschine vorhanden sind. Die Folge ist eine geringere Konsolidierungsquote und höhere Betriebskosten sowie Investitionsausgaben. Verschlechterung der Netzwerkqualität: Herkömmliche Sicherheitsprodukte arbeiten in virtuellen Umgebungen sehr ineffizient, denn der gesamte Verkehr zwischen den VMs muss in eine zentrale Appliance umgelenkt werden, in der das Scanning stattfindet. Diese Umleitung führt häufig zu Compliance-Problemen, mindert die Netzwerkleistung oder erzeugt im Netz einen Verkehrsstau. Plötzliche Lücken: Werden VMs häufig aktiviert und wieder abgeschaltet, so ist ein konsistentes, immer aktuelles Patchen schwierig. Inaktive VMs aber, die nicht gepatcht wurden, können massive Sicherheitsschwachstellen in das Netzwerk einschleusen, sobald sie aktiviert werden. Betrieblicher Overhead: Administratoren müssen sicherstellen, dass neue VMs die aktuellsten Patches erhalten. Ein konsistentes Patching aufrecht zu erhalten, wenn VMs verschoben werden oder ihren Status ändern, erfordert einen hohen Zeitaufwand und lässt dennoch immer wieder Sicherheitslücken zu. SEITE 1 VON 3 • LÖSUNGSKONZEPT • AGENTENLOSES ABSCHIRMEN VON SICHERHEITSLÜCKEN Vorteile von agentenlosem Virtual Patching VMware und Trend Micro bieten gemeinsam ein agentenloses Schwachstellen-Shielding für virtualisierte Rechenzentren. Die Vorteile davon sind: eine höhere Konsolidierungsquote durch die Verlagerung des virtuellen Patchings von individuellen VMs auf eine einzelne virtuelle SicherheitsAppliance auf jedem vSphereHost, höhere Performance durch die Neutralisierung von so genannten „Sicherheitsstürmen“ und von Ressourcenkonflikten infolge eines simultanen Patchens, einfachere Verwaltbarkeit durch das Ausschalten von Agenten für das virtuelle Patchen und das Wegfallen der Konfiguration und des Updates jedes einzelnen Agenten sowie höhere Sicherheit durch sofortigen Schutz für neue VMs infolge der Koordination durch die Sicherheits-Appliance. VMware vSphere optimiert die Sicherheit durch die Auslagerung der herkömmlichen agentenbasierten Sicherheitsfunktionen jeder einzelnen VM auf dedizierte, gehärtete virtuelle Maschinen, die auf jedem Host laufen und von VMware-Partnern angeboten werden Trend Micro™ Deep Security bietet eine gehärtete virtuelle Maschine, die die VMwareAPIs nutzt, um agentenloses virtuelles Patchen (zusätzlich zu weiteren agentenlosen Sicherheitsfunktionen) für VMwares virtuelle Maschinen zu ermöglichen. Trend Micro Deep Security Trend Micro Deep Security schirmt Schwachstellen in kritischen Systemen ab, und zwar solange, bis ein Patch dafür vorhanden und ausgerollt ist – oder auch anstelle von künftigen Patches, die möglicherweise nie kommen. Deep Security kann als einzelne virtuelle Appliance auf einem VMware ESX Server installiert werden, um einen agentenlosen Schutz für Gast-VMs zu liefern. Mit dem agentenlosen virtuellen Patching für VMware-VMs erhalten Kunden eine zeitnahe, kostengünstige Ergänzung zu herkömmlichen Patching-Prozessen und können damit Kosten erheblich senken, Betriebstörungen reduzieren und ihre Kontrolle über das Terminieren von Patches verbessern. Zudem sind die einsatzkritischen Unternehmenssysteme und -anwendungen besser gegen Datendiebstahl geschützt. VMware vSphere VMware vSphere unterstützt Anwender dabei, Schlüsselfunktionen der Sicherheit wie zum Beispiel virtuelles Patcheng auf eine eigens darauf ausgerichtete Sicherheits-Appliance auszulagern und damit die Sicherheitsagenten aus den virtuellen Maschinen abzuschaffen. Diese fortschrittliche Architektur mindert den Verbrauch von Systemressourcen, verbessert die Performance und vermeidet das Risiko von „Sicherheitsstürmen“. Mit einer gehärteten virtuellen Sicherheits-Appliance von Trend Micro nutzt vSphere robuste und sichere Introspektionfähigkeiten für den Hypervisor, um die Kompromittierung der Schutzfunktionalität zu verhindern. Detailliertes Logging der Aktivitäten des Sicherheitsservice ermöglichen Compliance-Nachweise und das Erfüllen der Auditforderungen. Deep Security schützt unser medizinisches System, indem die Lösung proaktiv Schwachstellen in der Webanwendung für elektronische Gesundheitsdaten sowie in Betriebssystemen abschirmt und sie gegen zielgerichtete Angriffe schützt, solange bis Patches installiert werden können. “ VMware und Trend Micro liefern gemeinsam agentenlose Sicherheit, die das virtuelle Patching sowohl für virtualisierte Desktops als auch für Rechenzentren ermöglicht. Die gemeinsame Lösung minimiert die Auswirkung auf die VM-Performance und reduziert Konfliktsituationen durch die beiden aufeinander abgestimmten Lösungen: ” Agentenloses virtuelles Patchen schirmt Schwachstellen ohne Performance-Einbuße ab Bill Gillis, Beth Israel Deaconess Medical Center Funktionsweise von agentenlosem virtuellem Patching 1. VMware vCloud Networking and Security ermöglicht die agentenlose VM-Introspektion, das Monitoring aktiver, neuer und reaktivierter VMs, um Sicherheit auch für die neuesten Schwachstellen zu liefern. 2. VMware vCloud Networking and Security bietet Trend Micro Deep Security die Möglichkeit, mit den Gast-VMs zu kommunizieren und virtuelle Patches aufzubringen. 3. Trend Micro Deep Security nutzt eine eigens darauf ausgerichtete, gehärtete virtuelle Appliance, die die VMware vShield APIs verwendet, um agentenlose Sicherheit zu liefern. 4. Dieser gemeinsame Ansatz erlaubt es, Schwachstellen abzuschirmen, ohne Sicherheitsagenten in den Gast-VMs zu installieren. SEITE 2 VON 3 • LÖSUNGSKONZEPT • AGENTENLOSES ABSCHIRMEN VON SICHERHEITSLÜCKEN Fähigkeiten des agentenlosen virtuellen Patchings Regeln für Intrusion Detection and Prevention (IDS/IPS) schirmen bekannte Schwachstellen ab – beispielsweise solche, die am monatlichen Patch-Dienstag von Microsoft gemeldet werden – und verhindern, dass die Lücken ausgenützt werden. Die Lösung bietet einen schlüsselfertigen Schwachstellenschutz für mehr als 100 Anwendungen, einschließlich Datenbanken, Webanwendungen, E-Mail und FTP-Server. Darüber hinaus bieten die IDS/IPSRegeln auch Schutz vor Zero-Day-Sicherheitslücken, für die es noch keinen Patch gibt. Recommendation Scanning vereinfacht sowohl das Sicherheits-Update-Management als auch das Patching, indem die Funktionalität automatisch vorschlägt, welche Regeln für den Schutz eines bestimmten Systems einzuführen sind. Deep Security scannt das System, um herauszufinden, welche IDS/IPS-Regeln für die Optimierung des Schutzes anzuwenden sind. Dies geschieht auf der Basis der Betriebssystemversion, des Service Packs, Patch-Levels und installierter Anwendungen. Ändert sich die Serverumgebung und sind die Patches installiert, so empfiehlt Deep Security, welche Regeln wieder entfernt werden können, um die Ressourcen zu entlasten. Die bidirektionale, unternehmensweite stateful Firewall ermöglicht die Kommunikation über Ports und Protokolle, die für den korrekten Serverbetrieb erforderlich sind, und blockiert alle anderen Ports und Protokolle. Auf diese Weise lässt sich für die das Risiko eines unerlaubten Zugriffs auf die Server reduzieren. Schutzregeln für Webapplikationen schützen vor SQL Injection-Angriffen, Cross Site Scripting und anderen Attacken auf mögliche Sicherheitslücken. Sie werden so lange abgeschirmt, bis Code-Fixes fertiggestellt sind. Inter-VM-Schutz nutzt eine einzige virtuelle Appliance, um für mehrere VMs host-basierten Schutz zu gewährleisten. Damit erhalten Kunden die Möglichkeit, den Verkehr zwischen den VMs zu überwachen und dennoch Policies für jede VM festzulegen. Sicherheits-Updates von einem eigenen Expertenteam gewährleisten den aktuellsten Schutz, indem sie stetig eine Reihe von Quellen für die Veröffentlichung von Schwachstelleninformationen verfolgen, um so die neuen relevanten Bedrohungen und Schwachstellen zu erkennen. Trend Micro nimmt unter anderem auch am „Microsoft Active Protections Program“ teil, um frühzeitig aufkommende Bedrohungen vorweg nehmen zu können und einen schnellen Schutz zu liefern. Der Schutz von physischen, virtualisierten und Cloud-Umgebungen stellt sicher, dass Schwachstellen abgeschirmt sind, unabhängig davon, wie die Hosts installiert sind. Zusätzlich zum Schutz für Gast-VMs nutzt Deep Security VMware APIs für den virtualisierungsspezifischen Schutz. Wahl der richtigen Lösung für Schwachstellen-Shielding VMware hat starke APIs entwickelt, um die Sicherheit zu verbessern. Trend Micro wiederum ist führend bei Virtual Patching-Lösungen. Mit einer führenden Virtualisierungsplattform und Sicherheit, die zu dem Kundenunternehmen passt, unterstützen VMware und Trend Micro ihre Anwender dabei, maximalen Schutz bei minimaler Komplexität zu erreichen. Weitere Informationen unter: http://www.trendmicro.de/grossunternehmen/virtualisierungund-cloud-sicherheit/virtuelles-patching/ Securing Your Journey to the Cloud ©2013 Trend Micro Incorporated. Alle Rechte vorbehalten. Trend Micro und das Trend Micro T-Ball-Logo sind Marken oder eingetragene Marken von Trend Micro Incorporated. Alle anderen Firmen- oder Produktnamen sind Marken oder eingetragene Marken ihrer jeweiligen Eigentümer. SEITE 3 VON 3 • LÖSUNGSKONZEPT • AGENTENLOSES ABSCHIRMEN VON SICHERHEITSLÜCKEN