Jan-Peter Hashagen - Hochschule Merseburg

Werbung

Jan-Peter Hashagen (04INF)

Anwendung Rechnernetze

Hochschule Merseburg – WS 2007

SNORT

GLIEDERUNG

Was ist ein Intrusion Detection System?

Arten von IDS

Probleme von IDS

Snort

Jan-Peter Hashagen

2

EINFÜHRUNG IN IDS

Erkennung nicht-autorisierter Zugangsversuche

Alarmanlage

Analogie: Anti-Viren Software

Software vs. Hardware + Software

Firmen-Sicherheitsrichtlinien

IDS ist nur ein Baustein

Jan-Peter Hashagen

3

ARTEN VON IDS

NETZWERK-BASIERTE IDS

Jan-Peter Hashagen

5

HOST-BASIERTE IDS

Jan-Peter Hashagen

6

VERTEILTE IDS

Jan-Peter Hashagen

7

WEITERE IDS-ARTEN

Gateway IDS

Anwendungs-IDS

Jan-Peter Hashagen

8

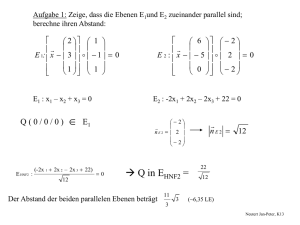

FUNKTIONSWEISE EINES IDS

Überwachte Informationen

Netzwerk-spezifisch

Host-spezifisch

Anwendungs-spezifisch

Ereignisanalyse

Signaturerkennung

Anomalieerkennung

Passive Reaktion

Aktive Reaktion

Jan-Peter Hashagen

9

PROBLEME VON IDS

PROBLEME VON IDS

False positives

False negatives

Paketmodifikationen

Fragmentierung

Überlappungen

Insertion Attacks

Evasion Attacks

Jan-Peter Hashagen

11

INSERTION ATTACK

GET /cgi-bin/phf?\n/bin/cat\n/etc/passwd

GET /cgi-bin/phunhackf?\n/bin/cat\n/etc/passwd

Jan-Peter Hashagen

12

EVASION ATTACK

Jan-Peter Hashagen

13

WEITERE PROBLEME

Ressourcenüberlastung

CPU

Arbeitsspeicher

Festplattenkapazität

Netzwerkbandbreite

Jan-Peter Hashagen

14

WARUM SIND IDS WICHTIG

Hinweis auf laufende Angriffe

Detailinformationen über frühere Angriffe

Veröffentlichungspflicht

Botnets

Warez-Server

Industriespionage

Jan-Peter Hashagen

15

SNORT

SNORT

Open Source Netzwerk-IDS

Betriebsmodi

Netzwerk-basierte ID

Sniffer

Packet logger

Plattformübergreifend

Signaturbasiert

Bedrohungen

Virus- oder Wurmausbruch

Server exploits

Jan-Peter Hashagen

17

VIRUSBEISPIEL

Dabber Wurm

Attackiert Sasser-infizierte Rechner

alert tcp $EXTERNAL_NET any -> $HOME_NET 5554

(msg:"COMMUNITY VIRUS Dabber PORT overflow attempt port 5554";

flow:to_server,established,no_stream;

content:"PORT"; nocase; isdataat:100,relative;

pcre:"/^PORT\s[^\n]{100}/smi"; reference:MCAFEE,125300;

classtype:attemptedadmin; sid:100000110; rev:1;)

Jan-Peter Hashagen

18

SERVER EXPLOIT BEISPIEL

Oracle TNS Listener

alert tcp $EXTERNAL_NET any -> $SQL_SERVERS 3339

(msg:"COMMUNITY ORACLE TNS Listener shutdown via iSQLPlus

attempt"; flow:to_server,established;

content:"isqlplus"; nocase;

content:"COMMAND"; nocase; distance:0;

content:"STOP"; nocase; distance:0;

content:"LISTENER"; nocase; distance:0;

pcre:"/isqlplus\x2F[^\r\n]*COMMAND\s*\x3D\s*STOP[^\r\n\x26]*LISTE

NER/si";

reference:bugtraq,15032; reference:url,www.red-databasesecurity.

com/advisory/oracle_isqlplus_shutdown.html;

classtype:attempteduser;

sid:100000166; rev:1;)

Jan-Peter Hashagen

19

SNORT ARCHITEKTUR

Jan-Peter Hashagen

20

SNIFFER

Jan-Peter Hashagen

21

PRÄPROZESSOREN

Jan-Peter Hashagen

22

PRÄPROZESSOREN

Jan-Peter Hashagen

23

ERKENNUNG

Jan-Peter Hashagen

24

REGELN

Header

Aktion

Protokoll

IP/Ports

Optionen

Meldung

Fluß

Inhalt

alert tcp $EXTERNAL_NET any -> $SQL_SERVERS 3339

(msg:"COMMUNITY ORACLE TNS Listener shutdown via

flow:to_server,established;

content:"isqlplus"; nocase;

content:"COMMAND"; nocase; distance:0;

content:"STOP"; nocase; distance:0;

content:"LISTENER"; nocase; distance:0;

pcre:"/isqlplus\x2F[^\r\n]*COMMAND\s*\x3D\s*STOP[

reference:bugtraq,15032; reference:url,www.redDatabasesecurity.com/advisory/oracle_isqlplus_shu

classtype:attempteduser;

sid:100000166; rev:1;)

Metadaten

Jan-Peter Hashagen

25

ALARM

Jan-Peter Hashagen

26

BARNYARD

Trennung von Ausgabe und Überwachung

Asynchrone Ereignisverarbeitung

Keine Root-Rechte

Snort Unified Files

Alarme

Protokolle

Stream-stat

Jan-Peter Hashagen

27

NEU IN SNORT 2.8

Portlisten

portvar EXAMPLE1 80

var EXAMPLE2_PORT [80:90]

var PORT_EXAMPLE2 [1]

portvar EXAMPLE3 any

portvar EXAMPLE4 [!70:90]

portvar EXAMPLE5 [80,91:95,100:200]

IPv6

alert ip fe80::20c:29ff:fe00:c6c2 any ->

fe80::20c:29ff:fe60:232a any\

(msg:"LOCAL IPv6 Link Local test"; sid:2000001;)

Jan-Peter Hashagen

28

VIELEN DANK FÜR IHRE AUFMERKSAMKEIT

QUELLEN

Snort – IDS and IPS Toolkit (Beale, Baker, Esler)

http://www.snort.org/docs/idspaper/

(11/2007)

http://searchsecurity.techtarget.com.au/topics

/article.asp?DocID=1278254 (11/2007)

Jan-Peter Hashagen

30