Schülerinfo BMV 2017

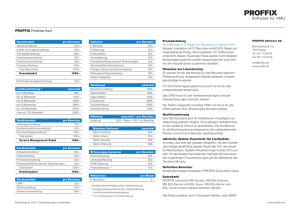

Werbung

Internetnutzung mit Risiko Ohne Internet und Handy geht nichts mehr Bild lizenziert unter CC0 Public Domain Welche elektronischen Geräte habt ihr? Information, Kommunikation in sozialen Netzwerken Internet heute ist interaktiv Xing Für jeden das passende Netzwerk Quelle: Sceenshots schuelervz.net, lokalisten.de, myspace.com, wer-kennt-wen.de, xing.de, facebook.com, studivz.net (07.11.10) Relevante Themen für Jugendliche Computer und Handy schützen Apps Kostenfallen und Internetbetrug Schutz der Privatsphäre Cyber-Mobbing und Umgang mit Belästigungen Recht am eigenen Bild Exzessive Nutzung Urheberrechte und Creative Commons Umgang mit Passwörtern Sexualität und Internet Bilder: Saferinternet.at, lizenziert unter CC BY-NC 3.0 AT Umgang mit Quellen aus dem Internet OnlineBekanntschaften 23 Gefahren im Internet welche Gefahren kennt ihr ??? Worin liegen Gefährdungen? INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Foto: klicksafe Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de Sexting • Begriff aus Sex und Texting • Meint die Verbreitung von Nacktbildern oder Filmen in erster Linie über Messenger und Apps wie WhatsApp und Snapchat • Motive können sein: innerhalb von Liebesbeziehungen neue Paarbeziehungen anbahnen sich online sexuell ausprobieren Fotoshootings in der Clique Sexting = Gegenseitiges Tauschen von freizügigen Fotos über das Handy • Keine Kontrolle über Bilder möglich! • Könnten irgendwo im Internet auftauchen! • Verbreitung und Veröffentlichung von erotischen Fotos Minderjähriger ist illegal (§207a StGB) und kann rechtliche Konsequenzen haben! • Geräte, auf denen solche Bilder gespeichert sind, dürfen/müssen Bild: Pro Juventute Aufklärungskampagne ‚Sexting’ Plakat Junge - Pro Juventute, lizenziert unter CC BY 2.0 von Polizei im Ernstfall zerstört 29 werden! Sexting • Gefahren: wenn Fotos an weitere Personen versehentlich oder aus böser Absicht verbreitet werden. Das kann geschehen, z. B. dann, wenn eine Freundschaft oder Beziehung im Streit auseinanderbricht und an der/dem ehemaligen FreundIn oder PartnerIn Rache genommen wird. Er/sie fühlt sich bloßgestellt, hat Angst vor dem Spott der anderen. Außerdem besteht die Gefahr, dass die Fotos Anlass für Belästigungen oder gar (Cyber-)Mobbing sind. Extremismus IM INTERNET Screenshot Tageschau Facebookpräsenz Zahlen von 2015 Aufbereitet von Thomas Laschyk Die 10 Gebote der Anarexie Worin liegen Gefährdungen? KOMMERZ (commerce): Werbung und Marketing, Datenschutz, Kosten INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Foto: klicksafe Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de Smartphone und Apps • Smartphone mit PIN-Code, Passwort, Sperrmuster oder Fingerprint schützen • Kostenfallen: In-App-Käufe und Datentarife • Zugriffsmöglichkeiten von Apps auf persönliche Daten überprüfen und nach Möglichkeit einschränken • Achtung Schadsoftware: in unbekannten Nachrichten keine Links und Attachments öffnen • Bei Verlust: Smartphone orten und sperren • Bilder: Saferinternet.at, lizenziert unter CC BY-NC 3.0 AT Vorsorgen: Backups von wichtigen Daten (z.B. Fotos) anlegen 44 Achtung, Abzocke! • Mehrwertdienste per SMS: Abo mit „Stopp“ abbestellen • SMS-Mehrwertdienste vom Mobilfunkbetreiber sperren lassen • Achtung vor leeren Nachrichten, Gewinnspielen, verlockenden Angeboten oder Flirt-Messages: Nie zurückrufen (Kostenfalle)! Die Nummer kann weitergeleitet sein! Keine Links klicken! • Generell gilt: Vorsicht bei Gratis-Angeboten – auch im Internet hat niemand etwas zu verschenken!! • Achtung Viren und Schadsoftware: Keine Anhänge und dubiose Links anklicken! Bilder lizenziert unter CC0 Public Domain 45 Bei Diebstahl • Sofort sperren lassen! (verloren/gestohlen?) • Das Kundenkennwort ist erforderlich! • Bei Wertkartenhandys geht das Guthaben verloren • Anzeige bei der Polizei erstatten (IMEI-Nummer herausfinden: *#06#) • Vorsorgen: Handy in Situationen mit großer Diebstahlgefahr ausschalten, PIN-Code-Sicherung, Sperrmuster, Fingerprint • Vorbeugen: Handyortung aktivieren, Daten-Backup anlegen Bild: 53/365 Help Me Understand. - Christian Bucad, lizenziert unter CC BY-NC-ND 2.0 46 • Ähnlich die Masche auf der Seite lebensprognose.com, auf der ein Lebenserwartungs-Test angeboten wurde. Diese Seite war so gestaltet, dass man bei normaler Bildschirmauflösung nichts von einer Preisangabe, einem Abo oder einer Kostenpflicht zu sehen bekam. Lediglich die Produktbewerbung, die Anmeldemaske und der Button mit der Aufschrift „Test starten“ war für den normalen Nutzer zu sehen: • Dass dieses Angebot etwas kosten soll, war – wie bei vielen Abofallen üblich – außerhalb des sichtbaren Bildschirms verborgen. In diesem Fall musste man weit nach unten scrollen, um das Kleingedruckte mit dem Preis überhaupt sehen zu können: Worin liegen Gefährdungen? KOMMERZ (commerce): Werbung und Marketing, Datenschutz, Kosten INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Viren, Würmer und Trojaner Abzocke Foto: klicksafe Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de 05.02.2017 Andreas Ruff 50 Viren, Würmer und Trojaner http://www.avira.com/de/avira-free-antivirus Bei Phishing-Attacken werden Sie per Mail oder Nachricht dazu gebracht, auf einer gefälschten Anmeldeseite Ihre Daten einzutragen. Sie glauben, Sie sind in Ihrem Mailpostfach, auf Ihrer Facebookseite oder in Ihrem Kundenkonto – stattdessen fängt der Betrüger die angegebenen Daten wie Mailadresse und Postfach ab. Bei Server-Angriffen dringen die Täter in Foren, Datenbanken, oder Kundenkarteien von Online-Firmen ein und stehlen die dort gespeicherten Zugangsdaten. Wer seine Mailadresse und das zugehörige Passwort dann auch bei anderen Diensten verwendet, ist der Dumme – seine Daten sind weg und können missbraucht werden. Bei Trojaner-Infektionen wird auf Ihren Computer heimlich ein Spionageprogramm installiert. Dieses sendet gespeicherte oder gerade eingegebene Zugangsdaten an seinen Lenker in der Ferne. Sicheres Passwort Beim Bundesamt für Sicherheit in der Informationstechnik (BSI) gibt´s Infos… goo.gl/PLwSpD Worin liegen Gefährdungen? KOMMERZ (commerce): Werbung und Marketing, Datenschutz, Kosten INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Viren, Würmer und Trojaner Abzocke KONTAKTE (contact): gefährdende Kontakte Foto: klicksafe Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de 05.02.2017 Andreas Ruff 57 gefährdende Kontakte bei allen Kommunikationsformen ohne Video kann ich nicht sicher sein wer mein Chatpartner wirklich ist… aber nur 6 % geben sich als jünger aus Ein Chat, wie nett ! ? www.chatcity.de Risiken Cyber-Grooming Erwachsene (Pädophile) suchen über das Internet Kontakt zu Kindern/Jugendlichen mit dem Ziel, diese sexuell zu missbrauchen. Sexting „Sex“ und „Texting“ (engl. für das Senden von SMS). Nach Beziehungsende werden Nacktaufnahmen manchmal zur Erpressung verwendet. Sextortion Betrugsmasche, bei der Opfer nach Video-SexChats mit den Aufnahmen erpresst werden. Bild lizenziert unter CC0 Public Domain Denk an die drei L: • Lärm • Licht • Leute Belebte Plätze Dunkelheit ist dein Feind Nie Alleine zu Treffen, Freund/Freundin mitnehmen Worin liegen Gefährdungen? KOMMERZ (commerce): Werbung und Marketing, Datenschutz, Kosten INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Viren, Würmer und Trojaner Abzocke KONTAKTE (contact): gefährdende Kontakte Sucht Internet, komplexe Spiele Foto: klicksafe Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de 05.02.2017 Andreas Ruff 64 Immer mehr junge Menschen sind süchtig nach Internet Einer Studie zufolge sind immer mehr Jugendliche abhängig vom Internet. Mädchen tendieren vor allem zur Nutzung von sozialen Medien. 7,1 Prozent der 12- bis 17-jährigen Mädchen und 4,5 Prozent der gleichaltrigen Jungen waren 2016 von computerspiel- oder internetbezogenen Störungen betroffen Bei der Nutzung von Computerspielen und des Internets gibt es besonders bei der jüngeren Altersgruppe zwischen 12 und 17 Jahren deutliche Geschlechtsunterschiede: So nutzten 84,3 Prozent der Mädchen täglich soziale Netzwerke, gleichaltrige Jungen zu 77,2 Prozent. Dagegen spielten 36,2 Prozent der männlichen Jugendlichen täglich Computerspiele, bei den gleichaltrigen Mädchen seien dies nur 11,3 Prozent. Studie der Bundeszentrale für gesundheitliche Aufklärung zum Safer Internet Day 2017 Eine eigene Welt - games • Spiele sind ein Wirtschaftsfaktor mit Spielen wird weltweit mehr Geld verdient als mit der ganzen Spielfilmbranche. Dazu kommt die professionelle Spielewelt.(e-sports) • Spiele üben eine hohe Faszination aus, die Spieler bewegen Schauspieler durch immer realistischere Spielwelten oder befinden sich in einer augmentierten Welt (z.B. „Pokemon go„) • die Spiele sind oft „pädagogisch wertvoll“, es geht nicht mehr um ein simples Spiel gegen den Computer, sondern um Teambildung, mit der Herausforderung gegen ein anderes Team über den Computer in einer anderen Welt zu bestehen. Einzig der Zeitfaktor kann dabei aus dem Ruder laufen • Spiele sind ständiger Begleiter aller Smartphonebesitzer Andreas Ruff Jugendamt Essen 05.02.2017 Eine eigene Welt – games für Smartphones Andreas Ruff Jugendamt Essen 05.02.2017 Spielen am Smartphone ist in Spiele auf dem Smartphone werden mehr und mehr zu einer tragenden Säule für die GamesBranche. Der Videospiele „Fernsehkanal“ twitch.tv Worin liegen Gefährdungen? KOMMERZ (commerce): Werbung und Marketing, Datenschutz, Kosten INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Viren, Würmer und Trojaner Abzocke KONTAKTE (contact): gefährdende Kontakte Sucht Internet, komplexe Spiele Schutz eigener Daten in Sozialen Netzwerken/ Foto: klicksafe Copyrightverletzungen + Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de 05.02.2017 Andreas Ruff 76 1,65 Mrd. Nutzer Weltweit Facebook - Erfolg durch fehlende Kontrolle?! Anmeldeseite Anmeldeseite für Smartphone-Apps Tipp: eigene E--‐Mail--‐Adresse Eine eigene Facebook E-Mail macht Sinn ...die Chronik bei facebook Kontoeinstellungen Nutzungsbestimmungen WhatsApp WhatsApp… der Hit für ab 13jährige! Alter. Du musst mindestens 13 Jahre alt sein, um unsere Dienste zu nutzen (bzw. so alt, wie es in deinem Land erforderlich ist, damit du berechtigt bist, unsere Dienste ohne elterliche Zustimmung zu nutzen). Zusätzlich zu der Anforderung, dass du nach geltendem Recht das zur Nutzung unserer Dienste erforderliche Mindestalter haben musst, gilt Folgendes: Wenn du nicht alt genug bist, um in deinem Land berechtigt zu sein, unseren Bedingungen zuzustimmen, muss dein Elternteil oder Erziehungsberechtigter in deinem Namen unseren Bedingungen zustimmen. WhatsApp… Medienta ge Nachricht erfolgreich gesendet. Nachricht erfolgreich auf das Telefon des Empfängers zugestellt. Der Empfänger hat deine Nachricht gelesen. Der soziale Druck wächst! Warum hast du meine Nachricht nicht gelesen? Was tun, wenn es mit den Gruppen überhand nimmt? Gruppen reflektieren: • Welche Gruppen haben wir? • Warum wurden diese Gruppen gegründet? • Wer ist für welche Gruppen verantwortlich? • Welche Regeln haben wir? • Welche sollten wir noch haben? • Was tun, wenn ich bemerke, dass jemand fertiggemacht wird? Weitere Hilfen nicht nur für whatsapp unter: www.saferinternet.at/privatsphaere-leitfaeden Die große Familie von Snap Inc. Neu bei Snap, die Virtual Reality Brille you NOW sensible Einblicke in Wohnungen von Kindern und Jugendlichen you NOW Jasmin ist nicht in der schule Instagram Fotos teilen auf facebook Instagram Fotos teilen auf facebook Jugendliche werden täglich mit ihren Idolen konfrontiert… Der Photoshop Effekt Liquify macht aus jedem Übergewicht ein echtes Model Miranda Kerr postete ein Foto von sich auf Instagram (rechts), das sie wesentlich dünner zeigte als das Original (links). Photoshop me Schön ist überall anders Buzz Feed Beauty Standards around the world ...oder Schueler.CC dumm gelaufen… Aus: NRZ, 2.11.2012 Thema Cybermobbing Gibt es jemanden in Deinem Bekanntenkreis, der schon mal im Internet oder übers Handy fertig gemacht wurde? 60 Wo? In einer Community: 23 % Im Chat: 6 % Übers Handy: 5 % In Foren: 2 % Woanders: 1 % 50 38 40 37 37 32 30 37 30 31 30 27 22 20 10 0 Quelle: JIM 2013, Angaben in Prozent Basis: Internet-Nutzer, n=1.170 Der „Jedi-Ritter“, der weltbekannt wurde 24,888,887 Aufrufe! Und was daraus gemacht wurde… Film: Dummer Lehrer 05.02.2017 Nach Amanda Todd nun Rehtaeh Parsons Rechtslage – teuer werden kann es auch • Unabhängig vom Strafrecht billigt das Zivilrecht dem Opfer Unterlassungs- und Schadenersatzansprüche (§§ 823, 1004 BGB) zu • Außerdem kommt Ersatz von materiellen Schäden und bei schwerwiegenden Taten auch eine Geldentschädigung, die sich im mehrstelligen Bereich bewegt, in Frage • Schadenersatzzahlungen können von ab 8jährigen durch einen 30! Jahre gültigen Titel eingefordert werden Solmecke und Partner Blog im Internet unter https://www.youtube.com/kanzleiwbs Veröffentlichung von Fotos • Verletzung der „berechtigten Interessen des Abgebildeten“ – „Recht am eigenen Bild“ (Persönlichkeitsrecht) • Vor dem Veröffentlichen Erlaubnis der Abgebildeten einholen • Bei nachteiliger Darstellung Löschung verlangen! • Im Sozialen Netzwerk melden Bilder: Saferinternet.at, lizenziert unter CC BY-NC 3.0 AT 127 Peinliche Fotos 128 Mein Bild gehört mir! • Ist deiner Meinung nach eine Veröffentlichung erlaubt? • Was würdest du tun, wenn du Fotos von dir im Internet findest, die dir unangenehm sind? Bild: ÖIAT, lizenziert unter CC BY-NC 3.0 AT 129 ? Bild: Mr. Awesome. - Jonas Foyn Therkelsen, lizenziert unter CC BY 2.0 130 ? Bild: Must be the Lunar Eclipse - badjonni, lizenziert unter CC BY-NC-SA 2.0 131 ? Bild: Standing Outside of my House in the Evening (slightly intoxicated)- Lee Summers, lizenziert unter CC BY-NC 2.0 132 ? Bild: Purple♥hair- Daniela Martinez, lizenziert unter CC BY-NC-ND 2.0 133 ? Bild: 205/365 - Nueva Nueva - Helga Weber, lizenziert unter CC BY-ND 2.0 134 ? Bild: Self Portrait - PatrickS, lizenziert unter CC BY-NC 2.0 135 …oder Partybilder Norwegenlehrerin auf www.klicksafe.de/Spots Beispiel: Urheberrecht Nutzungsrechte bei google Googles Bildersuche - effektives Werkzeug bei Urheberrechtsverletzungen Alternativ – die Bildersuche per Dateiupload Worin liegen Gefährdungen? KOMMERZ (commerce): Werbung und Marketing, Datenschutz, Kosten INHALTE (content): Ungeeignete und gefährdende Inhalte wie Pornografie, Gewalt, Geschmacklosigkeiten, Rassismus/Extremismus Viren, Würmer und Trojaner Abzocke KONTAKTE (contact): gefährdende Kontakte Verlässlichkeit von Informationen/ Informationsblasen + Echokammern Sucht Internet, komplexe Spiele Schutz eigener Daten in Sozialen Netzwerken/ Foto: klicksafe Copyrightverletzungen + Nach Nigel Williams, Childnet International, www.childnet-int.org übernommen www.klicksafe.de 05.02.2017 Andreas Ruff 145 Wie finden wir eine Internetadresse? URL = Uniform Resource Locator = eindeutige Adresse einer Internetseite Informationsblasen Informationsblasen Informationsblasen Personalisierte Dienste schließen andere Meinungen aus www.google.de/ads/preferences 05.02.2017 Andreas Ruff googles locationhistory maps.google.com/locationhistory 05.02.2017 Andreas Ruff Ich glaube nur was ich selber sehe… Fake news Drei Tipps zur Erkennung von Fake News vom Bayerischen Rundfunk Sammlung von Fake News auf hoaxmap.org Tipps gegen Fake News von Rechtsextremen Unterrichtsmaterial von klicksafe und saferinternet.at und was nun ??? erste Hilfe bei Problemen • Nummer gegen Kummer in Essen 0201 26 50 50 erste Hilfe bei Problemen • Nummer gegen Kummer www.bke-beratung.de von Erziehungsberatungsstellen www.yuuuport.de von Jugendlichen Ideen sind etwas wert! • • • • Links auf Websites Das Recht am eigenen Bild Urheberrechte beachten Inhalte mit Creative CommonsLizenz – creativecommons.org • Achtung bei Filesharing! • Streaming: Hände weg von unseriösen Streaming-Seiten! Besser: Offizielle StreamingPortale (Mediatheken), wie z.B. tvthek.orf.at, oder legale Portale gegen Gebühr, z.B. Netflix oder Maxdome. 166 Suche nach Creative Commons Suchbegriff eingeben Auswählen: Bild für kommerzielle Nutzung? Veränderungen erlaubt? search.creativecommons.org 167 Suche nach Creative Commons www.pixabay.com Achtung, Werbung! (Bereich oben!) Suchergebnisse von Pixabay 168 Musik Achtung Urheberrecht! (Copyright) Jede Veröffentlichung ohne Zustimmung des Rechtinhabers/der Rechteinhaberinnen ist verboten. Auch reiner Download ist strafbar! Es ist umstritten, ob Streaming von Musik illegal ist – lass es bleiben, dann bist du auf der sicheren Seite! Privatkopien von Musik sind erlaubt, z.B. von CD Download der Musikspur von YouTube-Videos nur dann erlaubt, wenn Video legal hochgeladen wurde (z.B. offizieller Kanal einer Band) Bild lizenziert unter CC0 Public Domain Für eigene Videos Creative Commons-Musik verwenden, z.B. jamendo.de 169 Sichere Handynutzung SICHERE HANDYNUTZUNG https://www.handysektor.de/apps-upps.html Seiten der Verbraucherberatung für Jugendliche …die deutsche Variante von insafe Leicht verständliche Informationen Fernsehkampagne der EU Wo ist Klaus? Wer kommt zu Klaus? Welche Themen werden gezeigt? Wie tauchen diese Themen sonst im Internet auf? Fernsehkampagne der EU „Wo ist Klaus?“ auf www.Klicksafe.de/Spots Mit Risiken im Internet kompetent umgehen • • • • • Netiquette – auch im Netz gibt es Regeln! Schütze deine persönlichen Daten! Vorsicht beim Veröffentlichen und dem Herunterladen von Musik, Videos (auch bei Streaming!) und beim Verwenden von Fotos: Urheberrechte beachten! Wahr oder falsch? – Quellenkritik im Internet: Kann ich der Quelle vertrauen? Triff dich mit OnlineFreund/innen, aber denk an die 3 L: Lärm, Licht, Leute! Bilder lizenziert unter CC0 Public Domain Bild: Saferinternet.at, lizenziert unter CC BY-NC 3.0 AT