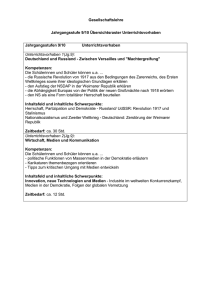

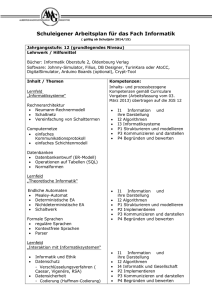

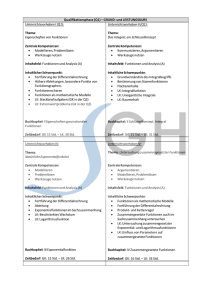

SILP_Informatik_WP_GE_2016-04-21

Werbung