Modul 1 - Grundlagen der Informationstechnologie (IT)

Werbung

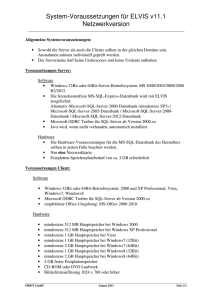

Seite 1 von 20 Modul 1 - Grundlagen der Informationstechnologie (IT) 1.1. Grundlagen 1.1.1 Hardware: ...alle technischen (physischen) Teile eines Computers (man kann sie angreifen) Software: ..Programme für den Computer zur Verarbeitung von Daten (z.B. WINDOWS ist eine Betriebssystemsoftware oder Office ist eine Anwendersoftware mit Textverarbeitung, Tabellenkalkulation, Datenbankprogramm, Präsentationsprogramm ......) Informationsverarbeitung: ...elektronische Verarbeitung von Daten 1.1.2 Mainframe: Superrechner: Mikrocomputer: Netzwerk-Computer: PC: entweder eine Zentraleinheit eines Rechners oder ein Großrechner. Großrechner werden heute nur mehr für die Verwaltung ganz großer Datenbestände eingesetzt (z.B. in Versicherungen und Banken oder in großen Handels- und Industrieunternehmen, wo sie für die Abwicklung ganzer Geschäftsbereiche - etwa der Kontenführung in einer Bank eingesetzt werden) Für extrem aufwendige Berechnungen (Wissenschaft) oder z.B. Computeranimationen (Film). Kleinstcomputer zur Steuerung anderer Geräte. Computer, der in einem Netzwerk mit mehreren Computern zusammengeschaltet ist. Hier können Daten ausgetauscht werden. (Das größte Netzwerk ist das Internet.) Personal Computer - wird für vielfältige Aufgaben eingesetzt (im privaten Bereich, aber insbesondere auch für jede Form der Büroorganisation wie z.B. Schriftverkehr, Buchhaltung, Terminplanungen, Kalkulationen usw.) Ein heute typischer PC hat folgende charakteristische technische Daten: 512 und mehr Megabyte (MB) Hauptspeicher (RAM) 2 und mehr Gigahertz (GHz) Taktfrequenz (Geschwindigkeit des Computers) 80 oder mehr Gigabyte (GB) Festplattenspeicher ein Diskettenlaufwerk für 3 1/2 Zoll Disketten Bildschirm, Tastatur, Maus, CD-ROM-Laufwerk und Sound- und Grafikkarte meistens auch ein Modem (eingebaut oder extra) andere Peripheriegeräte - wie etwa ein Drucker oder Scanner können ebenfalls vorhanden sein Allerdings: Was heute noch ein toller PC ist, wird oft morgen schon als "lahme Ente" verlacht. Notebook (übersetzt: Notizbuch) tragbarer, kleiner "Mini-PC", so groß wie ein Buch (A 4), kleiner als ein Laptop Notepads elektronische Notizbücher, noch kleiner als Notebooks, haben meist als Eingabegerät einen Stift, den man ähnlich einem Bleistift verwenden kann Laptop relativ großer "Mini-PC", kann auf den Schoß gelegt und auch überallhin mitgenommen werden © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 2 von 20 Terminals 1.1.3 1.2. 1.2.1 Hauptbestandteile eines PCs Hardware Central Processing Unit Tastatur-Bildschirm-Kombination ohne eigene CPU (Ein- und Ausgabeeinheit einer EDV-Anlage; unintelligente Terminals). Einzelne Terminals sind an eine zentrale Einheit über eine Sendeund Empfangsleitung angeschlossen. Rechner, die über ein Modem miteinander verbunden sind, werden oft ebenfalls als Terminals bezeichnet (intelligente Terminals). Prozessor (CPU - Central Processing Unit), Arbeitsspeicher oder Hauptspeicher (RAM - random-access memory) - 512 Megabyte oder größer ROM-Speicher (read-only memory .... ein sehr kleiner Teil des Hauptspeichers) Motherboard (Mutterplatine) - darauf befinden sich alle wesentlichen Teile, die zur Funktion eines Computers nötig sind, wie z.B. CPU (Prozessor), Arbeitsspeicher und Steckkarten Festplatte (HD - Harddisk) - Externspeicher, auf dem Daten dauerhaft in magnetischer Form gespeichert werden können; Speicherkapazität ca. 80 oder mehr Gigabyte Diskettenlaufwerk Ein- und Ausgabegeräte (Monitor, Drucker, Maus, Tastatur, Scanner, Joystick......) Weitere Speichermedien: Disketten, Zip-Medien (zum Speichern komprimierter Dateien), CD-ROMs (ca. 650 MB bzw. 700 MB Speicherplatz, 12 cm Durchmesser), DVDs (Digital Versatile Disc oder Vielseitigkeits-CD - kann möglicherweise die herkömmliche CD ablösen; besitzen größeren Speicherplatz als CD-ROM;) Streamertapes .... sind Magnetbandgeräte und funktionieren nach demselben Prinzip wie Audio-Kassetten und können gelesen und beschrieben werden. Sie fassen relativ große Datenmengen (einige Gigabytes) und werden nur zu Datensicherungszwecken verwendet, da der Zugriff auf die Daten sehr langsam ist. Peripheriegeräte (sind Eingabegeräte ...Tastatur oder Maus, Ausgabegeräte ... Bildschirm oder Drucker, zur Peripherie gehören auch externe Speicher ... Festplatte, Diskette oder CD) "Herz" des Computers; die CPU (Central Processing Unit...ein Chip) ist die zentrale Recheneinheit, die alle Berechnungen durchführt. Die verschiedenen Aktionen (z.B. das Holen von Daten in den Hauptspeicher, das Ausführen einer Operation mit den geholten Daten oder der Transport von Daten in den Speicher) werden vom Prozessor impulsgesteuert ausgeführt. Ein Impulsgeber (Taktgenerator) gibt für solche Arbeiten sozusagen den Takt an und sorgt dafür, dass die verschiedenen logischen Operationen zu den bestimmten Zeitpunkten ausgeführt werden. Für die Ausführung einfachster Befehle werden nur wenige Takte benötigt, für die Ausführung komplizierterer Befehle werden viele Takte benötigt. Ein wichtiges Kriterium für die © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 3 von 20 Geschwindigkeit eines Prozessors ist somit die Geschwindigkeit des Taktgebers (die Taktfrequenz). Die Taktfrequenz gibt an, wie viele Takte der Prozessor in einer Sekunde macht. Eine Frequenz misst man in Hertz, das ist die Anzahl der Takte pro Sekunde. Taktfrequenzen von Prozessoren, wie sie heute in PCs eingebaut sind, liegen bei ca. 2 und mehr Gigahertz (d.h. 2 Milliarden Takte in einer Sekunde)(2 GHZ = 2000 MHZ). Je höher die Taktfrequenz eines Prozessors, desto schneller arbeitet er. Arbeitsspeicher oder Hauptspeicher (RAM - Random Access Memory) – 512 Megabyte oder größer; Das Programm und die Daten, die der Prozessor verarbeiten soll , müssen im Hauptspeicher bereitgestellt sein. Der Zugriff auf Daten im Hauptspeicher dauert einige Nanosekunden, also Milliardstel Sekunden, ist also ca. hunderttausend Mal schneller als der Zugriff auf Daten im Externspeicher (Festplatte). Vorsicht: Daten, die sich nur im Hauptspeicher befinden, gehen verloren, wenn der Computer ausgeschaltet oder neu gestartet wird. Je größer der Hauptspeicher eines Computers ist, desto weniger oft muss während einer Datenverarbeitung auf den langsamen Externspeicher zugegriffen werden. Je größer der Hauptspeicher, desto schneller kann der Rechner also arbeiten. 1.2.2 Eingabegeräte Maus Tastatur mit alphanumerischen Tasten, Nummernblock u. Funktionstasten Trackball - funktioniert wie Maus, nur umgedreht - hier wird die Rollkugel mit der Hand in Bewegung gesetzt - vor allem bei Laptops (damit diese auch ohne Schreibtisch verwendet werden können) Scanner - dient zum Erfassen von Bildern u.Texten (OCR-Software), die mit Hilfe eines Lichtstrahls oder einer Kamera abgetastet werden; Eine Sonderform von Scannern dient zum Einlesen der auf den verschiedenen Waren angebrachten Strichcodes, der sogenannten EANCodes (Europäische Artikel Nummerierung). Sie werden häufig im Zusammenhang mit Registrierkassen eingesetzt. Touchpad - ist ein berührungsempfindliches Feld, das vor allem bei Notebooks und Laptops die für Windows (fast) notwendige Maus ersetzt. Man fährt mit der Fingerspitze in die Richtung, in die sich der Mauszeiger bewegen soll und betätigt eine der beiden Tasten, die sich bei dem Touchpad befinden, um zu klicken. Joysticks - sind den Steuerknüppeln von Flugzeugen nachgebildet. Die Bewegungen am Joystick werden in Bewegungen am Bildschirm übersetzt. Verwendung: Computerspiele Lichtstift – ermöglicht das Zeichnen und Arbeiten direkt am Bildschirm mit Hilfe eines optischen Stiftes Grafiktablette Mikrophon Digitalkamera 1.2.3 Ausgabegeräte Bildschirm (Monitor) - Der Bildschirm wird von der Bildschirm- bzw. Grafikkarte verwaltet und dient zum Ausgeben von Texten oder Grafiken. Drucker - dient zum ausdrucken von Texten oder Grafiken auf Papier. (Arten: Nadeldrucker, Tintenstrahldrucker, Laserdrucker) Die zu druckenden Daten werden vom PC über eine Schnittstelle an ein Kabel übertragen, das die Daten dann zum Drucker leitet. Das kann entweder © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 4 von 20 über eine parallele Schnittstelle oder über eine serielle Schnittstelle erfolgen. Plotter - sind Geräte zum Ausgeben von Zeichnungen und kommen meist in technischen Büros zum Einsatz, wo sie zum Zeichnen von Plänen verwendet werden. Die Größe reicht von kleinen A4-Plottern bis zu den großen A0-Plottern, wie sie etwa für Baupläne benötigt werden. Lautsprecher - Sie können an die Anschlüsse der Soundkarte des Computers angeschlossen werden, um Klänge abzuhören. Video-Beamer 1.3. 1.3.1 Speicher Speichereinrichtungen Festplatte, auf englisch Harddisk bzw. HD Um Daten über längere Zeit aufzubewahren (auch wenn der Computer ausgeschaltet ist), benötigt man einen Speicher - einen sogenannten Externspeicher. Ein wichtiger Externspeicher ist die Festplatte. Hier können Daten in magnetischer Form auf einer Magnetplatte gespeichert werden. Ein Lese-Schreibkopf kann überall auf der Platte positioniert werden und dort dann einen Datenblock lesen oder schreiben. Speicherkapazität: ca. 80 000 Megabyte (=80 Gigabyte) oder mehr Typische Zugriffszeiten auf Festplatten liegen in der Größe von 3 bis 15 Millisekunden. (1 Millisekunde ist der tausendste Teil einer Sekunde.) Die Zugriffszeit auf Daten, die auf einer Festplatte gespeichert sind, ist allerdings einige hunderttausend Mal langsamer als auf Daten, die im Hauptspeicher liegen. Die Kosten einer Festplatte sind von verschiedenen Faktoren, wie z.B. der Speicherkapazität, der Zugriffszeit, der Datenübertragung pro Sekunde, vom Bussystem IDE oder SCSI ... abhängig und ständigen Änderungen unterworfen. . Wechselfestplatten sind im Computer nicht fix eingebaut, sondern werden mittels eines Kabels mit dem PC verbunden und können dann wie eine eingebaute Festplatte verwendet werden. Zip-Medien: Für Zip-Medien gibt es eigene Laufwerke. Die dazugehörigen Disketten enthalten in komprimierter Form 100 oder 250 Megabyte Daten. Disketten auch Floppy Disk genannt - Sie sind ebenfalls Externspeicher, die in das Diskettenlaufwerk des Computers eingeschoben werden müssen. Der Zugriff auf Daten, die auf Diskette gespeichert sind, ist wesentlich langsamer als der Zugriff auf eine Festplatte. (Zugriffszeit 1 bis 2 Sekunden) Gebräuchlich sind heute nur mehr 3 1/2 Zoll Disketten, die älteren und großen 5 1/4 Zoll Disketten (geringerer Speicherplatz als 3 1/2 Zoll Disketten) sind praktisch ausgestorben.Eine 3 1/2 Zoll Diskette mit der Bezeichnung high-density (HD) hat eine Speicherkapazität von 1,44 Megabyte (1 Diskette kostet ca. 5 S), Disketten mit der Bezeichnung maximal-density haben eine Speicherkapazität von 2,88 Megabyte (sind relativ teuer, benötigen ein geeignetes Laufwerk und werden daher selten eingesetzt). © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 5 von 20 CD-ROMs - können einmal beschrieben werden und dann nur mehr gelesen werden. Daten können nicht gelöscht werden. CD steht für Compact Disc und ROM...für "Read-Only-Memory", also für Speicher, der nur gelesen werden kann. Die Daten werden mit Hilfe eines CD-Brenners und eines Brenner-Programmes auf eine leere CD (Rohling) eingebrannt. Die 12-cm-DurchmesserScheiben habe einen Speicherplatz von 650 MB bis 800 MB. Sie werden daher vor allem zum Speichern von Bild- und Sounddaten sowie Programmen verwendet. Die neueren Brenner erlauben auch das Beschreiben in mehreren einzelnen Vorgängen (sogenannte Sessions).1 CD-ROM kostet ca. zwischen 10 und 20,- S. (Mittlere Zugriffszeit: weit über 200 ms) DVDs (Zugriffszeit: über 100 ms) und Steamertapes (Zugriffszeit: 30 ms) (Siehe auch 1.1.3) 1.3.2 Speicherarten Der RAM-Speicher (random-access memory) ist beschreibbar und lesbar. Ein RAM-Speicher ist auch der Haupt- oder Arbeitsspeicher des Computers und befindet sich in sogenannten Chips bzw. Speicherbänken am Motherboard des Computers. Daten, die der Prozessor verarbeiten soll und das Programm müssen im Hauptspeicher bereitgestellt sein. Der Zugriff auf Daten im Hauptspeicher dauert einige Nanosekunden, also Milliardstel Sekunden, ist also ca. hunderttausend Mal schneller als der Zugriff auf Daten im Externspeicher. Allerdings gehen Daten, die sich nur im Hauptspeicher befinden, verloren, wenn der Computer ausgeschaltet oder neu gestartet wird. Je größer der Hauptspeicher eines Computers ist, desto weniger oft muss während einer Datenverarbeitung auf den langsamen Externspeicher (Festplatte) zugegriffen werden, desto schneller kann der Rechner also arbeiten. Die Kapazität des Hauptspeichers liegt bei ca. 512 Megabyte oder ist sogar noch größer. Möchte man den Hauptspeicher des Computers vergrößern, können zusätzliche Speicherchips eingebaut werden - es sind allerdings Grenzen gesetzt. ROM (read-only memory): Ein meist sehr kleiner Teil des Hauptspeichers ist abgegrenzt und wird für ganz spezielle Zwecke verwendet. Er heißt ROM und enthält wesentliche Daten über die Konfiguration des PC – z.welchen Prozessor er enthält, wie viel RAM vorhanden ist, welche Peripheriegeräte angeschlossen sind (z.B. welche Festplatten mit welchen Kapazitäten) u.ä. Diese Daten über Konfiguration sind beim Starten des Computers notwendig und werden dabei aus dem ROM ausgelesen. Der ROM-Speicher behält seine Daten auch, wenn der Rechner abgeschaltet wird. Dafür sorgt eine kleine eingebaute Batterie, die den ROM ständig mit der notwendigen Energie versorgt. Die Daten im ROM können nur über das Setup-Programm verändert werden, das man während des Startvorgangs durch einen Tastendruck aufrufen kann (Verweis am Bildschirm, wenn der Rechner Startet). Im Zusammenhang mit dem ROM steht auch der Uhren-Chip, der das Datum und die Uhrzeit enthält und entsprechend weiterzählt. © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 6 von 20 1.3.3 Speicherkapazität Im Computer wird ein einziges technisches Merkmal zur Darstellung aller Daten verwendet – die Unterscheidung, ob Strom fließt (1) oder nicht (0). Diese kleinste Informationseinheit (ob Strom fließt oder nicht fließt, ob ein oder aus), mit der man alle möglichen Daten darstellen kann, nennt man ein Bit (kommt von binary digit). Ein Bit kann somit den Wert 0 oder 1 annehmen. Alle Buchstaben, Ziffern und Sonderzeichen werden mit 0 und 1 dargestellt. Die genaue Nummerierung, also die Zuordnung, welches Zeichen mit welcher Nummer dargestellt wird, ist international durch Standards festgelegt. Diese Zuordnung wird auch Code genannt. Der am weitesten verbreitete Standard für diesen Code ist der ASCII-Code (American Standard Code for Information Interchange), in dem 256 verschiedene Zeichen mit Bit dargestellt sind. Für die Darstellung eines Zeichens benötigt man 8 Bit. (z.B. 01000001 ....A, 01000010 ... B usw.) 8 Bit zusammen ergeben 1 Byte. 1 Kilobyte (1KB) sind etwa 1000 Byte (genau 1024 Byte). Eine vollbeschriebene DIN A4 Seite besteht etwa aus 2000 Zeichen und benötigt daher einen Speicherplatz von ca. 2000 Byte = 2 KB. 1 Megabyte (1MB) sind etwa 1000 KB (genau 1024 KB) oder etwa über 1 000 000 Byte. 1 Gigabyte (1GB) sind etwa 1000 MB (genau 1024 MB). Ein Datenfeld besteht aus Zeichen und ist die kleinste Informationseinheit innerhalb eines Datensatzes. Z.B. kann es innerhalb eines Datensatzes ein eigenes Datenfeld für den Vornamen oder für den Wohnort usw. geben. Ein Datensatz besteht aus mehreren Datenfeldern und stellt eine einzelne Zeile innerhalb eines Datenbankprogrammes dar. Datenbanken enthalten Datensätze. Hier werden Daten verwaltet, wie etwa eine Adresslisten oder Artikeldaten einer Lagerverwaltung. 1.3.4 1.4. 1.4.1. Computer-Performance (Leistung) Die Leistung eines Computers wird u.a. bestimmt von der Geschwindigkeit der CPU, der Größe des Arbeitsspeichers (RAM) sowie der Geschwindigkeit und Kapazität der Festplatte. Software Arten von Software Betriebssystemsoftware: Sie dient zur elementaren Organisation des Computers. Ohne Betriebssystem ist die Hardware "tot". Windows 98: Als Nachfolger von Windows95 wurde es mit weiteren Verbesserungen versehen. Win98 unterstützt u.a. neuere Hardwarekomponenten oder Schnittstellen wie z.B. USB (Kurzform für universal serial bus.....ist die neue Hardwareschnittstelle an der in Zukunft Tastaturen, Mäuse, Scanner usw. angeschlossen werden. Bis zu 127 Geräte werden durch diese Schnittstelle unterstützt.) oder die Verwendung zweier Bildschirme usw. Um Windows98 einsetzen zu können, benötigt man © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 7 von 20 mindestens einen Pentium Prozessor mit einem Hauptspeicher von mindestens 16 MB und einer 500 MB Festplatte. Win98 wurde nicht weiterentwickelt und besitzt einen Nachfolger, nämlich Windows 2000 Professional. Windows 2000 Professional (auch Windows NT 4.0 Workstation, ausgerichtet auf den Arbeitsplatz) Windows 2000 Server (auch Windows NT 4.0 Server, ausgerichtet für Netzwerke, hat zusätzliche Funktionen für die Verwaltung von kleinen oder großen Computernetzen.) Neueste Entwicklung: WindowsXP Neben den verschiedenen Windows-Betriebssystemen gibt's auch noch andere: Z.B. das APPLE MacIntosh-System, das UNIX-System, LINUX oder IBM OS/2. Eines der ersten für Computer entwickelte Betriebssysteme war DOS (Disk-Operating-System), weiterentwickelt Mitte der 70er Jahre unter anderem auch von Microsoft unter Bill Gates (MS-DOS). Anwendungssoftware: Man benötigt sie, um bestimmte Aufgaben mit Hilfe des Computers erledigen zu können. Typische Standardsoftware-Programme für Personalcomputer sind Textverarbeitung, Tabellenkalkulation, Datenverwaltungsprogramme, Grafikprogramme, Spiele.... 1.4.2 Betriebssytemsoftware Die wichtigsten Aufgaben der Betriebssystemsoftware sind: Starten des Computers beim Einschalten („Hochfahren“) Steuerung der Peripheriegeräte; stellt Verbindung zwischen Software und Hardware her Verwaltung der Dateien und Verzeichnisse auf den externen Speichern Verwaltung der Anwendungsprogramme Verwaltung des Hauptspeichers Starten von Anwendungsprogrammen Beenden der Arbeitssitzung am Computer (mit anschließendem Ausschalten) Um Anwendern die Benützung des PCs zu erleichtern, wurden grafische Benutzeroberflächen entwickelt, die die Tätigkeit von der Tastatur zur Maus hin verlagerten. Dabei sieht der Benutzer auf seinem Bildschirm eine Art Schreibtischoberfläche (Desktop), auf der er die wesentlichen Dinge (Programme, Dateien), die er für seine Arbeit braucht, als kleine Symbole (Icons), ablegen kann. Statt einen Befehl einzutippen, bewegt man mit der Maus einen Zeiger am Bildschirm und klickt auf ein entsprechendes Icon oder ein Menü. Eine erste Windows-Version mit grafischer Benutzeroberfläche entstand 1985. Der wesentliche Vorteil bestand darin, dass der Benutzer sich nun einen Vorgang © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 8 von 20 merken und nicht ein bestimmtes Wort auswendig lernen musste. Da alle Programme gleichartig aufgebaut waren, konnte einmal Erlerntes auf unterschiedliche andere Produkte angewandt werden. Die Bedienung der sehr gelungenen Oberfläche ist nicht nur leicht, sondern verleitet gelegentlich auch zum Schmunzeln. 1.4.3 Anwendersoftware Textverarbeitungsprogramm: Damit werden heute geschäftliche Schriftstücke, Protokolle, Berichte, Bücher usw. am Computer verfasst. Desktop-Publishing-Anwendungen sind Weiterentwicklungen von Textverarbeitungsprogrammen. Damit können Texte und dazugehörige Grafiken druckreif aufbereitet werden. Bei Verwendung entsprechender Standardschnittstellen können die gespeicherten Dokumente direkt zur Steuerung von Lichtsatzmaschinen in einer Druckerei verwendet werden (Produktion von Zeitschriften und Büchern). Tabellenkalkulationsprogramm: Damit können Tabellen erstellt werden. Dabei werden in die einzelnen Zellen der Tabelle Text, Zahlen oder Formeln eingetragen. Mit diesem Formeln kann man dann alle möglichen Berechnungen mit den in anderen Zellen befindlichen Zahlen anstellen. Man kann Zahlen auch in Form von Grafiken (Diagrammen) übersichtlich darstellen. Datenbankprogramme: Sie dienen zum Verwalten von Daten, etwa einer Adressliste oder von Artikeldaten in einer Lagerverwaltung. Branchen-Software: Das sind Programme, die die Verwaltungsarbeit in verschiedenen Betrieben (Gehaltsverrechnung etc.) - z.B. bei einer Baufirma oder beim Arzt usw. - unterstützen. Grafikprogramme: Damit kann man zeichnen und malen. (Wenn einzelne Elemente wie Linien, Rechtecke usw. in Form geometrischer Daten gespeichert werden, spricht man von Vektorgrafik. Von pixelorientierter Grafik spricht man dagegen, wenn die Grafik in Form von einzelnen Bildpunkten gespeichert wird.) Präsentationsprogramme: Damit können Informationen optisch aufbereitet (Visualisierung) und an viele Personen übermittelt werden. Präsentationsprogramme stellen im Unterschied zu Textverarbeitungsprogrammen noch zusätzliche Möglichkeiten für die optische Darstellung von Informationen bereit. Die am PC erstellten Inhalte können seitenweise als 35-mmDias belichtet oder auf Transparentfolien oder Papier ausgedruckt werden und in der Regel vortragsbegleitend, via Diaprojektor oder Overheadprojektor übermittelt werden. Informationen können aber auch in Form von Bildschirmpräsentationen weitergegeben werden. Dabei bleiben die am © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 9 von 20 PC erstellten Inhalte auf der Festplatte oder einem sonstigen Speichermedium und werden seitenweise direkt auf dem Monitor angezeigt oder mit einem Video-Beamer auf die Leinwand projiziert. Die Präsentation kann dabei vom Vortragenden manuell gesteuert werden, sie kann aber auch automatisch ablaufend oder benutzergesteuert sein. Multimedia-Anwendungen erlauben die Gestaltung von Textinformationen in Verbindung mit Grafik, Tönen, Videofilmen und erfordern leistungsfähige Hardware und geeignete Ein- und Ausgabegeräte (CD-ROM-Laufwerk, Farbdrucker etc.). 1.4.4 Systementwicklung Darunter versteht man die Planung, Herstellung und Einführung von Software. Folgende Arbeitsschritte sind dazu nötig: Systemanalyse: Hier werden die Anforderung, die das Programm erfüllen soll, festgestellt. Programmentwurf: Dabei wird die Struktur des Programms (also die Regeln, nach denen der Computer arbeiten soll) entwickelt. Programmierung: Der entwickelte Entwurf wird hier in ein Programm umgesetzt (programmiert). Dazu benützt man eine Programmiersprache. Die heute am häufigsten verwendeten Programmiersprachen sind: C++, C und Java oder die schon etwas älteren Sprachen PASCAL, COBOL, FORTRAN und BASIC sowie viele andere. Die Programme werden mit Hilfe eines Editors (Softwarewerkzeug) eingegeben, dann mit einem Compiler (Übersetzer) in eine Form übersetzt, die der Computer versteht - in die sogenannte Maschinensprache. In dieser Form kann dann das Programm am Computer ausgeführt werden. Meist sind dann aber noch Fehler im Programm. Testen: Die Fehler im Programm müssen von den Softwareentwicklern gesucht, gefunden und ausgebessert werden. Diesen Vorgang nennt man Testen oder auch "debuggen" (übersetzt etwa "entwanzen"). 1.5 1.5.1 Informationsnetze LAN und WAN Von einem Netzwerk spricht man, wenn Computer untereinander verbunden sind (entweder durch ein serielles Kabel .... jedoch nur zwei Rechner oder über Netzwerkkabeln ..... viele Rechner). Vorteile: Informationsaustausch (ein Computer erhält Daten von einem anderen Computer) und gemeinsame Nutzung von Resourcen (z.B. Drucker oder Speichermedien). Beispiel: In einem großen Hotel können die Arbeitsplätze am Empfang, bei der Zimmerreservierung, in der Buchhaltung, im Management, im Bereich der Warendisposition für Küche und Keller und in der Hausverwaltung miteinander vernetzt sein. Dadurch können die verschiedenen Bereiche auf dieselben Daten zugreifen und sie für ihre Zwecke nutzen: Die Hausverwaltung weiß dann, wann welche Zimmer belegt sind und kann dementsprechend © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 10 von 20 sowohl die Reinigung als auch im Winter die Heizung der einzelnen Zimmer optimal planen. Genauso kann der Wareneinkauf der Lebensmittel durch die entsprechende Interpretation der Daten aus der Zimmerbelegung auf den tatsächlichen Bedarf möglichst gut abgestimmt werden. In der Buchhaltung wiederum können die verschiedenen Daten (Zimmerbelegung, Konsumationen, Telefon- und Pay-TV-Benutzung) zusammengeführt werden und zur automatischen Erstellung und Verbuchung der Rechnung verwendet werden. LAN (Local Area Network): Hier werden ComputerArbeitsplätze innerhalb eines Gebäudes (z.B. eines etriebes oder einer Organisation) durch Netzwerkkabeln miteinander verbunden. Je nach verwendeter Technologie können über solche Kabeln zwischen 10 und 100 Mbit pro Sekunde an Daten übertragen werden. In solchen Netzwerken können mehrere 100 Computer miteinander verbunden sein. In jedem Computer muss dabei eine Netzwerkkarte eingebaut sein, die mit einem speziellen Netzwerkkabel an das Netzwerk (über einen HUB ... bedeutet Mittelpunkt oder Zentrum auf Englisch) angeschlossen wird. Die Kommunikation erfolgt über eine Netzwerksoftware. Man unterschiedet zwischen Client-Server-Netzwerken: Hier bieten bestimmte Rechner (Server) Dienste (Programme oder Daten) an, die von anderen Rechnern aus (den Clients) in Anspruch genommen werden können. Peer-To-Peer-Netzwerken: Hier sind alle Rechner "gleichwertig". Es kann hier jeder angeschlossene Computer auf Daten und Programme sowie auf den Drucker jedes anderen angeschlossenen Computers zugreifen. Die Zugriffe können aber auch verhindert werden. Es kann nur auf freigegebene Resourcen zugegriffen werden. MAN (Metropolitan Area Network): ...ist ein Computernetzwerk, das auf das Gebiet in der Größenordnung einer Stadt beschränkt ist. Der Datenverkehr erfolgt hiebei über Datenleitungen, die von der Post oder anderen Anbietern zur Verfügung gestellt werden. WAN (Wide Area Network): ... überregionales Netzwerk, wo die Entfernung zwischen den einzelnen Teilnehmer-Rechnern nicht mehr begrenzt ist. Unter Benützung von Telefonleitungen, speziellen Datenleitungen aber auch Funkverbindungen können beliebige Computer miteinander verbunden werden. Man spricht dabei auch von Datenfernübertragung (DFÜ). Wird dabei das analoge Telefonnetz verwendet, so müssen die Daten mit Hilfe eines Modems (Abkürzung für Modulator - Demodulator) beim Sender in Telefonsignale (Modulation) und beim Empfänger wieder zurück in Daten gewandelt werden (Demodulation). Das größte Beispiel für ein WAN ist das Internet. © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 11 von 20 1.5.2 Das Telefonnetz und der Computer Um zum Internet Zugang zu haben, benötigt man einen Computer (es reicht ein einfacher PC mit relativ geringer Ausstattung), eine Möglichkeit des Anschlusses nach außen (z.B. Modem und Telefonanschluss) sowie einen Zugang zum Internet (...üblicherweise über einen Provider. Dieser betreibt einen InternetServer, der an das weltweite Netz angeschlossen ist. Gegen eine Gebühr erhält man vom Provider einen "User Account" [Benutzungsbewilligung], eine Telefonnummer und ein Passwort.) Um ins Internet zu kommen, muss man den eigenen PC mit dem Internet-Server des Providers verbinden. Hier gibt es verschiedene Möglichkeiten: Die gewöhnliche Telefonleitung (analoges Telefonnetz): Ein Modem muss dabei entweder an die serielle Schnittstelle des PC angeschlossen werden oder es ist bereits im PC eingebaut. Auf der anderen Seite wird das Modem an die Telefonsteckdose angesteckt. Über die Telefonleitung wird dann der Internet-Server des Providers "angerufen" und die Daten können übertragen werden. Das Modem sorgt für die Übersetzung der Daten des Computers (digitale Daten) in Telefonsignale (analoge Daten) und umgekehrt. (Übertragungsgeschwindigkeiten heutiger Modems liegen bei 56 Kbps.) Eine ISDN (Integrated Service Digital Network)-Leitung: .... ist eine Leitung, die für rasche Datenübertragung ausgelegt ist. An Stelle des Modems wird hier eine ISDN-Karte (Einschubkarte) verwendet, die in den PC eingebaut wird. Über eine StandardISDN-Leitung können Daten mit einer Geschwindigkeit von 64 Kbit pro Sekunde übertragen werden. Andere Leitungen - z.B. das Kabelfernsehnetz: Hier wird ein spezielles Modem an den Kabelfernsehanschluss und an eine Netzwerkkarte im PC angeschlossen. Es können dabei noch wesentlich höhere Geschwindigkeiten erzielt werden als über eine ISDN-Leitung. Diese Art ist auch relativ kostengünstig. Eine Standleitung: Der PC oder das lokale Netz sind dauernd, also 24 Stunden am Tag, mit dem Internet verbunden. Relativ teuer. Funkverbindung über eine Funkstation: Hier wird eine Funkverbindung zu einer Funkstation aufgebaut. Von dieser Funkstation existieren dann Standleitungen zu einem oder mehreren Providern. ADSL (asymmetric digital subscriber line) …Mit dieser Technik kann man eine normale digitale Telefonleitung zu einer relativ leistungsstarken Datenleitung umfunktionieren, wobei gleichzeitiges telefonieren möglich ist. Unterstützt werden Datenraten von 1,5 bis 9 Mbps beim Empfangen von Daten und 16 bis 640 Kbps beim Senden. ADSL benötigt ein spezielles ADSL-Modem. Stromnetzverbindung: Diese auch bei uns bald eingeführte Art der Vernetzung wird von Elektro-Versorgungs-Unternehmen zur Verfügung gestellt. Das Internet kommt dann praktisch "aus der Steckdose". © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 12 von 20 Satellitenverbindung: Datenübertragung via Satellit. Voraussetzung ist allerdings eine Satellitenanlage, die auf einen Übertragungssatelliten ausgerichtet ist. Einige Grundbegriffe: FAX: Ein Faxgerät (Fernkopierer) ist in der Lage, Grafiken oder Texte (Dokumente, Verträge, Preislisten usw.) über Telefonleitungen zu senden. Auf der „anderen Seite“ erfolgt dann der Ausdruck. Modem: .... ist ein Gerät (oder eine Schnittstellenkarte im PC), das an der seriellen Schnittstelle des Computers angeschlossen wird. Das Modem wandelt die digitalen Signale des Computers, die über die serielle Schnittstelle geschickt werden, in analoge Signale für die "alte" (analoge) Telefonleitung um und umgekehrt. Digital: ....wenn Daten und Informationen in Ziffern (0 und 1) in einem Computer dargestellt werden. Analog: ....Hier werden Informationen in genauen Werten (durch Stromstöße im Verhältnis 1:1) über die herkömmliche analoge Telefonleitung übertragen. "bps" bedeutet Bits pro Sekunde und ist eine Maßangabe für die Übertragungsgeschwindigkeit von Daten. 1.5.3 e-mail E-Mail (elektronische Post) ...“elektronische Briefe“ können versendet, empfangen und verwaltet werden und sind ein weiterer Schritt in Richtung "papierloses Büro". Man benötigt dazu einen "Postkasten" auf einem sogenannten Mail-Server. Dieser wird z.B. vom Provider zur Verfügung gestellt (es gibt aber auch andere Anbieter dafür im Internet - z.B. über www.gmx.at oder über www.hotmail.com). Außerdem benötigt man eine E-Mail-Adresse: Sie besteht meistens aus einem persönlichen Namen (etwa "maria.schweifer") gefolgt vom Zeichen "@" (wird als "at" oder "Klammeraffe" bezeichnet), danach folgt die Adresse des Mail-Servers (z.B. "xyz.at). Die gesamte Adresse lautet dann: [email protected] Wenn jemand ein E-Mail an diese Adresse schickt, wird das Mail zunächst an den Mail-Server dieses Empfängers gesendet und dort in seinem persönlichen Postkasten abgelegt. Wenn der Empfänger sich nun (z.B. über ein Modem und eine Telefonleitung) mit seinem Mail-Server verbindet, kann er seine Post, die dort auf ihn wartet abholen, d. h. sie wird über die Leitung auf den Rechner übertragen, an dem er gerade arbeitet. Will man eine E-Mail versenden, tippt man die Mail ein, verbindet sich mit seinem Mail-Server und überträgt das Mail dorthin. Der Mail-Server analysiert die Adresse und leitet das Mail an den Mail-Server des Empfängers weiter. Dort wird es im entsprechenden Postkasten zwischengelagert, bis der Empfänger es abholt. © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 13 von 20 Um E-Mails senden und empfangen zu können, benötigt man folgende Voraussetzungen: Ein E-Mail-Account (Postfach und Adresse) bei einem MailServer Eine Verbindung zum Mail-Server (z.B. über Modem und Telefonleitung) Ein Mail-Programm am eigenen PC (ist z.B. bei jedem Browser integriert) 1.5.4 Internet ....ist ein weltweites Computernetz, indem den Benutzern verschiedene Dienste zur Verfügung stehen: Etwa eine elektronische Post (E-Mail) oder verschiedene Suchprogramme, mit denen nach allen möglichen Informationen gesucht werden kann. Diese Informationen können wiederum von jedem in Form sogenannter Home-Pages ins Internet eingebracht und allen zugänglich gemacht werden. Der Urvater des heutigen Internets ist ein Computernetzwerk (das ARPANET), das vom amerikanischen Verteidigungsministerium Ende der 60er Jahre entwickelt wurde, um die vielen Computer im militärischen Bereich miteinander zu vernetzen. 1991 wurde der Zugang zu diesem Netz für private und geschäftliche Zwecke freigegeben, wobei die militärische Nutzung in ein eigenes militärisches Netz ausgegliedert wurde. Zur Übertragung von Daten zwischen Rechnern ist ein Protokoll erforderlich. Im Internet wird dazu das Protokoll TCP/IP (Transmission Control Protocol/Internet Protocol) verwendet. Die Übertragung der Daten erfolgt über eine sogenannte Paketvermittlung: Daten werden in kleine Datenpakete abgepackt, durchnummeriert, mit Adresse versehen und abgeschickt. Am Bestimmungsort angekommen, werden die Pakete gemäß ihrer Nummerierung wieder zusammengesetzt und dann dem Empfänger zur Verfügung gestellt (Einzelne Pakete können durchaus auf unterschiedlichen Wegen zum Bestimmungsort gelangen und dort in beliebiger Reihenfolge eintreffen). Hauptverwendungsmöglichkeiten des Internets: WWW – Das World Wide Web bietet Informationen von allen für alle und über alles. E-Mail: Die elektronische Post ftp (file transfer protocol .... Datenübertragungsprotokoll): Damit ist es möglich, Dateien schnell von einem anderen Computer auf den eigenen herunterzuladen (download). Chat: Mit anderen Internet-BenutzerInnen online „plaudern“ News groups: Informationsaustausch zu allen erdenklichen Themen Die Dienste im Internet stehen zu jeder Tages- und Nachtzeit, ohne auf Öffnungszeiten oder generell auf die Uhrzeit achten zu müssen zur Verfügung. Man kann seine Bankgeschäfte erledigen, holt sich den aktuellen Kurs gerade erstandener Aktien oder durchforscht auf der Suche nach einer ganz bestimmten © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 14 von 20 Information sämtliche Internetseiten, wobei sogenannte Suchmaschinen aufgrund der riesigen Datenfülle, die das Internet bietet, sehr hilfreich sind. Was ist eine Suchmaschine? Unter einer bestimmten Adresse hat eine Organisation Daten über die gesamten Informationen des Internet gespeichert, katalogisiert und untereinander verknüpft. In diese „Kataloge“ kann man nun mit Hilfe einfacher (oder auch komplizierterer) Suchbegriffe Einsicht nehmen. Als Ergebnis erhält man die Links auf jene Web-Seiten, auf die die eingegebenen Suchbegriffe zutreffen. Einige bekannte Suchmaschinen findet man unter folgenden Adressen: Internationale Suchmaschinen: http://www.altavista.com http://www.yahoo.com http://www.northernlight.com http://www.lycos.com http://www.ussc.alltheweb.com http://www.google.com Suchmaschinen speziell zum Suchen innerhalb österreichischer Seiten: http://www.austria.netguide.at http://www.austronaut.at http://www.lycos.at http://www.netguide.at Suchmaschinen speziell zum Suchen innerhalb deutscher Seiten: http://www.lycos.de http://www.netguide.de http://www.yahoo.de http://www.altavista.de http://www.web.de Unterschied zwischen Internet und World Wide Web (WWW): Das Internet ist ein globales Computernetzwerk mit einheitlichem Übertragungsprotokoll (TCP/IP). Das World Wide Web ist der grafische und multimediale Teil des Internets und dient zur Übertragung von Internetseiten. Als Übertragungsprotokoll wird ein auf dem Protokoll TCP/IP basierendes Protokoll mit dem Namen „http“ - Hyper Text Transfer Protocol - verwendet. Informationen in Internet-Seiten sind in einer speziellen Sprache beschrieben: HTML (Hyper Text Markup Language). Solche HTML-Dateien haben im Allgemeinen die Datei-Endung „html“ oder „htm“. Kommt eine HTML-Datei auf einem Computer an, so kann sie mit einer speziellen Software – dem Browser – am Bildschirm sichtbar gemacht werden. Die bekanntesten und weltweit am häufigsten eingesetzten Browser heißen Netscape Communicator und MS Internet Explorer. © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 15 von 20 1.6 1.6.1 Computer im Alltag Computer zu Haus 1.6.2 Computer am Arbeitsplatz und im Bildungswesen: Radiowecker, automatische Küchenmaschine, Mikrowelle, programmierbare Kaffeemaschine ........ Beispiele für Einsatzmöglichkeiten eines PCs zu Hause: Hobbies, Haushaltsbuchführung, Heimarbeit (Telearbeit), Projekte und Hausaufgaben, e-mail und Internet, Electronic banking oder home banking (Durchführen von Bankgeschäften über das Internet, erspart den Weg zur Bank und für die Bank vermindern sich die Bearbeitungskosten drastisch. Banktransaktionen sollen nur von berechtigten Personen durchgeführt werden können. Lösung: - Daten werden nur in verschlüsselter Form übertragen (das Übertragungsprotokoll http wird erweitert zu https [s für security]) - BenutzerInnen müssen ihre Berechtigung durch die Eingabe eines Pin-Codes (Passworts) nachweisen - Jede einzelne Transaktion (Überweisung) muss mit einem speziellen Code (TAN – TransActionNumber) gezeichnet werden. Diese Codes stellen einmalige elektronische Unterschriften dar; sie werden den BenutzeInnen von der Bank zugewiesen und können jeweils nur für eine Transaktion verwendet werden. Einige Beispiele für Computeranwendungen: Im Büroalltag: Hier werden üblicherweise Computernetze eingesetzt, bei denen jeder Arbeitsplatz mit einem PC ausgestattet ist; diese PCs sind dann über ein Netzwerk mit einem sogenannten Server verbunden, der die gesamten Daten, auf die alle Mitarbeiter zugreifen müssen, verwaltet. Programme, die hier verwendet werden, sind meist zu sogenannten Office-Paketen zusammengefasst (mit Textverarbeitung, Tabellenkalkulation, Grafikprogramm, Datenbank, vielleicht auch ein Mail-System und Terminplaner). Die bekanntesten Office-Pakete: Microsoft Office, WordPerfect Suite (von Corel), Lotus SmartSuite und StarOffice. In Konstruktionsabteilungen: CAD-Systeme (Computer Aided Design....z.B: AutoCAD) zum Zeichnen von Konstruktionsplänen oder Bauplänen. Im Bereich des Maschinenbaus können solche Systeme auch direkt mit CAM-Systemen (Computer Aided Manufacturing) verbunden sein. CAM-Systeme steuern dann die Werkzeugmaschinen, mit denen die einzelnen Maschinenteile gefertigt werden, automatisch. Im Verlagswesen und Druckerei: Zeitungen, Bücher und andere Druckerzeugnisse werden heute mit Hilfe sogenannter Desktop-Publishing-Systeme hergestellt (z.B. Pagemaker [von Adobe], Ventura Publisher [von Corel] und QuarkXPress) Im betriebswirtschaftlichen Bereich: Buchhaltung, Lohnverrechnung, Auftragsbearbeitung, Lagerverwaltung.... © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 16 von 20 Hier gibt es einfache Buchhaltungsprogramme, aber auch sehr komplexe Anwendungen für Großbetriebe. Die bekannteste betriebswirtschaftliche Software heißt SAP. Im Bildungsbereich: Lern- und Schulungsangebote auf CDROM (CBT-System .... Computer Based Training)oder über ein Mail-System oder das Internet (Telelernen) erlauben eine kosten- und zeitgünstige Aus- und Weiterbildung. Im wissenschaftlichen Bereich: Programme zur mathematisch-statistischen Auswertung großer Datenmengen Bevor man EDV einsetzt, sollte jedoch immer überlegt werden, ob dies tatsächlich die günstigere und geeignetere Lösung ist ob eine bestimmte Tätigkeit nicht ohne EDV schneller erledigt wäre als mit, ob es nicht besser wäre, einen bestimmten Brief mit persönlicher Handschrift zu gestalten, die dem Empfänger wesentlich mehr Individualität und Gefühl vermittelt als ein Ausdruck auf einem Drucker ob der persönliche Kontakt mit einer Person nicht besser wäre, als ein unpersönlicher Kontakt per Computer ....... 1.6.3 Computer im Alltag Der Einsatz des Computers im täglichen Leben: Die Scannerkasse im Supermarkt: Der Strichcode (EANCode) wird von der Scannerkasse erkannt und an einen Computer weitergeleitet. Im Datenbestand des Computers sind die erforderlichen Daten zu diesem Artikel (z.B. Preis) gespeichert und werden dann entsprechend weiterverarbeitet (d.h. sie können auf die Rechnung gedruckt werden, der Lagerbestand dieses Artikels kann vermindert werden u.ä.) Chipkarten: ...kleine Plastikkarten mit einem eingebauten Mikroprozessor-Chip. Dieser Chip kann eine gewisse Datenmenge speichern und einfache Verarbeitungen durchführen. (z.B. Chipkarten für Geldausgabeautomaten, als Zutrittskontrollen oder Identifikationsmittel z.B. im Zusammenhang mit der Verrechnung von Arztgebühren.....) Smart Card: ....Weiterentwicklungen der Chipkarten. Sie können mehr Daten speichern und verfügen meistens auch über mehr Verarbeitungskapazitäten. Hier erfolgt der Kontakt zwischen Karte und Automaten zur Datenübertragung nicht mehr physisch, sondern über ein Magnetfeld. Dadurch treten weniger Abnutzungserscheinungen auf, es kommt zu weniger Lesefehlern und die Lebensdauer der Karte verlängert sich. Geldausgabeautomaten (Bankomaten): Nach Vergleich mit den Daten auf der Chipkarte werden die entsprechenden Daten (Geldbetrag, Kontonummer) intern gespeichert und automatisch an das entsprechende Geldinstitut weitergeleitet, wo die Abbuchung stattfindet. Infopoint: Informationssäulen oder -schalter, an denen der Benutzer verschiedene Informationen abfragen kann (z.B. in großen Bahnhöfen kann man hier Zugverbindungen abfragen). Arztpraxen: Daten der Patienten im Computer © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 17 von 20 Bibliotheken: Erfassung aller Bücher im Computer 1.7 1.7.1 IT und Gesellschaft Welt im Wandel Informationsgesellschaft: Aufgrund des Einflusses der Informationstechnologie auf unsere Gesellschaft spricht man von Informationsgesellschaft. „Electronic Commerce“ (Internet-Handel): Viele Firmen bieten heute bereits die Möglichkeit einer „Online-Bestellung“. Man wählt die Artikel und legt sie in einen virtuellen „Warenkorb“. Nach einer letzten Überprüfung erfolgt die Bestellung per Mausklick. Zahlungsmöglichkeiten: Konventionell: Bezahlung nicht über Internet. Ware wird per Nachnahme geliefert. Per Kreditkarte: Das erfordert vom Besteller die Eingabe und Übertragung seiner Kreditkartennummer. Da Übertragungen über das Internet gegenüber Abhören nicht gesichert sind, stellt das ein gewisses Risiko dar. Per E-Cash: Elektronisches Geld (also bestimmte Codes), das man für konventionelles Geld erstehen, auf dem eigenen Computer speichern und im Internet damit bezahlen kann. 1.7.2 Ein guter Arbeitsplatz Die ergonomische Gestaltung eines Computerarbeitsplatzes ist sehr wichtig. Bei längerem Arbeiten am Computer werden Augen und der Bewegungsapparat vor allem im Nacken- und Schulterbereich sehr beansprucht. Wichtig sind daher: Regelmäßige Pausen Richtige Positionierung des Bildschirms und der Tastatur: Der Bildschirm sollte flexibel schwenk- und kippbar und strahlungsarm (MPR II - NORM) sein. Bei der Aufstellung des Monitors ist auf Reflexion bzw. Blendung durch Lichtquellen zu achten. Die Bildwiederholfrequenz sollte über 70 Hz liegen und die Auflösung sollte 800x600 oder mehr betragen. Der Arbeitstisch, auf dem sich Tastatur und Monitor befinden sollte ca. 72 cm hoch sein (bzw. höhenverstellbar) und eine Tiefe von mindestens 80 - 90 cm haben. Auch der Sessel sollte höhenverstellbar sein und eine ergonomische Rückenlehne besitzen. Eine aufrechte lockere Körperhaltung mit geradem Blickwinkel auf den Bildschirm Regelmäßige Haltungswechsel Ausreichende Lüftung 1.7.2 Gesundheit und Sicherheit Computer werden mit elektrischem Strom betrieben – Sicherheitsmaßnahmen, wie sie für andere elektrische Geräte selbstverständlich sind, müssen auch bei Computern angewandt werden: Nur intakte Kabel und Stecker verwenden © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 18 von 20 Vor dem Aufschrauben des Computergehäuses den Netzstecker abstecken Die Stromkreise nicht durch den Anschluss zu vieler Geräte überlasten Die häufigsten körperlichen Schädigungen aufgrund schlechter Arbeitsumgebung : Erkrankungen durch gleichartige und einseitige Belastungen Augenbelastung durch den Bildschirm Haltungsprobleme 1.8 Datensicherheit Copyright und Gesetzeslage 1.8.1. Datensicherheit 1.8.2 Computerviren ...hier handelt es sich um Maßnahmen, die das irrtümliche Löschen oder Zerstören von Daten, also deren Verlust, verhindern sollen. Datenverlust kann eintreten durch: Fehlbedienung (irrtümliches Löschen von Daten) Geräteschaden (Festplatte oder Diskette sind kaputt – Daten können nicht mehr gelesen werden) Stromausfall Fehler in Programmen Viren (heimtückische Programme) Mutwillige Zerstörung Naturkatastrophen (Brand, Erdbeben) Sicherheitsmaßnahmen: Doppelte Abfragen beim Löschen von Daten Keine Disketten zweifelhaften Ursprungs verwenden (Achtung: Spiele!) Von Zeit zu Zeit Virensuchprogramme ablaufen lassen Backups: Regelmäßiges Kopieren sämtlicher Daten auf eigene Externspeicher, die nur für diese Sicherungszwecke vorhanden sind (z.B. auf Disketten, bei größeren Datenmengen auf Streamertapes [Magnetbandkassetten] oder manchmal auch auf Wechselplatten). Wichtig ist, dass diese Kopien (Backups) getrennt vom Computer gelagert werden, am besten in einem anderen Gebäude. Tritt ein Datenverlust aus den genannten Gründen ein, so holt man das letzte Backup und stellt die Daten wieder her. Schutz vor unerlaubten Zugriff auf Daten: Die häufigste technische Maßnahme zur Verhinderung des unerlaubten Zugriffs auf Daten sind Passwortkontrollen. Um mit einem Computer arbeiten zu können oder um auf bestimmte Daten zugreifen zu können, muss man dabei zuerst ein Passwort oder Codewort eingeben. Nur wenn das korrekte Passwort eingegeben wird, kann die Arbeit mit dem Computer fortgesetzt werden. .....sind Programme, die sich an andere Programme oder auch Datenfiles anhängen und so in den Computer gelangen. Oft erst nach einiger Zeit werden diese Programme aktiv und tun irgendwelche unerwünschten Dinge z.B. harmlose Texte oder Slogans tauchen während des Arbeitens am Bildschirm plötzlich auf © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 19 von 20 oder Viren beschäftigen den Prozessor dauernd mit sinnlosen Aktivitäten und setzen so die Leistung des Computers für sinnvolle Arbeit herab die meisten Viren können zerstörerische Kräfte entfalten und zum Beispiel wahllos Daten löschen Viren können über (fremde) Disketten in den Computer gelangen (klassischer Weg, Achtung: Spiele), durch das Herunterladen einer Datei aus dem Internet, aber auch über E-Mails, die ein Datenfile als Anhang („Attachment“) enthalten. - Es gibt keinen hundertprozentigen Schutz vor Viren! Einige Vorsichtsmaßnahmen: Keine fremden Disketten dubiosen Ursprungs verwenden Disketten vor der Verwendung mit einem geeigneten Antivirenprogramm auf mögliche Infektionen untersuchen Keine Mails von unbekannten Absendern öffnen Programme aus dem Internet nur herunterladen, wenn man sich über die Seriosität des Anbieters sicher ist Das System regelmäßig mit einem Antivirenprogramm auf Infektionen überprüfen Bekannte Antivirenprogramme: McAffee Scan Ikarus Virus-Utilies Dr. Solomon´s Antivirus-Toolkit Norton Antivirenprogramm Vorsicht! Jedes Antivirenprogramm kann nur Viren aufspüren, die das Programm selber kennt. 1.8.3 Copyright In Europa unterliegt Software dem Urheberrechtsschutz (Copyright). Im Urheberrechtsgesetz ist eindeutig klargelegt, dass die Verwendung von Computerprogrammen an eine Nutzungslizenz gebunden ist, die man beim Kauf der Software erwirbt. Die Herstellung von Raubkopien (unerlaubte Nutzung von Software) und deren entgeltliche Weitergabe (gewerbsmäßige Software-Piraterie) ist strafbar. Es gibt auch Software, für die das Nutzungsrecht kostenlos gewährt wird (Freeware, Shareware). Freeware: ....Software, die gratis zur Benutzung zur Verfügung gestellt wird. Sie wird meistens über das Internet verteilt. Es dürfen jedoch keine finanziellen Einnahmen (kommerzielle Nutzung) damit erzielt werden. Shareware: ....Software, die man für eine bestimmte Zeitspanne gratis benutzen und ausprobieren kann (nicht für kommerzielle Zwecke). Nach Ablauf dieser Zeitspanne ist die weitere Benutzung nur mehr nach Entrichtung der Lizenzgebühr erlaubt. Das Copyright gilt natürlich nicht nur für Programme, sondern auch noch immer für Texte, Bilder, Musik und Videos, auch wenn diese in digitalisierter Form vorliegen. 1.8.4 Datenschutzgesetz Jeder Bürger hat (zumindest in Österreich und in den meisten europäischen Ländern) ein Grundrecht auf Datenschutz. Jeder hat Anspruch auf Geheimhaltung der ihn betreffenden © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen. Seite 20 von 20 personenbezogenen Daten, insbesondere in Hinblick auf sein Privat- und Familienleben. Dieses Recht ist im Datenschutzgesetz verankert. Das Datenschutzgesetz beruht auf folgenden Grundsätzen: Relevanzgrundsatz: Jeder Datenverarbeiter darf nur jene Daten ermitteln und verarbeiten, die relevant (bedeutsam) für den legalen Unternehmenszweck sind. Grundsatz der Weitergabebeschränkung: Daten dürfen nur im unbedingt erforderlichen Ausmaß an Dritte übermittelt werden. Grundsatz der Richtigkeit und Vollständigkeit: Verarbeitete Daten müssen richtig und vollständig sein. Publizitätsgrundsatz: Betroffene müssen sich über die Daten informieren können („Wer verarbeitet Daten über mich?“ und „Welche Daten über mich werden verarbeitet?“) Grundsatz der Fremdaufsicht: Betroffene (in der Regel wirtschaftlich schwächer gegenüber den datenverarbeitenden Organisationen) müssen Hilfe in Form von Auskunftsmöglichkeiten, Rechtsbeistand und Kontrollorganen erhalten (Datenverarbeitungsregister im Österreichischen Statistischen Zentralamt in 1010 Wien, Bäckerstraße 20, Datenschutzkommission, Datenschutzrat). Erhöhte Berufspflichten für das Datenverarbeitungspersonal: ....ist zur Verschwiegenheit verpflichtet. Wer personenbezogene Daten speichern will, muss das dem Datenverarbeitungsregister anzeigen. Dort wird festgehalten, welche Daten er zu welchem Zweck speichern darf und der Datenverarbeiter bekommt eine Datenverarbeitungsregisternummer (DVR-Nummer). Diese Nummer muss immer angegeben werden, wenn die Daten verwendet werden. Es muss auch angegeben werden, welche Daten zu welchem Zweck an wen weitergegeben werden. Für die Übermittlung der Daten im internationalen Datenverkehr ist eine Genehmigung einzuholen. Ausgenommen von der Registrierungspflicht sind Daten, die ausschließlich zu privaten Zwecken verarbeitet werden, wenn die Einwilligung der Betroffenen vorliegt. Möchte man wissen, welche persönliche Daten ein Datenverarbeiter speichert, so geht man mit der DVR-Nummer zum Datenverarbeitungsregister und lässt sich die Adresse und die Angaben des Datenverarbeiters geben. Werden Rechte eines Betroffenen (beantragte Löschung von Daten oder Richtigstellung) missachtet, kann der Betroffene sich an das zuständige Landesgericht wenden. Bei gerichtlichen Verfahren kann der Betroffene Rechtsbeistand von der Datenschutzkommission verlangen. Generelle Ausnahmen vom Datenschutz bestehen zum Zwecke des Verfassungsschutzes der Republik (Strafrechtspflege, Sicherung der Einsatzbereitschaft des Bundesheeres, Maßnahmen der umfassenden Landesverteidigung) und für Datenbestände von Medienunternehmen, wenn sie ausschließlich publizistischen Zwecken dienen. © 2003 SCHEIBSTOCK Walpurga Grün geschriebene Daten sind besonders häufigen Änderungen unterworfen.