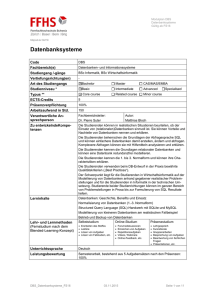

files - Universität Ulm

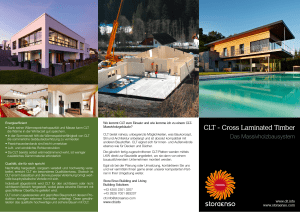

Werbung