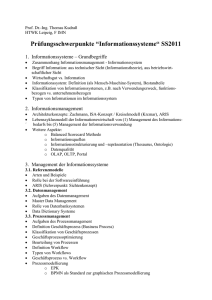

Grundvorlesung Informationssysteme

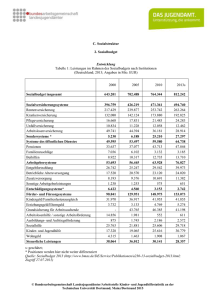

Werbung

Inhaltsverzeichnis

Teil I: Grundlagen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 20

Grundvorlesung Informationssysteme

1 Modelle und Architekturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 21

1.1 Überblick: Thema der Vorlesung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .21

Literatur . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23

Aufgaben eines Informationssystems . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

Beispiele für Anwendungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 25

Grundformen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 26

große Mengen von Daten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 27

dauerhaft verfügbar . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

verlässlich verfügbar . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

Verlässlichkeit umfasst insbesondere . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30

für viele und verschiedenartige Benutzer . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

Verwaltung der Daten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

verschiedenartige Blickwinkel auf ein Informationssystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 33

weitreichendster Blickwinkel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

Joachim Biskup

ISSI - Informationssysteme und Sicherheit

Universität Dortmund

1.2 Information und Kommunikation: Vermittlung durch Informationssysteme . . . . .35

Information . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 36

eine wahrscheinlichkeitstheoretische Sicht von Information . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37

eine modelltheoretische Sicht von Information . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38

© Joachim Biskup, Universität Dortmund

Informationssysteme

17. Juli 2003

1

Beispiel für Information und Informationsübertragung bei logischer Programmierung . . . . . . . . . . . . . 39

Kommunikation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 41

Kommunikation als eine Handlung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 42

Grundzüge menschlichen Handelns . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 43

kommunikatives Handeln (nach Habermas) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 44

Veranschaulichung kommunikativ Handelnder mit Weltbezügen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 45

Geltungsansprüche und Begründungen beim kommunikativen Handeln . . . . . . . . . . . . . . . . . . . . . . . . 46

Rückbezüglichkeit und Offenheit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 47

Unterstützung durch ein Informationssystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

Soziale Systeme (nach Luhmann) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 49

Kommunikation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 50

Unterstützung durch ein Informationssystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 51

Gestaltung von Informationssystemen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 52

Benutzerrahmen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

Vermittlung von Kommunikation durch ein Informationssystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 54

‘‘formales Kommunikationsverhalten’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 55

Kommunikation und Mensch-Rechner-Interaktion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 56

Interaktion und Protokollausführung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 57

Vermittlung durch ein Informationssystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 58

17. Juli 2003

17. Juli 2003

2

1.4 Formalisierung: Logik und Mengenlehre . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .78

Prädikatenlogik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 79

Prädikatenlogik und ER-Modellierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 80

Syntax . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 81

Semantik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 81

Mengenlehre . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 84

Logik und Informationssysteme . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 85

1.5 Architekturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .86

Programmieren? . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 60

Programmieren: Modellieren und Formalisieren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 61

Wirklichkeit - Begriffsraum - Sprache . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 62

Begriffsgerüst der Entity-Relationship Modellierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 63

statische Gesichtspunkte eines Unternehmens . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 64

typische Bedingungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 65

Informationssysteme: Inhaltsverzeichnis

Informationssysteme: Inhaltsverzeichnis

typische Regeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 66

dynamische Gesichtspunkte eines Unternehmens . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 67

zeitabhängige und zeitunabhängige Teile . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 68

Schema und Instanz, ‘‘Ontologie’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 69

ER-Diagramme . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 70

Regeln und Regelgraphen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

Beispiel für ER-Modellierung: Seiendenklassen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 72

Beispiel für ER-Modellierung: Beziehungenklassen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 73

Beispiel für ER-Modellierung: Beziehungenklasse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 74

Beispiel für ER-Modellierung: Aggregation und Regeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 75

Beispiel für ER-Modellierung: Klassen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 76

Beispiel für ER-Modellierung: Klassen mit Regeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

1.3 Modellierung: Wirklichkeit und Modell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .59

© Joachim Biskup, Universität Dortmund

© Joachim Biskup, Universität Dortmund

Architektur eines Informationssystems: Grobstruktur . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 87

Anwendungsumgebungen für ein Informationssystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 88

Entwurfsumgebung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 89

Arbeitsplatzumgebung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 90

Programmierumgebungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 91

3

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

4

2.1 relationale Strukturen: Theorie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .112

Netzwerkumgebung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 92

Informationssystem-Schnittstelle . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 93

Schichtung und Komponenten eines Informationssystems . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 94

konzeptionelle Schicht . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 95

interne Schicht . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 96

Datenwörterbuch (data dictionary) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 97

Inhalte des Datenwörterbuchs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 98

Zugriffe auf Datenwörterbuch . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 98

Transaktionsverwaltung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 99

Basissystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

Architektur: benutzersichtbarer Teil . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 102

Architektur: ‘‘eigentliches Informationssystem’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 103

Architektur: Basissystem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 104

föderierte Systeme . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 105

mediierte Syteme . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 106

föderiert versus mediiert . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 107

Semantische Bedingungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 113

Schreibweisen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 114

Relationenschema und Instanz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 115

Relationales Datenbankschema und Instanz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 116

Beispiel: (vereinfachte) Arztpraxis als ER-Diagramm . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 117

Beispiel: (vereinfachte) Arztpraxis als Hypergraph des Schemas . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 118

Beispiel: (vereinfachte) Arztpraxis als Datenbankschema . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 119

Beispiel: Tabellengerüste zum relationalen Datenbankschema . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 120

Beispiel: eine Instanz zum relationalen Datenbankschema . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 121

2.2 relationale Meta-Strukturen: Theorie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .122

Schema als Selbstbeschreibung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 123

(vereinfachtes) ‘‘Metaschema’’ für relationale Datenbanken . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 125

Hypergraph zum relationalen Datenbankschema für Schemas (“Metaschema’’) . . . . . . . . . . . . . . . . 126

Beispiel: Instanz zum relationalen Datenbankschema für Schemas . . . . . . . . . . . . . . . . . . . . . . . . . . . 127

2.3 relationale Strukturen: Pragmatik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .128

Teil II: relationale Systeme mit strukturierten Daten . . . . . . . . . . . . . . 108

2.4 relationale Strukturen: Praxis (Oracle-SQL) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .129

ER-Diagramm für Präsidenten-Datenbank (Ausschnitt) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 130

Hypergraph zum Oracle-Schema für Präsidenten-Datenbank . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 131

Oracle-Schema für Präsidenten-Datenbank . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 132

einige syntaktische Regeln für Oracle-SQL-Schemavereinbarungen . . . . . . . . . . . . . . . . . . . . . . . . . . 135

Oracle-SQL Syntax für “CREATE TABLE’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 137

2 Relationales Datenmodell: Strukturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 109

Datenmodell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 110

relationales Datenmodell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 111

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

5

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

3 Relationales Datenmodell: Operationen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 140

3.2 relationale Anfrageoperationen: Pragmatik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .165

relationales Datenmodell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 141

Formalisierung von Anfragen (grobes ‘‘Kochrezept’’) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 166

Hypergraph für Beispiel ‘‘Arztpraxis’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 167

Instanz für Beispiel ‘‘Arztpraxis’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 168

Anfrage: ‘‘Bestimme für Kind theresia ihr Geschlecht und ihre Eltern!” . . . . . . . . . . . . . . . . . . . . 169

Anfrage: “Bestimme alle Ärzte, die weibliche Patienten behandeln!” . . . . . . . . . . . . . . . . . . . . . . . . . 170

Anfrage: “Für welche Patienten wurden alle medizintechnischen Möglichkeiten ausgenutzt?” . . . . . . 172

3.1 relationale Anfrageoperationen: Theorie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .142

Operationen der relationalen Algebra . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 143

natürlicher Verbund (natural join) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 144

einfacher Algorithmus für natürlichen Verbund . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 145

Spezialfälle des natürlichen Verbunds . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 146

A=c-Selektion (A=c-selection) als abgeleitete Operation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 147

algebraische Eigenschaften des natürlichen Verbunds . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 148

Projektion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 149

Projektion und q-Projektion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 150

einfacher Algorithmus für Projektion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 151

Projektion und natürlicher Verbund (als eine Art ‘‘Quasi-Inverse’’) . . . . . . . . . . . . . . . . . . . . . . . . . . 152

eine “verlustbehaftete” Zerlegung (lossy join) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 153

ein hängendes Tupel (dangling tuple) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 154

Teilverbund (semijoin) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 155

Projektion und andere Operationen (optimierende Umformungen) . . . . . . . . . . . . . . . . . . . . . . . . . . . 156

Vereinigung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 157

grundlegende Eigenschaften der Vereinigung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 158

A=B-Vergleich und A≠B-Vergleich . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 159

Komplement . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 160

Differenz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 161

grundlegende Eigenschaften der Differenz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 162

Division . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 163

grundlegende Eigenschaften der Division . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 164

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

6

3.3 relationale Anfrageoperationen: Vorgriff auf Praxis (Oracle-SQL) . . . . . . . . . . . .174

4 Relationale Anfragesprachen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 177

relationale Anfragen: anschaulich . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 178

relationale Anfragen: formale Definition . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 179

relationale Anfragesprache . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 180

Beispiel für relationale Anfragesprache: Relationenalgebra . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 181

Beweisidee für grundlegende Aussage . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183

Mächtigkeit der Relationenalgebra . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 184

Beweis von “⇒’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 185

Beweisidee für ‘‘⇐’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 186

Beispiel für relationale Anfragesprache: Relationenkalkül . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 187

Beispiele für relationale Formeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 189

Gleichmächtigkeit von Algebra und Kalkül . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 190

Behauptung 1: Kalkül in Algebra äquivalent übersetzbar . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 192

Behauptung 2: Algebra in Kalkül äquivalent übersetzbar . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 198

Beispiel für Konstruktion von (πq(Φ))* . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 199

Beispiel für Übersetzung ‘‘Algebra in Kalkül’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 200

7

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

8

Zusammenfassung: Relationenalgebra und logische Verknüpfungen . . . . . . . . . . . . . . . . . . . . . . . . . . 202

Teil III: erweiterte und alternative Systeme . . . . . . . . . . . . . . . . . . . . . . 235

5 Structured Query Language - SQL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 203

6 Relationales Datenmodell und Erweiterungen . . . . . . . . . . . . . . . . . . . . . . . . . . . 236

relationale Anfragen und relationale Anfragesprachen (Zusammenfassung) . . . . . . . . . . . . . . . . . . . . 204

6.1 relationales Datenmodell: Rückblick und Würdigung . . . . . . . . . . . . . . . . . . . . . . . .236

5.1 Kern von Structured Query Language (SQL): Theorie . . . . . . . . . . . . . . . . . . . . . . .205

einige Eigenschaften des relationalen Datenmodells . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 237

relationales Datenmodell und mögliche Varianten, Erweiterungen, Verallgemeinerungen . . . . . . . . . 242

Structured Query Language, SQL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 206

Ansatz für Grundform des Kalkülteils . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 207

Ansatz beschreibt Dreischrittverfahren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 208

einige Vereinfachungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 209

Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 210

Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 211

Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 212

(stark vereinfachte, abstrakte) Syntax der Kalkülteile von SQL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 213

(vereinfachte, abstrakte) Syntax des algebraischen Teils von SQL . . . . . . . . . . . . . . . . . . . . . . . . . . . . 216

Übersicht über Sprachmittel von SQL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 217

natürlicher Verbund . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 218

A=c-Selektion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 219

Projektion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 220

Vereinigung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 221

A=B-Vergleich und A≠B-Vergleich . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 222

Differenz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 223

6.2 relationales Datenmodell: Beispiele für Varianten, Erweiterungen, Verallgemeinerungen .243

Eigenschaften als Ausgangspunkt für weitergehende Modelle . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 244

7 Erweiterte Navigationsmöglichkeiten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 263

Navigation in Schema und Instanz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 264

Navigation im relationalen Datenmodell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 265

7.1 erweiterte Navigation durch Horn-Formeln als Anfragen . . . . . . . . . . . . . . . . . . . .266

Ansatz für beweistheoretische Deutung der Strukturen des relationalen Datenmodells . . . . . . . . . . . . 267

Schreib- und Redeweisen für Horn-Formeln . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 268

erweiterte Operationen mit beweistheoretischer Deutung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 269

Beispiele . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 271

Ansatz für formale Definition der deklarativen Semantik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 272

Grundfakten-Transformation als Grundbaustein für operationale Fixpunktsemantik . . . . . . . . . . . . . . 273

Grundfakten-Transformation und Resolution . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 274

Beispiel für iterierte Anwendung der Grundfakten-Transformation . . . . . . . . . . . . . . . . . . . . . . . . . . . 275

Fixpunktsatz für Grundfakten-Transformation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 276

operationale Fixpunktsemantik von LOGODAT-Anfragen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 277

5.2 Structured Query Language (SQL): Praxis mit Oracle . . . . . . . . . . . . . . . . . . . . . . .224

Oracle-SQL Syntax für “SELECT’’ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 225

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

9

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

Auswertung von LOGODAT-Anfragen: grober Überblick . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 283

einfaches Beispiel für naive Auswertung: transitive Hülle . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 284

Beispiel für Document Type Definition (DTD) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 314

einige Sprachelemente für DTDs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 314

7.2 erweiterte Navigation durch Dereferenzierung in Anfragen für objektorientierte Modelle .285

9 Information Retrieval . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 315

Beispiel: eine Modellierung mit objektorientierter Formalisierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . 286

objektorientierte Formalisierung eines Patienten namens Maria . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 290

Regeln mit Dereferenzierungen in F-Logik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 291

Veranschaulichung der Horn-Klausel für wert_relationBEH . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 293

9.1 Aufgaben, Anforderungen und Ansätze . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .315

die Information Retrieval Aufgabe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 316

das Such-Paradox . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 317

Ostereiersuchen im Wald . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 318

die Stecknadeln im Heuhaufen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 319

eine einfache Modellierung von Information Retrieval . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 320

Qualitätsbeurteilung bezüglich (im Allgemeinen fiktiver) Relevanz . . . . . . . . . . . . . . . . . . . . . . . . . . 321

Recall-Precision-Paare . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 323

Beispiel für Recall-Precision Paare bei Rang-sortierter Ausgabe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 325

8 Datenmodelle für halb-strukturierte Daten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 294

strukturierte versus halb-strukturierte Daten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 295

einige Anforderungen an Datenmodelle für halb-strukturierte Daten . . . . . . . . . . . . . . . . . . . . . . . . . . 296

Beispiel: OEM (Object Exchange Model) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 297

Aufbau elementarer OEM-Objekte . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 298

graphische Veranschaulichung und textuelle Schreibweise . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 301

ein Geflecht in textueller Schreibweise . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 302

baumartige Geflechte für . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 303

Grundform von OEM-Anfragen: Syntax und beabsichtigte Semantik . . . . . . . . . . . . . . . . . . . . . . . . . 304

mengenorientiertes, zusammengesetztes Rückgabe-Objekt . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 304

Definition von OEM-Pfaden . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 305

Syntax in BNF . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 306

Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 307

Joker (wildcards) in Pfadausdrücken . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 308

Variablen in Pfadausdrücken . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 309

Rückgabe von Objekt-Identifikatoren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 310

Beispiel: XML (Extensible Markup Language) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 311

Beispiel für XML Dokument (ohne Kopf, mit “Einheitstyp”) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 313

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

10

9.2 einige grundlegende Techniken . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .326

Merkmale . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 327

hierarchische Klassifikation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 332

flaches Clustering . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 334

Thesaurus . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 335

9.3 Modelle für Information Retrieval . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .338

Modelle mit Merkmals-Vektoren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 339

ein (stark vereinfachtes) wahrscheinlichkeitstheoretisches Modell . . . . . . . . . . . . . . . . . . . . . . . . . . . . 340

11

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

12

Teil IV: Effizienz (in relationalen Systemen) . . . . . . . . . . . . . . . . . . . . . 342

Verfahren für NestedLoop mit Blockliste . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 365

Aufwand von NestedLoop mit Blockliste . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 367

Sortiertes Mischen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 368

Verfahren für Sortiertes Mischen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 369

Beispiel für Sortiertes Mischen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 370

Aufwand vom Sortierten Mischen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 371

Link-Verbund . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 373

Veranschaulichung der (vereinfachten) Strukturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 374

Operationen auf den Strukturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 375

Aufwand von Link-Verbund . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 381

Hash-Filter-Verbund . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 382

Verfahren des Hash-Filter-Verbunds . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 383

Beispiel für Hash-Filter-Verbund . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 384

Aufwand des Hash-Filter-Verbunds . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 385

Zusammenfassung der Verbund-Algorithmen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 386

10 Zugriffsstrukturen und Verbund-Algorithmen . . . . . . . . . . . . . . . . . . . . . . . . . . 343

10.1 Anforderungen an die interne Schicht . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .343

Verwirklichung der grundlegenden relationalen Operationen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 344

Dauerhaftigkeit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 345

Bestimmung von Adressen aus Tupelidentifikatoren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 346

Effizienz für Anfragen und Änderungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 347

10.2 Zugriffsstrukturen zur Steigerung der Effizienz . . . . . . . . . . . . . . . . . . . . . . . . . . .348

Zugriffsstrukturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 349

B*-Baum als Index . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 350

Beispiel für einen B*-Baum . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 351

schrittweiser Aufbau des Beispiels, Einfügungen a-e . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 352

schrittweiser Aufbau des Beispiels, Einfügungen f-g . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 353

Index bezüglich eines Nichtschlüsselattributs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 354

Links . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 355

Beispiel: gemeinsamer B*-Baum für mitglied und entfernung . . . . . . . . . . . . . . . . . . . . . . . . 356

11 Anfrage-Optimierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 387

Optimierung von Anfragen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 388

Optimierungsaufgabe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 388

Optimierung: besonders wichtig und besonders schwierig . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 389

Beispiel: “naive Auswertungen” . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 390

Beispiel: verbesserte Auswertung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 391

Beispiel: günstiger Fall . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 392

Beispiel: Zusammenfassung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 393

Ziel der Optimierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 394

Methoden der Optimierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 395

Grundlagen der Optimierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 396

10.3 Verbund-Algorithmen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .358

Verbund: Definition und Nested-Loop (Wiederholung) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 359

Hauptaufgabe jeder Verwirklichung des natürlichen Verbunds . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 360

Grundverwirklichung - NestedLoop mit Blockliste . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 361

Veranschaulichung der (vereinfachten) Strukturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 362

Operationen auf den Strukturen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 363

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

13

Schemaentwurf . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 409

Entwurfsheuristiken für relationale Formalisierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 410

Theorie des relationalen Schemaentwurfs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 411

12.1 funktionale Abhängigkeiten und Schlüssel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .412

funktionale Abhängigkeiten: Syntax . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 413

funktionale Abhängigkeiten: Semantik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 414

funktionale Abhängigkeiten: Pragmatik . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 415

logische Implikationen für funktionale Abhängigkeiten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 416

Reflexivität, Transitivität und Erweiterung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 417

Satz über die Korrektheit des Entscheidungsverfahrens für das Implikationsproblem . . . . . . . . . . . . . 418

Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 423

formale Definition von “Schlüssel” . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 424

Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 425

Relationenschemas mit genau einem Schlüssel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 426

17. Juli 2003

17. Juli 2003

14

3. Normalform und Boyce / Codd-Normalform . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 428

Relationenschemas in Boyce / Codd-Normalform . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 430

Kostenarten beim Betreiben einer Datenbank . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 431

Kosten und Normalformen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 432

Überlegung zur Redundanzfreiheit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 433

Instanzenunterstützung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 434

Instanzenunterstützung und Anfrageübersetzung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 435

Verbundabhängigkeiten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 436

Verbund-Unterstützung eines Universalrelation-Schemas . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 437

Verbund-Unterstützung eines Universalrelation-Schemas mit funktionalen Abhängigkeiten . . . . . . . 439

Verbund-unterstützte Zerlegung in Boyce / Codd-Normalform . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 440

Beispiel für Zerlegung in Boyce / Codd-Normalform . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 442

Boyce / Codd-Normalform und treue Unterstützung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 443

treue Zerlegungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 444

treue Verbund-Unterstützung eines Universalrelation-Schemas mit funktionalen Abhängigkeiten . . . 446

treue und Verbund-unterstützende Synthese in 3.Normalform . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 447

Syntheseverfahren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 448

Beispiel für Syntheseverfahren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 449

12 relationaler Schemaentwurf . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 408

Informationssysteme: Inhaltsverzeichnis

Informationssysteme: Inhaltsverzeichnis

12.2 Normalformen und Schema-Transformationen . . . . . . . . . . . . . . . . . . . . . . . . . . . .427

einige Heuristiken zur Optimierung relationaler Ausdrücke . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 397

Zusammenfassen von Ausdrücken . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 398

Entfernen von Redundanz . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 399

Vorziehen von Selektionen und Projektionen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 400

Auswahl von Verbund-Reihenfolge . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 401

Entfernen von Redundanz logik-orientiert . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 402

Lemma [äquivalente Umformungen von Anfragen] . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 403

Redundanz von Anfrageklauseln oder Prämissen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 404

Aufwandsschätzung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 405

Beispiel für Aufwandsschätzung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 406

© Joachim Biskup, Universität Dortmund

© Joachim Biskup, Universität Dortmund

Teil V: Mehrbenutzerbetrieb und Transaktionen . . . . . . . . . . . . . . . . . 450

13 Transaktionen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 451

Transaktionen: einige Vorüberlegungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 452

Parallelität und Unabhängigkeit: ein Beispiel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 453

15

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

16

eine parallele Nutzung eines gemeinsamen Informationssystems . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 454

eine unerwünschte sequentielle Ausführung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 455

eine weitere Vorüberlegung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 456

Transaktionen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 457

ACID- Eigenschaften . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 458

Transaktionen erhalten Bedingungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 459

Datenebenen und Wirksamwerden: einfachstes Modell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 460

Beispiele mit Bearbeitung von zwei Objekten/Folgeänderungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 461

Transaktionen laufen parallel und voneinander unabhängig ab . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 463

zwei Randfälle . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 464

korrekte Reihenfolgen und Serialisierbarkeit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 465

Anweisungen, Transaktionen, Pläne . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 466

Schreibweisen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 467

Plan P zu Transaktionen T = { t1, t2, t3, t4 } mit “Datenflüssen” . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 468

Read/Write-Modell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 469

Read/Write-Modell: Annahme A1*/A2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 470

Read/Write-Modell: Annahme A3* . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 471

Read/Write-Modell: Annahme A4/A5/A6 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 472

Read/Write-Modell . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 473

Satz über Test für Konflikt-Serialisierbarkeit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 478

Beispiel zum Test: Transaktionen und Konflikte . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 479

Beispiel zum Test: Plan und Konfliktgraph . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 480

Satz über Test für Konflikt-Serialisierbarkeits: Beweis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 481

Satz über Test für Konflikt-Serialisierbarkeits: Beweis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 482

14.2 Versionsverwaltung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .483

Abbruch, Wirksamwerden und Versionen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 484

absichtlicher Abbruch . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 485

absichtlicher Abbruch: zukünftige Leseanweisungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 486

absichtlicher Abbruch: vorangegangene Leseanweisungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 487

ein Ansatz zur Vermeidung von Folgeabbrüchen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 488

Versionsverwaltung: einige Anforderungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 489

Versionsfunktion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 490

15 Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 491

Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 492

vereinfachtes Modell eines Schedulers . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 493

Konfliktgraphen-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 494

Sperrprotokoll-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 495

beabsichtigte Semantik von Sperren . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 496

Verträglichkeiten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 497

Sperrprotokoll-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 498

Konflikt-Serialisierbarkeit unter dem Zwei-Phasen-Sperrprotokoll . . . . . . . . . . . . . . . . . . . . . . . . . . . 499

Sperrprotokoll-Scheduler verlangt Zwei-Phasen-Sperrprotokoll . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 502

Verklemmungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 503

Striktes Sperrverhalten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 504

14 Serialisierbarkeit und Versionsverwaltung . . . . . . . . . . . . . . . . . . . . . . . . . . . . 474

14.1 Konflikte und Konflikt-Serialisierbarkeit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .474

Konflikte . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 475

Aufgaben zur Konfliktbehandlung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 475

Konflikt-Äquivalenz von Read/Write-Plänen, Konflikt-Serialisierbarkeit . . . . . . . . . . . . . . . . . . . . . . 476

Konfliktgraphen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 477

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

17

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

Zeitmarken-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 505

Zeitmarken-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 506

Beispiel für Zeitmarken-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 507

Konflikt-Serialisierbarkeit unter dem Zeitmarken-Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 510

nutzlose Schreibanweisungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 511

Unvergleichbarkeit von Zwei-Phasen-Sperrprotokoll und Zeitmarken-Scheduler . . . . . . . . . . . . . . . . 512

pessimistische und optimistische Scheduler . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 513

17. Juli 2003

18

17. Juli 2003

20

Teil I

Index . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 514

Grundlagen

© Joachim Biskup, Universität Dortmund

Informationssysteme: Inhaltsverzeichnis

17. Juli 2003

19

© Joachim Biskup, Universität Dortmund

Informationssysteme

•

Grundlagen

01 Information/Kommunikation/Modellierung/Datenmodelle/Architekturen

•

1 Modelle und Architekturen

relationale Systeme mit strukturierten Daten

02

03

04

05

1.1 Überblick: Thema der Vorlesung

•

erweiterte und alternative Systeme

06

07

08

09

•

relationales Datenmodell/Beispiel Oracle-SQL/Schema und Instanz

relationale Operatoren

relationale Anfragesprachen, Relationenalgebra, Relationenkakül, Äquivalenz

Kern von SQL, Oracle-SQL-Datenmanipulationssprache

relationales Datenmodell: Würdigung, Varianten, Erweiterungen, Verallgemeinerungen

erweiterte Navigationsmöglichkeiten, Horn-Formeln und Dereferenzierungen

halb-strukturierte Daten, OEM, XML

Information Retrieval

Effizienz

10 Zugriffsstrukturen, Verbund-Algorithmen

11 Anfrage-Optimierung

12 Schemaentwurf

•

Mehrbenutzerbetrieb und Transaktionen

13 Transaktionen: Serialisierbarkeit, Recovery

14 Scheduler: Konfliktgraph-, Sperrverfahren

15 Scheduler: Zeitmarkenverfahren, Sicht-Serialisierbarkeit

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

21

© Joachim Biskup, Universität Dortmund

Literatur

•

22

Empfehlung für Vorlesung

Ramez Elmasri, Shamkat B. Navathe:

Fundamentals of Database Systems (3rd edition), Addison Wesley, Reading etc, 2000.

955 + 30 + 24 Seiten.

Jeffrey D. Ullman, Jennifer Widom:

A First Course in Database Systems, Prentice Hall, Upper Saddle River, 1997.

470 Seiten.

•

große Mengen von

(large amount)

•

strukturierten oder halb-strukturierten Daten

((semi-)structured data)

•

dauerhaft

(persistent)

•

verlässlich

(dependable)

•

für im Allgemeinen viele

und verschiedenartige Benutzer verfügbar

(shared)

•

effizient verwalten

(management)

•

d.h. Anfragen und Änderungen bearbeiten

(queries/updates)

Lesetipps

S. Abiteboul, R. Hull, V. Vianu: Foundations of Databases

C.J. Date: (Introduction to) Database Systems

Th. Härder, E. Rahm: Datenbanksysteme - Konzepte und Techniken der Implementierung

P.M. Lewis, A. Bernstein, M. Kifer: Database and Transaction Processing

B. Thalheim: Entity-Relationship Modeling - Foundations of Database Technology

J.D. Ullman: Principles of Database and Knowledge-Base Systems

G. Vossen: Datenbankmodelle, Datenbanksprachen und Datenbankmanagement-Systeme

•

17. Juli 2003

Aufgaben eines Informationssystems

Joachim Biskup:

Grundlagen von Informationssystemen, Vieweg, Braunschweig/Wiesbaden, 1995.

543 Seiten.

•

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

sehr viele weitere Lehrbücher und Monographien/Zeitschriften/Tagungen

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

23

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

24

Beispiele für Anwendungen

•

•

•

•

•

•

•

•

•

•

•

•

Grundformen

Unternehmensführung

Personal-, Kunden- und Materialverwaltung

Auftragsabwicklung, Betriebsmittel- und Finanzüberwachung

Statistik und Vorhersagemodelle

Literaturnachweis und Bibliothekswesen

Begriffswörterbücher

Landvermessung und Bodennutzung

Versuchsplanung, -durchführung und -auswertung

Bildauswertung und -archivierung

Entscheidungsunterstützung

rechnergestütztes Entwerfen und Konstruieren (CAD)

rechnergestützte Fertigung (CIM), Programmentwicklung (CASE)

Falls die benötigte “Information’’ in Form von

mehr oder weniger strukturierten oder wenigstens semi-strukturierten “Daten’’ vorliegt

oder einigermaßen leicht derart aufzubereiten ist:

•

•

Datenbanksystem

Wissensbanksystem

(database system)

(knowledgebase system)

Falls hauptsächlich weitgehend unstrukturierte Texte verwaltet werden:

•

“Information Retrieval-System’’

(information retrieval system)

Falls neben ‘‘Daten’’ und ‘‘Texten’’ auch andere Formen von ‘‘Information’’

wie Bilder, Videos, Ton etc. mit einbezogen werden:

•

‘‘Multimedia-System’’

(multi-media system)

Anwendungen treten auf in den Unternehmen

• manchmal einzeln

• häufiger aber in Zusammenstellungen

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

25

© Joachim Biskup, Universität Dortmund

große Mengen von Daten

•

nicht alle gleichzeitig im Hauptspeicher

•

auf externen Speichergeräten wie Magnetplatten

•

größte Systeme verwalten inzwischen Datenmengen im Bereich

von vielen Gigabytes oder gar Terabytes

•

andere Fragestellungen als etwa bei der Verwaltung der Werte

lokaler und dynamischer Variablen in prozeduralen Programmiersprachen

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

26

17. Juli 2003

28

dauerhaft verfügbar

17. Juli 2003

27

•

Daten außer im Hauptspeicher stets

auch auf externen Speichergeräten halten

•

Daten auf jeden Fall durch (Sicherungs-) Kopien schützen

•

Daten im Allgemeinen mehrfach halten,

gegebenenfalls zusätzlich auch noch in (leicht veränderten) Versionen

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

verlässlich verfügbar

Verlässlichkeit umfasst insbesondere

Genau die vorgesehenen Benutzer sollen

•

zu den von ihnen bestimmten Zeitpunkten

•

mit genau den für ihre Verpflichtungen benötigten

•

und jeweils zutreffenden Daten

•

die gewünschten Bearbeitungen ausführen lassen können.

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

29

•

Anforderungen der Sicherheit:

- Verfügbarkeit

(von Daten und Bearbeitungsverfahren),

- Integrität

(Schutz vor unbeabsichtigter oder bösartiger

Veränderung oder Zerstörung von Daten

oder zumindest deren Erkennbarkeit)

- Vertraulichkeit (für ‘‘Datenschutz’’, Betriebsgeheimnisse, ... )

•

gebräuchliche Mechanismen für Sicherheit:

- Zugriffskontrolle mit Authentisierung und Überwachung

- Kryptographie, insbesondere Verschlüsselung und digitale Signaturen

•

Zuverlässigkeit und Fehlertoleranz

durch Redundanz, insbesondere durch Kopien

•

inhaltliches Zutreffen der (durch die) Daten (dargestellten Gegebenheiten)

durch Erhaltung semantischer Bedingungen

•

wechselseitige Isolierung der Benutzer bei Mehrbenutzerbetrieb

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

für viele und verschiedenartige Benutzer

Verlässlichkeit

•

dauerhafte Speicherung

•

Gegebenheiten der Anwendung werden benutzerübergreifend modelliert und

mit Hilfe geeigneter Datenmodelle (Datentypen für Informationssysteme) und

entsprechender Datendefinitionssprachen formalisiert und vereinbart

•

Beantwortung von Anfragen

•

vom Informationssystem-Administrator

als sogenanntes Schema getroffene Vereinbarungen

stellen das entscheidende Bindeglied zwischen den späteren (End-) Benutzern dar

•

auf das gemeinsame Schema und die unter diesem Schema gespeicherten Daten

werden sogenannte Sichten eingerichtet

•

Schema, Sichten und Daten werden durch eine ‘‘Ontologie’’ gedeutet

17. Juli 2003

32

- einfachste Form: direktes Wiederauffinden gespeicherter Daten

- anspruchsvollste Form: vollständige Operationalisierung der logischen Implikation

- jeweils alle einer Anfrage genügenden Antworten liefern, also:

- deklarativ (durch Angabe des Was, aber nicht des Wie)

- mengenorientiert (alle Antworten)

- effizient, d.h. insbesondere zeitlich schnell

- (Halb-) Strukturierung der Daten dabei wichtiges Hilfsmittel

- klassische Zugriffsstrukturen wie Sortierungen, Suchbäume und Hashing

allgemein gemäß Brockhaus: die philosophische Lehre vom Sein, besonders von den

Bestimmungsgründen des Seienden (Wesen, Dasein), von den Seinsweisen (real, ideal), den

Seinsmodalitäten (Möglichkeit, Wirklichkeit, Notwendigkeit) und den Seinsschichten (z.B.

anorganische Natur, organische Natur, Seele, Geist)

(nicht erreichte) Wunschvorstellung in der “Informatik”: umfassende, operationalisierte

Beschreibung der Gegebenheiten einer Anwendung

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

30

Verwaltung der Daten

•

© Joachim Biskup, Universität Dortmund

17. Juli 2003

17. Juli 2003

31

- besondere Verfahren zur Optimierung von Anfragen

•

Durchführung von Änderungen

- insbesondere die semantischen Bedingungen erhalten

(inhaltliches Zutreffen der Daten absichern)

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

verschiedenartige Blickwinkel auf ein Informationssystem

•

weitreichendster Blickwinkel

Modell einer ‘‘Miniwelt’’ bilden:

Ein Informationssystem vermittelt Mitteilungen

zwischen “in einem Unternehmen’’ handelnden Menschen.

- Daten und Schema sollen Gegebenheiten einer Miniwelt abbilden.

- Durch Änderungen im Informationssystem werden

Vorgänge in der Miniwelt nachvollzogen.

- Anfragen werden bezüglich des Modells beantwortet;

- sinngemäß gedeutet, entsprechen den Antworten (hoffentlich)

jeweils Gegebenheiten in der Miniwelt.

•

Diese Menschen handeln in einer Miniwelt,

deren Gegebenheiten und Vorgänge

durch Dokumente abgebildet werden,

eigenständige Miniwelt verwalten:

- Miniwelt besteht im Wesentlichen aus (Original-) Dokumenten.

- Diese liegen ausschließlich im Informationssystem vor.

Anfragen werden bezüglich dieser Miniwelt beantwortet

und bedürfen keiner weiteren Deutung.

•

über die sich die Menschen

mit Hilfe des Informationssystems

Mitteilungen machen.

Mitteilungen vermitteln:

- Wie ein “großes Schwarzes Brett’’ benutzt.

- Änderungen im Informationssystem bedeuten dann,

dass neue Mitteilungen hinterlegt und “am Brett angeschlagen’’ und

dass alte Mitteilungen abgeändert oder entfernt werden.

- Anfragen werden bezüglich der hinterlegten, “angeschlagenen’’ Mitteilungen beantwortet.

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

33

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Überblick: Thema der Vorlesung

17. Juli 2003

34

17. Juli 2003

36

Information

1.2 Information und Kommunikation: Vermittlung durch

Informationssysteme

•

Begriff der ‘‘Information’’ grundlegend für eine Vielzahl von Betrachtungen

•

‘‘Information’’ als dritter Grundbegriff, neben Materie und Energie

•

Begriff der ‘‘Information’’ schwer allgemein fassbar,

nur mit Mühe und für eingeschränkte Anwendungen genauer definierbar

•

Gemeinsames Grundmuster zur Annäherung:

- Es wird ein Rahmen von Möglichkeiten abgesteckt,

wobei Unsicherheit über die tatsächlich vorliegenden Verhältnisse besteht.

- Es werden aufeinanderfolgende mögliche Ereignisse

zueinander in Beziehung gesetzt unter dem Gesichtspunkt,

wie weit die Unsicherheit über die tatsächlich vorliegenden Verhältnisse

verringert wurde.

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme

17. Juli 2003

35

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme

eine wahrscheinlichkeitstheoretische Sicht von Information

•

eine modelltheoretische Sicht von Information

‘‘Rahmen der Möglichkeiten’’ durch eine Zufallsvariable beschrieben:

•

ai

mögliche Werte der Zufallsvariablen

p(ai) Wahrscheinlichkeiten ihres Eintreffens

•

M = (d,r1,...,rn) wobei jeweils

Informationsgehalt eines Wertes ai

•

bestimmt als die durch das tatsächliche Eintreffen von ai beseitigte Unsicherheit

•

‘‘Nichtereignis’’ (vorher) in Beziehung gesetzt zum Eintreffen (nachher)

•

Informationsgehalt eines Wertes ai als

I(ai) = - ld p(ai) = ld 1/p(ai)

•

Randfälle:

•

k

∑

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme

•

Randfälle und Beispiele:

- falls || Modκ(Φ) || = 1, so liegt keine Unsicherheit vor

- falls Modκ(Φ) = κ,

so liegt höchste Unsicherheit vor

- für Klasse der Strukturen mit einer zweistelligen Relation über festem Universum,

κ = {(d,r) | r ⊂ d×d} mit d = {0,...,n}:

- stets wahre Aussage ϕ1 :≡ ∀x[x = x] läßt uns völlig im Unsicheren:

Modκ(ϕ1) = κ

- Aussage ϕ2 :≡ ∀x∀y∀z [(x,y) ∈ R ∧ (x,z) ∈ R ⇒ y = z] beschreibt Funktionen:

Modκ(ϕ2) = {(d,r) | r ist partielle Funktion von d nach d}

p ( ai ) ⋅ I ( ai )

17. Juli 2003

37

Beispiel für Information und Informationsübertragung bei logischer

Programmierung

zweistelliges Prädikatenzeichen:

R

Aussage:

Φ :≡ ∀y [ R(0,y) ⇒ R(y,0) ] ∧ R(0,0) ∧ R(0,1)

‘‘Rahmen der Möglichkeiten“ absteckende Klasse: κ := { (d,r) | r ⊂ d×d } mit d:={0,1,2}

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme

17. Juli 2003

38

Klasse der Möglichkeiten: κ := { (d,r) | r ⊂ d×d } mit d:={0,1,2}, entspricht ℘ (d × d)

Aussage:

Φ :≡ ∀y [ R(0,y) ⇒ R(y,0) ] ∧ R(0,0) ∧ R(0,1)

Modellklasse

Modκ (Φ)

Modκ(Φ) echte Teilmenge von κ:

das ‘‘Wissen’’ Φ lässt nicht völlig im Unsicheren,

aber es verbleibt die Unsicherheit, welche der Strukturen aus Modκ (Φ) tatsächlich vorliegt

•

Hinzufügen eines neuen Literals zum ‘‘Wissen’’ Φ:

man kann gegebenenfalls das „Wissen verbessern“,

d.h. hier die Unsicherheit über die tatsächlich vorliegende Struktur verringern

Die Aussage Φ ist in allen solchen Strukturen gültig,

die die Paare (0,0) und (0,1) enthalten und

mit jedem Paar der Form (0,y) auch das Paar (y,0) enthalten.

•

17. Juli 2003

Hinzufügen des Literals R(0,2):

man erhält die Aussage:

Φ1 :≡ Φ ∧ R(0,2),

für die zugehörigen Modellklassen gilt: Modκ (Φ1) ⊂≠ Modκ (Φ),

(zum Beispiel { (0,0), (0,1), (1,0) } ∉ Modκ (Φ1) )

Die zugehörige Modellklasse hat also folgendes (unvollständig aufgeschriebenes) Aussehen:

Modκ (Φ) = { { (0,0) , { (0,0) , { (0,0)

, ... }

(0,1)

(0,1)

(0,1)

(1,0) }

(1,0)

(1,0)

(0,2)

(0,2)

(2,0) }

(2,0)

(1,1) }

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme

© Joachim Biskup, Universität Dortmund

•

Diese Klasse von Strukturen enthält also im Wesentlichen

alle zweistelligen Relationen r über dem Universum {0,1,2};

wird im Folgenden identifiziert mit:

℘ (d × d)

© Joachim Biskup, Universität Dortmund

eine Aussage ϕ ist in einer Struktur M entweder falsch oder gültig (wahr)

ist ϕ in M gültig, so ist M ein Modell von ϕ

zugehörige Modellklasse:

Modκ(ϕ) := {M | M ∈ κ und ϕ ist gültig in M} ⊂ κ

für Menge Φ von Aussagen:

Modκ(Φ) := ∩ϕ ∈ Φ Modκ(ϕ)

Unsicherheit bei Aussagenmenge Φ: welches der Modelle aus Modκ(Φ) liegt vor?

i=1

© Joachim Biskup, Universität Dortmund

nichtleeres Universum

Relationen über d, d.h. ri ⊂ d ×...× d

•

I(ai) = ld 1 = 0

I(aj) = ld 2 = 1

Entropie, mittlerer Informationsgehalt der möglichen Werte: H ( a ) =

d

ri

‘‘Ereignisse’’ sind in einer geeigneten Logiksprache formalisierte Aussagen:

-

für p(ai) ≠ 0

für mit Sicherheit eintreffenden Wert mit p(ai) = 1:

für zwei gleichwahrscheinliche Werte mit p(a1) = p(a2) =1/2:

‘‘Rahmen der Möglichkeiten’’ beschrieben durch eine Klasse κ von Strukturen:

•

Hinzufügen des Literals R(1,0):

man erhält die Aussage:

Φ2 :≡ Φ ∧ R(1,0)

für die zugehörigen Modellklassen gilt:

Modκ (Φ2) = Modκ (Φ),

(hinzugefügtes ‘‘Wissen’’ ist ‘‘redundant’’, logische Implikation des ursprünglichen ‘‘Wissens’’)

39

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme

17. Juli 2003

40

Kommunikation

Kommunikation als eine Handlung

•

Begriff der ‘‘Kommunikation’’ ebenfalls - wie ‘‘Information’’ - sehr vielfältig benutzt

•

Beide Begriffe sind aufeinander bezogen:

•

•

- bei Erörterung von ‘‘Information’’:

auch ‘‘Informationsübertragung’’ betrachten

- bei Erörterung von ‘‘Kommunikation’’: auch übermittelten ‘‘Informationsgehalt’’ betrachten

•

•

•

Kommunikation:Handlung zwischen vernunft- und sprachbegabten Menschen

Sprache:

nicht alleiniges, aber herausragendes Mittel

der Kommunikation zwischen Menschen.

natürliche Sprache:

Beteiligte müssen über einen gemeinsamen Bezugsrahmen verfügen:

- ein unermesslicher gemeinsamer Erfahrungsschatz als vorgefundener Bezugsrahmen

- steckt die Möglichkeiten ihrer Verständigung ab

- kann schon vorgefunden sein

- oder wird, abgestützt auf Vorgefundenes, zwischen den Beteiligten erst festgelegt

- Möglichkeiten zur Verabredung von Bezugsrahmen und zum einmaligen Ausdruck

- Möglichkeiten zur Entfaltung neuer Bezüge

- formale Sprachen als Grundlage von ‘‘Informationssystemen’’ definieren

Bei Unterstützung von Kommunikation durch ‘‘Informationssysteme’’

- dem für die Unterstützung ausdrücklich vereinbarten Bezugsrahmen,

nämlich dem ‘‘Schema’’ und zusätzlicher ‘‘Ontologie’’ kommt entscheidende Bedeutung zu

•

- Datendefinitionssprache

- Datenmanipulationssprache mit Anfragesprache

- Unterstützung nur in dem Maße erfolgreich,

wie für die beteiligten Menschen sowohl die vorgefundenen,

oftmals nicht ausdrücklich genannten Bezüge,

als auch die erstrebenswert einvernehmlich verabredeten Bezüge

klar ersichtlich und bedeutsam sind

© Joachim Biskup, Universität Dortmund

Informationssysteme: Modelle und Architekturen - Information und Kommunikation: Vermittlung durch Informationssysteme