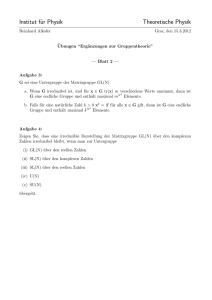

22. Man bestimme die Minimalpolynome der Elemente von GF(16

Werbung

22. Man bestimme die Minimalpolynome der Elemente von GF(16) = GF(2)[x]/(1 + x + x4 ) und gebe die Kontrollmatrix des binären Hamming-Codes H4 an. Hinweis: Die Zerlegung von x16 − x in irreduzible Faktoren lautet x(x + 1)(x2 + x + 1)(x4 + x + 1)(x4 + x3 + 1)(x4 + x3 + x2 + x + 1). Ferner berücksichtige man, dass über GF(2m ) β und β 2 dasselbe Minimalpolynom haben. 23. Man finde Generatorpolynome für t Fehler korrigierende binäre BCH-Codes der Länge 15 für 4 ≤ t ≤ 7. 24. Man gebe ein erzeugendes Polynom für den Code BCH(23,5) über GF(2) an. Hinweis: Die Zerlegung von x23 − 1 über GF(2) in irreduzible Faktoren lautet (x + 1)(x11 + x9 + x7 + x6 + x5 + x + 1)(x11 + x10 + x6 + x5 + x4 + x2 + 1). 25. Man zeige, dass BCH-Codes zyklisch sind. 26. Man gebe eine Kontrollmatrix eines Reed-Solomon Codes über GF(q) an und zeige, dass für die Codeparameter (n, k, d) gilt: d = n − k + 1. Hinweis: Man beachte Beispiel 10. 27. Man konstruiere den Code RS(7,5) über GF(8), wähle in GF(8) ein primitives Element α und codiere das Wort (0, α3 , 1). 28. Sei α ein primitives Element von GF(8). Man gehe vom Code RS(7,5) über GF (8) zum Code (RS(7,5))∗ über, welcher durch RS(7,5) über GF(2) induziert wird, störe das aus (α3 , α, α, 1, 0, α3 , 1) hervorgehende binäre Wort durch das Fehlerbündel e = (000 000 011 101 000 000 000) und korrigiere das auf diese Weise erhaltene Empfangswort. 29. Man zeige: Es existiert genau dann ein binärer Wurzelbaum mit n Blättern, deren Abstände von der Wurzel m1 , . . . , mn sind, wenn gilt n X 2−mi ≤ 1. i=1 Gleichheit gilt genau dann, wenn der Baum regulär ist (d.h. von jedem Knoten, der nicht Blatt ist, führen genau zwei Zweige weg). 30. Man zeige, dass der Kommafreiheitsgrad eines (n, k)-Codes entweder kleiner als n/2 oder gleich n − 1 ist. 31. ∗ Präfixcodes zur Quellencodierung: Eine zu codierende Nachricht enthalte die Buchstaben a1 , . . . , a5 mit folgenden Wahrscheinlichkeiten: Buchstabe a1 a2 a3 a4 a5 Wahrscheinlichkeit 3/10 2/10 2/10 2/10 1/10 Man finde eine binäre Präfixcodierung für die Buchstaben a1 , . . . , a5 derart, dass die mittlere Codewortlänge so klein wie möglich wird. Hinweis: Systematisch kann diese Aufgabe mit Hilfe von Huffman-Codes gelöst werden. 3