Betriebliche Informationssysteme I

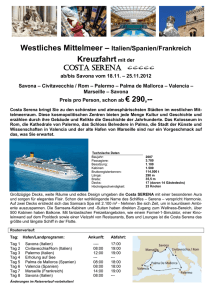

Werbung