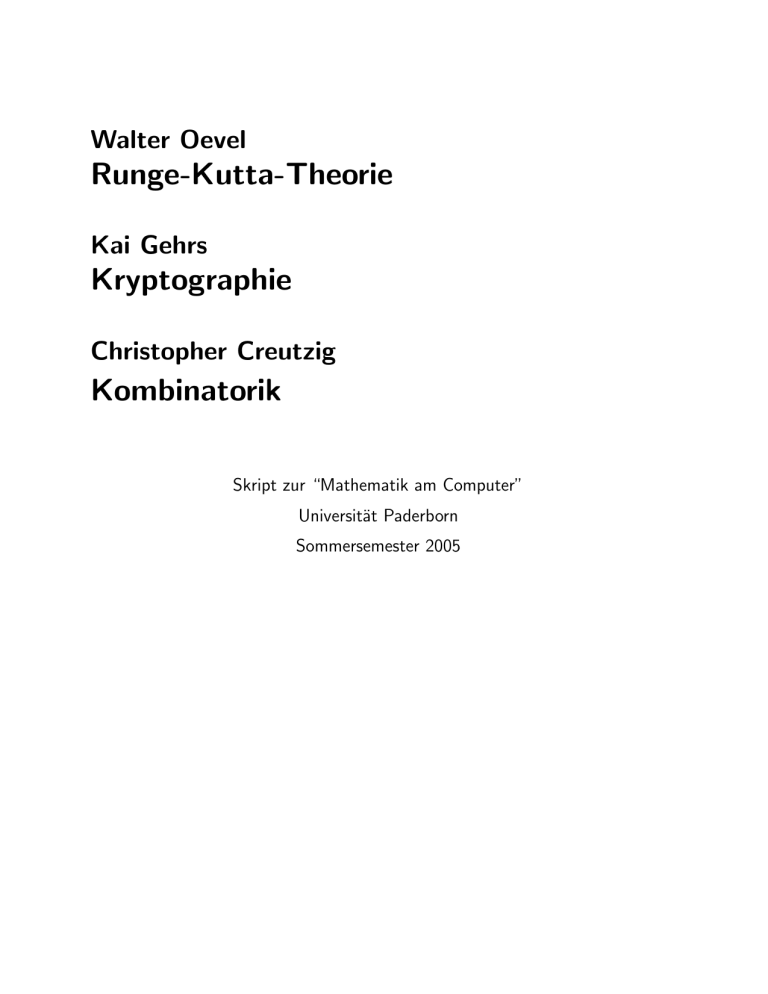

Runge-Kutta-Theorie Kryptographie Kombinatorik

Werbung

Walter Oevel

Runge-Kutta-Theorie

Kai Gehrs

Kryptographie

Christopher Creutzig

Kombinatorik

Skript zur “Mathematik am Computer”

Universität Paderborn

Sommersemester 2005

Inhalt

1 Dynamische Systeme

1

2 Runge-Kutta-Theorie

2.1 Notation und Definitionen, Bäume, etc. . . . .

2.2 Die Taylor-Entwicklung der exakten Lösung . .

2.3 Verfahrensfehler numerischer Approximationen

2.4 Runge-Kutta-Verfahren . . . . . . . . . . . .

2.4.1 Die RK-Familie . . . . . . . . . . . . .

2.4.2 Ordnungstheorie . . . . . . . . . . . .

2.4.3 Explizite RK-Verfahren . . . . . . . . .

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

Literaturverzeichnis

5

5

11

13

14

14

16

21

25

3 Kryptographie

27

4 Grundlagen aus Algebra und Computeralgebra

4.1 Addition und Multiplikation . . . . . . . . . . . . . . . . .

4.2 “Repeated Squaring” (Effizientes Potenzieren) . . . . . . .

4.3 Division mit Rest . . . . . . . . . . . . . . . . . . . . . . .

4.4 Der Euklidische Algorithmus . . . . . . . . . . . . . . . . .

4.5 Modulares Rechnen . . . . . . . . . . . . . . . . . . . . .

4.6 Die Eulersche ϕ-Funktion und einige ihrer Eigenschaften . .

4.7 Einige gruppentheoretische Resultate . . . . . . . . . . . .

4.7.1 Der Satz von Lagrange . . . . . . . . . . . . . . .

4.7.2 Der Satz von Euler und der kleine Satz von Fermat .

.

.

.

.

.

.

.

.

.

29

29

30

31

31

35

37

38

38

40

5 Grundlagen aus der Zahlentheorie

5.1 Finden von Primzahlen und Primzahltest . . . . . . . . . . . . . . . . . . . .

5.2 Faktorisierung ganzer Zahlen . . . . . . . . . . . . . . . . . . . . . . . . . .

43

43

45

6 Einige Kryptosysteme

6.1 Vorbemerkungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

6.1.1 Symmetrische und Asymmetrische Kryptosysteme . . . . . . . . . . .

6.1.2 Alice, Bob und Eve . . . . . . . . . . . . . . . . . . . . . . . . . . .

49

49

49

50

i

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

ii

INHALT

6.2

6.3

6.4

6.5

6.6

.

.

.

.

.

.

.

.

.

.

.

51

52

52

57

58

58

59

60

60

63

64

Übungsaufgaben

Einfache Aufgaben . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Weiterführende Aufgaben . . . . . . . . . . . . . . . . . . . . . . . . . . . .

67

67

70

Literaturverzeichnis

71

6.7

6.8

Das RSA-Verfahren . . . . . . . . . . . . . . . . . . . . . .

Ein erster Angriff auf RSA . . . . . . . . . . . . . . . . . . .

Der Angriff von Wiener auf RSA . . . . . . . . . . . . . . .

Das Diffie-Hellman-Schlüsselaustauschverfahren . . . . . . . .

Angriff auf das Verfahren von Diffie & Hellman . . . . . . . .

6.6.1 Diskrete Logarithmen . . . . . . . . . . . . . . . . .

6.6.2 Der “Baby-Schritt-Riesen-Schritt” Algorithmus . . . .

6.6.3 Der Geburtstagsangriff auf den diskreten Logarithmus

6.6.4 Die Pollard ρ-Methode für den diskreten Logarithmus

Das Kryptosystem von El’Gamal . . . . . . . . . . . . . . . .

“Secret Sharing” . . . . . . . . . . . . . . . . . . . . . . . .

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

Kapitel 1

Dynamische Systeme

↓12.4.05

Definition 1.1: Ein Differentialgleichungssystem 1. Ordnung

dy

= f (t, y) ;

dt

y ∈ RN ;

f : R × R N → RN

heißt dynamisches System auf dem Phasenraum RN . Der Parameter t wird die Zeit genannt. Das Vektorfeld f (t, y) heißt autonom, wenn es nicht explizit von der Zeit abhängt:

dy/dt = f (y).

Bemerkung 1.2: Mit z := (t, y)T ∈ R × RN , dz/dt = g(z) := (1, f (t, y))T läßt sich jedes

System durch Vergrößerung des Phasenraums autonom machen:

dy

d

t

1

= f (t, y) ⇐⇒

=

.

y

f (t, y)

dt

dt

Bemerkung 1.3: Eine Differentialgleichung höherer Ordnung

dy

dk y

dk−1 y =

f

t,

y,

,

.

.

.

,

;

dtk

dt

dtk−1

y ∈ Rn

(#)

läßt sich als dynamisches System auf einem größeren Phasenraum interpretieren:

t

1

z0

z1

z

z

d 1

2

× Rn ×

· · · × Rn} .

.. =

∈ R

..

{z

|

dt

.

.

RN = R1+nk

zk−2

zk−1

zk−1

f (t, z0 , . . . , zk−1 )

Setzt man z0 = y, so folgt zi = di y/dti ∈ Rn , i = 0, . . . , k − 1. Der letzte Block dzk−1 /dt =

dy k /dtk = f (t, z0 , . . . , zk−1 ) repräsentiert dann (#).

1

2

KAPITEL 1. DYNAMISCHE SYSTEME

Damit reicht es, numerische Verfahren zu Lösung von dy/dt = f (y) zu entwickeln, die für

beliebiges (glattes) f auf beliebigen Phasenräumen funktionieren. Es geht hier um das Anfangswertproblem (AWP)

dy

= f (y) ; y(t0 ) = y0 .

(#)

dt

Randwertaufgaben (Vorgabe von Daten zu verschiedenen Zeiten) erfordern andere Methoden.

Existenz und Eindeutigkeit für dy/dt = f (t, y) auf dem RN sind unter minimalen Voraussetzungen an das Vektorfeld garantiert:

Satz 1.4: (Existenzsatz von Peano)

a) Sei f (t, y) stetig auf einem offenem Gebiet Ω ⊂ R × RN , sei (t0 , y0 ) ∈ Ω. Dann hat

das AWP (#) mindestens eine Lösung, die sich bis zum Rand von Ω fortsetzen läßt.

b) Sei f (t, y) zusätzlich Lipschitz-stetig bzgl. y, d.h., es existiert L mit

|f (t, y1 ) − f (t, y2 )| ≤ L |y1 − y2 | ∀ (t, y1 ), (t, y2 ) ∈ Ω.

Dann ist die Lösung eindeutig.

Beweis: siehe z.B. [W. Walter, Gewöhnliche Differentialgleichungen, Springer, Kap. II.10].

Im folgenden wird f (t, y) als hinreichend glatt (mindestens stetig differenzierbar) vorausgesetzt.

Definition 1.5:

Sei y(t; t0 , y0 ) die Lösung des AWP dy/dt = f (t, y) ; y(t0 ) = y0 . Die Abbildung

Ft,t0 : RN → RN

y0 → y(t; t0 , y0 )

heißt Fluß des dynamischen Systems (auch “ Zeitschritt” t0 → t genannt).

Satz 1.6: (Gruppenstruktur des Flusses)

Es gilt Ft,t1 ◦ Ft1 t0 = Ft,t0 für alle Zeiten t0 , t1 , t ∈ R, für welche die Flüsse definiert

sind.

Beweis: Sei u(t) = (Ft,t1 ◦ Ft1 ,t0 )(y0 ) = y(t; t1 , y(t1 ; t0 , y0 )). Diese Funktion erfüllt

du

= f (t, u)

dt

und

u(t1 ) = y(t1 ; t0 , y0 ) .

Sei v(t) = Ft,t0 (y0 ) = y(t; t0 , y0 ). Diese Funktion erfüllt

dv

= f (t, v)

dt

und

v(t1 ) = y(t1 ; t0 , y0 ) .

Also: u und v sind beide Lösungen des AWP dz/dt = f (t, z); z(t1 ) = y(t1 ; t0 , y0 ). Aus der

Eindeutigkeit von Lösungen folgt u = v.

Q.E.D.

3

Satz 1.7: (Gruppenstruktur autonomer Systeme)

Für autonome Differentialgleichungen dy/dt = f (y) hängt Ft,t0 nur von der Differenz

t − t0 ab:

Ft0 +h,t0 = Ft1 +h,t1 ∀ t0 , t1 , h ∈ R .

Mit der Notation Fh ≡ Ft0 +h,t0 (unabhängig von t0 ) gilt

F0 = id ,

Fh2 ◦ Fh1 = Fh1 ◦ Fh2 = Fh1 +h2 ,

(“Gruppenstruktur des Flusses”)

Fh ◦ F−h = F−h ◦ Fh = id .

Beweis: Seien

u(h) = Ft0 +h,t0 (y0 ) = y(t0 + h; t0 , y0 ) , v(h) = Ft1 +h,t1 (y0 ) = y(t1 + h; t1 , y0 ) .

Beide Funktionen erfüllen dieselbe Differentialgleichung:

dv

du

= f (u) ,

= f (v) .

dh

dh

Außerdem gilt u(0) = y(t0 ; t0 , y0 ) = y0 = y(t1 ; t1 , y0 ) = v(0). Mit der Eindeutigkeit von

Anfangswertproblemen folgt u = v. Zur Gruppenstruktur:

• F0 = Ft0 ,t0 = id ist klar ,

(1.6)

• Fh2 ◦ Fh1 ≡ Ft0 +h1 +h2 ,t0 +h1 ◦ Ft0 +h1 ,t0 = Ft0 +h1 +h2 ,t0 ≡ Fh1 +h2 ,

• Fh ◦ F−h = Fh−h = F0 = id.

Q.E.D.

Beispiele 1.8:

a) Eine lineare Differentialgleichung dy/dt = Ay mit einer konstanten Matrix A hat die

Lösung y(t) = e(t−t0 )A y0 , also Ft,t0 = Ft−t0 = e(t−t0 )A .

b) Das skalare System dy/dt = y 2 , y(t) ∈ R, hat die Lösung

y(t) =

y(t0 )

.

1 − (t − t0 ) y(t0 )

Damit ist der Fluß die Abbildung

Fh : y →

y

,

1 − hy

definiert für

h ∈ (−∞, y1 ) für y > 0 ,

h ∈ ( y1 , ∞)

für y < 0 ,

h ∈ (−∞, ∞) für y = 0 .

Zusammenfassung: “Lösen” eines autonomen Systems dy/dt = f (y) auf RN heißt: finde die

1-parametrige Abbildungsschar Fh : RN → RN , welche

F0 = id ,

Fh2 ◦ Fh1 = Fh2 +h1 ,

F−h = Fh−1

erfüllt. Numerisch: finde Approximationen von Fh . Ein numerischer Integrator Ih : RN → RN

ist eine 1-parametrige Schar von Abbildungen mit möglichst kleinem “Verfahrensfehler” Fh −Ih .

4

KAPITEL 1. DYNAMISCHE SYSTEME

Numerisches Lösungsverfahren 1.9: Zur Lösung des AWP

dy

= f (y), y(t0 ) = y0

dt

wähle Stützwerte t0 , t1 = t0 + h0 , t2 = t1 + h1 , . . . mit “Schrittweiten” hi und berechne

iterativ

yk+1 = Ihk (yk ) mit dem Start y0 ,

also

yexakt (t0 + h0 + h1 + · · · + hn ) = Fhn ◦ Fhn−1 ◦ . . . ◦ Fh0 (y0 )

≈

Ihn ◦ Ihn−1 ◦ . . . ◦ Ih0 (y0 )

Ziel: finde Ih , so daß Ih − Fh klein ist für kleines h (systematische Konstruktionen von Ih folgen

später).

Kapitel 2

Einschrittverfahren:

Runge-Kutta(RK)-Theorie

Ziel: zum Fluß Fh von dy/dt = f (y) auf dem RN finde systematisch approximierende Abbildungen Ih , so dass ||Fh (y) − Ih (y)|| klein ist für kleine Werte von h (d.h., die Taylor-Entwicklungen

von Fh und Ih sollen in möglichst hoher Ordnung in h übereinstimmen).

2.1

Notation und Definitionen, Bäume, etc.

Definition 2.1:

f1 (y1 , . . . , yN )

..

Gegeben glattes f : RN → RM , f (y) =

.

.

fM (y1 , . . . , yN )

Die n.te Ableitung f (n) bei y ∈ RN ist die n-lineare Abbildung

f (n) (y) : RN × · · · × RN → RM

(v1 , . . . , vn )

→ f (n) (y)[v1 , . . . , vn ]

mit

f

(n)

(y)[v1 , . . . , vn ]

N

X

i

N

X

∂ n fi (y1 , ..., yn )

(v1 )j1 · · · (vn )jn , i = 1, . . . , M .

=

···

∂yj1 . . . ∂yjn

j =1

j =1

1

n

Notation:

f (1) (y) ≡ f 0 (y) (mit f 0 (y)[v] = Jacobi-Matrix f 0 (y) wirkend auf v),

f (2) (y) ≡ f 00 (y)

usw.

5

↓19.4.05

6

KAPITEL 2. RUNGE-KUTTA-THEORIE

Bemerkung 2.2:

Die Taylor-Reihe für f : RN → RM um y ∈ RN ist in dieser Notation:

f (y + v) = f (y) +

1

1 0

f (y)[v] + f 00 (y)[v, v] + · · · .

1!

2!

Eigenschaften 2.3:

f (n) (y)[v1 , .., vi , .., vj , .., vn ] = f (n) (y)[v1 , .., vj , .., vi , .., vn ] .

a) Symmetrie:

b) “Produktregel”: für beliebige gi : RN → RN gilt

f (n) (y)[g1 (y), . . . , gn (y)]

0

[v] = f (n+1) (y)[g1 (y), . . . , gn (y), v]

+ f (n) (y)[g10 (y)[v], . . . , gn (y)] + · · · + f (n) (y)[g1 (y), . . . , gn0 (y)[v]] .

Beweis: Einsetzen der Definition von f (n) .

Beobachtung 2.4: Die Taylor-Reihe der Lösung y(t0 + h) = Fh (y0 ) des AWP dy/dt = f (y),

y(t0 ) = y0 ist konstruierbar:

y(t0 + h) = y(t0 ) + h

wobei y(t0 ) = y0 ,

dy

dt |t0

= f (y0 ) und

dk y

=

dtk

h2 d2 y

dy

+

+ ··· ,

dt |t0

2! dt2 |t0

d

g(y(t))

dt

0

= g 0 (y)

0

dy dt

0

= g 0 (y)[f (y)], also

0

. . . (f (y)[f (y)]) [f (y)] . . . [f (y)] .

|

{z

}

k − 1 Richtungsableitungen

Damit:

y(t0 )

dy

(t0 )

dt

d2 y

(t0 )

dt2

d3 y

(t0 )

dt3

d4 y

(t0 )

dt4

= y0

= f (y0 )

= f 0 [f ]

(≡ f 0 (y0 )[f (y0 )])

= f 00 [f, f ] + f 0 [f 0 [f ]]

= f 000 [f, f, f ] + 3 f 00 [f 0 [f ], f ] + f 0 [f 00 [f, f ]] + f 0 [f 0 [f 0 [f ]]]

..

.

2.1. NOTATION UND DEFINITIONEN, BÄUME, ETC.

7

Wir brauchen eine systematische Beschreibung all dieser

Terme

durch “gewurzelte Bäume”

f

←→

tj

f 0 [f ]

←→

tj

f 00 [f, f ]

←→

t

t j

HH

Ht

f 0 [f 0 [f ]]

←→

tj

f 000 [f, f, f ]

←→

f 00 [f 0 [f ], f ]

←→

f 0 [f 00 [f, f ]]

←→

tj

t

tH

H

Ht

f 0 [f 0 [f 0 [f ]]]

←→

tj

t

t

t

t

t

t

j

t

H

H

Ht

t

j

t

HH

Ht

t

t

t

Wir führen gewurzelte Bäume ρτ (engl. rooted trees) hier nicht formal über Knoten und Kanten

ein, sondern stellen sie uns nur graphisch vor. Man kann eine von einem Knoten ausgehende

Kante dabei in eine beliebige Richtung verdrehen. Die Position der Wurzel (durch einen Kreis

um den Knoten dargestellt) ist dabei aber wesentlich:

t

tH

j

H

Ht

t

=

t

t

j

H

H

Ht

t

=

t

j

t

t

t

6=

tj

t

t

t

Bezeichnung 2.5:

Die Anzahl der Knoten eines gewurzelten Baums ρτ nennt man auch die Ordnung |ρτ |

des Baums.

Die folgende Operation |[ ρτ1 · · · ρτk ]|, mehrere gewurzelte Bäume ρτ1 , ρτ2 etc. zu einem

neuen größeren Baum zusammenzufügen, ist das wesentliche Hilfsmittel, rekursiv Funktionen auf

gewurzelten Bäumen zu definieren. Man definiert eine neue (zusätzliche) Wurzel und verbindet

diese mit den Wurzeln der gegebenen Bäume, die daraufhin ihre Wurzelfunktion verlieren:

8

KAPITEL 2. RUNGE-KUTTA-THEORIE

Definition 2.6: (“Produkt von Bäumen”)

τ1

τk

Seien ρτ1 = j , . . . , ρτk = t

j . Setze

t

τ1

τk

...

t

t

H

HH

H

tj

|[ ρτ1 · · · ρτk ]| :=

und |[ ρτ1m1 · · · ρτkmk ]| := |[ ρτ1 · · · ρτ1

| {z }

···

m1

ρτk · · · ρτk ]|

| {z }

mk

m

m

z }|1 {

τ1 . . . τ 1

=

z }|k {

...

τk . . . τk

t`

t

t

t

`

```H

HH

``H

`

tj

Praktisch geht man umgekehrt vor: man zerlegt einen Baum ρτ in kleinere Bäume, indem

man die Wurzel und die an der Wurzel hängenden Kanten entfernt. Es entstehen so separate

Teilbäume ρτ1 , ρτ2 etc., wobei diejenigen Knoten, die mit der ursprünglichen Wurzel verbunden

waren, zu den Wurzeln der Teilbäume werden. Auf diese Weise ist jedes ρτ eindeutig darstellbar

als

ρτ = |[ ρτ1 · · · ρτk ]|,

wobei alle Teilbäume wegen |ρτ | = 1 + |ρτ1 | + . . . + |ρτk | weniger Knoten haben als der ursprüngliche Baum. Man kann damit jeden gewurzelten Baum eindeutig rekursiv zerlegen, bis nur

noch einzelne Wurzeln tjübrigbleiben. Die folgenden rekursiven Definitionen von Funktionen

auf gewurzelten Bäumen legen die Funktionen damit für jeden beliebigen Baum eindeutig fest,

wenn man ihren Wert für die einzelnen Wurzeln vorgibt.

Definition 2.7:

Die Symmetrie σ(ρτ ) eines Baums

m

m

z }|1 {

τ 1 . . . τ1

ρτ = |[ ρτ1m1 · · · ρτkmk ]| =

...

σ(ρτ ) :=

i=1

mit σ( tj) = 1 definiert.

τk . . . τk

t`

t

t

t

`

```H

H

`H

`H

`

tj

(mit paarweise verschiedenen ρτ1 , . . . , ρτk ) ist rekursiv durch

k

Y

z }|k {

mi ! (σ(ρτi ))mi

2.1. NOTATION UND DEFINITIONEN, BÄUME, ETC.

Beispiel 2.8:

t

t

9

t

t

t

t

tH

H @

t =

σ

H

@

H@

Ht

j

t

H

t

t 2 h

i

tj 3

tj

σ

H

tj

H

Ht

H

Ht

= 3!

t

t 2

j

t

2! σ

1! σ H

3

σ( tj)

tj

H

Ht

2

2 t)

t)

2! 1! σ( j

1! 2! σ( j

= 3!

= 24 .

Definition 2.9:

Die Dichte γ eines Baums

τ1

τk

. . . t

t

H

HH

ρτ = |[ ρτ1 · · · ρτk ]| =

H

tj

(die ρτi dürfen hier übereinstimmen) ist rekursiv durch

γ(ρτ ) = |ρτ | γ(ρτ1 ) · · · γ(ρτk )

t ) = 1 definiert.

mit γ( j

Beispiel 2.10: a)

t

t

t

t

t

t

tH

HH@

t

γ

@

HH

@

tj t

H

H

Ht

= 11 γ( tj) γ( tj) γ( tj) γ

= 11

t

tj

2 γ( tj)

γ

t

tj

2 γ( tj)

γ

t

t j

HH

Ht

3 γ( tj) γ( tj)

= 132 .

b)

c)

t ··· t

γ(|tj t {z

k Knoten

γ

k − 1 Blätter

z }| { t ··· t

@

@t

j

t

tj t · · · t

t

}) = k γ(|

{z

}) = . . . = k!

k − 1 Knoten

t ) · · · γ( j

t) = k .

= k γ( j

|

{z

}

k−1

↓26.4.05

10

KAPITEL 2. RUNGE-KUTTA-THEORIE

Definition 2.11:

Die “Anzahl der monotonen Nummerierungen” α(ρτ ) eines Baumes

m

m

z }|1 {

z }|k {

τ 1 . . . τ1

ρτ = |[ ρτ1m1 · · · ρτkmk ]| =

...

τk . . . τk

t`

t

t

t

`

```H

H

`H

`H

`

tj

(mit paarweise verschiedenen ρτ1 , . . . , ρτk ) ist rekursiv durch

(|ρτ | − 1)!

α(ρτ ) =

m1 ! · · · mk !

α(ρτ1 )

|ρτ1 | !

m1

···

α(ρτk )

|ρτk | !

mk

t ) = 1 definiert.

mit α( j

Beispiel 2.12: Der Name “Anzahl der monotonen Nummerierungen” der Funktion α deutet

ihre kombinatorische Bedeutung an. Sei ein gewurzelter Baum ρτ mit |ρτ | Knoten gegeben.

Verteile die Zahlen 1, 2, . . . , |ρτ | auf die Knoten (“Nummerierung”), so dass ein Vaterknoten

jeweils einen kleineren Index als jeder seine Söhne hat (“monotone Nummerierung”). Ein VaterSohn-Paar besteht dabei aus zwei durch eine Kante verbundenen Knoten, wobei der Vater näher

an der Wurzel sitzt als der Sohn.

Dann liefert α(ρτ ) in der Tat die Anzahl der Möglichkeiten, den Baum monoton zu nummerieren:

α tj

= 1

= 1

α tj t

t

t

t

2

3

tj

j

t

j

t

= 1 : beachte =

α H

H

H

H

Ht 3

Ht 2

Ht

1 H

1 H

α tj t t

= 1

t

α tj

= 1

HH t

Ht

3t 4t

2t 4t

2t 3t

t

t

α

tH

j

H

Ht

= 3 : beachte

= 1

α

j

t

t

t

H

H

Ht

α

j

t

t

t

t

tj

HH

1 Ht2

6= tj

H

Ht 3

1 H

= 1

Satz 2.13:

Für jeden gewurzelten Baum ρτ gilt:

α(ρτ ) =

|ρτ | !

.

γ(ρτ ) σ(ρτ )

6= tj

H

Ht 4

1 H

2.2. DIE TAYLOR-ENTWICKLUNG DER EXAKTEN LÖSUNG

11

Beweis (vergleiche auch [Butcher, Satz 145E]): Induktion nach |ρτ |.

Induktionsstart: Für ρτ = tjist die Behauptung offensichtlich richtig.

Induktionsschritt: Betrachte ρτ = |[ (ρτ1 )m1 · · · (ρτk )mk ]| mit paarweise verschiedenen ρτ1 , . . . , ρτk .

Es gelte die Induktionsvoraussetzung (beachte |ρτi | < |ρτ |):

α(ρτi )

1

=

.

|ρτi | !

γ(ρτi )σ(ρτi )

(#)

Einsetzen der rekursiven Definitionen 2.7, 2.9 und 2.11 liefert den Induktionsschritt):

α(ρτ )

(2.11)

=

(#)

=

=

m

α(ρτk ) k

···

|ρτk | !

m1

mk

(|ρτ | − 1)!

1

1

···

m1 ! · · · mk ! γ(ρτ1 )σ(ρτ1 )

γ(ρτk )σ(ρτk )

(|ρτ | − 1)!

m1 ! · · · mk !

=

m1

|ρτ | (|ρτ | − 1) !

|ρτ | γ(ρτ1 ) · · · γ(ρτk )mk m1 ! · · · mk ! σ(ρτ1 )m1 · · · σ(ρτk )mk

|

{z

} |

{z

}

m1

γ(ρτ )

(2.7,2.9)

α(ρτ1 )

|ρτ1 | !

σ(ρτ )

|ρτ |!

.

γ(ρτ ) σ(ρτ )

Q.E.D.

2.2

Die Taylor-Entwicklung der exakten Lösung

Ziel: formalisiere Beobachtung 2.4.

Definition 2.14:

Sei y ∈ RN und (glattes) f : RN → RN vorgegeben. Einem gewurzelten Baum ρτ =

|[ ρτ1 · · · ρτk ]| wird das elementare Differential Df,y (ρτ ) ∈ RN (an der Stelle y) durch

die rekursive Definition

Df,y (|[ ρτ1 · · · ρτk ]|) = f (k) (y)[ Df,y (ρτ1 ) , . . . , Df,y (ρτk ) ]

t ) = f (y) zugeordnet.

mit Df,y ( j

12

KAPITEL 2. RUNGE-KUTTA-THEORIE

Beispiel 2.15:

Df,· tj

t

j

t

Df,·

t

Df,· tj

HH

Ht

Df,· tj t t

= f

= f 0 [f ]

= f 00 [f, f ]

Dies sind die “Terme”

der

Taylor-Entwicklung

aus 2.4.

= f 0 [f 0 [f ]]

..

.

Satz 2.16: (Taylor-Reihe der Lösung autonomischer dynamischer Systeme)

dy

= f (y) gilt mit α aus Definition 2.11:

Für eine Lösung y von

dt

X

dn y

=

α(ρτ )Df,y (ρτ ) , n = 1, 2, . . . .

dtn

ρτ

|ρτ |=n

Mit y = y(t), f = f (y) folgt die Taylor-Entwicklung

Fh (y) = y(t + h)

dy h2 d2 y h3 d3 y h4 d4 y

+

+

+

+ ...

= y+h

dt

2! dt2

3! dt3

4! dt4

h2 0

h3 00

= y+h·f +

f [f ] +

f [f, f ] + f 0 [f 0 [f ]]

4!

4!

4 h

000

00 0

0 00

0 0 0

+

f [f, f, f ] + 3 f [f [f ], f ] + f [f [f, f ]] + f [f [f [f ]]]

4!

+···

∞

X

hn X

= y+

α(ρτ ) Df,y (ρτ ) .

n! ρτ

n=1

|ρτ |=n

Beweis: Siehe [Butcher] oder Kurzfassung in [Oevel].

Bezeichnung 2.17:

Die Taylor-Entwicklung

∞

X

hn X

Fh (y) = y +

α(ρτ ) Df,y (ρτ )

n! ρτ

n=1

|ρτ |=n

des Flusses Fh mittels elementarer Differentiale heißt Butcher-Reihe. Jeder Term ist

mittels f, f 0 , f 00 , . . . an jeder Stelle y berechenbar.

2.3. VERFAHRENSFEHLER NUMERISCHER APPROXIMATIONEN

2.3

13

Verfahrensfehler numerischer Approximationen

Wir haben im letzten Satz 2.16 eine Darstellung des exakten Flusses Fh gefunden, in der wir

Term für Term im Computer berechnen können. Damit haben wir eine Möglichkeit gefunden,

die exakte Lösung eines dynamischen Systems durch endlich viele Terme der Butcher-Reihe 2.17

numerisch zu approximieren.

Definition 2.18:

dy

=

dt

f (y) auf dem RN ist eine 1-parametrige Schar von Abbildungen Ih : RN → RN mit dem

lokalen Verfahrensfehler

Ein Einschritt-Verfahren (Integrator) der (lokalen) Ordnung p zur Lösung von

Fh (y) − Ih (y) = O(hp+1 ) .

Der Term e(y) in O(hp+1 ) = e(y) hp+1 + O(hp+2 ) heißt führender Fehlerkoeffizient.

Beispiel 2.19: Durch Abschneiden der Taylor-Entwicklung 2.17 nach der p.ten Ordnung in h

ergeben sich die Taylor-Verfahren:

Ordnung 1: Ih (y) = y + hf (y) (Euler-(Polygonzug-)Verfahren)

h2 0

Ordnung 2: Ih (y) = y + hf (y) +

f (y)[f (y)]

2

p

X hn X

Ordnung p: Ih (y) = y +

α(ρτ )Df,y (ρτ )

n! ρτ

n=1

|ρτ |=n

Problem: alle partiellen y-Ableitungen von f bis zur Ordnung p − 1 sind zu implementieren und

in jedem Zeitschritt

y(t) → Ih (y(t)) ≈ y(t + h)

auszuwerten. Damit sind Taylor-Verfahren in der Praxis i.a. kaum einsetzbar. Wir müssen nach

besseren Wegen suchen, die Butcher-Reihe zu approximieren, was wir mit den Runge-KuttaVerfahren des nächsten Abschnittes 2.4 tun werden.

Noch eine Anmerkungen zum Begriff der “Ordnung” eines numerischen Verfahrens Ih . Die

Ordnung p besagt, dass der Verfahrensfehler Fh − Ih eines Schrittes wie O(hp+1 ) sinkt, wenn

man immer kleinere Schrittweiten h benutzt. Man will in der Praxis aber vom Startzeitpunkt t0

zu einem fixierten Endzeitpunkt t0 + T integrieren, d.h., bei kleiner Schrittweite h muss man

viele Einzelschritte Ih anwenden, um bei t0 + T anzukommen. Zerlegen wir das Zeitintervall

der Länge T in n Einzelschitte, so haben wir als Schrittweite h = T /n zu wählen. Der “globale

Fehler” nach n Schritten besteht i.W. aus der Summe der n Verfahrensfehlern der n Einzelschritte:

“Globaler Verfahrensfehler” bei konstanter Schrittweite h = T /n:

1

FT (y) − (Ih ◦ · · · ◦ Ih )(y) ∼ n · O(hp ) = O p .

{z

}

|

n

n

14

KAPITEL 2. RUNGE-KUTTA-THEORIE

Wen es interessiert: Eine genauere Analyse, wie sich der Verfahrensfehler nach n Schritten aus

den Verfahrensfehlern der Einzelschritte zusammensetzt, ist z.B. in [Oevel] zu finden.

Bezeichnung 2.20:

Ein Verfahren mit Ordnung p ≥ 1 heißt konsistent/ konvergent. Man kann über ein gegebenes Zeitintervall [t0 , t0 +T ] beliebig genau integrieren, wenn man nur die Schrittweite

h = T /n klein genug wählt:

FT (y0 ) − (IT /n ◦ · · · ◦ IT /n )(y0 ) = O

2.4

1 p n

n→∞

−→ 0 .

Runge-Kutta-Verfahren

Approximiere die Taylor-Reihe

Fh (y) = y + h f (y) +

h3 00

h2 0

f (y)[f (y)] +

f [f, f ] + f 0 [f 0 [f ]] + O(h4 )

2!

3!

auf möglichst hohe Ordnung bei geringem Aufwand (möglichst unter Vermeidung von Ableitungen f 0 , f 00 , . . .).

Idee: werte f an verschiedenen Stellen aus und bilde Linearkombinationen, z.B.

Ih (y)

=

(2.2)

=

h

(Runge)

y + h f y + f (y)

2

h2 0

h3 00

y + h f (y) +

f (y)[f (y)] +

f (y)[f (y), f (y)] + O(h4 ) .

2

8

|

{z

}

|

{z

}

ok

Fehler

Dieses Beispiel zeigt, dass man durch Auswertung des Vektorfeldes f nicht nur an der Stelle

y sondern auch an anderen Stellen in der Nähe von y (beim Runge-Verfahren oben an der

Stelle y + h/2 · f (y)) Informationen über f erhält, in denen geeignete Aussagen über f 0 , f 00

etc. stecken, ohne dass man f 0 , f 00 explizit braucht. Dies ist prinzipiell der Grundgedanke der

Runge-Kutta-Verfahren: Werte f an diversen Stellen (den “Zwischenstufen”) in der Nähe von y

aus und versuche, die Butcher-Reihe der exakten Lösung durch geeignete Linearkombinationen

der Vektorfeldauswertungen an diesen Stellen zu approximieren.

2.4.1

Die RK-Familie

2.4. RUNGE-KUTTA-VERFAHREN

15

Definition 2.21:

Ein s-stufiges RK-Verfahren zur Lösung von dy/dt = f (y) ist eine Abbildung der

Form

s

X

Ih (y) = y + h

bj f (yj ) ,

j=1

wobei die Zwischenstufen yj die Lösung eines Gleichungssystems der Form

yi = y + h

s

X

aij f (yj ) ,

i = 1, . . . , s

j=1

sind.

Bemerkung 2.22: Eine Implementierung geschieht meist mit kj = hf (yj ) in der äquivalenten

Form

s

X

Ih (y) = y +

bj kj ,

j=1

wobei

ki = h f y +

s

X

aij kj

,

i = 1, . . . , s .

j=1

d

dy

= f (t, y) in der Form

Bemerkung 2.23: Für nichtautonome Systeme

dt

dt

s

X

1

t

t

1

ergibt sich Ih

=

+h

bj

mit

f (t, y)

y

y

f (tj , yj )

j=1

s

X

ti

t

1

=

+ h

aij

,

yi

y

f (tj , yj )

i = 1, . . . , s ,

j=1

also

ti = t + ci h

mit ci =

s

X

aij .

j=1

Der numerische Zeitschritt t → t + h ist damit gegeben durch

It+h,t (y) = y + h

s

X

bj f (t + cj h, yj )

j=1

mit

yi = y + h

s

X

j=1

aij f (t + cj h, yj ) ,

i = 1, . . . , s .

t

=

y

16

KAPITEL 2. RUNGE-KUTTA-THEORIE

Bezeichnung 2.24: Die Parameter des Verfahrens werden als Butcher-Schema

c A

c1 a11 . . . a1s

..

.. . .

.

. ..

.

.

cs as1 . . . ass

=

bT

b1

...

mit

ci =

s

X

aij

j=1

bs

3.5.05↓ angegeben.

Bemerkung 2.25: Sei π : {1, . . . , s} → {1, . . . , s} eine Permutation, sei

ãij = aπ(i),π(j) ,

Dann erzeugen

c A

b

T

c̃ Ã

und

b̃T

c̃i = cπ(i) ,

b̃j = bπ(j) .

dieselbe Abbildung Ih (mit vertauschten Zwischenstufen

ỹi = yπ(i) ).

Bemerkung 2.26: (Reduktion der Stufenzahl)

a) Eine Nullspalte a1j = a2j = . . . = bj = 0 kann zusammen mit der entsprechenden

Zeile herausgestrichen werden (yj wird definiert, aber nirgends verwendet).

b) Eine Nullzeile ci = ai1 = . . . = ais = 0 ist nicht trivial: yi = y.

c) Zwei identische Zeilen ai1 j = ai2 j , j = 1, . . . , s, können zusammengefaßt werden,

da yi1 = yi2 folgt. Definiere die neue Spalte i1

(neu)

= aii1 + aii2 ,

(neu)

= bi1

aii1

bi1

(alt)

(alt)

(alt)

i = 1, . . . , s ,

(alt)

+ bi2

als Summe der alten Spalten und streiche die Zeile und Spalte i2 .

Bemerkung 2.27:

Die maximal mögliche Ordnung eines s-stufigen RK-Verfahrens ist 2s.

2.4.2

Ordnungstheorie

Ziel: identifiziere die Butcher-Reihe von Ih .

Definition 2.28: Das Runge-Kutta

Verfahren sei durch das s-stufige Butcher-Schema A =

P

(aij ), b = (bj ) und c = (ci ) = ( j aij ) gegeben. Die Runge-Kutta-Gewichte Φi und Φ eines

Baums

τ1

τk

. . . t

t

H

HH

ρτ = |[ ρτ1 · · · ρτk ]| =

H

tj

2.4. RUNGE-KUTTA-VERFAHREN

17

(die ρτi dürfen hier übereinstimmen) sind rekursiv durch

Φi (ρτ ) = Φi (|[ ρτ1 · · · ρτk ]|) =

s

X

aij Φj (ρτ1 ) · · · Φj (ρτk ) , i = 1, . . . , s,

j=1

Φ(ρτ ) = Φ(|[ ρτ1 · · · ρτk ]|)

s

X

=

bj Φj (ρτ1 ) · · · Φj (ρτk )

j=1

t) =

mit Φi ( tj) = ci und Φ( j

s

X

bj definiert.

j=1

Bemerkung 2.29:

Es gibt folgende anschaulichere Konstruktion dieser Gewichte (die zur Implementation

aber weniger geeignet ist als die obige rekursive Definition):

Nummeriere die |ρτ | Knoten eines Baums ρτ in irgendeiner Weise mit den Zahlen

1, 2, . . . , |ρτ |. Sei

n

o

E ⊂ (α, β); α, β ∈ {1, 2, . . . |ρτ |}

die Menge der Kanten des Baums, die jeweils aus den geordneten Zahlenpaaren (V ater, Sohn)

bestehen. Die oben rekursiv definierten RK-Gewichte ergeben sich dann folgendermaßen:

Φi (ρτ ) =

s

X

...

j1 =1

s

X

aijr

jn =1

Y

ajα jβ

(i = 1, . . . , s)

(α,β)∈E

und

Φ(ρτ ) =

s

X

j1 =1

...

s

X

jn =1

bjr

Y

ajα jβ .

(α,β)∈E

Da die Summationsindizes beliebig umbenannt werden können, ist es hierbei egal, wie

die Zahlen 1, 2, . . . , |ρτ | auf die Knoten verteilt werden.

18

KAPITEL 2. RUNGE-KUTTA-THEORIE

Beispiel 2.30:

s

X

t) =

Φ( j

bj1 ,

1

j1 =1

s X

s

s

X

X

Φ tj t =

bj1 aj1 j2 =

bj1 cj1 ,

1 2

j1 =1 j2 =1

j1 =1

t3

t

X

X

X

X

2@@

@t 4 =

j

t

a

a

a

a

b

a

Φ

j5 j6

j2 j3

j2 j4

j1 j5

j1 j1 j2

@ 5

1 @

j6

j3

j4

j1 ,j2 ,j5

@t

t6

| {z }

| {z } | {z }

cj2

cj2

cj5

X

=

bj1 aj1 j2 c2j2 aj1 j5 cj5 .

j1 ,j2 ,j5

Bemerkung 2.31: Für eine Kante (α, β) mit einem Endknoten β kann eine Summation

s

X

ausgeführt werden und liefert

ajα jβ = cjα . Es folgt die anschauliche Konstruktion des

jβ =1

Gewichtes Φ: hefte an die Wurzel eine Kopie von b, an jede Kante eine Kopie von A, die

für “Endkanten” zu einer Kopie von c vereinfacht werden kann. Dann multipliziere alles und

addiere:

cj2

u

aj1 j2 u

2

3

s X

s X

s

X

j

u

1

bj1

−→ Φ(ρτ ) =

bj1 aj1 j2 cj2 aj1 j4 cj4 .

@

@ 4

aj1 j4 @

@u

j1 =1 j2 =1 j4 =1

5

u

cj4

Satz 2.32: (Die Butcher-Reihe eines RK-Verfahrens)

Für die RK-Abbildung 2.21 gelten die Taylor-Entwicklungen (Butcher-Reihen):

yi = y +

∞

X

hn

n=1

X Φi (ρτ )

Df,y (ρτ )

σ(ρτ )

ρτ

|ρτ |=n

mit i = 1, . . . , s und

Ih (y) = y +

∞

X

n=1

hn

X Φ(ρτ )

Df,y (ρτ ) .

σ(ρτ )

ρτ

|ρτ |=n

2.4. RUNGE-KUTTA-VERFAHREN

19

Beweis: Siehe [Butcher] oder Kurzfassung in [Oevel].

Es folgt nun die zentrale

P Aussage, die uns sagt, wie die Butcher-Koeffizienten A = (aij ),

b = (bj ), c = (ci ) = ( j aij ) zu wählen sind, damit sie ein numerisches Verfahren der Ordnung

p liefern: sie müssen die sogenannten “Ordnungsgleichungen” erfüllen, die nun definiert werden.

Korollar 2.33: (Die Ordnungsgleichungen)

Mit 2.13 ergibt der Vergleich der Butcher-Reihen 2.17 und 2.32

Fh (y) − Ih (y) =

∞

X

n=1

n

h

X

ρτ

|ρτ |=n

1 1

− Φ(ρτ ) Df,y (ρτ ) .

σ(ρτ ) γ(ρτ )

Damit ist ein RK-Verfahren genau dann von der Ordnung p, wenn für alle Bäume ρτ mit

|ρτ | ≤ p die Ordnungsgleichungen

Φ(ρτ ) =

1

γ(ρτ )

erfüllt sind. Der führende Fehlerterm hat die Darstellung

p+1

h

X

ρτ

|ρτ |=p+1

1 1

− Φ(ρτ ) Df,y (ρτ ) .

σ(ρτ ) γ(ρτ )

Bemerkung 2.34: Dies ist ein System polynomialer Gleichungen für die Butcher-Parameter

(Tafel 2.1). Die Konsistenzbedingung

Φ( tj) =

s

X

bj =

j=1

1

=1

γ( tj)

garantiert Konsistenz/Konvergenz. Die “Büschel”

t

t .. k − 1 Blätter

j

HH.

Ht

liefern die sogenannten Quadraturbedingungen:

s

X

bj ck−1

=

j

j=1

(Für k = 1 ist dies die Konsistenzbedingung

1

,

k

P

j bj

k = 1, . . . , p.

= 1).

20

KAPITEL 2. RUNGE-KUTTA-THEORIE

Ordnung

ρτ

1

γ(ρτ )

bj

=

1

bj c j

=

1

2

bj c2j

=

1

3

bj ajk ck

=

1

6

bj c3j

=

1

4

=

1

8

=

1

12

bj ajk akl cl =

1

24

s

X

j

t

1

=

Φ(ρτ )

j=1

j

t

2

s

X

t

j=1

t

t

j

HH

Ht

3

3

j

t

t

s

X

j=1

s X

s

X

t

j=1 k=1

t

t t

j

HH

Ht

4

t

4

4

4

j

t

t

j=1

t

tH

j

H

Ht

j

t

s

X

s X

s

X

j=1 k=1

s X

s

X

t

tH

H

Ht

t

bj cj ajk ck

bj ajk c2k

j=1 k=1

t

s

s X

s X

X

j=1 k=1 l=1

Tafel 2.1: Die ersten Ordnungsgleichungen.

Bemerkung 2.35: Sei ap = Anzahl aller Bäume ρτ mit genau p Knoten. Die Anzahl der

p

X

Gleichungen

ak steigt schnell mit der gewünschten Ordnung p:

k=1

p

1 2 3 4

5

6

7

8

9

10

...

20

ap

1 1 2 4

9

20 48 115 286

719

...

12 826 228

1 2 4 8 17 37 85 200 486 1205 . . .

20 247 374

p

X

ak

k=1

Bemerkung 2.36: In der Anwendung von RK-Verfahren auf skalare Gleichungen dy/dt = f (y),

y ∈ R, fallen einige elementare Differentiale zusammen, so dass im Vergleich der Butcher-Reihen

2.4. RUNGE-KUTTA-VERFAHREN

21

von Fh und Ih nicht für jeden Baum getrennt Φ(ρτ ) = 1/γ(ρτ ) gefordert zu werden braucht,

z.B.

t

t

j

t

= f 00 (y) f 0 (y) f (y) f 0 (y) f (y)

Df,y H

H

Ht

=

2.4.3

Df,y

t

t

t HH

Ht

j

t

t

= f 0 (y) f 00 (y) f 0 (y) f (y) f (y) .

Explizite RK-Verfahren

Definition 2.37:

Ein RK-Verfahren

c A

mit streng unterer Dreiecksmatrix A heißt explizit. Dann

bT

ist ein Zeitschritt Ih (y) = y +

s

X

bj kj nach Bemerkung 2.22 in der Form

j=1

k1 := h f (y) ,

ki := h f y +

i−1

X

aij kj

,

i = 2, . . . , s

j=1

mit s Auswertungen von f ausführbar.

Bemerkung 2.38: Mit Bemerkung 2.25 reicht es, wenn A durch Permutation auf strenge

Dreiecksform gebracht werden kann.

Bemerkung 2.39:

a) Es existieren explizite RK-Verfahren beliebig hoher Ordnung (bei hinreichend hoher Stufenzahl).

b) Ein explizites s-stufiges Verfahren hat höchstens die Ordnung s. Es gilt ([Butcher]):

Stufenzahl

1 2 3 4 5 6 7 8 9

erreichbare Ordnung 1 2 3 4 4 5 6 6 7

Beweis a) siehe [Butcher].

b) von Ordnung ≤ s: Mit e = (1, . . . , 1)T gilt

s

j

t

t

t

t

t

·

·

·

Φ |

{z

} = hb, A ei = 0 ,

s + 1 Knoten

s

da A = 0 (Explizitheit ⇒ A ist nilpotent). Aber

1

1

=

.

(s + 1) !

γ tj t t · · · t t

Beweis der Tabelle der erreichbaren Ordnung bei vorgegebener Stufenzahl: siehe [Butcher].

Q.E.D.

22

KAPITEL 2. RUNGE-KUTTA-THEORIE

Einige explizite RK-Verfahren 2.40: Die Ordnungsgleichungen werden durch die folgenden

Butcher-Parameter erfüllt (Einsetzen und Verifizieren). Mit Stufenzahl s und Ordnung p :

s=1

p=1

s=2

p=2

“Euler-” oder

“PolygonzugVerfahren”

0 0

1

0 0 0

1

1

0

2

2

0 1

s=2

p=2

s=3

p=3

s=3

p=3

0 0 0

1 1 0

1

2

1

2

0

2

3

0

1

4

0

3

4

0

0

1

2

1

2

s=4

p=4

Ih (y) = y + h f ( y +

“Heun

2.ter

Ordnung”

Ih (y) = y +

“Heun 3. Ordnung”

“Kutta 3.ter Ordnung”

1 −1 2 0

2

3

1

6

0 0 0 0

1 1 0 0

1

2

1

4

1

4

0

1

6

1

6

2

3

“RK 3.ter Ordnung”

0

0

1

3

2

3

1

3

0

0

0 0

0 0

− 13

1

0 0

1

1

1

8

h

2

0 0

0 0

1

6

s=3

p=3

“Runge

2.ter

Ordnung”

0 0 0 0

1

1

0 0

3

3

2

3

Ih (y) = y + h f (y)

−1 1 0

3

8

3

8

1

8

“3/8-Verfahren”

f (y) +

h

2

h

2

f (y) )

f ( y + h f (y) )

2.4. RUNGE-KUTTA-VERFAHREN

0 0 0 0 0

1

1

0 0 0

2

2

s=4

p=4

1

2

0

1

2

0 0

1 0 0 1 0

1

6

1

3

1

3

1

6

Das “klassische” RK-Verfahren

4. Ordnung.

23

24

KAPITEL 2. RUNGE-KUTTA-THEORIE

Literatur

[1] J.C. Butcher: The Numerical Analysis of Ordinary Differential Equations, Wiley 1987.

[2] P. Deuflhard und F. Bornemann: Numerische Mathematik II: Integration gewöhnlicher Differentialgleichungen, de Gruyter 1994.

[3] E. Hairer, S.P. Nørsett und G. Wanner: Solving Ordinary Differential Equations I: Nonstiff

Problems, Springer 1993.

[4] W. Oevel: Numerik II(B), Skript zur Vorlesung WS 96/97, im Web erreichbar unter

http://www.math.upb.de/ e walter/teaching/teach.html.

[5] A.M. Stuart und A.R. Humphries: Dynamical Systems and Numerical Analysis, Cambridge

University Press 1996.

25

26

LITERATUR

Kapitel 3

Kryptographie

In dem folgenden Teil des Skripts wollen wir uns mit kryptographischen Verfahren beschäftigen.

In Zeiten des Internets, von Emails, von Online-Banking etc. ist es von zentraler Bedeutung,

auch vertrauliche Daten über einen solchen offenen Kanal kommunizieren zu können. Dabei sollten diese Daten in einer verschlüsselten Form versendet werden, die es zwar dem berechtigten

Empfänger der Nachricht erlaubt, die Verschlüsselung aufzuheben, nicht aber einem unberechtigten Dritten, der die Kommunikation ohne Wissen der Beteiligten abhört oder gar Nachrichten

abfängt.

Es gibt viele gute Gründe, sich aus sicherheitstechnischen Erwägungen mit Kryptographie zu

beschäftigen. Die Kryptographie ist aber insbesondere auch ein interdisziplinäres Feld in der

Mathematik, das sich Resultaten aus Computeralgebra, Algebra, Zahlentheorie, Komplexitätstheorie u.v.m. bedient und so schön zeigt, wie sich verschiedene Zweige der Mathematik in

einer neuen Theorie/Anwendung zusammenfinden.

Eines der bekannten kryptographischen Verfahren ist das RSA-Verfahren (benannt nach seinen

Erfindern R. L. Rivest, A. Shamir und L. M. Adleman) und seine Kenntnis sollte fast schon zur

mathematischen Allgemeinbildung gehören. Wir geben das Kommunikationsprotokoll als Kommunikation zweier Personen Alice und Bob an. Bob möchte Alice eine verschlüsselte Nachricht

senden. Dafür trifft Alice zunächst die folgenden Vorbereitungen:

1) Alice wählt zufällig zwei verschiedene Primzahlen p und q.

2) Sie berechnet N := p · q und ϕ(N ) = (p − 1) · (q − 1).

3) Dann wählt sie e ∈ {2, . . . , ϕ(N ) − 2} mit ggT(e, ϕ(N )) = 1.

4) Alice bestimmt d mit e · d = 1 mod ϕ(N ).

5) Dann ist (N, e) der öffentliche und (N, d) der geheime

Schlüssel.

6) Die Werte p, q und ϕ(N ) löscht Alice.

27

↓10.05.05

28

KAPITEL 3. KRYPTOGRAPHIE

Bob möchte Alice die Nachricht x ∈ {0, . . . , N − 1} schicken. Er geht nun wie folgt vor:

7) Bob berechnet y := xe mod N und schickt y an Alice.

8) Alice berechnet x = y d mod N .

Wenn man das RSA-Verfahren nicht kennt, drängen sich an dieser Stelle natürlich viele Fragen

auf:

• Wie wählt Alice zufällig Primzahlen?

• Welche Rolle spielen N und ϕ(N )?

• Wie berechnet man das Inverse des Elementes e mod ϕ(N ) bzw. wie rechnet man überhaupt “modulo” N oder ϕ(N )?

• Ist das Verfahren überhaupt effizient auf einem Computer implementierbar, wenn man

z.B. p und q als 1024-Bit oder sogar 2048-Bit Primzahlen wählt?

• Wieso gilt x = y d mod N ?

• Warum ist das Entschlüsseln verschlüsselter Nachrichten für Personen, die den privaten

Schlüssel (N, d) nicht kennen, schwierig?

• usw.

Die meisten der Fragen werden wir in den folgenden Abschnitten klären. Wir beginnen mit

der Erarbeitung der notwendigen Grundlagen aus Algebra und Computeralgebra, machen dann

“Abstecher” in die Zahlen- und Gruppentheorie und werden schließlich auf das RSA-Verfahren

und einige weitere kryptographische Verfahren zurückkommen.

Kapitel 4

Grundlagen aus Algebra und

Computeralgebra

In diesem Kapitel werden die grundlegenden theoretischen Hilfsmittel aus der Computeralgebra

diskutiert, die nötig sind, um einige kryptographische Verfahren verstehen und deren Korrektheit

einsehen zu können. Ferner werden wir Algorithmen zitieren und grob ihre Laufzeiten angeben,

um begründen zu können, dass die vorgestellten Kryptosysteme für ihre berechtigten Benutzer

effizient verwendet werden können. Laufzeiten werden wie üblich in der O-Notation angegeben:

Definition 4.1. Seien f, g : Z → R Funktionen mit f (n), g(n) ≥ 0 für alle n 0. Dann gilt

g ∈ O(f ), falls g(n) ≤ c · f (n) für alle n ≥ N mit N ∈ N und c ∈ R.

Damit bedeutet g ∈ O(f ) im wesentlichen nichts anderes, als dass g bis auf Multiplikation mit

einer Konstanten c ∈ R “höchstens so schnell wächst” wie f .

4.1

Addition und Multiplikation

Wir werden uns in der Regel auf die Addition und Multiplikation von ganzen Zahlen

beschränken.

Pn−1

i

Jede ganze Zahl x ∈ Z können wir in Binärdarstellung in der Form x =

i=0 xi · 2 mit

xi ∈ {0, 1} für i = 0, . . . , n − 1 schreiben. Die Zahl n heißt dann die Binärlänge von x.

Lemma 4.2. Addition zweier n-Bit Zahlen x, y ∈ Z ist mit O(n) Bit-Operationen durchführbar.

P

Pn−1

i

i

Beweis. Wir schreiben x = n−1

i=0 xi · 2 sowie y =

i=0 yi · 2 mit xi , yi ∈ {0, 1} für alle

i = 0, . . . , n − 1. Addition von x und y wird komponentenweise auf den Bits durchgeführt.

Daraus folgt die Behauptung.

Lemma 4.3. Multiplikation zweier n-Bit Zahlen x, y ∈ Z ist mit O(n2 ) Bit-Operationen

durchführbar.

P

Pn−1

i

i

Beweis. Wir schreiben x = n−1

i=0 xi · 2 sowie y =

i=0 yi · 2 mit xi , yi ∈ {0, 1} für alle

i = 0, . . . , n − 1. Analog zur Multiplikation von Polynomen benötigt man O(n · n) = O(n2 )

Bit-Operationen.

29

30

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

Bemerkung 4.4. Es sind schnellere Methoden zur Multiplikation zweier n-Bit Zahlen bekannt. So benötigt z.B. ein Algorithmus, der auf Schönhage und Strassen zurückgeht, nur

O(n log n log log n) Bit-Operationen.

4.2

“Repeated Squaring” (Effizientes Potenzieren)

In einer Reihe kryptographischer Verfahren ist es von essentieller Wichtigkeit, dass man effizient

auch große Potenzen von Gruppenelementen berechnen kann. Das in diesem Abschnitt kurz

vorgestellte Verfahren kann universell in einer beliebigen Gruppe G verwendet werden, um xk

für ein Element x ∈ G und k ∈ N zu berechnen. Aus diesem Grund geben wir den Algorithmus

zur Berechnung solcher Potenzen auch zunächst in sehr allgemeiner Form an.

Algorithmus

4.5. (“Repeated Squaring”) Sei G eine Gruppe, x ∈ G und k ∈ N. Ferner sei

Pn−1

k = i=0 ki · 2i die Binärdarstellung der Zahl k mit kn−1 = 1.

(1) Setze y := x.

(2) Für i = n − 2, . . . , 0 berechne:

y := y 2

Ist ki = 1, so berechne zusätzlich y := y · x.

(3) Gebe y = xk aus.

Anstatt eines Korrektheitsbeweises, bei dem man die Gültigkeit einer entsprechend geschickt

gewählten Invariante nachweist, betrachten wir ein kleines Beispiel:

Beispiel 4.6. Sei G eine Gruppe und x ∈ G. Wir wollen x20 mit Hilfe von Algorithmus

4.5 berechnen. Es ist k4 k3 k2 k1 k0 = 10100 die Binärdarstellung der Zahl 20. Zuerst setzen

wir y := x. Wegen k3 = 0 setzen wir y := y 2 = x2 und verzichten auf eine zusätzliche

Multiplikation mit x. Im nächsten Schritt ist k2 = 1 zu betrachten. Wir berechnen also zuerst

y := y 2 = x4 und dann zusätzlich y := y · x = x5 . Wegen k1 = k0 = 0 sind die nächsten

beiden auszuführenden Schritte y := y 2 = x10 und zuletzt ist der Wert von y ein weiteres Mal

zu quadrieren: y := y 2 = x20 .

In der Notation von 4.5 erhalten wir für die Laufzeit des Algorithmus:

Korollar 4.7. Algorithmus 4.5 berechnet in Schritt (2) O(n)-mal das Quadrat des Elementes

y und O(n)-mal das Produkt von y mit x. Insgesamt ergibt sich damit eine Laufzeit von

O(n · MG ), wobei MG die Laufzeit für eine Multiplikation zweier Elemente in G beschreibt.

4.3. DIVISION MIT REST

4.3

31

Division mit Rest

Sowohl im Ring der ganzen Zahlen als auch im Polynomring über einem Körper können wir stets

Division mit Rest durchführen. Division mit Rest ist essentieller Bestandteil des Euklidischen

Algorithmus und von modularer Arithmetik. Es soll an dieser Stelle weniger auf algorithmische

Details eingegangen werden. Wir betrachten nur einen halbformalen Algorithmus für positive

ganze Zahlen, der sich so leicht in einem Computeralgebrasystem programmieren lässt.

Algorithmus 4.8. (Division mit Rest) Seien a, b ∈ Z, b > 0.

(1) Berechne den ganzzahligen Quotienten q := a div b := b ab c von a und b.

(2) Berechne den Rest r := a mod b := a − q · b.

(3) Gebe q und r aus.

Dann gilt: a = q · b + r mit 0 ≤ r < b.

Im allgemeinen wird man natürlich normalerweise die Division mit Rest auf den Binärdarstellungen der Zahlen a und b implementieren. Der Einfachheit halber verzichten wir hier auf die

Angabe eines solchen Algorithmus. Dass Division mit Rest eine effiziente Rechenoperation ist,

besagt das folgende Lemma.

Lemma 4.9. Sind a, b ∈ Z mit Binärlängen n bzw. m, so ist Division mit Rest a = q · b + r

mit q, r ∈ Z und 0 ≤ r < |b| mit O(m · (n − m)) Bit-Operationen durchführbar, wobei n − m

im wesentlichen die Binärlänge des Quotienten q beschreibt.

4.4

Der Euklidische Algorithmus

Zur Erinnerung stellen wir diesem Abschnitt die folgenden beiden elementaren Definitionen

voran:

Definition 4.10. Sei R ein Ring. Dann heißt a ein Teiler von b, a | b, falls es ein r ∈ R gibt

mit b = r · a.

Definition 4.11. Sei R ein euklidischer Ring (d.h. ein Ring, in dem man zwei Elemente per

Division mit Rest durcheinander dividieren kann).

(i) Dann heißt d ∈ R ein größter gemeinsamer Teiler von a, b ∈ R, d = ggT(a, b), falls d | a

und d | b und für alle s ∈ R mit s | a und s | b stets s | d folgt.

(ii) Ein Element k ∈ R heißt kleinstes gemeinsames Vielfaches von a und b, k = kgV(a, b),

falls a | k und b | k und für alle l ∈ R mit a | l und b | l stets k | l folgt.

32

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

Für R = Z sprechen wir häufig von “dem” größten gemeinsamen Teiler und meinen damit den

eindeutig bestimmten positiven größten gemeinsamen Teiler zweier ganzer Zahlen. Gleiches

gilt für das kleinste gemeinsame Vielfache zweier ganzer Zahlen. Im folgenden Lemma fassen

wir ohne Beweis eine der für uns wesentlichen Eigenschaften des größten gemeinsamen Teilers

ganzer Zahlen zusammen:

Lemma 4.12. Seien a, b ∈ Z. Dann gilt: Ist g = ggT(a, b), g > 0, so existieren s, t ∈ Z mit

g = s · a + t · b.

Die Darstellung in Lemma 4.12 liefert der Erweiterte Euklidische Algorithmus, der in einem beliebigen euklidischen Ring durchgeführt werden kann. Wir geben ihn der Einfachheit halber nur

für ganze Zahlen an. Die hier vorgestellte Version kann aber leicht in eine Version für Polynome

“umgeschrieben” werden, wenn man die entsprechenden Ungleichungen als Ungleichungen über

den Grad der betrachteten Polynome interpretiert.

Vorab aber noch ein kleines Lemma, das uns beim Beweis der Korrektheit des Algorithmus sehr

nützlich sein wird:

Lemma 4.13. Seien a, b ∈ Z. Dann gilt: ggT(a, b) = ggT(a mod b, b).

Beweis. Division mit Rest liefert a = q · b + (a mod b). Es gilt: ggT(a, b) teilt sowohl a als auch

b, also auch a mod b = a − q · b und damit ggT(a mod b, b). Umgekehrt teilt ggT(a mod b, b)

sowohl a mod b als auch b und damit auch a = q · b + (a mod b). Wir erhalten also ggT(a, b) |

ggT(a mod b, b) und ggT(a mod b, b) | ggT(a, b). Daraus folgt die Behauptung.

Algorithmus 4.14. (Erweiterter Euklidischer Algorithmus (EEA)) Seien a, b ∈ Z mit

|a| ≥ |b|.

(1) Setze r0 := a, r1 := b, s0 := 1, s1 := 0, t0 := 0, t1 := 1 und i := 1.

(2) Wiederhole den folgenden Schritt, bis rl+1 = 0 gilt für ein l ∈ N0 :

Berechne qi := ri−1 div ri als ganzzahligen Quotienten von ri−1 und ri .

ri+1 := ri−1 − qi · ri (d.h. ri+1 = ri−1 mod ri )

si+1 := si−1 − qi · si

ti+1 := ti−1 − qi · ti

i := i + 1

(3) Gebe rl , sl und tl aus.

Dann ist rl ein größter gemeinsamer Teiler von a und b und es gilt rl = sl · a + tl · b.

Beweis. (Korrektheit) Der Erweiterte Euklidische Algorithmus 4.14 terminiert, denn es gilt für

17.05.05↓ ri mit i ≥ 2 die Ungleichung 0 ≤ ri = ri−2 mod ri−1 < ri−1 ≤ a. Damit bilden die Reste ri eine

4.4. DER EUKLIDISCHE ALGORITHMUS

33

streng monoton fallende Folge ganzer Zahlen, die nach unten durch 0 beschränkt ist, d.h. der

Algorithmus muss terminieren. Wir zeigen nun, dass für alle i gilt:

si · a + ti · b = ri .

Für i = 0 und i = 1 ist die Behauptung klar per Definition von r0 , r1 , s0 , s1 , t0 , t1 . Sei nun

i ≥ 2. Dann folgt per Induktion:

si · a + ti · b = (si−2 − qi−1 · si−1 ) · a + (ti−2 − qi−1 · ti−1 ) · b

= (si−2 · a + ti−2 · b) − (qi−1 · si−1 · a + qi−1 · ti−1 · b)

= ri−2 − qi−1 · (si−1 · a + ti−1 · b)

= ri−2 − qi−1 · ri−1

= ri

Damit folgt für i = l mit sl ·a+tl ·b = rl die behauptete Darstellung. Es bleibt zu zeigen, dass rl

in der Tat ein größter gemeinsamer Teiler von a und b ist. Mit Lemma 4.13 und a = (a div b) ·

b + (a mod b) = q1 · b + r2 folgt ggT(a, b) = ggT(a mod b, b) = ggT(r2 , b) = ggT(r2 , r1 ).

Wegen ri+1 = ri−1 mod ri folgt ggT(ri−1 , ri ) = ggT(ri−1 mod ri , ri ) = ggT(ri+1 , ri ). Wegen

rl+1 = 0 und rl = ggT(rl+1 , rl ) folgt per Rekursion rl = ggT(r2 , r1 ) = ggT(a, b).

Wir betrachten ein Beispiel:

Beispiel 4.15. Seien a = 126 und b = 35. zunächst definieren wir r0 := 126, r1 := 35, s0 := 1,

s1 := 0, t0 := 0 und t1 := 1. Dann folgen wir der Vorschrift aus 4.14:

i=1

q1 = r0 div r1 = 126 div 35 = 3

r2 = r0 − q1 · r1 = 126 − 3 · 35 = 21

s 2 = s 0 − q1 · s 1 = 1 − 3 · 0 = 1

t2 = t0 − q1 · t1 = 0 − 3 · 1 = −3

i=2

q2 = r1 div r2 = 35 div 21 = 1

r3 = r1 − q2 · r2 = 35 − 1 · 21 = 14

s3 = s1 − q2 · s2 = 0 − 1 · 1 = −1

t3 = t1 − q2 · t2 = 1 − 1 · (−3) = 4

i=3

q3 = r2 div r3 = 21 div 16 = 1

r4 = r2 − q3 · r3 = 21 − 1 · 14 = 7

s4 = s2 − q3 · s3 = 1 − 1 · (−1) = 2

t4 = t2 − q3 · t3 = −3 − 1 · 4 = −7

34

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

i=4

q4 = r3 div r4 = 14 div 7 = 2

r5 = r3 − q4 · r4 = 14 − 2 · 7 = 0

Damit folgt: ggT(126, 35) = r4 = 7 und 7 = 2 · 126 + (−7) · 35.

Nun wollen wir uns überlegen, welche Kosten der Erweiterte Euklidische Algorithmus für zwei

ganze Zahlen a und b beansprucht.

Theorem 4.16. Der Erweiterte Euklidische Algorithmus 4.14 für zwei Zahlen a, b ∈ Z mit

|a| ≥ |b| und n := blog2 |a|c + 1 benötigt O(n) Wiederholungen von Schritt (2) und insgesamt

eine Laufzeit von O(n2 ) Bit-Operationen.

Beweis. Im folgenden setzen wir o.E. a, b ≥ 0 voraus. Es sei l die Anzahl der Schritte, die der

Erweiterte Euklidische Algorithmus bei Eingabe a und b benötigt, bis er sl , tl , rl ausgibt mit

rl = ggT(a, b) und rl = sl · a + tl · b. Dann erhalten wir in der Notation von 4.14

ri−1 = qi · ri + ri+1 ≥ ri + ri+1 > 2 · ri+1 ,

da die Folge der Reste eine streng monoton fallende Folge nichtnegativer ganzer Zahlen bildet.

Also folgt

l−1

l−1

Y

Y

ri−1 > 2l−2 ·

ri+1 .

i=2

i=2

Mit Hilfe dieser Abschätzung gewinnen wir aber eine Abschätzung für die Anzahl l der vom

Erweiterten Euklidischen Algorithmus benötigten Schritte:

Ql−1

r1 · r2

r2

l−2

i=2 ri−1

=

< 1 =⇒ 2l < 2 · r12

2 < Ql−1

rl−1 · rl

2

i=2 ri+1

Anwendung von log2 auf die letzte Ungleichung liefert l < log2 (2 · r12 ) = 1 + 2 · log2 r1 . Wegen

r1 = b ≤ a ergibt sich das zentrale Resultat l ≤ 1 + 2 · log2 a und somit l ∈ O(log2 a) = O(n).

Den wesentlichen Aufwand in 4.14 machen die Multiplikationen in Schritt (2) aus. Der Aufwand

zur Berechnung von ri+1 = ri−1 − qi · ri ist also im wesentlichen durch log2 qi · log2 ri gegeben.

Der Gesamtaufwand zur Berechnung aller solcher Werte beläuft sich damit im wesentlichen auf

l

X

i=1

log2 qi · log2 ri ≤

l

X

log2 qi · log2 a

i=1

= log2 a ·

l

X

log2 qi

i=1

= log2 a · log2

l

Y

qi

i=1

∈ log2 a · O(log2 a)

∈ O((log2 a)2 ) = O(n2 )

4.5. MODULARES RECHNEN

35

a

b

Man kann zeigen, dass stets gilt |si | ≤ ri−1

und |ti | ≤ ri−1

. Es folgt |si | ≤ a und |ti | ≤ a falls

a > 0 mit a > b. Da für die Werte si und ti also ähnliche Abschätzungen gelten ergibt sich

damit eine Gesamtlaufzeit von O(n2 ), denn wir können uns in der obigen Abschätzung für ri

einfach si oder auch ti denken.

4.5

Modulares Rechnen

Restklassenringe ganzer Zahlen sind für uns die algebraische Struktur, in der wir später in

kryptographischen Verfahren rechnen wollen. Grundlegend ist die folgende Definition.

Bemerkung und Definition 4.17. Sei N ∈ N, N ≥ 2. Auf dem Ring der ganzen Zahlen Z

definieren wir die Relation ∼N vermöge

a ∼N b :⇐⇒ N | a − b.

Die Relation ∼N ist eine Äquivalenzrelation, so dass wir die Äquivalenzklassen nach ∼N betrachten können. Die Klasse von a ∈ Z modulo N definieren wir als

a mod N := [a]N := {b ∈ Z | b ∼N a}.

Als Repräsentanten für a mod N wählen wir immer die kleinste nicht-negative ganze Zahl z mit

0 ≤ z ≤ N −1 aus der Menge {b ∈ Z : N | (b−a)}. Die Menge der Äquivalenzklassen nach der

Äquivalenzrelation ∼N bezeichnen wir mit ZN . Wir definieren für a1 mod N, a2 mod N ∈ ZN

eine Addition und eine Multiplikation wie folgt:

a1 mod N + a2 mod N = (a1 + a2 ) mod N,

a1 mod N · a2 mod N = (a1 · a2 ) mod N.

Mit der so definierten Addition und Multiplikation wird ZN zu einem kommutativen Ring mit

Nullelement 0 mod N und Einselement 1 mod N , der als Restklassenring von Z modulo N

bezeichnet wird. ZN hat N Elemente. Ein bezüglich der Multiplikation invertierbares Element

a mod N bezeichnen wir als Einheit modulo N . Die Menge aller Einheiten von ZN wird mit Z×

N

bezeichnet.

Beispiel 4.18. Sei N = 6. Dann besteht ZN = Z6 aus den Restklassen 0 mod 6, 1 mod 6,

2 mod 6, 3 mod 6, 4 mod 6 und 5 mod 6. Es gilt:

2 mod 6 + 3 mod 6 = (2 + 3) mod 6 = 5 mod 6,

4 mod 6 + 5 mod 6 = (4 + 5) mod 6 = 9 mod 6 = 3 mod 6,

2 mod 6 · 2 mod 6 = (2 · 2) mod 6 = 4 mod 6,

2 mod 6 · 3 mod 6 = (2 · 3) mod 6 = 6 mod 6 = 0 mod 6,

5 mod 6 · 5 mod 6 = (5 · 5) mod 6 = 25 mod 6 = 1 mod 6.

36

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

Unter anderem im Rahmen des RSA Verfahrens 6.1 sind wir an den Einheiten Z×

N modulo einer

Zahl N interessiert. Es gilt:

Lemma 4.19. Für N ∈ N gilt Z×

N = {k mod N | ggT(k, N ) = 1}. Mit anderen Worten

erhalten wir:

k ist invertierbar modulo N genau dann, wenn ggT(k, N ) = 1.

×

Beweis. Es sei r ∈ Z×

N . Dann gibt es ein l ∈ ZN mit r · l ≡ 1 mod N , d.h. r · l = m · N + 1 für

ein m ∈ N. Folglich ist r · l − m · N = 1 und ggT(r, N ) | 1. Es folgt ggT(r, N ) = 1. Umgekehrt

liefert für r mod N ∈ {k mod N | ggT(k, N ) = 1} der Erweiterte Euklidische Algorithmus 4.14

die Darstellung 1 = s · r + t · N mit s, t ∈ Z. Reduktion modulo N liefert s mod N als Inverses

von r mod N .

Der Beweis des obigen Lemmas ist konstruktiv und liefert uns unmittelbar den folgenden Algorithmus zur Berechnung modularer Inverser. In Wirklichkeit ist der folgende Algorithmus ein

wenig allgemeiner formuliert. Als Eingabe werden k, N ∈ N erwartet. Ausgabe ist dann entweder das modulare Inverse von k modulo N , falls k invertierbar modulo N ist, oder “k ist nicht

invertierbar modulo N ”.

Bevor wir den Algorithmus explizit angeben, betrachten wir noch ein kleines Beispiel:

Beispiel 4.20. Gesucht sei das modulare Inverse von 23 mod 110. Der Erweiterte Euklidische

Algorithmus 4.14 liefert uns die Darstellung

1 = −43 · 23 + 9 · 110.

Reduktion modulo 110 liefert also

1 mod 110 ≡ (−43 mod 110) · (23 mod 110) + (9 mod 110) · (110 mod 110)

{z

}

|

=0 mod 110

≡ (−43 mod 110) · (23 mod 110)

≡ (67 mod 110) · (23 mod 110),

also gilt (23 mod 110)−1 ≡ (67 mod 110).

Algorithmus 4.21. (Berechnung des modularen Inversen) Sei N ∈ N und k ∈ ZN .

(1) Berechne mit Hilfe des Erweiterten Euklidischen Algorithmus 4.14 die Darstellung g =

ggT(k, N ) = s · k + t · N .

(2) Ist g = 1, so gebe s mod N aus. Andernfalls gebe “k ist nicht invertierbar modulo N ”

aus.

Die Korrektheit des Algorithmus folgt aus Lemma 4.19. Setzen wir k ≤ N voraus, so folgt nach

Theorem 4.16, dass das modulare Inverse von k mod N mit O(n2 ) Bit-Operationen berechnet

werden kann, wobei n = blog2 N c+1. Damit erhalten wir die folgenden Laufzeiten für modulare

Arithmetik:

4.6. DIE EULERSCHE ϕ-FUNKTION UND EINIGE IHRER EIGENSCHAFTEN

37

Korollar 4.22. Sei N ∈ N und n := blog2 N c+1 die Bit-Länge der Zahl N . Die Summe zweier

Elemente aus ZN läßt sich mit O(n) Bit-Operationen berechnen. Für die Multiplikation zweier

Elemente (nach der klassischen Methode) erhalten wir eine Laufzeit von O(n2 ) Bit-Operationen.

2

Berechnung des Inversen eines Elementes aus Z×

N ist mit O(n ) Bit-Operationen durchführbar.

Ferner hat Algorithmus 4.5 zum effizienten Potenzieren eine Laufzeit von O(n3 ) (wenn man

zur Multiplikation die klassische Methode verwendet und voraussetzt, dass der Exponent ≤ N

ist).

Beweis. Die Aussagen über die Laufzeit von Multiplikation und Division sind klar. Nicht so offensichtlich ist die Tatsache, dass die Summe zweier Elemente k mod N und l mod N tatsächlich

nur lineare Laufzeit benötigt, denn wir berechnen zunächst k + l (was sicherlich nur Zeit O(n)

benötigt) und müssen anschließend k+l unter Umständen modulo N reduzieren. Zur Reduktion

von k + l modulo N müssen wir aber nicht wirklich Division mit Rest ausführen, denn es gilt

k + l < 2 · N . Ist also k + l > N , so wählen wir schlicht k + l − N als Repräsentanten von

k + l mod N . Dies erfordert nur eine weitere Addition. Die Aussage über die Laufzeit von Algorithmus 4.5 zum effizienten Potenzieren ergibt sich wie folgt: Zur Berechnung von xk mod N

können wir (wie wir später sehen werden) ohne Einschränkung 0 ≤ k ≤ N voraussetzen. Damit hat k höchstens eine so große Binärlänge wie die Zahl N selbst. Algorithmus 4.5 führt nun

O(log2 k) = O(log2 N ) = O(n) Schleifendurchläufe durch. In jedem Schleifendurchlauf werden

entweder eine oder zwei Multiplikationen ausgeführt, die jeweils nach der klassischen Methode

eine Laufzeit von O(n2 ) haben. Insgesamt ergibt sich damit die behauptete Laufzeit.

Als weitere Folgerung aus den bisherigen Ergebnissen erhalten wir:

Korollar 4.23. Der Ring ZN ist ein Körper genau dann, wenn N eine Primzahl ist.

4.6

Die Eulersche ϕ-Funktion und einige ihrer Eigenschaften

Wir wollen in diesem Abschnitt die Eulersche ϕ-Funktion einführen und einige der Eigenschaften

dieser Funktion beweisen, die für uns im kryptographischen Anwendungskontext von Nutzen sein

werden.

Definition 4.24. Sei N ∈ N. Dann ist die Eulersche ϕ-Funktion definiert durch

ϕ(N ) := #{1 ≤ x ≤ N | ggT(x, N ) = 1}.

Beispiel 4.25. Es ist ϕ(10) = 4, denn in der Menge {1, . . . , 10} sind nur die Zahlen 1, 3, 7 und

9 teilerfremd zu 10. Besonders einfach ist die Eulersche ϕ-Funktion auf Primzahlen auszuwerten.

Es ist ϕ(13) = 12, denn in der Menge {1, . . . , 13} sind alle Zahlen 1, 2, 3, 4, 5, 6, 7, 8, 9, 10,

11 und 12 teilerfremd zu 13. Das folgende Lemma 4.26 ist also naheliegend.

Lemma 4.26. Für jede Primzahl p ∈ N gilt: ϕ(p) = p − 1.

38

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

Beweis. Es gilt {1 ≤ x ≤ p | ggT(x, p) = 1} = {1, . . . , p − 1}. Dies zeigt die Behauptung.

Lemma 4.27. Sei p ∈ N eine Primzahl und e ∈ N. Dann gilt: ϕ(pe ) = (p − 1) · pe−1 .

Beweis. In der Menge {1, . . . , pe } sind genau pe−1 Zahlen Vielfache von p. Folglich gilt ϕ(pe ) =

pe − pe−1 = (p − 1) · pe−1 .

Die Faktorisierung ganzer Zahlen in ihre Primpotenzfaktoren ist ein schwieriges Kapitel für

sich, dem man eine ganze Vorlesungsreihe widmen kann. Wir werden mit Algorithmus 5.9 nur

einen der möglichen Algorithmen zur Faktorisierung ganzer Zahlen kennenlernen. Die extrem

hohe Komplexität dieses Algorithmus gibt vielleicht eine gewisse Vorstellung dafür, warum der

folgende Satz so in dieser Form für uns eher von theoretischem Interesse sein soll und weniger

als direkter Algorithmus zur Implementation der Eulerschen ϕ-Funktion in einem Computeralgebrasystem wie MuPAD dienen kann.

Satz 4.28. Sei N = pe11 · . . . · perr die Zerlegung von N in paarweise teilerfremde Primpotenzen.

Dann gilt:

ϕ(N ) = (p1 − 1) · pe11 −1 · . . . · (pr − 1) · perr −1

Beweis. Nach Lemma 4.27 gilt: ϕ(pei i ) = (pi −1)·piei −1 für 1 ≤ i ≤ r. Da die zu N teilerfremden

Elemente aus {1, . . . , N } gerade den invertierbaren Elementen modulo N entsprechen, liefert

×

∼ ×

uns der Chinesische Restsatz wegen Z×

N = Zpe1 × . . . × Zperr die Behauptung, denn ϕ(N ) =

1

Qr

Qr

ei

×

#Z×

N =

i=1 ϕ(pi ).

i=1 #Zpei =

i

4.7

Einige gruppentheoretische Resultate

Wir wollen in diesem Abschnitt die für uns wichtigsten gruppentheoretischen Resultate zusammenfassen. Zur Erinnerung:

Definition 4.29. Die Anzahl der Elemente einer Gruppe G bezeichnen wir stets mit #G und

nennen #G die Ordnung von G. G heißt eine endliche Gruppe, wenn #G < ∞. Sie heißt

zyklisch, wenn es ein z ∈ G mit G = hzi. Dabei bezeichnet hzi die Menge {z j | j ∈ Z} aller

Potenzen von z mit ganzzahligen Exponenten.

Für ein beliebiges x ∈ G ist hxi zumindest stets immer eine Untergruppe von G. Diese Untergruppe ist dann im Sinne der obigen Definition eine zyklische Untergruppe von G. Die Ordnung

eines Elementes x ∈ G, geschrieben ord(x), ist die Ordnung der von x erzeugten zyklischen

Untergruppe hxi von G.

4.7.1

Der Satz von Lagrange

Der Satz von Lagrange macht eine wichtige Aussage über die möglichen Ordnungen von Untergruppen einer gegebenen endlichen Gruppe.

Theorem 4.30. (Satz von Lagrange) Sei G eine endliche Gruppe. Dann gilt:

4.7. EINIGE GRUPPENTHEORETISCHE RESULTATE

39

(i) Die Ordnung jeder Untergruppe H von G teilt die Ordnung von G, d.h. #H | #G.

(ii) Für jedes Element x ∈ G gilt: x#G = 1.

Dabei bezeichnet 1 in (ii) das neutrale Element bezüglich der Verknüpfung auf G.

Beweis. (i) Betrachte die Nebenklassen xH := {x · y | y ∈ H} ⊆ G von H für ein beliebiges

x ∈ G. Es gilt #(xH) = #H, denn die Abbildung ψ : H → xH, ψ(y) := x · y ist bijektiv,

denn ψ ist sicherlich surjektiv (per Definition von xH) und aus ψ(y) = ψ(z) folgt x · y = x · z,

also y = z und damit die Injektivität von ψ. Sind außerdem x1 , x2 ∈ G, so gilt entweder

x1 H = x2 H oder x1 H ∩ x2 H = ∅. Gilt nämlich x1 · y = x2 · z ∈ x1 H ∩ x2 H, so folgt

wegen x1 = x2 · (z · y −1 ) gerade x1 ∈ x2 H. Aus x1 ∈ x2 H folgt für jedes x ∈ H gerade

x1 · x = x2 · (z · y −1 · x) ∈ x2 H. Dies zeigt x1 H ⊆ x2 H. Aus Symmetriegründen folgt daraus

aber bereits x1 H = x2 H. Insgesamt bilden damit die Nebenklassen xH eine Partition von G,

denn ein Element x ∈ G ist stets in der Nebenklasse xH enthalten (da H als Untergruppe von G

insbesondere das neutrale Element 1 von G enthalten muss) und G läßt sich damit als disjunkte

Vereinigung der Nebenklassen schreiben. Gibt es k solcher verschiedener Nebenklassen, so folgt:

#G = k · #H.

(ii) Betrachte H := Q

hxi. WegenQx ∈ H und x ∈ xH folgt nach Teil (i) bereits H = xH. Wir

erhalten also wegen y∈H y = y∈xH y gerade

x#H ·

Y

y=

y∈H

Y

y∈H

x·y =

Y

y

=⇒

x#H = 1

y∈H

und da #G ein Vielfaches von #H ist, folgt daraus die Behauptung.

Korollar 4.31. Sei G eine Gruppe und x ∈ G mit hxi ist endlich. Dann gilt:

(i) {i ∈ Z | xi = 1} ist das von ord(x) in Z erzeugte Hauptideal.

(ii) ord(x) = min{i > 0 | xi = 1}

(iii) ord(x) | #G

Beweis. Sei k der kleinste positive Wert mit xk = 1. Ein solches k existiert, da hxi endlich ist. Sei

i ∈ Z. Schreibe i = q · k + r mit 0 ≤ r < k. Dann gilt: xi = xq·k+r = (xk )q · xr = xr . Dies zeigt

hxi ⊆ {1, x, x2 , . . . , xk−1 }. Die umgekehrte Inklusion ist klar, d.h. hxi = {1, x, x2 , . . . , xk−1 }.

Alle Elemente 1, x, x2 , . . . , xk−1 sind verschieden, da aus xi = xj mit i > j sofort xi−j = 1

und damit ein Widerspruch zur Minimalität von k folgt. Insgesamt erhalten wir also ord(x) =

#hxi = k. Für alle i ∈ Z folgt damit

xi = 1 ⇐⇒ x(i div k)·k+i mod k = 1 ⇐⇒ xi mod k = 1 ⇐⇒ i mod k = 0 ⇐⇒ k | i.

Daraus folgen (i) und (ii). Teil (iii) folgt aus dem Satz von Lagrange 4.30.

40

4.7.2

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

Der Satz von Euler und der kleine Satz von Fermat

Wir erinnern uns, dass für N ∈ N der Wert der Eulerschen ϕ-Funktion an der Stelle N gerade die

Anzahl der zu N teilerfremden Zahlen aus {1, . . . , N } ist. Die in ZN bezüglich der Multiplikation

invertierbaren Elemente sind genau durch diejenigen Restklassen gegeben, deren Repräsentanten

teilerfremd zu N sind. Folglich besteht die Gruppe Z×

N aus genau ϕ(N ) Elementen. Mit anderen

Worten:

Lemma 4.32. Für N ∈ N gilt: #Z×

N = ϕ(N ).

Unmittelbar aus diesem Resultat und dem Satz von Lagrange 4.30 folgt das nächste Theorem,

das auf Leonard Euler zurückgeht:

ϕ(N )

Theorem 4.33. (Satz von Euler) Für jedes x ∈ Z×

= 1.

N gilt x

Beweis. Die Behautpung folgt sofort aus #Z×

N = ϕ(N ) und dem Satz von Lagrange 4.30

(ii).

Aus dem Satz von Euler wiederum ergibt sich unmittelbar das nächste Resultat:

Theorem 4.34. (Kleiner Satz von Fermat) Sei p eine Primzahl. Dann gilt für alle x ∈

Zp \ {0}: xp−1 = 1.

Beweis. Es ist ϕ(p) = p − 1 nach 4.26. Da p prim ist, gilt Z×

p = Zp \ {0}. Nach dem Satz von

Euler 4.33 erhalten wir daher für alle x 6= 0: 1 = xϕ(p) = xp−1 .

Fassen wir die Resultate von 4.30, 4.33 und 4.34 zusammen, so erhalten wir:

Satz 4.35. Sei G eine endliche Gruppe und x ∈ G. Dann gilt:

(i) ord(x) teilt #G und für jedes Vielfache m von #G gilt xm = 1.

(ii) Sei N ∈ N und x ∈ Z×

N . Dann ist ord(x) ein Teiler von ϕ(N ) und für jedes Vielfache m

von ϕ(N ) gilt xm = 1.

(iii) Sei p eine Primzahl und x ∈ Z×

p . Dann ist ord(x) ein Teiler von p − 1 und für jedes

m

Vielfache m von p − 1 gilt x = 1. Ferner gilt in dieser Situation xm+1 = x. Insbesondere

folgt also xp = x für alle x ∈ Zp .

Bemerkung 4.36. Wir hatten zu Beginn dieses Abschnitts den Begriff der zyklischen Gruppe

wiederholt: Eine endliche Gruppe G heißt zyklisch, wenn es ein Element g in G gibt mit

G = hgi = {g k | k ∈ Z},

d.h. alle Elemente von G sind als Potenzen von g darstellbar. Das Element g bezeichnet man

dann auch als Generator von G. Ein Element z ∈ G ist genau dann ein Generator von G,

wenn ord(z) = #G. Man kann zeigen, dass die multiplikative Gruppe der Einheiten von Z

modulo einer Primzahl p immer zyklisch ist. Wie man einen Generator von Z×

p findet, ist nicht

4.7. EINIGE GRUPPENTHEORETISCHE RESULTATE

41

selbstverständlich, denn nicht jedes Element der Gruppe ist automatisch ein erzeugendes Ele3

ment. Ein Beispiel ist Z×

7 . Dort gilt z.B. (2 mod 7) ≡ 1 mod 7, d.h. 2 mod 7 ist kein Generator

×

von Z7 . Dagegen ist 3 mod 7 ein Generator der Gruppe, denn (3 mod 7)k 6= 1 mod 7 für alle

k = 1, 2, 3, 4, 5. Trotzdem erzeugt aber auch 2 mod 7 eine zyklische Gruppe. Diese ist dann

eine zyklische Untergruppe von Z×

7 . Für kryptographische Zwecke ist es in der Regel wichtig,

in möglichst großen zyklischen Gruppen zu rechnen. Das Auffinden von Generatoren von Z×

p

selbst ist also ebenfalls ein wichtiges Problem, das man in der Praxis in den Griff bekommen

muss. Wir werden uns im folgenden aber nicht weiter mit diesem Problem beschäftigen. Es sei

nur soviel gesagt, dass man im Prinzip gute Resultate in akzeptabler Zeit erzielt, wenn man

einfach ein Element aus Z×

p zufällig wählt. Man muss dann allerdings noch Verfahren an der

Hand haben, mit denen sich (zumindest mit hoher Wahrscheinlichkeit) sicherstellen lässt, dass

×

das gewählte Element ganz Z×

p oder zumindest eine große Untergruppe von Zp erzeugt.

42

KAPITEL 4. GRUNDLAGEN AUS ALGEBRA UND COMPUTERALGEBRA

Kapitel 5

Grundlagen aus der Zahlentheorie

In diesem Kapitel wollen wir die Grundlagen aus der Zahlentheorie erarbeiten, die im Anwendungskontext elementarer Kryptographie von Interesse sind. Wie auch schon im Kapitel

“Grundlagen aus Algebra und Computeralgebra” werden wir uns auch hier immer wieder für

Algorithmen bzw. ihre Komplexität interessieren. Die wesentlichen hier betrachteten Algorithmen sind einerseits Algorithmen zum Auffinden von Primzahlen und andererseits Algorithmen

zur Faktorisierung ganzer Zahlen.

5.1

Finden von Primzahlen und Primzahltest

Folgendes grundlegendes Problem wollen wir uns stellen: Finde einen Algorithmus, der bei

Eingabe eines Intervalls [B, 2·B−1] eine Primzahl aus diesem Intervall liefert. Wir werden keinen

deterministischen Algorithmus angeben, sondern lediglich ein Verfahren, das im wesentlichen

einfach zufällig eine Zahl aus dem Intervall [B, 2 · B − 1] wählt und anschließend prüft, ob die

gewählte Zahl prim ist. Zunächst müssen wir sicherstellen, dass es “genügend” Primzahlen in

[B, 2 · B − 1] für B 0 gibt. Die notwendige Aussage, die wir benötigen, liefert der sogenannte

Primzahlsatz:

Theorem 5.1. (Primzahlsatz) Sei x ∈ N und es bezeichne π(x) die Anzahl aller Primzahlen

in [0, x]. Dann gilt:

x

π(x) ≈

ln x

bzw. genauer

x

1

x

3

· 1+

≤ π(x) ≤

· 1+