Wireless LAN - w3service.net

Werbung

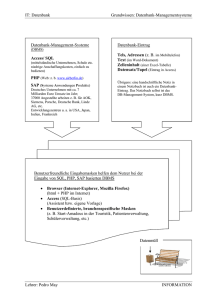

Labor für Prozessdatenverarbeitung Prof. Dr.-Ing. Ludwig Eckert Title: Praktikum Kommunikations- und Netzwerktechnik - Versuch Wireless LAN Version: V4_0_09 Date: 06.11.2006 Document History Version, Date Author(s) email address Changes and other notes V4_0_06, 12.11.2005 [email protected] überarbeitet V4_0_09, 06.11.2006 Reiner Rottmann [email protected] Adaptiert auf neue WLAN Karten Table of Contents 1 TEILVERSUCH 1: WIRELESS VERNETZUNG IM AD-HOC MODUS ....... 2 1.1 Ziele ................................................................................................... 2 1.2 Aufgabenbeschreibung ...................................................................... 2 1.3 Versuchsvorbereitung / Relevante Dokumente .................................. 2 1.4 Versuchsdurchführung ....................................................................... 5 1.5 Abzuliefernde Ergebnisse ................................................................ 16 2 TEILVERSUCH 2: INFRASTRUKTUR MODUS ....................................... 17 2.1 Ziele ................................................................................................. 17 2.2 Aufgabenbeschreibung .................................................................... 17 2.3 Versuchsvorbereitung / Relevante Dokumente ................................ 17 2.4 Versuchsdurchführung ..................................................................... 19 2.5 Abzuliefernde Ergebnisse ................................................................ 24 3 TEILVERSUCH 3: WIRELESS BRIDGE .................................................. 25 3.1 Ziele ................................................................................................. 25 3.2 Aufgabenbeschreibung .................................................................... 25 3.3 Versuchsvorbereitung / Relevante Dokumente ................................ 25 3.4 Versuchsdurchführung ..................................................................... 25 3.5 Abzuliefernde Ergebnisse ................................................................ 29 4 FEEDBACK FORMULAR ......................................................................... 30 Prof. Dr.-Ing. Ludwig Eckert Tel.: +49 (0)9721 / 940-810 Email: [email protected] Internet: www.fh-sw.de/pdv Fachbereich Elektrotechnik 1 TEILVERSUCH 1: WIRELESS VERNETZUNG IM AD-HOC MODUS1 1.1 Ziele Ziel dieses Teilversuches ist die Vermitllung von Wireless LAN Grundlagen und der Aufbau einer Netzwerkverbindung im sog. „Ad-Hoc“-Modus. 1.2 Aufgabenbeschreibung Die zu bearbeitenden Aufgaben umfassen o Die Identifikation von WLAN Equipment, o Konfiguration eines Wireless Adapters für den Ad-hoc Modus, o Testen einer Verbindungen mit dem ping-Befehl o Herstellen einer Verbindung zum Datenaustausch (Einrichtung einer Dateifreigabe) 1.3 Versuchsvorbereitung / Relevante Dokumente Informationen zu der verwendeten Hardware befinden sich in den Dateiordnern zum jeweiligen Teilversuch. Bitte hierzu die pdf-Dateien im Ordner „Hardware“ Teilversuch 1 ansehen. Benennen Sie die nachfolgend abgebildete Netzwerk-Hardware, beschreiben Sie kurz den Einsatzbereich und überlegen Sie sich jeweils einen Vor- und Nachteil: …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Ein Ad-hoc-Netzwerk (ad hoc: lat. Wortsinn: „zu diesem Zweck“) bezeichnet in der Informationstechnologie ein drahtloses Netzwerk zwischen zwei oder mehr mobilen Endgeräten, das ohne feste Infrastruktur auskommt. 1 FH Würzburg-Schweinfurt 2 / 30 Fachbereich Elektrotechnik …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Produktinformationen des Herstellers und technische Details, wie sie für die Konfiguration eines Gerätes benötigt werden, finden im Ordner „Anleitung“. Finden Sie die Antworten auf folgende Fragen: FH Würzburg-Schweinfurt 3 / 30 Fachbereich Elektrotechnik Im Wireless Bereich gibt es unter anderem den IEE 802.11x Standard. Für x findet man sehr häufig die Buchstaben b und g. Was ist der entscheidende Unterschied zwischen IEEE 802.11b und 802.11g? …..................................................................………………………………………. …..................................................................………………………………………. Ein wichtiger Fachbegriff ist die SSID. Was versteht man darunter? …..................................................................………………………………………. …..................................................................………………………………………. Sie wollen eine Antenne mit einer größeren Verstärkung (Gain) nachrüsten. Welchen Steckertyp benötigt man für die PCI Variante des Netzwerkadapters? …..................................................................………………………………………. …..................................................................………………………………………. Welche Reichweite in Metern ist typisch für die Cisco 350er Serie von PCI WLAN Adaptern bei einer Geschwindigkeit von 11 Mbps? …..................................................................………………………………………. …..................................................................………………………………………. Wenn man die Sensitivität der Karten betrachtet, warum ist es sinnvoll, wenn man die Übertragungsgeschwindigkeit drosselt? …..................................................................………………………………………. …..................................................................………………………………………. Ob der Netzwerkadapter ordnungsmäßig installiert wurde, kann u.a. auch an dem Zustand der LED erkannt werden. Welche Zustände werden hierbei codiert? …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Ad-hoc Netzwerke Jeder WLAN-Adapter bildet eine Zelle. Sind zwei oder mehr mobile Funkstationen in Reichweite, d.h. die Zellen überschneiden sich, bilden sie ein so genanntes Peer-to-Peer-Netz2. In einem solchen Ad-hoc Netzwerk können beliebig viele Stationen mitmachen solange sich die Zellen überschneiden. Durch die verwendeten Mechanismen zur verteilten Steuerung des Funkverkehrs (MAC) wird der effektive Durchsatz jedoch immer geringer. Bestimmte 2 Peer-to-Peer (engl. peer für "Gleichgestellter" oder "Ebenbürtiger") bezeichnet Kommunikation unter Gleichen. In einem Peer-to-Peer-Netz sind alle Computer gleichberechtigt und können sowohl Dienste in Anspruch nehmen als auch Dienste zur Verfügung stellen. Die Computer können als Arbeitsstationen genutzt werden, aber auch Aufgaben im Netz anbieten. FH Würzburg-Schweinfurt 4 / 30 Fachbereich Elektrotechnik Betriebssysteme oder Treiber können die Teilnehmeranzahl zusätzlich limitieren. Wo sehen Sie eine sinnvolle Beschränkung an maximalen Teilnehmern in einem Ad-hoc Netzwerk mit 11 Mbps? …..................................................................………………………………………. …..................................................................………………………………………. Welches Risiko sehen Sie, wenn man beispielsweise auf einer Messe drahtlos über ein Ad-hoc Netzwerk Daten austauscht? …..................................................................………………………………………. …..................................................................………………………………………. 1.4 Versuchsdurchführung Vorgehensweise: 1. Für diesen Versuch sind zwei bis drei Rechner vorgesehen. Loggen Sie sich bitte an den Rechnern „Client1“ und „Client2“ ein: Strg+Alt+Entf Benutzername: Adhoc Kennwort: wireless 2. Überprüfen Sie mit der zuvor ermittelten Methode, ob die Hardware funktionsfähig ist. 3. Auf dem Desktop sehen Sie eine Verknüpfung mit dem Cisco Aironet Client Utility. Mit diesem Tool kann die Karte konfiguriert, in den Debug Modus versetzt oder mit neuer Firmware versehen werden. Die Rechner sind mit Windows 2000 ausgestattet. Alle Konfigurationen werden mit dem vom Hersteller mitgelieferten Client Utility vorgenommen. Zwischen den Versionen gibt es ab und an Unterschiede in der Oberfläche. Die Grundlegenden Einstellungen sind aber identisch. Ab Windows XP ist es möglich, teilweise Einstellungen direkt in den Dialogboxen des Systems zu tätigen. FH Würzburg-Schweinfurt 5 / 30 Fachbereich Elektrotechnik 4. Starten Sie bitte das Aironet Client Utility (ACU) mit einem Doppelklick. Sie sehen nun den Hauptdialog der Anwendung: 5. Um ein Ad-Hoc Netzwerk anlegen zu können, müssen wir ein neues Profil für die Karte erstellen. In Profilen verwaltet das Programm die Einstellungen für das Netzwerk. Zwischen den Profilen kann gewechselt werden und man kann so beispielsweise zwischen den unterschiedlichen WLAN Bedingungen im Büro oder Zuhause umschalten. Wählen Sie nun aus der Reiterleiste > Profile Manager: 6. Sie sehen nun die Eingabemaske des Profile Management: FH Würzburg-Schweinfurt 6 / 30 Fachbereich Elektrotechnik 7. Klicken Sie bitte auf New… um ein neues Profil anzulegen. Daraufhin wird der Dialog für die Profile Settings geöffnet. Hier kann als Profilname z.B. „Ad-Hoc“ gewählt werden. Zusätzlich muss auch ein Name für den Client und eine SSID für das Netzwerk vergeben werden. Mit OK bestätigen Sie den Dialog und übernehmen die Einstellungen. Die Einstellungen können dem nachfolgenden Screenshot entnommen werden. Auf Client2 müssen bestimmte Parameter abgeändert werden. Der Client Name gibt an, wie der Rechner innerhalb des Ad-Hoc Netzwerkes angesprochen werden kann. Hier muss auf Client2 folgerichtig auch CLIENT2 eingetragen werden. Der Identifier SSID muss auf jedem Client übereinstimmen. Die SSID wird in einem so genannten Beacon3 Frame übertragen und die Clients können damit ermitteln, welche Netzwerkdaten für sie bestimmt sind. Der Name darf maximal 32 Zeichen lang sein. Als Besonderheit kann man auch ANY eintragen. Das bedeutet, dass die Karte alle SSIDs akzeptiert. 3 eng. Beacon: Leuchtfeuer FH Würzburg-Schweinfurt 7 / 30 Fachbereich Elektrotechnik 8. Als nächstes wählen Sie bitte den Reiter Advanced. Der Network Type muss hier auf Ad-Hoc eingestellt werden. Für den Infrastrukturmodus benötigt man, wie Sie weiter unten sehen werden, einen oder mehrere Access Points. In diesem Dialog kann zudem festgelegt werden, mit welcher Leistung gesendet werden soll. In unserem Fall verwenden wir 100mW. Des Weiteren kann man bei den verwendeten Dualband WLAN Adaptern auswählen, welches Frequenzband für die Übertragung Verwendung finden soll. Wir wählen hier das herkömmliche 2.4 GHz Band und selektieren 54 und 11 Mbps Übertragungsbandbreite. Hohe Leistung verbessert den Empfang, allerdings ist eine große Ausdehnung der WLAN Wolke oft nicht gewünscht. Man muss sich außerdem an gesetzliche Regulierungen halten. Zusätzlich lässt sich definieren, welche Geschwindigkeit voreingestellt werden soll. Alle verwendeten Adapter unterstützen 54 Mbps, so dass wir die schnellste Variante auswählen können. In diesen Masken kann man zudem den Kanal wählen, auf dem gesendet werden soll. Im 802.11b und g Standard stehen folgende Kanäle zur Auswahl: FH Würzburg-Schweinfurt 8 / 30 Fachbereich Elektrotechnik Frage: Welche Kanäle sind überlappungsfrei verwendbar? ................................................................ 9. In manchen Treibern lassen sich weitere Hardware-Einstellungen vornehmen. Da diese Einstellungen häufig zu finden sind, sollen sie hier zur Vollständigkeit noch erwähnt werden. Die Anzeige kann dem folgenden Screenshot ähneln: Mit Auto Data Rate wir eingestellt, dass der Treiber der Karte automatisch die Übertragungsgeschwindigkeit wählt. Dies kann nach eigenen Vorgaben abgeändert werden. Je weiter die Teilnehmer voneinander ent- FH Würzburg-Schweinfurt 9 / 30 Fachbereich Elektrotechnik fernt sind, desto niedriger wird die Übertragungsgeschwindigkeit, bis es zu einem völligen Abbruch der Verbindung kommt. Weitere Einstellungen auf dieser Seite beeinflussen die Datenübertragung. Data Retries gibt an, wie oft ein Versuch unternommen werden soll, ein Datenpaket zu senden. Fragment Threshold bezeichnet den Grenzwert, ab wann ein Paket fragmentiert, d. h. in kleinere Pakete aufgeteilt werden soll. Die Standardeinstellungen sind bereits vernünftig gewählt und müssen in der Regel nicht verändert werden. Neuere Treiber blenden daher diese Einstellungsmöglichkeiten aus. Mit Clear Channel Assessment hat man die Möglichkeit, das Verfahren zu ändern, mit dem die Karte bestimmen kann, ob der Sendekanal frei ist. Die Standardeinstellung ist hier aber ebenfalls zu bevorzugen. Bei manchen Treibern, kann man auch die verwendete Antenne beeinflussen. Teilweise finden verfügen WLAN Adapter über mehrere Antennen um beispielsweise mit einer Richtantenne und Rundstrahlante die WLAN Ausbreitung zu optimieren. Wenn 2 Antennen vorhanden sind, kann eine zum Senden, die andere zum Empfangen eingerichtet werden, was Performancevorteile bietet. Des Weiteren können hier weitere Parameter des Protokolls verändert werden. RTS Threshold. Dieser Faktor legt die Größe des Datenpakets fest, bei dem die RTS/CTS Flusskontrolle auf der unteren Protokollebene eingreift. RTS Retry Limit. Legt fest, wie oft der Client Adapter das Request to Send Paket erneut aussendet, solange noch keine Clear to Send (CTS) Antwort erhalten wurde. Wird hier ein großer Wert festgelegt, schmälert FH Würzburg-Schweinfurt 10 / 30 Fachbereich Elektrotechnik sich die verfügbare Bandbreite, wenn Interferenzen auftreten. Allerdings wird das System immun gegen Interferenzen und Kollisionen, die durch Mehrwegeausbreitung an Hindernissen oder metallischen Oberflächen entstehen. Wake Duration. Regelt die Zeitspanne, die der Client einem Beacon Signal folgt, um ATIM (Announcement Traffic Indication Message) Pakete zu empfangen. Diese lassen den Client bis zum nächsten Beacon nicht einschlafen. Wenn die Karte nicht immer an ist, sollte dieser Wert auf mindestens 5 gesetzt werden. Beacon Period. Dies ist das Intervall zwischen den Beacon Paketen, die IEEE 802.11 Systeme zur Synchronisation der Ad-Hoc Clients benutzen. Die Beacon Pakete enthalten unter anderem Zeitsteuerungsinformationen, die über den Broadcast-Kanal gesandt werden. Jede Station, die diesen Beacon empfängt, kann sich mit dem Sender synchronisieren. Der Standardwert beträgt 100 Millisekunden. DIESE EINSTELLUNGEN SIND IN DER AKTUELLEN TREIBERREVISION AUF DEFAULTWERTE VOREINGESTELLT UND KÖNNEN NICHT GEÄNDERT WERDEN! 10. Nun wählen Sie bitte den zuvor übersprungenen Reiter Security. Hier geht es um Sicherheitseinstellungen. Im Ad-hoc Modus haben Sie keine Möglichkeit, eine Netzwerkauthentifizierung über das Extensible Authentication Protocol (EAP) einzurichten. Daher sind hier die entsprechenden Felder ausgegraut und deaktiviert. Ältere Netzwerkkarten haben nur Static WEP als Verschlüsselungsalgorithmus unterstützt. Der ist aber gebrochen worden und wird nicht mehr empfohlen. Aus diesem Grund wählen Sie hier bitte die WPA/WPA2 Verschlüsselung mit voreingestellter Passphrase: FH Würzburg-Schweinfurt 11 / 30 Fachbereich Elektrotechnik 11. Ein Click auf Configure öffnet ein Fenster, in dem die Passphrase definiert werden kann. Es sollte hier eine sichere Kombination mit Buchstaben, Zahlen und Sonderzeichen gewählt werden, die 8 oder mehr Zeichen enthält. WPA ist leicht knackbar, wenn Passwörter verwendet werden, die in Wörterbüchern zu finden sind. Es existieren Programme, die häufig verwendete Passwörter durchprobieren! Ein Beispiel für eine gute Passphrase finden Sie im nachfolgenden Dialog: 12. Wenn Sie alle Einstellungen vorgenommen haben und mit OK bestätigen, wird im Profil Management Dialog das neue Profil angezeigt: Ein Klick auf Activate wendet das ausgewählte Profil an. Selektieren und aktivieren sie nun das neue Profil. Wurde auf allen Teilnehmern die korrekten Daten eingetragen, wird die Netzwerkverbindung aufgebaut. 13. Nun soll die Netzwerkverbindung getestet werden. Klicken Sie dazu auf Diagnostics in der Reiterleiste. Es öffnet sich ein Fenster, das eine Statistik über die gesendeten und empfangenen Pakete zeigt. FH Würzburg-Schweinfurt 12 / 30 Fachbereich Elektrotechnik Ist die Verbindung hergestellt, werdem sowohl gesendete als auch empfangene Pakete hochgezählt. Wenn Daten empfangen wurden, machen Sie bitte von diesem Bildschirm einen Screenshot mittels der Tastenkombination STRG+DRUCK. Fügen Sie den Bildschirmausdruck dann in Microsoft Word per Einfügen STRG+V ein. Geben Sie zusätzlich Ihren Gruppennamen an. Speichern Sie diese Datei unter Ihrer Arbeitsgruppe und Kapitelnummer auf Ihre Floppy Disk (oder USB-Stick) ab (z. B. GrpA1Kap1.4.13.doc). 14. Um Daten übertragen zu können, muss noch die Windows Netzwerkeinstellung angepasst werden. Hierzu öffnen Sie bitte die DFÜ und Netzwerk Eigenschaften Seite. Eine Möglichkeit besteht über das Kontextmenü des Netzwerkumgebung-Ikons. 15. Dort öffnen Sie bitte die Eigenschaft der LAN-Verbindung. Bitte beachten Sie, dass noch weitere Netzwerkadapter installiert sein könnten. Wählen Sie nur den Cisco Aironet Wireless Adapter aus! 16. In diesem Dialogfeld muss die IP Einstellung angepasst werden. Gehen Sie daher in der Protokollliste auf Internetprotokoll TCP/IP und klicken Sie auf Eigenschaften. FH Würzburg-Schweinfurt 13 / 30 Fachbereich Elektrotechnik 17. Die IP-Adresse muss eindeutig vergeben werden. Client1 und Client2 benötigen jeweils eine eigene IP aus dem gleichen Adressbereich. Nach Eingabe der IP-Adresse und Subnetmaske schließen Sie bitte das Fenster durch Betätigung des OK-Buttons. Achtung: Die LAN-Verbindung sollte deaktiviert oder in einem anderen IPAdressbereich sein. Ebenso sollte kein RADIUS-Server aktiviert sein. 18. Mit einem Ping soll nun die Verbindung getestet werden. Öffnen Sie hierfür zunächst die Kommandozeile. Eine Methode ist > Ausführen > cmd Pingen Sie nun die zuvor festgelegte IP-Adresse des anderen Clients an. Auf Client1 also die IP-Adresse des Client2 verwenden! Es ergibt sich folgende Ausgabe, die Sie bitte über die Zwischenablage nach MS Word kopieren und zusammen mit dem Gruppennamen und die Kapitelnummer auf Ihre Floppy Disk bzw. USB-Stick abspeichern (Dateiname GrpA1Kap1.4.18.doc). FH Würzburg-Schweinfurt 14 / 30 Fachbereich Elektrotechnik 19. Falls noch kein Ordner mit dem Namen „Freigabe“ auf dem Desktop existiert, erstellen Sie bitte diesen. Der Freigabe-Ordner muss nun noch im Netzwerk freigegeben werden. Öffnen Sie hierzu über das Kontextmenü des Ordners seine Eigenschaften und wählen Sie dort den Registerreiter Freigabe. Mit Übernehmen bestätigen Sie bitte die Eingabe. Es erscheint nun das Freigabesymbol über dem Ordner. Mit den Berechtigungen kann ich Benutzern beim Datenzugriff unterschiedliche Rechte zuweisen. 20. Jetzt ist alles bereit für den Datenaustausch. Öffnen Sie nun den Windows Explorer FH Würzburg-Schweinfurt 15 / 30 Fachbereich Elektrotechnik Sie finden die Rechner Client1 und Client2 unter der Netzwerkumgebung. Es handelt sich hierbei um den Rechnernamen, den Sie unter der Netzwerkkennung in der Netzwerkidentifikation eingetragen haben bzw. für Sie eingetragen wurde. Geändert werden könnte dieser Eintrag über Arbeitsplatz-Kontextmenü > Eigenschaften > Netzwerkidentifikation > Eigenschaften > Computername. Kopieren Sie nun alle Daten im Ordner Freigabe vom Client2 auf Client1. Wurden alle Daten übertragen? Wie kontrollieren Sie eine erfolgreiche Datenübertragung? …............................................................………………………………………. …............................................................………………………………………. Damit ist dieser Versuchsabschnitt beendet und Sie konnten erfolgreich Daten zwischen PCs drahtlos austauschen. Bitte machen Sie nun die eingerichteten Freigaben rückgängig. Die kopierten Daten im Ordner Freigabe bitte löschen. Die IP-Adresse im WLAN-Adapter muss wieder auf automatisch beziehen umgestellt werden. Zum Schluss löschen Sie im Aironet Client Utility ihr neu erstelltes Profil über den Profile Manager.Abzuliefernde Ergebnisse Die im Aufgabentext geforderten Screenshots als Ausdruck od. doc-File. Die Beantwortung der Fragen. FH Würzburg-Schweinfurt 16 / 30 Fachbereich Elektrotechnik 2 TEILVERSUCH 2: INFRASTRUKTUR MODUS 2.1 Ziele Oft müssen im Netzwerk Verbindungen mit mehreren Teilnehmern aufgebaut werden. Die Verbindung muss bei mehr als 3 Teilnehmern über einen Vermittler, einem sog. Access Point (AP) realisiert werden. In diesem Teilversuch lernen Sie, wie drahtlose Infrastrukturnetze realisiert und wie diese korrekt abgesichert werden. 2.2 Aufgabenbeschreibung Die Aufgaben umfassen im Einzelnen den o Aufbau einer WLAN Infrastruktur o Die Konfiguration von WLAN-Clients o Absicherung eines Infrastukturnetzes mit WPA-PSK o Test der Verbindung 2.3 Versuchsvorbereitung / Relevante Dokumente Informieren Sie sich im pdf-Dokument „BedienungsanleitungWAP54G.pdf“ über die Bedienung des verwendeten Linksys Wireless-G Access Point und über seine technischen Spezifikationen. Die Konfiguration erfolgt über die Weboberfläche die im Fall der Fälle ebenfalls eine Hilfefunktion enthält. Folgende Informationen können Ihnen beim Verständnis des Infrastrukturmodus zusätzlich behilflich sein: Infrastruktur Modus und Aufgaben eines Access Point: An einem Access Point können sich viele WLAN-Clients einbuchen und gegenseitig über den Access Point Daten austauschen. Damit die Kommunikation auf der von allen Teilnehmern gemeinsam genutzten Funkfrequenz nicht unter Kollisionen zusammenbricht, kommt das Verfahren CSMA/CA zum Einsatz: Ein Access Point vergibt Zeitfenster, zu denen ein einzelner Client Daten mit dem Access Point austauschen kann, und der Access Point gibt die Daten als Mittler in einem anderen Zeitfenster an das eigentliche Zielgerät weiter. Dazu hat der Access Point, ebenso wie jedes Endgerät, ein funkbasiertes Netzwerkinterface. Vergleichbar einem Switch, der im kabelgebundenen Ethernet die Netzwerkkarten mehrerer Endgeräte auf einen parallelen Datenbus schaltet, schafft ein Access Point einen funkbasierten Datenbus, über den die eingebuchten Endgeräte Daten austauschen können. Meistens möchte man ein WLAN auch an ein kabelgebundenes Ethernet anschliessen. Hierzu bieten viele Access Points ein zweites internes Netzwerkinterface für den Ethernetanschluss mit einer RJ45-Buchse. Die zweite Hauptaufgabe des Access Point besteht nun darin, die Signale zwischen den beiden physikalischen Medien, dem funkbasierten Interface und dem kabelgebundenen Interface, zu überbrücken. Diese Charakteristik entspricht einer FH Würzburg-Schweinfurt 17 / 30 Fachbereich Elektrotechnik Bridge und man spricht von “Bridging“. Genauer ist es eine Ethernet Bridge, nicht zu verwechseln mit Wireless Bridge; mehr dazu unten. Bitte beantworten Sie die folgenden Fragen. Wenn mehrere Access Points in direkter Nähe betrieben werden, kann es zu Störungen kommen. Wie kann man Störungen vermeiden? …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Das Betriebssystem des Access Point, die so genannte Firmware, kann über die Weboberfläche neu eingespielt werden. Welche Gründe könnten den Endkunden dazu veranlassen, eine andere Firmware aufzuspielen? …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Aus Versehen wurde eine amerikanische Firmware mit der gleichen Revisionsnummer eingespielt. Der Access Point scheint trotzdem normal zu arbeiten und er wurde so belassen. Ein Benutzer wundert sich jedoch, dass sein Client sich auf einer anderen Frequenz mit dem Access Point verbindet. Er fragt den Administrator, welche Ursache das haben könnte. Was würden Sie ihm antworten und welche Maßnahmen würden Sie ergreifen? …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Es kommt immer wieder einmal vor, dass man Kennwörter vergisst. Was ist zu unternehmen, wenn man das Passwort nicht mehr besitzt, um sich mit der Weboberfläche zu verbinden? …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. Ein Administrator muss einen neuen Access Point aufstellen. Um die Erstkonfiguration vorzunehmen loggt er sich an einer benachbarte Workstation an, trennt die Verbindung des PC zum Switch und verbindet den PC stattdessen mit der Ethernetschnittstelle des Access Point. Er kann sich aber nicht mit ihr verbinden. An der Front leuchtet die linke und mittlere LED grün. Warum scheitert die Konfiguration? Welchen Fehler hat der Administrator begangen? …..................................................................………………………………………. FH Würzburg-Schweinfurt 18 / 30 Fachbereich Elektrotechnik …..................................................................………………………………………. …..................................................................………………………………………. …..................................................................………………………………………. 2.4 Versuchsdurchführung Vorgehensweise: 1. Für diesen Versuch sind zwei Rechner vorgesehen. Loggen Sie sich bitte an den Rechnern „Client1“ und „Client2“ ein: Strg+Alt+Entf Benutzername: Infrastruktur Kennwort: wireless 2. Als nächstes starten Sie bitte den Webbrowser. In der ursprünglichen Einstellung werden Sie automatisch mit dem Webserver im Access Point verbunden. Der Zugang ist Passwortgeschützt. Das Kennwort ist auf dem Rechner zwischengespeichert. In Produktivumgebungen ist das nicht zu empfehlen. Falls sich die Einstellungen geändert haben sollten, fragen Sie bitte den Betreuer nach der IP-Adresse des Access Point und geben diese in der Navigationsleiste des Browsers ein. Sie sollten nun folgende Oberfläche vorfinden: 3. Die Basic Settings müssen wie in nachfolgender Abbildung abgeändert werden. Die SSID wird auf Ihren Gruppennamen gesetzt (GruppeX). Der SSID Broadcast wird aus Sicherheitsgründen abgeschaltet (Disabled). FH Würzburg-Schweinfurt 19 / 30 Fachbereich Elektrotechnik Der Channel kann auf 11 bleiben, Die Verschlüsselung Wireless Security wird aktiviert (Enabled). 4. Wechseln Sie nun zurück zum Desktop. Dort finden Sie ein Icon für den Wi-Fi Passwortgenerator. Dieses Tool unterstützt Sie bei der Generierung von sicheren Passwörtern. Starten Sie es nun. Geben Sie Ihren Gruppennamen oder ein eigenes Passwort ein und es erscheint nach dem Aufruf des Kommandobuttons „Generieren“ folgender Dialog: 5. Für die WPA-PSK Verschlüsselung des WLANs kann nur ein 128-Bit Key eingegeben werden. Beim Doppelklick auf das Feld mit dem generierten Schlüssel, wird der Schlüssel in die Zwischenablage übertragen. 6. Wechseln Sie nun wieder zum Browser und wählen Sie dort den Befehlsbutton Edit Security Settings, um die Verschlüsselungseinstellungen zu bearbeiten. Es öffnet sich ein neues Fenster. In dieser Maske wählen Sie FH Würzburg-Schweinfurt 20 / 30 Fachbereich Elektrotechnik als Security Mode „WPA-Pre-Shared Key“. Als WPA Algorithmus wählen Sie „TKIP“. Dieses Protokoll regelt die Schlüsseländerungen während der Verschlüsselung. Im Feld WPA Shared Key tragen Sie das in die Zwischenablage kopierte Passwort ein. Es könnte auch ein selbst erstelltes Passwort sein, aber gerade bei den festvergebenen Passwörtern muss man kryptographisch sichere Kennwörter verwenden. Nach den Änderungen sieht das Fenster folgendermaßen aus: 7. Speichern Sie mit Save Settings die Einstellungen und schließen Sie das Fenster. 8. Kehren Sie zurück zum Desktop und starten Sie den Odyssey Client. Kontrollieren Sie nach, ob das Utility aktiviert ist, in dem Sie im Menü Settings den Eintrag „Disable Odyssey“ sehen. 9. Wählen Sie nun aus dem linken Auswahlfeld Networks aus und erstellen Sie mit Add ein neues Profil für das gerade konfigurierte WLAN. 10. Zur Konfiguration des Profils öffnet sich ein neues Fenster Add Network. Tragen Sie hier als SSID Ihren Gruppennamen ein. Er muss genauso geschrieben sein wie zuvor im Access Point. Die Eingabe unterscheidet FH Würzburg-Schweinfurt 21 / 30 Fachbereich Elektrotechnik Groß- und Kleinschreibung. Wählen Sie unter Network type den „Access Point (Infrastructure Mode)“ aus. Unter Association Mode, also das Verfahren mit dem die Verbindung aufgebaut werden soll, ist „WPA“ zu nehmen. Die Verschlüsselung Encryption method wird wie im Access Point als „TKIP“ eingestellt. Im Passphrase kopieren Sie wieder den Key aus der Zwischenablage hinein. Da Sie beide Clients verbinden sollen, ist das Tool auf beiden Arbeitsstationen verfügbar. Einfach erneut den Gruppennamen bzw. Ihr Kennwort eingeben, um den Key zu erzeugen. Nach allen Einstellungen sollte der Dialog so aussehen: 11. Mit Bestätigung des Dialogs wird die Verbindung aufgebaut und Sie können den Status im Hauptfenster ablesen: FH Würzburg-Schweinfurt 22 / 30 Fachbereich Elektrotechnik 12. Im oberen Dialog ist die IP-Adresse angegeben, die der Client vom DHCP Server im Netzwerk zugewiesen bekommen hat. Diese ist nun wichtig für die Dokumentation des Versuchs. Öffnen Sie mit > Ausführen > cmd eine Kommandozeile. 13. Führen Sie nun den Befehl ipconfig /all aus. Es ergibt sich folgendes Bild. 14. Machen Sie bitte hiervon wie bei Teilversuch 1 zur Dokumentation einen Screenshot und tragen Sie ihre Gruppe ein. Speichern Sie diese Daten auf Ihrer Floppy Disk (oder USB-Stick) mit Gruppen und Kapitelnummer ab (z.B. GrpA1Kap2.4.17). 15. Führen Sie auf beiden Clients einen Ping auf die IP-Adresse des anderen Teilnehmers durch. Diese findet man in der Odyssey Oberfläche oder man kann diese aus der ipconfig Ausgabe ablesen. Um die Namensauflösung zu testen pingen Sie auch direkt die Namen der PCs Client1 bzw. Client2. Sie erhalten folgende Ausgabe, die Sie bitte ebenfalls mit einem Screenshot auf Ihrer Floppy Disk (oder USB-Stick) mit Gruppe und Kapitelnummer abspeichern (z.B. GrpA1Kap2.4.18). FH Würzburg-Schweinfurt 23 / 30 Fachbereich Elektrotechnik 16. Machen Sie nun am Ende des Versuchs Ihre Einstellungen rückgängig. Dazu finden Sie die Konfigurationsdatei AccessPointRestore auf dem Desktop, die Sie bitte in der Oberfläche des Access Point hochladen. In den Einstellungen des Odyssey Clients löschen Sie bitte das eingerichtete Netzwerk. 2.5 Abzuliefernde Ergebnisse Die im Aufgabentext geforderten Screenshots als Ausdruck oder als docDatei. Die Beantwortung der Fragen in der Versuchsdurchführung. FH Würzburg-Schweinfurt 24 / 30 Fachbereich Elektrotechnik 3 TEILVERSUCH 3: WIRELESS BRIDGE 3.1 Ziele In dieser Aufgabe übernehmen Sie die Rolle eines Ingenieurs bei einem fiktiven Provider. Im betrachteten Gebiet soll auch in absehbarer Zeit kein DSL verfügbar sein werden. Es soll daher eine Internetflatrate mittels drahtloser Technik aufgebaut werden. 3.2 Aufgabenbeschreibung Die Aufgaben umfassen im Einzelnen o Anwendung gerichteter WLAN Antennen o Positionierung von Sendemasten o Vernetzung über größere Distanzen 3.3 Versuchsvorbereitung / Relevante Dokumente Informieren Sie sich in dem pdf-Dokument „RegTP_vfg_89_03.pdf“ über die geltenden Bestimmungen für die Allgemeinzuteilung von Frequenzen im 2400,0 – 2483,5 MHz Band. Die Bundesnetzagentur, vormals Regulierungsbehörde http://www.bundesnetzagentur.de, verwaltet hoheitlich im Bundesgebiet die Frequenzen. 3.4 Versuchsdurchführung Vorgehensweise: 1. Sie sind in diesem Projekt nur für die Richtfunkstrecke zur Anbindung an den Backbone zuständig. Die Übertragung erfolgt zusätzlich noch proprietär verschlüsselt. Weitere Bestimmungen bezüglich Verschlüsselungspflicht des WLANs und der Anmeldepflicht der Telekommunikationsdienstleistung werden von Ihren Kollegen bereits verfolgt und Sie müssen sich nicht darum kümmern. Südöstlich überragt ein Sendemast (A) mit Anbindung an den Backbone ein Waldgebiet. Mit der Bridging Funktion des Access Point soll nun der Hotspot im Gewerbegebiet angebunden werden. Die beiden Stationen sind Luftlinie 8 km voneinander entfernt (siehe Bild 3.4-1). Zwischen den Sendemasten herrscht direkte Sichtverbindung. Die Daten können daher in ausreichend hoher Geschwindigkeit problemlos übermittelt werden. 2. Die bereits vorhandene Hardware soll weiterverwendet werden. Der eingesetzte Access Point ist überaus empfindlich, und er besitzt für große Distanzen eine Gesamtausgangsleistung von max. 20 dBm. FH Würzburg-Schweinfurt 25 / 30 Fachbereich Elektrotechnik B A Bild 3.4-1: Versorgungskarte 3. Die Ausgangsleistung wird gerne in Dezibel angegeben. Der Bezugspegel 0 dBm entspricht 1 mW. 20 dBm bereits 100 mW. Das Bel (B) ist eine dimensionslose Einheit, die einen relativen Wert als den dekadischen Logarithmus des Verhältnisses des gegebenen und eines Bezugswertes ausdrückt. Üblicherweise wird das Verhältniss nicht in Bel, sondern in Dezi-Bel (dB) angegeben, wobei gilt: 1 B = 10 dB Im Anwendungsbereich WLAN ist die Bezugswert 1 mW, man spricht hier auch von Bezugsleistung. Das Leistungsverhältnis wird mit der Einheit dBm angegeben, wobei das m den Bezug auf Milli-Watt (Leistung!) andeutet. Umrechnung linear → dB: Es sei das Leistungsverhältnis gegeben. Dann gilt: 10 log10 = x dB Umrechnung dB → linear: Es sei das Leistungsverhältnis x gegeben. Dann gilt: 10 xdB/10 = Beispiel: Wieviel Leistung (in mW) darf eine WLAN-Anlage ausstrahlen, wenn maximal 20 dBm Sendeleistung erlaubt sind? Antwort: 10 20dBm/10 = 102 mW = 100 mW Im Internet stehen genügend Tools für die Umrechnung dBm in mW zur Verfügung, z.B. http://home.in.tum.de/~prilmeie/wlan/db-umrechnung.php. 4. Folgende Rahmenbedingungen müssen berücksichtigt werden: Der Sendemast verjüngt sich an der Spitze erheblich. Um die Windlast gering zu halten, ist die wettergekapselte Kanzel sehr klein und zur Aufnahme der Hardware nicht geeignet. Daher befindet sich die Hardware 30 m tiefer am Boden im leicht vom Wartungspersonal zugänglichen Technikraum. Weiterhin sind etwa 5 m Kabel für die Anbindungen Access Point und zur Antenne zu berücksichtigen. Zur Verbindung mit der Antenne wird ein hochwertiges Kabel mit einer Signaldämpfung von 0,3 dB/m verwendet. An beiden Enden sind Verbindungsstecker gekrimpt, die zusammen weitere 1,6 dB dämpfen. Auch für FH Würzburg-Schweinfurt 26 / 30 Fachbereich Elektrotechnik den Blitzschutz muss gesorgt werden. Die dafür eingesetzte Technik dämpft das Signal um 1,8 dB. Bild 3.4-2: Blaupause Sendemast 5. In einem ähnlichen Projekt mit einem baugleichen Mast, hat ein Kollege mit einer angeschlossenen 8 dBi Antenne eine Verbindung über 2km erfolgreich mit 54 Mbps realisiert. Seine Erfahrungswerte können Sie als Grundlage verwenden. Ab 5 km bei gleichem Setup erreicht man etwa 24 Mbps, bis 12 km etwa 11 Mbps jeweils unter Berücksichtigung von atmosphärischen Störungen (Nebel/Schnee/Regen). 3 dB mehr Gewinn bedeutet wegen dem logarithmischen Maß eine Verdopplung der Leistung. 6 dB höhere Verstärkung verdoppelt wiederum die Reichweite. 6. Wählen Sie aus dem nachfolgenden Antennenangebot (Tabelle 3.4-1) die am besten Geeignete aus. Verwenden Sie hierfür Überschlagsrechnungen und begründen Sie Ihre Wahl ggf. durch Rechnung. Omni-Antenne Omni 8 dBi Gewinn Öffnung: 360°H, 75°V Typ 1 Parabolantenne Direktional 21 dBi Gewinn Öffnung: 12,4° H, 12,4°V Typ 2 Yagi-Antenne Direktional 14 dBi Gewinn Öffnung: 30°H, 25°V Typ 3 Biquad-Antenne Direktional 8 dBi Gewinn Öffnung: 60°H, 55°V Typ 4 Tabelle 3.4-1: WLAN Antennenauswahl FH Würzburg-Schweinfurt 27 / 30 Fachbereich Elektrotechnik Strahlungsdiagramme: Bild 3.4-3: Sendekeule Richtantenne Bild 3.4-4: Rundstrahlantenne Weitere Antennen können Sie den renommierten Herstellern, wie z.B. Kathrein Werke http://www.kathrein.de/de/mca/index.htm oder Andrew Corp. http://www.andrew.com/products/antennas/, entnehmen. ……….………………...…………………………………………………………… ………….…………..….…………………………………………………………… ………….………..…….…………………………………………………………… ………….……..……….…………………………………………………………… ………….…..………….…………………………………………………………… …………...…………….…………………………………………………………… ……………...………….…………………………………………………………… 7. Es wäre durchaus denkbar, eine Zwischenstation einzurichten. Nennen Sie Gründe, warum das sinnvoll sein könnte. Beziehen Sie sich hierbei auf die Aufgabenbeschreibung bzw. auf die Karte. …..………………………………………………………………………………… …..………………………………………………………………………………… …..………………………………………………………………………………… 8. Welche Antenne würden Sie in diesem Fall einsetzen? ……………………………………………………………………………………… 9. Markieren Sie einen Ihrer Meinung nach besonders geeigneten Punkt für eine Zwischenstation in der Karte. …...………………………………………………………………………………… 10. Skizzieren Sie qualitativ die zu erwartende Flächenabdeckung der Wireless Verbindung. FH Würzburg-Schweinfurt 28 / 30 Fachbereich Elektrotechnik 11. Wie viele Teilnehmer können mit einer Direktverbindung versorgt werden, wenn man davon ausgeht, dass nur ¾ aller Teilnehmer ihre 768 kbps Bandbreite ausnutzen? …...………………………………………………………………………………… …...………………………………………………………………………………… …...………………………………………………………………………………… 3.5 Abzuliefernde Ergebnisse Karte mit den geforderten Eintragungen. Die Beantwortung der Fragen in der Versuchsdurchführung. FH Würzburg-Schweinfurt 29 / 30 Fachbereich Elektrotechnik 4 FEEDBACK FORMULAR Teilversuch 1: WIRELESS VERNETZUNG IM AD-HOC MODUS trifft voll zu trifft überhaupt nicht zu Die Versuchsbeschreibung ist verständlich. o-----------o------------o------------o------------o------------o Der Versuch konnte in der vorgegebenen Zeit durchgeführt werden. o-----------o------------o------------o------------o------------o Die Lernziele wurden erreicht o-----------o------------o------------o------------o------------o Verbesserungsvorschläge: Teilversuch 2: INFRASTRUKTUR MODUS trifft voll zu trifft überhaupt nicht zu Die Versuchsbeschreibung ist verständlich. o-----------o------------o------------o------------o------------o Der Versuch konnte in der vorgegebenen Zeit durchgeführt werden. o-----------o------------o------------o------------o------------o Die Lernziele wurden erreicht o-----------o------------o------------o------------o------------o Verbesserungsvorschläge: Teilversuch 3: WIRELESS BRIDGE trifft voll zu trifft überhaupt nicht zu Die Versuchsbeschreibung ist verständlich. o-----------o------------o------------o------------o------------o Der Versuch konnte in der vorgegebenen Zeit durchgeführt werden. o-----------o------------o------------o------------o------------o Die Lernziele wurden erreicht o-----------o------------o------------o------------o------------o Verbesserungsvorschläge: FH Würzburg-Schweinfurt 30 / 30