Dokument_17 - ePublications TH Koeln

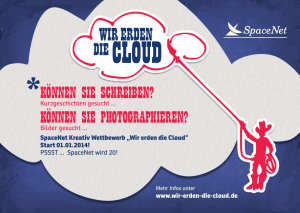

Werbung